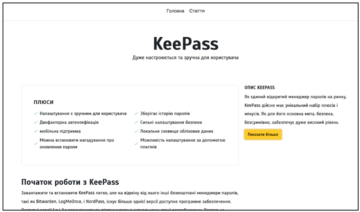

Een kritieke fout in Delinea's Secret Server SOAP API die deze week werd onthuld, zorgde ervoor dat beveiligingsteams zich haastten om een patch uit te rollen. Maar een onderzoeker beweert dat hij weken geleden contact heeft opgenomen met de aanbieder van privileged access management om hen op de hoogte te stellen van de bug, maar kreeg te horen dat hij niet in aanmerking kwam om een zaak te openen.

Delinea eerst onthulde de SOAP-eindpuntfout op 12 april. De volgende dag hadden de teams van Delinea een automatische oplossing voor cloudimplementaties en een download voor lokale geheime servers uitgerold. Maar Delinea was niet de eerste die alarm sloeg.

De kwetsbaarheid, waaraan nog steeds geen CVE is toegewezen, werd voor het eerst openbaar gemaakt door onderzoeker Johnny Yu, die een gedetailleerde analyse gaf van de kwetsbaarheid. Delinea geheime server probleem, eraan toevoegend dat hij sinds 12 februari contact probeerde op te nemen met de leverancier om de fout op verantwoorde wijze bekend te maken. Na samengewerkt te hebben met het CERT-coördinatiecentrum van de Carnegie Mellon Universiteit en wekenlang geen reactie van Delina te hebben gehad, besloot Yu zijn bevindingen op 10 februari openbaar te maken.

“Ik heb een e-mail naar Delinea gestuurd en in hun antwoord stond dat ik niet in aanmerking kom om een zaak te openen, omdat ik niet verbonden ben met een betalende klant/organisatie”, schreef Yu.

Na een tijdlijn met verschillende mislukte pogingen om contact op te nemen met Delinea en een verlenging van de openbaarmaking door CERT, publiceerde Yu zijn onderzoek.

Delinea verstrekte per e-mail een verklaring over de status van de beperking, maar reageerde niet op vragen over de tijdlijn van openbaarmaking en reactie.

Het stilzwijgen van de toegangsleverancier over deze kwestie laat open vragen over wie bugs aan het bedrijf kan doorgeven, onder welke omstandigheden ze dat kunnen doen, en of er in de toekomst proceswijzigingen zullen plaatsvinden in de manier waarop Delinea met openbaarmakingen omgaat.

Vuln-volumestrijd is niet uniek voor Delinea

Het gebrek aan communicatie over de reactie duidt op “problemen” met de patchprocessen van Delina, aldus Callie Guenther, senior manager van bedreigingsonderzoek bij Critical Start. Maar, legt ze uit, het verpletterende gewicht van kwetsbaarheidsbeheer eist over de hele linie zijn tol.

Onlangs zei het National Institute of Science and Technology (NIST) dat dit niet langer kan Houd het aantal bugs bij ingediend bij de National Vulnerability Database en vroeg de overheid en de particuliere sector om hulp.

“Dit is niet uniek voor Delinea; Technologiebedrijven worden vaak geconfronteerd met uitdagingen bij het balanceren van een snelle respons en de noodzaak van het grondig testen van patches”, legt Guenther uit aan Dark Reading. “Deze situatie weerspiegelt een grotere trend waarbij de complexiteit en het volume van kwetsbaarheden beveiligingsprotocollen kunnen uitdagen.”

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://www.darkreading.com/application-security/delinea-fixes-secret-server-flaw-says-no-data-accessed

- :is

- :niet

- :waar

- $UP

- 10

- 12

- 7

- a

- in staat

- Over

- toegang

- Volgens

- over

- toe te voegen

- Aangesloten

- Na

- geleden

- alarm

- Alarm

- am

- an

- analyse

- analist

- en

- elke

- api

- April

- ZIJN

- AS

- toegewezen

- At

- pogingen

- Automatisch

- balancing

- BE

- geweest

- boord

- Bug

- bugs

- maar

- by

- CAN

- Carnegie Mellon

- geval

- Centreren

- uitdagen

- uitdagingen

- Wijzigingen

- situatie

- vorderingen

- Cloud

- Communicatie

- Bedrijven

- afstand

- ingewikkeldheid

- contact

- coördinatie

- kritisch

- CVE

- Donker

- Donkere lezing

- Database

- dag

- beslist

- implementaties

- gedetailleerd

- DEED

- Openbaren

- onthulling

- doesn

- Download

- geschikt

- Endpoint

- Verklaart

- uitbreiding

- Gezicht

- Mislukt

- Feb

- bevindingen

- Voornaam*

- Bepalen

- vast

- fout

- Voor

- oppompen van

- toekomst

- Goes

- Overheid

- verleend

- HAD

- Hebben

- he

- hulp

- zijn

- HTTPS

- i

- in

- Instituut

- kwestie

- problemen

- IT

- HAAR

- Johnny

- jpg

- Gebrek

- groter

- langer

- gemaakt

- management

- manager

- beheert

- Medium

- Mellon

- verzachting

- nationaal

- Noodzaak

- volgende

- NIST

- geen

- aantal

- of

- vaak

- on

- Slechts

- open

- uit

- Patch

- Patches

- patchen

- het betalen van

- Plato

- Plato gegevensintelligentie

- PlatoData

- privaat

- prive-sector

- bevoorrecht

- processen

- protocollen

- mits

- leverancier

- publiek

- in het openbaar

- gepubliceerde

- Contact

- Racing

- verhogen

- snel

- lezing

- weerspiegelt

- los

- onderzoek

- onderzoeker

- Reageren

- antwoord

- verantwoorde

- Rollen

- Opgerold

- s

- Zei

- Wetenschap

- Wetenschap en Technologie

- Geheim

- sector

- veiligheid

- senior

- verzonden

- server

- Servers

- verscheidene

- ze

- tonen

- signalen

- Stilte

- sinds

- situatie

- zeep

- begin

- bepaald

- Statement

- Status

- Still

- strijd

- voorleggen

- ingediend

- het nemen

- teams

- tech

- tech bedrijven

- Technologie

- Testen

- dat

- De

- De toekomst

- hun

- Ze

- Er.

- ze

- dit

- deze week

- grondig

- bedreiging

- tijdlijn

- naar

- vertelde

- trend

- proberen

- voor

- unieke

- universiteit-

- verkoper

- volume

- kwetsbaarheden

- kwetsbaarheid

- was

- was

- Manier..

- week

- weken

- gewicht

- GOED

- Wat

- of

- welke

- WIE

- wil

- Met

- werkzaam

- schreef

- zephyrnet