Een zeer geavanceerde phishing-campagne heeft sommige LastPass-gebruikers er mogelijk toe gebracht hun belangrijke hoofdwachtwoorden aan hackers af te staan.

Wachtwoordmanagers slaan alle wachtwoorden van een gebruiker op – voor Instagram, hun werk en alles daartussenin – op één plek, beschermd door één ‘hoofdwachtwoord’. Ze ontlasten gebruikers van het onthouden van inloggegevens voor honderden accounts en stellen hen in staat om voor elk account ingewikkelder, unieke wachtwoorden te gebruiken. Aan de andere kant, als een bedreigingsacteur krijgt toegang tot het hoofdwachtwoord, hebben ze de sleutels van elk afzonderlijk account.

Enter CryptoChameleon, een nieuwe, praktische phishing-kit van ongeëvenaard realisme.

CryptoChameleon-aanvallen zijn over het algemeen niet zo wijdverspreid, maar ze zijn succesvol in een tempo dat grotendeels onzichtbaar is in de cybercriminaliteitswereld. “Daarom zien we dat dit doorgaans gericht is op bedrijven en andere zeer waardevolle doelwitten”, legt David Richardson, vice-president van bedreigingsinformatie bij Lookout, die als eerste de nieuwste campagne identificeerde en rapporteerde aan LastPass. "Een wachtwoordkluis is een natuurlijke uitbreiding, omdat je daar uiteindelijk uiteraard geld mee kunt verdienen."

Voordat je bent verstoord door het bedrijf, slaagde CryptoChameleon erin om ten minste acht van zijn klanten – maar waarschijnlijk meer – in de val te lokken, waardoor mogelijk hun hoofdwachtwoorden openbaar werden gemaakt.

Een korte geschiedenis van CryptoChameleon

In eerste instantie leek CryptoChameleon op elke andere phishing-kit.

De operators bestonden al sinds eind vorig jaar. In januari begonnen ze zich te richten op de cryptocurrency-uitwisselingen Coinbase en Binance. Deze initiële targeting, plus de zeer aanpasbare toolset, hebben deze naam opgeleverd.

Het beeld veranderde echter in februari, toen ze het domein fcc-okta[.]com registreerden, wat leek op de Okta Single Sign On (SSO)-pagina van de Amerikaanse Federal Communications Commission (FCC). "Dat zorgde er plotseling voor dat dit uitgroeide van een van de vele phishing-kits voor consumenten die we op de markt zien, tot iets dat zich gaat richten op de onderneming en op zoek gaat naar bedrijfsreferenties", herinnert Richardson zich.

Richardson bevestigde tegenover Dark Reading dat FCC-werknemers getroffen waren, maar kon niet zeggen hoeveel en of de aanvallen enige gevolgen hadden voor het bureau.

Het probleem met CryptoChameleon was niet alleen op wie het zich richtte, maar ook hoe goed het hen versloeg. De truc was een grondige, geduldige, praktische omgang met slachtoffers.

Denk eens aan de recente campagne tegen LastPass, die eerder deze maand voor het eerst werd geïdentificeerd en gerapporteerd door Richardson.

LastPass-hoofdwachtwoorden stelen

Het begint wanneer een klant wordt gebeld door een 888-nummer. Een robo-beller informeert de klant dat zijn account is geopend vanaf een nieuw apparaat. Vervolgens wordt hen gevraagd om op “1” te drukken om toegang toe te staan, of op “2” om deze te blokkeren. Nadat ze op '2' hebben gedrukt, krijgen ze te horen dat ze binnenkort een telefoontje van een medewerker van de klantenservice zullen ontvangen om 'het ticket te sluiten'.

Dan komt de oproep binnen. Zonder dat de ontvanger het weet, is de oproep afkomstig van een vervalst nummer. Aan de andere kant van de lijn zit een levend persoon, meestal met een Amerikaans accent. Andere slachtoffers van CryptoChameleon hebben ook gemeld dat ze met Britse agenten hebben gesproken.

“De agent beschikt over professionele communicatieve vaardigheden in het callcenter en biedt echt goed advies”, herinnert Richardson zich uit zijn vele gesprekken met slachtoffers. 'Ze zouden bijvoorbeeld kunnen zeggen: 'Ik wil dat je dit ondersteuningstelefoonnummer voor mij opschrijft.' En ze laten de slachtoffers het echte telefoonnummer voor ondersteuning opschrijven van degene die ze nabootsen. En dan geven ze een hele lezing: 'Bel ons alleen op dit nummer.' Ik had een slachtofferrapport waarin ze zeiden: 'Voor kwaliteits- en trainingsdoeleinden wordt dit gesprek opgenomen.' Ze gebruiken het volledige belscript, alles wat je maar kunt bedenken, om iemand te laten geloven dat hij of zij nu echt met dit bedrijf praat.”

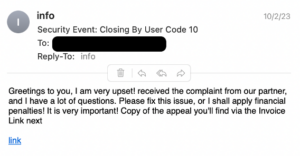

Deze zogenaamde ondersteuningsagent laat de gebruiker weten dat hij binnenkort een e-mail zal sturen, zodat de gebruiker de toegang tot zijn account opnieuw kan instellen. In feite is dit een kwaadaardige e-mail met een verkorte URL, die hen naar een phishing-site leidt.

De behulpzame ondersteuningsagent kijkt in realtime toe terwijl de gebruiker zijn hoofdwachtwoord invoert op de copycat-site. Vervolgens gebruiken ze het om in te loggen op hun account en wijzigen ze onmiddellijk het primaire telefoonnummer, het e-mailadres en het hoofdwachtwoord, waardoor het slachtoffer voorgoed wordt buitengesloten.

Ondertussen zegt Richardson: 'Ze realiseerden zich niet dat het oplichterij was; geen van de slachtoffers met wie ik sprak. Eén persoon zei: 'Ik denk niet dat ik daar ooit mijn hoofdwachtwoord heb ingevoerd.' [Ik vertelde hen] 'Je hebt 23 minuten met deze jongens aan de telefoon gezeten. Waarschijnlijk wel.'”

De schade

Na een tip van Richardson begon LastPass het verdachte domein help-lastpass[.]com te monitoren. Toen het eenmaal actief werd en werd gebruikt bij CryptoChameleon-aanvallen, probeerde het bedrijf de site offline te halen.

Tijdens die korte periode ertussen werd echter een klein aantal klanten getroffen.

Dankzij inzicht in de interne systemen van de aanvallers kon Richardson ten minste acht slachtoffers identificeren. Hij bood ook bewijs aan (dat Dark Reading vertrouwelijk houdt) waaruit bleek dat er mogelijk meer was dan dat.

Toen hem om meer informatie werd gevraagd, zei LastPass senior intelligence-analist Mike Kosak tegen Dark Reading: “We maken geen details bekend over het aantal klanten dat door dit soort campagnes wordt getroffen, maar we ondersteunen elke klant die mogelijk het slachtoffer is van deze en andere oplichting. We moedigen mensen aan om potentiële phishing-zwendel en andere snode activiteiten waarbij ze zich voordoen als LastPass bij ons te melden . '

Is er enige verdediging?

Omdat hands-on CryptoChameleon-aanvallers hun slachtoffers door potentiële beveiligingsbarrières zoals multifactor-authenticatie (MFA) heen loodsen, begint de verdediging tegen hen met bewustzijn.

“Mensen moeten zich ervan bewust zijn dat aanvallers telefoonnummers kunnen vervalsen – dat alleen maar omdat een 800- of 888-nummer je belt, dit niet betekent dat het legitiem is”, zegt Richardson, eraan toevoegend dat “alleen maar omdat er een Amerikaan aan de andere kant van de lijn is. de regel betekent ook niet dat het legitiem is.

Hij zegt zelfs: 'Beantwoord de telefoon niet van onbekende bellers. Ik weet dat dit de trieste realiteit is van de wereld waarin we vandaag de dag leven.”

Zelfs met alle bewustmakings- en beveiligingsmaatregelen die zakelijke gebruikers en consumenten kennen, kan een bijzonder geavanceerde social engineering-aanval nog steeds doordringen.

“Een van de CryptoChameleon-slachtoffers met wie ik sprak, was een gepensioneerde IT-professional. Hij zei: 'Ik heb mijn hele leven getraind om niet in dit soort aanvallen te trappen. Op de een of andere manier ben ik erin gevallen.”

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://www.darkreading.com/cyberattacks-data-breaches/lastpass-users-lose-master-passwords-ultra-convincing-scam

- : heeft

- :is

- :niet

- $UP

- 1

- 23

- 7

- 800

- a

- in staat

- toegang

- geraadpleegde

- Account

- accounts

- over

- actieve

- activiteit

- werkelijk

- toe te voegen

- adres

- advies

- Na

- tegen

- agentschap

- Agent

- agenten

- Alles

- toelaten

- Het toestaan

- ook

- Amerikaans

- an

- analist

- en

- beantwoorden

- elke

- ZIJN

- rond

- AS

- At

- aanvallen

- Aanvallen

- authenticatie

- bewust

- bewustzijn

- barrières

- BE

- werd

- omdat

- geweest

- begon

- begint

- wezen

- geloofd wie en wat je bent

- behorende

- tussen

- binance

- Blok

- Brits

- bedrijfsdeskundigen

- maar

- by

- Bellen

- Call center

- bezoeker

- oproepen

- Campagne

- CAN

- Centreren

- verandering

- veranderd

- Sluiten

- coinbase

- komt

- commissie

- Communicatie

- Communicatie

- afstand

- ingewikkeld

- vertrouwelijk

- BEVESTIGD

- Gevolgen

- consument

- Consumenten

- conversaties

- Bedrijfs-

- kon

- Geloofsbrieven

- cryptogeld

- Cryptocurrency Exchanges

- klant

- Klantenservice

- Klanten

- aanpasbare

- cybercrime

- schade

- Donker

- Donkere lezing

- David

- dag

- verslaan

- Verdedigen

- Verdediging

- gegevens

- apparaat

- DEED

- Jonathan Bourdon

- leiding

- Openbaren

- do

- doet

- doesn

- domein

- don

- beneden

- elk

- Vroeger

- verdiend

- acht

- medewerkers

- machtigen

- aanmoedigen

- einde

- engagement

- Engineering

- ingevoerd

- Enterprise

- bedrijven

- Komt binnen

- OOIT

- Alle

- alles

- bewijzen

- voorbeeld

- Exchanges

- Verklaart

- uitbreiding

- feit

- Vallen

- FCC

- Februari

- Federaal

- Federal Communications Commission

- Voornaam*

- Voor

- oppompen van

- vol

- verder

- echt

- krijgen

- Geven

- gaan

- goed

- Hackers

- HAD

- hand

- hands-on

- Hebben

- met

- he

- nuttig

- zeer

- zijn

- geschiedenis

- Hoe

- Echter

- HTTPS

- Honderden

- i

- geïdentificeerd

- identificeren

- if

- per direct

- beïnvloed

- in

- wat aangeeft

- informatie

- informeert

- eerste

- op instagram

- Intelligentie

- intern

- in

- IT

- HAAR

- Januari

- Jobomschrijving:

- jpg

- voor slechts

- houden

- toetsen

- soorten

- blijven

- bekend

- grotendeels

- Achternaam*

- Afgelopen jaar

- LastPass

- Laat

- laatste

- minst

- lezing

- LED

- rechtmatig

- Life

- als

- Waarschijnlijk

- Lijn

- leven

- ll

- vergrendeling

- inloggen

- keek

- verliezen

- gemaakt

- maken

- kwaadaardig

- beheerd

- Managers

- veel

- meester

- Mei..

- me

- gemiddelde

- maatregelen

- MFA

- macht

- Mike

- minuten

- gelde

- Grensverkeer

- Maand

- meer

- multifactor authenticatie

- my

- naam

- Naturel

- Noodzaak

- New

- Geen

- nu

- aantal

- nummers

- of

- aangeboden

- Aanbod

- OCTA

- on

- eens

- EEN

- Slechts

- exploitanten

- or

- bestellen

- Overige

- uit

- pagina

- vooral

- Wachtwoord

- wachtwoorden

- patiënt

- Mensen

- persoon

- Phishing

- phishing-campagne

- phishing

- phone

- beeld

- Spil

- plaats

- Plato

- Plato gegevensintelligentie

- PlatoData

- plus

- potentieel

- mogelijk

- president

- pers

- druk

- primair

- waarschijnlijk

- probleem

- professioneel

- prompts

- beschermd

- doeleinden

- kwaliteit

- RE

- lezing

- vast

- real-time

- realisme

- Realiteit

- realiseren

- werkelijk

- ontvangt

- ontvangende

- recent

- opgenomen

- geregistreerd

- niet vergeten

- verslag

- gemeld

- vertegenwoordiger

- rechts

- Stijgen

- robo

- s

- Zei

- ervaren

- zegt

- Oplichterij

- oplichting

- script

- veiligheid

- Veiligheidsmaatregelen

- zien

- verzending

- senior

- service

- verkort

- binnenkort

- teken

- sinds

- single

- website

- vaardigheden

- Klein

- So

- Social

- Social engineering

- sommige

- hoe dan ook

- Iemand

- iets

- geraffineerd

- spreken

- besteed

- diefstal

- Still

- shop

- geslaagd

- ondersteuning

- vermeend

- verdacht

- Systems

- ingenomen

- Talk

- praat

- targeting

- doelen

- Neiging

- neem contact

- dat

- De

- De lijn

- de wereld

- hun

- Ze

- harte

- Er.

- daarbij

- Deze

- ze

- denken

- dit

- grondig

- toch?

- bedreiging

- Door

- ticket

- niet de tijd of

- type

- naar

- vandaag

- vertelde

- Trainingen

- truc

- type dan:

- typisch

- unieke

- onbekend

- ongeëvenaard

- URL

- us

- .

- Gebruiker

- gebruikers

- gebruik

- gebruikt

- Gewelf

- Ve

- zeer

- vice

- Vice President

- Slachtoffer

- slachtoffers

- zichtbaarheid

- willen

- was

- was

- horloges

- we

- GOED

- waren

- wanneer

- of

- welke

- en

- WIE

- wie ook

- geheel

- Waarom

- wijd verspreid

- venster

- Met

- binnen

- werkte

- wereld

- schrijven

- jaar

- You

- zephyrnet