Leestijd: 3 minuten

Leestijd: 3 minuten

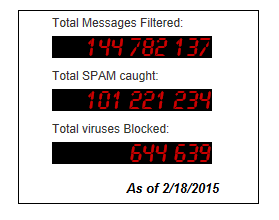

Bron: Comodo

Een van de meest bekende ransomware-aanvallen vond plaats in mei 2017, toen de Wannacry-aanval plaatsvond. Die aanval trof meer dan 200,000 gebruikers en infecteerde meer dan 300,000 computers. CBS News naar schatting resulteerde de WannaCry-aanval in verliezen van meer dan $ 4 miljard. Hoe?

Als honderdduizenden computers in 150 landen niet meer werken, is dat veel gemiste economische kans. Die tijd krijg je nooit meer terug. Het werk stopt, essentiële activiteiten worden vertraagd en geïnfecteerde apparaten moeten worden vervangen. Bovendien kunnen er, afhankelijk van de aard van de gecompromitteerde gegevens, juridische gevolgen en reputatieschade zijn.

De realiteit is dat ransomware-aanvallen niet verdwijnen. De stad Baltimore heeft zojuist op 7 mei 2019 van dit jaar een ernstige aanval meegemaakt. Volgens rapporten hadden de systemen van de stad basissoftware-updates en back-upbestanden nodig.

U vraagt zich dus af: zijn uw systemen beschermd? Hier zijn enkele redenen waarom u dit misschien niet bent.

Twee belangrijke manieren om geïnfecteerd te raken

- Nog maar een paar jaar geleden bevatten e-mails met onschadelijke bijlagen (zoals "factuurcodes" of "statusupdates") in feite schadelijke software die werd uitgevoerd toen de gebruiker de bijlage opende. Toen de aanval eenmaal aan de gang was, hadden gebruikers geen toegang tot hun eigen gegevens of is hun scherm vergrendeld. Er verscheen een pop-upscherm met de betalingsvraag van de hacker.

- Ransomware wordt verspreid via websites die een zogenaamde exploitkit hosten. De kit scant de computer van de bezoeker om te zien of er software met bekende kwetsbaarheden op draait. Als de scan zelfs maar één van deze kwetsbaarheden onthult, gebruikt hij deze om ransomware te downloaden en op de computer van het slachtoffer te installeren.

Waarschijnlijke doelen

Tegenwoordig is vrijwel elk bedrijf en elke organisatie een potentieel doelwit van ransomware. Drie segmenten, die met name risico lopen, zijn onder meer:

- Scholen en universiteiten - omdat ze meestal kleinere IT-teams hebben en mogelijk geen personeel hebben met allerlei cyberbeveiligingsvaardigheden. Georgia Tech werd in december 2018 gehackt en ontdekte laat dat meer dan 1 miljoen records van docenten en personeel, jaren terug, waren geschonden.

- Gezondheidszorgbedrijven - patiëntgegevens kunnen extreem gevoelig zijn en veel zorginstellingen hebben verouderde IT-systemen en software. Hackers snuffelen rond om een computer of systeem te vinden met een oude, bekende kwetsbaarheid en trekken snel naar binnen. In juni 2019 LabCorp bleek dat de gegevens van meer dan 7 miljoen patiënten waren geschonden, slechts een dag later zoektocht gaf toe dat de gegevens van meer dan 12 miljoen patiënten dat ook waren. Deze aanvallen gaan niet weg.

- Financiële bedrijven - het oude gezegde over het beroven van banken, want daar geldt nog steeds het geld. Hoewel de meeste banken en verzekeringsmaatschappijen de middelen hebben om hun IT-systemen veilig en up-to-date te houden, is het beveiligingslandschap veranderd. HSBC was gesloten over een aanval in oktober 2018 waarbij hackers toegang kregen tot klantgegevens in de VS.Het is niet bekend hoeveel mensen er getroffen zijn en of er geld is gestolen.

De gemene deler van al deze bedrijven is dat ze hun manier van denken over IT-beveiliging moeten veranderen.

De beste manier om ransomware-aanvallen te vermijden, is door ze volledig te voorkomen

Conventioneel advies over het omgaan met ransomware was om de volgende stappen te nemen:

- Houd uw besturingssysteem gepatcht en up-to-date.

- Install antivirus software om kwaadaardige programma's te detecteren wanneer ze verschijnen.

- Maak regelmatig een back-up van uw bestanden, zodat u ze indien nodig opnieuw kunt installeren.

- Train uw medewerkers hoe ze verdachte e-mails kunnen herkennen.

Maar “voorkomen is beter dan genezen” kan een heel eind komen. In een wereld van constante en veranderende bedreigingen voor IT-systemen en apparaten, moet u voorkomen dat deze bedreigingen schade aanrichten.

In plaats van schadelijke software te detecteren en erop te reageren nadat deze schade heeft veroorzaakt, Comodo heeft het paradigma veranderd, zodat ransomware geen schade kan aanrichten, zelfs niet wanneer het op een endpoint wordt uitgevoerd.

Zodra de ransomware is uitgevoerd, bevat Comodo de live ransomware in een virtuele omgeving totdat een vertrouwd vonnis is teruggekeerd. De gebruiker ziet de ransomware worden uitgevoerd op zijn eindpunt, maar de gebruiker kan nog steeds normaal werken en de beheerder kan de actieve processen verwijderen om de ransomware zonder schade te elimineren.

Er is nieuw denken nodig om uw computerbronnen te beschermen

Waar het om gaat als het om ransomware gaat, is dat het volledig kan worden vermeden als u uw manier van denken verandert over hoe u de computerbronnen van uw organisatie kunt beschermen. U moet holistisch nadenken over uw gehele IT-infrastructuur - hardware, software, netwerken - en erkennen dat elk onderdeel ervan kwetsbaar kan zijn. Door een Default Deny-beveiligingshouding te implementeren met Default Allow usability, kunt u voorkomen dat "wanna-be" hackers schade aanrichten.

Voor meer informatie over hoe uw organisatie ransomware-aanvallen volledig kan vermijden, leest u Gartner's "Alles wat u wilde weten over Endpoint Protection maar niet durfde te vragen. "

![]()

Gerelateerde bronnen:

START GRATIS VERZOEK KRIJG GRATIS UW DIRECTE BEVEILIGINGSSCOREKAART

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://blog.comodo.com/it-security/pc-security-protect-your-organization-from-ransomware-attacks/

- : heeft

- :is

- :niet

- :waar

- $UP

- 000

- 1

- 12

- 150

- 200

- 2017

- 2018

- 2019

- 300

- 455

- 7

- a

- Over

- over het

- toegang

- geraadpleegde

- Volgens

- over

- actieve

- activiteiten

- werkelijk

- toevoeging

- beheerder

- toegegeven

- advies

- beïnvloed

- bang

- Na

- geleden

- Alles

- toelaten

- an

- en

- antivirus

- elke

- verschijnen

- verscheen

- ZIJN

- rond

- AS

- vragen

- At

- aanvallen

- Aanvallen

- vermijd

- vermeden

- weg

- terug

- backup

- baltimore

- Banken

- basis-

- BE

- omdat

- geweest

- BEST

- Miljard

- Blog

- Onder

- bedrijfsdeskundigen

- maar

- by

- CAN

- kan niet

- Veroorzaken

- oorzaken

- veroorzakend

- ophouden

- verandering

- veranderd

- Plaats

- Klik

- komt

- Gemeen

- Bedrijven

- compleet

- Aangetast

- computer

- computers

- computergebruik

- Gevolgen

- constante

- bevatte

- bevat

- Bedrijfs-

- landen

- klant

- klantgegevens

- cyber

- internetveiligheid

- schade

- gegevens

- Datum

- dag

- omgang

- December

- Standaard

- Vertraagd

- Vraag

- Afhankelijk

- opsporen

- systemen

- ontdekt

- do

- Download

- Economisch

- elimineren

- e-mails

- medewerkers

- Endpoint

- Geheel

- geheel

- Milieu

- essentieel

- geschat

- Zelfs

- Event

- Alle

- evoluerende

- uitvoeren

- uitgevoerd

- ervaren

- Exploiteren

- uiterst

- weinig

- Bestanden

- VIND DE PLEK DIE PERFECT VOOR JOU IS

- volgend

- Voor

- Forbes

- Gratis

- oppompen van

- krijgen

- gif

- Go

- gaan

- gehackt

- Hackers

- HAD

- Hardware

- schaden

- Hebben

- gezondheidszorg

- hier

- houdt

- gastheer

- Hoe

- How To

- Echter

- HSBC

- HTTPS

- Honderden

- if

- uitvoering

- in

- omvatten

- besmet

- Infrastructuur

- installeren

- moment

- verzekering

- IT

- IT beveiliging

- jpeg

- juni

- voor slechts

- eentje maar

- Houden

- Soort

- blijven

- bekend

- Gebrek

- Landschap

- LEARN

- Juridisch

- als

- Lijn

- leven

- opgesloten

- lang

- verliezen

- verloren

- lot

- Hoofd

- MERKEN

- kwaadaardig

- veel

- veel mensen

- Mei..

- miljoen

- Mindset

- geld

- meer

- meest

- beweging

- Dan moet je

- NATUUR

- noodzakelijk

- Noodzaak

- nodig

- netwerken

- nooit

- een

- nt

- opgetreden

- oktober

- of

- Oud

- on

- eens

- EEN

- geopend

- besturen

- werkzaam

- besturingssysteem

- kansen

- or

- organisatie

- organisaties

- verouderd

- over

- het te bezitten.

- paradigma

- deel

- vooral

- patiënt

- patiënten

- betaling

- Mensen

- PHP

- Plato

- Plato gegevensintelligentie

- PlatoData

- Por

- potentieel

- pond

- voorkomen

- het voorkomen

- processen

- Programma's

- beschermen

- beschermd

- bescherming

- snel

- ransomware

- Ransomware-aanvallen

- Lees

- Realiteit

- redenen

- herkennen

- archief

- regelmatig

- vervangen

- Rapporten

- Resources

- reageert

- Revealed

- onthult

- Risico

- lopend

- s

- aftasten

- scant

- score kaart

- scherm

- beveiligen

- veiligheid

- zien

- segmenten

- sturen

- gevoelig

- ernstig

- verschuiving

- verschoven

- vaardigheden

- kleinere

- So

- Software

- sommige

- Spot

- verspreiden

- Medewerkers

- Stappen

- Still

- gestolen

- Stopt

- verdacht

- system

- Systems

- Nemen

- doelwit

- teams

- tech

- Neiging

- neem contact

- dat

- De

- hun

- Ze

- Er.

- Deze

- ze

- denken

- het denken

- dit

- dit jaar

- die

- duizenden kosten

- bedreigingen

- drie

- Door

- niet de tijd of

- naar

- ook

- waar

- vertrouwde

- ons

- aan de gang

- tot

- updates

- omhoog

- bruikbaarheid

- Gebruiker

- gebruikers

- toepassingen

- Vonnis

- Virtueel

- virtueel

- kwetsbaarheden

- kwetsbaarheid

- Kwetsbaar

- gezocht

- was

- Manier..

- manieren

- websites

- bekend

- waren

- wanneer

- of

- welke

- en

- wil

- Met

- zonder

- wonder

- Mijn werk

- werkzaam

- wereld

- waard

- jaar

- jaar

- You

- Your

- zephyrnet