Det er mange militære ordspill i operativsystemets historie.

Unix har som kjent en hel rekke personell kjent som Hovednummer, som organiserer bataljonene av enheter som diskstasjoner, tastaturer og webkameraer i systemet ditt.

Microsoft slet en gang med de tilsynelatende inkompetente Generell svikt, som regelmessig ble oppdaget prøver å lese DOS-diskene dine og mislyktes.

Linux har tidvis problemer med Oberst panikk, hvem sin utseende etterfølges vanligvis av tapte data, potensielt skadede filsystemer og et presserende behov for å slå av strømmen og starte datamaskinen på nytt.

Og et tsjekkisk kryptovalutaselskap ser ikke ut til å få den typen pålitelighet du med rimelighet kan forvente av en personlighet som heter Generelle bytes.

Faktisk, Generelle bytes er navnet på selve selskapet, en virksomhet som dessverre ikke er fremmed for uønskede inntrengninger og uautorisert tilgang til kryptovalutafond.

En gang er ulykke

I august 2022 skrev vi hvordan General Bytes hadde det falt offer til en feil på serversiden der eksterne angripere kunne lure en kundes ATM-server til å gi dem tilgang til "set opp et helt nytt system"-konfigurasjonssidene.

Hvis du noen gang har lastet en iPhone eller en Android-enhet på nytt, vil du vite at personen som utfører det originale oppsettet ender opp med kontroll over enheten, spesielt fordi de får konfigurere hovedbrukeren og velge en helt ny låskode eller passordfrase under prosessen.

Du vil imidlertid også vite at moderne mobiltelefoner tvangssletter det gamle innholdet på enheten, inkludert alle den gamle brukerens data, før de installerer og rekonfigurerer operativsystemet, appene og systeminnstillingene.

Du kan med andre ord starte på nytt, men du kan ikke ta over der den siste brukeren slapp, ellers kan du bruke en systemreflash (eller en DFU, forkortelse for enhetens fastvareoppgradering, som Apple kaller det) for å komme til forrige eiers filer.

I General Bytes ATM-serveren nøytraliserte imidlertid ikke den uautoriserte tilgangsbanen som fikk angriperne inn i "start fra bunnen av" oppsettskjermene noen data på den infiltrerte enheten...

…slik at skurkene kunne misbruke serverens «opprett en ny administrativ konto»-prosess for å opprette en ekstra admin-bruker på en eksisterende system.

To ganger ser ut som uforsiktighet

Forrige gang led General Bytes det du kan kalle et angrep uten skadelig programvare, der kriminelle ikke implanterte noen ondsinnet kode.

Angrepet i 2022 ble orkestrert ganske enkelt gjennom ondsinnede konfigurasjonsendringer, med det underliggende operativsystemet og serverprogramvaren urørt.

Denne gangen brukte angriperne en mer konvensjonell tilnærming som var avhengig av et implantat: skadelig programvare, eller malware for kort sagt, som ble lastet opp via et sikkerhetssmutthull og deretter brukt som det du kan kalle et "alternativt kontrollpanel".

På vanlig engelsk: skurkene fant en feil som tillot dem å installere en bakdør slik at de kunne komme seg inn etterpå uten tillatelse.

Som General Bytes sa det:

Angriperen var i stand til å laste opp sin egen Java-applikasjon eksternt via hovedtjenestegrensesnittet som brukes av terminaler for å laste opp videoer og kjøre den ved å bruke batm-brukerprivilegier.

Vi er ikke sikre på hvorfor en minibank trenger et eksternt bilde-og-videoopplastingsalternativ, som om det var en slags bloggside eller sosiale medier-tjeneste...

…men det ser ut til at Coin ATM Server-systemet inkluderer nettopp en slik funksjon, antagelig slik at annonser og andre spesialtilbud kan promoteres direkte til kunder som besøker minibankene.

Opplastinger som ikke er som de ser ut til

Dessverre må enhver server som tillater opplastinger, selv om de kommer fra en pålitelig (eller i det minste en autentisert kilde), være forsiktig med flere ting:

- Opplastinger må skrives inn i et sceneområde der de ikke umiddelbart kan leses tilbake utenfra. Dette bidrar til å sikre at upålitelige brukere ikke kan gjøre serveren din om til et midlertidig leveringssystem for uautorisert eller upassende innhold via en URL som ser legitim ut fordi den har merkevaren din.

- Opplastinger må kontrolleres for å sikre at de samsvarer med filtypene som er tillatt. Dette hjelper til med å stoppe useriøse brukere fra å fange opplastingsområdet ditt ved å fylle det med skript eller programmer som senere kan ende opp med å bli utført på serveren i stedet for bare å bli servert til en påfølgende besøkende.

- Opplastinger må lagres med de mest restriktive tilgangstillatelsene som er mulig, slik at booby-fangede eller korrupte filer ikke utilsiktet kan kjøres eller til og med få tilgang fra sikrere deler av systemet.

Det ser ut til at General Bytes ikke tok disse forholdsreglene, med det resultat at angriperne var i stand til å utføre et bredt spekter av personvern- og kryptovaluta-ripping.

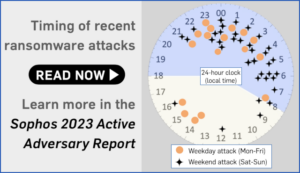

Den ondsinnede aktiviteten inkluderte tilsynelatende: lesing og dekryptering av autentiseringskoder som brukes for å få tilgang til midler i hot wallets og børser; sende midler fra varme lommebøker; nedlasting av brukernavn og passord-hash; henting av kundens kryptografiske nøkler; slå av 2FA; og tilgang til hendelseslogger.

Hva gjør jeg?

- Hvis du kjører General Bytes Coin ATM-systemer, les selskapets bruddrapport, som forteller deg hvordan du ser etter såkalte IoC-er (indikatorer for kompromiss), og hva du skal gjøre mens du venter på at patcher skal publiseres.

Merk at selskapet har bekreftet at både frittstående Coin ATM-servere og dets egne skybaserte systemer (hvor du betaler General Bytes en avgift på 0.5 % på alle transaksjoner mot at de kjører serverne dine for deg) ble berørt.

Interessant nok rapporterer General Bytes at det vil være det «lukker skytjenesten», og insisterer på det "du må installere din egen frittstående server". (Rapporten gir ingen deadline, men selskapet tilbyr allerede aktivt migreringsstøtte.)

I en omvending som vil ta selskapet i motsatt retning av de fleste andre moderne tjenesteorienterte selskaper, insisterer General Bytes på at "det er teoretisk (og praktisk talt) umulig å sikre et system som gir tilgang til flere operatører samtidig der noen av dem er dårlige aktører."

- Hvis du nylig har brukt en General Bytes minibank, kontakt din kryptovalutabørs eller børser for råd om hva du skal gjøre, og om noen av midlene dine er i fare.

- Hvis du er en programmerer som tar vare på en nettbasert tjeneste, om det er selv- eller sky-vert, les og følg rådene våre ovenfor om opplastinger og opplastingskataloger.

- Hvis du er en cryptocurrency-entusiast, hold så lite av kryptomyntbeholdningen din som du kan i såkalte varme lommebøker.

Hot wallets er i hovedsak midler som er klare til å handle med et øyeblikks varsel (kanskje automatisk), og krever vanligvis enten at du overlater dine egne kryptografiske nøkler til noen andre, eller midlertidig overfører midler til en eller flere av deres lommebøker.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/03/20/bitcoin-atm-customers-hacked-by-video-upload-that-was-actually-an-app/

- :er

- $OPP

- 1

- 2022

- 2FA

- a

- I stand

- Om oss

- ovenfor

- Absolute

- misbruk

- adgang

- aksesseres

- Tilgang

- handlinger

- aktivt

- aktivitet

- aktører

- faktisk

- Ytterligere

- admin

- administrativ

- annonser

- råd

- Etter

- Alle

- Alle transaksjoner

- tillater

- allerede

- og

- android

- app

- eple

- Søknad

- apps

- ER

- AREA

- AS

- At

- Minibank

- minibanker

- angripe

- August

- autentisert

- Autentisering

- forfatter

- auto

- automatisk

- tilbake

- backdoor

- background-image

- dårlig

- BE

- fordi

- før du

- Bitcoin

- Bitcoin ATM

- grensen

- Bunn

- merke

- Brand New

- Bug

- virksomhet

- by

- ring

- som heter

- Samtaler

- CAN

- forsiktig

- sentrum

- Endringer

- Velg

- Cloud

- kode

- Coin

- farge

- Kom

- samfunnet

- Selskaper

- Selskapet

- Selskapets

- datamaskin

- Konfigurasjon

- BEKREFTET

- kontakt

- moderne

- innhold

- innhold

- kontroll

- konvensjonell

- kunne

- dekke

- skape

- kriminelle

- kryptokoin

- cryptocurrency

- Cryptocurrency Exchange

- kryptografisk

- Kunder

- dato

- Fristen

- levering

- enhet

- Enheter

- retning

- direkte

- kataloger

- Vise

- ikke

- DOS

- under

- enten

- slutter

- Engelsk

- sikre

- entusiast

- hovedsak

- Selv

- Event

- NOEN GANG

- utveksling

- Børser

- forvente

- famously

- gjennomførbart

- Trekk

- filet

- Filer

- fulgt

- Til

- funnet

- fra

- midler

- general

- Generelle bytes

- få

- få

- Gi

- Giving

- innvilgelse

- hacket

- Ha

- høyde

- hjelper

- historie

- HOT

- hover

- Hvordan

- Hvordan

- Men

- HTTPS

- umiddelbart

- umulig

- in

- inkludere

- inkludert

- Inkludert

- installere

- Interface

- iPhone

- IT

- DET ER

- selv

- Java

- Hold

- nøkler

- Vet

- kjent

- Siste

- i likhet med

- lite

- Se

- ser

- UTSEENDE

- Margin

- Master

- Match

- max bredde

- Media

- kunne

- migrasjon

- Militær

- Mobil

- mobiltelefoner

- Moderne

- mer

- mest

- flere

- navn

- Trenger

- behov

- Ny

- normal

- spesielt

- of

- tilby

- Tilbud

- Gammel

- on

- ONE

- på nett

- drift

- operativsystem

- operatører

- motsatt

- Alternativ

- orkestrert

- original

- Annen

- ellers

- utenfor

- egen

- deler

- Passord

- Patches

- banen

- paul

- Betale

- Utfør

- utfører

- kanskje

- tillatelse

- tillatelser

- person

- Personlighet

- ansatte

- telefoner

- Plain

- plato

- Platon Data Intelligence

- PlatonData

- Plenty

- posisjon

- innlegg

- potensielt

- makt

- praktisk talt

- forrige

- primære

- privilegier

- prosess

- Programmerer

- programmer

- Forfremmet

- publisert

- sette

- område

- heller

- Lese

- Lesning

- klar

- nylig

- regelmessig

- pålitelighet

- fjernkontroll

- rapporterer

- Rapporter

- krever

- restriktiv

- resultere

- retur

- Risiko

- Kjør

- rennende

- samme

- skjermer

- skript

- sikre

- sikkerhet

- synes

- sending

- Servere

- tjeneste

- innstillinger

- oppsett

- flere

- Kort

- ganske enkelt

- nettstedet

- So

- selskap

- sosiale medier

- Software

- solid

- noen

- Noen

- kilde

- spesiell

- spesialtilbud

- iscenesettelse

- stående

- Begynn

- stash

- Stopp

- fremmed

- senere

- slik

- støtte

- SVG

- system

- Systemer

- Ta

- forteller

- midlertidig

- Det

- De

- deres

- Dem

- Disse

- ting

- Gjennom

- tid

- til

- topp

- handel

- Transaksjoner

- overføre

- overgang

- gjennomsiktig

- problemer

- klarert

- SVING

- Turning

- typer

- typisk

- underliggende

- uønsket

- lastet opp

- som haster

- URL

- bruke

- Bruker

- Brukere

- undersøkt

- av

- video

- videoer

- Besøk

- Visitor

- vente

- Lommebøker

- Hva

- om

- hvilken

- mens

- HVEM

- hele

- bred

- Bred rekkevidde

- bredde

- vil

- med

- uten

- ord

- skrevet

- Du

- Din

- zephyrnet

![S3 Ep119: Brudd, flekker, lekkasjer og justeringer! [Lyd + tekst] S3 Ep119: Brudd, flekker, lekkasjer og justeringer! [Lyd + tekst]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text-300x156.jpg)