![S3 Ep119: Brudd, flekker, lekkasjer og justeringer! [Lyd + tekst] S3 Ep119: Breaches, patches, leaks and tweaks! [Audio + Text] PlatoBlockchain Data Intelligence. Vertical Search. Ai.](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text.jpg)

BRUDD, LAPPER, LEKKASJONER OG TWEAKER

Siste epidode – hør nå.

Klikk og dra på lydbølgene nedenfor for å hoppe til et hvilket som helst punkt. Du kan også lytte direkte på Soundcloud.

Med Doug Aamoth og Paul Ducklin

Intro- og outromusikk av Edith Mudge.

Du kan lytte til oss på Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher og hvor som helst hvor du finner gode podcaster. Eller bare dropp URL til RSS-feeden vår inn i din favoritt podcatcher.

LES TRANSKRIPTET

DOUG. Brudd, brudd, oppdateringer og skrivefeil.

Alt det, og mer, på Naked Security-podcasten.

[MUSIKK MODEM]

Velkommen til podcasten, alle sammen.

Jeg er Doug Aamoth; han er Daul Pucklin...

…Unnskyld, Paul!

AND. Jeg tror jeg har klart det, Doug.

"Typios" er en lydskrivefeil.

DOUG. Nøyaktig!

AND. Ja... godt gjort, den mannen!

DOUG. Så, hva har skrivefeil med cybersikkerhet å gjøre?

Vi kommer inn på det...

Men først – vi liker å starte med vår Denne uken i teknisk historie segment.

Denne uken, 23. januar 1996, sa versjon 1.0 av Java Development Kit, "Hello, world."

Mantraet, "Skriv en gang, løp hvor som helst", og utgivelsen rett ettersom Internetts popularitet nådde et febernivå, gjorde det til en utmerket plattform for nettbaserte apper.

Spol frem til i dag, og vi er ved versjon 19, Paul.

AND. Vi er!

Java, ikke sant?

Eller "Eik".

Jeg tror det var det opprinnelige navnet, fordi personen som fant opp språket hadde et eiketre som vokste utenfor kontoret sitt.

La oss benytte anledningen, Doug, til å rydde opp for en gang for alle forvirring som mange mennesker har mellom Java og JavaScript.

DOUG. Ååååå...

AND. Mange tror at de er i slekt.

De er ikke i slekt, Doug.

De er *nøyaktig de samme* – den ene er bare den forkortede... NEI, JEG TUKER HELT!

DOUG. Jeg var, som, "Hvor skal dette?" [LETER]

AND. JavaScript fikk i utgangspunktet det navnet fordi ordet Java var kult ...

...og programmerere kjører på kaffe, enten de programmerer i Java eller JavaScript.

DOUG. Greit, veldig bra.

Takk for at du oppklarte det.

Og når det gjelder å rydde opp, GoTo, selskapet bak slike produkter som GoToMyPC, GoToWebinar, LogMeIn og (hoste, hoste) andre sier at de har "oppdaget uvanlig aktivitet i vårt utviklingsmiljø og tredjeparts skylagringstjeneste."

Paul, hva vet vi?

GoTo innrømmer: Kundeskysikkerhetskopier stjålet sammen med dekrypteringsnøkkel

AND. Det var tilbake den siste dagen i november 2022.

Og (hoste, hoste) som du nevnte tidligere, er selvfølgelig GoTos tilknyttede/datterselskap, eller selskap som er en del av gruppen deres, LastPass.

Selvfølgelig var den store historien over jul LastPass brudd.

Nå ser dette bruddet ut til å være et annet, enn det Goto har kommet ut og sagt nå.

De innrømmer at skytjenesten som til slutt ble brutt, er den samme som deles med LastPass.

Men tingene som ble brutt, i hvert fall fra måten de skrev det på, høres ut til å ha blitt brutt annerledes.

Og det tok før denne uken – nesten to måneder senere – før GoTo kom tilbake med en vurdering av hva de fant.

Og nyhetene er ikke gode i det hele tatt, Doug.

Fordi en hel mengde produkter ... jeg skal lese dem opp: Central, Pro, join.me, Hamachi og RemotelyAnywhere.

For alle disse produktene ble krypterte sikkerhetskopier av kundeting, inkludert kontodata, stjålet.

Og dessverre ble dekrypteringsnøkkelen for i det minste noen av disse sikkerhetskopiene stjålet med dem.

Så det betyr at de i hovedsak *ikke* er kryptert når de først er i hendene på kjeltringene.

Og det var to andre produkter, som var Rescue og GoToMyPC, der såkalte "MFA-innstillinger" ble stjålet, men ikke engang var kryptert.

Så i begge tilfeller har vi tilsynelatende: hashed-og-saltede passord mangler, og vi har disse mystiske "MFA (multifaktorautentisering)-innstillingene".

Gitt at dette ser ut til å være kontorelaterte data, er det ikke klart hva disse "MFA-innstillingene" er, og det er synd at GoTo ikke var litt mer eksplisitt.

Og mitt brennende spørsmål er...

.. inkluderer disse innstillingene ting som telefonnummeret som SMS 2FA-koder kan sendes til?

Utgangspunktet for appbaserte 2FA-koder?

Og/eller de reservekodene som mange tjenester lar deg lage noen av, i tilfelle du mister telefonen eller din SIM blir byttet?

SIM-bytter sendt til fengsel for 2FA-kryptovaluta-ran på over 20 millioner dollar

DOUG. Å ja – godt poeng!

AND. Eller autentiseringsprogrammet ditt mislykkes.

DOUG. Ja.

AND. Så hvis de er noen av disse, kan det være store problemer.

La oss håpe at dette ikke var "MFA-innstillingene"...

…men utelatelsen av detaljene der betyr at det sannsynligvis er verdt å anta at de var, eller kan ha vært, blant dataene som ble stjålet.

DOUG. Og når vi snakker om mulige utelatelser, har vi det nødvendige: «Passordene dine har lekket. Men ikke bekymre deg, de ble saltet og hasj.»

Men ikke alt salte-og-hasing-og-strekke er det samme, er det?

AND. Vel, de nevnte ikke strekkedelen!

Det er der du ikke bare hash passordet én gang.

Du hash det, jeg vet ikke... 100,100 5000 ganger, eller 50 ganger, eller XNUMX ganger, eller en million ganger, bare for å gjøre det litt vanskeligere for kjeltringene.

Og som du sier… ja., ikke all salting-og-hassing er likestilt.

Jeg tror du snakket ganske nylig på podcasten om et brudd der det ble stjålet noen salt-og-hash-passord, og det viste seg, tror jeg, at saltet var en tosifret kode, "00" til "99"!

Så, 100 forskjellige regnbuebord er alt du trenger...

…et stort spørsmål, men det lar seg gjøre.

Og hvor hasjen var *en runde* med MD5, som du kan gjøre med milliarder av hash i sekundet, selv på beskjedent utstyr.

Så bare som en side, hvis du noen gang er uheldig nok til å lide et brudd av denne typen selv, hvor du mister kundenes hash-passord, anbefaler jeg at du går ut av din måte å være definitivt om hvilke algoritmer og parameterinnstillinger du bruker.

Fordi det gir litt trøst til brukerne dine om hvor lang tid det kan ta kjeltringer å gjøre crackingen, og derfor hvor frenetisk du må gå om å endre alle passordene dine!

DOUG. Ok.

Vi har selvfølgelig noen råd, som starter med: Endre alle passord som er relatert til tjenestene vi snakket om tidligere.

AND. Ja, det er noe du bør gjøre.

Det er det vi normalt vil anbefale når hash-kodede passord blir stjålet, selv om de er supersterkt hashed.

DOUG. OK.

Og vi har: Tilbakestill eventuelle appbaserte 2FA-kodesekvenser du bruker på kontoene dine.

AND. Ja, jeg tror du like godt kan gjøre det.

DOUG. OK.

Og vi har: Regenerer nye reservekoder.

AND. Når du gjør det med de fleste tjenester, hvis sikkerhetskopikoder er en funksjon, blir de gamle automatisk kastet, og de nye erstatter dem helt.

DOUG. Og sist, men absolutt ikke minst: Vurder å bytte til appbaserte 2FA-koder hvis du kan.

AND. SMS-koder har fordelen at det ikke er noen felles hemmelighet; det er ingen frø.

Det er bare et virkelig tilfeldig tall som den andre enden genererer hver gang.

Det er det som er bra med SMS-baserte ting.

Som vi sa, det dårlige er SIM-bytte.

Og hvis du trenger å endre enten den appbaserte kodesekvensen din eller hvor SMS-kodene dine går ...

…det er mye, mye enklere å starte en ny 2FA-appsekvens enn det er å endre mobilnummeret ditt! [LETER]

DOUG. OK.

Og, som jeg har sagt gjentatte ganger (jeg kan tatovert dette på brystet mitt et sted), vil vi holde et øye med dette.

Men foreløpig har vi en lekk T-Mobile API som er ansvarlig for tyveri av...

(La meg sjekke notatene mine her: [LOUD BELLOW OFF-MIC] TREDTISIV MILLIONER!?!??!)

...37 millioner kundeopplysninger:

T-Mobile innrømmer 37,000,000 XNUMX XNUMX kundeposter stjålet av "dårlig skuespiller"

AND. Ja.

Det er litt irriterende, er det ikke? [LATTER]

Fordi 37 millioner er et utrolig stort tall ... og ironisk nok kommer etter 2022, året da T-Mobile betalte ut $ 500 millioner for å løse problemer knyttet til et datainnbrudd som T-Mobile hadde lidd i 2021.

Nå, den gode nyheten, hvis du kan kalle det det, er: forrige gang inkluderte dataene som ble brutt ting som personnummer [SSN] og førerkortdetaljer.

Så det er egentlig det du kan kalle "høyverdig" identitetstyveri.

Denne gangen er bruddet stort, men jeg forstår at det er grunnleggende elektroniske kontaktdetaljer, inkludert telefonnummeret ditt, sammen med fødselsdato.

Det går et stykke mot å hjelpe skurker med identitetstyveri, men ikke i nærheten av noe som en SSN eller et skannet bilde av førerkortet ditt.

DOUG. OK, vi har noen tips hvis du er berørt av dette, og starter med: Ikke klikk på "nyttige" lenker i e-poster eller andre meldinger.

Jeg må anta at et tonn med spam og phishing-e-poster kommer til å bli generert fra denne hendelsen.

AND. Hvis du unngår lenkene, som vi alltid sier, og du finner din egen vei dit, enten det er en legitim e-post eller ikke, med en ekte lenke eller en falsk ...

…hvis du ikke klikker på de gode lenkene, vil du heller ikke klikke på de dårlige lenkene!

DOUG. Og det samsvarer fint med vårt andre tips: Tenk før du klikker.

Og så, selvfølgelig, vårt siste tips: Rapporter disse mistenkelige e-postene til IT-teamet ditt på jobben.

AND. Når skurker starter phishing-angrep, sender skurkene det vanligvis ikke til én person i selskapet.

Så hvis den første personen som ser en phish i selskapet ditt tilfeldigvis slår alarm, så har du i det minste en sjanse til å advare de andre 49!

DOUG. Utmerket.

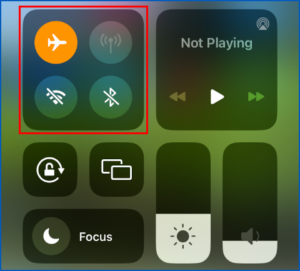

Vel, for dere iOS 12-brukere der ute … hvis du følte deg utelatt fra alle de siste null-dagers patchene, har vi har en historie for deg i dag!

Apple-oppdateringer er ute – gamle iPhones får endelig en gammel null-dagers løsning!

AND. Det har vi, Doug!

Jeg er ganske fornøyd, for alle vet at jeg elsker min gamle iOS 12-telefon.

Vi gikk gjennom noen gode tider, og på noen lange og superkule sykkelturer sammen til … [LATER]

…den skjebnesvangre hvor jeg ble skadet godt nok til å komme meg, og telefonen ble skadet godt nok til at du knapt kan se gjennom sprekkene på skjermen lenger, men den fungerer fortsatt!

Jeg elsker når den får en oppdatering!

DOUG. Jeg tror det var da jeg lærte ordet Prang.

AND. [PAUSE] Hva?!

Det er ikke et ord til deg?

DOUG. Nei!

AND. Jeg tror det kommer fra Royal Air Force i andre verdenskrig ... som var å "prange [krasj] et fly".

Så det er en ding, og så, godt over en ding, kommer en Prang, selv om de begge har samme lyd.

DOUG. OK, skjønner.

AND. Overraskelse, overraskelse – etter å ha ikke hatt noen iOS 12-oppdateringer på evigheter, fikk den prangede telefonen en oppdatering...

…for en null-dagers feil som var den mystiske feilen som ble løst for en tid siden bare i iOS 16… [HVISKE] veldig hemmelighetsfullt av Apple, hvis du husker det.

DOUG. Å, det husker jeg!

Apple sender ut iOS-sikkerhetsoppdateringen som er mer ordknapp enn noen gang

AND. Det var denne iOS 16-oppdateringen, og en tid senere kom det ut oppdateringer for alle de andre Apple-plattformer, inkludert iOS 15.

Og Apple sa: "Å, ja, faktisk, nå tenker vi på det, det var en null-dag. Nå har vi sett på det, selv om vi skyndte oss ut oppdateringen for iOS 16 og ikke gjorde noe for iOS 15, viser det seg at feilen bare gjelder iOS 15 og tidligere.» [LETER]

Så, wow, for et merkelig mysterium det var!

Men de lappet i hvert fall alt til slutt.

Nå viser det seg at gamle zero-day nå er lappet i iOS 12.

Og dette er en av de WebKit zero-days som høres ut som om måten den har blitt brukt i naturen er for implantering av skadelig programvare.

Og det lukter som alltid noe som spyware.

Forresten, det var den eneste feilen som ble fikset i iOS 12 som var oppført – bare den ene 0-dagen.

De andre plattformene har mange rettelser hver.

Heldigvis ser de alle ut til å være proaktive; ingen av dem er oppført av Apple som «aktivt utnyttet».

[PAUSE]

Ok, la oss gå videre til noe superspennende, Doug!

Jeg tror vi er inne på "typios", er vi ikke?

DOUG. Ja!

De spørsmål Jeg har spurt meg selv ... [IRONISK] Jeg husker ikke hvor lenge, og jeg er sikker på at andre spør: "Hvordan kan bevisste skrivefeil forbedre DNS-sikkerheten?"

Alvorlig sikkerhet: Hvordan overlagte skrivemåter kan forbedre DNS-sikkerheten

AND. [LETER]

Interessant nok er dette en idé som først dukket opp i 2008, omtrent på slutten av tiden Dan Kaminsky, som var en kjent sikkerhetsforsker på den tiden, fant ut at det var noen betydelige "svar-gjetting"-risikoer for DNS-servere som kanskje var mye enklere å utnytte enn folk trodde.

Hvor du rett og slett stikker svar på DNS-servere, i håp om at de tilfeldigvis samsvarer med en utgående forespørsel som ikke har fått et offisielt svar ennå.

Du tenker bare: «Vel, jeg er sikker på at noen i nettverket ditt må være interessert i å gå til domenet naksec.test akkurat nå. Så la meg sende tilbake en hel mengde svar som sier: 'Hei, du spurte om naksec.test; her er det"…

…og de sender deg et helt fiktivt server-[IP]-nummer.

Det betyr at du kommer til serveren min i stedet for å gå til den virkelige avtalen, så jeg hacket i utgangspunktet serveren din uten å gå i nærheten av serveren din i det hele tatt!

Og du tenker: «Vel, hvordan kan du bare sende *hvilken som helst* svar? Det er sikkert en slags magisk kryptografisk informasjonskapsel i den utgående DNS-forespørselen?»

Det betyr at serveren kunne legge merke til at et påfølgende svar bare var noen som fant det opp.

Vel, du skulle tro det ... men husk at DNS først så dagens lys i 1987, Doug.

Og ikke bare var sikkerhet ikke så stor sak da, men det var ikke plass, gitt dagens nettverksbåndbredde, for lenge nok kryptografiske informasjonskapsler.

Så DNS-forespørsler, hvis du går til RFC 1035, er beskyttet (løst sett, Doug) av et unikt identifikasjonsnummer, forhåpentligvis tilfeldig generert av avsenderen av forespørselen.

Gjett hvor lange de er, Doug...

DOUG. Ikke lenge nok?

AND. 16 bit.

DOUG. Åhhhhhhh.

AND. Det er ganske kort... det var ganske kort, selv i 1987!

Men 16 bits er *to hele byte*.

Vanligvis mengden entropi, slik sjargongen har det, som du ville ha i en DNS-forespørsel (uten andre informasjonskapseldata lagt til - en grunnleggende, original-stil, gammeldags DNS-forespørsel)...

…du har et 16-bits UDP-kildeportnummer (selv om du ikke får brukt alle 16 biter, så la oss kalle det 15 biter).

Og du har det 16-bits, tilfeldig valgte ID-nummeret ... forhåpentligvis velger serveren din tilfeldig og bruker ikke en sekvens som kan gjettes.

Så du har 31 biter av tilfeldighet.

Og selv om 231 [litt over 2 milliarder] er mange forskjellige forespørsler du må sende, det er på ingen måte utenom det vanlige i disse dager.

Selv på min gamle bærbare, Doug, sender 216 [65,536 XNUMX] forskjellige UDP-forespørsler til en DNS-server tar nesten umåtelig kort tid.

Så, 16 bits er nesten øyeblikkelig, og 31 biter er mulig.

Så ideen, helt tilbake i 2008, var...

Hva om vi tar domenenavnet du ser opp, for eksempel, naksec.test, og i stedet for å gjøre det de fleste DNS-løsere gjør og si: «Jeg vil slå opp n-a-k-s-e-c dot t-e-s-t," alt med små bokstaver fordi små bokstaver ser bra ut (eller, hvis du vil være gammeldags, alt med STORE BOKSTAVER, fordi DNS ikke skiller mellom store og små bokstaver, husker du)?

Hva om vi ser opp nAKseC.tESt, med en tilfeldig valgt sekvens av små bokstaver, STORE BOKSTAVER, STORE BOKSTAVER, små, osv., og vi husker hvilken sekvens vi brukte, og vi venter på at svaret skal komme tilbake?

Fordi DNS-svar er pålagt å ha en kopi av den opprinnelige forespørselen i seg.

Hva om vi kan bruke noen av dataene i den forespørselen som et slags "hemmelig signal"?

Ved å mose opp saken, må skurkene gjette den UDP-kildeporten; de må gjette det 16-biters identifikasjonsnummeret i svaret; *og* de må gjette hvordan vi valgte å miS-sPEll nAKsEc.TeST.

Og hvis de tar noen av disse tre tingene feil, mislykkes angrepet.

DOUG. Wow, ok!

AND. Og Google bestemte seg: "Hei, la oss prøve dette."

Det eneste problemet er at i veldig korte domenenavn (så de er kule, og enkle å skrive og enkle å huske), som Twitters t.co, får du bare tre karakterer som kan endre kasus.

Det hjelper ikke alltid, men løst sagt, jo lenger domenenavnet ditt er, jo tryggere blir du! [LETER]

Og jeg syntes bare det var en fin liten historie...

DOUG. Når solen begynner å gå ned på showet vårt for i dag, har vi en leserkommentar.

Nå kom denne kommentaren i hælene på forrige ukes podcast, S3 Ep118.

S3 Ep118: Gjett passordet ditt? Ikke nødvendig hvis den allerede er stjålet! [Lyd + tekst]

Leser Stephen skriver ... han sier i utgangspunktet:

Jeg har hørt dere snakke mye om passordbehandlere i det siste – jeg bestemte meg for å sette inn mitt eget.

Jeg genererer disse sikre passordene; Jeg kan lagre dem på en minnepinne eller -pinner, bare koble til pinnen når jeg trenger å trekke ut og bruke et passord.

Ville pinnetilnærmingen være rimelig lav risiko?

Jeg antar at jeg kunne blitt kjent med krypteringsteknikker for å kode og dekode informasjon på pinnen, men jeg kan ikke la være å føle at det kan ta meg langt utover den enkle tilnærmingen jeg leter etter.

Så, hva sier du, Paul?

AND. Vel, hvis det tar deg langt utover den "enkle" tilnærmingen, betyr det at det kommer til å bli komplisert.

Og hvis det er komplisert, så er det en flott læringsøvelse ...

…men kanskje passordkryptering ikke er tingen du vil gjøre disse eksperimentene på. [LATTER]

DOUG. Jeg tror jeg har hørt deg si før på akkurat dette programmet flere forskjellige ganger: «Du trenger ikke å rulle din egen kryptering; det er flere gode krypteringsbiblioteker der ute du kan utnytte.»

AND. Ja ... ikke strikk, hekle, nålepunkt eller korssting din egen kryptering hvis du muligens kan hjelpe det!

Problemet som Stephen prøver å løse er: "Jeg vil dedikere en flyttbar USB-stasjon for å ha passord på den - hvordan går jeg frem for å kryptere stasjonen på en praktisk måte?"

Og min anbefaling er at du bør gå for noe som gjør full-enhetskryptering [FDE] *inne i operativsystemet*.

På den måten har du en dedikert USB-pinne; du kobler den til, og operativsystemet sier: "Det er kryptert - jeg trenger passordet."

Og operativsystemet tar for seg å dekryptere hele stasjonen.

Nå kan du ha krypterte *filer* inne i den krypterte *enheten*, men det betyr at hvis du mister enheten, blir hele disken, mens den er avmontert og koblet fra datamaskinen, strimlet kål.

Og i stedet for å prøve å strikke din egen enhetsdriver for å gjøre det, hvorfor ikke bruke en innebygd i operativsystemet?

Det er min anbefaling.

Og det er her det blir både enkelt og veldig litt komplisert på samme tid.

Hvis du kjører Linux, bruker du luksus [Linux Unified Key Setup].

På Mac er det veldig enkelt: du har en teknologi som heter Filevault som er innebygd i Mac-en.

På Windows kalles tilsvarende FileVault eller LUKS BitLocker; du har sikkert hørt om det.

Problemet er at hvis du har en av Home-versjonene av Windows, kan du ikke gjøre det full-disk krypteringslaget på flyttbare stasjoner.

Du må gå og bruke det ekstra for å få Pro-versjonen, eller forretningstypen Windows, for å kunne bruke BitLocker full-disk-kryptering.

Jeg synes det er synd.

Jeg skulle ønske at Microsoft bare sa: "Vi oppfordrer deg til å bruke det der og hvor du kan - på alle enhetene dine hvis du vil."

For selv om de fleste ikke gjør det, vil i hvert fall noen gjøre det.

Så det er mitt råd.

Det ytterste er at hvis du har Windows, og du kjøpte en bærbar datamaskin, for eksempel i en forbrukerbutikk med Home-versjonen, må du bruke litt ekstra penger.

Fordi, tilsynelatende, er kryptering av flyttbare stasjoner, hvis du er Microsoft-kunde, ikke viktig nok til å bygge inn i Home-versjonen av operativsystemet.

DOUG. Greit, veldig bra.

Takk, Stephen, for at du sendte det inn.

Hvis du har en interessant historie, kommentar eller spørsmål du vil sende inn, vil vi gjerne lese den på podcasten.

Du kan sende en e-post til tips@sophos.com, du kan kommentere en av artiklene våre, eller du kan kontakte oss på sosiale medier: @NakedSecurity.

Det er showet vårt for i dag – tusen takk for at du lyttet.

For Paul Ducklin, jeg er Doug Aamoth, og minner deg på, inntil neste gang, om å...

BÅDE. Hold deg trygg!

[MUSIKK MODEM]

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/01/26/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text/

- 000

- 1

- 100

- 1996

- 2021

- 2022

- 2FA

- a

- I stand

- Om oss

- om det

- ovenfor

- Logg inn

- kontoer

- aktivitet

- faktisk

- la til

- innrømme

- Fordel

- råd

- Etter

- Ages

- AIR

- Air Force

- alarm

- algoritme

- Alle

- Ok

- Selv

- alltid

- blant

- beløp

- Eldgammel

- og

- besvare

- hvor som helst

- api

- app

- eple

- tilnærming

- apps

- rundt

- artikler

- evaluering

- angripe

- Angrep

- lyd

- Autentisering

- forfatter

- automatisk

- tilbake

- Backup

- sikkerhetskopier

- dårlig

- Båndbredde

- grunnleggende

- I utgangspunktet

- fordi

- bli

- før du

- bak

- være

- tro

- under

- mellom

- Beyond

- Stor

- Milliarder

- milliarder

- Bit

- kjøpt

- brudd

- brudd

- Bug

- bygge

- bygget

- ring

- som heter

- saken

- saker

- sentral

- Gjerne

- sjanse

- endring

- endring

- tegn

- sjekk

- valgte

- valgt ut

- jul

- fjerne

- Clearing

- Cloud

- sky lagring

- kode

- Kaffe

- COM

- Kom

- komfort

- kommentere

- Selskapet

- helt

- komplisert

- datamaskin

- Tilkobling

- forbruker

- kontakt

- Praktisk

- cookies

- Kul

- kunne

- Kurs

- Crashing

- skape

- cryptocurrency

- kryptografisk

- kunde

- Cybersecurity

- dato

- datainnbrudd

- Dato

- dag

- Dager

- avtale

- Tilbud

- besluttet

- dedikerte

- dedikert

- definitive

- detaljer

- Utvikling

- enhet

- Enheter

- forskjellig

- dns

- ikke

- gjør

- domene

- Domain Name

- DOMENENAVN

- ikke

- DOT

- stasjonen

- sjåfør

- kjøring

- Drop

- hver enkelt

- Tidligere

- enklere

- enten

- elektronisk

- emalje

- e-post

- oppmuntre

- kryptert

- kryptering

- nok

- Hele

- fullstendig

- Miljø

- utstyr

- Tilsvarende

- hovedsak

- Selv

- NOEN GANG

- alle

- alt

- utmerket

- Exploit

- Exploited

- ekstra

- trekke ut

- øye

- mislykkes

- ganske

- kjent

- Trekk

- Noen få

- tenkte

- Endelig

- Finn

- Først

- Fix

- fikset

- Tving

- funnet

- fra

- generelt

- generere

- generert

- genererer

- få

- Gi

- gitt

- Go

- Går

- skal

- god

- Gå til

- flott

- Gruppe

- Økende

- hacket

- hender

- skje

- skjer

- lykkelig

- hash

- hashet

- å ha

- hørt

- hørsel

- heist

- hjelpe

- hjelpe

- her.

- hit

- Hjemprodukt

- håp

- forhåpentligvis

- håper

- Hvordan

- Hvordan

- HTTPS

- JEG VIL

- Tanken

- Identifikasjon

- Identitet

- viktig

- forbedre

- in

- hendelse

- inkludere

- inkludert

- Inkludert

- utrolig

- informasjon

- i stedet

- interessert

- interessant

- Oppfunnet

- iOS

- IP

- ironisk

- utstedelse

- saker

- IT

- Januar

- sjargong

- Java

- Javascript

- bli medlem

- Hold

- nøkkel

- Type

- strikke

- Vet

- Språk

- laptop

- stor

- Siste

- LastPass

- Late

- lag

- Lekkasjer

- lært

- læring

- Leverage

- bibliotekene

- Tillatelse

- lett

- LINK

- lenker

- linux

- oppført

- Lytting

- lite

- laste

- laster

- Lang

- lenger

- Se

- så

- ser

- UTSEENDE

- taper

- Lot

- elsker

- Lav

- mac

- laget

- magi

- gjøre

- Making

- malware

- Ledere

- Mantra

- mange

- Match

- MD5

- midler

- Minne

- nevnt

- meldinger

- Microsoft

- kunne

- millioner

- mangler

- Mobil

- mobiltelefon

- penger

- måneder

- mer

- mest

- flytte

- multifaktorautentisering

- musikk

- musikal

- mystisk

- Mystery

- Naken sikkerhet

- Naken sikkerhetspodcast

- navn

- navn

- Nær

- nesten

- Trenger

- nettverk

- Ny

- nyheter

- neste

- normalt

- Merknader

- November

- Antall

- tall

- eik

- Office

- offisiell

- Gammel

- ONE

- drift

- operativsystem

- Opportunity

- rekkefølge

- vanlig

- original

- Annen

- andre

- utenfor

- egen

- betalt

- parameter

- del

- parti

- Passord

- passord

- Patches

- paul

- Ansatte

- kanskje

- perioden

- person

- phish

- phishing

- phishing-angrep

- telefon

- Tonehøyde

- plattform

- Plattformer

- plato

- Platon Data Intelligence

- PlatonData

- podcast

- Podcasts

- Point

- Stikke

- popularitet

- mulig

- innlegg

- fengsel

- pro

- Proaktiv

- sannsynligvis

- Problem

- Produkter

- program

- program

- programmerere

- Programmering

- beskyttet

- spørsmål

- heve

- tilfeldig

- tilfeldig generert

- tilfeldig

- Lese

- Reader

- ekte

- ekte vare

- nylig

- nylig

- anbefaler

- Anbefaling

- poster

- Gjenopprette

- i slekt

- slipp

- husker

- GJENTATTE GANGER

- erstatte

- svar

- anmode

- forespørsler

- nødvendig

- redde

- forsker

- ansvarlig

- avslører

- Risiko

- risikoer

- Rull

- rom

- kongelig

- rss

- Kjør

- rennende

- sikrere

- Sa

- salt

- samme

- Skjerm

- Sekund

- Secret

- sikre

- sikkerhet

- seed

- søker

- synes

- Sees

- segmentet

- sending

- Sequence

- Servere

- tjeneste

- Tjenester

- sett

- innstillinger

- oppsett

- flere

- delt

- Kort

- bør

- Vis

- signifikant

- Enkelt

- ganske enkelt

- SMS

- So

- selskap

- LØSE

- noen

- Noen

- noe

- et sted

- Lyd

- kilde

- spam

- sett

- bruke

- Spotify

- spyware

- Begynn

- Start

- opphold

- Stephen

- Still

- stjålet

- lagring

- oppbevare

- Story

- emne

- send

- senere

- slik

- Sol

- sikkert

- overraskelse

- mistenkelig

- system

- T-Mobile

- Ta

- tar

- Snakk

- lag

- tech

- teknikker

- Teknologi

- De

- tyveri

- deres

- derfor

- ting

- ting

- Tredje

- denne uka

- trodde

- tre

- Gjennom

- tid

- ganger

- typen

- tips

- til

- i dag

- sammen

- mot

- problemer

- snudde

- Til syvende og sist

- forståelse

- uheldig

- enhetlig

- unik

- koblet fra

- Oppdater

- oppdateringer

- URL

- us

- usb

- bruke

- Brukere

- versjon

- vente

- advarsel

- Web-basert

- webkit

- uke

- velkjent

- Hva

- om

- hvilken

- mens

- Hviske

- HVEM

- Wikipedia

- Wild

- vil

- vinduer

- innenfor

- uten

- ord

- Arbeid

- arbeidet

- verden

- verdt

- ville

- skrive

- Feil

- år

- Du

- Din

- deg selv

- zephyrnet

- null-dagers feil

![S3 Ep123: Krypteringsselskap kompromiss kerfuffle [lyd + tekst] S3 Ep123: Krypteringsselskap kompromiss kerfuffle [lyd + tekst]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep123-crypto-company-compromise-kerfuffle-audio-text-300x156.png)