Gjenoppretting av ransomware fra kolonialrørledninger

7. juni 2021, det amerikanske justisdepartementet annonsert at de hadde beslaglagt 63.69 BTC av 75 BTC løsepenger Colonial Pipeline hadde betalt til DarkSide. Denne løsepenger utvinning er den første foretatt av nylig opprettet DOJ Ransomware og Digital Utpressing Task Force.

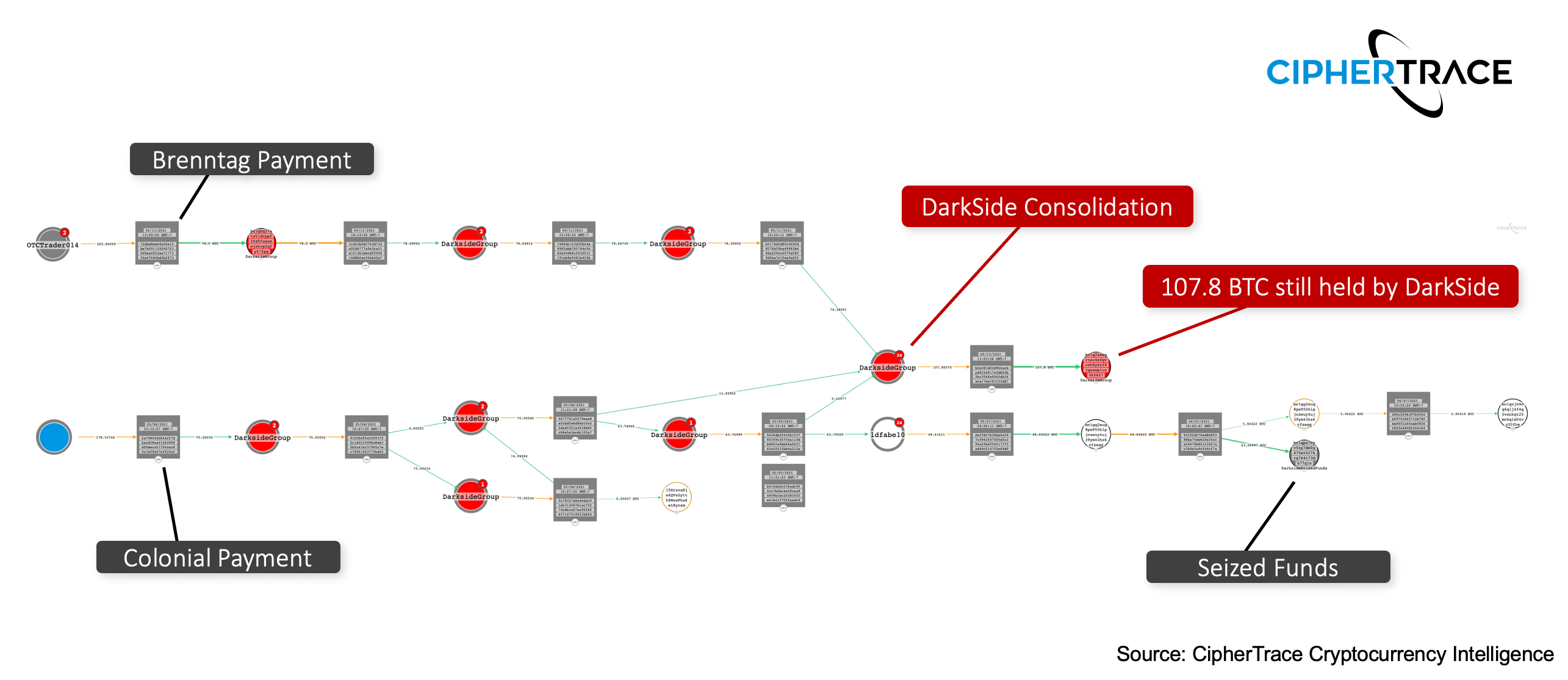

Mens FBI var i stand til å gjenopprette omtrent 85% av Bitcoin Bitcoin er en digital valuta (også kalt krypto-valuta) ... Mer betalt til DarkSide, utgjør dette bare omtrent halvparten av USD-ekvivalenten som opprinnelig ble betalt på grunn av et fall i bitcoinprisen siden løsepenger. De resterende 11.3 BTC forble i en annen DarkSide eller DarkSide tilknyttet adresse, avbildet i grafikken nedenfor. Basert på en analyse av pengestrømmen og DarkSides drift som en Ransomware-as-a-Service (RaaS) -modell, kunne de uutnyttede midlene holdes av DarkSide-operatører mens de beslaglagte midlene var de som ble holdt av RaaS-tilknyttede selskaper som gjennomførte hack . Det er vanlig praksis for ransomware-operatører å ta et 15-30% kutt av løsepenger, slik at RaaS-tilknyttede selskaper (de som utfører angrepet) blir igjen med resten.

Bitcoin er en digital valuta (også kalt krypto-valuta) ... Mer betalt til DarkSide, utgjør dette bare omtrent halvparten av USD-ekvivalenten som opprinnelig ble betalt på grunn av et fall i bitcoinprisen siden løsepenger. De resterende 11.3 BTC forble i en annen DarkSide eller DarkSide tilknyttet adresse, avbildet i grafikken nedenfor. Basert på en analyse av pengestrømmen og DarkSides drift som en Ransomware-as-a-Service (RaaS) -modell, kunne de uutnyttede midlene holdes av DarkSide-operatører mens de beslaglagte midlene var de som ble holdt av RaaS-tilknyttede selskaper som gjennomførte hack . Det er vanlig praksis for ransomware-operatører å ta et 15-30% kutt av løsepenger, slik at RaaS-tilknyttede selskaper (de som utfører angrepet) blir igjen med resten.

Darkside-operatørene konsoliderte resten av Colonial Pipeline-fondene med flere andre løsepenger, inkludert med det globale kjemiske distribusjonsselskapet Brenntag, som ble angrepet bare dager tidligere. Denne konsolideringen av 107.8 BTC av DarkSide-midler ble ikke beslaglagt av DOJ foreløpig, og har ligget i dvale siden 13. mai.

Ifølge DarkSide-beslagsgaranti, Cyber Crimes Squad fra FBIs San Francisco Field Division brukte blockchain-analyse for å bestemme Colonial Pipeline løsepenger betalingsmidelflyt. I denne garantien kunngjorde FBI også at de var i besittelse av den private nøkkelen for kryptovaluta-adressen knyttet til 63.7 BTC direkte sporbar til løsepenger for Colonial Pipeline. Disse private nøklene ble sannsynligvis oppnådd som et resultat av nylig beslag av DarkSide-servere på eller rundt 13. mai, som rapportert av meldinger sendt til tilknyttede selskaper av DarkSide RaaS-operasjonen.

Beslaget av cryptocurrency En kryptovaluta (eller kryptovaluta) er et digitalt aktivum des ... Mer ved direkte, fysisk tilgang til lommeboken er ikke vanlig. For å kunne gripe krypto, må rettshåndhevelse ha tilgang til den private nøkkelen, eller ha tilgang til en person som har tilgang til den private nøkkelen. Dette er grunnen til at mest krypto blir beslaglagt enten via en sentral, siden sentrene har de private nøklene, eller etter en arrestasjon av en person som har en lommebok på seg eller blant deres eiendeler.

En kryptovaluta (eller kryptovaluta) er et digitalt aktivum des ... Mer ved direkte, fysisk tilgang til lommeboken er ikke vanlig. For å kunne gripe krypto, må rettshåndhevelse ha tilgang til den private nøkkelen, eller ha tilgang til en person som har tilgang til den private nøkkelen. Dette er grunnen til at mest krypto blir beslaglagt enten via en sentral, siden sentrene har de private nøklene, eller etter en arrestasjon av en person som har en lommebok på seg eller blant deres eiendeler.

Colonial Pipeline Ransomware-angrep

7. mai 2021 angrep den russiskbaserte nettkriminalitetsgruppen DarkSide Colonial Pipeline — en del av den kritiske infrastruktursektoren i USA. Som en del av ransomware krypterte DarkSide-skuespillere enheter på nettverket og stjal ukrypterte filer, og truet med å frigjøre dem til publikum hvis selskapet ikke betalte. I følge blockchain En blockchain - teknologien som ligger til grunn for bitcoin og andre ... Mer analyse, neste dag betalte Colonial Pipeline 75 BTC-løsepenger, verdt mer enn 4.2 millioner dollar den gangen. Etter angrepet utstedte Det hvite hus en utøvende ordre om å forbedre USAs cybersikkerhet mot "vedvarende og stadig mer sofistikerte ondsinnede cyberkampanjer som truer offentlig sektor, privat sektor og til slutt det amerikanske folks sikkerhet og privatliv."

En blockchain - teknologien som ligger til grunn for bitcoin og andre ... Mer analyse, neste dag betalte Colonial Pipeline 75 BTC-løsepenger, verdt mer enn 4.2 millioner dollar den gangen. Etter angrepet utstedte Det hvite hus en utøvende ordre om å forbedre USAs cybersikkerhet mot "vedvarende og stadig mer sofistikerte ondsinnede cyberkampanjer som truer offentlig sektor, privat sektor og til slutt det amerikanske folks sikkerhet og privatliv."

Brenntag Ransomware-angrep

Fire dager etter Colonial Pipeline-angrepet led det globale kjemiske distribusjonsselskapet Brenntag et ransomware-angrep som var rettet mot deres divisjon i Nord-Amerika. 11. mai betalte selskapet 78.5 BTC, verdt omtrent 4.4 millioner dollar den gangen, til ransomware-operatørene. I likhet med Colonial Pipeline-angrepet, som en del av dette angrepet, krypterte DarkSide-aktører enheter på nettverket og stjal ukrypterte filer. Imidlertid, i motsetning til Colonial Pipeline, er Brenntag-midler ennå ikke gjenvunnet.

Hva er Ransomware-as-a-Service?

DarkSide er en Ransomware-as-a-Service (RaaS) -operasjon. I RaaS-operasjonsmodeller samarbeider malwareutviklerne med tredjeparts tilknyttede selskaper, eller hackere, som er ansvarlige for å få tilgang til et nettverk, kryptere enheter og forhandle løsepenger for offeret. Som et resultat av denne relativt nye modellen, kan ransomware nå enkelt brukes av dårlige skuespillere som mangler teknisk evne til å lage skadelig programvare selv, men som er mer enn villige og i stand til å infiltrere et mål.

Løsepenger blir deretter delt mellom tilknyttet selskap og operatør (utvikler). Denne splittelsen mellom ransomware-operatører og tilknyttet selskap som forårsaket infeksjonen, er ofte et tydelig tegn på Ransomware-as-a-Service-modeller. I de fleste RaaS-modeller er denne splittelsen mellom 15-30% til operatøren og 70-85% til tilknyttet selskap.

Bekjempelse av løsepenger - Hva er neste gang?

Den raske veksten av ransomware-as-a-service-operasjoner som NetWalker og Darkside har blitt en lukrativ virksomhet for trusselaktører. Disse nylige angrepene mot kritisk infrastruktur viser at ransomware ikke bare påvirker enkeltpersoner. Dette er grunnen til justisdepartementet 3. juni gitt ut et memorandum for alle føderale påtalemyndigheter kunngjør påtalemyndighetene må nå rapportere ransomware-hendelser på samme måte som vi rapporterer kritiske trusler mot vår nasjonale sikkerhet. For å tilstrekkelig motvirke ransomware er informasjonsdeling viktig. I midten av juni kunngjorde RaaS-operatøren REvil at de hadde oppdatert sitt etos og deres forventede oppførsel for å bli vurdert for å velge ransomware-ofre, for eksempel å anse skoler og sykehus utenfor grensene for angrep. Denne oppdaterte metoden var mest sannsynlig et forsøk på å senke REvil-profilen for ikke å bli et prioritert mål for US DOJ.

Blockchain-analyse gir kritisk kryptovaluta-intelligens som trengs for å spore ransomware-aktører. Bare ved å samarbeide gjennom grupper som Ransomware Task Force, kan kryptovalutainformasjonsfirmaer motvirke disse transnasjonale trusselaktørene. Det er viktig å ikke bare spore ransomware for å finne og stoppe operatørene, men også for å herde systemer og utdanne publikum om hvordan disse kompromissene oppstår for å mildne forstyrrelser på riktig måte. Incident Response Firms har enorme databaser med løsepenger fra sine klienter; å identifisere og spore disse midlene kan hjelpe til med å lage en fullstendig profil for ransomware-gruppen.

Fordi aktører i løsepenger bruker offentlige blokkjeder for å motta betalinger, kan alle transaksjoner sees i kjeden, slik at politiet (eller hvem som helst) kan spore strømmen av midler. Ved å bruke et blockchain-analyseverktøy som CipherTrace Inspector, får du enda mer intelligens til sporet og etterforskningen, for eksempel å identifisere når midlene er deponert i en børs. Når midlene når en sentralisert utveksling, kan rettshåndhevelse stoppe bevegelsen av midler ved å be om at børsen fryser kontoen, og hvis brukerne måtte gjennomgå en KYC-prosess, kan det være mulig å identifisere personen bak adressen.

- 11

- 7

- adgang

- Logg inn

- Ytterligere

- Partnerskap

- Alle

- Alle transaksjoner

- america

- amerikansk

- analyse

- analytics

- annonsert

- rundt

- arrestere

- eiendel

- Bitcoin

- blockchain

- BTC

- Bygning

- virksomhet

- Kampanjer

- forårsaket

- kjemisk

- CipherTrace

- Felles

- Selskapet

- konsolidering

- forbrytelser

- krypto

- cryptocurrency

- valuta

- cyber

- cybercrime

- Cybersecurity

- databaser

- dag

- Justisdepartementet

- Utvikler

- utviklere

- Enheter

- digitalt

- Digital eiendel

- digital valuta

- Avbrudd

- DOJ

- Ethos

- utveksling

- Børser

- utøvende

- utøvende rekkefølge

- utpressing

- FBI

- Federal

- Først

- flyten

- Francisco

- Frys

- fullt

- midler

- Global

- Gruppe

- Vekst

- hack

- hackere

- hold

- sykehus

- hus

- Hvordan

- HTTPS

- identifisere

- Påvirkning

- Inkludert

- informasjon

- Infrastruktur

- Intelligens

- etterforskning

- IT

- Justice

- Justisdepartementet

- nøkkel

- nøkler

- KYC

- Law

- rettshåndhevelse

- malware

- millioner

- modell

- nasjonal sikkerhet

- nettverk

- nord

- nord amerika

- Drift

- rekkefølge

- Annen

- partner

- Betale

- betaling

- betalinger

- besittelse

- pris

- privatliv

- privat

- private Key

- Private nøkler

- Profil

- offentlig

- Ransom

- ransomware

- Ransomware -angrep

- Gjenopprette

- utvinning

- rapporterer

- svar

- uvilje

- San

- San Fransisco

- Skoler

- sikkerhet

- Gripe

- beslaglagt

- So

- splittet

- Stater

- stjal

- Systemer

- Target

- arbeidsgruppe

- Teknisk

- Teknologi

- trusselaktører

- trusler

- tid

- Sporing

- Transaksjoner

- forent

- Forente Stater

- us

- USD

- Brukere

- lommebok

- White House

- HVEM

- verdt