Validatorsikkerhet: Det første trinnet for å utnytte PoS

Desentralisering er hjertet av PoS-blokkjeder. Desentralisering av sikkerhet, konsensus, hovedboklagring og transaksjonsvalidering er det som sikrer nettverks- og blokkjedesikkerhet.

En blokkjede er bare like sikker som dens blokkeringsmekanisme.

Proof of Stake er en mekanisme der token-innehavere i kjeden satser sine beholdninger for å få muligheten til å ta beslutninger om blokkjeden. Validering er navnet på denne prosessen med å ta beslutninger om blokkjeden. En validator verifiserer i hovedsak transaksjoner og stemmer i noen tilfeller også over blokkjedestyringsbeslutningene. Derfor er en PoS-blokkjede avhengig av sine validatorer for validering og opprettelse av nye blokker samt driftssikkerhet for å opprettholde blokkjeden.

En validator er en node som har satset nok eierandeler til å tjene valideringsrettighetene, eiendelene kan eies utelukkende av noden eller lånes ut fra noen andre noder som ikke validerer direkte. En kompromittert validator er en risiko for sine egne eiendeler, delegerte eiendeler og nettverket også. Derfor er det av største betydning å sikre validatorens sikkerhet.

Passende blokkjedeutvalg

Å satse er faktisk lukrativt. Det er en forutsetning for å forstå hva som stemmer overens med validatorens styrker for å utnytte det beste fra muligheten. Evalueringen av en passende blokkjede innebærer en mangefasettert analyse.

Bidragsmuligheter

Utnytt dine styrker

Søk etter blokkjeder som støtter dine styrker. En validator som er god på infrastruktur eller op-sec bør se etter blokkjede der det er ettertraktet. For noen som er flinke med smarte kontrakter, bør en blokkjede som gir programmerbar innsats være valget. For spillteori- og økonomieksperter vil tilsvarende blokkjeder være egnet. Validatoren bør bygge (isolert sett) verktøy for å forsterke sine styrker og bruke dem best mulig.

Utforsk alternativer for belønning

Innsats er kilden til primærinntekt i en PoS-blokkjede. Det gjør det mulig for validatoren å kunne verifisere transaksjoner og tjene insentiver for å gjøre det. Imidlertid har de fleste blokkjeder andre moduser for å tjene insentiver også. Mens du velger en blokkjede, bør du vurdere incentiviseringsparadigmene, men det kan inkludere å stemme for kjedestyringsbeslutninger, avsløre en kompromittert eller en dobbelsigneringsvalidator, avsløre nettverkssårbarhetene eller forbedre den smarte kontrakten.

Listen kan variere i henhold til blokkjeden og dens verifiseringsprosess.

Som validator gjør det et poeng å forstå disse og utnytte dem til å øke insentiver.

Nettverksdynamikk

Økonomiske krav

Ingenting kommer gratis, og valideringsmuligheten for PoS blockchain er intet unntak. For å sette opp en validator, ta hensyn til kostnadene for maskinvare, arbeidskraft og valutaen til blokkjeden.

En validator trenger minne for å laste ned hovedbokene, derfor skylagringsløsninger for å administrere datasenteret og programvareløsninger for å administrere og kjøre validatoren.

Neste i rekken er arbeidskraften, disse er validatorene og teammedlemmene som håndterer enestående hendelser og er på vakt 24x7x365. dette er vanligvis et rotasjonsteam.

Til slutt, er maskinvaren, uten hvilken ingenting kan oppnås. en validator må sjekke de lokale maskinvarekostnadene og kostnadene som påløper for å skille lag for nettverkstilgang og nøkkeladministrasjon (diskutert nedenfor) fra validatoren også.

I tillegg til kostnadene ovenfor, er et team av eksperter eller tjenesteleverandører et must for å håndtere regulatoriske og juridiske spørsmål når og når de dukker opp. De tar seg også av skatter og provisjonsutgifter.

Viktigst av alt, validatoren trenger eiendeler for å satse, og enhver eiendel på en blokkjede kan eies enten ved å være en langsiktig bidragsyter fra smartkontrakt- eller hvitbokstadiene eller ved å bruke fiat til å kjøpe den satsbare kryptovalutaen/token til innsats.

En forståelse av kostnadene er avgjørende for å evaluere lønnsomheten ved å delta i en blokkjedes konsensusmekanisme.

Skjæringsmekanismer

Hvert blokkjedenettverk setter på plass noen mekanismer for å beskytte seg mot ondsinnet oppførsel. PoS-blokkjeder bruker slashing, som er å konfiskere de innsatsede eiendelene eller til og med utestenge konsensusdeltakelse, for enhver oppførsel som kan hemme blokkjedens sikkerhet.

Klassifisert hovedsaklig i to kategorier: oppetid slashing og slashing for tvetydig. Nedenfor er noen av de vanligste kuttekriteriene:

- En validator som produserer to blokker med samme høyde

- En validator sender inn en ugyldig konsensusstemme, dvs. verifiserer kryptografisk en transaksjon som kan være illegitim eller være i strid med blokkjedens interesser.

- En validator klarer ikke å være aktiv på nettverket for den nødvendige epoken.

- Et tilfelle av dobbeltforbruk av validatoren oppdages

- Andre validatorer på nettverket presenterer bevis på en dobbel signatur eller feil sikkerhet for validatoren. Denne er som å plassere en dusør over validatorsikkerhet.

- En uheldig hendelse der validatoren ble offer for masseangrep fra hackere, som kan avgi motstridende stemmer eller rett og slett starte unstaking for å gjøre den fra validatorrettighetene.

Det er blokkjeder som fungerer på "ren tillitstro" og ikke bruker slashing for å opprettholde validatorintegritet, selv om det kan være andre straffer eller utestengelse fra blokkjeden for uønsket oppførsel.

Validatorarkitektur

Validatornoden må laste ned blokkjeden og forbli aktiv på nettverket i lengre perioder. En kravvurdering på toppnivå avslører at en validator vil trenge sikkerhetskopier for strømbrudd, lagring og nettverk, og sømløse tilkoblingsløsninger ettersom det å holde seg tilkoblet nettverket er det viktigste i blockchain-verdenen. Generelle råd for å ikke bruke en grunnleggende utviklermaskin og heller bruke skybaserte verktøy for å kjøre validatoren er ganske åpenbare basert på det faktum at en person aldri kan være sikker på at maskinen deres ikke blir kompromittert.

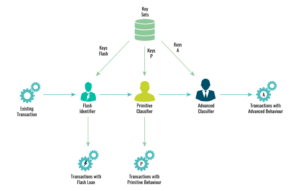

Nedenfor er en illustrasjon av en prototype for en validatorarkitektur basert på hva valideringstjenesteleverandører har utviklet seg til i løpet av årene. Den skildrer lagdelingen av validatoren basert på funksjonsenhetene som skal ha uavhengige maskiner og tilgangsmuligheter.

Ideen her er å isolere validatoren fra nettverket for å forhindre trusler på nettverksnivå og beskytte validatoren mot tjenestenekt eller massive slashing-angrep. Det andre laget er nøkkeladministrasjonslaget eller ekstern signaturgenereringsmekanisme, som skiller nøkkeladministrasjonen fra den deltakende validatoren og introduserer et annet lag for å bruke sikkerhetskontroller før signering av enhver transaksjon. Bloggen diskuterer sentrale ledelsessjekker videre.

SLOer og SLAer

Tjenestenivåmål og servicenivåavtaler bør utfylle hverandre for en smidig valideringsfunksjon.

Servicenivåavtaler:

Dette er kravene en validator godtar å oppfylle én gang, valgt for å bekrefte transaksjoner. Bortsett fra å verifisere transaksjoner, kan en validator til og med foreslå blokkeringer og stemme for blokkene foreslått av andre validatorer.

Tjenestenivåmål:

En validator må være tydelig på målene for å delta i nettverksvedlikeholdsprosessen og sikre at de har nok ressurser, tilgjengelige innsatser og oppsett. En validator med det eneste målet å tjene mer å satse vil følge en annen driftsmåte enn en som har som mål å forbli på nettverket for å sikre sikkerheten. Mens en eneste validator bare vil ta seg av sine personlige eiendeler, trenger en tjenesteleverandør for å sikre at delegatorens mål også blir ivaretatt.

I tillegg til å anerkjenne SLOene og SLAene og det faktum at validatoren har evnen til å administrere begge deler, er det viktig å sørge for at de danner en funksjonell forening for å gjøre det mulig for validatoren å holde seg aktiv og tjene belønninger på nettverket. For eksempel, hvis en validator ikke kan holde seg online på forhåndsdefinerte faste tidsperioder, vil en blokkjede med en slashing for å ikke være live på nettverket være et selvmord.

Triple Edged Security

Den eneste sikkerhetsregelen er å avskrekke brudd ved å gjøre angrepskostnadene/innsatsen for store i forhold til de mottatte fordelene. Sikkerheten til validatoren basert på dette prinsippet har tre aspekter som diskuteres nedenfor:

Nøkkelsikkerhet:

Nøklene på blokkjedenettverket er det som holder det sikkert. EN nøkkel er en kryptografisk generert kode som en validator må bruke for å utføre sine aktiviteter. Å holde nøkkelen sikker er målet for alle sikkerhetsaktiviteter på validatornivå. De kryptografiske nøklene på et blokkjedenettverk er kontonøkkelen og konsensusnøkkelen. Det avhenger av utviklingsreglene til blokkjeden at begge er like eller forskjellige.

Kontonøkkelen er en kaldnøkkel, som brukes svært sjelden når en valideringsnode ønsker å endre detaljene, belønningssystem, provisjonsplan eller til og med rotere konsensus blant teammedlemmene. Denne nøkkelen anbefales å holdes utenfor nettverket i noe som kalles en kald lommebok. Dette holder det sikkert og i sin tur validatoren. Disse maskinvarelommebøkene må være luftgapet og ha multisig-tilgang.

Konsensusnøkkelen er hurtigtasten. Den brukes til å stemme for transaksjoner, foreslå eller signere blokkene og til og med stemme for beslutningene om blokkjedestyring. Denne nøkkelen vil bli brukt regelmessig for hver transaksjon som går gjennom validatoren. Konsensusnøkkelen administreres og vedlikeholdes av nøkkelsikkerhetsmekanismene.

Tredjeparts nøkkeladministrasjonsløsninger:

- Egendefinerte apper til hovedbok for nøklene – disse har den ulempen at de er lite tilgjengelige og krever fysisk tilstedeværelse for hver enkelt tilgang. Slike løsninger kan være nyttige for kalde taster, men hurtigtaster trenger flere alternativer for flytende styring.

- Enklaver løsninger for å administrere nøkler– Dette er maskinvareløsninger designet av selskapene som spesialiserer seg på viktige verdipapirer. Disse kan brukes med tanke på at sikkerheten administreres og håndteres av en tredjepart, og derfor må validatorens tillit til løsningen være urokkelig og validatoren skal kunne utnytte de tilgjengelige fasilitetene til det fulle.

- Det sikreste er en nøkkeladministrasjonsløsning med flere deler, hvor avhengighet fjernes fra en enkelt skytjenesteleverandør og nøkkelen delvis lagres på flere lommebøker. Å bruke nøkkelen krever tilgang til hver av lommebokene. Å distribuere disse lommebøkene blant teammedlemmer legger til et nytt nivå av menneskedrevet sikkerhet på dette laget.

Flere nøkkelforvaltere kombinert med enklaveteknologier styrker sikkerheten til nøkkelstyringssystemer ytterligere. Bruk av nøkkeladministrasjonsverktøy sikrer et høyere sikkerhetsnivå fra spesialiserte organisasjoner.

Nodesikkerhet:

Nodesikkerheten er en todelt prosess. Først er fysisk sikkerhet av maskinen. Selv om validatoren bruker skytjenester for å delta i innsatsprosesser, vil en slags bærbar/datamaskin brukes for å få tilgang til disse. Å sikre sikkerheten til det samme er ansvaret til den enkelte som har tilgang til den. Den andre er sikkerhet fra eventuelle angripere på nettverket eller et målrettet tjenestenektangrep fra ondsinnede brukere. For dette er det ekstra nettverkssikkerhetslaget der for å få vaktposter til å videresende transaksjonen på nettverket og forhindre at validatoren kommer direkte i kontakt med nettverket. Vaktposter har evnen til å unngå nettverkslagsangrep mens applikasjonslagsangrepene kun må håndteres på valideringsmaskinen.

Av denne grunn er signeringsmulighetene isolert fra valideringsnoden og en ekstern signer legges til i mellom. Den eksterne signeren får tilgang til nøkkelen etter å ha utført noen flere kontroller. Selv om den eksterne signeren gjenkjenner validatoren, er det viktig å teste nyttelasten til forespørselen for å sikre at nøklene bare brukes til legitime formål, da det er best å anta at validatorsikkerheten kan bli kompromittert. Kontrollene som skal utføres på den eksterne signeren inkluderer å verifisere at transaksjonen kun er en valideringstransaksjon. Sørg for at transaksjonsbelastningen generelt er jevn.

Den eksterne signeren bør filtrere mulighetene for dobbeltsignering ved å utnytte et høyt vannmerke eller en monotont økende teller. I tilfelle av katastrofe eller feil gjenoppretting/tilbakeføring viser dobbeltsigneringsdeteksjon seg å være avgjørende. Som en ekstra forholdsregel bør du liste opp og forstå alle avhengigheter og deres avhengigheter.

Arbeidskraftpåvirkning:

Det neste trinnet er å automatisere valideringen prosess i størst mulig grad og dermed beskytte den fra enhver form for menneskelig feil. I utgangspunktet begrense produksjonstilgangen til et minimum. For dette anbefales det å bruke skylagring eller et git-lager kontrollert av minst to teammedlemmer for å sikre at enhver endring går gjennom et dobbelt sett med øyne før de blir forpliktet til systemet. Å ha kryptografisk sikrede signaturer styrker sikkerheten på depotnivå.

Bortsett fra å versjonere koden og holde styr på alle typer utbetalinger og provisjonsutbetalinger, er det viktig å administrere og sensurere endringene som skjer i git-koden.

Spor SLOene og SLAene gjennom et sporingssystem og oppdater dem fra tid til annen for å opprettholde høy tilgjengelighet og fungere effektivt på nettverket. En feil her viser seg generelt å være dødelig for validatornoden.

Test oppsettet ditt

Emuler vanlige feil:

Begynn med å forårsake grunnleggende feil som strøm- eller nettverksfeil, Denial of Service-angrep, og test ut sårbarheter for eksterne signere. Sammen med denne direkte peeringen med andre pålitelige høysikkerhetsvalidatorer, sikrer bedre nettverkssikkerhet. Selv om nettverket selv har noen smutthull, kan et system med sikre validatorer som peer sammen overstyre eventuelle angrep på nettverksnivå.

Vær din egen onde tvilling:

Press grensene dine for å teste ut sårbarhetene hvis noen klarer å få tilgang til all sikkerhetskunnskapen du har. Vær din egen onde tvilling for validatoren. Hvis noen på egen hånd kan klare å bryte systemet, må du sjekke sikkerheten din på nytt.

Lær av fortiden:

Lær hvordan validatorer har blitt kompromittert test disse scenariene tidligere, lag flere scenarier rundt dem og test validatorens motstandskraft.

Utnytt testnett

Alltid! Jeg gjentar alltid at du må starte med testnett før du legger inn validatoren din på hovednettet. Dette gir en ide om hvordan den faktiske funksjonen vil foregå på daglig basis og avslører om noen bekymringer forblir uten tilsyn.

Etter distribusjon:

Overvåking: den eneste oppgaven som er uunngåelig med jevne mellomrom er å overvåke alle transaksjoner, innstrømning og utstrømning av innsatser, tilgang til kalde/hurtigtaster bør overvåkes nøye. Hold oversikt over alle typer tilgang.

Sett opp varsler for enhver form for avvik fra den naturlige driften. Sørg for å klassifisere varsler om deres haster og ivareta dem på riktig måte. Ha et team til å håndtere kritiske problemer 24×7. Forbered turnusplaner med eskaleringspolicyer. Mennesker har en tendens til å bli sløve eller glemme katastrofehåndteringsprotokoller, og gjennomfører regelmessig falske forsøk på feilscenarier. Dette hjelper dem å holde seg rolige og forberedt på å håndtere disse situasjonene under press også.

Protokoller for håndtering og rapportering av ulykker:

I tilfelle uønskede hendelser, sørg for at riktig redusering av risiko gjøres i henhold til protokollene og at alt er dokumentert og rapportert for analyse og ytterligere sikkerhetsforbedringer. Hva, hvordan, når og hvor av hendelsen bør være tydelig angitt og test validatoren mot dem om og om igjen. Bruk disse hendelsene til å forbedre praksis for fremtiden.

Siste Ord

Det er uunngåelig å oppdage sårbarheter i et system selv etter at det er distribuert. Det som er verdt å merke seg er når det først er i gang, blir det desto viktigere å holde oversikt over overvåkingsdataene og hva som skjer i rommet. En validator må sørge for at alle aspekter av due diligence utføres med største forsiktighet før du starter, da et design laget med sikkerhet i tankene er en god indikasjon på at et system skal tåle de tøffe nettverksproblemene. Post at gjenværende våken for å kunne håndtere uheldige situasjoner er nøkkelen til å håndtere enhver form for angrep.

PrimaFelicitas er en blokkjede-sentrisk organisasjon med ekspertise på å bygge svært sikre multisig-lommebøker, sikkerhetsnøkkeladministrasjonsløsninger og valideringstjenesteplattformer og bygger ende-til-ende sikkerhetsløsninger for blokkjedenoder.

Leter du etter hjelp her?

Ta kontakt med vår ekspert for

en detaljert diskusjonn

Innlegget Sikre en validator i STaaS dukket først på PrimaFelicitas.

Innlegget Sikre en validator i STaaS dukket først på PrimaFelicitas.

- Myntsmart. Europas beste Bitcoin og Crypto Exchange.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. FRI TILGANG.

- CryptoHawk. Altcoin Radar. Gratis prøveperiode.

- Kilde: https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/?utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- adgang

- ulykker

- Ifølge

- Logg inn

- aktiv

- Aktiviteter

- la til

- råd

- mot

- avtaler

- Alle

- alltid

- blant

- analyse

- En annen

- hverandre

- Søknad

- Påfør

- hensiktsmessig

- apps

- arkitektur

- rundt

- evaluering

- eiendel

- Eiendeler

- delta

- automatisere

- tilgjengelighet

- tilgjengelig

- sikkerhetskopier

- I utgangspunktet

- basis

- før du

- være

- under

- Fordeler

- BEST

- mellom

- Blokker

- blockchain

- Blockchain sikkerhet

- blokkjeder

- Blogg

- modig

- brudd

- brudd

- bygge

- Bygning

- bygger

- kjøpe

- evner

- hvilken

- saker

- forårsaker

- kjede

- endring

- Sjekker

- valg

- Cloud

- skytjenester

- sky lagring

- kode

- kald lommebok

- kombinert

- kommer

- kommisjon

- forpliktet

- Felles

- Selskaper

- Kompletter

- Gjennomføre

- tilkoblet

- Tilkobling

- Konsensus

- Vurder

- kontakt

- kontrakt

- kontrakter

- Tilsvarende

- Kostnader

- skape

- opprettet

- skaperverket

- kriterier

- kritisk

- kryptografisk

- valuta

- daglig

- dato

- avtale

- desentralisering

- avgjørelser

- Denial of Service

- avhenger

- utplasserings

- distribusjon

- utforming

- designet

- detaljert

- detaljer

- Gjenkjenning

- Utvikler

- Utvikling

- forskjellig

- aktsomhet

- direkte

- direkte

- katastrofe

- utlegg

- distribusjon

- dobbelt

- nedlasting

- tjene

- tjene

- Økonomi

- effektivt

- muliggjør

- muliggjør

- ende til ende

- sikrer

- avgjørende

- hovedsak

- evaluere

- evaluering

- Event

- alt

- eksempel

- Expert

- ekspertise

- eksperter

- Failure

- Fiat

- Først

- fikset

- følge

- skjema

- Gratis

- fra

- Innfri

- funksjon

- funksjonelle

- funksjon

- videre

- framtid

- spill

- general

- generelt

- generasjonen

- gå

- mål

- Mål

- skal

- god

- styresett

- hackere

- håndtere

- Håndtering

- maskinvare

- Maskinvare lommebøker

- å ha

- hjelpe

- hjelper

- her.

- Høy

- høyere

- svært

- holdere

- Holdings

- Hvordan

- Men

- HTTPS

- menneskelig

- Mennesker

- Tanken

- Påvirkning

- betydning

- viktig

- forbedre

- inkludere

- Inntekt

- Øke

- økende

- individuelt

- Infrastruktur

- integritet

- interesser

- innføre

- isolasjon

- saker

- IT

- selv

- Hold

- holde

- nøkkel

- nøkler

- kunnskap

- kjent

- lag

- Ledger

- regnskapsbøker

- Lovlig

- Juridiske problemer

- Nivå

- Leverage

- utnytte

- linje

- Liste

- leve

- laste

- lokal

- langsiktig

- Se

- lukrative

- maskin

- maskiner

- vedlikeholde

- vedlikehold

- gjøre

- Making

- administrer

- fikk til

- ledelse

- Ledere

- medlemmer

- Minne

- kunne

- tankene

- overvåking

- mer

- mest

- mangesidig

- flere

- multitegn

- Naturlig

- behov

- nettverk

- Nettverkssikkerhet

- noder

- mål

- Åpenbare

- på nett

- drift

- Opportunity

- alternativer

- organisasjon

- organisasjoner

- Annen

- egen

- eide

- Papir

- delta

- deltakelse

- parti

- utbetalinger

- utfører

- perioder

- person

- personlig

- fysisk

- plassering

- Plattformer

- Point

- Politikk

- PoS

- muligheter

- potensiell

- makt

- Forbered

- tilstedeværelse

- presentere

- press

- pen

- hindre

- primære

- prinsipp

- problemer

- prosess

- Prosesser

- Produksjon

- lønnsomhet

- foreslå

- foreslått

- beskytte

- protokoller

- beviser

- forutsatt

- leverandør

- tilbydere

- gir

- formål

- Rask

- mottatt

- gjenkjenner

- poster

- regelmessig

- regulatorer

- forbli

- gjenværende

- fjernkontroll

- Repository

- anmode

- krever

- påkrevd

- Krav

- Krever

- Ressurser

- ansvar

- avslører

- Belønninger

- Risiko

- risikoer

- regler

- Kjør

- rennende

- samme

- sømløs

- sikre

- sikret

- Verdipapirer

- sikkerhet

- tjeneste

- Tjenester

- sett

- oppsett

- undertegne

- enkelt

- Smart

- smart kontrakt

- Smarte kontrakter

- So

- Software

- løsning

- Solutions

- noen

- Noen

- noe

- Rom

- spesialisert

- Spot

- stadier

- stake

- staking

- Begynn

- uttalte

- opphold

- lagring

- støtte

- system

- Systemer

- målrettet

- Skatt

- lag

- Technologies

- test

- De

- Kilden

- derfor

- trusler

- tre

- Gjennom

- tid

- sammen

- token

- verktøy

- øverste nivå

- spor

- Sporing

- Transaksjonen

- Transaksjoner

- Stol

- etter

- forstå

- forståelse

- union

- lomper

- enestående

- Oppdater

- bruke

- Brukere

- bruke

- validering

- Verifisering

- verifisere

- verifisere

- vital

- Stem

- stemmer

- Stemmegivning

- Sikkerhetsproblemer

- lommebok

- Lommebøker

- Hva

- Hva er

- mens

- hvitt papir

- HVEM

- uten

- verden

- verdt

- ville

- år

- Din