Å bygge en produksjonsklar løsning i AWS innebærer en rekke avveininger mellom ressurser, tid, kundeforventninger og forretningsresultat. De AWS godt arkitektert rammeverk hjelper deg å forstå fordelene og risikoene ved avgjørelser du tar mens du bygger arbeidsmengder på AWS. Ved å bruke rammeverket vil du lære gjeldende operasjonelle og arkitektoniske anbefalinger for utforming og drift av pålitelige, sikre, effektive, kostnadseffektive og bærekraftige arbeidsbelastninger i AWS.

Et intelligent dokumentbehandlingsprosjekt (IDP) kombinerer vanligvis optisk tegngjenkjenning (OCR) og naturlig språkbehandling (NLP) for å lese og forstå et dokument og trekke ut spesifikke enheter eller fraser. Dette IDP godt arkitekttisert tilpasset objektiv gir deg veiledning for å takle de vanlige utfordringene vi ser i feltet. Ved å svare på en rekke spørsmål i denne tilpassede linsen, vil du identifisere potensielle risikoer og være i stand til å løse dem ved å følge forbedringsplanen.

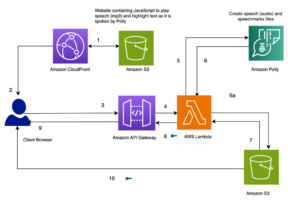

Dette innlegget fokuserer på sikkerhetspilaren til IDP-løsningen. Med utgangspunkt i introduksjonen av sikkerhetssøylen og designprinsippene, undersøker vi deretter løsningsdesign og implementering med fire fokusområder: tilgangskontroll, databeskyttelse, nøkkel- og hemmelig administrasjon og arbeidsbelastningskonfigurasjon. Ved å lese dette innlegget vil du lære om sikkerhetssøylen i det velarchiterte rammeverket, og dets anvendelse på IDP-løsningene.

Design prinsipper

Sikkerhetspilaren omfatter evnen til en IDP-løsning for å beskytte inndatadokumenter, dokumentbehandlingssystemer og utdataressurser, ved å dra nytte av AWS-teknologier for å forbedre sikkerheten samtidig som dokumenter behandles intelligent.

Alle AWS AI-tjenester (f.eks. amazontekst, Amazon Comprehendeller Amazon Comprehend Medical) brukt i IDP-løsninger er fullt administrerte AI-tjenester der AWS sikrer deres fysiske infrastruktur, API-endepunkter, OS og applikasjonskode, og håndterer tjenesteresiliens og failover innenfor en gitt region. Som AWS-kunde kan du derfor fokusere på å bruke disse tjenestene for å utføre IDP-oppgavene dine, i stedet for å sikre disse elementene. Det er en rekke designprinsipper som kan hjelpe deg å styrke IDP-arbeidsbelastningssikkerheten:

- Implementere et sterkt identitetsfundament – Implementer prinsippet om minste privilegium og håndhev separasjon av oppgaver med passende autorisasjon for hver interaksjon med AWS-ressursene dine i IDP-applikasjoner. Sentraliser identitetsadministrasjon, og mål å eliminere avhengighet av langsiktig statisk legitimasjon.

- Opprettholde sporbarhet – AI-tjenester som brukes i IDP er integrert med AWS CloudTrail, som lar deg overvåke, varsle om og revidere handlinger og endringer i IDP-miljøet med lav ventetid. Deres integrasjon med Amazon CloudWatch lar deg integrere logg- og metrikkinnsamling med IDP-systemet ditt for automatisk å undersøke og iverksette tiltak.

- Automatiser gjeldende sikkerhetsanbefalinger – Automatiserte programvarebaserte sikkerhetsmekanismer forbedrer din evne til sikker skalering raskere og mer kostnadseffektivt. Lag sikre IDP-arkitekturer, inkludert implementering av kontroller som er definert og administrert som kode i versjonskontrollerte maler ved å bruke AWS skyformasjon.

- Beskytt data under transport og hvile – Kryptering under overføring støttes som standard for alle AI-tjenestene som kreves for IDP. Vær oppmerksom på beskyttelse av data i hvile og data produsert i IDP-utganger. Klassifiser dataene dine i sensitivitetsnivåer og bruk mekanismer, som kryptering, tokenisering og tilgangskontroll der det er aktuelt.

- Gi minst privilegerte tillatelser til folk – IDP reduserer i stor grad behovet for direkte tilgang og manuell behandling av dokumenter. Bare å involvere nødvendige personer for å utføre saksvaliderings- eller utvidelsesoppgaver reduserer risikoen for feilhåndtering av dokumenter og menneskelige feil ved håndtering av sensitive data.

- Forbered deg på sikkerhetshendelser – Forbered deg på en hendelse ved å ha hendelseshåndtering og etterforskningspolicy og prosesser på plass som samsvarer med dine organisasjonskrav. Kjør hendelsesresponssimuleringer og bruk verktøy med automatisering for å øke hastigheten for deteksjon, etterforskning og gjenoppretting.

Fokusområder

Før du planlegger en IDP-arbeidsmengde, må du sette på plass praksis for å oppfylle sikkerhetskravene dine. Dette innlegget fokuserer på sikkerhetspilaren med fire fokusområder:

- Adgangskontroll – I en IDP-applikasjon er tilgangskontroll nøkkeldelen for å sikre informasjonssikkerhet. Det handler ikke bare om å sikre at kun autoriserte brukere har tilgang til applikasjonen, men også om å sikre at andre tjenester kun kan få tilgang til miljøet og samhandle med hverandre på en passende sikker måte.

- Databeskyttelse – Fordi kryptering av data under overføring støttes som standard for alle AI-tjenestene som kreves for IDP, fokuserer databeskyttelse i en IDP-applikasjon mer på kryptering av data i hvile og håndtering av sensitiv informasjon som personlig identifiserbar informasjon (PII).

- Nøkkel- og hemmeligstyring – Krypteringstilnærmingen du bruker for å sikre IDP-arbeidsflyten din kan inkludere forskjellige nøkler for å kryptere data og autorisere brukere på tvers av flere tjenester og relaterte systemer. Bruk av et omfattende nøkkel- og hemmelig administrasjonssystem gir holdbare og sikre mekanismer for ytterligere å beskytte din IDP-applikasjon og data.

- Konfigurasjon av arbeidsbelastning – Arbeidsbelastningskonfigurasjon involverer flere designprinsipper, inkludert bruk av overvåkings- og revisjonstjenester for å opprettholde sporbarhet av transaksjoner og data i IDP-arbeidsmengden din, sette opp prosedyrer for respons på hendelser og skille ulike IDP-arbeidsbelastninger fra hverandre.

Adgangskontroll

I fokusområdet for tilgangskontroll, vurder følgende gjeldende anbefalinger:

- Bruk VPC-endepunkter for å etablere privat forbindelse med IDP-relaterte tjenester – Du kan bruke Amazon Textract, Amazon Comprehend og Amazon enkel lagringstjeneste (Amazon S3) APIer gjennom et verdensruterbart nettverk eller hold nettverkstrafikken din innenfor AWS-nettverket ved å bruke VPC-endepunkter. For å følge gjeldende sikkerhetsanbefalinger, bør du holde IDP-trafikken din innenfor VPC-ene dine, og etablere en privat forbindelse mellom VPC-en din og Amazon Textract eller Amazon Comprehend ved å opprette grensesnitt-VPC-endepunkter. Du kan også få tilgang til Amazon S3 fra din VPC ved å bruke gateway VPC-endepunkter.

- Sett opp en sentralisert identitetsleverandør – For å autentisere brukere og systemer til IDP-applikasjonen din, gjør det å sette opp en sentralisert identitetsleverandør det enklere å administrere tilgang på tvers av flere IDP-applikasjoner og -tjenester. Dette reduserer behovet for flere sett med legitimasjon og gir en mulighet til å integrere med eksisterende menneskelige ressurser (HR) prosesser.

- Bruk IAM-roller til å kontrollere tilgang og fremtvinge minst privilegerte tilgang – For å administrere brukertilgang til IDP-tjenester, bør du opprette IAM-roller for brukertilgang til tjenester i IDP-applikasjonen og legge ved riktige retningslinjer og tagger for å oppnå minst privilegert tilgang. Roller bør deretter tildeles passende grupper som administreres i din identitetsleverandør. Du kan også bruke IAM-roller for å tildele tjenestebrukstillatelser, og dermed bruke flyktige AWS Security Token Service (STS)-legitimasjon for å ringe tjeneste-APIer. For tilfeller der AWS-tjenester må kalles for IDP-formål fra systemer som ikke kjører på AWS, bruk AWS IAM-roller hvor som helst for å få midlertidig sikkerhetslegitimasjon i IAM for arbeidsbelastninger som kjører utenfor AWS.

- Beskytt Amazon Textract og Amazon Comprehend på kontoen din mot etterligning på tvers av tjenester – En IDP-applikasjon bruker vanligvis flere AWS-tjenester, slik at en tjeneste kan kalle en annen tjeneste. Derfor må du forhindre krysstjeneste "forvirret stedfortreder"-scenarier. Vi anbefaler å bruke

aws:SourceArnogaws:SourceAccountglobale tilstandskontekstnøkler i ressurspolicyer for å begrense tillatelsene som Amazon Textract eller Amazon Comprehend gir en annen tjeneste til ressursen.

Databeskyttelse

Følgende er noen aktuelle anbefalinger å vurdere for databeskyttelse:

- Følg gjeldende anbefalinger for å sikre sensitive data i datalagre – IDP involverer vanligvis flere datalagre. Sensitive data i disse datalagrene må sikres. Gjeldende sikkerhetsanbefalinger på dette området innebærer å definere IAM-kontroller, flere måter å implementere detektivkontroller på databaser, styrke infrastruktursikkerheten rundt dataene dine via nettverksflytkontroll og databeskyttelse gjennom kryptering og tokenisering.

- Krypter data i ro i Amazon Textract – Amazon Textract bruker Transport Layer Security (TLS) og VPC-endepunkter for å kryptere data under overføring. Metoden for å kryptere data i hvile for bruk av Amazon Textract er kryptering på serversiden. Du kan velge mellom følgende alternativer:

- Kryptering på serversiden med Amazon S3 (SSE-S3) – Når du bruker Amazon S3 administrerte nøkler, er hvert objekt kryptert med en unik nøkkel. Som en ekstra beskyttelse krypterer denne metoden selve nøkkelen med en primærnøkkel som den roterer regelmessig.

- Kryptering på serversiden med AWS KMS (SSE-KMS) – Det er egne tillatelser for bruk av en AWS nøkkelstyringstjeneste (AWS KMS) nøkkel som gir beskyttelse mot uautorisert tilgang til objektene dine i Amazon S3. SSE-KMS gir deg også et revisjonsspor i CloudTrail som viser når KMS-nøkkelen din ble brukt, og av hvem. I tillegg kan du opprette og administrere KMS-nøkler som er unike for deg, din tjeneste og din region.

- Krypter utdataene fra Amazon Textract asynkron API i en tilpasset S3-bøtte – Når du starter en asynkron Amazon Textract-jobb ved å ringe

StartDocumentTextDetectionorStartDocumentAnalysis, kalles en valgfri parameter i API-handlingenOutputConfig. Denne parameteren lar deg spesifisere S3-bøtten for lagring av utdata. En annen valgfri inngangsparameterKMSKeyIdlar deg spesifisere KMS-kundeadministrert nøkkel (CMK) som skal brukes til å kryptere utdataene. - Bruk AWS KMS-kryptering i Amazon Comprehend – Amazon Comprehend jobber med AWS KMS for å gi forbedret kryptering for dataene dine. Integrasjon med AWS KMS gjør at du kan kryptere dataene i lagringsvolumet for

Start*ogCreate*jobber, og den krypterer utdataresultatene tilStart*jobber med din egen KMS-nøkkel.- Til bruk via AWS-administrasjonskonsoll, Amazon Comprehend krypterer tilpassede modeller med sin egen KMS-nøkkel.

- Til bruk via AWS kommandolinjegrensesnitt (AWS CLI), Amazon Comprehend kan kryptere tilpassede modeller ved å bruke enten sin egen KMS-nøkkel eller en medfølgende CMK, og vi anbefaler sistnevnte.

- Beskytt PII i IDP-utgang – For dokumenter som inkluderer PII, må all PII i IDP-utdata også beskyttes. Du kan enten sikre utdata-PII i datalageret ditt eller redigere PII i IDP-utdata.

- Hvis du trenger å lagre PII i din IDP nedstrøms, se nærmere på å definere IAM-kontroller, implementere beskyttende og detektive kontroller på databaser, styrke infrastruktursikkerheten rundt dataene dine via nettverksflytkontroll og implementere databeskyttelse gjennom kryptering og tokenisering.

- Hvis du ikke trenger å lagre PII i IDP nedstrøms, bør du vurdere å redigere PII i IDP-utdata. Du kan designe en PII-redaksjonstrinn ved hjelp av Amazon Comprehend i din IDP-arbeidsflyt.

Nøkkel- og hemmeligstyring

Vurder følgende gjeldende anbefalinger for håndtering av nøkler og hemmeligheter:

- Bruk AWS KMS til å implementere sikker nøkkeladministrasjon for kryptografiske nøkler – Du må definere en krypteringstilnærming som inkluderer lagring, rotasjon og tilgangskontroll av nøkler, som bidrar til å beskytte innholdet ditt. AWS KMS hjelper deg med å administrere krypteringsnøkler og integreres med mange AWS-tjenester. Det gir holdbar, sikker og redundant lagring for KMS-nøklene dine.

- Bruk AWS Secrets Manager til å implementere hemmelig administrasjon – En IDP-arbeidsflyt kan ha hemmeligheter som databaselegitimasjon i flere tjenester eller stadier. Du trenger et verktøy for å lagre, administrere, hente og potensielt rotere disse hemmelighetene. AWS Secrets Manager hjelper deg med å administrere, hente og rotere databaselegitimasjon, applikasjonslegitimasjon og andre hemmeligheter gjennom hele livssyklusen. Lagring av legitimasjonen i Secrets Manager bidrar til å redusere risikoen for mulig legitimasjonseksfiltrering av alle som kan inspisere applikasjonskoden din.

Konfigurasjon av arbeidsbelastning

Følg disse gjeldende anbefalingene for å konfigurere arbeidsbelastningen:

- Skill flere IDP-arbeidsbelastninger ved å bruke forskjellige AWS-kontoer – Vi anbefaler å etablere felles rekkverk og isolasjon mellom miljøer (som produksjon, utvikling og test) og arbeidsbelastninger gjennom en flerkontostrategi. AWS gir verktøy for å administrer arbeidsmengdene dine i stor skala gjennom en strategi for flere kontoer å etablere denne isolasjonsgrensen. Når du har flere AWS-kontoer under sentral administrasjon, bør kontoene dine organiseres i et hierarki definert av grupperinger av organisasjonsenheter. Sikkerhetskontroller kan deretter organiseres og brukes på organisasjonsenheter og medlemskontoer, og etablerer konsistente forebyggende kontroller på medlemskontoer i organisasjonen.

- Logg Amazon Textract og Amazon Comprehend API-anrop med CloudTrail – Amazon Textract og Amazon Comprehend er integrert med CloudTrail. Samtalene som fanges opp inkluderer anrop fra tjenestekonsollen og anrop fra din egen kode til tjenestenes API-endepunkter.

- Etablere hendelsesprosedyrer – Selv med omfattende, forebyggende og detektivkontroller, bør organisasjonen din fortsatt ha prosesser på plass for å reagere på og redusere den potensielle effekten av sikkerhetshendelser. Å sette verktøyene og kontrollene på plass før en sikkerhetshendelse, og deretter rutinemessig øve på hendelsesrespons gjennom simuleringer, vil hjelpe deg å bekrefte at miljøet ditt kan støtte rettidig etterforskning og gjenoppretting.

konklusjonen

I dette innlegget delte vi designprinsipper og gjeldende anbefalinger for sikkerhetssøylen for å bygge godt utformede IDP-løsninger.

For neste trinn kan du lese mer om AWS godt arkitektert rammeverk og referer til vår Veiledning for intelligent dokumentbehandling på AWS å designe og bygge din IDP-applikasjon. Ta også kontakt med kontoteamet ditt for en velarbeidet gjennomgang av IDP-arbeidsmengden din. Hvis du trenger ytterligere ekspertveiledning, kontakt AWS-kontoteamet ditt for å engasjere en IDP Specialist Solutions Architect.

AWS er forpliktet til IDP Well-Architected Lens som et levende verktøy. Etter hvert som IDP-løsningene og relaterte AWS AI-tjenester utvikler seg, vil vi oppdatere IDP Well-Architected Lens deretter.

Om forfatterne

Sherry Ding er en senior arkitekt for kunstig intelligens (AI) og maskinlæring (ML) spesialistløsninger hos Amazon Web Services (AWS). Hun har lang erfaring innen maskinlæring med doktorgrad i informatikk. Hun jobber hovedsakelig med kunder i offentlig sektor på ulike AI/ML-relaterte forretningsutfordringer, og hjelper dem med å akselerere sin maskinlæringsreise på AWS Cloud. Når hun ikke hjelper kunder, liker hun utendørsaktiviteter.

Sherry Ding er en senior arkitekt for kunstig intelligens (AI) og maskinlæring (ML) spesialistløsninger hos Amazon Web Services (AWS). Hun har lang erfaring innen maskinlæring med doktorgrad i informatikk. Hun jobber hovedsakelig med kunder i offentlig sektor på ulike AI/ML-relaterte forretningsutfordringer, og hjelper dem med å akselerere sin maskinlæringsreise på AWS Cloud. Når hun ikke hjelper kunder, liker hun utendørsaktiviteter.

Brijesh Pati er en Enterprise Solutions Architect hos AWS. Hans primære fokus er å hjelpe bedriftskunder å ta i bruk skyteknologier for arbeidsbelastningene deres. Han har bakgrunn fra applikasjonsutvikling og bedriftsarkitektur og har jobbet med kunder fra ulike bransjer som sport, finans, energi og profesjonelle tjenester. Hans interesser inkluderer serverløse arkitekturer og AI/ML.

Brijesh Pati er en Enterprise Solutions Architect hos AWS. Hans primære fokus er å hjelpe bedriftskunder å ta i bruk skyteknologier for arbeidsbelastningene deres. Han har bakgrunn fra applikasjonsutvikling og bedriftsarkitektur og har jobbet med kunder fra ulike bransjer som sport, finans, energi og profesjonelle tjenester. Hans interesser inkluderer serverløse arkitekturer og AI/ML.

Rui Cardoso er partnerløsningsarkitekt hos Amazon Web Services (AWS). Han fokuserer på AI/ML og IoT. Han jobber med AWS-partnere og støtter dem i å utvikle løsninger i AWS. Når han ikke jobber, liker han å sykle, gå på tur og lære nye ting.

Rui Cardoso er partnerløsningsarkitekt hos Amazon Web Services (AWS). Han fokuserer på AI/ML og IoT. Han jobber med AWS-partnere og støtter dem i å utvikle løsninger i AWS. Når han ikke jobber, liker han å sykle, gå på tur og lære nye ting.

Mia Chang er en ML Specialist Solutions Architect for Amazon Web Services. Hun jobber med kunder i EMEA og deler beste praksis for å kjøre AI/ML-arbeidsbelastninger på skyen med bakgrunnen hennes innen anvendt matematikk, informatikk og AI/ML. Hun fokuserer på NLP-spesifikke arbeidsmengder, og deler sin erfaring som konferansetaler og bokforfatter. På fritiden liker hun å gå tur, brettspill og brygge kaffe.

Mia Chang er en ML Specialist Solutions Architect for Amazon Web Services. Hun jobber med kunder i EMEA og deler beste praksis for å kjøre AI/ML-arbeidsbelastninger på skyen med bakgrunnen hennes innen anvendt matematikk, informatikk og AI/ML. Hun fokuserer på NLP-spesifikke arbeidsmengder, og deler sin erfaring som konferansetaler og bokforfatter. På fritiden liker hun å gå tur, brettspill og brygge kaffe.

Suyin Wang er AI/ML Specialist Solutions Architect hos AWS. Hun har en tverrfaglig utdanningsbakgrunn innen maskinlæring, finansiell informasjonstjeneste og økonomi, sammen med mange års erfaring med å bygge datavitenskap og maskinlæringsapplikasjoner som løste forretningsproblemer i den virkelige verden. Hun liker å hjelpe kunder med å identifisere de riktige forretningsspørsmålene og bygge de riktige AI/ML-løsningene. På fritiden elsker hun å synge og lage mat.

Suyin Wang er AI/ML Specialist Solutions Architect hos AWS. Hun har en tverrfaglig utdanningsbakgrunn innen maskinlæring, finansiell informasjonstjeneste og økonomi, sammen med mange års erfaring med å bygge datavitenskap og maskinlæringsapplikasjoner som løste forretningsproblemer i den virkelige verden. Hun liker å hjelpe kunder med å identifisere de riktige forretningsspørsmålene og bygge de riktige AI/ML-løsningene. På fritiden elsker hun å synge og lage mat.

Tim Condello er en senior arkitekt for kunstig intelligens (AI) og maskinlæring (ML) spesialistløsninger hos Amazon Web Services (AWS). Hans fokus er naturlig språkbehandling og datasyn. Tim liker å ta kundeideer og gjøre dem om til skalerbare løsninger.

Tim Condello er en senior arkitekt for kunstig intelligens (AI) og maskinlæring (ML) spesialistløsninger hos Amazon Web Services (AWS). Hans fokus er naturlig språkbehandling og datasyn. Tim liker å ta kundeideer og gjøre dem om til skalerbare løsninger.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 100

- 120

- 150

- 7

- a

- evne

- I stand

- Om oss

- akselerere

- adgang

- utrette

- tilsvar

- Logg inn

- kontoer

- Oppnå

- tvers

- Handling

- handlinger

- Aktiviteter

- Ytterligere

- I tillegg

- adoptere

- Fordel

- mot

- fremover

- AI

- AI-tjenester

- AI / ML

- sikte

- Varsle

- justere

- Alle

- tillater

- langs

- også

- Amazon

- Amazon Comprehend

- amazontekst

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- og

- En annen

- noen

- noen

- api

- APIer

- Søknad

- Applikasjonutvikling

- søknader

- anvendt

- påføring

- tilnærming

- hensiktsmessig

- arkitektonisk

- arkitektur

- ER

- AREA

- områder

- kunstig

- kunstig intelligens

- Kunstig intelligens (AI)

- AS

- Eiendeler

- tildelt

- At

- feste

- oppmerksomhet

- revisjon

- revisjon

- forfatter

- autorisasjon

- autorisere

- autorisert

- Automatisert

- automatisk

- Automatisering

- AWS

- AWS-kunde

- bakgrunn

- BE

- fordi

- Fordeler

- BEST

- beste praksis

- mellom

- borde

- Board Games

- bok

- grense

- bygge

- Bygning

- virksomhet

- men

- by

- ring

- som heter

- ringer

- Samtaler

- CAN

- fanget

- saken

- sentral

- sentralisert

- utfordringer

- Endringer

- karakter

- karaktergjenkjenning

- Velg

- omstendigheter

- Klassifisere

- Cloud

- kode

- Kaffe

- samling

- skurtreskerne

- forpliktet

- Felles

- fatte

- omfattende

- datamaskin

- informatikk

- Datamaskin syn

- tilstand

- Konferanse

- Konfigurasjon

- tilkobling

- Vurder

- konsistent

- Konsoll

- kontakt

- innhold

- kontekst

- kontroll

- kontroller

- kostnadseffektiv

- skape

- Opprette

- KREDENSISJON

- Credentials

- kryptografisk

- Gjeldende

- skikk

- kunde

- Kunder

- dato

- databeskyttelse

- datavitenskap

- Database

- databaser

- håndtering

- avgjørelser

- Misligholde

- definere

- definert

- definere

- Grad

- utforming

- designprinsipper

- utforme

- Gjenkjenning

- utvikle

- Utvikling

- forskjellig

- direkte

- Direkte adgang

- do

- dokument

- dokumenter

- ikke

- hver enkelt

- enklere

- Økonomi

- Kunnskap

- effektiv

- enten

- elementer

- eliminere

- EMEA

- ansette

- anvender

- muliggjør

- Omfatter

- kryptert

- kryptering

- energi

- håndheve

- engasjere

- forbedret

- sikre

- sikrer

- Enterprise

- enheter

- Miljø

- miljøer

- feil

- etablere

- etablere

- Selv

- utvikle seg

- undersøke

- eksempel

- eksfiltrering

- eksisterende

- forventning

- erfaring

- Expert

- omfattende

- Omfattende erfaring

- trekke ut

- felt

- finansiere

- finansiell

- økonomisk informasjon

- flyten

- Fokus

- fokuserer

- fokusering

- følge

- etter

- Til

- fire

- Rammeverk

- Gratis

- fra

- fullt

- videre

- Games

- gateway

- gitt

- gir

- Global

- Gruppens

- veiledning

- Håndterer

- Ha

- å ha

- he

- hjelpe

- hjelpe

- hjelper

- her

- hierarki

- hans

- hr

- HTML

- http

- HTTPS

- menneskelig

- Human Resources

- Ideer

- identifisere

- Identitet

- identitetshåndtering

- if

- Påvirkning

- iverksette

- gjennomføring

- implementere

- forbedre

- forbedring

- in

- hendelse

- hendelsesrespons

- inkludere

- inkluderer

- Inkludert

- Øke

- bransjer

- informasjon

- informasjonssikkerhet

- Infrastruktur

- inngang

- integrere

- integrert

- Integrerer

- integrering

- Intelligens

- Intelligent

- Intelligent dokumentbehandling

- samhandle

- interaksjon

- interesser

- Interface

- inn

- Introduksjon

- undersøke

- etterforskning

- involvere

- involverer

- IOT

- isolasjon

- IT

- DET ER

- selv

- Jobb

- Jobb

- reise

- jpg

- Hold

- nøkkel

- nøkler

- Språk

- i stor grad

- Ventetid

- lag

- LÆRE

- læring

- minst

- nivåer

- livssykluser

- BEGRENSE

- linje

- levende

- logg

- langsiktig

- Se

- elsker

- Lav

- maskin

- maskinlæring

- hovedsakelig

- vedlikeholde

- gjøre

- GJØR AT

- administrer

- fikk til

- ledelse

- leder

- administrerende

- måte

- håndbok

- mange

- matematikk

- Kan..

- mekanismer

- Møt

- medlem

- metode

- metrisk

- feilbehandling

- Minske

- ML

- modeller

- Overvåke

- overvåking

- mer

- flere

- Naturlig

- Natural Language Processing

- nødvendig

- Trenger

- behov

- nettverk

- nettverkstrafikk

- Ny

- neste

- nlp

- Antall

- objekt

- gjenstander

- få

- OCR

- of

- on

- ONE

- bare

- drift

- operasjonell

- Opportunity

- Optisk karaktergjenkjennelse

- alternativer

- or

- organisasjon

- organisasjons

- Organisert

- OS

- Annen

- vår

- ut

- Utfallet

- produksjon

- utganger

- utenfor

- egen

- parameter

- del

- partner

- partnere

- Betale

- Ansatte

- tillatelser

- personlig

- phd

- setninger

- fysisk

- Pillar

- Sted

- fly

- plato

- Platon Data Intelligence

- PlatonData

- vær så snill

- Politikk

- politikk

- mulig

- Post

- potensiell

- potensielt

- praksis

- Forbered

- forebygge

- primære

- prinsipp

- prinsipper

- privat

- privilegium

- problemer

- prosedyrer

- Prosesser

- prosessering

- produsert

- Produksjon

- profesjonell

- prosjekt

- beskytte

- beskyttet

- beskyttelse

- Beskyttende

- gi

- forutsatt

- leverandør

- gir

- offentlig

- formål

- sette

- Sette

- spørsmål

- raskt

- heller

- å nå

- Lese

- Lesning

- virkelige verden

- anerkjennelse

- anbefaler

- anbefalinger

- utvinning

- reduserer

- referere

- region

- regelmessig

- i slekt

- pålitelig

- avhengighet

- krever

- påkrevd

- Krav

- resiliens

- løse

- ressurs

- Ressurser

- Svare

- svar

- REST

- Resultater

- anmeldelse

- ikke sant

- Risiko

- risikoer

- roller

- rutinemessig

- Kjør

- rennende

- skalerbar

- Skala

- scenarier

- Vitenskap

- Secret

- hemmeligheter

- sektor

- sikre

- sikret

- sikkert

- sikrer

- sikring

- sikkerhet

- sikkerhetstegn

- se

- senior

- sensitive

- Følsomhet

- separat

- separering

- Serien

- server~~POS=TRUNC

- tjeneste

- Tjenester

- sett

- innstilling

- delt

- Aksjer

- hun

- bør

- Viser

- Enkelt

- løsning

- Solutions

- noen

- Høyttaler

- spesialist

- spesifikk

- fart

- Sports

- stadier

- Begynn

- Start

- statisk

- Trinn

- Steps

- Still

- lagring

- oppbevare

- butikker

- lagring

- Strategi

- Forsterke

- styrke

- sterk

- slik

- støtte

- Støttes

- rundt

- bærekraftig

- system

- Systemer

- takle

- Ta

- ta

- oppgaver

- lag

- Technologies

- maler

- midlertidig

- test

- enn

- Det

- De

- deres

- Dem

- deretter

- Der.

- derved

- derfor

- Disse

- ting

- denne

- Gjennom

- hele

- Tim

- tid

- rettidig

- til

- token

- tokenization

- verktøy

- verktøy

- Sporbarhet

- trafikk

- trail

- Transaksjoner

- transitt

- transportere

- Turning

- uautorisert

- etter

- forstå

- unik

- lomper

- Oppdater

- bruk

- bruke

- brukt

- Bruker

- Brukere

- bruker

- ved hjelp av

- vanligvis

- validering

- ulike

- verifisere

- av

- syn

- volum

- var

- måter

- we

- web

- webtjenester

- når

- hvilken

- mens

- HVEM

- vil

- med

- innenfor

- arbeidet

- arbeidsflyt

- arbeid

- virker

- år

- Du

- Din

- zephyrnet