Ransomware, ondsinnet programvare som krypterer datamaskiner og holder dem "låst" til løsepenger er betalt, er verdens raskest voksende cybertrussel, ifølge Coinfirm. Nylige angrep på kritisk nasjonal infrastruktur, som Colonial Pipeline-inngrepet som lammet olje- og gassleveranser i en uke langs den amerikanske østkysten, har utløst alarmer. Løsepenger betales nesten alltid i Bitcoin eller andre kryptovalutaer.

Men selv om mange ble rystet av Mays Colonial Pipeline-angrep – Biden-administrasjonen utstedte nye rørledningsforskrifter i etterkant – er relativt få klar over dramaets siste handling: Ved å bruke blokkjedeanalyse var FBI i stand til å følge løsepengebetalingsfondet flyter og gjenvinner rundt 85 % av Bitcoin betalt til løsepengevaregruppen DarkSide.

Faktisk er blokkjedeanalyse, som kan forbedres ytterligere med maskinlæringsalgoritmer, en lovende ny teknikk i kampen mot løsepengevare. Den tar noen av kryptoens kjerneattributter – for eksempel desentralisering og åpenhet – og bruker disse egenskapene mot skadelig programvare.

Mens cryptos kritikere har en tendens til å understreke dens pseudonymitet - og attraktivitet for kriminelle elementer av den grunn - har de en tendens til å overse den relative synligheten til BTC-transaksjoner. Bitcoin hovedboken oppdateres og distribueres til titusenvis av datamaskiner globalt i sanntid hver dag, og transaksjonene er der for alle å se. Ved å analysere strømmer kan rettsmedisinere ofte identifisere mistenkelig aktivitet. Dette kan vise seg å være akilleshælen til løsepengevare-racketen.

Et underbrukt middel

"Blokkjedeboken som Bitcoin-transaksjoner registreres på er et underutnyttet rettsmedisinsk verktøy som kan brukes av rettshåndhevelsesbyråer og andre for å identifisere og forstyrre ulovlige aktiviteter," Michael Morrell, tidligere fungerende direktør for U.S. Central Intelligence Agency, erklærte i en nylig blogg og la til:

"Forenklet sagt er blokkjedeanalyse et svært effektivt verktøy for kriminalitetsbekjempelse og etterretningsinnsamling.[...] En ekspert på kryptovaluta-økosystemet kalte blokkjedeteknologi en "velsignelse for overvåking."

På denne måten har tre forskere fra Columbia University nylig publisert en artikkel, "Identifying Ransomware Actors in the Bitcoin Network", som beskriver hvordan de var i stand til å bruke grafiske maskinlæringsalgoritmer og blokkjedeanalyse for å identifisere løsepengevareangripere med "85 % prediksjonsnøyaktighet på testdatasettet."

De i frontlinjen av løsepengevarekampen ser løftet i blokkjedeanalyse. "Selv om det til å begynne med kan virke som om kryptovaluta muliggjør løsepengevare, er kryptovaluta faktisk medvirkende til å bekjempe den," sier Gurvais Grigg, global offentlig sektors teknologisjef i Chainalysis, til Magazine, og legger til:

"Med de riktige verktøyene kan rettshåndhevelse følge pengene på blokkjeden for å bedre forstå og forstyrre organisasjonens drift og forsyningskjede. Dette er en bevist vellykket tilnærming, slik vi så i januars "fjerning" av NetWalker løsepengevarestammen."

Hvorvidt blokkjedeanalyse alene er nok til å hindre løsepengevare-inngrep eller om den må kombineres med andre taktikker, som å legge politisk/økonomisk press på fremmede land som tolererer løsepengevaregrupper, er et annet spørsmål.

Å avsløre kriminelle?

Clifford Neuman, førsteamanuensis i informatikkpraksis ved University of South California, mener at blokkjedeanalyse er et underutnyttet rettsmedisinsk verktøy. "Mange mennesker, inkludert kriminelle, antar at Bitcoin er anonym. Faktisk er det langt fra slik at pengestrømmen er mer synlig på den "offentlige" blokkjeden enn den er i nesten alle andre typer transaksjoner." Han legger til: "Trikset er å knytte endepunktene til enkeltpersoner, og blokkjedeanalyseverktøy kan noen ganger brukes til å gjøre denne koblingen."

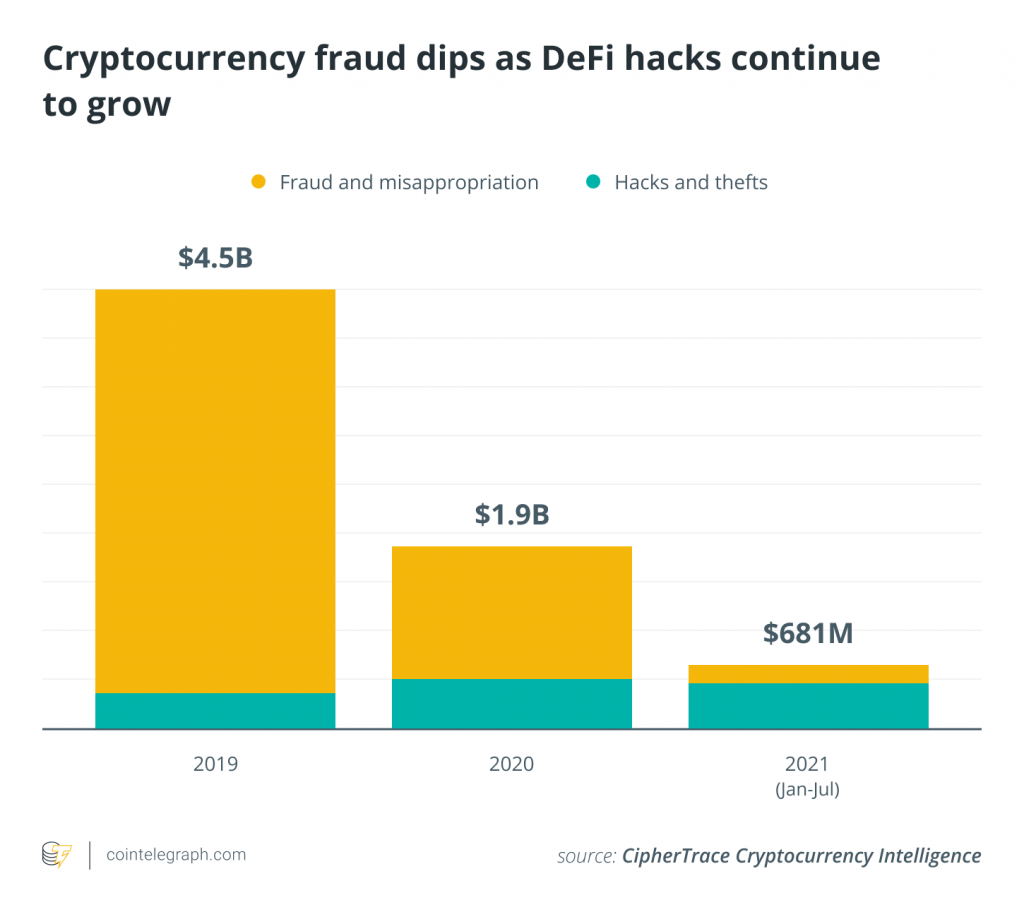

Et gyldig middel for å avsløre løsepenge-angripere? "Ja, absolutt," sier Dave Jevans, administrerende direktør i kryptointelligensfirmaet CipherTrace, til Magazine. "Ved å bruke effektiv blokkjedeanalyse kan kryptovalutaintelligens-programvare" - den typen firmaet hans produserer - "for å spore hvor løsepengevareaktører flytter pengene sine føre etterforskere til deres sanne identitet mens de forsøker å avvikle kryptoen til fiat."

David Carlisle, direktør for politikk og regulatoriske forhold ved analysefirmaet Elliptic, sier til Magazine: "Blockchain-analyse er allerede en bevist verdifull teknikk for å gjøre det mulig for rettshåndhevelse å forstyrre aktivitetene til disse nettverkene, som Colonial Pipeline-saken gjorde klart."

I løpet av dager etter løsepengebetalingen fra Colonial Pipeline 8. mai, var Elliptic i stand til å identifisere Bitcoin-lommeboken som mottok betalingen. Videre, "Den [lommeboken] hadde mottatt Bitcoin-betalinger siden mars på til sammen $17.5 millioner," forteller advokatfirmaet Kelley Drye & Warren LLP. Elliptic ble hjulpet av det faktum at ugjerningsmennene ikke hadde brukt noen "miksere" for å skjule sporet deres ytterligere. Carlisle legger til:

"Den underliggende åpenheten til Bitcoin og andre kryptoaktiva betyr at rettshåndhevelse ofte kan få et nivå av innsikt i hvitvaskingsaktivitet som ikke ville vært mulig med fiat-valutaer."

Et løft fra maskinlæring?

Maskinlæring (ML) er en av de nye teknologiene, som blokkjede, som nye brukstilfeller ser ut til å bli oppdaget ukentlig for. Kan ML også hjelpe i krigen mot løsepengevare?

"Absolutt," sier Allan Liska, en senior etterretningsanalytiker ved Recorded Future, til Magazine, og legger videre til: "Gitt det store antallet ondsinnede transaksjoner som skjer til enhver tid og den økende sofistikeringen av enkelte løsepengevaregrupper, kan hvitvasking av penger være mulig. håndbok analyse har blitt mindre effektiv – og maskinlæring kreves for effektivt å spore avslørende tegn på ondsinnede transaksjoner.»

"Machine Learning er veldig lovende når det gjelder å bekjempe forbrytelser," informerer Roman Bieda, leder for svindelundersøkelser hos Coinfirm, til Magazine, men det krever en enorm mengde data for å være effektiv. Det er relativt enkelt å skaffe seg Bitcoin-adresser, som er tilgjengelige i millioner, men et datasett som en læringsmodell kan trenes og testes på krever også et visst antall «svindelaktige» Bitcoin-adresser – det vil si bekreftede løsepengevareaktører. "Ellers vil modellen enten markere mange falske positiver eller vil utelate de uredelige dataene som en mindre prosentandel," sier Bieda.

Si at du vil bygge en modell som vil trekke ut bilder av hunder fra en haug med kattebilder, men du har et treningsdatasett med 1,000 kattebilder og bare ett hundebilde. En ML-modell "ville lære at det er greit å behandle alle bilder som kattebilder ettersom feilmarginen er [bare] 0.001», bemerker Bieda. Med andre ord. Algoritmen ville bare gjette "katt" hele tiden, noe som ville gjøre modellen ubrukelig, selvfølgelig, selv om den scoret høyt i total nøyaktighet.

I Columbia University-studien brukte forskere 400 millioner Bitcoin-transaksjoner og nærmere 40 millioner Bitcoin-adresser, men bare 143 av disse var bekreftede løsepengevareadresser.

"Vi viser at svært lokale subgrafer av de kjente slike aktørene er tilstrekkelige til å skille mellom løsepengeprogramvare, tilfeldige og gamblingaktører med 85% prediksjonsnøyaktighet på testdatasettet," rapporterte forfatterne, og la til at "Ytterligere forbedring bør være mulig ved å forbedre klynging. algoritmer."

De la imidlertid til at "Å få mer data som er mer pålitelig vil forbedre nøyaktigheten," noe som gjør modellen mer "sensitiv" og unngår den typen problem beskrevet ovenfor av Bieda, antagelig.

På denne måten utstedte United States Department of Homeland Security et direktiv i kjølvannet av Colonial Pipeline-angrepet som krever at rørledningsselskaper rapporterer nettangrep. Rapportering av angrep hadde vært valgfritt før. Mandater som disse vil uten tvil bidra til å bygge ut et offentlig datasett med "svindelaktige" adresser som trengs for effektiv blokkjedeanalyse. Carlisle legger til: "Offentlig-private partnerskap må fokusere på å dele finansiell intelligens relatert til løsepengevareangrep."

Mye blokkjedeanalyse er basert på forestillingen om at angripere kan avsløres etter at et angrep finner sted. Men rettshåndhevende byråer, og spesielt ofre for løsepenger, vil foretrekke at overgrep ikke skjer i utgangspunktet. I følge Jevans kan blokkjedeanalyse også gjøre det mulig for håndhevingsbyråer å handle forebyggende. Han sier til Magazine:

"Mens blokkjede-klyngealgoritmer vanligvis krever at noen foretar en betaling til en adresse for å spore midlene og identifisere eieren, kan avanserte verktøy som CipherTrace produsere handlingsdyktig intelligens på adresser som ennå ikke har mottatt penger, også, for eksempel IP-data som kan hjelpe etterforskere."

Nødvendig, men ikke tilstrekkelig?

Noen spør imidlertid om blokkjedeanalyse i seg selv er tilstrekkelig for å eliminere løsepengevare. "Blokkjedeanalyse er et viktig verktøy i rettshåndhevelsens verktøysett, men det er ingen enkelt sølvkule for å løse løsepengevareproblemet," sier Grigg.

Liska legger til: "Selv de beste forsknings- og identifiseringsverktøyene er ikke effektive med mindre regjeringer er villige til å ta tilgang. Å stoppe løsepenge-transaksjoner vil kreve samarbeid mellom private enheter og myndigheter.»

Mange ransomware-angrep har sin opprinnelse på grensene til Russland, ifølge Coinfirm, så noen spør om Vladimir Putin kan bli presset til å stenge ned disse gruppenes operasjoner. – Tidligere saker viser at ikke mye kan gjøres mot landene relatert til nettangrepene, selv om det er veldig sterke indikatorer på at hackerne er relatert til de hemmelige tjenestene, sier Bieda til Magazine.

Andre stiller spørsmål ved om blokkjedeanalyse kan gjøre noe i det hele tatt i skadevareproblemet. "Det er altfor tidlig å avskrive kryptovaluta som et kjøretøy for løsepengevare," sier Edward Cartwright, professor i økonomi ved De Montfort University, til Magazine. "Selv om det har vært noen "gode nyheter" i det siste, er realiteten at ransomware-kriminelle fortsatt rutinemessig bruker Bitcoin som den enkleste og mest anonyme måten å hente ut løsepenger på.

Dessuten, selv om Bitcoin blir for radioaktivt for ondsinnede på grunn av sporbarheten - "et stort hvis," etter Cartwrights syn - "kan kriminelle ganske enkelt flytte til valutaer som er helt anonyme og usporbare," som Monero og andre personvernmynter, sier han.

"Vi trenger virkelig å se økt samarbeid mellom privat og offentlig sektor for å bygge fullstendige profiler av disse løsepengevaregruppene," sier Jevans. "Informasjonsdeling i disse situasjonene kan være sølvkulen."

"En av utfordringene er at løsepengevaregrupper bruker offline metoder for å flytte Bitcoin," sier Liska. «Bokstavelig talt, to personer som møtes på en parkeringsplass eller restaurant med telefonene og kofferten full av kontanter.» Denne typen transaksjoner er mye vanskeligere å spore, sier han til Magazine, "men fortsatt ikke umulig med mer avanserte sporingsteknikker."

Men vil ugjerningsmenn gå over til personvernmynter?

Hva med Cartwrights poeng om at ransomware-aktører ganske enkelt vil flytte til personvernmynter som Monero hvis Bitcoin viser seg å være for sporbar? Elliptic ser allerede "en betydelig økning" i forsøk på å få betalinger fra løsepenge-ofre i Monero, forteller Carlisle til Magazine. "Dette har virkelig økt siden Colonial Pipeline-saken, da implikasjonene av Bitcoins sporbarhet var tydelig synlig for alle andre nettkriminelle som så på."

Men personvernmynter kan også spores, selv om det er vanskeligere å gjøre fordi, i motsetning til Bitcoin, skjuler personvernmynter brukernes adresser og transaksjonsbeløp. Noen jurisdiksjoner har også slått ned på personvernmynter, eller tenker på å gjøre det. Japan forbød for eksempel personvernmynter i 2018. Men det er også et praktisk problem. Ransomware-ofre som står overfor en betalingsfrist har ofte problemer med å finne børser som vil konvertere fiat-valutaen deres til XMR innen den nødvendige tidsperioden for å betale utpresserne og låse opp datamaskinene deres, sier Bieda til Magazine. Personvernmynter er ikke på langt nær så godt støttet av kryptobørser som Bitcoin. Jevans sier "Bitcoin er ganske enkelt den enkleste kryptovalutaen å skaffe seg," og legger til:

"Det er usannsynlig at løsepengevareaktører noen gang helt vil slutte å bruke Bitcoin på grunn av dens likviditet og tilgangen til Bitcoin til å passere avkjøringer sammenlignet med andre privatlivsforbedrede kryptovalutaer."

De fleste regulerte børser tilbyr ikke Monero-handel, legger Carlisle til. "Ofrene kan forhandle med angriperne og overtale dem til å akseptere betaling i Bitcoin, men angripere vil da typisk kreve et gebyr på 10%–15% for Bitcoin-betalinger over det de ville kreve for en Monero-betaling - noe som gjenspeiler deres bekymring for Bitcoins sporbarhet gjør dem sårbare."

Er forbud mot krypto en løsning?

Nylig tidligere Federal Reserve Bank of New York Supervisor Lee Reiners foreslått i en meningsartikkel fra Wall Street Journal at "Det er en enklere og mer effektiv måte å stoppe løsepengevare-pandemien: Forby kryptovaluta." Tross alt la han til, "Ransomware kan ikke lykkes uten kryptovaluta."

"Dette høres ut som en løsning som ville vært enda verre enn problemet," kommenterer Benjamin Sauter, advokat ved Kobre & Kim LLP. "Men det reflekterer en oppfatning, spesielt blant mange politiske beslutningstakere i USA, at kryptovaluta tilbyr et fristed for kriminelle som må begrenses," sier han til Magazine.

"Lønnsomheten for trusselaktørene som bærer våre løsepengevareangrep ville absolutt avta hvis kryptovaluta ikke eksisterte, ettersom hvitvasking av fiat i seg selv er dyrere," sier Bill Siegel, medgründer og administrerende direktør i gjenopprettingsfirmaet Coveware for løsepengevare, til Magazine. "Disse angrepene vil likevel skje."

"Jeg tror ikke det er fornuftig å forby kryptovaluta," legger Neuman til. "De eksisterende lovene som er på bok i USA krever at informasjon samles inn om visse typer betalingsinstrumenter for transaksjoner over en viss terskel, og vi kan også bruke disse reglene på kryptovaluta. Hvis vi forbyr kryptovaluta, vil kriminelle ganske enkelt flytte betalingskravene sine til andre instrumenter.»

Et "katt og mus-spill"

Fremover vil løsepengevaregrupper måtte leve med den økende risikoen for å bli fanget ved å bruke Bitcoin, sier Liska, "eller bestemme om de er villige til å akseptere betydelig lavere løsepenger for bedre å bevare anonymiteten deres."

Dette forblir «et spill med katt og mus mellom kriminelle og rettshåndhevelse», legger Cartwright til, «og nylige suksesser med rettshåndhevelse er mer fordi de kriminelle ble slurvete eller gjorde feil [snarere] enn en grunnleggende feil i [forbryternes] forretningsmodell."

En global innsats kan være nødvendig for å snu strømmen på løsepengevare. Alle land trenger å regulere kryptoutvekslingsplattformer, sier Carlisle, "ellers vil angripere fortsette å ha enkle muligheter for å hvitvaske utbyttet av kriminalitet," mens Bieda spår at krypto vil fortsette å bli brukt til løsepenger "inntil strenge globale og regionale reguleringer som f.eks. ettersom harde straffer for svak KYC innføres.»

Tracing Colonial Pipeline #bitcoin #løsepenger til DarkSide til FBI-beslag:

▸5/8 Colonial Pipeline betaler 75 BTC

▸5/9 DarkSide-tilknyttede selskaper trekker ut 63.75 BTC

▸5/27 63.75 BTC flyttet til en annen lommebok, privat nøkkel "var i FBIs besittelse"

▸6/8 BTC i lommeboken beslaglagt av FBI pic.twitter.com/RAebpn3P3H- elliptisk (@elliptic) Juni 10, 2021

Det er viktig å sette løsepengevare i kontekst også. "Ransomware er rett og slett den nyeste metoden brukt av kriminelle for å tjene penger på sine bedrifter," sier Neuman. "På et tidspunkt kan det slutte å bli kalt løsepengevare, men angrep på datasystemer vil ta andre former." Sauter legger til: "Alle ville vunnet hvis det fantes en industribasert løsning."

I sum har folk en tendens til å overvurdere Bitcoins anonymitet og undervurdere dens åpenhet. "Det vil alltid være dårlige skuespillere," som Jevans bemerker, men løsepengevaregrupper vil innse at kryptobetalinger er sporbare, noe som gjør dem sårbare og kanskje til og med oppfordre dem til å finne andre måter å forfølge deres perfide handel på.

I mellomtiden, "Fortsatt fremskritt innen blokkjedeanalyse vil gi etterforskere mer og enda bedre innsikt over tid," sier Carlisle. Og etter hvert som rettshåndhevelsesbyråer blir stadig flinkere i bruken av disse analyseverktøyene, "kan vi forvente å se flere og større beslag av [ransomware] over tid."

- &

- 000

- 11

- 7

- adgang

- tilgjengelighet

- Aktiviteter

- Partnerskap

- algoritme

- algoritmer

- Alle

- blant

- analyse

- analytiker

- analytics

- anonymitet

- Eiendeler

- forfattere

- Ban

- Bank

- Battle

- BEST

- Biden

- Bill

- Bitcoin

- Bitcoin-betalinger

- bitcoin transaksjoner

- Bitcoin lommebok

- blockchain

- Blockchain teknologi

- Blogg

- bøker

- BTC

- btc-transaksjoner

- bygge

- virksomhet

- forretningsmodell

- california

- bærer

- saker

- Kontanter

- fanget

- konsernsjef

- chainalysis

- sjef

- Chief Technology Officer

- CipherTrace

- Med-grunnlegger

- Mynter

- samarbeid

- kommentarer

- Selskaper

- informatikk

- datamaskiner

- fortsette

- land

- Crime

- forbrytelser

- Criminal

- kriminelle

- krypto

- krypto utveksling

- Krypto-utvekslinger

- cryptocurrencies

- cryptocurrency

- valutaer

- valuta

- cyber

- cyberattacks

- nettkriminelle

- dato

- datasett

- dag

- desentralisering

- leveransene

- Etterspørsel

- gJORDE

- Regissør

- oppdaget

- Avbryte

- Økonomi

- økosystem

- Effektiv

- Elliptic

- utveksling

- Børser

- vendt

- FBI

- Federal

- føderal reserve

- Federal Reserve Bank

- Fiat

- Fiat valuta

- finansiell

- Firm

- Først

- feil

- flyten

- Fokus

- følge

- Forward

- svindel

- fullt

- fond

- midler

- framtid

- Gambling

- spill

- GAS

- Global

- regjeringer

- Gruppe

- hackere

- hode

- Gjemme seg

- Høy

- Homeland Security

- Hvordan

- HTTPS

- stort

- Identifikasjon

- identifisere

- Inkludert

- informasjon

- Infrastruktur

- innsikt

- Intelligens

- etterforskerne

- IP

- IT

- Japan

- nøkkel

- KYC

- stor

- Law

- rettshåndhevelse

- Lover

- føre

- læring

- Ledger

- Nivå

- Likviditet

- lokal

- maskinlæring

- Making

- malware

- Mars

- merke

- millioner

- ML

- modell

- Monero

- penger

- Hvitvasking av penger

- flytte

- nettverk

- nettverk

- New York

- Forestilling

- tilby

- Tilbud

- Offiser

- Olje

- Okay

- Drift

- Mening

- rekkefølge

- Annen

- eieren

- pandemi

- Papir

- parkering

- partnerskap

- Betale

- betaling

- betalinger

- Ansatte

- telefoner

- Plattformer

- politikk

- besittelse

- prediksjon

- press

- privatliv

- Personvernmynter

- privat

- private Key

- Profiler

- lønnsomhet

- beviser

- offentlig

- Ransom

- ransomware

- Ransomware-angrep

- Reality

- Gjenopprette

- utvinning

- forskrifter

- rapporterer

- forskning

- reservebank

- Restaurant

- Risiko

- regler

- Russland

- Vitenskap

- sikkerhet

- beslaglagt

- forstand

- Tjenester

- sett

- skift

- Skilt

- Sølv

- So

- Software

- Southern

- Stater

- Stories

- gate

- Studer

- vellykket

- levere

- forsyningskjeden

- Støttes

- overvåking

- Systemer

- taktikk

- Technologies

- Teknologi

- forteller

- test

- tenker

- trusselaktører

- Tide

- SLIPS

- tid

- Sporbarhet

- spor

- Sporing

- handel

- trading

- Kurs

- Transaksjonen

- Transaksjoner

- Åpenhet

- behandle

- oss

- forent

- Forente Stater

- universitet

- kjøretøy

- Se

- synlighet

- Vladimir Putin

- Sårbar

- Wall Street

- Wall Street Journal

- lommebok

- krig

- warren

- uke

- ukentlig

- vinne

- innenfor

- ord

- XMR