ESET har samarbeidet med det føderale politiet i Brasil i et forsøk på å forstyrre Grandoreiro-botnettet. ESET bidro til prosjektet ved å tilby teknisk analyse, statistisk informasjon og kjente kommando- og kontrollserverdomenenavn og IP-adresser. På grunn av en designfeil i Grandoreiros nettverksprotokoll, kunne ESET-forskere også få et innblikk i victimologien.

ESETs automatiserte systemer har behandlet titusenvis av Grandoreiro-prøver. Domenegenereringsalgoritmen (DGA) som skadevare har brukt siden rundt oktober 2020 produserer ett hoveddomene, og eventuelt flere feilsikre domener, per dag. DGA er den eneste måten Grandoreiro vet hvordan man rapporterer til en C&C-server. I tillegg til gjeldende dato, godtar DGA også statisk konfigurasjon – vi har observert 105 slike konfigurasjoner i skrivende stund.

Grandoreiros operatører har misbrukt skyleverandører som Azure og AWS til å være vert for nettverksinfrastrukturen deres. ESET-forskere leverte data som var avgjørende for å identifisere kontoene som er ansvarlige for å sette opp disse serverne. Ytterligere etterforskning utført av det føderale politiet i Brasil førte til identifikasjon og arrestasjon av personene som har kontroll over disse serverne. I dette blogginnlegget ser vi på hvordan vi innhentet dataene for å hjelpe politiet med å utføre denne avbruddsoperasjonen.

Bakgrunn

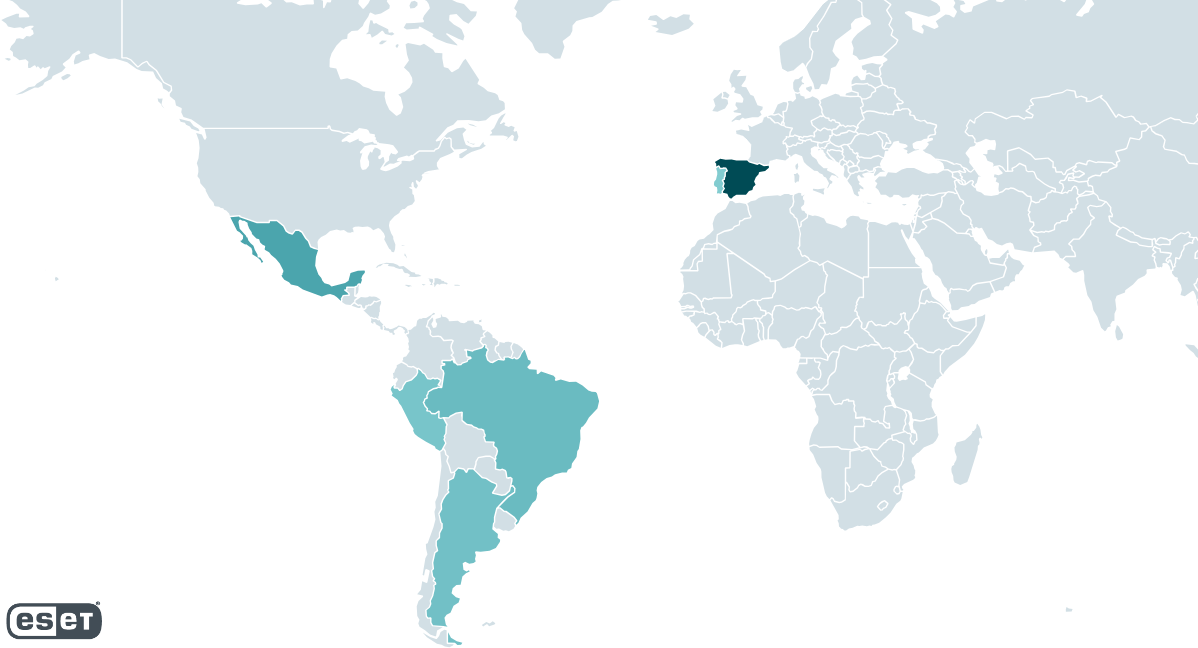

Grandoreiro er en av mange Latinamerikanske banktrojanere. Den har vært aktiv siden minst 2017, og ESET-forskere har fulgt den nøye siden. Grandoreiro retter seg mot Brasil og Mexico, og siden 2019 også Spania (se figur 1). Mens Spania var det mest målrettede landet mellom 2020 og 2022, observerte vi i 2023 en tydelig endring av fokus mot Mexico og Argentina, sistnevnte var ny for Grandoreiro.

Funksjonsmessig har ikke Grandoreiro endret seg mye siden sist blogginnlegg i 2020. Vi tilbyr en kort oversikt over skadelig programvare i denne delen og dykker ned i de få endringene, hovedsakelig ny DGA-logikk, senere.

Når en latinamerikansk banktrojaner kompromitterer en maskin, sender den vanligvis en HTTP GET-forespørsel til en ekstern server, og sender litt grunnleggende informasjon om den kompromitterte maskinen. Mens eldre Grandoreiro-bygg implementerte denne funksjonen, bestemte utviklerne seg over tid for å droppe den.

Grandoreiro overvåker med jevne mellomrom forgrunnsvinduet for å finne en som tilhører en nettleserprosess. Når et slikt vindu blir funnet og navnet samsvarer med en streng fra en hardkodet liste over bankrelaterte strenger, starter skadelig programvare kommunikasjon med C&C-serveren, og sender forespørsler minst én gang i sekundet til den avsluttes.

Operatøren må samhandle manuelt med den kompromitterte maskinen for å stjele et offers penger. Skadevare tillater:

- blokkere skjermen til offeret,

- logging av tastetrykk,

- simulere mus- og tastaturaktivitet,

- deling av offerets skjerm, og

- viser falske popup-vinduer.

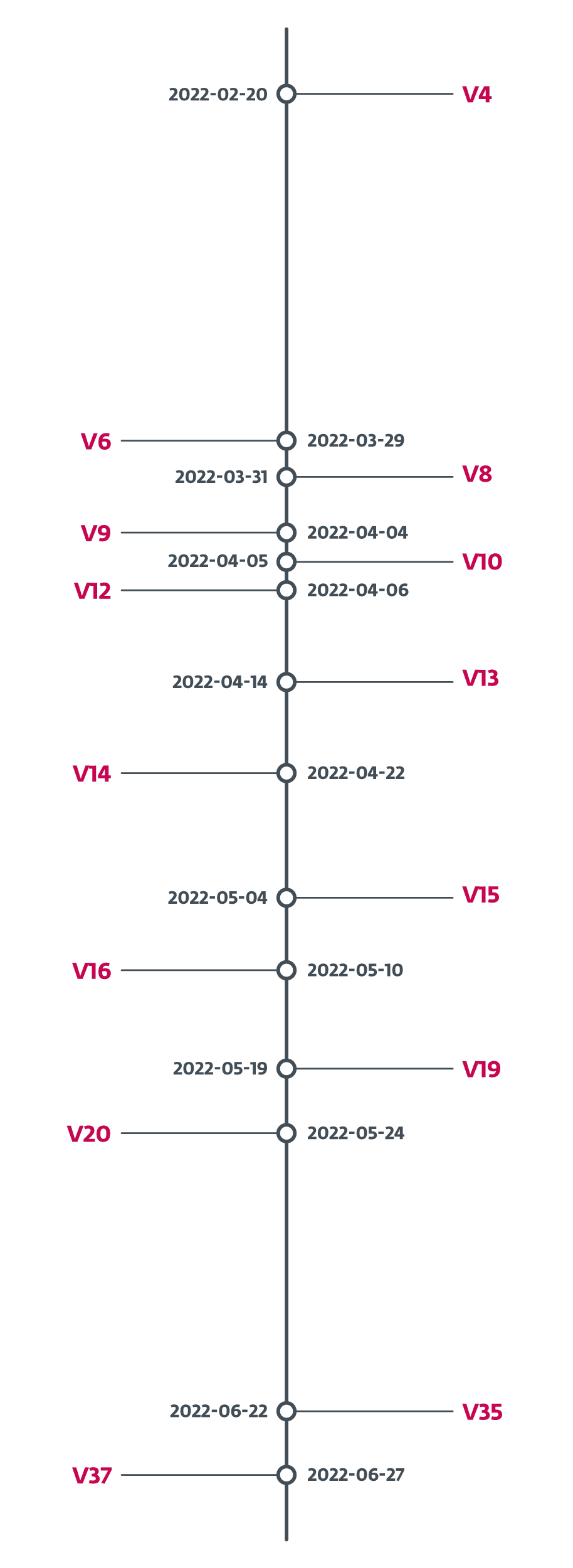

Grandoreiro gjennomgår en rask og konstant utvikling. Noen ganger så vi til og med flere nybygg i uken, noe som gjorde det vanskelig å holde oversikt. For å demonstrere la Grandoreiros operatører i februar 2022 til en versjonsidentifikator til binærfilene. I figur 2 viser vi hvor raskt versjonsidentifikatoren endret seg. I gjennomsnitt var det en ny versjon hver fjerde dag mellom februar 2022 og juni 2022. I det månedslange gapet mellom 24. maith, 2022 og 22. junind, 2022 fortsatte vi å se nye prøver med fremadskridende PE-kompileringstider, men de manglet versjonsidentifikatoren. Den 27. junith, 2022 versjonsidentifikatoren endret til V37 og vi har ikke sett det endre seg siden den gang, noe som gjør at vi kan konkludere med at denne funksjonen ble droppet.

Latinamerikanske banktrojanere deler mange fellestrekk. Grandoreiro ligner på andre latinamerikanske banktrojanere hovedsakelig ved den åpenbare kjernefunksjonaliteten og ved å samle nedlasterne i MSI-installatører. Tidligere har vi observert noen få tilfeller der nedlasterne ble delt med Mekotio og Vadokrist, men ikke de siste to årene. Grandoreiro banktrojanerens viktigste forskjell fra de andre familiene hadde vært dens unike binære polstringsmekanisme som massivt oppsluker den endelige kjørbare filen (beskrevet i vår blogginnlegg i 2020). Over tid la Grandoreiros operatører også denne antianalyseteknikken til sine nedlastere. Til vår overraskelse, i Q3 2023, ble denne funksjonen fullstendig droppet fra banktrojaner og nedlastingsbinærfiler, og vi har ikke observert den siden.

Siden februar 2022 har vi sporet en andre variant av Grandoreiro som skiller seg betydelig fra den viktigste. Vi så det, i små kampanjer, i mars, mai og juni 2022. Basert på at det store flertallet av C&C-serverdomenene ikke ble løst, kjernefunksjonene endres ganske ofte og nettverksprotokollen ikke fungerer som den skal, tror vi sterkt at det er et arbeid som pågår; derfor vil vi fokusere på hovedvarianten i dette blogginnlegget.

Grandoreiro langsiktig sporing

ESET-systemer designet for automatisert, langsiktig sporing av utvalgte skadevarefamilier har overvåket Grandoreiro siden slutten av 2017, og hentet ut versjonsinformasjon, C&C-servere, mål og, siden slutten av 2020, DGA-konfigurasjoner.

DGA-sporing

DGA-konfigurasjonen er hardkodet i Grandoreiro-binæren. Hver konfigurasjon kan refereres til med en streng vi kaller dga_id. Bruk av forskjellige konfigurasjoner for DGA gir forskjellige domener. Vi dykker dypere inn i DGA-mekanismen senere i teksten.

ESET har hentet ut totalt 105 forskjellige dga_ids fra Grandoreiro-prøvene som er kjent for oss. 79 av disse konfigurasjonene genererte minst én gang et domene som ble løst til en aktiv C&C-server IP-adresse i løpet av sporingen vår.

De genererte domenene registreres via No-IPs Dynamic DNS-tjeneste (DDNS). Grandoreiros operatører misbruker tjenesten til ofte å endre domenene sine for å korrespondere med DGA og til å endre IP-adresser etter eget ønske. De aller fleste IP-adressene disse domenene løser opp til, leveres av skyleverandører, hovedsakelig AWS og Azure. Tabell 1 illustrerer litt statistikk om IP-adresser som brukes for Grandoreiro C&C-servere.

Tabell 1. Statistisk informasjon om Grandoreiro C&C IP-adresser siden vi startet sporingen

| İnformasjon | Gjennomsnitt | Minimum | Maksimum |

| Antall nye C&C IP-adresser per dag | 3 | 1 | 34 |

| Antall aktive C&C IP-adresser per dag | 13 | 1 | 27 |

| Levetid for C&C IP-adresse (i dager) | 5 | 1 | 425 |

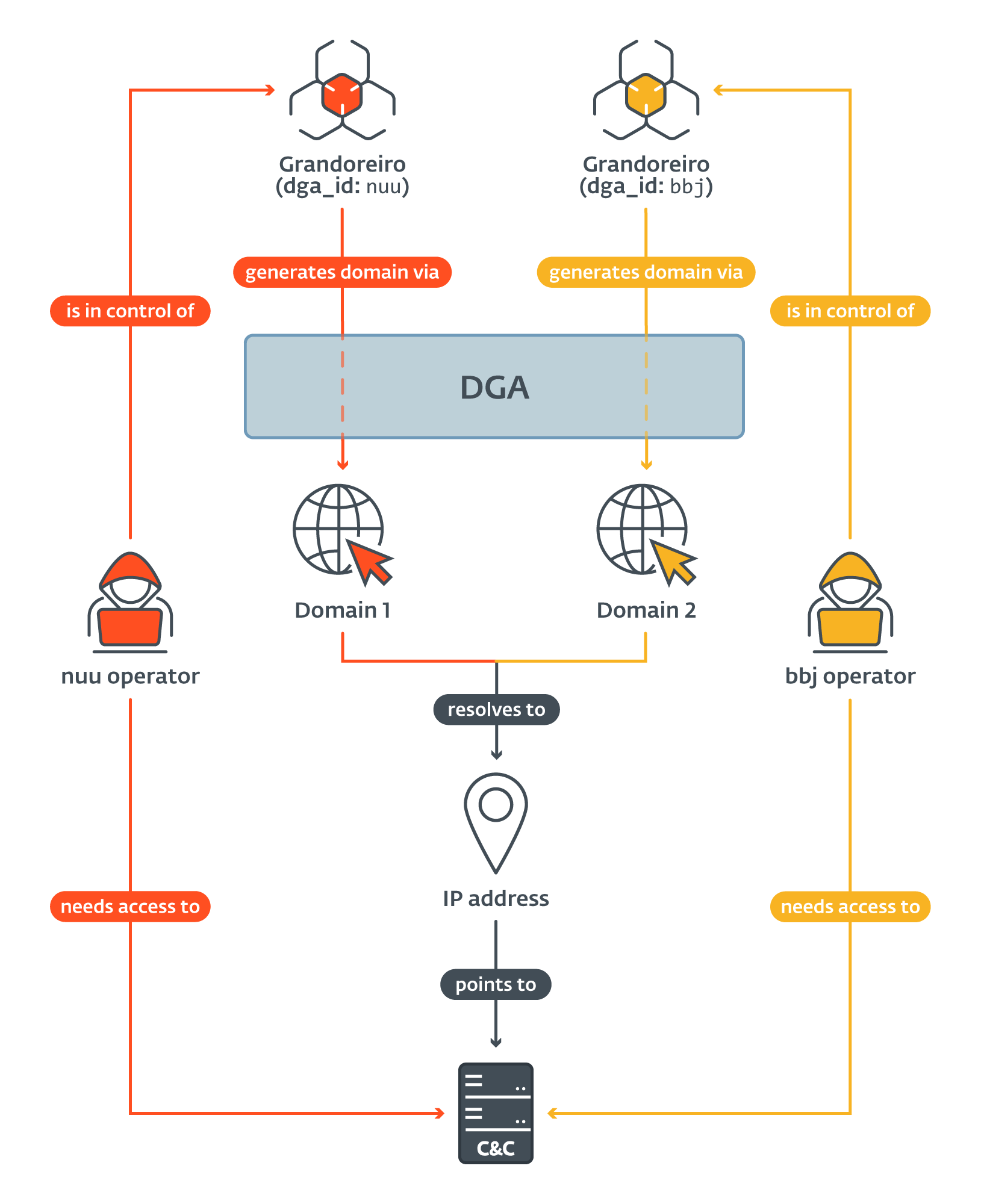

Svært kort tid etter at vi begynte å spore de genererte domenene og deres tilknyttede IP-adresser, begynte vi å legge merke til at mange domener generert av DGA-er med forskjellige konfigurasjoner løser seg opp til samme IP-adresse (som illustrert i figur 3). Dette betyr at på en gitt dag, ofre kompromittert av Grandoreiro prøver med forskjellige dga_id alle koblet til samme C&C-server. Dette fenomenet var ingen tilfeldighet – vi observerte det nesten daglig under sporingen vår.

Ved mye sjeldnere anledninger har vi også observert at en IP-adresse blir gjenbrukt av en annen dga_id et par dager senere. Bare denne gangen endret også parametrene Grandoreiro for å etablere en forbindelse (forklart senere i teksten). Dette betyr at i mellomtiden må C&C-serversiden ha blitt reinstallert eller rekonfigurert.

Vår første antagelse var at dga_id er unik for hver DGA-konfigurasjon. Dette viste seg senere å være feil – vi har observert to sett med forskjellige konfigurasjoner som deler det samme dga_id. Tabell 2 viser begge, "jjk" og "gh", der "jjk" og "jjk(2)" tilsvarer to forskjellige DGA-konfigurasjoner, samme som "gh" og "gh(2)".

Tabell 2 viser klyngene vi var i stand til å observere. Alle DGA-konfigurasjoner som delte minst én IP-adresse, er i samme klynge og tilhørende dga_ids er oppført. Klynger som utgjør mindre enn 1 % av alle ofre blir sett bort fra.

Tabell 2. Grandoreiro DGA-klynger

|

Klynge-ID |

dga_id liste |

Klyngestørrelse |

% av alle C&C-servere |

% av alle ofre |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, fox, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6% |

94% |

|

2 |

jl2, jl |

2 |

2.4% |

2.5% |

|

3 |

ibr |

1 |

0.8% |

1.6% |

|

4 |

JYY |

1 |

1.6% |

1.1% |

Den største klyngen inneholder 78 % av alle aktive dga_ids. Den er ansvarlig for 93.6 % av alle C&C-serverens IP-adresser og 94 % av alle ofrene vi har sett. Den eneste andre klyngen som består av mer enn 1 dga_id er klynge 2.

Litt kilder hevder at Grandoreiro opererer som malware-as-a-service (MaaS). Grandoreiro C&C-serverbackend tillater ikke samtidig aktivitet av mer enn én operatør samtidig. Basert på tabell 2 kan de aller fleste DGA-produserte IP-adresser grupperes sammen uten noe klart distribusjonsmønster. Til slutt, med tanke på nettverksprotokollens store båndbreddekrav (vi dykker ned i det på slutten av blogginnlegget), tror vi at de forskjellige C&C-serverne brukes som et primitivt lastbalanseringssystem og at det er mer sannsynlig at Grandoreiro drives av en enkelt gruppe eller av noen få grupper som samarbeider tett med hverandre.

C&C-sporing

Grandoreiros implementering av nettverksprotokollen gjorde det mulig for ESET-forskere å ta en titt bak gardinen og få et glimt av victimologien. Grandoreiro C&C-servere gir bort informasjon om de tilkoblede ofrene på tidspunktet for den første forespørselen til hvert nylig tilkoblede offer. Når det er sagt, er dataene partisk av antall forespørsler, deres intervaller og gyldigheten til dataene levert av C&C-serverne.

Hvert offer som er koblet til Grandoreiro C&C-serveren identifiseres av en login_string – en streng som Grandoreiro konstruerer ved etablering av forbindelsen. Ulike bygg bruker forskjellige formater og forskjellige formater inneholder forskjellig informasjon. Vi oppsummerer informasjonen som kan fås fra login_string i tabell 3. Forekomst-kolonnen viser en prosentandel av alle formatene vi har sett som inneholder den tilsvarende typen informasjon.

Tabell 3. Oversikt over informasjon som kan fås fra et Grandoreiro-offer login_string

|

İnformasjon |

Forekomst |

Beskrivelse |

|

Operativsystem |

100% |

OS til offerets maskin. |

|

datamaskinnavn |

100% |

Navnet på offerets maskin. |

|

Land |

100% |

Land som Grandoreiro-eksemplet er rettet mot (hardkodet i skadelig programvareeksempel). |

|

Versjon |

100% |

Versjon (versjonsstreng) av Grandoreiro-prøven. |

|

Bankkodenavn |

92% |

Kodenavnet til banken som utløste C&C-forbindelsen (tildelt av Grandoreiros utviklere). |

|

Oppetid |

25% |

Tiden (i timer) som offerets maskin har vært i gang. |

|

Skjermoppløsning |

8% |

Skjermoppløsning på offerets hovedskjerm. |

|

Brukernavn |

8% |

Brukernavnet til offeret. |

Tre av feltene fortjener en nærmere forklaring. Land er en streng hardkodet i Grandoreiro-binæren i stedet for informasjon innhentet via passende tjenester. Derfor tjener det mer som en tiltenkt landet til offeret.

Bankkodenavn er en streng Grandoreiros utviklere knyttet til en bestemt bank eller annen finansinstitusjon. Offeret besøkte bankens nettsted, som utløste C&C-forbindelsen.

De versjonsstreng er en streng som identifiserer en spesifikk Grandoreiro-konstruksjon. Den er hardkodet i skadelig programvare og inneholder en streng som identifiserer en spesifikk byggeserie, en versjon (som vi allerede snakket om i introduksjonen) og et tidsstempel. Tabell 4 illustrerer de ulike formatene og informasjonen de har. Legg merke til at noen av tidsstemplene bare inneholder måned og dag, mens andre også inneholder året.

Tabell 4. Liste over ulike versjonsstreng formater og deres analyse

|

Versjonsstreng |

Bygg-ID |

Versjon |

Tidsstempel |

|

DANILO |

DANILO |

N / A |

N / A |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX)2006 |

MX |

N / A |

20/06 |

|

fox50.28102020 |

fox50 |

N / A |

28/10/2020 |

|

MADMX(RELOAD)EMAIL2607 |

MADMX(RELOAD)EMAIL |

N / A |

26/07 |

Man kan bli fristet til å si at Build ID faktisk identifiserer operatøren. Vi tror imidlertid ikke det er tilfelle. Formatet til denne strengen er veldig kaotisk, noen ganger refererer det bare til en måned der binæren sannsynligvis ble bygget (som (AGOSTO)2708). I tillegg har vi stor tro på det P1X refererer til en konsoll som brukes av Grandoreiro-operatør(er) kalt PIXLOGGER.

C&C serversporing – funn

I denne delen fokuserer vi på det vi har funnet ved å spørre etter C&C-serverne. Alle statistiske data oppført i denne delen er hentet direkte fra Grandoreiro C&C-servere, ikke fra ESET-telemetri.

Gamle prøver er fortsatt aktive

hver enkelt login_string vi observerte inneholder versjonsstreng og de aller fleste av disse inneholder tidsstempelinformasjonen (se tabell 3 og tabell 4). Mens mange av dem bare inneholder dag og måned, som ser ut til å være utviklerens valg av og til, ble det eldste kommunikasjonseksemplet tidsstemplet 15/09/2020 – det er fra den tiden denne DGA-en først ble introdusert for Grandoreiro. Det siste eksemplet ble tidsstemplet 12/23/2023.

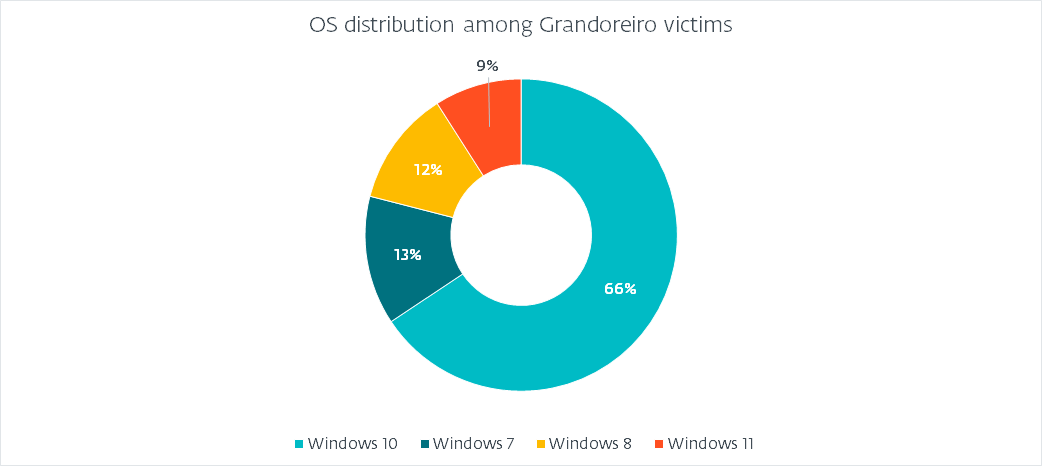

Operativsystem distribusjon

Siden alle login_string formater inneholder OS-informasjon, kan vi male et nøyaktig bilde av hvilke operativsystemer som ble offer, som illustrert i figur 4.

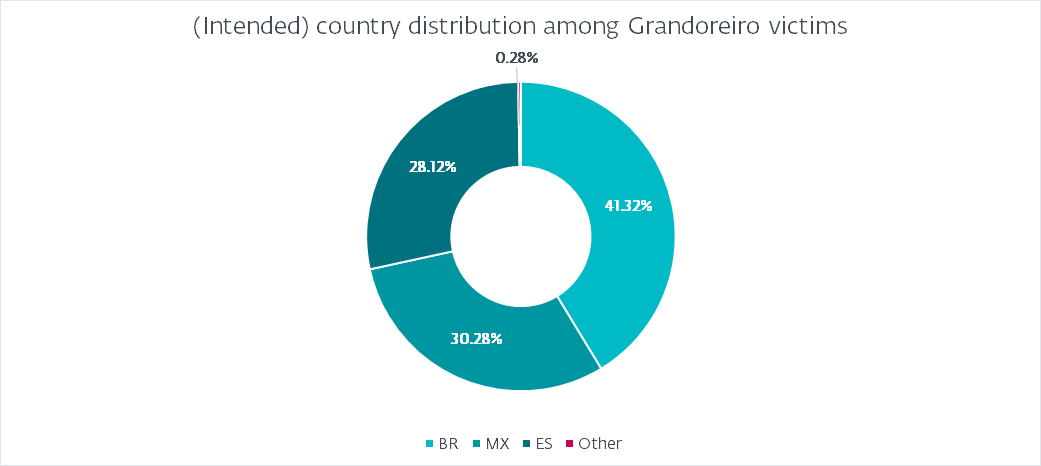

(Tilsiktet) landsfordeling

Vi har allerede nevnt at Grandoreiro bruker en hardkodet verdi i stedet for å spørre etter en tjeneste for å få fram landet til offeret. Figur 5 viser fordelingen som vi har observert.

Denne fordelingen er å forvente av Grandoreiro. Interessant nok korrelerer det ikke med varmekartet som er avbildet i figur 1. Den mest logiske forklaringen er at byggene ikke er merket riktig for å ligne de tiltenkte målene. For eksempel gjenspeiles ikke økningen i angrep i Argentina i det hele tatt av den hardkodede merkingen. Brasil står for nesten 41 % av alle ofre, etterfulgt av Mexico med 30 % og Spania med 28 %. Argentina, Portugal og Peru står for mindre enn 1 %. Interessant nok har vi sett noen få (færre enn 10) ofre merket som PM (Saint Pierre og Miquelon), GR (Hellas), eller FR (Frankrike). Vi tror at de enten er skrivefeil eller har andre betydninger i stedet for å sikte mot disse landene.

Merk også at mens Grandoreiro la til mål fra mange land utenfor Latin-Amerika så tidlig som i 2020 har vi observert få eller ingen kampanjer rettet mot disse landene, og figur 5 støtter dette.

Antall ofre

Vi har observert at gjennomsnittlig antall ofre koblet til i løpet av en dag er 563. Dette tallet inneholder imidlertid absolutt duplikater, for hvis et offer forblir tilkoblet i lang tid, som vi har observert ofte er tilfellet, så er Grandoreiro C&C-serveren. vil rapportere det på flere forespørsler.

For å prøve å løse dette problemet, definerte vi en unik offer som en med et unikt sett med identifiserende egenskaper (som datamaskinnavn, brukernavn osv.) mens man utelater de som kan endres (som oppetid). Med det endte vi på 551 unik ofre koblet sammen på en dag i gjennomsnitt.

Tatt i betraktning at vi har observert ofre som koblet til C&C-serverne konstant i over et års periode, beregnet vi et gjennomsnittlig antall på 114 ny unik ofre som kobler til C&C-serverne hver dag. Vi kom til dette tallet ved å se bort fra unik ofre som vi allerede har observert før.

Grandoreiro innvendig

La oss fokusere i dybden på de to mest avgjørende egenskapene til Grandoreiro: DGA og nettverksprotokollen.

DGA

Grandoreiros operatører har implementert flere typer DGA-er i løpet av årene, med den siste dukket opp i juli 2020. Selv om vi la merke til noen få mindre endringer, har ikke kjernen i algoritmen endret seg siden.

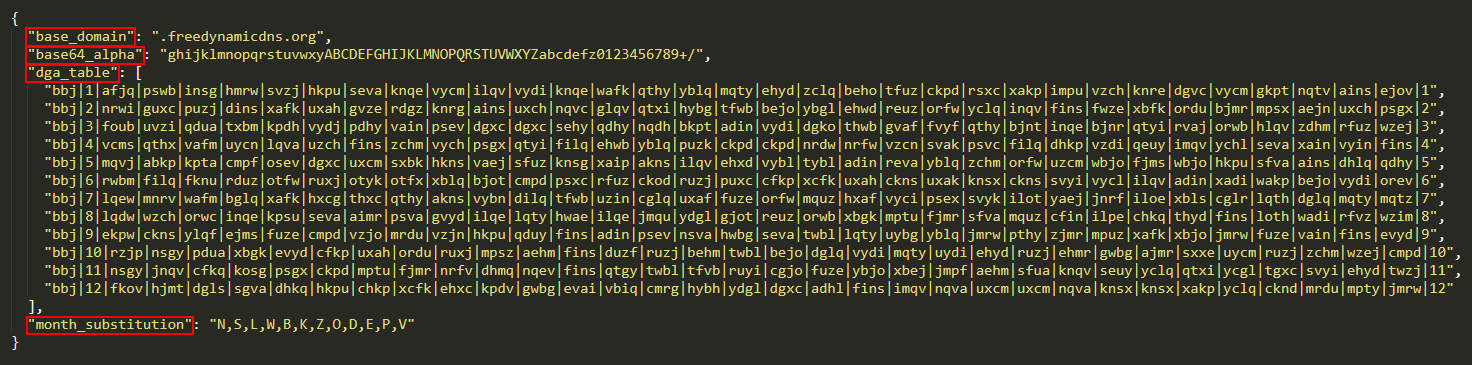

DGA bruker en spesifikk konfigurasjon som er hardkodet i binæren, lagret som flere strenger. Figur 6 viser en slik konfigurasjon (med dga_id "bbj"), omformatert i JSON for bedre lesbarhet.

I de aller fleste tilfeller er den base_domene feltet er freedynamicdns.org or zapto.org. Som allerede nevnt, bruker Grandoreiro No-IP for sin domeneregistrering. De base64_alpha feltet tilsvarer det tilpassede base64-alfabetet som DGA bruker. De måned_substitusjon brukes til å erstatte et månedsnummer med et tegn.

De dga_table utgjør hoveddelen av konfigurasjonen. Den består av 12 strenger, hver med 35 felt avgrenset med |. Den første oppføringen på hver linje er dga_id. Den andre og siste oppføringen representerer måneden linjen er beregnet på. De resterende 32 feltene representerer hver en verdi for en annen dag i måneden (og lar minst ett felt være ubrukt).

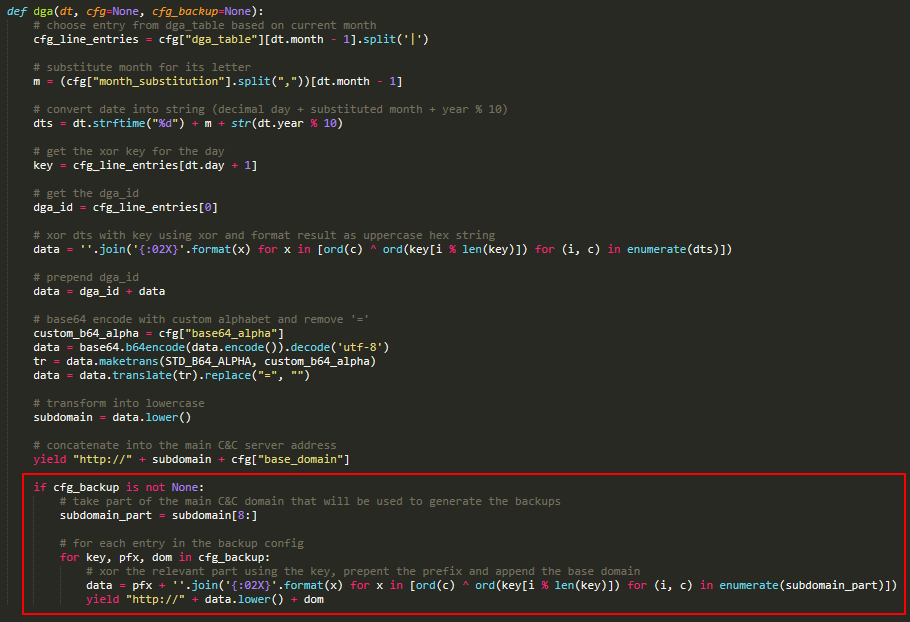

Logikken til DGA er vist i figur 7. Algoritmen velger først den riktige linjen og den riktige oppføringen fra den, og behandler den som en fire-byte nøkkel. Den formaterer deretter gjeldende dato til en streng og krypterer den med nøkkelen ved hjelp av en enkel XOR. Den legger da foran dga_id til resultatet, koder resultatet ved hjelp av base64 med et tilpasset alfabet, og fjerner deretter eventuelle = utfyllingstegn. Det endelige resultatet er underdomenet som sammen med base_domene, skal brukes som C&C-server for gjeldende dag. Delen uthevet i rødt er en feilsikker mekanisme, og vi diskuterer den neste.

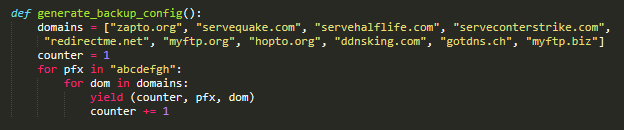

Grandoreiro har implementert, i noen bygg, en feilsikker mekanisme for når hoveddomenet ikke klarer å løse. Denne mekanismen er ikke til stede i alle bygg og dens logikk har endret seg noen ganger, men den grunnleggende ideen er illustrert i figur 7. Den bruker en konfigurasjon som er konstant i prøvene vi analyserte og kan genereres av den enkle koden vist i figuren 8. Hver oppføring består av en nøkkel, et prefiks og et basisdomene.

Den feilsikre algoritmen tar en del av hoved C&C-underdomenet. Den itererer deretter over alle konfigurasjonsoppføringer, krypterer den ved hjelp av XOR og setter foran et prefiks, som ligner på hovedalgoritmen.

Siden september 2022 har vi begynt å observere prøver som bruker en litt modifisert DGA. Algoritmen forblir nesten identisk, men i stedet for at base64 koder underdomenet i det siste trinnet, legges et hardkodet prefiks foran. Basert på vår sporing har denne metoden blitt den dominerende siden omtrent juli 2023.

Nettverksprotokoll protokoll~~POS=HEADCOMP

Grandoreiro bruker RTC Portal, et sett med Delphi-komponenter bygget på toppen av RealThinClient SDK som er bygget på toppen av HTTP(S). RTC-portalen var avviklet i 2017 og kildekoden publisert på GitHub. I hovedsak lar RTC Portal en eller flere kontroller eksternt få tilgang til en eller flere verter. Verter og kontroller er atskilt av en mediatorkomponent kalt Gateway.

Grandoreiro-operatører bruker en konsoll (fungerer som kontroll) for å koble til C&C-serveren (fungerer som gateway) og for å kommunisere med de kompromitterte maskinene (fungerer som verter). For å koble til Gateway kreves tre parametere: en hemmelig nøkkel, nøkkellengden og en pålogging.

Den hemmelige nøkkelen brukes til å kryptere den første forespørselen som sendes til serveren. Derfor må serveren også kjenne den hemmelige nøkkelen for å dekryptere den første klientforespørselen.

Nøkkellengden bestemmer lengden på nøklene for å kryptere trafikken, etablert under håndtrykket. Trafikken er kryptert ved hjelp av en tilpasset strømchiffer. To forskjellige nøkler er etablert – en for inngående og en for utgående trafikk.

Innloggingen kan være hvilken som helst streng. Gatewayen krever at hver tilkoblede komponent har en unik pålogging.

Grandoreiro bruker to forskjellige kombinasjoner av verdier for hemmelig nøkkel og nøkkellengde, alltid hardkodet i binæren, og vi har allerede diskutert login_string som brukes som innlogging.

RTC-dokumentasjonen sier at den kun kan håndtere et begrenset antall tilkoblinger på en gang. Tatt i betraktning at hver tilkoblede vert må sende minst én forespørsel per sekund, ellers blir tilkoblingen avbrutt, tror vi at grunnen til at Grandoreiro bruker flere C&C-servere er et forsøk på å ikke overvelde noen av dem.

konklusjonen

I dette blogginnlegget har vi gitt en titt bak gardinen for vår langsiktige sporing av Grandoreiro som bidro til å gjøre denne forstyrrelsesoperasjonen mulig. Vi har beskrevet i dybden hvordan Grandoreiros DGA fungerer, hvor mange forskjellige konfigurasjoner som eksisterer samtidig, og hvordan vi var i stand til å oppdage mange IP-adresseoverlappinger blant dem.

Vi har også gitt statistisk informasjon hentet fra C&C-serverne. Denne informasjonen gir en utmerket oversikt over viktimologien og målrettingen, samtidig som den lar oss se det faktiske innvirkningsnivået.

Avbruddsoperasjonen ledet av det føderale politiet i Brasil rettet mot personer som antas å være høyt oppe i Grandoreiro-operasjonshierarkiet. ESET vil fortsette å spore andre latinamerikanske banktrojanere mens de overvåker nøye for enhver Grandoreiro-aktivitet etter denne avbruddsoperasjonen.

For eventuelle spørsmål om forskningen vår publisert på WeLiveSecurity, vennligst kontakt oss på threatintel@eset.com.

ESET Research tilbyr private APT-etterretningsrapporter og datafeeder. For eventuelle spørsmål om denne tjenesten, besøk ESET Threat Intelligence side.

IoCs

Filer

|

SHA-1 |

filnavn |

Gjenkjenning |

Beskrivelse |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

MSI-nedlaster |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

MSI-nedlaster |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (med binær polstring) |

Network

|

IP |

Domene |

Hostingleverandør |

Først sett |

Detaljer |

|

20.237.166[.]161 |

DGA-generert |

Azure |

2024-01-12 |

C&C server. |

|

20.120.249[.]43 |

DGA-generert |

Azure |

2024-01-16 |

C&C server. |

|

52.161.154[.]239 |

DGA-generert |

Azure |

2024-01-18 |

C&C server. |

|

167.114.138[.]249 |

DGA-generert |

OVH |

2024-01-02 |

C&C server. |

|

66.70.160[.]251 |

DGA-generert |

OVH |

2024-01-05 |

C&C server. |

|

167.114.4[.]175 |

DGA-generert |

OVH |

2024-01-09 |

C&C server. |

|

18.215.238[.]53 |

DGA-generert |

AWS |

2024-01-03 |

C&C server. |

|

54.219.169[.]167 |

DGA-generert |

AWS |

2024-01-09 |

C&C server. |

|

3.144.135[.]247 |

DGA-generert |

AWS |

2024-01-12 |

C&C server. |

|

77.246.96[.]204 |

DGA-generert |

VDSina |

2024-01-11 |

C&C server. |

|

185.228.72[.]38 |

DGA-generert |

Master da Web |

2024-01-02 |

C&C server. |

|

62.84.100[.]225 |

N / A |

VDSina |

2024-01-18 |

Distribusjonsserver. |

|

20.151.89[.]252 |

N / A |

Azure |

2024-01-10 |

Distribusjonsserver. |

MITRE ATT&CK-teknikker

Dette bordet ble bygget vha versjon 14 av MITRE ATT&CK-rammeverket.

|

taktikk |

ID |

Navn |

Beskrivelse |

|

Ressursutvikling |

Utvikle evner: Skadelig programvare |

Grandoreiro-utviklere utvikler sine egne tilpassede nedlastere. |

|

|

Innledende tilgang |

Phishing |

Grandoreiro sprer seg gjennom phishing-e-poster. |

|

|

Gjennomføring |

Brukerutførelse: Skadelig fil |

Grandoreiro presser ofrene til å utføre phishing-vedlegget manuelt. |

|

|

Utholdenhet |

Oppstart eller pålogging Autostartutførelse: Registry Run Keys / Oppstartsmappe |

Grandoreiro bruker standard Autostart-plasseringer for utholdenhet. |

|

|

Kapring av kjøring: DLL-søkeordrekapring |

Grandoreiro utføres ved å kompromittere DLL-søkeordren. |

||

|

Forsvarsunndragelse |

Deobfuscate / Decode filer eller informasjon |

Grandoreiro distribueres ofte i passordbeskyttede ZIP-arkiver. |

|

|

Uklare filer eller informasjon: Binær polstring |

Grandoreiro EXE-er pleide å ha forstørret .rsrc seksjoner med store BMP-bilder. |

||

|

System binær proxy-utførelse: Msiexec |

Grandoreiro-nedlastere er samlet i MSI-installasjonsprogrammer. |

||

|

Endre registret |

Grandoreiro lagrer deler av konfigurasjonsdataene i Windows-registeret. |

||

|

Discovery |

Oppdagelse av programvindu |

Grandoreiro oppdager nettbanknettsteder basert på vindusnavn. |

|

|

Prosessoppdagelse |

Grandoreiro oppdager sikkerhetsverktøy basert på prosessnavn. |

||

|

Software Discovery: Security Software Discovery |

Grandoreiro oppdager tilstedeværelsen av bankbeskyttelsesprodukter. |

||

|

Oppdagelse av systeminformasjon |

Grandoreiro samler inn informasjon om offerets maskin, som f.eks %COMPUTERNAME% og operativsystem. |

||

|

Samling |

Input Capture: GUI Input Capture |

Grandoreiro kan vise falske popup-vinduer og fange opp tekst som er skrevet inn i dem. |

|

|

Inndatafangst: Tastelogging |

Grandoreiro er i stand til å fange opp tastetrykk. |

||

|

E-postinnsamling: Lokal e-postinnsamling |

Grandoreiros operatører utviklet et verktøy for å trekke ut e-postadresser fra Outlook. |

||

|

Command and Control |

Datakoding: Ikke-standard koding |

Grandoreiro bruker RTC, som krypterer data med et tilpasset strømchiffer. |

|

|

Dynamisk oppløsning: Algoritmer for domenegenerering |

Grandoreiro er utelukkende avhengig av DGA for å få C&C-serveradresser. |

||

|

Kryptert kanal: symmetrisk kryptografi |

I RTC gjøres kryptering og dekryptering med samme nøkkel. |

||

|

Ikke-standard port |

Grandoreiro bruker ofte ikke-standard porter for distribusjon. |

||

|

Application Layer Protocol |

RTC er bygget på toppen av HTTP(S). |

||

|

exfiltration |

Eksfiltrering over C2-kanal |

Grandoreiro eksfiltrerer data til sin C&C-server. |

|

|

Påvirkning |

Systemavslutning/omstart |

Grandoreiro kan tvinge en omstart av systemet. |

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- : har

- :er

- :ikke

- :hvor

- ][s

- $OPP

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- I stand

- Om oss

- misbruk

- godtar

- adgang

- Logg inn

- kontoer

- nøyaktig

- skuespill

- aktiv

- aktivitet

- faktiske

- faktisk

- la til

- I tillegg

- adresse

- adresser

- Etter

- sikte

- Sikter

- algoritme

- Alle

- tillate

- tillatt

- tillate

- tillater

- nesten

- Alphabet

- allerede

- også

- alltid

- amerikansk

- blant

- an

- analyse

- analysert

- og

- En annen

- noen

- vises

- hensiktsmessig

- ca

- APT

- Arkiv

- arkiv

- ER

- Argentina

- rundt

- AS

- tildelt

- bistå

- assosiert

- forutsetningen

- At

- Angrep

- forsøk

- Automatisert

- gjennomsnittlig

- borte

- AWS

- Azure

- Backend

- Båndbredde

- Bank

- Banking

- basen

- basert

- grunnleggende

- basis

- BE

- fordi

- bli

- vært

- før du

- begynte

- bak

- være

- tro

- antatt

- tilhører

- foruten

- Bedre

- mellom

- bhg

- forutinntatt

- Biggest

- både

- botnet

- Brasil

- nett~~POS=TRUNC leseren~~POS=HEADCOMP

- bygge

- bygger

- bygget

- buntet

- men

- by

- beregnet

- ring

- som heter

- kom

- Kampanjer

- CAN

- evner

- stand

- fangst

- fange

- saken

- saker

- viss

- Gjerne

- endring

- endret

- Endringer

- endring

- Kanal

- karakter

- egenskaper

- tegn

- valg

- chiffer

- hevder

- fjerne

- kunde

- tett

- nærmere

- Cloud

- Cluster

- kode

- koder

- tilfeldighet

- samarbeidet

- samling

- Kolonne

- COM

- kombinasjoner

- kommunisere

- kommunisere

- Kommunikasjon

- helt

- komponent

- komponenter

- kompromittert

- kompromittere

- beregningen

- datamaskin

- konkluderer

- Konfigurasjon

- Koble

- tilkoblet

- Tilkobling

- tilkobling

- Tilkoblinger

- vurderer

- Består

- består

- Konsoll

- konstant

- stadig

- konstruerer

- kontakt

- inneholde

- inneholder

- fortsette

- fortsatte

- bidratt

- kontroll

- kontroller

- samvirkende

- Kjerne

- korrigere

- Tilsvarende

- tilsvarer

- land

- land

- Kurs

- avgjørende

- Gjeldende

- gardin

- skikk

- da

- daglig

- dato

- Dato

- dag

- Dager

- dDNS

- besluttet

- dekryptere

- dypere

- definert

- demonstrere

- dybde

- beskrevet

- fortjener

- utforming

- designet

- Gjenkjenning

- bestemmes

- utvikle

- utviklet

- utviklere

- Utvikling

- forskjellig

- vanskelig

- direkte

- oppdager

- Funnet

- diskutere

- diskutert

- Vise

- skjermer

- ser bort fra

- Avbryte

- Avbrudd

- skillet

- distribueres

- distribusjon

- dykk

- dns

- dokumentasjon

- gjør

- domene

- DOMENENAVN

- domener

- dominerende

- gjort

- ikke

- Drop

- droppet

- to

- duplikater

- under

- dynamisk

- e

- hver enkelt

- Tidlig

- enten

- ellers

- emalje

- e-post

- koding

- kryptere

- kryptert

- kryptering

- slutt

- endte

- håndhevelse

- entry

- hovedsak

- etablere

- etablert

- etablere

- etc

- Selv

- NOEN GANG

- Hver

- eksempel

- utmerket

- henrette

- henrettet

- gjennomføring

- eksisterer

- forventet

- forklarte

- forklaring

- trekke ut

- mislykkes

- forfalskning

- familier

- Trekk

- Egenskaper

- Februar

- Federal

- føderalt politi

- Noen få

- færre

- felt

- Felt

- Figur

- Filer

- slutt~~POS=TRUNC

- Endelig

- finansiell

- finansinstitusjon

- Finn

- Først

- feil

- flyten

- Fokus

- fulgt

- etter

- Til

- Tving

- format

- skjemaer

- funnet

- fire

- fox

- Rammeverk

- Frankrike

- ofte

- fra

- funksjonalitet

- funksjon

- videre

- mellomrom

- gateway

- generert

- generasjonen

- generator

- få

- Gi

- gitt

- Glimpse

- Global

- Hellas

- Gruppe

- Gruppens

- HAD

- håndtere

- Ha

- tung

- hjulpet

- derav

- hierarki

- Høy

- Fremhevet

- historie

- hold

- holder

- vert

- Vertskapet

- TIMER

- Hvordan

- Hvordan

- Men

- http

- HTTPS

- ID

- Tanken

- identiske

- identifisert

- identifikator

- identifiserer

- identifisering

- if

- illustrerer

- bilde

- bilder

- Påvirkning

- gjennomføring

- implementert

- in

- feil

- Øke

- individer

- informasjon

- Infrastruktur

- innledende

- Starter

- inngang

- forespørsler

- innsiden

- i stedet

- Institusjon

- Intelligens

- tiltenkt

- samhandle

- inn

- introdusert

- Introduksjon

- etterforskning

- IP

- IP-adresse

- IP-adresser

- utstedelse

- saker

- IT

- DET ER

- Januar

- JPY

- JSON

- Juli

- juni

- Hold

- nøkkel

- nøkler

- Type

- slag

- Vet

- kjent

- vet

- stor

- Siste

- seinere

- Latin

- Latinamerikanske

- Law

- rettshåndhevelse

- lag

- minst

- forlater

- Led

- Lengde

- mindre

- Nivå

- i likhet med

- Sannsynlig

- Begrenset

- linje

- Liste

- oppført

- lokal

- steder

- logikk

- logisk

- Logg inn

- Lang

- lang tid

- langsiktig

- Se

- Lot

- maskin

- maskiner

- Hoved

- hovedsakelig

- Flertall

- gjøre

- Making

- skadelig

- malware

- Malware-as-a-Service (MaaS)

- manuelt

- mange

- Mars

- merket

- merking

- massivt

- fyrstikker

- Kan..

- betydninger

- midler

- mellomtiden

- mekanisme

- nevnt

- metode

- Mexico

- mindre

- modifisert

- penger

- Overvåke

- overvåking

- skjermer

- Måned

- mer

- mest

- msi

- mye

- flere

- må

- MX

- navn

- navn

- behov

- nettverk

- Ny

- nylig

- neste

- Nei.

- note

- Legge merke til..

- Antall

- observere

- få

- innhentet

- Åpenbare

- OCC

- anledninger

- forekomst

- oktober

- of

- tilby

- Tilbud

- ofte

- eldre

- eldste

- on

- gang

- ONE

- på nett

- nettbank

- bare

- operert

- opererer

- drift

- operativsystem

- operativsystemer

- drift

- operatør

- operatører

- or

- rekkefølge

- OS

- Annen

- andre

- vår

- Outlook

- utenfor

- enn

- oversikt

- egen

- P&E

- side

- parametere

- del

- Past

- Mønster

- for

- prosent

- utført

- perioden

- utholdenhet

- peru

- fenomen

- phishing

- bilde

- Pierre

- plato

- Platon Data Intelligence

- PlatonData

- vær så snill

- Politiet

- pop-up

- Portal

- porter

- Portugal

- mulig

- tilstedeværelse

- presentere

- press

- primitiv

- privat

- sannsynligvis

- prosess

- Bearbeidet

- produserer

- Produkter

- Progress

- framdrift

- prosjekt

- riktig

- beskyttelse

- protokollen

- protokoller

- beviste

- forutsatt

- tilbydere

- gir

- gi

- proxy

- publisert

- Python

- Q3

- raskt

- ganske

- rask

- Sats

- heller

- grunnen til

- nylig

- Rød

- referert

- refererer

- reflektert

- registrert

- Registrering

- registret

- gjenværende

- forblir

- fjernkontroll

- eksternt

- Fjerner

- rapporterer

- Rapporter

- representere

- anmode

- forespørsler

- påkrevd

- Krav

- Krever

- forskning

- forskere

- oppløsning

- løse

- løst

- løse

- ansvarlig

- resultere

- Kjør

- rennende

- s

- Sa

- SAINT

- samme

- så

- sier

- Skjerm

- Søk

- Sekund

- Secret

- Seksjon

- seksjoner

- sikkerhet

- se

- synes

- sett

- valgt

- send

- sending

- sendt

- September

- Serien

- server

- Servere

- serverer

- tjeneste

- Tjenester

- sett

- sett

- innstilling

- flere

- delt

- deling

- Vis

- vist

- Viser

- side

- betydelig

- lignende

- Enkelt

- samtidig

- siden

- enkelt

- liten

- So

- Software

- utelukkende

- noen

- noen ganger

- snart

- kilde

- kildekoden

- Spania

- spesifikk

- Spot

- Sprer

- Standard

- startet

- oppstart

- Stater

- statisk

- statistisk

- statistikk

- Trinn

- Still

- lagret

- butikker

- stream

- String

- sterk

- emne

- vellykket

- slik

- oppsummere

- Støtter

- overraskelse

- Bytte om

- system

- Systemer

- bord

- Ta

- tar

- målrettet

- rettet mot

- mål

- Teknisk

- Teknisk analyse

- teknikk

- titus

- tekst

- enn

- Det

- De

- informasjonen

- Køen

- deres

- Dem

- deretter

- derfor

- Disse

- de

- tror

- denne

- De

- selv om?

- tusener

- trussel

- tre

- Gjennom

- tid

- ganger

- tidsstempel

- Tittel

- til

- sammen

- verktøy

- verktøy

- topp

- Totalt

- mot

- spor

- Sporing

- trafikk

- behandling

- utløst

- Trojan

- to

- undergår

- unik

- til

- ubrukt

- upon

- oppetid

- us

- bruke

- brukt

- bruker

- ved hjelp av

- vanligvis

- bruke

- bruker

- verdi

- Verdier

- variant

- enorme

- versjon

- versjonsinformasjon

- veldig

- av

- Offer

- ofre

- Besøk

- besøkte

- var

- Vei..

- we

- web

- nettleser

- Nettsted

- nettsteder

- uke

- VI VIL

- var

- Hva

- når

- hvilken

- mens

- HVEM

- bredde

- vil

- vindu

- vinduer

- med

- innenfor

- Arbeid

- virker

- skriving

- år

- år

- rentene

- zephyrnet

- Zip