Lesetid: 3 minutter

Lesetid: 3 minutter

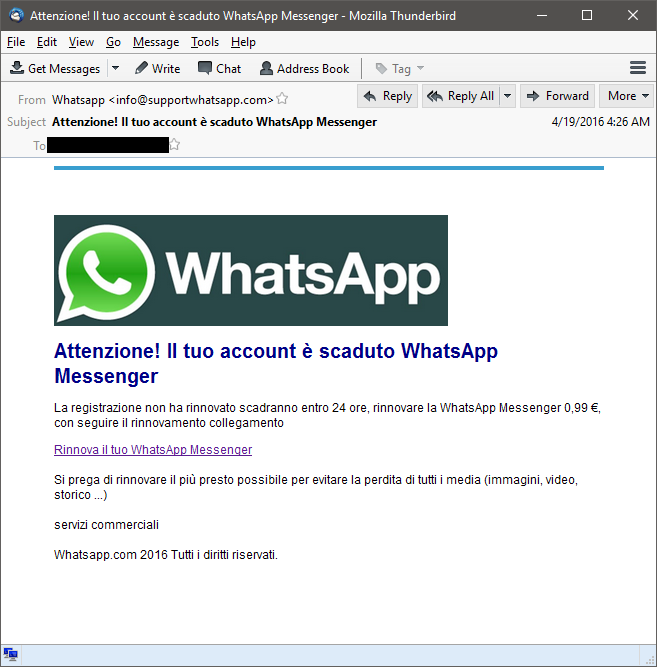

Comodo Threat Research Labs (CTRL) teamet har identifisert et phishing-angrep rettet mot potensielle WhatsApp-kunder - spesielt de som snakker og leser italiensk.

Den nye phishing-kampanjen på italiensk er enda et forsøk på å utnytte et respektert merke til fordel for nettkriminelle - og advare potensielle ofre om at kontoen deres er utløpt, og at de trenger å legge inn ny kredittkortinformasjon for å aktivere den på nytt.

Falske e-postmeldinger blir forkledd som offisielle e-post fra WhatsApp-firmaet fra domenet info@supportwhatsapp.com.

E-posten ser ut til å være legitimt fra WhatsApp og ber mottakeren om å klikke på lenken “Rinnova il tuo WhatsApp Messenger, ”Som vist i skjermtak 1 nedenfor.

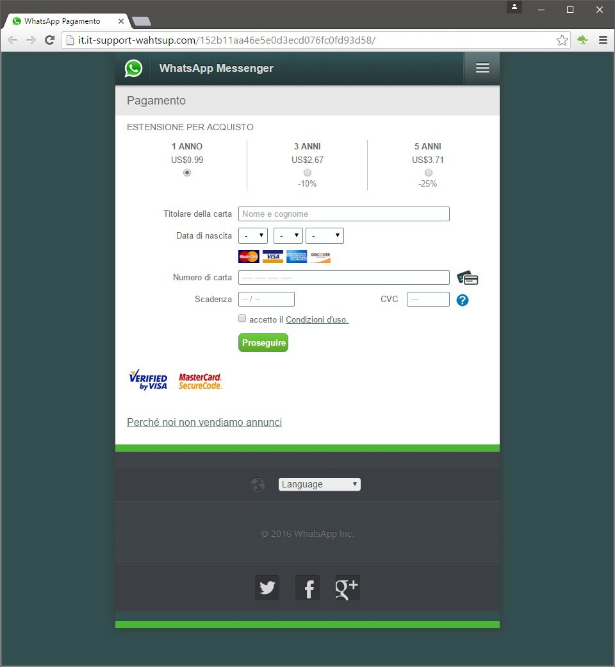

I virkeligheten er URL-en på ingen måte assosiert med selskapet, og når brukerne skriver inn kredittkortinformasjonen som vist på skjermbilde 2 nedenfor, vinner hackerne enda en runde.

Mens nær analyse av e-postmeldingene avslører noen uregelmessigheter i grammatikk og syntaks, antar de fleste mottakere ikke at alle innkommende e-postmeldinger er phishing-forsøk, og de kan derfor ikke lese dem så nøye som de kunne være. Også nettkriminelle blir bedre til å etterligne fargene, logoene og følelsen på offisielle nettsteder. I dette tilfellet identifiserte Comodo-teamet denne spesifikke phishing-e-postadressen med skadelig programvare ved hjelp av IP, domene og URL-analyse.

“Gjennom vår spesifikke IP- og URL-analyse - så vel som Comodo Trusselforskningslaboratorierkontinuerlig overvåking og skanning av data fra Comodos brukere - teamet vårt var i stand til å identifisere dette spesifikke høyt volumet skadelig programvare, og vi vil ganske enkelt varsle publikum om det, ”sa Fatih Orhan, direktør for teknologi for Comodo og Comodo Threat Research Labs. "Som selskap jobber vi iherdig med å lage innovative teknologiløsninger som ligger et skritt foran nettkriminelle og holder virksomheter og IT-miljøer trygge."

En malware-kampanje som denne kan alltid komme tilbake i andre former og målrette mot en ny brukergruppe. Comodo anbefaler at potensielle ofre for denne phishing-kampanjen, samt andre e-phishing-ordninger, gjør følgende:

- Sjekk e-postadressen og domenenavnet til selskapet som sender den. Selv om det kan se ut til å være en offisiell e-post, vil nærmere undersøkelse sannsynligvis avsløre at den faktiske e-postadressen ikke er tilknyttet domenenavnet til selskapet

- Kontroller nettadressen og domenet til nettstedet de prøver å henvise deg til. Sjansen er at nettadressen og domenet ikke er tilknyttet selskapet de hevder å representere

- Ta kontakt med IT-avdelingen din før du åpner eller klikker på en lenke som virker mistenkelig på noen måte

For systemadministratorer og IT-direktører som ønsker å forhindre skadelig programvare fra å spre seg over nettverket og sluttpunktene, er det viktig å stille følgende spørsmål:

- Har du en pålitelig endepunktsikkerhet beskyttelsesplattform på plass?

- Gjør du regelmessig penetrasjonstesting for å lete etter sårbarheter?

- Bruker du antivirus, brannmur og inneslutningsteknologier som en del av et lagdelt forsvarssystem?

- Har du regelmessig trent medarbeiderne dine til å øke bevisstheten om nettfisking og andre sosialtekniske angrep?

Hvis du føler at selskapets IT-miljø er angrepet av phishing, malware, spyware eller nettangrep, kan du kontakte sikkerhetskonsulentene på Comodo på: https://enterprise.comodo.com/contact-us/.

Comodo Threat Research Labs består av mer enn 40 IT nettside sikkerhet fagpersoner, etiske hackere, informatikere og ingeniører, alle heltidsseminarer på Comodo, som analyserer og filtrerer spam, phishing og malware fra hele verden. Med kontorer i USA, Tyrkia, Ukraina, Filippinene og India analyserer CTRL-teamet mer enn 10 millioner potensielle deler av phishing, spam eller andre ondsinnede / uønskede e-poster per dag, ved å bruke deres innsikt og funn for å sikre og beskytte Comodos nåværende person. , små og mellomstore bedrifter og bedriftskunder, publikum generelt og internettfellesskapet.

SKJERM GRAB 1: Phishing-e-post med lenker sendt til intetanende ofre

SCREEEN GRAB 2: Nettside som ofrene for phishing blir ført til, etter å ha klikket på e-posten

START GRATIS PRØVEPERIODE FÅ DIN KJENTE SIKKERHETSSCORECARD GRATIS

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- Minting the Future med Adryenn Ashley. Tilgang her.

- kilde: https://blog.comodo.com/email-security/phishing-attacks-are-happening-in-specific-language/

- : har

- :er

- $ 10 millioner

- $OPP

- 1

- 10

- a

- I stand

- Om oss

- Logg inn

- tvers

- adresse

- administratorer

- rådgivning

- Tilknyttet

- Etter

- fremover

- Varsle

- Alle

- alltid

- analyse

- analyser

- analyserer

- og

- En annen

- noen

- vises

- ER

- AS

- assosiert

- At

- angripe

- Angrep

- forsøk

- bevissthet

- tilbake

- BE

- før du

- være

- under

- nytte

- Bedre

- Blogg

- merke

- virksomhet

- Kampanje

- CAN

- kort

- saken

- sjansene

- klikk

- Lukke

- tett

- nærmere

- COM

- Kom

- samfunnet

- Selskapet

- Selskapets

- datamaskin

- Gjennomføre

- konsulenter

- kontakt

- Begrensning

- kontinuerlig

- kunne

- skape

- kreditt

- kredittkort

- Gjeldende

- kunde

- Kunder

- cyberattacks

- CYBERKRIMINELL

- nettkriminelle

- dato

- dag

- Forsvar

- Avdeling

- flittig

- direkte

- Regissør

- Styremedlemmer

- domene

- Domain Name

- ikke

- emalje

- e-post

- ansatte

- Ingeniørarbeid

- Ingeniører

- Enter

- Enterprise

- bedrifter

- Miljø

- miljøer

- etisk

- Event

- filtrering

- etter

- Til

- skjemaer

- Gratis

- fra

- få

- få

- globus

- grip

- Gruppe

- hackere

- Skjer

- Ha

- HTML

- HTTPS

- identifisert

- identifisere

- viktig

- in

- I andre

- Innkommende

- india

- individuelt

- informasjon

- innovative

- innovativ teknologi

- innsikt

- instant

- Internet

- IP

- IT

- jpg

- Hold

- Labs

- språk

- stor

- siste

- lagdelte

- Leverage

- i likhet med

- Sannsynlig

- LINK

- lenker

- Se

- ser

- laget

- malware

- max bredde

- Kan..

- medium

- millioner

- overvåking

- mer

- mest

- navn

- Trenger

- nettverk

- Ny

- of

- kontorer

- offisiell

- on

- ONE

- åpning

- Annen

- vår

- del

- betaling

- Filippinene

- phishing

- phishing-angrep

- phishing-angrep

- phishing-kampanje

- PHP

- stykker

- Sted

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- potensiell

- fagfolk

- beskytte

- beskyttelse

- offentlig

- spørsmål

- heve

- Lese

- Lesning

- Reality

- mottakere

- regelmessig

- regelmessig

- pålitelig

- forskning

- avsløre

- avslører

- runde

- s

- trygge

- Sa

- skanning

- ordninger

- forskere

- poengkort

- Skjerm

- sikre

- sikkerhet

- synes

- sending

- ganske enkelt

- liten

- selskap

- Sosialteknikk

- Solutions

- noen

- spam

- snakke

- spesifikk

- spesielt

- sprer

- spyware

- opphold

- Trinn

- mistenkelig

- syntaks

- system

- Systemer

- Target

- målrettet

- lag

- Technologies

- Teknologi

- Testing

- Det

- De

- Filippinene

- deres

- Dem

- trussel

- tid

- til

- trent

- Kalkun

- oss

- Ukraina

- etter

- oppdateringer

- URL

- bruke

- Brukere

- ofre

- Sikkerhetsproblemer

- advarsel

- Vei..

- Nettsted

- nettsteder

- VI VIL

- mens

- HVEM

- vil

- vinne

- med

- Arbeid

- Du

- Din

- zephyrnet