Lesetid: 5 minutter

Uansett hvor hardt du prøver å sikre huset ditt fra et sikkerhetsbrudd, vet du aldri hva tyven pakker. Uansett hvor sikkert låsesystemet ditt er, vet du aldri ferdighetene til stjeleren. Med enkle ord, ingen lås i verden kan ikke velges. Hva om jeg forteller deg at du ikke kan være 100 % sikker på at protokollen din ikke blir kompromittert?

Denne verden er et spill av muligheter og sannsynligheter. Uansett hvor sikker du tror du kan være, er det alltid en mulighet du kanskje eller kanskje ikke vet om, noe som kan være veldig ødeleggende. Dette betyr ikke at du gir opp sikkerheten. Spillet handler om å øke sjansene dine for å redde deg selv fra angrepene.

I denne bloggen vil vi diskutere hendelsesresponsplanen som bør settes opp og følges i tilfelle et sikkerhetsbrudd for å redusere eventuelle ytterligere tap og redde deg selv. La oss gå.

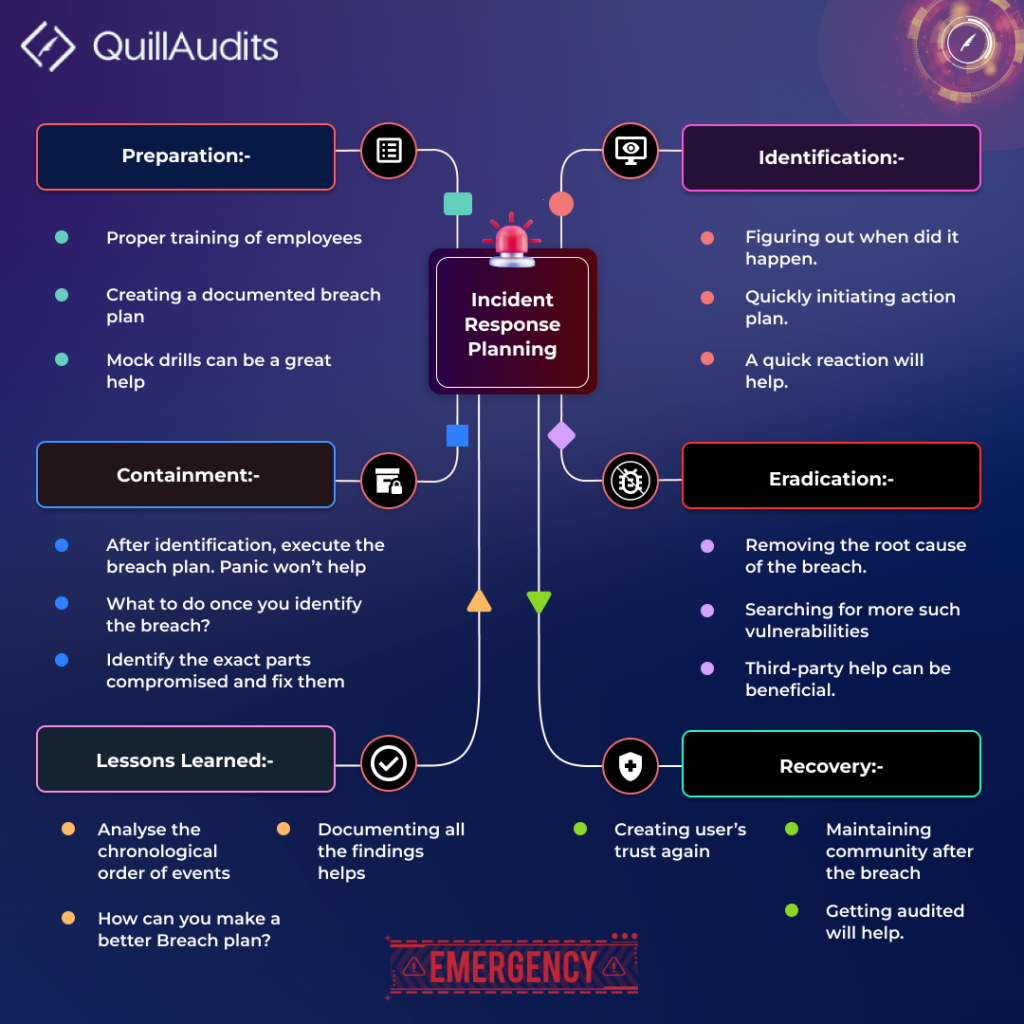

Forberedelse

Dette trinnet tas før sikkerhetsbruddet. Du vet de militærøvelsene soldatene går gjennom i felten for å være klare i tilfelle situasjonen skulle oppstå? Dette er den delen. Her forbereder vi oss i tilfelle vi står overfor et sikkerhetsbrudd. Du ser hvor ille det ville vært hvis du en dag våknet og fant et sikkerhetsbrudd, du ville bare få panikk, og det ville bli for sent å lage en plan, så vi legger en plan på forhånd.

Denne forberedelsen inkluderer riktig opplæring av de ansatte basert på deres roller i tilfelle et sikkerhetsbrudd. Gi dem beskjed på forhånd hvem som gjør hva i tilfelle det er et sikkerhetsbrudd. Vi må også gjennomføre regelmessige øvelser forutsatt at det har vært et sikkerhetsbrudd, slik at alle er godt trent og klare, og det mest avgjørende aspektet, utarbeide en godt dokumentert responsplan og fortsett å oppdatere den i tilfelle endringer.

Identifikasjon

En av de viktigste fasene er stedet hvor du må være så raskt du kan. Se for deg en nål som kommer over huden din, og jo lenger du ignorerer jo dypt den vil gå inn i deg, jo raskere reagerer du mindre vil den ha.

Identifikasjon er når du finner ut at noe har gått galt går galt. På dette stadiet avgjør du om du har blitt brutt, og det kan stamme fra et hvilket som helst område av protokollen din. Dette er stadiet der du stiller spørsmål som når skjedde det? Hvilke områder er berørt, omfanget av kompromiss osv.

Begrensning

Denne delen kan være vanskelig, det er her du må være veldig flink og veldig forsiktig, og det kan raskt bli komplekst. Det var en atomhendelse ved Chornobyl. Det er en hel serie basert på den. Den tøffeste delen av hendelsen var inneslutning. Hvordan vil du begrense virkningen slik at vi kan redusere risikoen? (Hvis du ikke har sett serien, Ivi anbefaler det på det sterkeste 🙂 ).

Når vi oppdager bruddet, er den første naturlige reaksjonen å stenge alt, men det kan i noen tilfeller påføre mer skade enn selve bruddet, så i stedet for å gå vill og stoppe alt i protokollen, er det tilrådelig å inneholde brudd slik at det ikke forårsaker ytterligere skade. Den beste strategien er å raskt identifisere delene som mest sannsynlig er berørt og jobbe med dem så raskt som mulig, men noen ganger er det ikke mulig, så vi må kanskje stoppe hele operasjonen.

utrydding

Etter inneslutningstrinnet lurer vi på hvordan det startet i utgangspunktet, hva er grunnårsaken til det, og hvordan skjedde det? Dette er spørsmålene som vil hjemsøke oss neste gang igjen hvis vi ikke svarer på dem, og for å vite dette, må vi gjøre gode undersøkelser om angrepet, hvor det stammer fra, og hva var kronologien til hendelsene. etc.

Denne delen er noen ganger lettere sagt enn gjort. Det kan være hektisk, komplekst og plagsomt å komme til roten av hackene, og det er der selskaper som QuillAudits kan hjelpe deg. Ved behov kan du ta hjelp fra tredjepartsselskaper for å finne ut hvordan det hele skjedde og hva som må gjøres fremover.

Gjenoppretting

Dette er en del der du føler at du burde ha investert og fokusert mer på sikkerhetsaspektet til firmaet ditt på forhånd ved hjelp av selskaper som QuillAudits, fordi du i gjenoppretting igjen må gå gjennom å bygge tillit hos brukerne.

I restitusjon må du på nytt gå gjennom med en ny start. Få folk til å tro at du er trygg. Det er ikke en lett oppgave når du først har blitt hacket i Web3-verdenen. Tilsynsrapporter er imidlertid kjent for å være nøkkelen til slike problemer. En revisjonsrapport fra en kjent organisasjon kan bygge tillit til brukerområdet ditt.

Lessons Learned

En av de mest avgjørende delene, alle disse trinnene vil være ubrukelige hvis du ikke lærer av dem. Hvis du blir hacket én gang, trenger du et mer robust og sikkert system og protokoll. Dette trinnet inkluderer å analysere og dokumentere hendelsen og hver detalj av hvordan den skjedde og hva vi gjør for å forhindre at vi blir brutt igjen, dette trinnet involverer hele teamet, og med kun koordinering kan vi se en viss fremgang i en mer sikker-basert reise .

konklusjonen

Sikkerhetstrusler har økt i antall de siste årene kontinuerlig. Det krever spesiell oppmerksomhet fra utviklere og byggere i Web3. Du kan ikke være uvitende om sikkerhetsproblemene dine fordi den ene sårbarheten kan være et spørsmål om suksess eller fiasko for protokollen din. Bli med QuillAUdits for å gjøre Web3 til et tryggere sted. Få prosjektet ditt revidert i dag!

26 Visninger

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- Minting the Future med Adryenn Ashley. Tilgang her.

- kilde: https://blog.quillhash.com/2023/04/18/how-to-prepare-for-a-web3-security-breach-incident-response-planning/

- : har

- :er

- :ikke

- $OPP

- 7

- a

- Om oss

- fremover

- Alle

- også

- alltid

- an

- analyserer

- og

- besvare

- noen

- ER

- AREA

- områder

- AS

- aspektet

- At

- angripe

- Angrep

- oppmerksomhet

- revisjon

- revidert

- dårlig

- basert

- BE

- fordi

- vært

- før du

- være

- tro

- BEST

- Blogg

- brudd

- bygge

- bygge tillit

- Bygning

- Samtaler

- CAN

- Kan få

- saken

- saker

- Årsak

- forsiktige

- Endringer

- kommer

- Selskaper

- komplekse

- kompromiss

- kompromittert

- Gjennomføre

- inneholde

- Begrensning

- kontinuerlig

- samordning

- avgjørende

- dag

- dyp

- detalj

- Bestem

- ødeleggende

- utviklere

- gJORDE

- oppdage

- diskutere

- gjør

- ikke

- ned

- enklere

- ansatte

- etc

- Selv

- Event

- hendelser

- Hver

- alle

- alt

- Face

- Failure

- Noen få

- felt

- Figur

- Firm

- Først

- fokuserte

- fulgt

- Til

- skjema

- funnet

- fra

- videre

- spill

- få

- få

- Gi

- Go

- skal

- god

- hacket

- hacks

- skje

- skjedde

- Hard

- Ha

- hjelpe

- her.

- svært

- hus

- Hvordan

- Hvordan

- Men

- HTTPS

- i

- identifisere

- forestille

- Påvirkning

- påvirket

- viktig

- in

- hendelse

- hendelsesrespons

- inkluderer

- økende

- inn

- investert

- saker

- IT

- selv

- bli medlem

- reise

- Hold

- nøkkel

- Vet

- kjent

- Siste

- Late

- LÆRE

- i likhet med

- Sannsynlig

- lenger

- tap

- gjøre

- Making

- Saken

- max bredde

- Kan..

- midler

- kunne

- Militær

- Minske

- mer

- mest

- Naturlig

- Trenger

- nødvendig

- behov

- Ny

- neste

- kjernekraft

- tall

- odds

- of

- on

- ONE

- bare

- drift

- or

- organisasjonen

- opprinnelse

- enn

- Panic

- del

- deler

- Ansatte

- plukket

- Sted

- fly

- planlegging

- plato

- Platon Data Intelligence

- PlatonData

- muligheter

- mulighet

- mulig

- Forbered

- forbereder

- forebygge

- problemer

- Progress

- prosjekt

- ordentlig

- protokollen

- spørsmål

- spørsmål

- raskere

- raskt

- Quillhash

- heller

- Reager

- klar

- virkelig

- anbefaler

- utvinning

- regelmessig

- rapporterer

- Rapporter

- forskning

- svar

- Risiko

- robust

- roller

- root

- trygge

- sikrere

- Sa

- Spar

- besparende

- omfang

- sikre

- sikkerhet

- Serien

- sett

- bør

- Enkelt

- situasjon

- ferdighetssett

- Skin

- So

- noen

- noe

- Rom

- spesiell

- Scene

- Begynn

- startet

- Trinn

- Steps

- Stopp

- stoppe

- Strategi

- suksess

- slik

- system

- Ta

- Oppgave

- lag

- enn

- Det

- De

- verden

- deres

- Dem

- Disse

- tredjeparts

- denne

- trusler

- Gjennom

- tid

- til

- også

- trent

- Kurs

- Stol

- oppdatering

- us

- Bruker

- Brukere

- sårbarhet

- var

- Vei..

- we

- Web3

- Web3 verden

- VI VIL

- velkjent

- var

- Hva

- om

- hvilken

- HVEM

- hele

- Wild

- vil

- med

- lurer

- ord

- Arbeid

- verden

- ville

- Feil

- år

- Du

- Din

- deg selv

- zephyrnet