Lesetid: 6 minutter

Solana hevder å være det raskest voksende blokkjedenettverket på grunn av dets høyere skalerbarhet. Operert på proof-of-history konsensus er all grunnen til dens større skalerbarhet ved behandling av opptil 710,000 XNUMX transaksjoner per sekund.

Til tross for Solanas enorme popularitet, er ikke sikkerheten til sine smarte kontrakter grundig testet. Og testing er like viktig for å levere merkeverdien som lovet til partnerne og fremme investorens pålitelighet på prosjektet ditt.

I denne artikkelen skal vi avvikle de mulige Solana-kodingsfeilene og hvordan revisjon hjelper til med å identifisere og rette dem.

Ulike scenarier av hacks på Solana Blockchain forklart

Wormhole Hack

Wormhole, en blokkjedebro som letter tokeniserte utvekslinger mellom forskjellige blokkjeder, slutter seg til rekken av hackede kryptoprosjekter. Det totale tapet av midler er rundt 320 millioner dollar - en av de store hvitvaskingshendelsene i kryptofeltet.

Historien om hack

Som vi vet tillater Wormhole overføring av eiendeler mellom forskjellige blokkkjeder. Men spørsmålet er hvordan det gjøres?

Token opprettet på hver kjede, dvs. Ethereum eller Solana, administreres av de smarte kontraktene. Og for å overføre tokens, blir transaksjonene godkjent av Guardians som sjekker om de pregede tokenene er riktig generert ved å verifisere signaturene deres.

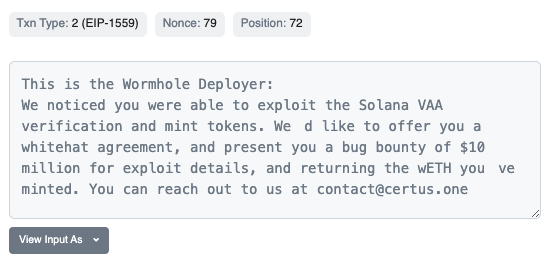

I ormehullshendelsen ble verifiser _signatur funksjonen utnyttes som hackeren opprettet en instruksjon med falske data for å validere sine transaksjoner.

Gjennom dette opprettet hackeren en signatursett som inneholder nok antall signaturer som kreves for godkjenning av validatorhandling (VAA). Derved fikk hackeren tilgang til å sette i gang det uautoriserte myntverket.

Ved dette klarte hackeren å legge hendene på 120,000 320 innpakket Ethereum verdt XNUMX millioner dollar, og plyndre dem bort.

Crema Finance Hack

Crema Finance, likviditetsprotokollen på listen over Solana-blokkjedeprosjekter, fikk et hack som tapte 8.78 millioner dollar.

Historien om Hack

Hackeren distribuerte en smart kontrakt for å ta et flashlån på Solana og legge til likviditet på Crema. Prisdataene ble deretter manipulert, slik at hackerne kunne få det til å se ut som om de eier et stort gebyrbeløp- alle med falske data.

Crema-teamet sporet strømmen av midler som hackeren klarte å bytte fra Solana til Ethereum. Teamet advarte umiddelbart hackeren om å returnere de stjålne midlene ved å akseptere dusøren.

Og like etter returnerte hackeren pengene og beholdt $1.6 millioner som en dusør for hvit lue.

Cashio Hack

Cashio (CASH), en innfødt algoritmisk støttet stablecoin fra Solana, tapte hele $52.8 millioner på grunn av uendelig mint-feil. Etter dette gikk verdien på mynten fra $1 til $0.00005, og krasjet DeFi-økosystemet.

Historien om hacket

Ved å utnytte Cashios kodebase, preget hackeren først to milliarder CASH-tokens. Hva var galt med koden?

The Infinite Mint Glitch— Denne feilen i protokollen gir brukeren tilgang til å prege et hvilket som helst antall tokens uten å sette noen sikkerhet. Brukeren kan deretter selge disse preget tokens i børsene, noe som krasjer prisen på mynten.

I Cashio exploit brente hackeren fra de to millioner CASH-tokenene for Sabre USDT-USDC LP-tokenene. Liquidity Pair-tokenene byttes deretter mot USDC- og USDT-tokens, noe som resulterer i tap av $52.8 millioner.

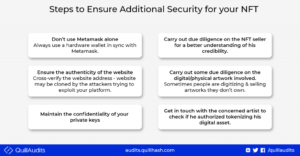

Hvordan beskytte prosjekter mot hacks og tyverier?

Selv om sikkerhet alltid er under arbeid, kan de utprøvde teknikkene som er tatt i bruk av utviklere og revisorer, redusere hackere fra enkelt å utføre angrep.

Sikkerhetstiltak har vist seg å være effektive for å eliminere styringsangrep, prisorakelmanipulasjon, reentrancy-feil osv. Så la oss nå finne sikkerhetstiltakene som avskrekker angripere fra å utnytte kontrakter og hvitvaske penger.

Smart koding av kontrakter: Skriv kontrakter ved å bruke sikker kodingspraksis, som inkluderer bruk av testede biblioteker, anbefalt programmeringsspråk, implementering av spesiell sikkerhet på lommebøker, tydelig definering av funksjoner og så videre.

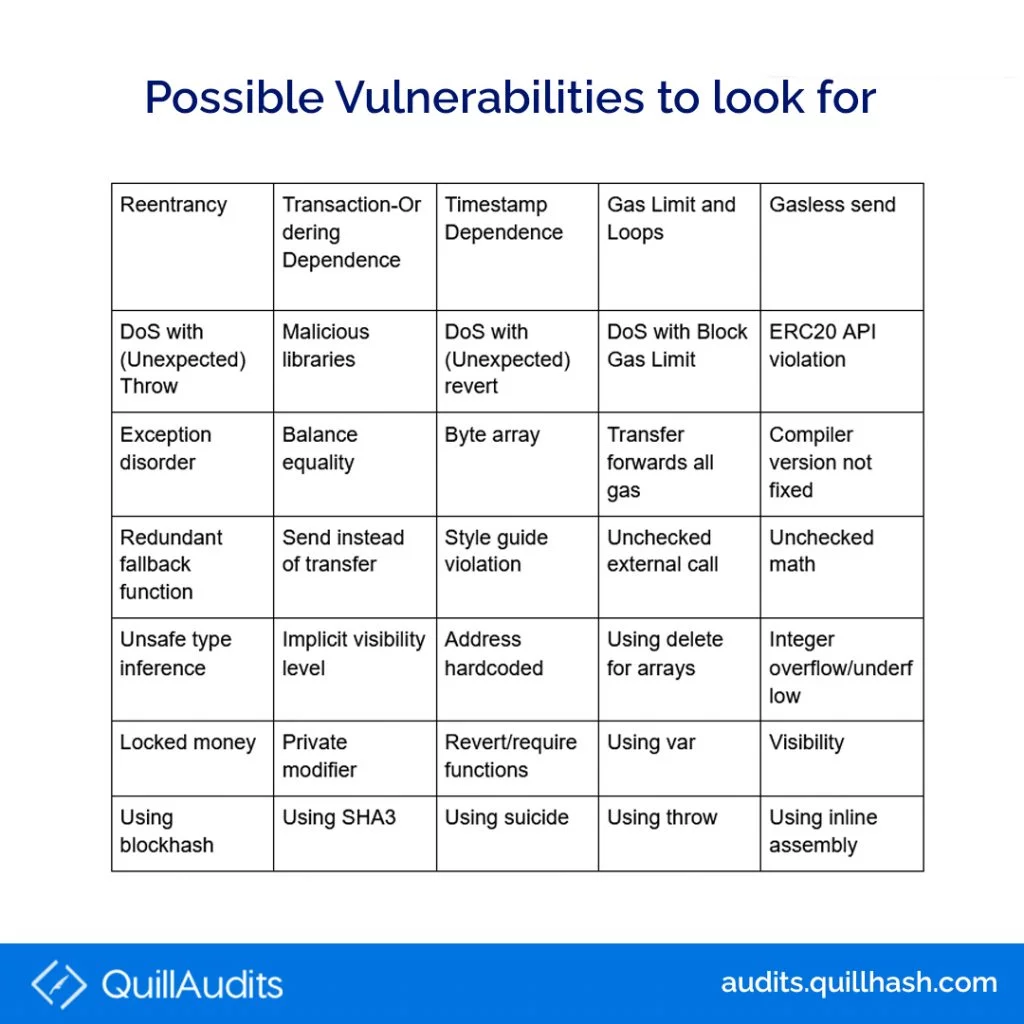

Actionize blokkjedesikkerhetssjekkliste: Mange godt undersøkte ressurser er tilgjengelige som kan sjekkes gjennom for å sikre beskyttelse mot hacks.

Bruk av sikkerhetsrevisjonsverktøy: Åpen kildekode-sikkerhetsskannere er tilgjengelige for å utføre automatiserte sårbarhetskontroller på kontrakter og identifisere potensielle feil i kontraktene.

Imidlertid er det kanskje ikke effektivt for å oppdage feil, men det hjelper for en grunnleggende sjekk. Ulike typer revisjonsverktøy hjelper til med å identifisere feil i blokkjeden og smarte kontrakter som MythX, Echidna, Manticore, Oyente, SmartCheck, etc.

Utføre testing og revisjonstjenester: Sist men ikke minst, revisjon av smarte kontrakter kan aldri undervurderes. Små smutthull hjelper hackerne å finne en måte å trenge seg inn på og krasje kontraktene på.

Sikkerhetsrevisjoner og periodisk pentesting analyserer prosjektet grundig og eliminerer selv de minste muligheter for hackerne. Etter å ha visst at revisjons- og pentesting-tjenester har større betydning for å tilby sikkerhet, la oss trinnvis forstå hvordan det gjøres.

Revisjons rolle i å sikre smarte kontrakter

Revisjon innebærer en rekke trinn fra automatisert testing til manuell gjennomgang, og dekker alle aspekter ved koding og sjekking av eventuelle svake punkter i koden. Noen av spesifikasjonene som dekkes i Solanas revisjonsprosess inkluderer;

- Funksjonskontroller

- Fastfrysing av en kontrakt

- Manipulering av tokenforsyning

- Brukerbalansemanipulasjon

- Kill-switch mekanisme

- Driftsforsøk og begivenhetsgenerering, og så videre

Trinn fulgt av QuillAudits for å revidere en Solana Smart-kontrakt

Revisjonen av Solanas smarte kontrakter gjøres med største aktsomhet, og en godt utdypende revisjonsrapport leveres med all analyse fra revisjonen. Trinn-for-trinn arbeidsflyten er gitt nedenfor.

Trinn 1 - Innsamling av detaljer

Ideen og det tiltenkte formålet med prosjektet samles inn og studeres fra klienten for å forstå og få fullstendig kunnskap om koden og dens funksjon. Når diskusjonene er over, fryser revisorene koden for å gå videre til neste trinn i revisjonsprosessen.

Trinn 2 - Manuell testing

Våre erfarne interne revisorer sjekker for vanskelighetene og sårbarhetsproblemene i koden. Det inkluderer å se etter matematiske feil, logiske problemer, etc.

Trinn 3- Funksjonalitetstesting

Denne prosessen omfatter testing av kontrakter under forskjellige forhold og verifisering av data hentet av Solanas smarte kontrakter. Den smarte kontrakten er testet for å sikre at de tiltenkte handlingene utføres riktig.

Trinn 4- Testing på siste angrepsvektorer

De siste angrepene studeres, og tester utføres på smarte kontrakter for å sikre at de gir full motstand mot angrep. Det inkluderer å sjekke for angrep som markedsmanipulasjon, LP-priser, frontløpsvektorer, etc.

Trinn 5 - Automatisert verktøytesting

Verktøy som Soteria, cargo-Clippy, cargo-audit og spesialiserte verktøy for Solana smart kontraktrevisjon er implementert for å se etter eventuelle feil. Vi implementerer også teknikker som uklar for å sikre at vi kan artikulere virkelige angrepsvektorer så mye som mulig.

Trinn 6- Innledende revisjonsrapport

Den første revisjonsrapporten presenterer feilene i kontrakten, og deretter sender vi den til utviklerteamet for å løse dem.

Trinn 7- Endelig revisjonsrapport

Rapporten testes for rettelser som er gjort av utviklingsteamet, og deretter sendes den endelige revisjonsrapporten.

Siste tanker,

Vektleggingen av behovet for Solanas smarte kontraktrevisjonstjenester for å løse de tenkelige feilene og tekniske uhellene for å skjerme dem fra hackere, blir klart av dette.

Og for ikke å nevne, QuillAudits ha ekspertisen bevæpnet med avanserte verktøy og teknikker for å utføre revisjonstjenestene og levere sikre resultater. Du trenger ikke søke andre steder siden vi er bare et klikk unna.

Spørsmål og svar

Hva er kodingsspråket Solana smart kontrakt?

Solana smart kontrakt er skrevet med Rust programmeringsspråk med programmet som inneholder Solana-spesifikke mekanismer.

Er Solana raskere enn Ethereum?

Ja, Solana kan behandle opptil 70,000 30 transaksjoner per sekund og Ethereum bare 15 transaksjoner. Også blokkeringstiden til Solana er ett sekund mens Ethereum er XNUMX sekunder.

Hva er de største utfordringene Solanas smarte kontrakter står overfor?

De generelle problemene Solanas smarte kontrakt står overfor inkluderer utdaterte avhengigheter, redundant/gjentatt kode, uinitialisert minne i rustkode, etc.

Hvordan reviderer du Solanas smarte kontrakter?

QuillAudits utfører en grundig undersøkelse av komponentene i smarte kontrakter og biblioteker importert bortsett fra rustkoding. Vi gjør manuell kodegjennomgang og gjør en uttømmende skanning for å verifisere programmets innganger via Fuzzing.

Hva er betydningen av smart kontraktrevisjon?

Blockchain tiltrekker seg oppmerksomheten til milliarder, inkludert hackere. Kort fortalt er revisjon avgjørende for å forhindre potensielle sårbarheter og sikre prosjektets troverdighet.

156 Visninger

- Bitcoin

- blockchain

- Blockchain og smart kontraktssikkerhet

- blockchain-overholdelse

- blockchain konferanse

- coinbase

- coingenius

- Konsensus

- kryptokonferanse

- krypto gruvedrift

- cryptocurrency

- desentralisert

- Defi

- Digitale eiendeler

- ethereum

- maskinlæring

- ikke soppbart token

- plato

- plato ai

- Platon Data Intelligence

- Platoblokkjede

- PlatonData

- platogaming

- polygon

- bevis på innsatsen

- Quillhash

- Smart kontraktsrevisjon

- Smart kontraktssikkerhet

- W3

- zephyrnet