ESET-produkter og forskning har beskyttet ukrainsk IT-infrastruktur i årevis. Siden krigen startet i februar 2022 har vi forhindret og etterforsket et betydelig antall angrep fra Russland-justerte grupper. Vi har også publisert noen av de mest interessante funnene på WeLiveSecurity:

Selv om vårt hovedfokus fortsatt er på å analysere trusler som involverer skadelig programvare, har vi funnet oss selv i å undersøke en informasjonsoperasjon eller psykologisk operasjon (PSYOP) som prøver å vekke tvil hos ukrainere og ukrainsktalende i utlandet.

Operasjon Texonto

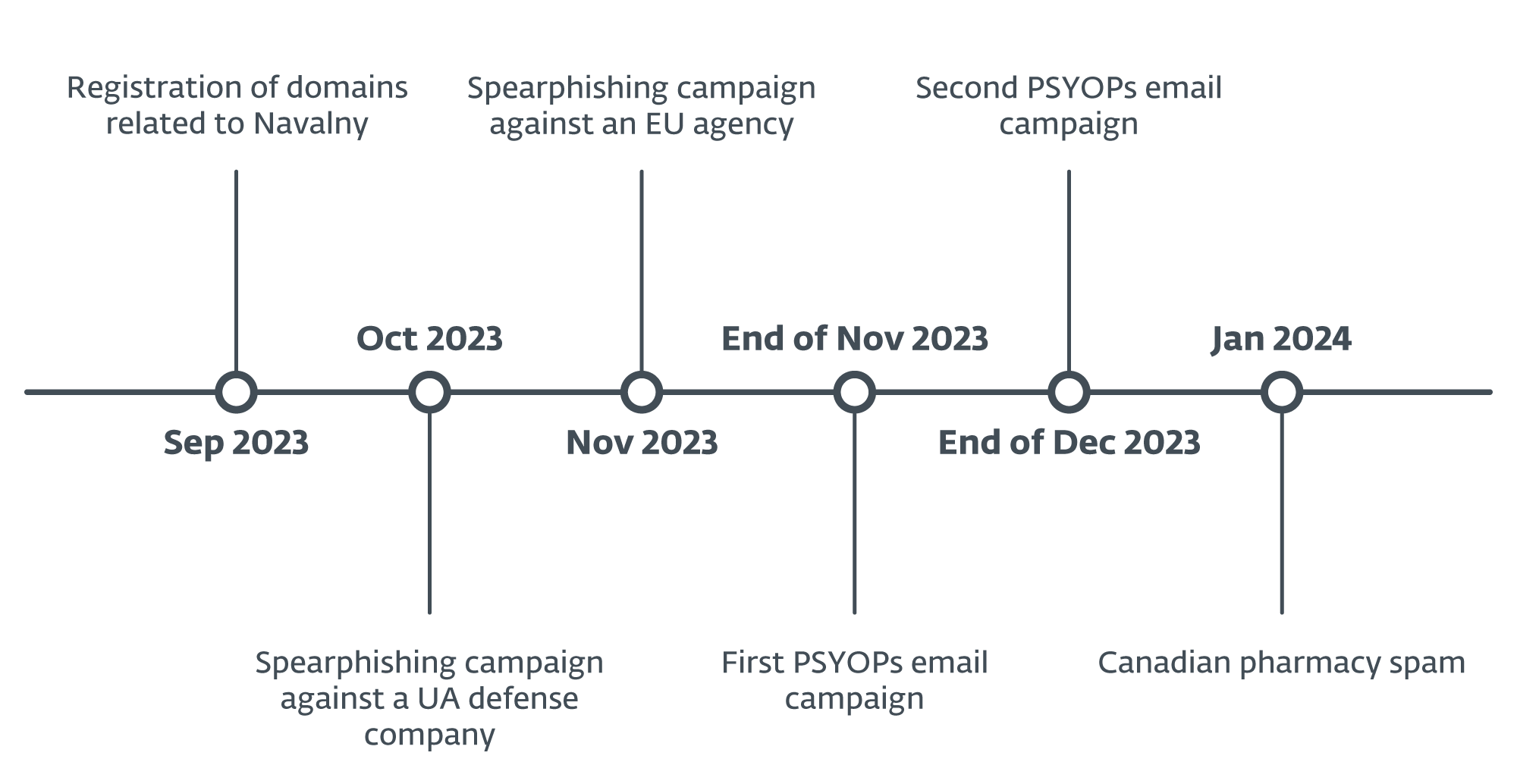

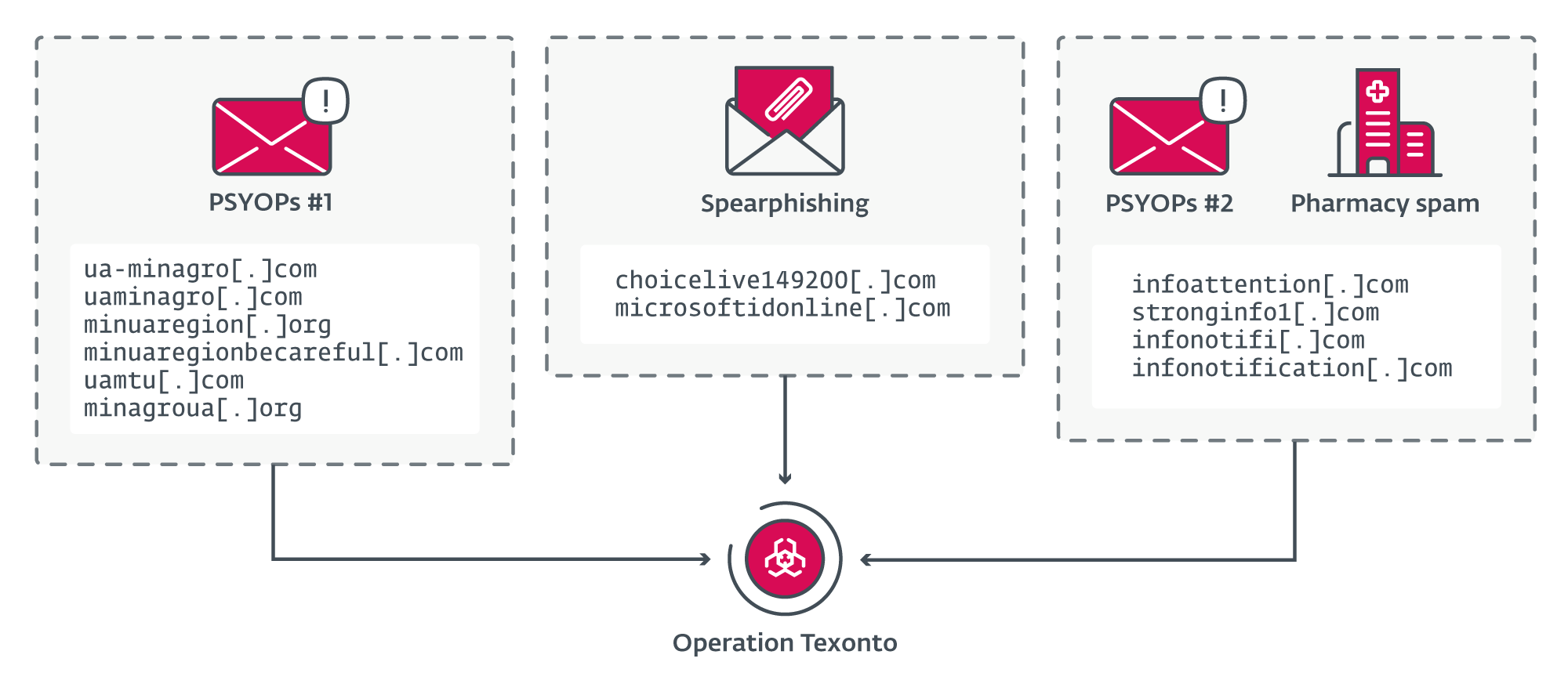

Operasjon Texonto er en desinformasjon/PSYOP-kampanje som bruker spam-e-post som hoveddistribusjonsmetode. Overraskende nok ser det ikke ut til at gjerningsmennene brukte vanlige kanaler som Telegram eller falske nettsider for å formidle budskapene sine. Vi har oppdaget to forskjellige bølger, den første i november 2023 og den andre i slutten av desember 2023. Innholdet i e-postene handlet om oppvarmingsavbrudd, narkotikamangel og matmangel, som er typiske temaer for russisk propaganda.

I tillegg til desinformasjonskampanjen har vi oppdaget en spearphishing-kampanje rettet mot et ukrainsk forsvarsselskap i oktober 2023 og et EU-byrå i november 2023. Målet med begge var å stjele legitimasjon for Microsoft Office 365-kontoer. Takket være likheter i nettverksinfrastrukturen som brukes i disse PSYOP-ene og phishing-operasjonene, kobler vi dem sammen med høy tillit.

Interessant nok avslørte noen flere pivoter også domenenavn som er en del av Operasjon Texonto og relatert til interne russiske emner som Alexei Navalnyj, den kjente russiske opposisjonslederen som satt i fengsel og døde på februar 16th, 2024. Dette betyr at Operasjon Texonto sannsynligvis inkluderer spearphishing eller informasjonsoperasjoner rettet mot russiske dissidenter og tilhengere av den avdøde opposisjonslederen. Disse domenene inkluderer:

- navalny-stemmer[.]net

- navalny-votesmart[.]net

- navalny-voting[.]net

Kanskje enda merkeligere er at en e-postserver, drevet av angriperne og brukt til å sende PSYOP-e-poster, ble gjenbrukt to uker senere for å sende typisk kanadisk apotekspam. Denne kategorien ulovlig virksomhet har vært veldig populær i det russiske nettkriminalitetsmiljøet i lang tid, da dette blogg innlegg fra 2011 forklarer.

Figur 1 oppsummerer hovedhendelsene i Operasjon Texonto.

Det merkelige brygget av spionasje, informasjonsoperasjoner og falsk farma kan bare minne oss om Callisto, en kjent Russland-justert nettspiongruppe som var gjenstand for en tiltale av US DOJ i desember 2023. Callisto retter seg mot myndighetspersoner, folk i tenketanker og militærrelaterte organisasjoner via spearphishing-nettsteder designet for å etterligne vanlige skyleverandører. Gruppen har også drevet desinformasjonsoperasjoner som f.eks dokumentlekkasje like før stortingsvalget i Storbritannia i 2019. Til slutt, pivotering på sin gamle nettverksinfrastruktur fører til falske farmadomener som f.eks muskelpharm[.]top or ukrpharma[.]ovh.

Selv om det er flere likhetspunkter på høyt nivå mellom operasjoner Texonto og Callisto, har vi ikke funnet noen teknisk overlapping, og vi tilskriver for øyeblikket ikke operasjon Texonto til en spesifikk trusselaktør. Men gitt TTPene, målrettingen og spredningen av meldinger, tilskriver vi operasjonen med høy selvtillit til en gruppe som er på linje med russisk.

Phishing-kampanje: oktober–november 2023

Ansatte som jobber i et stort ukrainsk forsvarsselskap mottok en phishing-e-post i oktober 2023, angivelig fra IT-avdelingen deres. E-postene ble sendt fra det.[redacted_company_name]@gmail.com, en e-postadresse som sannsynligvis er opprettet spesielt for denne kampanjen, og e-postemnet var Запрошено утверждение: Планова інвентаризація (maskinoversettelse fra ukrainsk: Godkjenning forespurt: Planlagt inventar).

Innholdet i e-posten er følgende:

Fra perioden 02 я поштових скриньок, що не використовуються. Якщо Ви плануєте використовувати свою поштову adresse ([redacted_address]@[redacted_company_name].com) у майбутньому, бесь буйдаму, беьд ю поштової скриньки за цим посиланням та увійдіть о системи, використовуючи свої облікові дані.

Жодних додаткових дій не потрібно, Ваша поштова скринька отримає статус "підтверджений" er mulig інвентаризації ресурсів. Якщо ця поштова адреса не використовується Вами (aбо її використання не планується в майбуться в майбутня), не потрібно виконувати жодних дій – поштову скриньку буде видалено автоматично 13. nov. 2023.

З повагою,

Vis informasjon.

En maskinoversettelse av e-posten er:

I perioden 2. oktober til 13. oktober vil ansatte i informasjonsteknologiavdelingen gjennomføre en planlagt inventering og fjerning av ubrukte postkasser. Hvis du planlegger å bruke e-postadressen din ([redacted_address]@[redacted_company_name].com) i fremtiden, vennligst gå til nettversjonen av postboksen på denne lenken og logg på med legitimasjonen din.

Ingen ytterligere handlinger kreves, postboksen din vil motta statusen "bekreftet" og vil ikke bli fjernet under en planlagt ressursbeholdning. Hvis denne e-postadressen ikke brukes av deg (eller bruken av den ikke er planlagt i fremtiden), trenger du i dette tilfellet ikke foreta deg noe – postkassen slettes automatisk 13. oktober 2023.

Beste hilsen,

Institutt for informasjonsteknologi.

Målet med e-posten er å lokke mål til å klikke på за цим посиланням (maskinoversettelse: på denne lenken), som fører til https://login.microsoftidonline[.]com/common/oauth2/authorize?client_id=[redacted];redirect_uri=https%3a%2f%2foutlook.office365.com%2fowa%2f&resource=[redacted]&response_mode=form_post&response_type=code+id_token&scope=openid&msafed=1&msaredir=1&client-request-id=[redacted]&protectedtoken=true&claims=%7b%22id_token%22%3a%7b%22xms_cc%22%3a%7b%22values%22%3a%5b%22CP1%22%5d%7d%7d%7d&domain_hint=[redacted]&nonce=[redacted]&state=[redacted] (delvis redigert). Denne URL-en peker til det skadelige domenet login.microsoftidonline[.]com. Merk at dette domenet er veldig nært det offisielle, login.microsoftonline.com.

Vi har ikke klart å hente phishing-siden, men det var mest sannsynlig en falsk Microsoft-påloggingsside ment å stjele målenes legitimasjon.

For et annet domene som tilhører Operation Texonto, choicelive149200[.]com, var det to VirusTotal-innleveringer (en og to) for nettadressen https://choicelive149200[.]com/owa/auth/logon.aspx?replaceCurrent=1&url=https://hbd.eupolcopps.eu/owa/. Dessverre var nettstedet ikke lenger tilgjengelig på analysetidspunktet, men det var sannsynligvis en legitimasjon-phishing-side for Outlook på nettet/OWA-nettposten til eupolcopps.eu, EUs koordineringskontor for støtte til palestinsk politi. Merk at vi ikke har sett e-posteksemplet, bare nettadressen sendt til VirusTotal.

Første PSYOP-bølge: november 2023

Den 20 novemberth, oppdaget vi den første bølgen av desinformasjons-e-poster med et PDF-vedlegg sendt til minst noen hundre mottakere i Ukraina. Folk som jobber i den ukrainske regjeringen, energiselskaper og til og med enkeltpersoner mottok e-postene. Vi vet ikke hvordan listen over e-postadresser ble bygget opp.

I motsetning til den tidligere beskrevne phishing-kampanjen, var målet med disse e-postene å så tvil hos ukrainere; for eksempel sier en e-post at "Det kan være oppvarmingsavbrudd i vinter". Det ser ikke ut til at det var noen ondsinnet kobling eller skadelig programvare i denne spesifikke bølgen, bare desinformasjon.

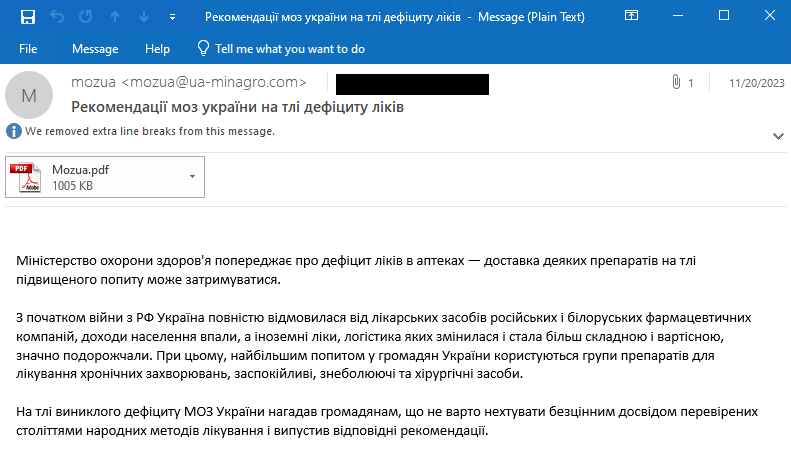

Figur 2 viser et e-posteksempel. Emnet er Рекомендації моз україни на тлі дефіциту ліків (maskinoversettelse fra ukrainsk: Anbefalinger fra helsedepartementet i Ukraina på tidspunktet for mangel på medisiner) og e-posten ble sendt fra mozua@ua-minagro[.]com. Merk at denne adressen kan sees i konvolutt-fra og retur-sti felt.

ua-minagro[.]com er et domene som drives av angriperne og ble utelukkende brukt til å sende desinformasjons-e-post i denne kampanjen. Domenet er maskert som departementet for jordbrukspolitikk og mat i Ukraina, hvis legitime domene er minagro.gov.ua.

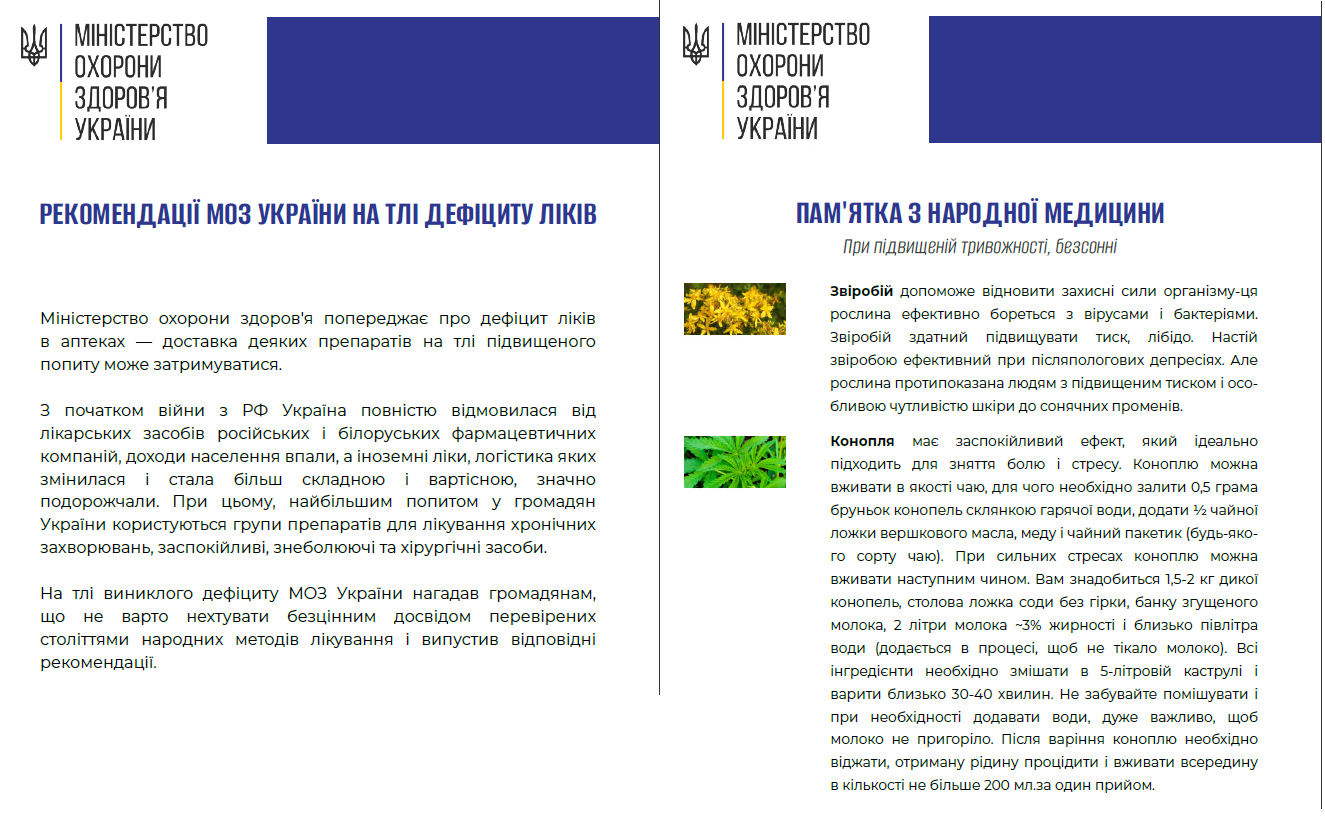

Vedlagt e-posten er et PDF-dokument, som vist i figur 3. Selv om det ikke er skadelig i seg selv, inneholder det også desinformasjonsmeldinger.

Dokumentet misbruker logoen til Ukrainas helsedepartement og forklarer at på grunn av krigen er det mangel på narkotika i Ukraina. Det står også at den ukrainske regjeringen nekter å importere narkotika fra Russland og Hviterussland. På den andre siden forklarer de hvordan man kan erstatte noen medikamenter med planter.

Det som er interessant å merke seg er at e-posten ble sendt fra et domene som maskerer seg som Ministeriet for jordbrukspolitikk og mat i Ukraina, mens innholdet handler om narkotikamangel og PDF-en misbruker logoen til Ukrainas helsedepartement. Det er muligens en feil fra angriperne eller i det minste viser at de ikke brydde seg om alle detaljer.

I tillegg til ua-minagro[.]com, ble fem ekstra domener brukt til å sende e-poster i denne bølgen:

- uaminagro[.]com

- minuaregion[.]org

- minuaregionbecareful[.]com

- uamtu[.]com

- minagroa[.]org

minuaregion[.]org og minuaregionbecareful[.]com utgir seg for å være departementet for reintegrering av de midlertidig okkuperte områdene i Ukraina, hvis legitime nettsted er https://minre.gov.ua/en/.

uamtu[.]com utgir seg for å være departementet for utvikling av lokalsamfunn, territorier og infrastruktur i Ukraina, hvis legitime nettsted er https://mtu.gov.ua.

Vi har identifisert ytterligere tre forskjellige e-postmeldingsmaler, hver med en annen e-posttekst og PDF-vedlegg. Et sammendrag er gitt i tabell 1.

Tabell 1. Desinformasjons-e-post

|

epost kroppen |

Maskinoversettelse av e-postteksten |

|

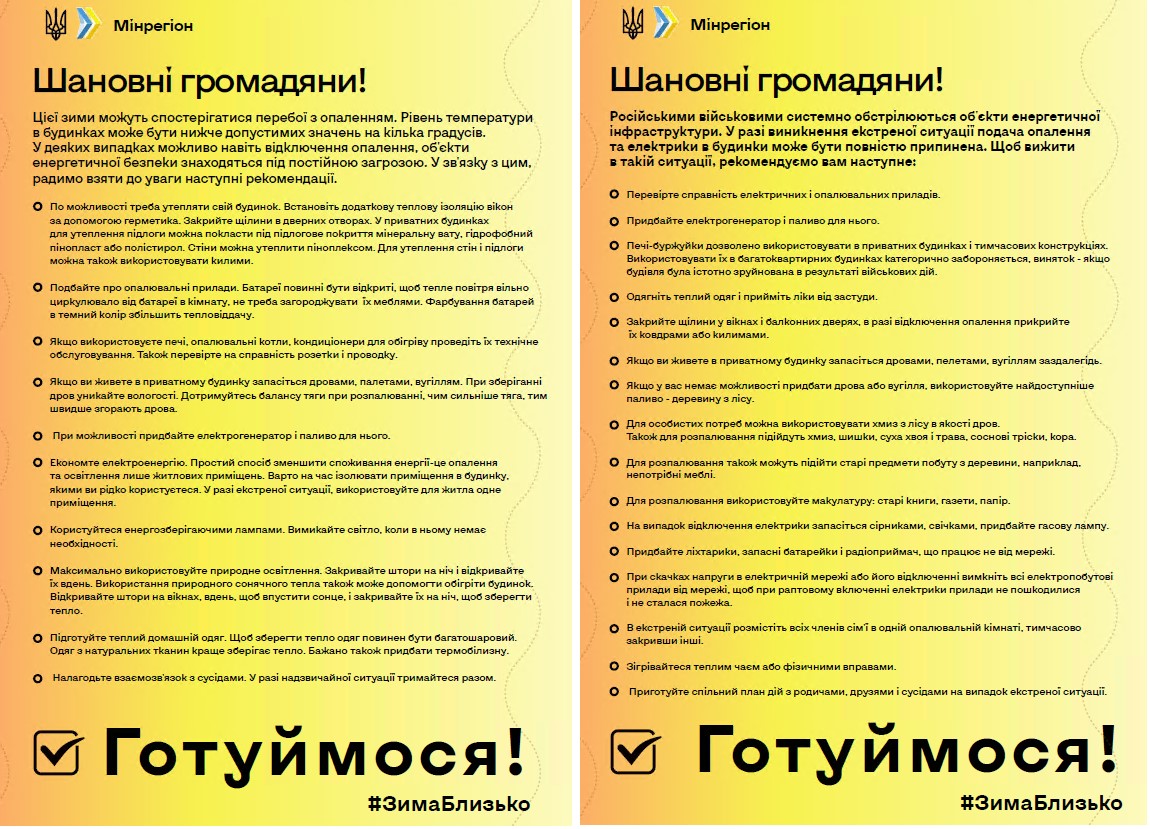

Російськими військовими системно обстрілюються об'єкти енергетичної іnфраструктури. У разі виникнення екстреної ситуації подача опалення и електрики в будинки може бути повнистин. Щоб вижити в такій ситуації, рекомендуємо вам наступне: |

Det russiske militæret beskyter systematisk energianleggets infrastruktur. Varmeforsyning i nødstilfeller og strøm til boliger kan bli fullstendig avbrutt. For å overleve i en slik situasjon anbefaler vi følgende: |

|

Цієї зими можуть спостерігатися перебої з опаленням. Рівень температури в будинках може бути нижче допустимих значень на кілька градусів. У деяких випадках можливо навіть відключення опалення, обєєкти енергетичної безпеки знаходязоюю. У зв'язку з цим, радимо взяти до уваги наступні рекомендації. |

Det kan bli varmeavbrudd i vinter. Temperaturnivå i hus kan være flere grader under tillatte verdier. I noen tilfeller er det til og med mulig å slå av oppvarmingen, anleggs energisikkerhet er under konstant trussel. I denne forbindelse anbefaler vi deg å ta hensyn til følgende anbefalinger. |

|

Міністерство охорони здоров'я попереджає про дефіцит ліків в аптеках — доставка деяких препапаратив е затримуватися. З початком війни з РФ Україна повністю відмовилася від лікарських засобів російських и билихчн й, доходи населення впали, а іноземні ліки, логістика яких змінилася и стала більш складною існочно зан. Les mer, gratis konkurranser og leksjoner. ві, знеболюючі та хірургічні засоби. Hvis du ikke har en amerikansk forsikring, er det ingen grunn til å være gratis. и народних методів лікування и випустив відповідні рекомендації. |

Helsedepartementet advarer om mangel på medisiner i apotek — levering av enkelte legemidler på bakgrunn av økt etterspørsel kan bli forsinket. Med begynnelsen av krigen med den russiske føderasjonen nektet Ukraina fullstendig russiske og hviterussiske farmasøytiske legemiddelfirmaer, inntektene til befolkningen falt, og utenlandske medisiner, hvis logistikk endret seg og ble mer kompleks og dyrere, ble betydelig dyrere. Samtidig er det størst etterspørsel fra innbyggerne. Ukraina bruker grupper av medikamenter for behandling av kroniske sykdommer, beroligende midler, smertestillende midler og kirurgiske midler. På bakgrunn av mangelen, minnet Ukrainas helsedepartement innbyggerne om at du ikke bør neglisjere den uvurderlige erfaringen fra de testede århundrene med folkebehandlingsmetoder og ga ut de passende anbefalte. |

|

Агресія Росії призвела до значних втрат в аграрному секторі України. Землі забруднені мінами, пошкоджені снарядами, окопами и рухом військової техніки. У великій кількості пошкоджено та знищено сільськогосподарську техніку, знищено зерносховища. До стабілізації обстановки Міністерство аграрної політики та продовольства rекомендує вам урізноманітнива дикорослих трав. Вживання свіжих, соковитих листя трав у вигляді салатів є найбільш простим, корисним og доступним. Пам'ятайте, що збирати рослини слід далеко від міст и селищ, а також від жвавих трас. Пропонуємо вам кілька корисних и простих у приготуванні рецептів. |

Russlands aggresjon førte til betydelige tap i landbrukssektoren i Ukraina. Landene er forurenset av miner, skadet av skjell, skyttergraver og bevegelse av militært utstyr. En stor mengde landbruksmaskiner ble skadet og ødelagt, og kornmagasiner ble ødelagt. Inntil situasjonen stabiliserer seg, anbefaler departementet for jordbrukspolitikk og mat å diversifisere kostholdet ditt med retter laget av tilgjengelige ville urter. Å spise friske, saftige blader av urter i form av salater er det enkleste, nyttige og rimeligste. Husk at du bør samle planter langt fra byer og tettsteder, samt fra trafikkerte veier. Vi tilbyr deg flere nyttige og enkle å tilberede oppskrifter. |

De relaterte PDF-vedleggene er angivelig fra det ukrainske regiondepartementet (se figur 4) og landbruksdepartementet (se figur 5).

I det siste dokumentet, angivelig fra Landbruksdepartementet, foreslår de å spise "duerisotto", og de gir til og med et bilde av en levende due og en kokt due... Dette viser at disse dokumentene ble opprettet med vilje for å irritere leserne.

Samlet sett samsvarer meldingene med vanlige russiske propagandatemaer. De prøver å få ukrainere til å tro at de ikke vil ha narkotika, mat og oppvarming på grunn av krigen mellom Russland og Ukraina.

Andre PSYOP-bølge: desember 2023

Omtrent en måned etter den første bølgen oppdaget vi en andre PSYOP-e-postkampanje rettet mot ikke bare ukrainere, men også folk i andre europeiske land. Målene er noe tilfeldige, alt fra den ukrainske regjeringen til en italiensk skoprodusent. Fordi alle e-postene er skrevet på ukrainsk, er det sannsynlig at de utenlandske målene er ukrainsktalende. I følge ESET telemetri mottok noen hundre personer e-poster i denne andre bølgen.

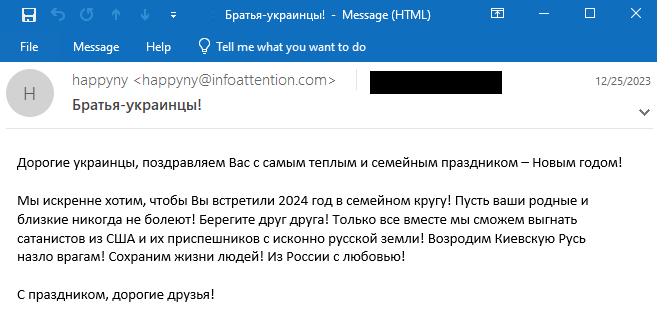

Vi fant to forskjellige e-postmaler i denne bølgen. Den første ble sendt 25. desemberth og er vist i figur 6. Når det gjelder den første bølgen, ble e-postmeldingene sendt fra en e-postserver drevet av angriperne, infoattention[.]com i dette tilfellet.

En maskinoversettelse av e-postteksten er følgende:

Kjære ukrainere, vi gratulerer deg med den varmeste og mest familieferien - det nye året!

Vi ønsker oppriktig at du skal feire 2024 med familien din! Måtte familie og venner aldri bli syke! Ta vare på hverandre! Bare sammen vil vi være i stand til å drive ut satanistene fra USA og deres undersåtter fra den opprinnelige russiske jord! La oss gjenopplive Kievan Rus til tross for våre fiender! La oss redde folks liv! Fra Russland med kjærlighet!

God ferie, kjære venner!

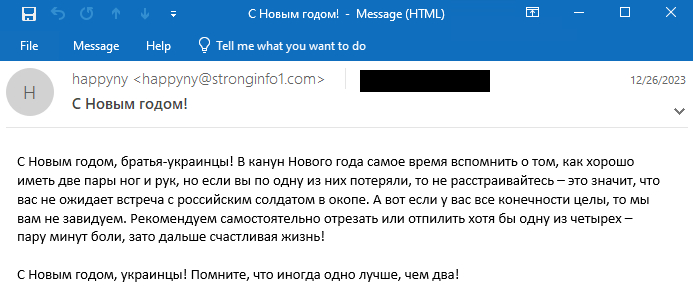

Den andre e-postmalen, vist i figur 7, ble sendt 26. desemberth, 2023 fra en annen e-postserver: stronginfo1[.]com. Under denne bølgen ble ytterligere to e-postadresser brukt:

- happyny@infonotifi[.]com

- happyny@infonotification[.]com

En maskinoversettelse av e-postteksten er følgende:

Godt nytt år, ukrainske brødre! På nyttårsaften er det på tide å huske hvor godt det er å ha to par ben og armer, men hvis du har mistet ett av dem, så ikke vær lei deg – dette betyr at du ikke møter en russisk soldat i en grøft. Og her hvis alle lemmene dine er intakte, så misunner vi deg ikke. Vi anbefaler å kutte eller sage av minst én av de fire selv – et par minutter med smerte, men så et lykkelig liv!

Godt nytt år, ukrainere! Husk at noen ganger er en bedre enn to!

Mens den første PSYOP-e-postkampanjen i november 2023 var ganske godt forberedt, med spesiallagde PDF-dokumenter som var noe overbevisende, er denne andre kampanjen litt mer grunnleggende og mørkere i budskapene. Den andre e-postmalen er spesielt urovekkende, og angriperne foreslår at folk amputerer et ben eller en arm for å unngå militær utplassering. Totalt sett har den alle egenskapene til PSYOPs under krigstid.

Spam fra kanadisk apotek: januar 2024

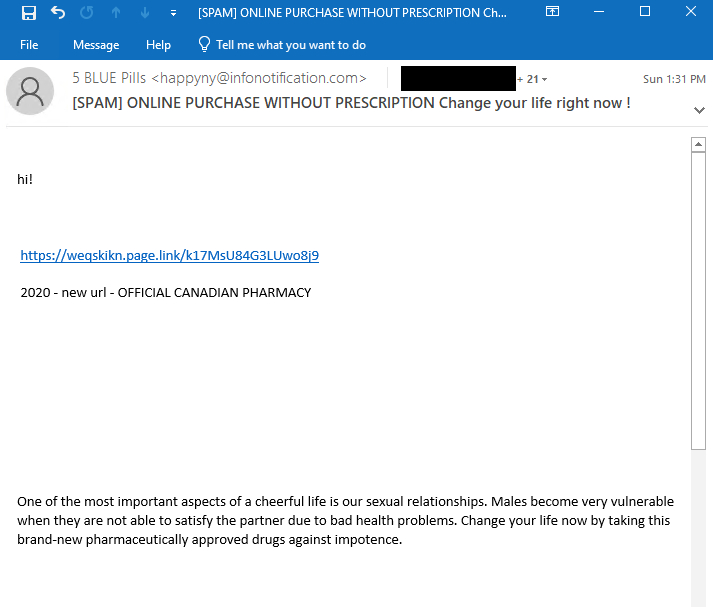

I en ganske overraskende vri av hendelser, et av domenene som ble brukt til å sende PSYOP-e-poster i desember 2023, infonotification[.]com, begynte å bli brukt til å sende spam fra kanadisk apotek 7. januarth, 2024.

Et eksempel er gitt i figur 8 og lenken omdirigerer til det falske kanadiske apoteknettstedet onlinepharmacycenter[.]com. Spamkampanjen var moderat stor (i det minste i hundrevis av meldinger) og folk i mange land mottok slike e-poster.

E-postene ble sendt fra happyny@infonotification[.]com og dette ble bekreftet i e-postoverskriftene:

Return-Path: <happyny@infonotification[.]com>

Delivered-To: [redacted]

[redacted]

Received: from infonotification[.]com ([185.12.14[.]13]) by [redacted] with esmtps (TLS1.3:TLS_AES_256_GCM_SHA384:256) [redacted] Sun, 07 Jan 2024 12:39:10 +0000Falsk kanadisk apotekspam er en virksomhet historisk drevet av russiske nettkriminelle. Det ble mye dekket tidligere av bloggere som f.eks Brian Krebs, spesielt i hans Spam Nation-bok.

Koblinger mellom disse spam-kampanjene

Selv om vi ikke vet hvorfor operatørene av PSYOP-kampanjene bestemte seg for å gjenbruke en av serverne deres for å sende falsk apotekspam, er det sannsynlig at de innså at infrastrukturen deres ble oppdaget. Derfor kan de ha bestemt seg for å prøve å tjene penger på den allerede brente infrastrukturen, enten for egen fortjeneste eller for å finansiere fremtidige spionasjeoperasjoner eller PSYOPs. Figur 9 oppsummerer koblingene mellom de forskjellige domenene og kampanjene.

konklusjonen

Siden starten av krigen i Ukraina har Russland-tilpassede grupper som Sandworm vært opptatt med å forstyrre ukrainsk IT-infrastruktur ved hjelp av vindusviskere. De siste månedene har vi observert en økning i nettspionasjeoperasjoner, spesielt av den beryktede Gamaredon-gruppen.

Operasjon Texonto viser enda en bruk av teknologier for å prøve å påvirke krigen. Vi fant noen typiske falske Microsoft-påloggingssider, men viktigst av alt var det to bølger av PSYOP-er via e-post, sannsynligvis for å prøve å påvirke og demoralisere ukrainske borgere med desinformasjonsmeldinger om krigsrelaterte emner.

En omfattende liste over kompromissindikatorer (IoCs) og prøver finner du i vårt GitHub-depot.

For eventuelle spørsmål om forskningen vår publisert på WeLiveSecurity, vennligst kontakt oss på threatintel@eset.com.

ESET Research tilbyr private APT-etterretningsrapporter og datafeeder. For eventuelle spørsmål om denne tjenesten, besøk ESET Threat Intelligence side.

IoCs

Filer

|

SHA-1 |

filnavn |

ESET-deteksjonsnavn |

Beskrivelse |

|

3C201B2E40357996B383 |

Minagroa111.pdf |

PDF/Fraud.CDY |

PDF brukt i en informasjonsaksjon mot Ukraina. |

|

15BF71A771256846D44E |

Mozua.pdf |

PDF/Fraud.CDU |

PDF brukt i en informasjonsaksjon mot Ukraina. |

|

960341B2C296C425821E |

Minregion.pdf |

PDF/Fraud.CDT |

PDF brukt i en informasjonsaksjon mot Ukraina. |

|

BB14153040608A4F559F |

Minregion.pdf |

PDF/Fraud.CDX |

PDF brukt i en informasjonsaksjon mot Ukraina. |

Network

|

IP |

Domene |

Hosting-leverandør |

Først sett |

Detaljer |

|

N / A |

navalny-stemmer[.]net |

N / A |

2023-09-09 |

Domene relatert til Alexei Navalny. |

|

N / A |

navalny-votesmart[.]net |

N / A |

2023-09-09 |

Domene relatert til Alexei Navalny. |

|

N / A |

navalny-voting[.]net |

N / A |

2023-09-09 |

Domene relatert til Alexei Navalny. |

|

45.9.148[.]165 |

infoattention[.]com |

Nice IT Services Group Inc. |

2023-12-25 |

Server som brukes til å sende e-post i Operation Texonto. |

|

45.9.148[.]207 |

minuaregionbecareful[.]com |

Nice IT Services Group Inc. |

2023-11-23 |

Server som brukes til å sende e-post i Operation Texonto. |

|

45.9.150[.]58 |

stronginfo1[.]com |

Nice IT Services Group Inc. |

2023-12-25 |

Server som brukes til å sende e-post i Operation Texonto. |

|

45.129.199[.]200 |

minuaregion[.]org |

Hostinger |

2023-11-21 |

Server som brukes til å sende e-post i Operation Texonto. |

|

45.129.199[.]222 |

uamtu[.]com |

Hostinger |

2023-11-20 |

Server som brukes til å sende e-post i Operation Texonto. |

|

46.249.58[.]177 |

infonotifi[.]com |

serverius-mnt |

2023-12-28 |

Server som brukes til å sende e-post i Operation Texonto. |

|

89.116.52[.]79 |

uaminagro[.]com |

IPXO BEGRENSET |

2023-11-17 |

Server som brukes til å sende e-post i Operation Texonto. |

|

154.49.137[.]16 |

choicelive149200[.]com |

Hostinger |

2023-10-26 |

Phishing-server. |

|

185.12.14[.]13 |

infonotification[.]com |

Serverius |

2023-12-28 |

Server som brukes til å sende e-post i Operation Texonto. |

|

193.43.134[.]113 |

login.microsoftidonline[.]com |

Hostinger |

2023-10-03 |

Office 365 phishing-server. |

|

195.54.160[.]59 |

minagroa[.]org |

BlueVPS |

2023-11-21 |

Server som brukes til å sende e-post i Operation Texonto. |

E-post adresse

- minregion@uaminagro[.]com

- minregion@minuaregion[.]org

- minregion@minuaregionbecareful[.]com

- minregion@uamtu[.]com

- mozua@ua-minagro[.]com

- mozua@minagroua[.]org

- minagroa@vps-3075.lethost[.]nettverk

- happyny@infoattention[.]com

- happyny@stronginfo1[.]com

- happyny@infonotifi[.]com

- happyny@infonotification[.]com

MITRE ATT&CK-teknikker

Dette bordet ble bygget vha versjon 14 av MITRE ATT&CK-rammeverket.

|

taktikk |

ID |

Navn |

Beskrivelse |

|

Ressursutvikling |

Anskaffe infrastruktur: domener |

Operatører kjøpte domenenavn hos Namecheap. |

|

|

Anskaffe infrastruktur: Server |

Operatører leide servere hos Nice IT, Hostinger, Serverius og BlueVPS. |

||

|

Innledende tilgang |

Phishing |

Operatører sendte e-poster med desinformasjonsinnhold. |

|

|

Phishing: Spearphishing Link |

Operatører sendte e-poster med en lenke til en falsk Microsoft-påloggingsside. |

||

|

Forsvarsunndragelse |

Maskering |

Operatører brukte domenenavn som ligner på offisielle ukrainske regjeringsdomenenavn. |

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://www.welivesecurity.com/en/eset-research/operation-texonto-information-operation-targeting-ukrainian-speakers-context-war/

- : har

- :er

- :ikke

- 07

- 1

- 10

- 11

- 116

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 20

- 2011

- 2019

- 2022

- 2023

- 2024

- 22

- 321

- 39

- 40

- 43

- 49

- 54

- 7

- 8

- 9

- a

- I stand

- Om oss

- i utlandet

- Ifølge

- Logg inn

- kontoer

- Handling

- handlinger

- tillegg

- Ytterligere

- adresse

- adresser

- råde

- rimelig

- Etter

- mot

- byrå

- landbruks

- landbruk

- fremover

- justere

- justert

- Alle

- angivelig

- allerede

- også

- beløp

- amp

- an

- analyse

- analyserer

- og

- og infrastruktur

- En annen

- noen

- hensiktsmessig

- godkjenning

- APT

- ER

- ARM

- armer

- AS

- At

- Angrep

- automatisk

- tilgjengelig

- unngå

- bakgrunn

- grunnleggende

- BE

- ble

- fordi

- vært

- Begynnelsen

- være

- Hviterussland

- tro

- tilhørighet

- under

- Bedre

- mellom

- kroppen

- bok

- både

- kjøpt

- bygget

- brent

- virksomhet

- opptatt

- men

- by

- Kampanje

- Kampanjer

- CAN

- Canadian

- hvilken

- saken

- saker

- Kategori

- feire

- århundrer

- endret

- kanaler

- egenskaper

- Byer

- Borgere

- Lukke

- Cloud

- samle

- COM

- kommer

- Felles

- Communities

- samfunnet

- Selskaper

- Selskapet

- helt

- komplekse

- omfattende

- kompromiss

- Gjennomføre

- selvtillit

- BEKREFTET

- konstant

- kontakt

- inneholder

- innhold

- innhold

- kontekst

- kokt

- koordinerende

- land

- Par

- dekket

- opprettet

- Credentials

- I dag

- Kutt

- skjæring

- cybercrime

- nettkriminelle

- mørkere

- dato

- kjære

- Desember

- besluttet

- Forsvar

- Forsinket

- levering

- Etterspørsel

- Avdeling

- distribusjon

- beskrevet

- designet

- ødelagt

- detaljer

- oppdaget

- Gjenkjenning

- Utvikling

- gJORDE

- Kosthold

- forskjellig

- sykdommer

- desinformasjon

- distribusjon

- do

- dokument

- dokumenter

- ikke

- DOJ

- domene

- DOMENENAVN

- domener

- Don

- ikke

- tviler

- tvil

- stasjonen

- medikament

- Narkotika

- to

- under

- hver enkelt

- spise

- enten

- Valg

- elektrisitet

- emalje

- e-post

- nødsituasjon

- ansatte

- slutt

- energi

- utstyr

- spesielt

- spionasje

- EU

- europeisk

- Europeiske land

- eve

- Selv

- hendelser

- eksempel

- utelukkende

- dyrt

- erfaring

- Forklar

- forklarer

- omfattende

- fasiliteter

- forfalskning

- familie

- langt

- Februar

- Føderasjon

- Noen få

- Felt

- Figur

- Endelig

- funn

- Først

- fem

- Fokus

- etter

- mat

- Til

- utenlandske

- skjema

- funnet

- fire

- fersk

- venner

- fra

- fond

- framtid

- general

- få

- GitHub

- gitt

- Go

- mål

- god

- Regjeringen

- Embetsmenn

- størst

- Gruppe

- Gruppens

- lykkelig

- Ha

- overskrifter

- Helse

- derav

- her.

- Høy

- høyt nivå

- hans

- historisk

- ferie

- Hjem

- hus

- Hvordan

- Hvordan

- Men

- HTTPS

- hundre

- Hundrevis

- identifisert

- if

- ulovlig

- bilde

- importere

- viktigere

- in

- I andre

- inkludere

- inkluderer

- økt

- indikatorer

- individer

- beryktet

- påvirke

- informasjon

- informasjonsteknologi

- Infrastruktur

- forespørsler

- f.eks

- Intelligens

- tiltenkt

- interessant

- intern

- inn

- uvurderlig

- inventar

- undersøker

- involverer

- IT

- italiensk

- DET ER

- fengsel

- jan

- Januar

- bare

- Justice

- Vet

- lander

- stor

- Siste

- Late

- seinere

- lansert

- leder

- Fører

- minst

- Led

- legitim

- ben

- la

- Nivå

- Sannsynlig

- LINK

- linking

- lenker

- Liste

- levende

- logg

- Logg inn

- logistikk

- logo

- Lang

- lang tid

- lenger

- tap

- tapte

- maskin

- maskiner

- laget

- Hoved

- større

- gjøre

- skadelig

- malware

- Produsent

- mange

- Kan..

- midler

- Møt

- melding

- meldinger

- meldinger

- metode

- metoder

- Microsoft

- Militær

- tankene

- sinn

- gruver

- departement

- minutter

- feil

- moderat

- tjene penger

- Måned

- måneder

- mer

- mest

- bevegelse

- Namecheap

- navn

- nasjon

- Trenger

- nettverk

- aldri

- Ny

- nytt år

- fint

- Nei.

- note

- November

- Antall

- oktober

- of

- off

- tilby

- Tilbud

- Office

- offisiell

- tjenestemenn

- Gammel

- on

- ONE

- seg

- bare

- operert

- drift

- Drift

- operatører

- opposisjon

- or

- rekkefølge

- organisasjoner

- original

- Annen

- vår

- oss selv

- ut

- Outlook

- samlet

- overlapping

- egen

- side

- sider

- Smerte

- par

- del

- spesielt

- Past

- Ansatte

- for

- perioden

- Farma

- Pharmaceutical

- apotekene

- phishing

- phishing-kampanje

- bilde

- Dreier

- fly

- planlagt

- Hvordan få de til å trives

- plato

- Platon Data Intelligence

- PlatonData

- vær så snill

- poeng

- Politiet

- politikk

- Populær

- befolkningen

- mulig

- muligens

- forhindret

- tidligere

- privat

- sannsynligvis

- Produkter

- Profit

- propaganda

- beskytte

- gi

- forutsatt

- tilbydere

- psykologisk

- publisert

- ganske

- heve

- tilfeldig

- spenner

- heller

- lesere

- realisert

- motta

- mottatt

- nylig

- mottakere

- anbefaler

- anbefalinger

- anbefales

- anbefaler

- nektet

- nekte

- betrakte

- hilsen

- regioner

- i slekt

- utgitt

- forblir

- husker

- fjerning

- fjernet

- erstatte

- Rapporter

- påkrevd

- forskning

- ressurs

- gjenbruk

- Reuters

- Avslørt

- Gjenopplive

- veier

- Kjør

- Russland

- Russland-Ukraina-krigen

- russisk

- russisk føderasjon

- s

- samme

- sample

- Spar

- sier

- planlagt

- Sekund

- sektor

- sikkerhet

- se

- synes

- sett

- send

- sending

- sendt

- server

- Servere

- tjeneste

- Tjenester

- flere

- mangel

- mangel

- bør

- vist

- Viser

- signifikant

- betydelig

- lignende

- likheter

- Enkelt

- siden

- Vennlig hilsen

- nettstedet

- situasjon

- noen

- noen ganger

- noe

- purke

- spam

- høyttalere

- spesielt

- spesifikk

- spesielt

- Spite

- spre

- Begynn

- startet

- status

- merkelig

- fremmed

- emne

- Innsendinger

- innsendt

- slik

- foreslår

- SAMMENDRAG

- Sol

- levere

- støtte

- støttespillere

- kirurgisk

- overrask

- overraskende

- overleve

- bord

- Ta

- tanker

- målrettet

- rettet mot

- mål

- Teknisk

- Technologies

- Teknologi

- Telegram

- mal

- maler

- territorier

- testet

- enn

- Takk

- Det

- De

- Fremtiden

- informasjonen

- deres

- Dem

- temaer

- deretter

- Der.

- Disse

- de

- tror

- denne

- De

- selv om?

- trussel

- trusler

- tre

- tid

- tidslinje

- til

- sammen

- temaer

- byene

- Oversettelse

- behandling

- prøve

- prøver

- SVING

- vri

- to

- typisk

- Uk

- Ukraina

- ukrainsk

- ukrainere

- etter

- dessverre

- til

- ubrukt

- URL

- us

- USA DOJ

- USA

- bruke

- brukt

- nyttig

- bruker

- ved hjelp av

- Verdier

- verifisert

- versjon

- veldig

- av

- Besøk

- ønsker

- krig

- Krig i Ukraina

- advarer

- var

- Wave

- bølger

- we

- web

- Nettsted

- nettsteder

- uker

- VI VIL

- velkjent

- var

- hvilken

- mens

- HVEM

- hvem sin

- hvorfor

- bredde

- Wild

- vil

- Vinter

- med

- innenfor

- Vant

- arbeid

- skrevet

- år

- år

- ennå

- Du

- Din

- deg selv

- zephyrnet