![S3 Ep117: Kryptokrisen som ikke var (og farvel for alltid til Win 7) [Lyd + tekst] S3 Ep117: Kryptokrisen som ikke var (og farvel for alltid til Win 7) [Audio + Tekst] PlatoBlockchain Data Intelligence. Vertikalt søk. Ai.](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep117-the-crypto-crisis-that-wasnt-and-farewell-forever-to-win-7-audio-text.png)

KRYPTO-KRISEN SOM IKKE VAR

Klikk og dra på lydbølgene nedenfor for å hoppe til et hvilket som helst punkt. Du kan også lytte direkte på Soundcloud.

Med Doug Aamoth og Paul Ducklin

Intro- og outromusikk av Edith Mudge.

Du kan lytte til oss på Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher og hvor som helst hvor du finner gode podcaster. Eller bare dropp URL til RSS-feeden vår inn i din favoritt podcatcher.

LES TRANSKRIPTET

DOUG. Call center buster, cracking kryptografi, og patcher i massevis.

Alt det mer på Naked Security-podcasten.

[MUSIKK MODEM]

Velkommen til podcasten, alle sammen – takk for at dere lyttet!

Mitt navn er Doug Aamoth; han er Paul Ducklin.

Paul, hvordan har du det?

AND. Veldig bra, Douglas.

DOUG. Greit.

Vi liker å starte showet med en Denne uken i teknisk historie segmentet, og jeg har en twofer til deg i dag – to ting som gikk live denne uken.

En i 1863 og en i 2009.

Begge spennende, den ene kanskje mindre kontroversiell enn den andre.

Vi snakker selvfølgelig om den første strekningen av London Underground som ble tatt i bruk i 1863, det første undergrunnssystemet i sitt slag.

Og så har vi fått Bitcoin-slusene åpnet i 2009, den første desentraliserte kryptovalutaen i sitt slag.

Selv om vi bør skrive inn en stjerne, fordi Bitcoin fulgte i fotsporene til slike digitale valutaer som eCash og DigiCash på 1980- og 1990-tallet.

AND. Ja, sistnevnte var en ganske annen type "undergrunnsbevegelse" enn den første, ikke sant?

DOUG. [LETER] Akkurat, ja!

AND. Men du har rett... 160 år med London Underground!

DOUG. Det er utrolig.

La oss snakke om dette...

AND. [LAUGGER] Du hoppet over behovet for å snakke om Bitcoin/kontrovers

DOUG. Åh!

AND. La oss overlate lytterne til å tenke på det selv, Doug, fordi jeg tror alle må ha sin egen mening om hvor Bitcoin førte oss … [LETER]

DOUG. Og deres egen historie.

Jeg hadde en sjanse til å kjøpe den for 30 dollar per mynt og syntes det var altfor dyrt.

AND. Ja, Doug, men hvis du hadde kjøpt for $30, ville du ha solgt for $60 og gått rundt og klappet deg selv på skulderen og skrytt til alle.

DOUG. Å, ikke engang $60!

AND. Ja nøyaktig…

DOUG. Jeg ville solgt for 40 dollar. [LETER]

Og for å holde seg til temaet anger, var det en falskt kundesenter i Ukraina som ble knust:

Inne i et svindlerehul: Ukraina tar 40 i stykker i falske banktelefon-raid

Dette kundesenteret ser penere ut inni enn noen av startupene jeg har jobbet på.

Så det er noe – dette er en full infrastruktur her.

Hva skjedde med denne historien, Paul?

AND. Som du sier, det ser ut som en fin liten oppstart, men merkelig nok, når du ser på bildene levert av nettpolitiet i Ukraina, så det ut til at ingen hadde møtt opp på jobb den dagen.

Og det var ikke det at de dro i ferien. [LATTER]

Det var at alle menneskene – og det var, tror jeg, tre grunnleggere og 37 ansatte, så dette var en stor boutiquebedrift …

…de var alle i rommet ved siden av og ble arrestert, Doug.

For selv om det var et kundesenter, var deres primære mål å tære på ofre i et annet land.

Faktisk, i dette tilfellet, var de spesifikt rettet mot ofre i Kasakhstan med banksvindel.

I utgangspunktet, der de ringer opp og de snakker til deg ved å bruke samme type språk som banken ville, etter et nøye planlagt manus som overbeviser personen, eller overbeviser tilstrekkelig mange av personene de ringer.

Husk at de har en lang liste, slik at de kan takle mange problemer, men til slutt vil de overbevise noen om at de virkelig snakker med banken.

Og når den andre enden tror at de virkelig snakker med banken, da...

Alle sier: «Å, de burde ha skjønt at det var en svindel; de burde ha visst når de ble bedt om å overføre midlene, når de ble bedt om å lese opp 2FA-koder, når de ble bedt om å overlevere passord, når de ble bedt om å avsløre detaljer om kontoen.»

Men det er lett å si det i ettertid...

DOUG. Og jeg tror vi har snakket om dette på tidligere show - når folk spør: "Hvordan kan noen falle for dette?"

Vel, de foretar hundrevis og hundrevis av samtaler, men de trenger bare å lure én person. (I dette tilfellet ser det ut til at de svindlet rundt 18,000 XNUMX mennesker!)

Så du trenger ikke en superhøy trefffrekvens basert på samtalene dine.

Det er det som gjør disse så farlige... når du først får et offer på linjen, og du får tilgang til bankkontoen deres, begynner du bare å suge pengene rett ut.

AND. Når noen virkelig tror at de *snakker* med banken, og de har en kundesenterperson som "virkelig" (tilsynelatende!) prøver å hjelpe dem - sannsynligvis gir dem bedre service, støtte, tid og medfølelse enn noen andre. kundesenter de har ringt til seg selv i det siste...

Når personen har krysset den broen, kan du se hvorfor de kan bli trukket inn.

Og, selvfølgelig, så snart skurkene hadde nok personlig identifiserbar informasjon til å flå personen, hoppet de inn og begynte å suge penger ut av kontoen deres og flytte dem til andre kontoer de kontrollerte...

…så de kunne flytte det videre umiddelbart, ut av det vanlige banksystemet, og skyve det inn i kryptovalutaer.

Og det var det de gjorde, dag ut, dag inn.

Jeg har ikke mye medfølelse for folk som ikke har mye medfølelse for ofrene for disse svindelene, for å være ærlig, Doug.

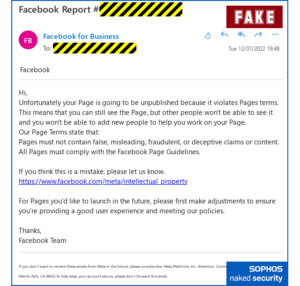

Jeg tror mange teknologer noen ganger ser ned nesen: «Hvordan kunne en person falle for denne phishing-svindel? Den er full av feil, den er full av stavefeil, den er dårlig punktert, den har en merkelig URL.»

Du vet, livet er sånn!

Jeg kan se hvorfor folk faller for dette – det er ikke vanskelig for en god sosialingeniør å snakke med noen på en måte som det høres ut som om de bekrefter sikkerhetsdetaljer, eller at de kommer til å si til deg: «La meg bare sjekk med deg at dette virkelig er adressen din"...

..men da, i stedet for at *dem* leser opp adressen din, vil de på en eller annen måte tulle i samtalen slik at *du* blurter det ut først.

Og så, "Å, ja!" – de vil bare være enige med deg.

Det er overraskende enkelt for noen som har gjort dette før, og som har øvd på å være en svindler, å lede samtalen på en måte som får deg til å føle at det er legitimt når det absolutt ikke er det.

Som sagt, jeg synes ikke du skal peke noen fingre eller være dømmende overfor folk som faller for dette.

Og i dette tilfellet gikk 18,000 XNUMX mennesker for... jeg tror i gjennomsnitt tusenvis av dollar hver.

Det er mye penger, mye omsetning, for en mellomstor bedrift på 40 personer, er det ikke, Doug?

DOUG. [WRY] Det er ikke så lurvete … annet enn ulovligheten av det hele.

Vi har noen råd i artikkelen, mange av dem har vi sagt før.

Visse ting som …

Tror ikke noen som kontakter deg ut av det blå og sier at de hjelper deg med en etterforskning.

Ikke stol på kontaktdetaljene du har fått av noen i den andre enden av telefonen...

AND. Akkurat.

DOUG. Vi har snakket om oppringer-ID, hvordan det kan ikke stole på:

Stemmesvindelside «iSpoof» beslaglagt, 100-tallet arrestert i massiv aksjon

Ikke bli overtalt til å utlevere dine personlige data for å bevise identiteten din – byrden bør ligge på dem.

Og så, selvfølgelig, ikke overføre midler til andre kontoer.

AND. Ja!

Selvfølgelig trenger vi alle å gjøre det til tider – det er fordelen med elektronisk bank, spesielt hvis du bor i en fjerntliggende region der banken din har stengt filialer, så du ikke kan gå inn lenger.

Og du trenger noen ganger å legge til nye mottakere, og gå gjennom hele prosessen med passord, og 2FA og autentisering, alt for å si: "Ja, jeg vil betale penger til denne personen som jeg aldri har handlet med før ."

Du har lov til å gjøre det, men behandle det å legge til en ny mottaker med den ekstreme forsiktighet det fortjener.

Og hvis du faktisk ikke kjenner personen, så trå veldig forsiktig!

DOUG. Og det siste rådet...

I stedet for å si: "Hvordan kunne folk falle for dette?" – fordi *du* ikke vil falle for dette, se opp for venner og familie som kan være sårbare.

AND. Absolutt.

Sørg for at venner og familie vet, hvis de har den minste tvil, at de bør stoppe – tenk – og og koble *med deg først*, og be om din hjelp.

Aldri bli presset av frykt, eller cajolering, eller susing, eller noe som kommer fra den andre enden.

DOUG. Frykt – lokkende – suser!

Og vi går videre til en klassisk kerfuffle om RSA og teknologimediene...

…og prøver å finne ut om RSA kan knekkes:

AND. Ja, dette var et fascinerende papir.

Jeg tror det er 20-noe medforfattere, som alle er oppført som hovedforfattere, hovedforfattere, på papiret.

Det kom ut av Kina, og det går i grunnen slik...

"Hei, folkens, vet dere at det finnes slike ting som kalles kvantedatamaskiner?

Og i teorien, hvis du har en superkraftig kvantedatamaskin med en million qubits (det er en kvantebinær lagringsenhet, tilsvarende litt, men for en kvantedatamaskin)... hvis du har en datamaskin med en million qubits, så, i teorien kan du sannsynligvis knekke krypteringssystemer som den ærverdige RSA (Rivest – Shamir – Adleman).

Imidlertid har den største kvantedatamaskinen som ennå er bygget, etter år og år med forsøk, litt over 400 qubits. Så vi mangler et godt stykke på å ha en kraftig nok kvantedatamaskin til å få denne utrolige hastigheten som lar oss knekke ting som vi tidligere trodde var uslåelige.

Vi tror imidlertid vi har kommet opp med en måte å optimalisere algoritmen slik at du faktisk bare trenger noen hundre qubits. Og kanskje, bare kanskje, har vi derfor banet vei for å knekke RSA-2048.»

2048 er antall biter i hovedproduktet du bruker for RSA.

Hvis du kan ta det produktet av to 1024-biters primtall, store primtall...

…*hvis* du kan ta det 2048-bits tallet og faktorisere det, dele det tilbake i de to tallene som ble multiplisert sammen, kan du knekke systemet.

Og teorien er at med konvensjonelle datamaskiner er det bare ikke mulig.

Ikke engang en superrik regjering kunne bygge nok datamaskiner som var kraftige nok til å gjøre det arbeidet med å faktorisere antallet.

Men, som jeg sier, med denne superkraftige kvantedatamaskinen, som ingen er i nærheten av å bygge ennå, kan du kanskje gjøre det.

Og det disse forfatterne hevdet er: "Vi fant faktisk en snarvei."

DOUG. Beskriver de snarveien i avisen, eller sier de bare "Her er en teori"?

AND. Vel, papiret er på 32 sider, og halvparten av det er vedlegg, som har en enda høyere "squiggle-faktor" enn resten av papiret.

Så ja, de har denne *beskrivelsen*, men problemet er at de faktisk ikke gjorde det.

De sa bare: «Hypotetisk sett kan du kanskje gjøre dette; du kan kanskje gjøre det andre. Og vi gjorde en simulering ved å bruke et virkelig nedstrippet problem”… tror jeg, med bare noen få simulerte qubits.

De prøvde det ikke på en ekte kvantedatamaskin, og de viste ikke at det faktisk fungerer.

Og det eneste problemet de faktisk løste ved å "bevise hvor raskt" (airquotes!) de kunne gjøre det, er et faktoriseringsproblem som min egen svært mange år gamle bærbare datamaskin kan løse uansett på omtrent 200 millisekunder på en enkelt kjerne, ved å bruke en fullstendig uoptimalisert, konvensjonell algoritme.

Så konsensus ser ut til å være … [PAUSE] "Det er en fin teori."

Imidlertid snakket vi – jeg tror, i siste podcast - Om kryptografisk smidighet.

Hvis du er i USA, sier Kongressen *i en lov* du trenger kryptografisk smidighet:

USA vedtar Quantum Computing Cybersecurity Preparedness Act – og hvorfor ikke?

Vi trenger det kollektivt, slik at hvis vi har en kryptografisk algoritme som blir funnet mangelfull, kan vi bytte snart, raskt, enkelt...

…og enda bedre, vi kan bytte selv før den siste sprekken blir funnet ut.

Og det gjelder spesielt på grunn av frykten for hvor kraftige kvantedatamaskiner kan være for noen typer kryptografiske cracking-problemer.

Men det gjelder også * alle* problemer der vi bruker et krypteringssystem eller en nettbasert sikkerhetsprotokoll som vi plutselig innser: "Åh, det fungerer ikke som vi trodde - vi kan ikke fortsette å bruke det gamle en fordi bunnen falt ut av den bøtta.»

Vi trenger ikke å bekymre oss for hvordan vi skal lappe nevnte bøtte for de neste ti årene!

Vi må være i stand til å kaste ut det gamle, få inn det nye og få med oss alle.

Det er lærdommen å lære av dette.

Så RSA *ser ikke* ut til å ha blitt sprukket!

Det er en interessant teoretisk artikkel, hvis du har den svært spesialiserte matematikken til å gå gjennom det, men konsensusen til andre kryptografiske eksperter ser ut til å være i tråd med: «Ingenting å se her ennå.»

DOUG. Og selvfølgelig, ideen er at hvis og når dette blir knekkbart, vil vi ha et bedre system på plass uansett, så det spiller ingen rolle fordi vi kryptografisk smidig.

AND. Faktisk.

DOUG. Sist men ikke minst, la oss snakke om det siste Patch tirsdag.

Vi har én null-dag, men kanskje enda større enn det, sier vi, "Takk for minnene, Windows 7 og Windows 8.1, vi kjente dere nesten ikke."

Microsoft Patch Tuesday: En 0-dagers; Win 7 og 8.1 får siste patcher

AND. Vel, jeg vet ikke om "neppe", Doug. [LATTER]

Noen av oss likte en av dere veldig godt, så mye at de ikke ville gi opp...

..og mange av dere likte tydeligvis ikke den andre *i det hele tatt*.

DOUG. Ja, litt kjipt bortreisefest! [LETER]

AND. Så mye at det aldri ble en Windows 9, hvis du husker.

På en eller annen måte ble en drenert kanal plassert mellom Windows 8.1 og Windows 10.

Så la oss ikke gå inn på detaljene i alle oppdateringene – det er absolutt massevis av dem.

Det er én null-dag, som jeg tror er en forhøyelse av privilegier, og det gjelder rett fra Windows 8.1 og helt til Windows 11 2022H2, den nyeste utgivelsen.

Så det er en stor påminnelse om at selv om kjeltringer leter etter sårbarheter i den nyeste versjonen av Windows, fordi det er det de fleste bruker, viser ofte disse sårbarhetene seg å være "ettermonterbare" langt tilbake.

Faktisk tror jeg Windows 7 hadde 42 CVE-nummererte feil rettet; Windows 8.1 hadde 48.

Og jeg tror, som helhet, i alle Windows-produktene, var det 90 CVE-er oppført på nettsiden deres, og 98 CVE-nummererte feil lappet til sammen, noe som tyder på at omtrent halvparten av feilene som faktisk ble fikset (de alle har CVE- 2023- tall, så de er alle nylig oppdagede feil)...

…omtrent 50 % av dem går langt tilbake, hvis du vil gå så langt tilbake.

Så, for detaljer om alle rettelsene, gå til news.sophos.com, hvor SophosLabs har publisert en mer detaljert analyse av Patch Tuesday.

Oppsummering av oppdateringer fra januar 2023: Microsoft lanserer 98 oppdateringer

AND. På Naked Security, det virkelige vi ønsket minne deg om er…

…hvis du fortsatt har Windows 7, eller du er en av dem som fortsatt har Windows 8.1 (fordi noen må ha likt det), *du kommer aldri til å få flere sikkerhetsoppdateringer*.

Windows 7 hadde tre år med «Du kan betale en hel masse ekstra penger og få utvidede sikkerhetsoppdateringer» – ESU-programmet, som de kaller det.

Men Windows 8.1? [LETER]

Det som gir troverdighet til argumentet om at de ønsket å forlate en tørr grøft kalt Windows 9 mellom 8.1 og 10, er at Microsoft nå kunngjør:

"Denne utvidede støtte-tingen som vi gjør, hvor vi gjerne tar penger fra deg i opptil tre år for produkter som er virkelig eldgamle?

Vi kommer ikke til å gjøre det med Windows 8.1."

Så, samtidig som Windows 7 seiler inn i solnedgangen, gjør Windows 8.1 det også.

Så ... hvis du ikke vil gå videre for din egen skyld, vennligst gjør det for min, og for Dougs [LATER], og for alle andres.

For du kommer ikke til å få flere sikkerhetsfikser, så det blir bare flere og flere uopprettede hull ettersom tiden går.

DOUG. Greit!

Vi har en kommentar til denne artikkelen som vi ønsker å sette søkelyset på.

Det har å gjøre med den manglende Windows 9.

Naken Security-leser Damon skriver:

"Min erindring om grunnen til at det ikke fantes Windows 9 var for å unngå dårlig skrevet versjonskontrollkode som feilaktig konkluderte med at noe som rapporterte 'Windows 9' var Windows 95 eller Windows 98.

Det er i alle fall det jeg leste den gangen – jeg vet ikke sannheten av påstanden.»

Nå hadde jeg hørt det samme som du gjorde, Paul, at dette var mer en markedsføringsgreie for å legge til litt avstand...

AND. «Brannstedet», ja! [LETER]

Jeg tror aldri vi får vite det.

Jeg har sett, og til og med rapportert i artikkelen, om flere av disse historiene.

En, som du sier, det var brannen: Hvis vi bare hopper over Windows 9 og går rett til Windows 10, vil det føles som om vi har tatt avstand fra fortiden.

Jeg hørte historien om at de ønsket en ny start, og at nummeret ikke kom til å være et nummer lenger.

De ønsket å bryte sekvensen bevisst, så produktet ville bare bli kalt "Windows Ten", og så ville det få underversjoner.

Problemet er at den historien på en måte undergraves av det faktum at det nå er Windows 11! [LATTER]

Og det andre problemet med "Å, det er fordi de kanskje hører Windows 9 og tror det er Windows 95 når de gjør versjonskontroll" er...

Min erindring er at du faktisk brukte den nå avviklede Windows-funksjonen GetVersion() for å finne ut versjonsnummeret fortalte den deg ikke "Windows Vista" eller "Windows XP".

Det ga deg faktisk en hovedversjon DOT-minorversjon.

Og utrolig nok, hvis jeg husker riktig, var Vista Windows 6.0.

Windows 7, skjønner, var Windows 6.1... så det er allerede god plass til forvirring lenge før "Windows 9" kom.

DOUG. Ja visst!

AND. Windows 8 var "indows 6.2.

Windows 8.1 var i hovedsak Windows 6.3.

Men fordi Microsoft sa: «Nei, vi bruker ikke dette GetVersion() kommandoen lenger", frem til i dag (jeg la inn litt kode i artikkelen - jeg prøvde det på Windows 11 2022H2-utgivelsen) ...

unsigned int GetVersion(void);

int printf(const char* fmt,...);

int main(void) {

unsigned int ver = GetVersion();

printf("GetVersion() returned %08X:n",ver);

printf("%u.%u (Build %u)n",ver&255,(ver>>8)&255,(ver>>16)&65535);

return 0;

}

…til i dag, med mindre du har en spesialpakket, designet-for-en-bestemt-versjon-av-Windows kjørbar installasjon, hvis du bare tar en vanlig EXE og kjører den, vil den fortelle deg den dag i dag at du har fikk Windows 6.2 (som egentlig er Windows 8):

GetVersion() returned 23F00206: 6.2 (Build 9200)

Og fra minnet var Windows 9x-serien, som var Windows 95, Windows 98 og selvfølgelig Windows Me, faktisk versjon 4-punkt-noe.

Så jeg er ikke sikker på at jeg kjøper denne "Windows 9 ... versjonsforvirring"-historien.

For det første ville vi allerede hatt den forvirringen da Windows Me kom ut, fordi den ikke startet med en "9", men den var fra den serien.

Så produkter ville allerede ha måttet fikse det problemet.

Og for det andre, selv Windows 8 identifiserte seg ikke som "8" - det var fortsatt hovedversjon 6.

Så jeg vet ikke hva jeg skal tro, Doug.

Jeg holder meg til den "drenerte og ukryssbare nødseparasjonskanalteorien" selv!

DOUG. Greit, vi holder oss til det foreløpig.

Tusen takk, Damon, for at du sendte det inn.

Hvis du har en interessant historie, kommentar eller spørsmål du vil sende inn, vil vi gjerne lese den på podcasten.

Du kan sende en e-post til tips@sophos.com, du kan kommentere en av artiklene våre, eller du kan kontakte oss på sosiale medier: @NakedSecurity.

Det er showet vårt for i dag; tusen takk for at du lyttet.

For Paul Ducklin, jeg er Doug Aamoth, og minner deg på, inntil neste gang, om å...

BÅDE. Hold deg sikker!

[MUSIKK MODEM]

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/01/12/s3-ep117-the-crypto-crisis-that-wasnt-and-farewell-forever-to-win-7-audio-text/

- 000

- 1

- 10

- 11

- 2023

- 2FA

- 7

- 9

- 98

- a

- I stand

- Om oss

- absolutt

- adgang

- Logg inn

- kontoer

- Handling

- faktisk

- adresse

- avansere

- råd

- Etter

- algoritme

- Alle

- allerede

- Selv

- utrolig

- Eldgammel

- og

- Kunngjøring

- En annen

- noen

- hvor som helst

- eple

- argument

- rundt

- arrestert

- Artikkel

- artikler

- Assistanse

- lyd

- Autentisering

- forfatter

- forfattere

- gjennomsnittlig

- tilbake

- dårlig

- Bank

- bankkonto

- Banking

- banksystemet

- basert

- I utgangspunktet

- fordi

- bli

- før du

- være

- tro

- mener

- tro

- under

- nytte

- Bedre

- mellom

- Stor

- større

- Biggest

- Bit

- Bitcoin

- Blå

- Bunn

- kjøpt

- grener

- Break

- BRO

- bringe

- bugs

- bygge

- Bygning

- bygget

- virksomhet

- byster

- kjøpe

- ring

- som heter

- Caller

- Anrops-ID

- ringer

- Samtaler

- nøye

- bære

- Fortsett

- saken

- senter

- sjanse

- sjekk

- Kina

- hevder

- stengt

- kode

- Coin

- samlet sett

- COM

- Kom

- kommer

- kommentere

- helt

- datamaskin

- datamaskiner

- databehandling

- forvirring

- Kongressen

- Koble

- Konsensus

- kontakt

- kontakter

- kontroversiell

- konvensjonell

- Samtale

- overbevise

- Kjerne

- kunne

- land

- Kurs

- crack

- Troverdighet

- krise

- Crossed

- krypto

- cryptocurrencies

- cryptocurrency

- kryptografisk

- kryptografi

- valutaer

- Cybersecurity

- dato

- dag

- avtale

- desentralisert

- fortjener

- detalj

- detaljer

- gJORDE

- forskjellig

- vanskelig

- digitalt

- digitale valutaer

- Avsløre

- oppdaget

- ikke

- gjør

- dollar

- ikke

- DOT

- tviler

- ned

- drenert

- Drop

- tørk

- under

- hver enkelt

- Ecash

- elektronisk

- Else's

- emalje

- nødsituasjon

- kryptering

- ingeniør

- nok

- Tilsvarende

- feil

- hovedsak

- Selv

- etter hvert

- NOEN GANG

- alle

- alt

- nøyaktig

- spennende

- dyrt

- eksperter

- ekstra

- ekstrem

- forfalskning

- Fall

- familie

- fascinerende

- frykt

- Noen få

- Figur

- slutt~~POS=TRUNC

- Finn

- Først

- Fix

- fikset

- fulgt

- etter

- for alltid

- funnet

- grunnleggere

- fersk

- venner

- fra

- fullt

- funksjon

- midler

- få

- få

- Gi

- gitt

- gir

- Giving

- Go

- mål

- Går

- skal

- god

- Regjeringen

- Halvparten

- skjedde

- å ha

- hørt

- hjelpe

- hjelpe

- her.

- høyere

- hit

- Holes

- Hvordan

- HTTPS

- Hundrevis

- Tanken

- identifisere

- Identitet

- umiddelbart

- in

- informasjon

- Infrastruktur

- i stedet

- interessant

- etterforskning

- utstedelse

- IT

- selv

- hoppe

- Kasakhstan

- Type

- Vet

- kjent

- Språk

- laptop

- Siste

- siste

- føre

- LÆRE

- Permisjon

- Led

- leksjon

- Lar

- linje

- linjer

- Liste

- oppført

- Lytting

- lite

- leve

- laster

- London

- Lang

- Se

- ser

- UTSEENDE

- Lot

- elsker

- Hoved

- større

- gjøre

- GJØR AT

- mange

- Marketing

- massive

- matematikk

- Saken

- medium

- Minner

- Minne

- Microsoft

- kunne

- millioner

- mindre

- mangler

- feil

- penger

- mer

- mest

- flytte

- flytting

- multiplisert

- musikk

- musikal

- Naken sikkerhet

- Naken sikkerhetspodcast

- navn

- Nær

- Trenger

- Ny

- neste

- Antall

- tall

- Gammel

- ONE

- på nett

- online sikkerhet

- åpning

- Mening

- rekkefølge

- Annen

- egen

- Papir

- spesielt

- passerer

- passord

- Past

- patch

- Patch tirsdag

- Patches

- paul

- Betale

- Ansatte

- kanskje

- person

- personlig

- personlig informasjon

- personlig

- phishing

- Sted

- Plain

- planlagt

- plato

- Platon Data Intelligence

- PlatonData

- vær så snill

- Plenty

- podcast

- Podcasts

- Point

- tenk

- mulig

- innlegg

- kraftig

- tidligere

- primære

- Prime

- Før

- sannsynligvis

- Problem

- problemer

- prosess

- Produkt

- Produkter

- program

- protokollen

- Bevis

- forutsatt

- publisert

- sette

- Quantum

- Kvantedatamaskin

- kvante datamaskiner

- kvanteberegning

- qubits

- spørsmål

- raskt

- Sats

- Lese

- Reader

- Lesning

- ekte

- grunnen til

- nylig

- nylig

- mottakere

- region

- angre

- regelmessig

- slipp

- husker

- huske

- rapportert

- Rapportering

- REST

- retur

- rom

- Roundup

- rsa

- rss

- Kjør

- Sa

- sake

- samme

- Svindel

- svindel

- sikkerhet

- syntes

- synes

- segmentet

- beslaglagt

- sending

- Sequence

- Serien

- tjeneste

- flere

- Kort

- bør

- Vis

- Viser

- simulering

- enkelt

- nettstedet

- So

- selskap

- solgt

- LØSE

- noen

- Noen

- noe

- sophoslabs

- snakke

- spesialisert

- spesielt

- spesielt

- Spotify

- Spotlight

- Staff

- Begynn

- oppstart

- startups

- Stater

- opphold

- stikker

- Still

- Stopp

- lagring

- Stories

- Story

- rett

- emne

- send

- slik

- Solnedgang

- støtte

- Bytte om

- system

- Systemer

- Ta

- Snakk

- snakker

- rettet mot

- tech

- Teknologi

- ti

- De

- Køen

- deres

- seg

- teoretiske

- derfor

- ting

- ting

- denne uka

- trodde

- tusener

- tre

- Gjennom

- tid

- ganger

- Tittel

- til

- i dag

- sammen

- også

- overføre

- behandle

- Stol

- tirsdag

- SVING

- snudde

- omsetning

- Ukraina

- uknekkelig

- enhet

- forent

- Forente Stater

- oppdateringer

- URL

- us

- bruke

- ferie

- versjon

- Offer

- ofre

- Sikkerhetsproblemer

- Sårbar

- ønsket

- ønsker

- Nettsted

- uke

- Hva

- om

- hvilken

- HVEM

- vil

- vinne

- vinduer

- Windows 11

- Arbeid

- arbeidet

- virker

- ville

- skrevet

- Ye

- år

- Du

- Din

- deg selv

- zephyrnet

![S3 Ep123: Krypteringsselskap kompromiss kerfuffle [lyd + tekst] S3 Ep123: Krypteringsselskap kompromiss kerfuffle [lyd + tekst]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep123-crypto-company-compromise-kerfuffle-audio-text-300x156.png)

![S3 Ep116: Siste dråpen for LastPass? Er krypto dømt? [Lyd + tekst] S3 Ep116: Siste dråpen for LastPass? Er krypto dømt? [Lyd + tekst]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text-360x220.jpg)

![S3 Ep118: Gjett passordet ditt? Ikke nødvendig hvis den allerede er stjålet! [Lyd + tekst] S3 Ep118: Gjett passordet ditt? Ikke nødvendig hvis den allerede er stjålet! [Lyd + tekst]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep118-guess-your-password-no-need-if-its-stolen-already-audio-text-360x188.png)