Apples AirTag-system har blitt utsatt for firmware hacking, brukt som et gratis fellesskap med lav båndbredde radionettverk, og involvert i en stalking-hendelse som tragisk endte i en drapssiktelse.

For å være rettferdig overfor Apple, har selskapet introdusert forskjellige triks og teknikker for å gjøre AirTags vanskeligere for stalkere og kriminelle å utnytte, gitt hvor enkelt enhetene kan gjemmes i bagasjen, stappes inn i trekk på en bil eller klemmes inn i gap under en sykkelsadel.

Men med mange lignende enheter som allerede er på markedet, og Google sies å jobbe med et eget produkt for å dra nytte av millionene av Bluetooth-aktiverte telefoner som er ute og kjører Google Android...

…det burde vel være sikkerhets- og sikkerhetsstandarder som oppmuntres, eller kanskje til og med kreves og forventes, i hele "smartbrikke"-markedet?

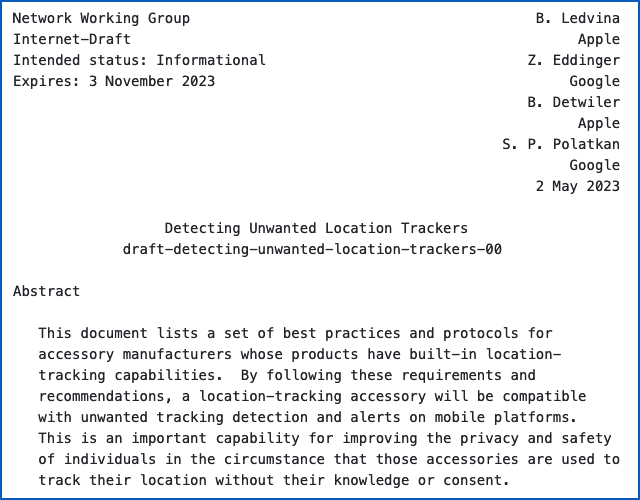

Apple og Google ser ut til å mene det, fordi eksperter fra begge selskapene har jobbet sammen for å foreslå en internettstandard de kaller Oppdage uønskede posisjonssporere:

Internett-standarder beholder til i dag sin opprinnelige, forsonende betegnelse Forespørsel om kommentarer, nesten universelt skrevet enkelt som RFC. Men når du ønsker å be om kommentarer til en foreslått ny standard, vil det være uvitende å kalle det en RFCRFC, så de er bare kjent som Internett-utkasteller I-Ds, og har dokumentnavn og URL-slugs som starter draft-. Hvert utkast publiseres vanligvis med en kommentarperiode på seks måneder, hvoretter det kan forlates, endres og foreslås på nytt, eller aksepteres i folden og gis et nytt, unikt nummer i RFC-sekvensen, som for øyeblikket er opp til RFC 9411 [2023-05-03T19:47:00Z].

Hvor stor er for stor til å skjule?

Dokumentet introduserer begrepet UT, forkortelse for Uønsket sporing, og forfatterne håper at godt utformede og korrekt implementerte sporingsenheter vil ta skritt for å gjøre UT vanskelig (selv om vi mistenker at denne risikoen aldri kan elimineres helt).

Apple og Googles forslag starter med å dele sporere inn i nøyaktig to klasser: små og store.

Store enheter anses som "lett synlige", noe som betyr at de er vanskelige å skjule, og selv om de oppfordres til å implementere UT-beskyttelse, er de ikke forpliktet til å gjøre det.

Små enheter regnes derimot som lett å skjule, og forslaget krever at de gir minst et grunnleggende nivå av UT-beskyttelse.

I tilfelle du lurer, forsøkte forfatterne å finne forskjellen mellom liten og stor, og deres forsøk på å gjøre det avslører hvor vanskelig det kan være å lage uomstridelige, universelle definisjoner av denne typen:

Tilbehør anses som lett synlig hvis det oppfyller ett av følgende kriterier: - Varen er større enn 30 cm i minst én dimensjon. - Varen er større enn 18 cm x 13 cm i to av dimensjonene. - Elementet er større enn 250 cm^3 i tredimensjonalt rom.

Selv om vi alle sannsynligvis er enige om at en AirTag er liten og lett å skjule, anser denne definisjonen også, sannsynligvis veldig rimelig, vår iPhone som "liten", sammen med Garmin vi bruker på sykkelen vår, og GoPro-kameraet vårt.

MacBook Pro-en vår kommer imidlertid inn som "stor" på alle tre punkter: den er mer enn 30 cm bred; den er mer enn 13 cm dyp; og den er godt over 250cc i volum (eller tredimensjonalt rom, som dokumentet uttrykker det, som antagelig inkluderer det ekstra totale "rett linje"-volumet lagt til av biter som stikker ut).

Du kan prøve å måle noen av dine egne bærbare elektroniske enheter; du kan bli positivt overrasket over hvor tykk og tilsynelatende åpenbart et produkt kan være, og likevel anses som lite og "lett skjult" av spesifikasjonene.

Å bløte, eller ikke å blåse?

Løst sett forventer de foreslåtte standardene at alle skjulbare enheter:

- MÅ IKKE SENDES deres identitet og sporbarhet når de vet at de er i nærheten av sin registrerte eier. Dette bidrar til å sikre at en enhet som offisielt er med deg, ikke lett kan brukes av noen andre til å holde styr på hver eneste vending mens de følger deg rundt personlig.

- MÅ SENDE et "Hei, jeg er en sporbar Bluetooth-ting"-varsel hvert 0.5 til 2 sekund når de vet at de er borte fra eieren. Dette bidrar til å sikre at du har en måte å oppdage at noen andre har lagt en merkelapp på vesken din for å utnytte taggen til å følge deg rundt.

Som du kan se, presenterer disse enhetene to svært forskjellige sikkerhetsrisikoer: en hvor taggen skal ikke bråke om seg selv når den er med deg og skal være der; og den andre hvor taggen trenger å bråke om seg selv fordi det sitter mistenkelig fast i deg selv om det ikke er ditt.

Tagger må bytte fra «Jeg holder stille fordi jeg er med min virkelige eier»-modus til «Her er jeg, i tilfelle noen er mistenksomme mot meg»-modus etter ikke mer enn 30 minutter uten å ha synkronisert med eieren.

På samme måte må de bytte tilbake til "Jeg holder meg i fred" etter ikke mer enn 30 minutter etter å ha innsett at de er tilbake i trygge hender.

Når de er hos deg, må de endre maskinidentifikatoren (kjent i sjargongen som deres MAC-adresse, kort for medietilgangskode) hvert 15. minutt på det meste, slik at de ikke gir deg bort for lenge.

Men de må henge på MAC-adressen sin i 24 timer om gangen når de blir skilt fra deg, så de gir alle andre rikelig sjanse til å legge merke til at den samme enslige taggen stadig dukker opp i nærheten.

Og hvis du oppdager uønskede merker i nærheten, må de svare på alle "avslør deg selv"-prober du sender dem ved å pipe 10 ganger, og vibrere eller blinke hvis de kan, med et lydnivå som er veldig spesifikt:

[piperen] MÅ avgi en lyd med minimum 60 Phon-topplydstyrke som definert av ISO 532-1:2017. Lydstyrken MÅ måles i fritt akustisk rom stort sett fritt for hindringer som kan påvirke trykkmålingen. Lydstyrken MÅ måles med en kalibrert (til Pascal) frifeltsmikrofon 25 cm fra tilbehøret opphengt i ledig plass.

Å spore, eller ikke å spore?

Veldig viktig, enhver tag du finner må ikke bare gi deg en måte å stoppe den fra å ringe hjem med sin plassering til eieren, men også gi klare instruksjoner om hvordan du gjør dette:

Tilbehøret SKAL ha en måte å [bli] deaktivert slik at dets fremtidige plasseringer ikke kan sees av eieren. Deaktivering SKAL gjøres via en fysisk handling (f.eks. knappetrykk, bevegelse, fjerning av batteri osv.).

Tilbehørsprodusenten SKAL gi både en tekstbeskrivelse av hvordan du deaktiverer tilbehøret samt en visuell avbildning (f.eks. bilde, diagram, animasjon osv.) som MÅ være tilgjengelig når plattformen er online og VALGFRITT når offline.

Med andre ord, når du tror du har tatt noen som prøver å spore deg, trenger du en måte å kaste stalkeren din av duften på, samtidig som du kan beholde den mistenkelige enheten trygt som bevis, i stedet for å ty til å knuse den eller kaster den i en innsjø for å holde den stille.

Hvis du ville, forutsatt at enheten ikke var juryrigget til å slå på sporing akkurat når du trodde du hadde slått den av, antar vi at du til og med kan gå av sporet et sted før du slår den av, og deretter gå tilbake til den opprinnelige plasseringen. og fortsett derfra, og setter dermed et falsk spor.

Hva gjør jeg?

Hvis du er interessert i sikkerhet for mobilenheter; hvis du er i personvernet; hvis du er bekymret for hvordan sporingsenheter kan bli misbrukt...

...vi anbefaler å lese gjennom disse foreslåtte standarder.

Selv om noen av spesifikasjonene graver i tekniske detaljer som hvordan man krypterer serienummerdata, er andre like mye sosiale og kulturelle som de er tekniske, for eksempel når, hvordan og for hvem slike krypterte data skal dekrypteres.

Det er også aspekter ved forslaget du kanskje ikke er enig i, for eksempel spesifikasjonen enn at "obfuskert eierinformasjon" må sendes ut av enheten på forespørsel.

Forslaget insisterer for eksempel på at disse "tilslørede" dataene må inneholde minst et delvis telefonnummer (de siste fire sifrene), eller en uthulet e-postadresse (der tips@sophos.com ville bli t***@s*****.com, som skjuler eldre, kortere e-postadresser mye mindre nyttig enn nyere, lengre).

Det nåværende utkastet kom først i går [2023-05-02], så det er fortsatt seks måneder åpne for kommentarer og tilbakemeldinger...

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoAiStream. Web3 Data Intelligence. Kunnskap forsterket. Tilgang her.

- Minting the Future med Adryenn Ashley. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/05/03/tracked-by-hidden-tags-apple-and-google-unite-to-propose-safety-and-security-standards/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 1

- 10

- 13

- 15%

- 2017

- 24

- 30

- 500

- 70

- a

- I stand

- Om oss

- Absolute

- akseptert

- adgang

- tilbehør

- Handling

- la til

- adresse

- adresser

- Fordel

- påvirke

- Etter

- Alle

- langs

- allerede

- også

- Selv

- am

- an

- og

- animasjon

- noen

- noen

- eple

- ER

- rundt

- AS

- aspekter

- At

- forfatter

- forfattere

- auto

- tilgjengelig

- borte

- tilbake

- background-image

- veske

- grunnleggende

- batteri

- BE

- fordi

- bli

- vært

- før du

- være

- mellom

- Stor

- blåtann

- grensen

- både

- Bunn

- men

- knapp

- by

- ring

- ringer

- kom

- rom

- CAN

- kan ikke

- bil

- bære

- Fortsett

- saken

- sentrum

- sjanse

- endring

- klasser

- fjerne

- farge

- kommer

- kommentere

- kommentarer

- samfunnet

- Selskaper

- Selskapet

- ansett

- anser

- kunne

- dekke

- skape

- kriminelle

- kriterier

- kulturell

- Gjeldende

- I dag

- dato

- dag

- dyp

- definert

- Etterspørsel

- krevde

- krav

- beskrivelse

- betegnelse

- detaljer

- enhet

- Enheter

- forskjell

- forskjellig

- DIG

- sifre

- Dimensjon

- dimensjoner

- deaktivert

- Vise

- do

- dokument

- gjort

- ikke

- ned

- Utkast

- e

- hver enkelt

- lett

- elektronisk

- eliminert

- emalje

- oppfordret

- kryptert

- sikre

- fullstendig

- etc

- Selv

- Hver

- alle

- bevis

- nøyaktig

- eksempel

- forvente

- forventet

- eksperter

- Exploit

- ekstra

- rettferdig

- falsk

- famously

- felt

- Finn

- blinkende

- følge

- etter

- Til

- fire

- Gratis

- fra

- framtid

- mellomrom

- Garmin

- gest

- Gi

- gitt

- Go

- Googles

- hånd

- hender

- Henge

- Hard

- Ha

- høyde

- hjelper

- skjult

- Gjemme seg

- holder

- Hjemprodukt

- håp

- TIMER

- hover

- Hvordan

- Hvordan

- Men

- HTTPS

- i

- identifikator

- Identitet

- if

- bilde

- iverksette

- implementert

- in

- hendelse

- inkludere

- inkluderer

- i stedet

- instruksjoner

- interessert

- Internet

- inn

- introdusert

- Introduserer

- involvert

- iPhone

- ISO

- IT

- DET ER

- sjargong

- bare

- Hold

- holde

- Vet

- kjent

- innsjø

- stor

- større

- Siste

- minst

- venstre

- mindre

- Nivå

- plassering

- steder

- Lang

- lenger

- mac

- maskin

- gjøre

- Produsent

- Margin

- marked

- max bredde

- Kan..

- midler

- måling

- måling

- Møt

- mikrofon

- kunne

- minimum

- minutter

- Mobil

- mobilenhet

- Mote

- modifisert

- måneder

- mer

- mest

- mye

- må

- navn

- Nær

- Trenger

- behov

- aldri

- Ny

- Nei.

- normal

- Legge merke til..

- varsling

- Antall

- hindringer

- Åpenbare

- of

- off

- offisielt

- offline

- on

- ONE

- seg

- på nett

- bare

- åpen

- or

- original

- Annen

- andre

- vår

- ut

- enn

- samlet

- egen

- eieren

- paul

- Topp

- kanskje

- perioden

- person

- telefon

- telefoner

- fysisk

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- Plenty

- posisjon

- innlegg

- presentere

- trykk

- press

- privatliv

- pro

- sannsynligvis

- Produkt

- forslag

- foreslå

- foreslått

- beskyttelse

- gi

- publisert

- setter

- Lesning

- ekte

- anbefaler

- registrert

- fjerning

- Svare

- beholde

- avslører

- rigget

- Risiko

- risikoer

- rennende

- trygge

- trygt

- Sikkerhet

- Trygghet og sikkerhet

- Sa

- samme

- sekunder

- sikkerhet

- sikkerhetsrisiko

- se

- synes

- sett

- send

- Sequence

- serie~~POS=TRUNC

- innstilling

- Kort

- bør

- lignende

- ganske enkelt

- SIX

- Seks måneder

- liten

- So

- selskap

- solid

- noen

- Noen

- et sted

- Lyd

- Rom

- sett

- spesielt

- spesifikasjon

- spesifikasjoner

- Spot

- spotting

- Standard

- standarder

- Start

- starter

- Steps

- stikker

- Still

- Stopp

- slik

- ment

- overrasket

- suspendert

- mistenkelig

- Mistenksomt

- SVG

- Bytte om

- system

- TAG

- Ta

- Teknisk

- teknikker

- enn

- Det

- De

- deres

- Dem

- deretter

- Der.

- Disse

- de

- tror

- denne

- selv om?

- trodde

- tre

- tredimensjonal

- Gjennom

- hele

- tid

- ganger

- til

- sammen

- også

- topp

- spor

- sporbar

- Trackers

- Sporing

- overgang

- gjennomsiktig

- prøvd

- SVING

- snudde

- Turning

- vri

- to

- typisk

- etter

- unik

- Universell

- uønsket

- URL

- bruke

- brukt

- ulike

- veldig

- av

- volum

- ønsker

- ønsket

- Vei..

- we

- VI VIL

- når

- hvilken

- mens

- bred

- bredde

- vil

- med

- lurer

- ord

- arbeid

- bekymret

- ville

- skrevet

- X

- ennå

- Du

- Din

- zephyrnet