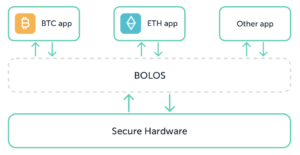

Som du kanskje vet, er Ledger Nano-enhetene dine (Ledger Nano S, Nano S Plus og Nano X) åpne plattformer som utnytter sikkerheten til Secure Elements. Ledger Operating System (OS) laster inn programmer som bruker kryptografiske APIer. OS tilbyr også isolasjon og viktige avledningsmekanismer.

Denne teknologien gir et høyt sikkerhetsnivå selv mot en angriper som har fysisk tilgang til enhetene dine, noe som gjør Ledger-enhetene dine til det perfekte verktøyet for å administrere dine digitale eiendeler sikkert. Men de er også veldig godt egnet til å sikre påloggingsinformasjonen din til mange netttjenester.

Dette er grunnen til at vi har utviklet en ny applikasjon kalt Sikkerhetsnøkkel, som implementerer WebAuthn-standarden for Second Factor Authentication (2FA), Multiple Factor Authentication (MFA) eller til og med passordløs autentisering.

På grunn av OS-begrensninger har denne sikkerhetsnøkkelappen noen begrensninger:

- Den er ikke tilgjengelig på Nano S på grunn av manglende støtte for AES-SIV på Nano S OS.

- Oppdagbar/beboerlegitimasjon støttes, men lagres på en del av enhetens flash som vil bli slettet ved sletting av appen. Det er derfor de ikke er aktivert som standard, men kan aktiveres manuelt på egen risiko i innstillingene om nødvendig. Dette kan skje:

- Hvis brukeren velger å avinstallere den fra Ledger Live

- Hvis brukeren velger å oppdatere appen til en ny tilgjengelig versjon

- Hvis brukeren oppdaterer OS-versjonen

Hva er WebAuthn?

Web Authentication eller WebAuthn for kort er en standard skrevet av W3C og FIDO Alliance. Den spesifiserer en brukerautentiseringsmekanisme basert på offentlig nøkkelkryptering i stedet for passord.

Motivasjonen for å bygge en slik standard var at vår nåværende netttilværelse er bygget på passord og at de fleste sikkerhetsbrudd er knyttet til stjålne eller svake passord.

Utnytte sikkerhetsmekanismen for kryptografi med offentlig nøkkel

Kryptografi av offentlig nøkkel, også kjent som asymmetrisk kryptografi, er en kryptografisk mekanisme basert på å ha to tilknyttede nøkler:

- En privat nøkkel som bør holdes hemmelig

- En offentlig nøkkel som kan deles

Disse nøklene deler følgende egenskap:

- Den offentlige nøkkelen kan brukes til å bekrefte om en melding er signert med den private nøkkelen.

La oss vurdere at en bruker, Bob, oppretter et nøkkelpar og deler den offentlige nøkkelen med Alice. Hvis Bob sender en melding til Alice, kan han signere meldingen ved hjelp av sin private nøkkel og Alice kan bekrefte ved hjelp av den offentlige nøkkelen at meldingen faktisk er signert av Bob, som er den eneste som vet hva den private nøkkelen er.

Når det gjelder autentisering betyr dette at en bruker kan opprette et nøkkelpar og dele den offentlige nøkkelen med en nettbasert tjeneste. Senere kan brukeren autentisere seg ved å bevise overfor nettjenesten at de kjenner den private nøkkelen. Alt dette uten å måtte sende den private nøkkelen til nettjenesten! Dette betyr at den private nøkkelen ikke kan stjeles på serverdatabaser eller avskjæres under kommunikasjon mellom bruker og server.

Spenstig phishing-angrep

WebAuthn-standarden har også egenskapen til å være motstandsdyktig mot klassiske phishing-angrep.

I utgangspunktet, a phishing angrep er et angrep der en hacker lurer deg til å avsløre sensitiv informasjon, i vårt tilfelle påloggingsinformasjon.

I motsetning til andre MFA-mekanismer som OTP, er WebAuthn-mekanismen motstandsdyktig mot slike angrep. Faktisk er hvert nøkkelpar knyttet til et spesifikt opphav, eller webdomene, noe som betyr at et angrep prøver å lure deg til å bruke en WebAuthn-legitimasjon i et annet domene (f.eks. et falskt nettsted med url best-service.com i stedet for en legitim nettadresse best.service.com) vil mislykkes ettersom autentiseringsenheten ikke vil ha et tilsvarende nøkkelpar for det domenet. Derfor vil angrepet mislykkes og motstanderen vil ikke få noen nyttig informasjon.

Sterk maskinvaresikkerhet

WebAuthn anbefaler å bruke maskinvaresikkerhetselementer for å trygt lagre de private nøklene. Når det gjelder Ledger Security Key-applikasjonen, lagres private nøkler i enheten Secure Element (SE) som har bestått en Common Criteria-sikkerhetsevaluering – en internasjonal standard for bankkort og statlige krav – og har fått et EAL5+-sertifikat. Du kan finne mer informasjon om Ledger-enhetssertifiseringer her..

Attesterte registreringer

WebAuthn-autentisering er attestert, dette betyr at serveren kan bekrefte at autentiseringsenheten er lovlig. Dette kan aktiveres på enkelte tjenester for kun å autorisere en kort liste over autentiseringsenheter eller for å oppdage uredelige kilder.

Hvordan WebAuthn fungerer

La oss først spesifisere hvilke som er de forskjellige aktørene:

- De Bruker, det vil si at du prøver å registrere deg trygt på en nettbasert tjeneste.

- De Relying Party, som refererer til en server som gir tilgang til en sikker programvareapplikasjon ved hjelp av WebAuthn. For eksempel Google, Facebook, Twitter.

- De User Agent, som refererer til all programvare som handler på vegne av en bruker, som "henter, gjengir og forenkler sluttbrukerinteraksjon med nettinnhold". For eksempel din favoritt nettleser på ditt favorittoperativsystem.

- De Autentifiserer, som refererer til et middel som brukes til å bekrefte en brukeridentitet. I dette tilfellet er dette din Ledger Nano-enhet som kjører sikkerhetsnøkkelapplikasjonen.

Det er to store WebAuthn-operasjoner, som kan gjenopptas som:

- Påmelding hvor:

- de Autentisering mottar en forespørsel, gjennom User Agent, fra Relying Party, som inneholder den pålitelige partens opprinnelse eller nettdomene sammen med en brukeridentifikator og eventuelt brukernavnet.

- de Autentisering ber om Bruker samtykke, oppretter et unikt nøkkelpar, og svarer deretter den tillitsfulle parten med den offentlige nøkkelen.

- Autentisering hvor:

- de Autentisering mottar, gjennom User Agent, en forespørsel fra Relying Party, som inneholder Relying Party-opprinnelsen eller webdomenet sammen med en utfordring.

- de Autentisering ber om Bruker samtykke og svarer deretter med en melding som inneholder en signatur opprettet med den registrerte legitimasjonen tilknyttet private nøkkel.

Du kan finne en mer detaljert forklaring på mekanismen bak WebAuthn her..

Forskjellen med Ledger FIDO-U2F Nano App

Ledger FIDO-U2F-applikasjonen implementerer FIDO U2F, en tidligere versjon av FIDO2 som er inkludert i WebAuthn-standarden. Denne forrige versjonen ble designet for å brukes som en andre faktor for passord, mens WebAuthn er ment å tillate passordløs autentisering.

Globalt gir det en bedre brukeropplevelse:

- På autentiseringsenheter med skjerm kan nå opprinnelsen (eller tjenestedomenet) vises i stedet for hashen.

- Oppdagbar legitimasjon (også kalt resident keys) er introdusert i FIDO2-spesifikasjonene. De tillater passordløse scenarier der brukeren ikke engang trenger å skrive inn brukernavnet på tjenesten. I stedet, etter å ha utført registreringen, kan den tillitsfulle parten be om en autentisering med bare opprinnelsen og ingen legitimasjonsliste. Ved mottak av en slik forespørsel, ser autentiseringsenheten etter internt lagrede (beboer) påloggingsopplysninger knyttet til denne avhengige parten og bruker dem for å autentisere brukeren.

kompatibilitet

WebAuthn-standarden og derfor Ledger Security Key-applikasjonen støttes på mange operativsystemer og nettlesere:

- På Windows 10 og nyere støttes det minst på Edge, Chrome og Firefox

- På MacOS 11.4 og nyere støttes den på Safari og Chrome, men den er bare delvis tilgjengelig på Firefox foreløpig. Chrome anbefales på grunn av kjente ustabiliteter med Safari.

- På Ubuntu 20.04 og nyere støttes det på Chrome, men det er bare delvis tilgjengelig på Firefox foreløpig.

- På iOS 14 og iPadOS 15.5 og nyere støttes det på Safari, Chrome og Firefox

- På Android støttes det ikke per nå. Det bør starte med Google Play Services v23.35 (september 2023-utgivelse).

Bruke Ledger Security Key-applikasjonen

WebAuthn-tjenester

WebAuthn har nå nådd en bred adopsjon. Derfor kan Ledger Security Key-applikasjonen brukes på mange tjenester for multippelfaktorautentisering og noen ganger for passordfri autentisering.

Her er et utdrag av tjenestene som implementerer Webauthn:

- 1Password

- AWS

- Binance

- Bitbucket

- dropbox

- Gandhi

- Gemini

- GitHub

- GitLab

- Microsoft

- Okta

- Salesforce

- Shopify

- Nappe

Steg for steg eksempel

- Last ned Ledger Live og velg sikkerhetsnøkkelapplikasjonen i "My Ledger"-delen for å installere den på enheten din

- Sett de riktige innstillingene på ønsket tjeneste (AWS, Dropbox, Facebook, Google, GitHub, Microsoft, Twitter, …)

- Bruk sikkerhetsnøkkelen for å logge på!

Takket være å kombinere sikkerheten til tredjepartstjenesten din og sikkerhetsnøkkelapplikasjonen vår, har du nå aktivert en toppmoderne sikkerhet for kontoene dine

Sikring av SSH-nøkler

SSH-nøkler brukes av utviklere i noen kritiske situasjoner, fra autentisering til en GIT-server, opp til tilkobling til kritiske produksjonsservere. Ledger-enheter hadde allerede en måte å sikre SSH-nøklene dine ved å bruke Ledger SSH Nano Application. Dette krevde imidlertid bruk av en dedikert Nano-applikasjon og en agent på datamaskinen din. Dette er ikke lenger tilfelle. OpenSSH 8.2 introduserte en ny funksjon som tillater "native" bruk av FIDO-autentiseringsenheter for SSH-nøkkellagring.

Eksempel på bruk

La se hvordan det kan brukes til å samhandle med et GitHub-depot:

1. Lag et par:

$ssh-keygen -t ed25519-sk -f ~/.ssh/id_mykey_sk Generating public/private ed25519-sk key pair.

You may need to touch your authenticator to authorize key generation.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/user/.ssh/id_mykey_sk

Your public key has been saved in /home/user/.ssh/id_mykey_sk.pub

The key fingerprint is:

SHA256:ZdHzzXRboYdbVXpLN12EKyDEYycNMDXRJV45ECYEBp8 user@LPFR0218

The key's randomart image is:

+[ED25519-SK 256]-+

| ..=BO=*=o. +B|

| o o*==+= +.B|

| E. =+. *.XB|

| o . Bo*|

| S o . |

| |

| |

| |

| |

+----[SHA256]-----+

2. Registrer SSH-nøkkelen på GitHub-kontoen din (se GitHub-dokumentasjonen)

3. Bruk den for eksempel til å klone et depot:

$git clone :LedgerHQ/app-bitcoin-new.git

Cloning into 'app-bitcoin-new'...

Confirm user presence for key ED25519-SK SHA256:iGu/I9kjxypEHkQIGmgTLBCA8ftm4Udu1DfkK2BwE0o

remote: Enumerating objects: 5625, done.

remote: Counting objects: 100% (10/10), done.

remote: Compressing objects: 100% (10/10), done.

remote: Total 5625 (delta 1), reused 2 (delta 0), pack-reused 5615

Receiving objects: 100% (5625/5625), 2.11 MiB | 636.00 KiB/s, done.

Resolving deltas: 100% (4055/4055), done.Hvis du har flere SSH-nøkler, kan du følge dette StackOverflow -svaret for å velge en bestemt nøkkel i stedet for standardtasten.

parametere

Når du oppretter et SSH-nøkkelpar ved hjelp av ssh-keygen og sikkerhetsnøkkelen din, kan du:

- Velg nøkkelpargenereringskurven ved å spesifisere enten

-t ed25519-skor-t ecdsa-sk - Tillat bruk av privat SSH-nøkkel uten manuell aksept på sikkerhetsnøkkelen ved å spesifisere

-O no-touch-required. Noen tjenester kan imidlertid nekte slik autentisering, dette er tilfellet for GitHub.

Det er en ekstra resident alternativet, men det gir ikke ekstra sikkerhet og bruken er mer kompleks.

Xavier Chapron

Fastvareingeniør

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://www.ledger.com/blog/strengthen-the-security-of-your-accounts-with-webauthn

- : har

- :er

- :ikke

- :hvor

- $OPP

- 1

- 10

- 11

- 14

- 15%

- 20

- 2023

- 2FA

- 35%

- 8

- a

- Om oss

- godkjennelse

- adgang

- Logg inn

- kontoer

- skuespill

- aktører

- legge til

- Ytterligere

- Adopsjon

- Etter

- en gang til

- mot

- Agent

- alice

- Alle

- Allianse

- tillate

- tillate

- tillater

- langs

- allerede

- også

- an

- og

- android

- noen

- APIer

- app

- Søknad

- søknader

- hensiktsmessig

- ER

- AS

- Eiendeler

- assosiert

- At

- angripe

- Angrep

- godkjenne

- Autentisering

- autorisere

- tilgjengelig

- AWS

- Banking

- basert

- BE

- vært

- vegne

- bak

- Bedre

- bob

- brudd

- nett~~POS=TRUNC leseren~~POS=HEADCOMP

- Bygning

- bygget

- men

- by

- CAN

- Kort

- saken

- sertifikat

- utfordre

- Chrome

- kombinere

- Felles

- kommunikasjon

- kompatibilitet

- komplekse

- datamaskin

- databehandling

- Bekrefte

- Tilkobling

- samtykke

- Vurder

- begrensninger

- Tilsvarende

- telling

- skape

- opprettet

- skaper

- Opprette

- KREDENSISJON

- Credentials

- kriterier

- kritisk

- kryptografisk

- kryptografi

- Gjeldende

- skjøger

- databaser

- dedikert

- Misligholde

- Delta

- designet

- ønsket

- detaljert

- oppdage

- utviklet

- utviklere

- enhet

- Enheter

- forskjell

- forskjellig

- digitalt

- Digitale eiendeler

- vises

- gjør

- ikke

- domene

- gjort

- dropbox

- to

- under

- e

- hver enkelt

- Edge

- element

- elementer

- aktivert

- Enter

- evaluering

- Selv

- eksempel

- eksistens

- erfaring

- forklaring

- trekke ut

- forenkler

- faktor

- FAIL

- forfalskning

- Favoritt

- Trekk

- FIDO-alliansen

- Finn

- fingeravtrykk

- Firefox

- Blitz

- etter

- Til

- uredelig

- fra

- genererer

- generasjonen

- få

- gå

- GitHub

- Google Play

- hacker

- HAD

- skje

- maskinvare

- Maskinvaresikkerhet

- hash

- Ha

- å ha

- he

- Høy

- hans

- Hvordan

- Men

- HTTPS

- Identifikasjon

- identifikator

- Identitet

- if

- bilde

- implementere

- redskaper

- in

- inkludert

- faktisk

- informasjon

- installere

- i stedet

- samhandle

- interaksjon

- internt

- internasjonalt

- inn

- introdusert

- iOS

- iPadOS

- isolasjon

- IT

- DET ER

- jpg

- bare

- holdt

- nøkkel

- nøkler

- Vet

- Knowing

- kjent

- maling

- seinere

- minst

- Ledger

- Ledger Live

- Ledger Nano

- Ledger Nano S

- Legit

- legitim

- Nivå

- utnytte

- i likhet med

- begrensninger

- Liste

- leve

- laster

- logg

- Logg inn

- lenger

- UTSEENDE

- MacOS

- større

- Making

- administrer

- håndbok

- manuelt

- mange

- Kan..

- midler

- ment

- mekanisme

- mekanismer

- melding

- MFA

- Microsoft

- kunne

- mer

- mest

- Motivasjon

- flere

- navn

- oppkalt

- nano

- Trenger

- nødvendig

- Ny

- Nei.

- nå

- gjenstander

- innhentet

- of

- Tilbud

- on

- ONE

- på nett

- bare

- åpen

- drift

- operativsystem

- Drift

- Alternativ

- or

- opprinnelse

- OS

- Annen

- vår

- egen

- par

- parametere

- del

- parti

- bestått

- passord

- perfekt

- utført

- phishing

- phishing-angrep

- fysisk

- Plattformer

- plato

- Platon Data Intelligence

- PlatonData

- Spille

- i tillegg til

- tilstedeværelse

- forrige

- privat

- private Key

- Private nøkler

- Produksjon

- eiendom

- beskyttet

- gir

- gi

- beviser

- offentlig

- offentlig Key

- offentlige nøkler

- nådd

- mottar

- mottak

- anbefales

- anbefaler

- refererer

- om

- registrere

- registrert

- Registrering

- i slekt

- slipp

- avhengig

- gjengir

- Repository

- anmode

- forespørsler

- påkrevd

- Krav

- spenstig

- avslørende

- Risiko

- rennende

- s

- Safari

- trygt

- samme

- lagret

- scenarier

- Skjerm

- Sekund

- Seksjon

- sikre

- sikkert

- sikkerhet

- sikkerhetsbrudd

- se

- send

- sender

- sensitive

- September

- server

- Servere

- tjeneste

- Tjenester

- innstillinger

- SHA256

- Del

- Aksjer

- Kort

- bør

- undertegne

- signatur

- signert

- nettstedet

- situasjoner

- Software

- noen

- noen ganger

- Kilder

- spesifikk

- spesifikasjoner

- Standard

- Begynn

- Tilstand

- state-of-the-art

- Trinn

- stjålet

- lagring

- oppbevare

- lagret

- Forsterke

- slik

- støtte

- Støttes

- system

- Teknologi

- Det

- De

- Dem

- seg

- deretter

- derfor

- de

- Tredje

- denne

- Gjennom

- til

- verktøy

- Totalt

- berøre

- prøver

- to

- Ubuntu

- unik

- Oppdater

- oppdateringer

- upon

- bruk

- bruke

- brukt

- Bruker

- Brukererfaring

- Brukere

- bruker

- ved hjelp av

- verifisere

- versjon

- veldig

- var

- Vei..

- we

- web

- nettleser

- VI VIL

- Hva

- mens

- hvilken

- HVEM

- hvorfor

- bred

- Wikipedia

- vil

- vinduer

- med

- innenfor

- uten

- skrevet

- X

- Du

- Din

- zephyrnet