Det er en hundematverden for kryptosvindlere.

Nye rapporter har nettopp avslørt hvordan en person identifiserte kryptosvindlere for å frarøve dem deres dårlige midler.

Krypto-svindlere bruker ofte sosiale ingeniørteknikker for å samhandle med ofre og overbevise dem om å skille seg av sine hardt opptjente penger. Svindlere gjør dette enten ved å sende midler direkte til svindlere eller ved å gi tillatelsene som trengs for å få tilgang til lommebøker.

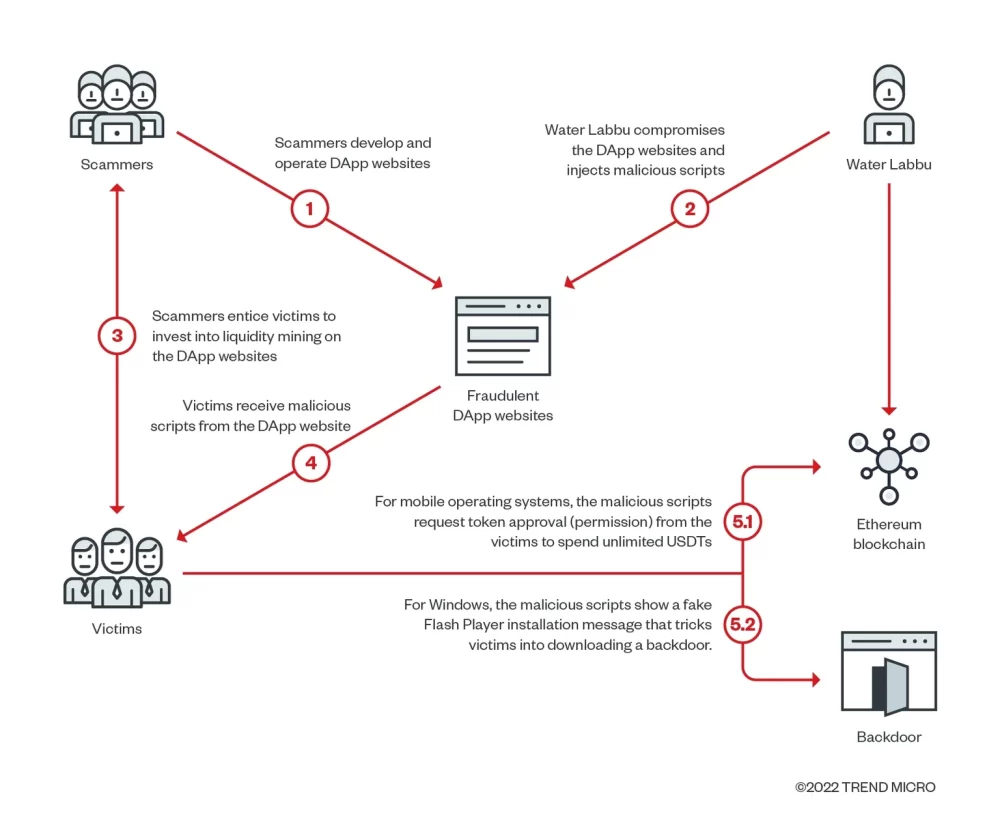

Water Labbu, navnet på personen som ranet svindlerne, har angivelig utnyttet en lignende metode for å stjele kryptovalutaer og skaffet tilgangstillatelser til offerets lommebøker. De brukte imidlertid ikke noen form for sosial ingeniørkunst, og overlot det skitne arbeidet til de opprinnelige svindlerne.

I stedet for å lage sine egne svindelnettsteder, kompromitterte Water Labbu nettsidene til andre svindlere som utga seg som legitime desentraliserte applikasjoner (dApps) og injiserte skadelig JavaScript-kode i dem.

Water Labbu lurte i skyggene og ventet tålmodig på at verdifulle ofre skulle koble lommeboken til en svindel-dApp, før han injiserte en JavaScript-nyttelast på nettstedet for å stjele pengene.

Ingenting endret seg for den opprinnelige svindlerens ofre - de ble fortsatt ranet. Den eneste forskjellen er at Water Labbu begynte å snappe krypto fra svindlerne, og overføre midlene til deres egen lommebok.

"Forespørselen er forkledd for å se ut som den ble sendt fra et kompromittert nettsted og ber om tillatelse til å overføre et nesten ubegrenset beløp på USD Tether fra målets lommebok», står det i Trend Micro rapporterer.

Water Labbu klarer seg med mer enn $300,000 XNUMX

I ett identifisert tilfelle ble det skadelige skriptet tappet USDT fra to adresser, bytte dem på Unwap utveksling-først til USDC stablecoin og deretter til Ethereum (ETH)—før du sender ETH-midlene til TornadoCash mikser.

Rapporten bemerket også at Water Labbu brukte forskjellige metoder for forskjellige operativsystemer. For eksempel, hvis offeret lastet skriptet fra et skrivebord som kjører Windows, returnerte det et annet skript som viser en falsk Flash-oppdateringsmelding som ber offeret om å laste ned en ondsinnet kjørbar fil.

Trend Micro sa at Water Labbu hadde kompromittert minst 45 svindelnettsteder, de fleste av dem etter den s.k. «Tapsfri likviditetsløfte for gruvedrift» modell, farene ved hvilke rettshåndhevelsesbyråer varslet omtrent tidligere i år.

Ifølge sikkerhetsanalytikere er fortjenesten gjort av Water Labbu estimert til å være minst 316,728 XNUMX dollar basert på transaksjonsregistreringer fra ni identifiserte ofre.

Hold deg oppdatert på kryptonyheter, få daglige oppdateringer i innboksen din.

- Bitcoin

- blockchain

- blockchain-overholdelse

- blockchain konferanse

- virksomhet

- coinbase

- coingenius

- Konsensus

- kryptokonferanse

- krypto gruvedrift

- cryptocurrency

- desentralisert

- dekryptere

- Defi

- Digitale eiendeler

- ethereum

- maskinlæring

- ikke soppbart token

- plato

- plato ai

- Platon Data Intelligence

- Platoblokkjede

- PlatonData

- platogaming

- polygon

- bevis på innsatsen

- W3

- zephyrnet

Mer fra dekryptere

The Machines Arena-spillforhåndsvisning: Er dette neste overvåking? – Dekrypter

MakerDAO-grunnlegger oppfordrer DAI til å slippe Dollar Peg Midt Tornado Cash Fallout

El Salvadors president insisterer på at Bitcoin-bruk ikke vil være obligatorisk

Over $ 1 milliard verdt av Ethereum brent siden London Hard Fork

Rapport sprenger Bitcoin-gruvedrift for forurensning – men bitcoinere kjøper det ikke

Ethereum -prisen stiger 10% midt i NFT -gjenoppblomstring, som overgår Bitcoin

Jonas Surmann fra DeFi Chain på Mainnet 2022: How DeFi Will Weather Crypto Winter

SEC forsinker igjen beslutningen om gråskala Ethereum ETF – Dekrypter

Bitcoin svever nesten årlig høyt som Halving og ETF Loom – Dekrypter

TikTok lanserer Ethereum NFT -er med Lil Nas X, Gary Vee, Grimes

Gå inn i 'Universet': Det filmatiske Sci-Fi-spillet tar form på polygon – Dekrypter