Komunikat prasowy

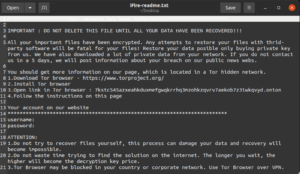

SAN FRANCISCO, 30 stycznia 2024 r. /PRNewswire/ — zarys, wiodący dostawca rozwiązań płynnie rozszerzających zarządzanie dostępem uprzywilejowanym (PAM), opublikowała dzisiaj swoje coroczne „Stan oprogramowania ransomware”, który pokazuje, że ataki ransomware ponownie wzrastają i ujawnia zmianę strategii wśród cyberprzestępców. Znana taktyka okaleczania firmy i przetrzymywania jej jako zakładnika została zastąpiona nowymi strategiami wykorzystującymi ukrycie do wydobywania prywatnych i wrażliwych danych. Następnie cyberprzestępcy często grożą, że sprzedają go oferentowi, który zaoferuje najwyższą cenę w ciemnej sieci, lub wykorzystają go, aby uzyskać sowitą wypłatę z ubezpieczenia cybernetycznego.

Pod tytulem, "Stan ransomware 2024: przewidywanie bitwy i wzmacnianie swojej obrony”, w raporcie przeanalizowano dane z ankiety Censuswide przeprowadzonej wśród ponad 300 amerykańskich decydentów z zakresu IT i bezpieczeństwa, aby zidentyfikować istotne zmiany w porównaniu z danymi z raportu z poprzedniego roku i odkryć nowe możliwe trendy. Przede wszystkim liczba ransomware powraca na coraz większą skalę. Liczba organizacji twierdzących, że w ciągu ostatnich 2021 miesięcy padły ofiarą oprogramowania ransomware, choć nie powróciła do poziomu z 12 r., wzrosła ponad dwukrotnie w stosunku do ubiegłego roku, z 25% do 53%. Na celowniku cyberprzestępców najczęściej znajdowały się firmy średniej wielkości – 65% stwierdziło, że w ciągu ostatnich 12 miesięcy padło ofiarą oprogramowania ransomware. Organizacje płacą także okupy częściej – aż do 76% z 68% w roku poprzednim.

Bardziej uderzające są jednak wyłaniające się trendy w motywacjach, strategiach i taktykach, które ujawniło badanie. Ekstrakcja danych odnotowała wzrost o 39% (zgłoszonych przez 64% respondentów w porównaniu z 46%) i stała się preferowanym celem atakujących, którzy obecnie przejmują kontrolę nad siecią firmy w celu pobierania wrażliwych danych w celu sprzedaży w darknecie. Dowodem na tę tendencję jest także znaczny spadek tradycyjnego wyłudzania pieniędzy jako głównej motywacji (34% w porównaniu z 69% rok wcześniej).

„Wygląda na to, że oprogramowanie ransomware przeszło zasadniczą zmianę – nie chodzi już tylko o szybką i łatwą wypłatę” – powiedział Rick Hanson, prezes Delinea. „Mimo że organizacje inwestują więcej w sieci bezpieczeństwa, takie jak ubezpieczenia cybernetyczne, które często obejmują wypłaty z tytułu oprogramowania ransomware, cyberprzestępcy przekonują się, że stosowanie taktyk ukrywania się, aby pozostać poza zasięgiem radaru i uzyskać dostęp do wrażliwych, cennych informacji w celu sprzedaży, jest lepszą inwestycją ich wysiłków .”

W miarę zmiany swoich głównych celów cyberprzestępcy zmodyfikowali taktykę i odeszli od poczty elektronicznej jako preferowanego wektora ataków (spadek z 52% do 37%), skupiając się zamiast tego na chmurze (44%) i zainfekowanych aplikacjach (39%). Stosując bardziej tajne podejście, napastnicy mogą dłużej pozostać niewykryci i uzyskać ciągły dostęp do systemów i danych, co pozwala im na zwiększenie szkód, kiedy tylko tego chcą.

Pojawiły się kontrastujące trendy dotyczące środków stosowanych przez organizacje przeciwko oprogramowaniu ransomware. Chociaż 91% wskazało, że ma specjalne przydziały budżetu na oprogramowanie ransomware, co stanowi wzrost w porównaniu z 68% w 2022 r., tylko 61% (spadek z 76%) stwierdziło, że budżety na bezpieczeństwo zostały przydzielone po ataku, co może wynikać z niepewności gospodarczej lub napiętych budżetów. Pomimo poczucia, że mogliby wzmocnić zabezpieczenia, wydając więcej na krytyczne obszary, takie jak zarządzanie dostępem uprzywilejowanym (28% w porównaniu z 16%), respondenci wydawali się nie mieć jasności co do tego, w jaki sposób zwiększone wydatki pomogą poprawić bezpieczeństwo. Pozytywnym akcentem jest to, że kierownictwo i zarządy słuchają teraz informacji, ponieważ 76% stwierdziło, że ich kierownictwo jest zaniepokojone oprogramowaniem ransomware, ale być może dopiero po ataku.

„Zmieniające się strategie i taktyki ataków ransomware wymagają wielowarstwowego podejścia do bezpieczeństwa, które ogranicza ryzyko nieautoryzowanego dostępu, nawet w przypadku naruszenia bezpieczeństwa danych uwierzytelniających” – powiedział Joseph Carson, doradca CISO i główny specjalista ds. bezpieczeństwa w Delinea. „Pokazuje także kluczową rolę, jaką odgrywa uprzywilejowany dostęp w ogólnym poziomie cyberbezpieczeństwa”.

Aby pobrać bezpłatną kopię raportu, odwiedź stronę https://delinea.com/resources/ransomware-2024-research-report.

O Delinei

Delinea jest wiodącym dostawcą rozwiązań do zarządzania dostępem uprzywilejowanym (PAM) dla nowoczesnych, hybrydowych przedsiębiorstw. Platforma Delinea płynnie rozszerza PAM, zapewniając autoryzację dla wszystkich tożsamości, zapewniając dostęp do najważniejszej infrastruktury chmury hybrydowej w organizacji i wrażliwych danych, aby pomóc zmniejszyć ryzyko, zapewnić zgodność i uprościć bezpieczeństwo. Delinea usuwa złożoność i wyznacza granice dostępu dla tysięcy klientów na całym świecie. Naszymi klientami są zarówno małe firmy, jak i największe na świecie instytucje finansowe, agencje wywiadowcze i firmy zajmujące się infrastrukturą krytyczną. Dowiedz się więcej o Delinea na LinkedIn, Twitter, YouTube.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.darkreading.com/cyberattacks-data-breaches/delinea-research-reveals-that-ransomware-is-back-on-the-rise-as-cybercriminals-motivation-shifts-to-data-exfiltration

- :Jest

- :nie

- $W GÓRĘ

- 12

- Miesiąc 12

- 2021

- 2022

- 2024

- 30

- 300

- 7

- a

- O nas

- dostęp

- doradczy

- Po

- ponownie

- przed

- agencje

- Wszystkie kategorie

- przydzielony

- przydziały

- również

- Chociaż

- wśród

- an

- analizowane

- i

- roczny

- przewidywanie

- pojawił się

- pojawia się

- aplikacje

- podejście

- SĄ

- obszary

- na około

- AS

- At

- atakować

- Ataki

- autoryzacja

- z dala

- z powrotem

- Bitwa

- BE

- stał

- być

- zanim

- Ulepsz Swój

- grzbiet

- Granice

- budżet

- Budżety

- biznes

- ale

- by

- CAN

- na pewno

- zmiana

- zmieniony

- Zmiany

- wymiana pieniędzy

- szef

- Dodaj

- CISO

- twierdząc,

- klarowność

- Chmura

- infrastruktura chmurowa

- COM

- Firmy

- sukcesy firma

- w porównaniu

- kompleksowość

- spełnienie

- bezpłatny

- Zagrożone

- zaniepokojony

- ciągły

- kontrola

- mógłby

- pokrycie

- Listy uwierzytelniające

- przestępcy

- okaleczający

- krytyczny

- Infrastruktura krytyczna

- crosshairs

- Klientów

- cyber

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- uszkodzić

- Darknet

- dane

- Decydenci

- Obrony

- Definiuje

- Mimo

- podwojona

- na dół

- pobieranie

- SPADEK

- z powodu

- łatwo

- Gospodarczy

- niepewność gospodarcza

- wysiłek

- wyłonił

- wschodzących

- umożliwiając

- zapewnić

- Enterprise

- Parzyste

- udowodnione

- kierownictwo

- eksfiltracja

- rozciągać się

- rozciąga się

- znajomy

- uczucie

- budżetowy

- Instytucje finansowe

- znalezieniu

- i terminów, a

- następujący

- W razie zamówieenia projektu

- główny

- Francisco

- często

- od

- Wzrost

- zyskuje

- cel

- Gole

- przyznanie

- Have

- pomoc

- Najwyższa

- przytrzymanie

- W jaki sposób

- Jednak

- HTTPS

- Hybrydowy

- zidentyfikować

- tożsamości

- podnieść

- in

- włączony

- wzrosła

- wzrastający

- wskazany

- Informacja

- Infrastruktura

- zamiast

- instytucje

- ubezpieczenie

- Inteligencja

- inwestowanie

- inwestycja

- IT

- JEGO

- Styczeń

- właśnie

- Brak

- największym

- Nazwisko

- Ostatni rok

- warstwowy

- Przywództwo

- prowadzący

- UCZYĆ SIĘ

- poziomy

- Dźwignia

- lubić

- Słuchanie

- dłużej

- Główny

- i konserwacjami

- środków

- Nowoczesne technologie

- zmodyfikowano

- pieniądze

- miesięcy

- jeszcze

- większość

- Motywacja

- motywacje

- przeniósł

- Sieci

- sieć

- Nowości

- Nie

- noty

- już dziś

- numer

- of

- często

- on

- tylko

- or

- organizacja

- organizacji

- ludzkiej,

- koniec

- ogólny

- Przeszłość

- zwracając

- płatność

- Wypłaty

- może

- Miejsce

- Platforma

- plato

- Analiza danych Platona

- PlatoDane

- odgrywa

- polityka

- pozytywny

- możliwy

- Korzystny

- prezydent

- poprzedni

- Wcześniejszy

- prywatny

- uprzywilejowany

- dostawca

- że

- opublikowany

- Szybki

- radar

- Rampa

- zasięg

- ransomware

- Ataki ransomware

- osiągnięty

- zbierać

- zmniejszyć

- zarejestrowany

- pozostawać

- usuwa

- otrzymuje

- raport

- Zgłoszone

- wymagać

- Badania naukowe

- respondenci

- Ujawnił

- ujawnia

- Rosnąć

- Ryzyko

- Rola

- s

- Bezpieczeństwo

- Powiedział

- Naukowiec

- SEA

- płynnie

- bezpieczeństwo

- wydawało się

- sprzedać

- wrażliwy

- Przesunięcia

- Targi

- znaczący

- upraszczać

- ponieważ

- mały

- małych firm

- Rozwiązania

- specyficzny

- Spędzanie

- Łącza

- stwierdzając

- pobyt

- Stealth

- strategie

- Strategia

- wzmocnienie

- powstaje

- Badanie

- systemy

- taktyka

- biorąc

- kierowania

- niż

- że

- Połączenia

- świat

- ich

- Im

- następnie

- one

- to

- tysiące

- grozić

- mocniej

- do

- już dziś

- tradycyjny

- Trend

- Trendy

- Nieupoważniony

- Niepewność

- odkryć

- dla

- us

- posługiwać się

- za pomocą

- Cenny

- Ve

- Ofiara

- były

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- KIM

- w

- świat

- na calym swiecie

- by

- rok

- Twój

- youtube

- zefirnet