Oszustwa

Oto, w jaki sposób cyberprzestępcy atakują kryptowaluty i jak możesz chronić swoje bitcoiny lub inne kryptowaluty

Kwiecień 15 2024

•

,

6 minuta. czytać

Bitcoin jest na rozdarciu. Największa na świecie cyfrowa waluta pod względem kapitalizacji rynkowej na początku marca przekroczyła swoją poprzednią rekordową wartość prawie 69,000 XNUMX dolarów. Śnieży warte oszacowania 1.3 biliona dolarów. Jednak zmienna wartość kryptowaluty niekoniecznie odpowiada poziomowi aktywności cyberprzestępczej, jaki możemy zaobserwować. W rzeczywistości, Liczba zagrożeń kryptograficznych kwitnie przez lata.

W tej chwili świat kryptowalut przygotowuje się na halving Bitcoina, który ma nastąpić jeszcze w tym miesiącu. Wydarzenia te przyciągają nie tylko znaczną uwagę mediów i zainteresowanie opinii publicznej kryptowalutami, ale także przyciągają złośliwych aktorów, którzy chcą wykorzystać otaczający je szum do uruchamiania oszustw typu phishing lub oszukańczych programów inwestycyjnych skierowanych do niczego niepodejrzewających osób.

Przyjrzyjmy się, co musisz wiedzieć i robić, aby chronić swoją cyfrową walutę.

Ryzyko kryptowalut przybiera różne formy

Posiadanie kryptowalut może być atrakcyjne dla wielu ze względu na (pseudo)anonimowość, niskie koszty transakcji i jako alternatywna opcja inwestycyjna. Ale przestrzeń kryptograficzna to także coś w rodzaju nieuregulowanego Dzikiego Zachodu. Podmioty zagrażające są przygotowane i gotowe do bezlitosnego wykorzystywania każdego użytkownika pozbawionego umiejętności cyfrowych – poprzez oszustwa i wyrafinowane złośliwe oprogramowanie. W niektórych przypadkach mogą Cię całkowicie ominąć i zająć się giełdami kryptowalut oraz innymi stronami trzecimi.

Główne zagrożenia możemy podzielić na trzy typy: złośliwe oprogramowanie, oszustwa i naruszenia bezpieczeństwa stron trzecich.

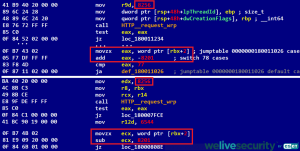

1. Złośliwe oprogramowanie i złośliwe aplikacje

Według analityków, liczba wykrytych szkodliwych programów zaprojektowanych specjalnie do kradzieży kryptowalut z portfeli użytkowników (kryptostaalerów) wzrosła o 68% w okresie od pierwszej do drugiej połowy 1 r. najnowszy raport ESET o zagrożeniach. Jednym z najpopularniejszych jest Lumma Stealer, znany również jako LummaC2 Stealer, którego celem są portfele cyfrowe, dane uwierzytelniające użytkowników, a nawet rozszerzenia przeglądarki z uwierzytelnianiem dwuskładnikowym (2FA). Wydobywa również informacje z zaatakowanych maszyn. Wykrywanie tego konkretnego kryptokradcy – dostarczanego jako usługa cyberprzestępcom – potroiło się między pierwszą a drugą połową 1 r.

Inne zagrożenia złośliwym oprogramowaniem kradnącym kryptowaluty obejmują:

- Crypto drenaż: rodzaj złośliwego oprogramowania zaprojektowany w celu identyfikowania wartości aktywów w portfelu(ach), wykorzystywania złośliwych inteligentnych kontraktów do szybkiego wysysania środków, a następnie używania mikserów lub wielokrotnych przelewów w celu ukrycia swoich śladów. Jeden wariant, MS Drainer, ukradł szacuje się na 59 mln dolarów w ciągu dziewięciu miesięcy

- Typowi złodzieje informacji, tacy jak RedLine Stealer, Agent Tesla i Racoon Stealer, mają możliwości kryptokradzieży

- Trojany ClipBanker – inny rodzaj ogólnej kradzieży informacji – wyłudzają również adresy kont portfeli kryptowalut

- W fałszywych aplikacjach często ukryte jest złośliwe oprogramowanie kradnące kryptowaluty. Ostatnio np. Odkryli badacze firmy ESET dziesiątki wariantów złośliwego oprogramowania ClipBanker w zarażonych trojanami aplikacjach WhatsApp i Telegram zaprojektowanych w celu pobierania adresów portfeli kryptograficznych wysyłanych przez użytkowników w wiadomościach na czacie

- Złośliwe oprogramowanie typu botnet, takie jak Amadey, DanaBot i LaplasBanker mogą również zawierać funkcję kradzieży informacji z portfela kryptograficznego

2. Oszustwa i inżynieria społeczna

Czasami przestępcy całkowicie rezygnują ze złośliwego oprogramowania i/lub łączą je ze starannie przygotowanymi atakami, których celem jest wykorzystanie naszej łatwowierności. Zwróć uwagę na następujące typowe objawy oszustwa, których celem jest kryptowaluta:

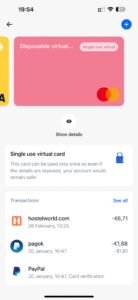

- Techniki phishingowe są często przyzwyczajeni nakłaniać ofiary do klikania złośliwych łączy zaprojektowany do kradzieży informacji/funduszy z portfela kryptograficznego. W przypadku urządzeń do pobierania kryptowalut pierwszym kontaktem są często reklamy na fałszywych kontach w mediach społecznościowych, które są sfałszowane tak, aby wyglądały jak legalne, głośne konta. Użytkownicy są następnie kierowani na stronę phishingową, która ma wyglądać na prawdziwą platformę dystrybucji tokenów, a następnie proszeni są o połączenie swoich portfeli z tą witryną. Ofierze zostanie następnie przedstawiona (złośliwa) transakcja do podpisania, która automatycznie opróżni jej portfel ze środków. Ofiary stracił 47 milionów dolarów w lutym przed tego rodzaju oszustwem.

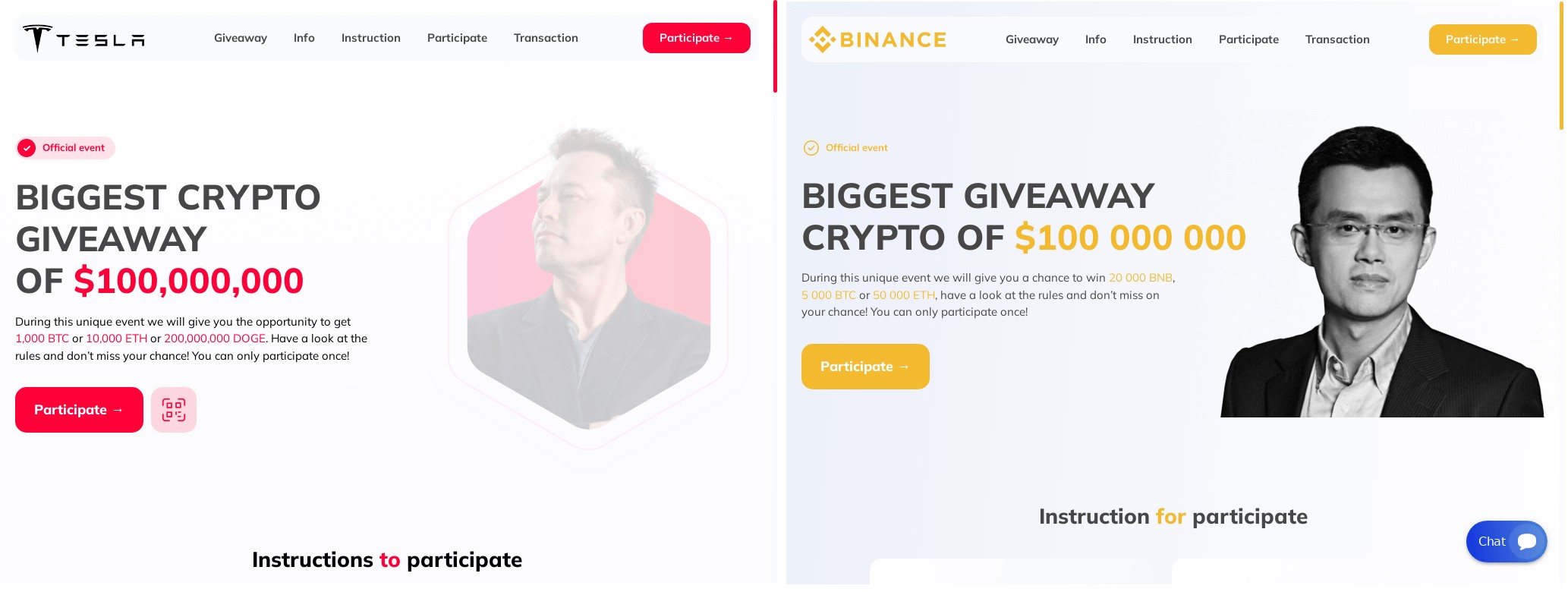

- Podszywanie się pod celebrytę to częsty trik oszustów. Utworzą fałszywe konto w mediach społecznościowych i podszywać się pod popularne postacie lubić Elon Musk w celu uruchomienia fałszywych rozdań kryptowalut lub nagłośnienia fałszywych możliwości inwestycyjnych. Konta te będą zawierać złośliwe linki i/lub żądać od ofiar bezpośrednich depozytów kryptowalut.

- Oszustwo romans Według danych firmy oszuści zarobili w ubiegłym roku na sumę ponad 652 mln dolarów FBI. Oszuści budować więź ze swoimi ofiarami na portalach randkowych, a następnie wymyśl historię, prosząc ich o fundusze – prawdopodobnie za pośrednictwem trudnej do wyśledzenia kryptowaluty.

- Oszustwa inwestycyjne według FBI są najbardziej dochodowym rodzajem cyberprzestępczości ze wszystkich, a w 4.5 r. przestępcy zarobili ponad 2023 miliarda dolarów. Niechciane e-maile lub reklamy w mediach społecznościowych wabią ofiary obietnicą duże zwroty z inwestycji w kryptowaluty. Zwykle zawierają linki do legalnie wyglądającej aplikacji lub witryny inwestycyjnej. Jednak to wszystko jest fałszywe i Twoje pieniądze nigdy nie zostaną zainwestowane.

- Rzeź trzody chlewnej jest połączenie romansu i oszustwa inwestycyjnego. Ofiary żywią fałszywym poczuciem bezpieczeństwa przez oszustów, których spotykają na portalach randkowych, a którzy następnie próbują je przekonać do inwestowania w fikcyjne programy kryptograficzne. Niektórzy mogą nawet udawać, że użytkownik zarabia na swojej „inwestycji” – dopóki nie spróbują wypłacić środków. The Departament Sprawiedliwości USA przejęty w ubiegłym roku ponad 112 milionów dolarów od podmiotów zajmujących się ubojem trzody chlewnej za jednym zamachem.

- Pompowanie i zrzucanie Schematy działają, gdy oszuści inwestują w token/akcje, a następnie intensywnie je promują, aby podnieść cenę, zanim sprzedają z zyskiem i pozostawiają prawdziwych inwestorów z niemal bezwartościowymi aktywami. Tego rodzaju manipulatorzy rynkowi mógł zrobić w zeszłym roku ponad 240 milionów dolarów, sztucznie zawyżając wartość tokenów Ethereum.

3. Hacki stron trzecich

Myślisz, że Twoje kryptowaluty są bezpieczne na giełdzie lub w innej legalnej organizacji zewnętrznej? Pomyśl jeszcze raz. Grupy cyberprzestępcze, a nawet państwa narodowe, coraz częściej i skutecznie, atakują takie podmioty. Hakerzy z Korei Północnej tak oszacowane przez ONZ ukradł co najmniej 3 miliardy dolarów w kryptowalutach od 2017 roku, w tym 750 milionów dolarów tylko w zeszłym roku. Brak nadzoru regulacyjnego oznacza, że trudno jest pociągnąć giełdy kryptowalut do odpowiedzialności w przypadku poważnego naruszenia, a zdecentralizowany charakter waluty cyfrowej utrudnia odzyskanie środków.

Celem może być nie tylko wymiana zdań. Dane uwierzytelniające skradzione firmie LastPass zajmującej się zarządzaniem hasłami w 2022 r mógł być używany ukraść aż 35 milionów dolarów klientom dbającym o bezpieczeństwo.

Kryptoobrona 101

Na szczęście w świecie kryptowalut nadal obowiązują zasady bezpieczeństwa najlepszych praktyk. Rozważ poniższe rozwiązania, aby chronić swoje wirtualne zasoby pod kluczem.

- Pobieraj aplikacje wyłącznie z oficjalnych sklepów z aplikacjami i nigdy nie pobieraj pirackiego oprogramowania

- Upewnij się, że na Twoim urządzeniu zainstalowano oprogramowanie chroniące przed złośliwym oprogramowaniem od zaufanego dostawcy

- Użyj menedżera haseł, aby uzyskać długie, unikalne hasła do wszystkich kont

- Użyj 2FA dla swojego portfela i urządzenia

- Zachowaj sceptycyzm: nie klikaj linków w niechcianych załącznikach ani w reklamach/postach w mediach społecznościowych – nawet jeśli wydają się pochodzić z legalnych źródeł

- Przechowuj swoje kryptowaluty w „zimnym portfelu” (to znaczy takim, który nie jest podłączony do Internetu), takim jak Trezor, ponieważ odizoluje to je od zagrożeń online

- Zawsze wykonuj badania przed dokonaniem jakichkolwiek inwestycji w kryptowaluty

- Zawsze aktualizuj urządzenia i oprogramowanie

- Unikaj logowania się do publicznej sieci Wi-Fi bez wirtualnej sieci prywatnej (sieci VPN)

- Nigdy nie wysyłaj kryptowalut nieznajomym – nawet jeśli „spotkałeś” ich online

- Zanim wybierzesz giełdę, przeprowadź rozeznanie, aby sprawdzić jej dane uwierzytelniające

- Oddziel handel kryptowalutami od urządzeń i kont osobistych i służbowych. Oznacza to użycie dedykowanego adresu e-mail dla Twojego portfela

- Nie przechwalaj się w Internecie wielkością swojego portfela/portfela kryptowalutowego

Oczywiście cyberprzestępcy zauważyli powszechną fascynację kryptowalutami i oszałamiający wzrost ich wartości. W końcu skłaniają się ku możliwościom, które wiążą się ze znaczącymi zyskami finansowymi. Dlatego tak ważne jest, abyś zachował czujność i podjął inne środki ostrożności, aby mieć pewność, że Twoje kryptowaluty nie wpadną w szpony cyberprzestępców.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/scams/bitcoin-scams-hacks-heists-protect-yourself/

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 000

- 1

- 2017

- 2022

- 2023

- 2FA

- 33

- a

- O nas

- Stosownie

- Konto

- odpowiedzialny

- Konta

- działalność

- aktorzy

- adres

- Adresy

- Reklamy

- Po

- ponownie

- Agent

- aka

- Wszystkie kategorie

- sam

- również

- alternatywny

- całkowicie

- an

- i

- Inne

- każdy

- Aplikacja

- zjawić się

- Aplikuj

- mobilne i webowe

- kwiecień

- SĄ

- AS

- pytanie

- Aktywa

- At

- Ataki

- Uwaga

- przyciągnięcie

- atrakcyjny

- Uwierzytelnianie

- automatycznie

- uniknąć

- Łazienka

- BE

- być

- zanim

- BEST

- pomiędzy

- Bitcoin

- Połowa bitcoinów

- Oszustwa Bitcoin

- naruszenie

- naruszenia

- przeglądarka

- ale

- by

- bypass

- CAN

- czapka z daszkiem

- skapitalizować

- ostrożnie

- walizka

- Etui

- Kategoria

- łańcuchowa analiza

- wyzwanie

- pogawędzić

- ZOBACZ

- Wybierając

- kliknij

- CO

- połączyć

- wspólny

- Zagrożone

- Skontaktuj się

- połączony

- Rozważać

- skontaktuj się

- zawierać

- umowy

- Koszty:

- mógłby

- wykonane

- Stwórz

- Listy uwierzytelniające

- istotny

- Crypto

- Giełdy Kryptowalutowe

- przestrzeń kryptograficzna

- handel kryptograficzny

- Portfel Crypto

- cryptocurrencies

- kryptowaluta

- Portfel kryptowalut

- Kryptokradzież

- Waluta

- Klientów

- cyberprzestępczość

- cyberprzestępcy

- Randki

- Zdecentralizowane

- dedykowane

- Obrona

- dostarczona

- Departament

- Ministerstwo Sprawiedliwości

- depozyty

- zaprojektowany

- urządzenie

- urządzenia

- trudny

- cyfrowy

- waluty cyfrowe

- cyfrowe portfele

- skierowany

- 分配

- podzielić

- do

- Nie

- nie

- pobieranie

- dziesiątki

- drenaż

- napęd

- z powodu

- Wcześnie

- e-maile

- podmioty

- ethereum

- Żetony Ethereum

- Parzyste

- wydarzenie

- wydarzenia

- przykład

- przykłady

- wymiana

- Wymiana

- Wykorzystać

- rozszerzenia

- fakt

- imitacja

- fałszywe aplikacje

- fałszywy

- fbi

- luty

- Postać

- budżetowy

- Firma

- i terminów, a

- pierwszy kontakt

- następujący

- W razie zamówieenia projektu

- znaleziono

- oszustwo

- oszuści

- nieuczciwy

- Częstotliwość

- często

- od

- Funkcjonalność

- fundusze

- Zyski

- gra

- Ogólne

- prawdziwy

- prezenty

- Go

- Grupy

- hakerzy

- hacki

- Połowów

- Have

- ciężko

- Ukryty

- Ukryj

- wysoki profil

- najbardziej dochodowe

- przytrzymaj

- W jaki sposób

- How To

- Jednak

- HTTPS

- Szum

- zidentyfikować

- if

- obraz

- in

- zawierać

- Włącznie z

- wzrastający

- osób

- pompowanie

- Informacja

- odsetki

- Internet

- najnowszych

- Inwestuj

- zainwestowany

- inwestycja

- możliwości inwestycyjne

- Inwestorzy

- zaangażowany

- IT

- JEGO

- samo

- jpeg

- jpg

- właśnie

- PRAWO

- Trzymać

- Klawisz

- Uprzejmy

- Wiedzieć

- koreański

- Brak

- brak

- największym

- Nazwisko

- Ostatni rok

- LastPass

- później

- uruchomić

- najmniej

- pozostawiając

- prawowity

- poziom

- lubić

- LINK

- linki

- zablokować

- zalogowaniu

- długo

- Popatrz

- wygląda jak

- niski

- maszyny

- Główny

- robić

- WYKONUJE

- Dokonywanie

- złośliwy

- malware

- kierownik

- wiele

- March

- rynek

- Cap rynkowy

- Maksymalna szerokość

- Może..

- znaczy

- Media

- Poznaj nasz

- może

- min

- MIKSERY

- pieniądze

- Miesiąc

- większość

- Najbardziej popularne posty

- MS

- dużo

- wielokrotność

- naród

- Natura

- prawie

- koniecznie

- Potrzebować

- nigdy

- Północ

- hakerzy z Korei Północnej

- Zauważyć..

- już dziś

- obserwować

- of

- poza

- urzędnik

- często

- on

- ONE

- Online

- tylko

- operatorzy

- Szanse

- Option

- or

- zamówienie

- organizacja

- Inne

- ludzkiej,

- na zewnątrz

- wprost

- koniec

- Przeoczenie

- szczególny

- strony

- minęło

- Hasło

- Password Manager

- hasła

- osobisty

- PHIL

- phishing

- phishing

- strona phishingowa

- Rzeź trzody chlewnej

- Platforma

- plato

- Analiza danych Platona

- PlatoDane

- graj, aby zarobić

- Popularny

- możliwie

- praktyka

- przedstawione

- poprzedni

- Cena

- prywatny

- Zysk

- obietnica

- promować

- publiczny

- szybko

- szop

- gotowy

- niedawno

- rekord

- odzyskiwanie

- regulacyjne

- nadzór regulacyjny

- raport

- zażądać

- Badania naukowe

- Badacze

- powraca

- Rosnąć

- Ryzyko

- romans

- reguły

- s

- "bezpiecznym"

- rozumieć

- oszustwo

- Oszuści

- oszustwa

- systemy

- bezpieczeństwo

- poszukuje

- Sprzedawanie

- wysłać

- rozsądek

- wysłany

- poważny

- usługa

- ostry

- znak

- znaczący

- ponieważ

- witryna internetowa

- Witryny

- Rozmiar

- sceptyczny

- mądry

- Inteligentne kontrakty

- Obserwuj Nas

- Media społecznościowe

- Tworzenie

- kilka

- coś

- wyrafinowany

- Źródło

- Typ przestrzeni

- swoiście

- oszałamiający

- Zjednoczone

- pobyt

- mieszka

- ukraść

- Nadal

- Ukradłem

- skradziony

- sklep

- Historia

- sukces

- taki

- pewnie

- Surged

- otaczający

- Brać

- Zadania

- cel

- ukierunkowane

- kierowania

- cele

- Telegram

- Tendencję

- Tesla

- że

- Połączenia

- świat

- ich

- Im

- następnie

- w związku z tym

- Te

- one

- myśleć

- Trzeci

- osoby trzecie

- innych firm

- to

- groźba

- podmioty grożące

- Raport o zagrożeniach

- zagrożenia

- trzy

- do

- żeton

- Żetony

- w kierunku

- utworów

- Handel

- transakcja

- koszty transakcji

- transfery

- bezpieczny

- sztuczka

- Trylion

- zaufany

- próbować

- rodzaj

- typy

- dla

- wyjątkowy

- nieuregulowana

- Dobrowolny

- niczego niepodejrzewający

- aż do

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- za pomocą

- zazwyczaj

- wartość

- Wariant

- różnorodny

- przez

- Ofiara

- Ofiary

- Wideo

- gra wideo

- Wirtualny

- zasoby wirtualne

- VPN

- Portfel

- Portfele

- Oglądaj

- we

- Strona internetowa

- Zachód

- Co

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- KIM

- Wi-Fi

- rozpowszechniony

- szerokość

- Dziki

- dziki zachód

- będzie

- w

- wycofać

- bez

- Praca

- świat

- świat

- rok

- lat

- jeszcze

- You

- Twój

- zefirnet