Sprzedawcy detaliczni na Bliskim Wschodzie i w Afryce są ofiarami większej liczby ofiar ataków typu „skimming”, ale stanowią one niewielki ułamek całkowitej liczby ofiar konsumenckich.

O najnowszym odkryciu takiego ataku niezależny badacz twierdzi, że odkrył Kod przeglądania stron internetowych na serwerze przejściowym witryny handlu detalicznego odzieżą Khaadi z siedzibą w Pakistanie i Zjednoczonych Emiratach Arabskich. Kod został odkryty podczas dochodzenia w sprawie ataku typu skimming na inną witrynę internetową, należącą do niemieckiej drużyny piłkarskiej, podczas którego przeszukano cały Internet i odkryto 1,800 innych potencjalnie zainfekowanych witryn.

Odkrycie podkreśla, że ataki typu skimming, znane również jako ataki Magecart, nadal stanowią zagrożenie, twierdzi niezależny badacz cyberbezpieczeństwa Gi7w0rm (Gitworm). Magecart to termin używany do określenia ataków, w których umieszczane są skimmery kart w witrynach handlu elektronicznego w celu kradzieży informacji o kartach płatniczych.

„Ataki typu skimming sieciowy są nadal popularne, ponieważ nadal generują przestępcom wystarczającą ilość pieniędzy, aby stanowić realne źródła dochodu” – mówi. „A łatwość, z jaką aktorzy mogą narazić na szwank ogromną liczbę sklepów internetowych w celu uzyskania ważnych danych CC [karty kredytowej], z pewnością się do tego przyczynia”.

Przez większą część, Ataki Magecart są stosunkowo rzadkie na Bliskim Wschodzie i w Afryce. Chociaż w regionie MEA młodsza populacja chętniej przyjmuje technologię i robi zakupy online, rzadziej korzysta ona z tradycyjnych kart kredytowych, a częściej korzysta z nowoczesnej technologii płatności mobilnych. Ponadto konta kart kredytowych w Ameryce Północnej i Europie zazwyczaj zapewniają cyberprzestępcom większy zwrot z inwestycji.

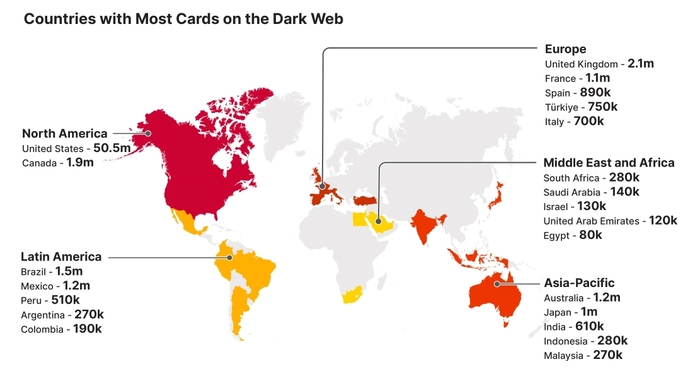

Na Bliski Wschód i Afrykę przypada mniej niż 2% wszystkich skradzionych kart kredytowych. Źródło: Nagrana przyszłość

Mimo to region nie jest odporny na te ataki. Spośród krajów Bliskiego Wschodu i Afryki Turcja – często zaliczana zarówno do regionów Europy, jak i MEA – pojawia się na liście 10 krajów najczęściej dotkniętych atakami poprzez skimming, zajmując trzecie miejsce na liście i odpowiadając na 5.5% zgodnie z danymi zebranymi przez firmę ESET zajmującą się bezpieczeństwem cybernetycznym.

„Ataki za pomocą skimmera Magecart Web nie są zbyt ukierunkowane” – mówi Ondrej Kubovič, ewangelista bezpieczeństwa w firmie ESET. „Grupy, które za nimi stoją, polują na pieniądze, więc nie są zbyt wybredne i zazwyczaj atakują tyle sklepów internetowych w tylu lokalizacjach, do ilu mogą dotrzeć za pomocą wybranego wektora ataku. Oczywiście napastnicy prawdopodobnie są skłonni poświęcić więcej czasu i wysiłku, aby włamać się do większych sklepów internetowych, ponieważ zwrot z inwestycji dla nich jest potencjalnie wyższy, nawet jeśli bezpieczeństwo tych witryn jest nieco lepsze niż bezpieczeństwo ich mniejszych konkurentów.

Skompromitowane karty

Ogólnie rzecz biorąc, według danych firmy Recorded Future zajmującej się badaniem zagrożeń, na Bliski Wschód i Afrykę przypada mniej niż 2% wszystkich zainfekowanych kart kredytowych wykrytych w 2023 r. W kraju o największej liczbie narażonych na ataki kart, Republice Południowej Afryki, odnotowano dramatyczny spadek (42%) do 280,000 80,000 zhakowanych kart wysłanych do sklepów z kartami Dark Web, podczas gdy piąty najczęściej atakowany kraj, Egipt, odnotował czterokrotny wzrost liczby swoich kart do 1 67 karty obywateli wywieszane w internecie. (Recorded Future klasyfikuje Turcję jako część Europy. Gdyby została zgrupowana z MEA, zajęłaby pierwsze miejsce na tej liście po wzroście liczby skompromitowanych kart o 2023% w XNUMX r.).

„Ostatecznie regionalne różnice rynkowe prawdopodobnie oznaczają, że oszuści postrzegają dokumenty w niektórych regionach jako mające większą lub mniejszą wartość dla oszustwa niż te wydawane w innych regionach” – stwierdziła Recorded Future w „Roczny raport dotyczący oszustw płatniczych: 2023 r".

Jest mało prawdopodobne, aby ataki miały charakter geopolityczny i zazwyczaj skupiały się wyłącznie na zarabianiu na możliwości wstawiania kodu na stronach internetowych, mówi David Alves, analityk bezpieczeństwa w Jscrambler.

„Możemy zaobserwować wzrost zainteresowania regionami o rozwijającej się gospodarce cyfrowej i mniej dojrzałych praktykach w zakresie cyberbezpieczeństwa” – mówi. „Ale generalnie napastnicy atakują nagrodę, a nie miejsce”.

Obrona Magecarta

Ataki skimmingowe staną się trudniejsze do wykrycia dzięki bardziej wyrafinowanym technikom unikania ataków, co zmusi właścicieli witryn internetowych do lepszego dbania o bezpieczeństwo swoich witryn i używanego przez nich kodu stron trzecich.

Atakujący obierają za cel popularne komponenty innych firm, aby jednym atakiem trafić dużą liczbę ofiar, mówi Alves z Jscrambler.

„Atakujący atakują „najsłabsze ogniwo” łańcucha dostaw, którym jest zazwyczaj dostawca z najmniejszą liczbą zasobów przeznaczonych na cyberbezpieczeństwo” – mówi. „Ten rodzaj ataku zwiększa również potencjalny zwrot z inwestycji ugrupowań zagrażających, ponieważ pozwala im zaatakować wiele firm w jednym ataku”.

Wtyczki i komponenty innych firm zawierające luki są wykorzystywane głównie w cyberatakach, dlatego firmy zajmujące się handlem elektronicznym powinny uruchamiać wyłącznie załatane komponenty i wyłączać wszelkie wtyczki ze znanymi lukami. Na przykład luki we wtyczkach WordPress mogą mieć wpływ na dziesiątki tysięcy witryn, czyniąc je atrakcyjnymi dla grup Magecart, a zatem ich szybkie załatanie ma kluczowe znaczenie.

Ponadto sklepy internetowe powinny upewnić się, że w nagłówkach stron mają zaimplementowaną politykę bezpieczeństwa treści (CSP), która ogranicza sposób korzystania z niektórych funkcji przeglądarki, takich jak JavaScript i CSS. Wreszcie skanery witryn internetowych mogą określić, czy jakieś skrypty docierają do nieznanych lub złośliwych witryn.

„Nierozwiązana tajemnica”

Badacz G17w0rm zgłosił kod przeglądania sieci zarówno Khaadi, jak i pakistańskiemu zespołowi reagowania na awarie komputerowe (PK-CERT) 2 stycznia, a kolejna kontrola miała miejsce 7 stycznia. Żadna organizacja nie odpowiedziała – twierdzi.

„Na dzień dzisiejszy te subdomeny Khaadi pozostają zagrożone” – mówi. „Można to zobaczyć i udowodnić, otwierając jedną z dotkniętych domen, umieszczając coś w koszyku i przechodząc do strony kasy”.

Zauważył, że wydaje się, że strony internetowe, których dotyczy kod, nie są obecnie używane przez sprzedawcę, co zmniejsza prawdopodobieństwo, że problem dotyczy klientów. „Dla mnie jest nierozwiązaną zagadką, dlaczego w domenie Khaadi.com działa kilka sklepów internetowych, ale ponieważ nie mogłem z nimi rozmawiać, nie mogę dokładnie zajrzeć do środka” – mówi.

Sprzedawca nie odpowiedział na e-mail z prośbą o komentarz przesłaną przez Dark Reading.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.darkreading.com/vulnerabilities-threats/magecart-adds-middle-east-retailers-to-long-list-of-victims

- :ma

- :Jest

- :nie

- $W GÓRĘ

- 000

- 1

- 2%

- 2023

- 7

- 8

- 80

- a

- zdolność

- Zdolny

- Stosownie

- Konto

- Księgowość

- Konta

- aktorzy

- dodatek

- Dodaje

- Przyjęcie

- afektowany

- Afryka

- Po

- Wszystkie kategorie

- przydzielony

- pozwala

- również

- amerykański

- an

- analityk

- i

- Inne

- każdy

- Arabki

- Emiraty Arabskie

- SĄ

- AS

- At

- atakować

- Ataki

- atrakcyjny

- na podstawie

- koszyk

- BE

- bo

- stają się

- za

- Ulepsz Swój

- Bit

- obie

- przeglądarka

- ale

- by

- CAN

- możliwości

- karta

- Kartki okolicznosciowe

- który

- pewien

- na pewno

- łańcuch

- Koszyk

- Dodaj

- Obywatele

- Odzież

- kod

- COM

- komentarz

- Firmy

- konkurenci

- składniki

- kompromis

- Zagrożone

- kompromis

- komputer

- konsument

- zawartość

- kontynuować

- przyczynia się

- kraj

- Kurs

- kredyt

- Karta kredytowa

- Karty Kredytowe

- przestępcy

- krytyczny

- CSP

- CSS

- Obecnie

- Klientów

- cyberataki

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Ciemny

- Mroczne czytanie

- Mroczny WWW

- dane

- David

- wykryć

- Ustalać

- ZROBIŁ

- Różnice

- cyfrowy

- odkryty

- odkrycie

- do

- domena

- domeny

- dramatycznie

- Spadek

- podczas

- e-commerce

- Wschód

- gospodarki

- wysiłek

- Egipt

- nagły wypadek

- Arabskie

- dość

- wystarczająco pieniędzy

- zapewnić

- Europie

- europejski

- Ewangelista

- uchylanie się

- Parzyste

- przykład

- W końcu

- Firma

- firmy

- Skupiać

- następujący

- piłka nożna

- W razie zamówieenia projektu

- zmuszając

- frakcja

- oszustwo

- oszuści

- od

- przyszłość

- ogólnie

- Generować

- geopolityczna

- niemiecki

- otrzymać

- będzie

- większy

- Grupy

- Rozwój

- trudniej

- Have

- mający

- he

- headers

- wyższy

- Dobranie (Hit)

- W jaki sposób

- HTTPS

- olbrzymi

- i

- if

- obraz

- Rezultat

- realizowane

- in

- W innych

- włączony

- Dochód

- Zwiększać

- Zwiększenia

- niezależny

- Informacja

- wewnątrz

- Inteligencja

- najnowszych

- Inwestuj

- śledztwo

- inwestycja

- Wydany

- IT

- JEGO

- Styczeń

- JAVASCRIPT

- jpg

- właśnie

- tylko jeden

- znany

- duży

- większe

- firmy

- mniej

- Prawdopodobnie

- LINK

- Lista

- lokalizacji

- długo

- głównie

- Dokonywanie

- złośliwy

- wiele

- mapa

- rynek

- dojrzały

- Może..

- me

- MEA

- Środkowy

- Bliski Wschód

- Nowoczesne technologie

- pieniądze

- jeszcze

- większość

- wielokrotność

- Tajemnica

- naród

- Narodów

- Natura

- Ani

- Nie

- Północ

- zauważyć

- numer

- of

- często

- on

- ONE

- Online

- tylko

- otwarcie

- or

- zamówienie

- organizacja

- Inne

- na zewnątrz

- właściciele

- strona

- Pakistan

- część

- Łata

- płatność

- Karta płatnicza

- Miejsce

- plato

- Analiza danych Platona

- PlatoDane

- wtyczki

- polityka

- Popularny

- populacja

- napisali

- potencjał

- potencjalnie

- praktyki

- nagroda

- prawdopodobnie

- Sprawdzony

- Putting

- szybko

- w rankingu

- Ranking

- RZADKO SPOTYKANY

- dosięgnąć

- osiągnięcie

- łatwo

- Czytający

- naprawdę

- nagrany

- dokumentacja

- region

- regionalny

- regiony

- stosunkowo

- pozostawać

- raport

- Zgłoszone

- zażądać

- badacz

- Zasoby

- odpowiedź

- detaliczny

- detalista

- sprzedawców

- powrót

- ROI

- run

- s

- zobaczył

- mówią

- skrypty

- Szukaj

- bezpieczeństwo

- widzieć

- wydać się

- widziany

- wysłany

- serwer

- kilka

- Zakupy

- sklepy

- powinien

- Targi

- oznaczać

- pojedynczy

- witryna internetowa

- Witryny

- odpieniacze

- szumowanie

- mały

- mniejszy

- So

- coś

- wyrafinowany

- Źródło

- Południe

- RPA

- inscenizacja

- stwierdził,

- Nadal

- skradziony

- sklep

- taki

- Dostawa

- łańcuch dostaw

- Brać

- Mówić

- cel

- ukierunkowane

- kierowania

- zespół

- Techniki

- Technologia

- kilkadziesiąt

- semestr

- niż

- że

- Połączenia

- ich

- Im

- Tam.

- Te

- one

- rzecz

- Trzeci

- innych firm

- to

- tych

- tysiące

- groźba

- A zatem

- czas

- do

- już dziś

- Kwota produktów:

- tradycyjny

- Turcja

- rodzaj

- zazwyczaj

- Ostatecznie

- podkreślenia

- Zjednoczony

- Zjednoczone Emiraty Arabskie

- Zjednoczone Emiraty Arabskie

- nieznany

- mało prawdopodobne,

- posługiwać się

- używany

- ważny

- wartość

- sprzedawca

- początku.

- przez

- wykonalne

- Ofiary

- Zobacz i wysłuchaj

- Luki w zabezpieczeniach

- była

- we

- sieć

- Strona internetowa

- strony internetowe

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- dlaczego

- będzie

- skłonny

- w

- WordPress

- pracujący

- by

- Mniejszy

- zefirnet