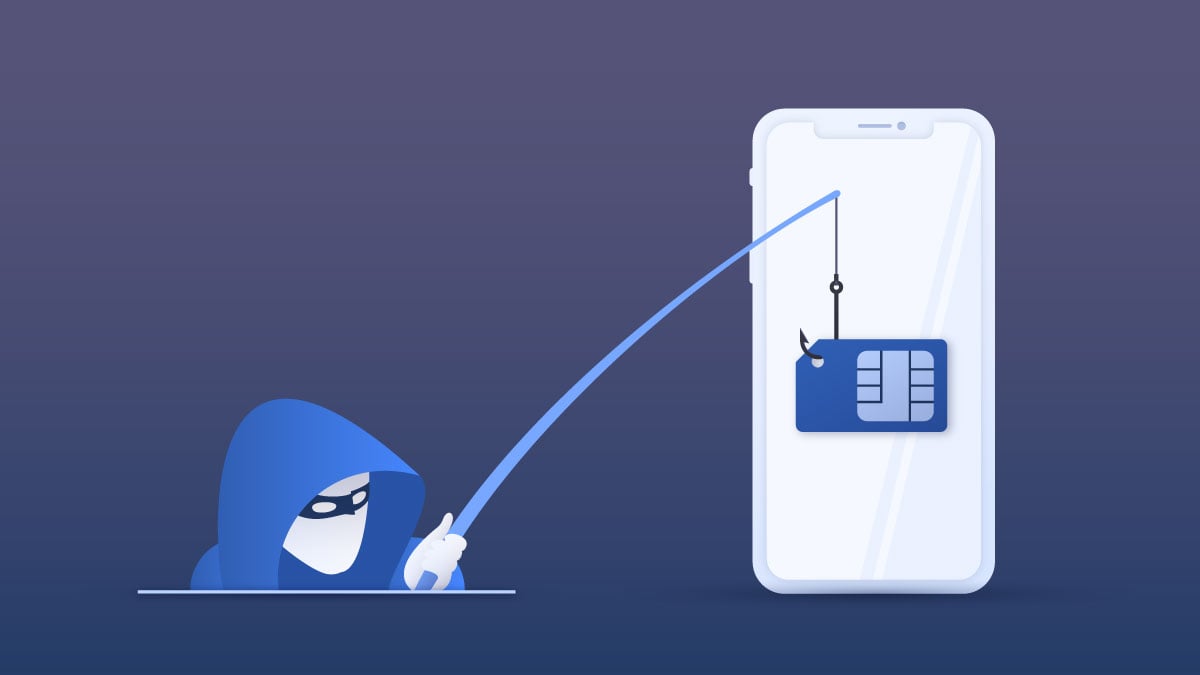

- Ataki polegające na zamianie kart SIM stanowią coraz większy problem, ponieważ umożliwiają hakerom nieautoryzowany dostęp i powodują straty finansowe

- Włamania polegające na wymianie karty SIM mają miejsce wtedy, gdy cyberprzestępcy przejmują kontrolę nad numerem telefonu ofiary, zapewniając jej nieautoryzowany dostęp do jej kont

- FBI odnotowało 400% wzrost liczby skarg związanych z wymianą karty SIM, wzywając do natychmiastowej reakcji

- Aby zapobiec atakom typu SIM Swap, korzystaj z bezpiecznych metod 2FA i chroń dane osobowe

W ostatnich latach coraz większym problemem stają się ataki hakerskie polegające na wymianie karty SIM, będące rodzajem kradzieży tożsamości. W tej formie ataku cyberprzestępcy przejmują kontrolę nad numerem telefonu ofiary, co zapewnia jej nieautoryzowany dostęp do różnych kont, w tym rachunków bankowych, kart kredytowych i zasobów kryptowalut.

W 2021 r. Federalne Biuro Śledcze Stanów Zjednoczonych (FBI) otrzymało alarmującą liczbę skarg związanych z wymianą kart SIM – łącznie ponad 1,600. W skargach tych zgłoszono straty przekraczające 68 milionów dolarów, co stanowi oszałamiający wzrost o 400% w porównaniu z poprzednimi trzema latami. Ten gwałtowny wzrost liczby incydentów wskazuje, że wymiana kart SIM stanowi rosnące zagrożenie wymagające natychmiastowej uwagi.

Dyrektor ds. bezpieczeństwa informacji w firmie SlowMist, znany jako „23pds”, uważa, że chociaż wymiana kart SIM nie jest jeszcze powszechna, w najbliższej przyszłości może stać się jeszcze bardziej powszechna. Przypisuje tę możliwą eskalację rosnącej popularności Web3, która przyciąga więcej osób do branży kryptowalut. W miarę jak coraz więcej osób angażuje się w tę przestrzeń, prawdopodobieństwo ataków polegających na zamianie karty SIM wzrasta ze względu na stosunkowo niższą wiedzę techniczną wymaganą przez hakerów.

PRZECZYTAJ: Hakerzy Poly Network „tworzą” i sprzedają tokeny o wartości 94.51 miliarda dolarów

Kilka przypadków w dziedzinie kryptowalut ilustruje powagę ataków typu SIM Swap. W październiku 2021 r. wiodąca giełda kryptowalut Coinbase ujawniła naruszenie w swoim systemie uwierzytelniania dwuskładnikowego (2FA), w wyniku którego hakerzy ukradli kryptowaluty od około 6,000 klientów. Ponadto brytyjski haker Joseph O'Connor poniósł w 2019 r. konsekwencje prawne za popełnienie wielu włamań do wymiany kart SIM, które doprowadziły do kradzieży kryptowaluty o wartości około 800,000 XNUMX dolarów.

Alarmujący wzrost liczby hacków służących do wymiany kart SIM stanowi sygnał alarmowy zarówno dla osób fizycznych, jak i firm, aby podjęły proaktywne działania w celu ochrony swoich danych osobowych i finansowych. Stosowanie silnych i unikalnych haseł, umożliwianie uwierzytelniania wieloskładnikowego (MFA) i zachowywanie czujności przed próbami phishingu to tylko niektóre z kluczowych kroków zapewniających ochronę przed takimi atakami.

W szczególności posiadacze kryptowalut powinni zachować szczególną ostrożność, biorąc pod uwagę atrakcyjność tych aktywów dla cyberprzestępców. Przyjęcie najlepszych praktyk w zakresie bezpieczeństwa, takich jak korzystanie z portfeli sprzętowych i przechowywanie kluczy prywatnych w trybie offline, może pomóc w zapobieganiu nieautoryzowanemu dostępowi do zasobów cyfrowych.

Co więcej, podmioty branżowe i organy regulacyjne muszą współpracować, aby wdrożyć bardziej rygorystyczne standardy bezpieczeństwa i zwiększyć świadomość na temat wymiany kart SIM i innych zagrożeń cyberbezpieczeństwa. Wyprzedzając ewoluujące techniki hakerskie i wzmacniając środki zapobiegawcze, społeczność globalna może wspólnie ograniczyć ryzyko stwarzane przez ataki związane z zamianą kart SIM i chronić użytkowników przed stratami finansowymi i kradzieżą tożsamości.

Jak zapobiegać hackom polegającym na wymianie karty SIM

Biorąc pod uwagę wzrost liczby ataków polegających na zamianie karty SIM, użytkownicy powinni zachować czujność i chronić swoją tożsamość, aby udaremnić takie próby włamań.

Podstawowa obrona przed hackami polegającymi na wymianie karty SIM polega na unikaniu polegania na metodach weryfikacji 2FA opartych na kartach SIM, takich jak SMS. Zamiast tego zaleca się wybranie bezpieczniejszych alternatyw, takich jak Google Authenticator lub Authy, jak zauważył Budorin z Hackena.

Dodatkowo 23pds firmy SlowMist zasugerowało wdrożenie dalszych środków ochronnych, takich jak uwierzytelnianie wielopoziomowe i wzmacnianie weryfikacji konta dodatkowymi hasłami. Zdecydowanie zaleca się ustanowienie silnych kodów PIN lub haseł do kart SIM i kont telefonów komórkowych.

Ochrona danych osobowych, w tym imienia i nazwiska, adresu, numeru telefonu i daty urodzenia, to kolejny skuteczny sposób zapobiegania zamianie karty SIM. 23pds firmy SlowMist podkreśliło znaczenie regularnego monitorowania kont internetowych pod kątem wszelkich nietypowych działań.

Na przykład w Kenii Safaricom, największy dostawca usług telekomunikacyjnych, wprowadził „Mój głos, moje hasło”, czyli metodę 2FA, wymagającą od użytkowników używania głosu jako hasła, gdy tylko chcą skorzystać z dowolnej usługi związanej z ich kartami SIM.

Same platformy również odgrywają kluczową rolę w promowaniu bezpiecznych praktyk 2FA. Według Brooksa z CertiK firmy powinny rozważyć wdrożenie dodatkowych procesów weryfikacji przed zezwoleniem na zmiany w informacjach o koncie. Co więcej, edukacja użytkowników na temat zagrożeń związanych z wymianą karty SIM jest niezbędna do zwiększenia ogólnego bezpieczeństwa.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Motoryzacja / pojazdy elektryczne, Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Przesunięcia bloków. Modernizacja własności offsetu środowiskowego. Dostęp tutaj.

- Źródło: https://web3africa.news/2023/07/18/news/how-to-prevent-sim-swap-hacks/

- :ma

- :Jest

- :nie

- 000

- Klienci 000

- 1

- 2019

- 2021

- 2FA

- 51

- a

- O nas

- dostęp

- Stosownie

- Konto

- Konta

- działalność

- Dodatkowy

- do tego

- adres

- Przyjęcie

- przed

- przed

- zarówno

- Pozwalać

- również

- alternatywy

- an

- i

- Inne

- każdy

- odwołać się

- w przybliżeniu

- SĄ

- na około

- AS

- Aktywa

- powiązany

- atakować

- Ataki

- Próby

- Uwaga

- Przyciąga

- atrybuty

- Uwierzytelnianie

- unikając

- świadomość

- Bank

- konta bankowe

- BE

- stają się

- zanim

- uważa,

- BEST

- Najlepsze praktyki

- Miliard

- ciała

- naruszenie

- Brytyjski

- Biuro

- biznes

- by

- wezwanie

- CAN

- Kartki okolicznosciowe

- Etui

- spowodowanie

- ostrożność

- Zmiany

- szef

- dyrektor ds. bezpieczeństwa informacji

- coinbase

- zbiorowo

- społeczność

- w porównaniu

- skarg

- Troska

- Konsekwencje

- Rozważać

- kontrola

- kredyt

- Karty Kredytowe

- przestępcy

- istotny

- cryptocurrencies

- kryptowaluta

- Wymiana kryptowalut

- Branża kryptowalut

- Klientów

- cyber

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- dane

- Data

- obrona

- cyfrowy

- Zasoby cyfrowe

- z powodu

- edukowanie

- Efektywne

- podkreślił

- umożliwiając

- wzmacniać

- eskalacja

- niezbędny

- ustanowienie

- Parzyste

- ewoluuje

- przykład

- nadzwyczajny

- wymiana

- Ćwiczenie

- ekspertyza

- dodatkowy

- w obliczu

- fbi

- Federalny

- Federalne Biuro Śledcze

- budżetowy

- Informacje finansowe

- firmy

- W razie zamówieenia projektu

- Nasz formularz

- od

- dalej

- przyszłość

- otrzymać

- dany

- Dający

- Globalne

- przyznanie

- Dotacje

- Rozwój

- haker

- hakerzy

- włamanie

- hacki

- sprzęt komputerowy

- Portfele na sprzęt

- Have

- he

- pomoc

- posiadacze

- Holdings

- W jaki sposób

- How To

- HTTPS

- tożsamość

- Natychmiastowy

- wdrożenia

- wykonawczych

- znaczenie

- in

- Włącznie z

- Zwiększać

- Zwiększenia

- wskazuje

- osób

- przemysł

- Informacja

- bezpieczeństwo informacji

- zamiast

- wprowadzono

- śledztwo

- zaangażowany

- IT

- jpg

- konserwacja

- Kenia

- Klawisz

- Klawisze

- znany

- największym

- prowadzący

- Doprowadziło

- Regulamin

- lubić

- prawdopodobieństwo

- straty

- niższy

- środków

- metoda

- metody

- MSZ

- milion

- Złagodzić

- Aplikacje mobilne

- telefon komórkowy

- monitorowanie

- jeszcze

- Ponadto

- uwierzytelnianie wieloczynnikowe

- wielokrotność

- musi

- my

- Nazwa

- Blisko

- wymagania

- sieć

- numer

- październik

- of

- Oficer

- nieaktywny

- on

- Online

- or

- Inne

- na zewnątrz

- koniec

- ogólny

- szczególny

- Hasło

- hasła

- Ludzie

- osobisty

- dane personalne

- phishing

- telefon

- kołki

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- gracze

- popularność

- możliwy

- potencjał

- praktyki

- rozpowszechniony

- zapobiec

- poprzedni

- pierwotny

- prywatny

- Klucze prywatne

- Proaktywne

- procesów

- promowanie

- chronić

- Ochronny

- dostawca

- podnieść

- królestwo

- Odebrane

- niedawny

- Zalecana

- regularnie

- regulacyjne

- związane z

- stosunkowo

- poleganie

- Zgłoszone

- reprezentowanie

- wymagany

- wynikły

- Rosnąć

- podniesienie

- ryzyko

- Rola

- "bezpiecznym"

- zabezpieczenie

- bezpieczne

- bezpieczeństwo

- sprzedać

- służy

- usługa

- ostry

- powinien

- TAK

- Zamiana karty SIM

- Zamiana karty SIM

- SMS

- kilka

- Typ przestrzeni

- standardy

- Zjednoczone

- Cel

- surowsze

- silny

- strongly

- taki

- zamiana

- swapping

- system

- Brać

- Techniczny

- Techniki

- telekomunikacja

- że

- Połączenia

- kradzież

- ich

- Im

- sami

- Te

- one

- to

- groźba

- zagrożenia

- trzy

- udaremniać

- do

- rodzaj

- wyjątkowy

- Zjednoczony

- United States

- nakłaniając

- posługiwać się

- Użytkownicy

- za pomocą

- Wykorzystując

- różnorodny

- Weryfikacja

- Głos

- Portfele

- chcieć

- Droga..

- Web3

- jeśli chodzi o komunikację i motywację

- ilekroć

- który

- Podczas

- rozpowszechniony

- w

- Praca

- wartość

- lat

- jeszcze

- zefirnet