Bezpieczeństwo cyfrowe

Twoja gotowość do radzenia sobie z cyberatakami jest kluczem do zmniejszenia skutków udanego incydentu – nawet w środowisku domowym i małej firmie

Październik 09 2023 • , 3 minuta. czytać

Miesiąc świadomości cyberbezpieczeństwa (CSAM) znów nas czeka. Podobnie jak Europejski Miesiąc Bezpieczeństwa Cybernetycznego (ECSM) ta ważna inicjatywa koncentruje się na podnoszeniu świadomości na temat zagrożeń związanych z cyfrowym światem, w którym żyjemy, i, miejmy nadzieję, inicjować zmiany w zachowaniu.

Temat CSAM na rok 2023 jest bardzo bliski przesłaniu ubiegłorocznej edycji kampanii – silne i unikalne hasła, Umożliwiając uwierzytelnianie dwuskładnikowe (2FA) i potrzeba czujny pod kątem ataków phishingowych. Czwarty filar na rok 2023 to: zaktualizować oprogramowanie na urządzeniach aby mieć pewność, że najnowsze poprawki zabezpieczeń powstrzymują cyberprzestępców przed wykorzystywaniem znanych luk w zabezpieczeniach.

Te cztery filary pozostają stałym przesłaniem, które specjaliści od cyberbezpieczeństwa wracają do domu przez cały rok, a nie tylko podczas CSAM. Zakładając, że czytając to, prawdopodobnie znasz już i doceniasz przesłania wspomniane powyżej oraz zawarte w kampanii 2023. Ponadto sugeruję przyjęcie innego filaru i skupienie się na nim w bardzo konkretny sposób.

Nie przygotowując się, przygotowujesz się na porażkę

Specjaliści ds. cyberbezpieczeństwa często mówią, że „nie chodzi o to, czy zostaniesz zhakowany, ale o to, kiedy”. Ten fakt dokonany oznacza akceptację faktu, że należy przygotować się na najgorsze, ponieważ na pewnym etapie do zdarzenia dojdzie, a Twoja gotowość może zminimalizować jego skutki.

Niezależnie od tego, czy prowadzisz małą firmę, jesteś osobą fizyczną czy rodziną, możesz podjąć kilka podstawowych kroków przygotowawczych:

- Regularnie twórz kopie zapasowe danych: Podkreśl znaczenie regularnych kopii zapasowych danych aby zapobiec utracie danych w przypadku ataków lub awarii sprzętu. Jeśli to możliwe, w celu zapewnienia nadmiarowości korzystaj z kopii zapasowych zarówno lokalnych, jak i opartych na chmurze i regularnie testuj te kopie zapasowe.

- Edukuj współpracowników i członków rodziny: Uświadamiaj im najnowsze zagrożenia, nawet jeśli jest to tak proste, jak wspominając o dobrze spreparowanej wiadomości e-mail phishingowej zauważyłeś w tym tygodniu. I upewnij się, że wiedzą, jak zareagować na incydent.

- Zdefiniuj plan reakcji na incydent: plan powinien określać, jak zareagować na incydent cyberbezpieczeństwa, z kim się skontaktować oraz kroki niezbędne do złagodzenia ataku i odzyskania sił po ataku. Nawet jeśli jest to tak proste, jak „zadzwoń do rodzica lub rodzinnego specjalisty ds. technologii”.

- Bądź na bieżąco: sprawdzaj kategorię aktualności o cyberbezpieczeństwie w aplikacjach informacyjnych przynajmniej raz w tygodniu. Jeśli jest jedno danie na wynos, należy wiedzieć, kiedy urządzenia wymagają łatania. Branża cyberbezpieczeństwa często publikuje treści, gdy istnieje pilna potrzeba aktualizacji oprogramowania.

- Omów podejrzane działania: Zachęć wszystkich do omówienia podejrzanych działań lub incydentów związanych z bezpieczeństwem. W Wielkiej Brytanii w londyńskim metrze znajduje się tablica z napisem „Zobacz, powiedz to, załatwione” – przyjęcie tego w rodzinie lub małej firmie zapobiegnie ukrywaniu incydentu do czasu, aż stanie się on nieistotny.

- Nie zostawiaj żadnego urządzenia: większe firmy zazwyczaj katalogują swoje zasoby i na bieżąco nimi zarządzają. Zrozumienie gdzie wszystkie urządzenia znajdują się w domu lub w Twojej firmie pomoże Ci je aktualizować.

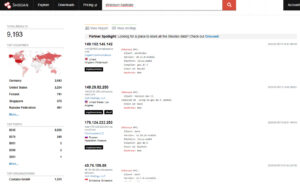

- Regularnie monitoruj konta i dostęp. Każde połączenie z urządzenia korzystającego z usługi, którą subskrybujesz, powinno zostać sprawdzone – może to oznaczać Twoje hasło i dane osobowe zostały naruszone.

- Przygotuj (fizyczne) dane kontaktowe wszystkich kont finansowych, operatorów telefonicznych, dostawców usług internetowych i tym podobnych. Jeśli zdarzy się incydent, być może będziesz musiał skontaktować się z niektórymi z tych firm, aby zablokować karty, wyłączyć karty SIM lub podjąć inne działania łagodzące, aby zapobiec dalszym nadużyciom.

Duże firmy tak mają dobrze zdefiniowane plany cyberodporności i incydentów, aby zminimalizować zakłócenia oraz utratę działalności i reputacji. Jest to tak samo ważne w domu, jak i w małych firmach; jeśli uda Ci się zminimalizować wpływ, poziom stresu będzie kontrolowany.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/cybersecurity/your-family-home-small-business-need-cyber-resilience-strategy-too/

- :ma

- :Jest

- :nie

- $W GÓRĘ

- 2023

- 2FA

- a

- powyżej

- nadużycie

- akceptacja

- dostęp

- Konta

- działalność

- dodatek

- Przyjęcie

- ponownie

- Wszystkie kategorie

- już

- an

- i

- Inne

- każdy

- doceniać

- mobilne i webowe

- SĄ

- AS

- Aktywa

- powiązany

- At

- atakować

- Ataki

- świadomy

- świadomość

- Kopie zapasowe

- podstawowy

- podstawa

- BE

- być

- za

- jest

- Poza

- zablokowany

- obie

- biznes

- biznes

- Kampania

- CAN

- Kartki okolicznosciowe

- przewoźnicy

- walizka

- Kategoria

- Zmiany

- ZOBACZ

- Zamknij

- koledzy

- Firmy

- połączenie

- stały

- skontaktuj się

- zawartość

- nieustannie

- mógłby

- cyber

- bezpieczeństwo cybernetyczne

- cyberataki

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- dane

- Utrata danych

- Data

- sprawa

- detale

- urządzenie

- urządzenia

- cyfrowy

- cyfrowy świat

- niepełnosprawny

- dyskutować

- Zakłócenie

- napęd

- podczas

- edycja

- podkreślać

- umożliwiając

- zachęcać

- zapewnić

- Europa

- Parzyste

- wszyscy

- wykorzystywanie

- nie

- członków Twojej rodziny

- członkowie rodziny

- budżetowy

- Skupiać

- koncentruje

- W razie zamówieenia projektu

- cztery

- Czwarty

- częsty

- często

- od

- dalej

- otrzymać

- Dający

- hacked

- ręka

- zdarzyć

- sprzęt komputerowy

- Have

- wysłuchany

- pomoc

- Ukryty

- Strona główna

- Ufnie

- W jaki sposób

- How To

- HTTPS

- i

- if

- Rezultat

- ważny

- in

- incydent

- reakcja na incydent

- indywidualny

- przemysł

- poinformowany

- inicjatywa

- Internet

- problem

- IT

- właśnie

- Trzymać

- trzymane

- Klawisz

- Wiedzieć

- Wiedząc

- znany

- większe

- Nazwisko

- firmy

- najmniej

- poziomy

- lubić

- Prawdopodobnie

- relacja na żywo

- miejscowy

- Londyn

- od

- robić

- zarządzanie

- Maksymalna szerokość

- Może..

- oznaczać

- Użytkownicy

- wzmiankowany

- wiadomość

- wiadomości

- min

- moll

- Złagodzić

- łagodzenie

- dużo

- Potrzebować

- potrzebne

- aktualności

- Nie

- paź

- of

- często

- on

- pewnego razu

- ONE

- trwający

- or

- zamówienie

- Inne

- zarys

- część

- Hasło

- Łatki

- dla

- osobisty

- phishing

- telefon

- Fizycznie

- Filar

- słupy

- krok po kroku

- plato

- Analiza danych Platona

- PlatoDane

- polityka

- możliwy

- Wiadomości

- potencjał

- Przygotować

- przygotowanie

- zapobiec

- specjalistów

- dostawca

- wychowywanie

- Czytający

- Recover

- regularny

- regularnie

- pozostawać

- reputacja

- Odpowiadać

- odpowiedź

- ryzyko

- powiedzieć

- powiedzenie

- bezpieczeństwo

- usługa

- Usługodawca

- powinien

- znak

- TAK

- Prosty

- mały

- small business

- małych firm

- Tworzenie

- kilka

- specyficzny

- STAGE

- Zjednoczone

- Cel

- Stop

- zatrzymanie

- Zatrzymuje

- Strategia

- stres

- subskrybuj

- udany

- taki

- sugerować

- podejrzliwy

- Zadania

- tech

- test

- że

- Połączenia

- UK

- ich

- Im

- motyw

- następnie

- Tam.

- Te

- one

- to

- w tym tygodniu

- tych

- zagrożenia

- Przez

- do

- Tony

- także

- zazwyczaj

- Uk

- zrozumienie

- wyjątkowy

- jednostka

- aż do

- Aktualizacja

- na

- pilny

- us

- posługiwać się

- za pomocą

- początku.

- Luki w zabezpieczeniach

- Oglądaj

- we

- tydzień

- jeśli chodzi o komunikację i motywację

- będzie

- w

- świat

- najgorszy

- rok

- You

- Twój

- zefirnet