Uwierzytelnianie odciskiem palca to wygodna alternatywa dla haseł i kodów PIN. Kto chciałby spędzać czas na wpisywaniu długiego ciągu cyfr, liter i znaków, gdy wystarczy proste dotknięcie?

Niestety ta wygoda ma swoją cenę. Ponieważ w przeciwieństwie do zwykłego hasła zostawiasz swój odcisk palca na drzwiach taksówki, ekranach iPhone'a i kieliszkach wina w lokalnej restauracji.

W tym artykule zespół Kraken Security Labs pokazuje, jak łatwo złośliwi aktorzy mogą ominąć twoją ulubioną metodę logowania.

Kradzież odcisków palców

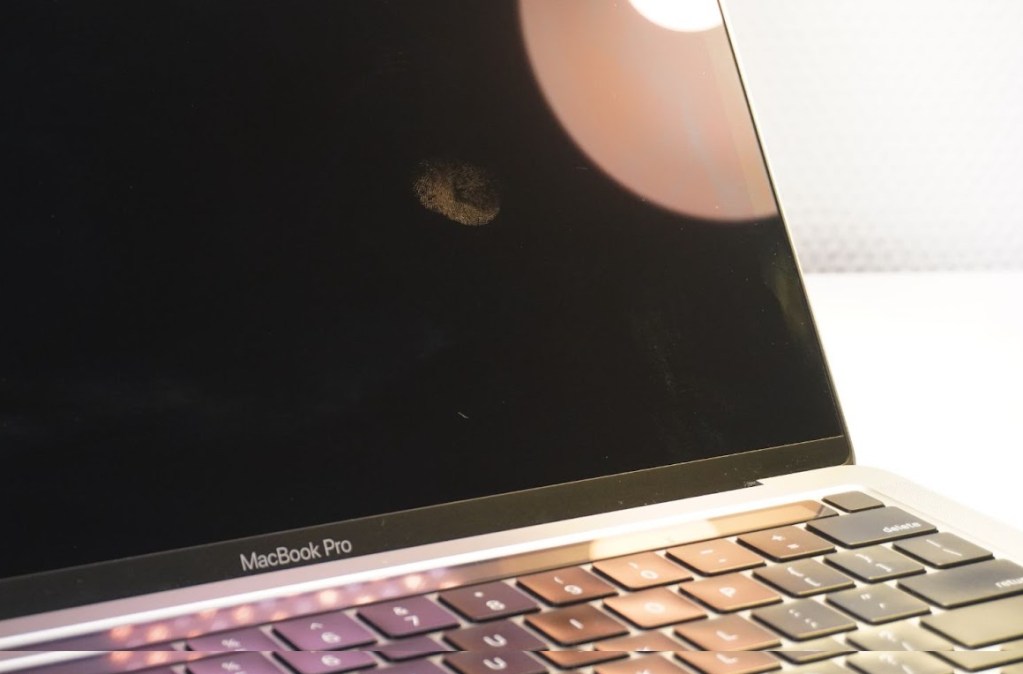

Aby włamać się na Twoje urządzenie lub konto, nie potrzebujemy nawet bezpośredniego dostępu do Twojego odcisku palca. Wystarczy zdjęcie powierzchni, którą dotknąłeś (od stołu w lokalnej bibliotece po sprzęt w Twojej najbliższej siłowni).

Zdjęcie odcisku palca ofiary na ekranie komputera.

Z tym zdjęciem do naszej dyspozycji godzina w Photoshopie daje przyzwoity negatyw:

Negatyw odcisku palca z poprzedniego zdjęcia.

Następnie wydrukujemy obraz na arkuszu octanu za pomocą drukarki laserowej — toner tworzy trójwymiarową strukturę odcisku palca na arkuszu.

Arkusz acetatu z naszym świeżym nadrukiem.

W ostatnim kroku dodajemy trochę kleju do drewna na wierzchu wydruku, aby ożywić fałszywy odcisk palca, którego możemy użyć na skanerze.

Budowanie syntetycznego odcisku palca.

Rozpoczęcie ataku

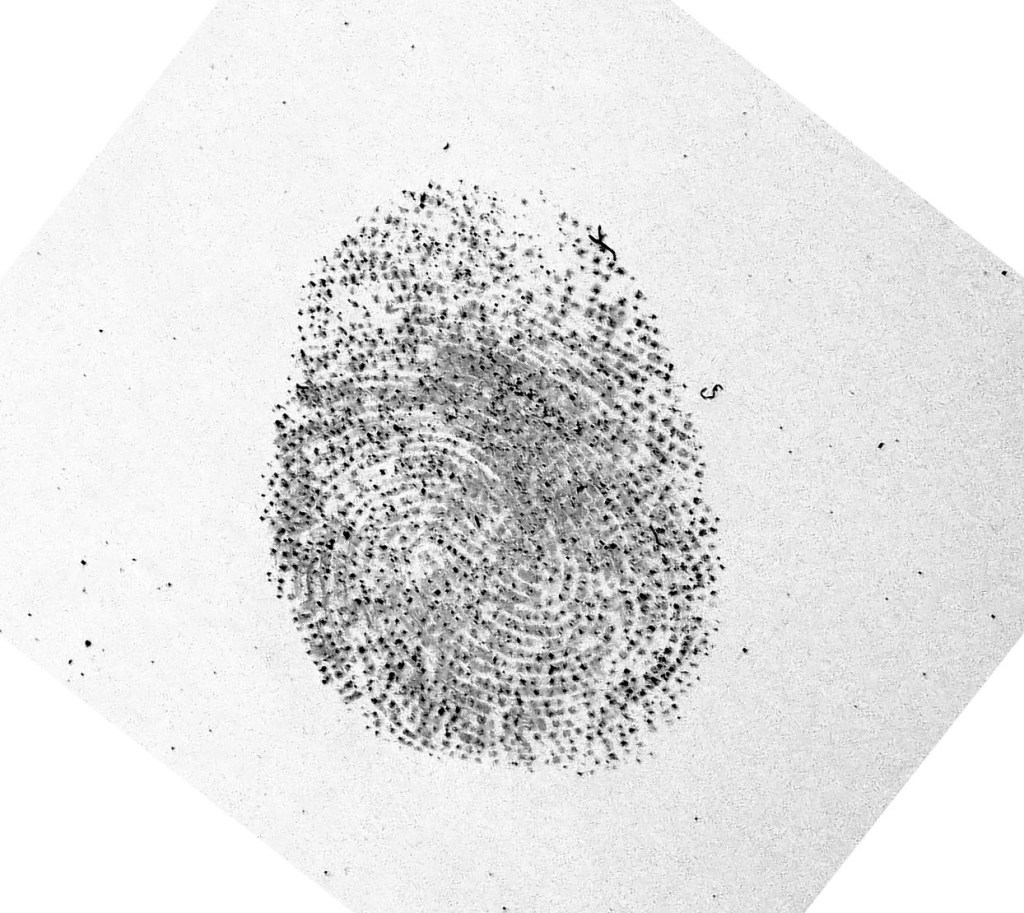

Mając w ręku odcisk palca, wystarczy umieścić go na skanerze.

Nasz odcisk palca działa na MacBooku Pro.

Udało nam się przeprowadzić ten dobrze znany atak na większości urządzeń, które nasz zespół miał do przetestowania. Gdyby to był prawdziwy atak, mielibyśmy dostęp do szerokiego zakresu poufnych informacji.

Ochrona przed atakiem

Odcisk palca nie powinien być uważany za bezpieczną alternatywę dla silnego hasła. W ten sposób Twoje informacje — i potencjalnie kryptowaluty — będą podatne na ataki nawet najbardziej niedoświadczonych atakujących.

Powinno być już jasne, że chociaż Twój odcisk palca jest unikalny dla Ciebie, nadal można go stosunkowo łatwo wykorzystać. W najlepszym razie powinieneś rozważyć użycie go tylko jako uwierzytelnianie drugiego stopnia (2FA).

Chcesz zwiększyć swoją higienę bezpieczeństwa? Koniecznie sprawdź nasze Przewodniki po Centrum Wsparcia aby uzyskać inne wskazówki dotyczące unikania typowych pułapek bezpieczeństwa.

Źródło: https://blog.kraken.com/post/11905/your-fingerprint-can-be-hacked-for-5-heres-how/

- 2FA

- 3d

- dostęp

- Konto

- Wszystkie kategorie

- artykuł

- Uwierzytelnianie

- BEST

- wspólny

- zawartość

- urządzenia

- sprzęt

- imitacja

- odcisk palca

- świeży

- sala gimnastyczna

- W jaki sposób

- HTTPS

- obraz

- Informacja

- iPhone

- IT

- Kraken

- Labs

- Biblioteka

- miejscowy

- Większość

- z naszej

- Inne

- Hasło

- hasła

- Pro

- zasięg

- restauracja

- Ekran

- bezpieczeństwo

- Prosty

- So

- wydać

- Powierzchnia

- Stuknij

- Testowanie

- czas

- wskazówki

- Top

- Wrażliwy

- KIM

- youtube