Dr Andreas Freund (współprzewodniczący) w imieniu Grupa Robocza Standardów L2 ds. Projektów Wspólnotowych EEA

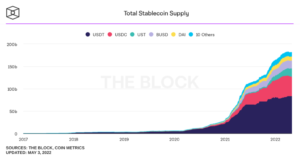

Żyjemy w wielołańcuchowym świecie, w którym miliardy dolarów wartości aktywów są zamknięte w ponad 100 łańcuchach. A właściciele tych aktywów blockchain zachowują się tak, jak w przypadku aktywów w tradycyjnych finansach: szukają okazji do arbitrażu, aby zarobić pieniądze. Jednak w przeciwieństwie do tradycyjnego świata finansów, w którym aktywa w jednym kraju mogą być wykorzystywane w grach arbitrażowych w innym kraju bez przenoszenia aktywów przy użyciu zaufanych pośredników, to samo podejście nie działało w przypadku blockchainów przez długi czas z trzech powodów:

- łańcuchy bloków nie mogą ze sobą rozmawiać,

- gry arbitrażowe na konkretnym łańcuchu bloków wymagają, aby wszystkie zaangażowane aktywa były obecne na tym łańcuchu bloków ze względu na pozbawiony zaufania charakter publicznych łańcuchów bloków,

- i nie było odpowiednika zaufanego pośrednika, jak w tradycyjnych finansach między nieufnymi łańcuchami bloków.

Aby rozwiązać problem nieefektywności kapitałowej na łańcuchach bloków i zarabiać w tym procesie, przedsiębiorcze osoby stworzyły mosty łańcuchów bloków, które sprostały tym trzem wyzwaniom i zaczęły łączyć ze sobą ekosystem łańcuchów bloków – tak, możesz teraz handlować bitcoinami na Ethereum. Oczywiście mosty mogą być również używane do innych rodzajów funkcji; jednak podstawową funkcją jest poprawa efektywności kapitałowej.

Na wysokim poziomie most blockchain łączy dwa łańcuchy bloków, ułatwiając bezpieczne i weryfikowalne komunikacja między tymi łańcuchami bloków poprzez transfer informacji i/lub aktywów.

Daje to wiele możliwości, np

- międzyłańcuchowy transfer aktywów,

- nowe zdecentralizowane aplikacje (dApps) i platformy, które pozwalają użytkownikom na dostęp do mocnych stron różnych blockchainów – zwiększając w ten sposób ich możliwości,

- a programiści z różnych ekosystemów blockchain mogą współpracować i tworzyć nowe rozwiązania.

Istnieją dwa podstawowe typy mostów:

| Zaufane mosty | Mosty bez zaufania |

| Polegają na centralnej jednostce lub systemie dla swoich operacji. | Działaj przy użyciu zdecentralizowanych systemów, takich jak inteligentne kontrakty z wbudowanymi algorytmami. |

| Założenia zaufania dotyczące finansowania opieki i zabezpieczenia mostu. Użytkownicy polegają głównie na reputacji operatora mostu. | Bezpieczeństwo mostu jest takie samo, jak zabezpieczenia leżącego u jego podstaw łańcucha bloków. |

| Użytkownicy muszą zrezygnować z kontroli nad swoimi kryptowalutami. | Pozwól użytkownikom zachować kontrolę nad swoimi środkami dzięki inteligentnym kontraktom. |

W ramach obu zestawów założeń zaufania można wyróżnić różne, wspólne typy projektów mostów:

- Blokuj, podbijaj i pal żetonowe mosty: Natychmiastowa gwarantowana ostateczność, ponieważ wybijanie aktywów na docelowym łańcuchu blokowym może nastąpić w dowolnym momencie bez możliwości nieudanej transakcji. Użytkownicy otrzymują syntetyczny, często nazywany zasobem opakowanym, w docelowym łańcuchu blokowym, a nie zasób natywny.

- Sieci płynności z pulami rodzimych aktywów o ujednoliconej płynności: Pojedyncza pula aktywów na jednym łańcuchu bloków jest połączona z dodatkowymi pulami aktywów na innych łańcuchach bloków ze wspólnym dostępem do płynności innych. Takie podejście nie zapewnia natychmiastowej, gwarantowanej ostateczności, ponieważ transakcje mogą się nie powieść, jeśli we wspólnych pulach brakuje płynności.

Jednak wszystkie projekty i przy jakichkolwiek założeniach dotyczących zaufania muszą uwzględniać dwa trylematy, przed którymi stoją mosty blockchain.

Bridging Trilemma, zgodnie z sugestią Ryana Zaricka, Stargate

Protokoły pomostowe mogą mieć tylko dwie z trzech poniższych właściwości:

- Natychmiastowa Gwarantowana Ostateczność: Gwarancja otrzymania aktywów na docelowym łańcuchu bloków natychmiast po wykonaniu transakcji na źródłowym łańcuchu bloków i ostateczności transakcji na docelowym łańcuchu bloków.

- Ujednolicona płynność: Jedna pula płynności dla wszystkich aktywów między łańcuchami źródłowymi i docelowymi.

- Zasoby rodzime: Otrzymuj docelowe aktywa łańcucha bloków zamiast aktywów wybijanych przez most reprezentujących oryginalne aktywa w źródłowym łańcuchu bloków.

Trilemma interoperacyjności, jak postulował Arjun Bhuptani, Connext

Protokoły interoperacyjności mogą mieć tylko dwie z trzech poniższych właściwości:

- Nieufność: Takie same gwarancje bezpieczeństwa, jak bazowy łańcuch bloków, bez nowych założeń dotyczących zaufania.

- Rozciągliwość: Możliwość łączenia różnych łańcuchów bloków.

- Możliwość uogólnienia: Pozwala na dowolne przesyłanie danych

Oprócz trilemmatów, które można rozwiązać za pomocą sprytnego projektu, największym wyzwaniem dla mostów blockchain jest bezpieczeństwo, jak pokazało wiele hacków w 2021 i 2022 roku; czy to incydenty z tunelem czasoprzestrzennym, roninami, harmonią czy nomadami. Zasadniczo pomost między łańcuchami bloków jest tak samo bezpieczny, jak najmniej bezpieczny łańcuch bloków używany w (łańcuchu) mostów dla aktywów. Jednak ten ostatni problem nie stanowi problemu dla mostów między platformami warstwy 2, które są zakotwiczone w tym samym łańcuchu bloków warstwy 1 (L1), ponieważ mają te same gwarancje bezpieczeństwa ze wspólnego łańcucha bloków L1.

Do tego momentu nie mówiliśmy konkretnie o platformach L2, które są zaprojektowane do skalowania łańcuchów bloków L1, przy jednoczesnym dziedziczeniu gwarancji bezpieczeństwa L1, ponieważ L2 są ściśle mówiąc szczególnym typem mostu: mostem natywnym. Istnieje jednak kilka specyficznych cech platform L2 podczas tworzenia pomostu między L2, np. pakiety optymistyczne vs pakiety zk vs pakiety Validium vs pakiety Volition. Te różnice czynią je wyjątkowymi ze względu na różnice w założeniach zaufania i ostateczności dla L2 w porównaniu z L1 oraz między różnymi L2.

Powód, dla którego pomosty między L2 są ważne, jest taki sam jak w przypadku L1: aktywa L2 szukają efektywności kapitałowej na innych L2, a także przenośności i innych funkcjonalności.

Różnicę w założeniach natywnego zaufania na platformach L2 można przezwyciężyć, jeśli połączone warstwy L2 są, jak już wspomniano, zakotwiczone w tej samej warstwie L1. I że pomost nie wymaga dodatkowych założeń zaufania. Jednak różnice w ostateczności transakcji L2 na kotwicy L1 utrudniają łączenie aktywów między L2 w sposób minimalizujący zaufanie.

Zagłębiając się nieco głębiej w mostki L2, widzimy, że mostki L2-do-L2 idealnie powinny spełniać następujące kryteria:

- Klienci muszą być oddzieleni od każdego protokołu L2, z którym się stykają, poprzez warstwę abstrakcji — paradygmat luźnego łączenia.

- Klienci muszą być w stanie zweryfikować, czy dane zwracane z warstwy abstrakcji są prawidłowe, najlepiej bez zmiany modelu zaufania poza ten używany przez docelowy protokół L2.

- Nie są wymagane żadne zmiany strukturalne/protokołowe w protokole interfejsu L2.

- Strony trzecie muszą być w stanie niezależnie zbudować interfejs do docelowego protokołu L2 – najlepiej standardowego interfejsu.

Patrząc na obecny krajobraz, widać, że większość mostów L2 traktuje L2 jak kolejny łańcuch bloków. Należy zauważyć, że dowody na oszustwa stosowane w pakietach optymistycznych i dowody poprawności stosowane w rozwiązaniach zk-rollup zastępują nagłówki bloków i dowody Merkle stosowane w „normalnych” mostach L1-L1.

Poniżej podsumowujemy obecny i bardzo zróżnicowany krajobraz mostów L2 z nazwą, krótkim podsumowaniem i typem projektu mostu:

| Nazwa mostu | Opis | Rodzaj projektu |

| Wymiana chmielu | Ogólny most tokenowy typu roll-up-to-rollup. Pozwala użytkownikom na wysyłanie tokenów z jednego zestawienia do drugiego niemal natychmiast, bez konieczności czekania na okres wyzwania dla zestawienia. https://hop.exchange/whitepaper.pdf | Sieć płynności (za pomocą automatycznego animatora rynku) |

| Stargate | Komponowalny most zasobów natywnych i aplikacja dApp zbudowana na LayerZero. Użytkownicy DeFi mogą wymieniać międzyłańcuchowe zasoby natywne w Stargate w ramach jednej transakcji. Aplikacje składają się na Stargate, aby tworzyć natywne transakcje międzyłańcuchowe na poziomie aplikacji. Te wymiany międzyłańcuchowe są obsługiwane przez należące do społeczności ujednolicone pule płynności Stargate. https://www.dropbox.com/s/gf3606jedromp61/Delta-Solving.The.Bridging-Trilemma.pdf?dl=0 | Sieć płynności |

| Protokół synaps | Most tokenowy wykorzystujący walidator między łańcuchami i pulami płynności w celu wykonywania swapów między łańcuchami i tym samym łańcuchem. | Hybrydowy (Most Tokena/Sieć Płynności) |

| Przez | Optymistyczny most międzyłańcuchowy, który wykorzystuje aktorów zwanych przekaźnikami do realizacji żądań przeniesienia użytkowników w łańcuchu docelowym. Przekaźniki otrzymują później zwrot kosztów, dostarczając dowód swojego działania Optymistycznej Wyroczni na Ethereum. Architektura wykorzystuje pojedynczą pulę płynności w Ethereum i oddzielne pule depozytów/zwrotów w łańcuchach docelowych, które są ponownie równoważone za pomocą mostów kanonicznych. | Sieć płynności |

| Beamer | Umożliwia użytkownikom przenoszenie tokenów z jednego zestawienia do drugiego. Użytkownik żąda przeniesienia, dostarczając tokeny w pakiecie źródłowym. Dostawcy płynności następnie wypełniają żądanie i bezpośrednio wysyłają tokeny do użytkownika w docelowym zestawieniu. Głównym celem protokołu jest to, aby był jak najłatwiejszy w użyciu dla użytkownika końcowego. Osiąga się to poprzez rozdzielenie dwóch różnych problemów: usługi świadczonej użytkownikowi końcowemu oraz odzyskiwania środków przez dostawcę płynności. Usługa jest świadczona optymistycznie, gdy tylko nadejdzie żądanie. Zwrot kosztów za pakiet źródłowy jest zabezpieczony własnym mechanizmem i oddzielony od rzeczywistej usługi. | Sieć płynności |

| Łącznik dwukonomii | Wielołańcuchowa sieć przekaźników wykorzystująca portfele oparte na inteligentnych umowach, umożliwiająca użytkownikom interakcję z dostawcami płynności w celu przesyłania tokenów między różnymi (optymistycznymi) sieciami L2. | Sieć płynności |

| Bungee | Most zbudowany jest na Gniazdo infrastruktura i SDK z Socket Liquidity Layer (SLL) jako głównym komponentem. SLL agreguje płynność na wielu mostach i DEX-ach, a także umożliwia rozliczenia P2P. Różni się to od sieci puli płynności, ponieważ ten pojedynczy meta-most umożliwia dynamiczny wybór i kierowanie środków przez najlepszy most zgodnie z preferencjami użytkownika, takimi jak koszt, opóźnienie lub bezpieczeństwo. | Agregator Puli Płynności |

| Celer cBridge | Zdecentralizowany i nieobsługujący powiernictwa most zasobów, który obsługuje ponad 110 tokenów w ponad 30 łańcuchach bloków i zestawieniach warstwy 2. Jest zbudowany na szczycie Celer Inter-chain Message Framework, który jest zbudowany na Celer State Guardian Network (SGN). SGN to blockchain typu Proof-of-Stake (PoS) oparty na Tendermint, który służy jako router wiadomości między różnymi łańcuchami bloków. | Sieć płynności |

| Połącz | Wysyła i obsługuje wiadomości związane z wysyłaniem środków między łańcuchami. Fundusze powiernicze dla aktywów kanonicznych, szybkiej płynności i stabilnych swapów. Kontrakt Connext wykorzystuje wzór diamentu, więc składa się z zestawu aspektów, które działają jako logiczne granice dla grup funkcji. Facets współdzielą przestrzeń dyskową i mogą być aktualizowane oddzielnie. | Hybrydowy (Most Tokena/Sieć Płynności) |

| Ełk Finanse | Wykorzystuje ElkNet z funkcjami takimi jak

|

Hybrydowy (Most Tokena/Sieć Płynności) |

| LI.FI | Agregator mostów i DEX, który kieruje dowolne zasoby w dowolnym łańcuchu do żądanych zasobów w żądanym łańcuchu, udostępniany na poziomie interfejsu API/kontraktu za pośrednictwem zestawu SDK lub jako osadzony widżet w dApp | Agregator Puli Płynności |

| Zamiana warstw | Most dla tokenów ze scentralizowanego konta wymiany bezpośrednio do sieci warstwy 2 (zarówno optymistycznej, jak i zk-rollup) z niskimi opłatami. | Sieć płynności (za pomocą automatycznego animatora rynku) |

| Mezon | Atomowa aplikacja wymiany wykorzystująca kontrakty Hash Time Lock (HTLC) wykorzystująca bezpieczną komunikację między użytkownikami w połączeniu z siecią przekaźnikową dostawcy płynności dla obsługiwanych tokenów. | Sieć płynności |

| Zamiana O3 | Międzyłańcuchowe mechanizmy O3 Swap i Bridge, agregujące wiele pul płynności w łańcuchach, umożliwiają proste jednorazowe transakcje potwierdzające z planowaną stacją benzynową, rozwiązujące zapotrzebowanie na opłatę gazową w każdym łańcuchu. | Agregator Puli Płynności |

| Orbiter | Zdecentralizowany most typu cross-rollup do przenoszenia rodzimych zasobów Ethereum. System ma dwie role: Nadawca i Twórca. „Maker” jest zobowiązany do wpłacenia nadwyżki depozytu zabezpieczającego do kontraktu Orbitera, zanim będzie mógł zakwalifikować się jako dostawca usług typu cross-rollup dla „Nadawcy”. W zwykłym procesie „Nadawca” wysyła zasoby do „Twórcy” w „Sieci źródłowej”, a „Twórca” odsyła je z powrotem do „Nadawcy” w „Sieci docelowej”. | Sieć płynności |

| Sieć poli | Umożliwia użytkownikom przenoszenie aktywów między różnymi łańcuchami bloków za pomocą wymiany Lock-Mint. Wykorzystuje łańcuch PolyNetwork do weryfikowania i koordynowania przekazywania komunikatów między przekaźnikami w obsługiwanych łańcuchach. Każdy łańcuch ma zestaw przekaźników, podczas gdy łańcuch PolyNetwork ma zestaw strażników, którzy podpisują wiadomości między łańcuchami. Łańcuchy zintegrowane z Poly Bridge muszą obsługiwać lekką weryfikację klienta, ponieważ walidacja komunikatów międzyłańcuchowych obejmuje weryfikację nagłówków bloków i transakcji za pomocą dowodów Merkle. Niektóre inteligentne kontrakty wykorzystywane przez infrastrukturę mostową nie są weryfikowane na Etherscan. | Most tokenów |

| Podróżnik (Protokół routera) | Router Protocol wykorzystuje algorytm wyszukiwania ścieżek, aby znaleźć najbardziej optymalną trasę do przenoszenia zasobów z łańcucha źródłowego do docelowego, wykorzystując sieć routera, która jest podobna do IBC firmy Cosmos. | Sieć płynności |

| Sieć Umbria | Umbria ma trzy główne protokoły współpracujące ze sobą:

Oba protokoły działają w tandemie, zapewniając migrację aktywów między sieciami kryptowalut |

Sieć płynności (za pomocą automatycznego animatora rynku) |

| Przez protokół | Protokół jest agregatorem łańcuchów, DEX-ów i mostów w celu optymalizacji tras transferu aktywów. Umożliwia to łączenie zasobów na trzy sposoby:

|

Hybrydowy (Most Tokena/Sieć Płynności) |

| Multichain | Multichain to zewnętrznie zatwierdzony most. Wykorzystuje sieć węzłów obsługujących protokół SMPC (Secure Multi-Party Computation). Obsługuje dziesiątki łańcuchów bloków i tysiące tokenów zarówno z Token Bridge, jak i Liquidity Network. | Hybrydowy (Token Bridge/Liquidity Network |

| Most orbitalny | Orbit Bridge jest częścią projektu Orbit Chain. Jest to most międzyłańcuchowy, który umożliwia użytkownikom przesyłanie tokenów między obsługiwanymi łańcuchami bloków. Tokeny są deponowane w łańcuchu źródłowym, a „tokeny reprezentacji” są wybijane w łańcuchu docelowym. Zdeponowane tokeny nie są dokładnie blokowane i mogą być używane w protokołach DeFi firmy Orbit Farm. Naliczone odsetki nie są przekazywane bezpośrednio deponentom tokenów. Realizacja kontraktu pomostowego i kod źródłowy kontraktu farmy nie są weryfikowane na Etherscan. | Most tokenów |

| Portal (tunel czasoprzestrzenny) | Portal Token Bridge jest zbudowany na bazie wormholu, który jest protokołem przekazywania wiadomości, który wykorzystuje wyspecjalizowaną sieć węzłów do komunikacji między łańcuchami. | Most tokenów |

| Satelita (Axelar) | Satellite to token bridge zasilany przez sieć Axelar | Sieć płynności |

Połączenia Projekt L2Beat prowadzi aktywną listę mostów dotyczy L2 z Total-Value-Locked (TVL) w mostku, jak również opis i krótką ocenę ryzyka, jeśli są dostępne.

Profile ryzyka mostów L2

Wreszcie, gdy użytkownicy korzystają z mostów L2, w rzeczywistości z dowolnego mostu, należy zachować ostrożność i ocenić następujące zagrożenia dla danego mostu:

Utrata funduszy

- Wyrocznie, pośrednicy lub walidatorzy zmawiają się, aby przesyłać oszukańcze dowody (np. hash bloku, nagłówek bloku, dowód Merkle, dowód oszustwa, dowód ważności) i/lub przekazywać oszukańcze przelewy, które nie są ograniczone

- Naruszono klucze prywatne walidatora/przekaźnika

- Walidatory złośliwie biją nowe tokeny

- Fałszywe twierdzenia nie są kwestionowane w czasie (optymistyczne protokoły przesyłania wiadomości)

- Docelowa reorganizacja łańcucha bloków następuje po upływie optymistycznego czasu sporu między wyrocznią a przekaźnikiem (optymistyczne protokoły przesyłania wiadomości).

- Kod źródłowy niezweryfikowanych umów związanych z protokołem lub używanych przez protokół zawiera złośliwy kod lub funkcje, które mogą być nadużywane przez właściciela kontraktu/administratora

- Właściciele Token Bridge zachowują się złośliwie lub inicjują pilne działania awaryjne, które mają wpływ na fundusze użytkowników i nie komunikują się odpowiednio z bazą użytkowników

- Kontrakty protokołów wstrzymane (jeśli istnieje funkcjonalność)

- Kontrakty protokołu otrzymują aktualizację złośliwego kodu

Zamrożenie funduszy

- Przekaźniki/Dostawcy płynności nie działają na transakcjach użytkowników (wiadomościach)

- Kontrakty protokołów wstrzymane (jeśli istnieje funkcjonalność)

- Kontrakty protokołu otrzymują aktualizację złośliwego kodu

- Niewystarczająca płynność w tokenie docelowym na moście

Cenzurowanie użytkowników

- Wyrocznie lub przekaźniki w docelowym lub docelowym L2 lub w obu nie ułatwiają transferu (wiadomości)

- Kontrakty protokołów wstrzymane (jeśli istnieje funkcjonalność)

Chociaż ta lista nie jest wyczerpująca, daje dobry przegląd aktualnych zagrożeń związanych z korzystaniem z mostów.

Tam są opracowywane są nowe rozwiązania wykorzystujące technologie odporne na wiedzę zerową (zkp). zaprojektowany w celu złagodzenia niektórych z powyższych czynników ryzyka i rozwiązania dwóch trylematów pomostowych. W szczególności zastosowanie zkps pozwala na uzyskanie następujących cech konstrukcyjnych mostów:

- Niezawodny i bezpieczny ponieważ poprawność nagłówków bloków w łańcuchu źródłowym i docelowym można udowodnić za pomocą zk-SNARK, które można zweryfikować na łańcuchach bloków kompatybilnych z EVM. W związku z tym nie są wymagane żadne zewnętrzne założenia dotyczące zaufania, zakładając, że łańcuchy bloków źródłowych i docelowych oraz wykorzystywane protokoły lekkiego klienta są bezpieczne, a my mamy 1 z N uczciwych węzłów w sieci przekaźnikowej.

- Bez uprawnień i zdecentralizowany ponieważ każdy może dołączyć do sieci przekaźnikowej mostów, a schematy walidacji w stylu PoS lub podobne nie są potrzebne

- rozsuwany ponieważ aplikacje mogą pobierać nagłówki bloków zweryfikowane przez ZKP i przeprowadzać weryfikację i funkcjonalność specyficzną dla aplikacji

- Wydajny dzięki nowym, zoptymalizowanym schematom proofów z krótkim czasem generowania i weryfikacji proofów

Choć wcześnie, tego typu zmiany obiecują przyspieszyć dojrzewanie i bezpieczeństwo ekosystemu mostowego.

Możemy podsumować powyższą dyskusję i przegląd mostów L2 w następujący sposób:

- Mosty L2 są ważnym spoiwem ekosystemu L2 w celu zwiększenia interoperacyjności L2 i efektywnego wykorzystania zasobów i aplikacji w całym ekosystemie.

- Mostki L2 używane na L2 zakotwiczone w tej samej L1, takie jak Ethereum Mainnet, są bezpieczniejsze niż mosty między L1 – przy założeniu, że kod źródłowy jest bezpieczny, co często jest dużym „jeśli”.

- Podobnie jak w przypadku wszystkich architektur systemów rozproszonych, należy dokonać znacznych kompromisów, co zostało wyrażone w dwóch postulowanych trylematach — trylemacie pomostowym i trylemacie dotyczącym interoperacyjności.

- Mosty L2 mają bardzo różne założenia dotyczące zaufania, np. mosty zaufane i nieufne oraz bardzo różne wybory projektowe, np. sieci typu lock-mint-burn vs. sieci płynności.

- Ekosystem L2 Bridges wciąż się rozwija i podlega ciągłym zmianom.

- Użytkownikom zaleca się dołożenie należytej staranności, aby ocenić, które mosty L2 oferują najlepszy profil ryzyka i zysku dla ich potrzeb.

- Istnieją nowe rozwiązania wykorzystujące najnowsze technologie zkp, które skutecznie rozwiązują dwa trylematy mostów i pomagają ogólnie zwiększyć bezpieczeństwo mostów.

Choć wciąż znajdują się one na wczesnym etapie podróży w kierunku znormalizowanej struktury interoperacyjności L2, są to ważne zmiany i należy je traktować poważnie, ponieważ każdy z tych projektów może stać się „tą” platformą pomostową – to jeszcze nie VHS vs Betamax, ale zaczynamy Tam.

L2 WG pragnie podziękować Tasowi Dienesowi (Enterprise Foundation), Danielowi Goldmanowi (Offchain Labs), Bartkowi Kiepuszewskiemu (L2Beat) za uważne przeczytanie manuskryptu i bezcenne sugestie dotyczące treści.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://entethalliance.org/2023-02-28-state-of-l2-bridges/

- 1

- 10

- 2021

- 2022

- 9

- a

- zdolności

- Zdolny

- O nas

- powyżej

- przyśpieszyć

- dostęp

- Konto

- osiągnięty

- uznać

- w poprzek

- działać

- Działania

- działania

- aktywny

- aktorzy

- Dodatkowy

- adres

- adresowanie

- Po

- agregaty

- agregacja

- Agregator

- algorytm

- Algorytmy

- Wszystkie kategorie

- pozwala

- już

- Kotwica

- i

- Inne

- ktoś

- Zastosowanie

- aplikacje

- Aplikacje (DApps)

- podejście

- arbitraż

- możliwości arbitrażu

- architektura

- Przybywa

- oszacowanie

- kapitał

- Aktywa

- powiązany

- zautomatyzowane

- Zautomatyzowany Market Maker

- dostępny

- osiowy

- Baas

- z powrotem

- podstawowy

- bo

- stają się

- zanim

- jest

- poniżej

- Berkeley

- BEST

- pomiędzy

- Poza

- Ekonomia

- Duży

- Najwyższa

- miliardy

- Bit

- Bitcoin

- Blokować

- blockchain

- ekosystem blockchain

- blockchains

- Granice

- BRIDGE

- zmostkowane

- mosty

- mostkowanie

- budować

- wybudowany

- palić

- nazywa

- nie może

- możliwości

- kapitał

- efektywność kapitałowa

- który

- ostrożny

- centralny

- jednostka centralna

- scentralizowane

- scentralizowana wymiana

- łańcuch

- więzy

- wyzwanie

- wyzwania

- wyzwanie

- Zmiany

- wymiana pieniędzy

- Charakterystyka

- wybory

- roszczenia

- klient

- Współprzewodniczący

- kod

- współpracować

- połączony

- wspólny

- komunikować

- Komunikacja

- Komunikacja

- społeczność

- w porównaniu

- składnik

- obliczenia

- Obawy

- Skontaktuj się

- połączony

- łączy

- stały

- Stały produkt

- zawiera

- zawartość

- umowa

- umowy

- kontrast

- kontrola

- koordynować

- rdzeń

- Koszty:

- kraj

- Kurs

- Stwórz

- stworzony

- Tworzenie

- Kryteria

- Łańcuch krzyżowy

- most krzyżowo-łańcuchowy

- Crypto

- krypto-aktywa

- kryptowaluta

- Aktualny

- Stan aktulany

- Areszt

- zwyczaj

- Daniel

- Dapp

- DApps

- dane

- zdecentralizowany

- Zdecentralizowane

- Aplikacje zdecentralizowane

- głębiej

- DeFi

- Protokoły DeFi

- Kreowanie

- wykazać

- wdrażane

- kaucja

- zdeponowany

- deponentów

- opis

- Wnętrze

- zaprojektowany

- projekty

- życzenia

- miejsce przeznaczenia

- deweloperzy

- wydarzenia

- Dex

- DEXy

- Diament

- ZROBIŁ

- różnica

- Różnice

- różne

- pracowitość

- bezpośrednio

- dyskusja

- Spierać się

- rozróżniać

- dystrybuowane

- dziesiątki

- Dropbox

- każdy

- Wcześnie

- zarabiać

- Ekosystem

- Ekosystemy

- faktycznie

- efektywność

- wydajny

- bądź

- osadzone

- nagły wypadek

- umożliwiać

- umożliwiając

- wzmocnienie

- Enterprise

- przedsiębiorczy

- całkowicie

- jednostka

- Równoważny

- ethereum

- SIEĆ GŁÓWNA ETHEREUM

- eterscan

- oceniane

- wymiana

- wykonać

- egzekucja

- istnieje

- wyrażone

- zewnętrzny

- zewnętrznie

- Twarz

- aspekty

- ułatwiać

- ułatwienie

- Czynniki

- FAIL

- Failed

- gospodarstwo

- FAST

- Korzyści

- opłata

- Opłaty

- wypełniać

- ostateczność

- finansować

- Znajdź

- STRUMIEŃ

- Skupiać

- następujący

- następujący sposób

- formuła

- Fundacja

- Framework

- oszustwo

- dowód oszustwa

- nieuczciwy

- od

- Spełnić

- funkcjonować

- funkcjonalności

- Funkcjonalność

- Funkcje

- zasadniczo

- Finansowanie

- fundusze

- dalej

- GAS

- Ogólne

- wygenerowane

- generacja

- miejsce

- Dać

- dany

- daje

- Goldman

- dobry

- Grupy

- gwarancja

- gwarantowane

- gwarancji

- opiekun

- hacki

- Uchwyty

- Harmonia

- haszysz

- mający

- headers

- pomoc

- Wysoki

- Jednak

- HTTPS

- IBC

- natychmiast

- Rezultat

- realizacja

- ważny

- podnieść

- in

- obejmuje

- Zwiększać

- niezależnie

- osób

- Informacja

- Infrastruktura

- zainicjować

- natychmiastowy

- zamiast

- zintegrowany

- interakcji

- odsetki

- Interfejs

- pośredników

- pośrednik

- Interoperacyjność

- nieoceniony

- zaangażowany

- problem

- IT

- przystąpić

- podróż

- Strażnicy

- Klawisze

- L1

- l2

- Labs

- Brak

- krajobraz

- Utajenie

- warstwa

- warstwa 1

- Warstwa 2

- LAYEZERO

- poziom

- Dźwignia

- wykorzystuje

- lewarowanie

- lekki

- Lekki klient

- LINK

- Płynność

- pula płynności

- pule płynności

- dostawca płynności

- dostawcy płynności

- Lista

- relacja na żywo

- zamknięty

- logiczny

- długo

- długi czas

- poszukuje

- od

- niski

- niskie opłaty

- zrobiony

- Główny

- mainnet

- utrzymuje

- poważny

- robić

- zarabiać

- producent

- sposób

- wiele

- Margines

- rynek

- Animator rynku

- mechanizm

- wiadomość

- wiadomości

- wiadomości

- może

- migracja

- mięta

- wybity

- bicie

- Złagodzić

- model

- pieniądze

- większość

- ruch

- przeniesienie

- wielołańcuchowy

- wielostronny

- wielokrotność

- wielość

- Nazwa

- powstający

- rodzimy

- Natura

- Potrzebować

- wymagania

- sieć

- sieci

- Nowości

- NFT

- węzły

- NOMAD

- nieizolacyjny

- Offchain

- Laboratoria offchain

- oferta

- Na łańcuchu

- ONE

- operacje

- Szanse

- Optymalny

- Optymistyczny

- Optymistyczne Rollupy

- Optymalizacja

- zoptymalizowane

- wyrocznia

- Orbita

- oryginalny

- Inne

- Inaczej

- ogólny

- Przezwyciężać

- przegląd

- własny

- właściciele

- p2p

- paradygmat

- część

- szczególny

- strony

- minęło

- przebiegi

- Przechodzący

- Wzór

- wykonać

- okres

- Miejsce

- planowany

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- punkt

- basen

- Baseny

- PoS

- możliwość

- możliwy

- powered

- precyzyjnie

- preferencje

- teraźniejszość

- pierwotny

- prywatny

- Klucze prywatne

- Problem

- wygląda tak

- Produkt

- Profil

- projekt

- projektowanie

- obietnica

- dowód

- Dowód na stopę

- korekta stawki (PoS)

- dowody

- prawidłowo

- niska zabudowa

- ochrona

- protokół

- protokoły

- Sprawdzony

- zapewniać

- pod warunkiem,

- dostawca

- dostawców

- że

- publiczny

- kwalifikować

- Czytający

- powód

- Przyczyny

- otrzymać

- niedawny

- związane z

- pozostawać

- reorganizacja

- reprezentowanie

- reputacja

- zażądać

- wywołań

- wymagać

- wymagany

- Ryzyko

- ocena ryzyka

- czynniki ryzyka

- ryzyko

- role

- zakasać

- zwiń

- Rollupy

- RONIN

- Trasa

- Router

- Protokół routera

- trasy

- bieganie

- Ryan

- "bezpiecznym"

- bezpieczniej

- taki sam

- Skala

- systemy

- Sdk

- druga

- sekund

- bezpieczne

- zabezpieczone

- bezpieczeństwo

- widzi

- wybór

- wysyłanie

- oddzielny

- rozsadzający

- służy

- usługa

- Usługodawca

- zestaw

- Zestawy

- Rozliczenia

- kilka

- Share

- shared

- Short

- powinien

- znak

- znaczący

- podobny

- Prosty

- ponieważ

- pojedynczy

- mądry

- Inteligentne kontrakty

- So

- Rozwiązania

- ROZWIĄZANIA

- Rozwiązywanie

- kilka

- Źródło

- Kod źródłowy

- Mówiąc

- specjalny

- wyspecjalizowanym

- swoiście

- stabilny

- Staking

- Pula puli

- standardy

- Stargate

- rozpoczęty

- Stan

- stacja

- Nadal

- przechowywanie

- silne strony

- Zatwierdź

- taki

- streszczać

- PODSUMOWANIE

- wsparcie

- Utrzymany

- podpory

- Swapy

- syntetyczny

- system

- systemy

- Brać

- Mówić

- Tandem

- cel

- ukierunkowane

- Tendermint

- Połączenia

- Źródło

- świat

- ich

- tysiące

- trzy

- Przez

- czas

- Czasochłonne

- do

- razem

- żeton

- Żetony

- także

- Top

- w kierunku

- handel

- tradycyjny

- tradycyjne finanse

- transakcja

- transakcje

- przenieść

- Przesyłanie

- transfery

- leczenia

- wyzwalać

- Zaufaj

- zaufany

- TVL

- typy

- dla

- zasadniczy

- W toku

- Ujednolicony

- wyjątkowy

- zmodernizowane

- USD

- posługiwać się

- Użytkownik

- fundusze użytkowników

- Użytkownicy

- użyteczność

- Token narzędziowy

- wykorzystać

- wykorzystany

- Wykorzystując

- zatwierdzony

- uprawomocnienie

- Validator

- walidatory

- wartość

- transfer wartości

- różnorodny

- Weryfikacja

- zweryfikowana

- zweryfikować

- weryfikacja

- Przeciw

- przez

- czekać

- Portfele

- sposoby

- który

- Podczas

- będzie

- w ciągu

- bez

- Praca

- pracujący

- świat

- wormhole

- by

- Owinięty

- You

- zefirnet

- ZK-Rollupy

- zk-SNARKS