mobile Security

Klony i mody WhatsApp, Telegram i Signal pozostają popularnym narzędziem dystrybucji złośliwego oprogramowania. Nie daj się zabrać na przejażdżkę.

Stycznia 10 2024 • , 5 minuta. czytać

Aplikacje mobilne sprawiają, że świat się kręci. Usługi natychmiastowej komunikacji należą do najpopularniejszych aplikacji zarówno na iOS, jak i na Androida – amerykańska organizacja non-profit Signal ma m.in szacunkowa 40 milionów użytkowników, z liczbą risdo 700 milionów za Telegram, kolejną usługę przesyłania wiadomości o otwartym kodzie źródłowym. Tymczasem właścicielem Meta WhatsApp jest niekwestionowanym światowym liderem z szacunkowo dwoma miliardami aktywnych użytkowników miesięcznie.

Jednak ich popularność przyciągnęła także uwagę cyberprzestępców, którzy chcieli znaleźć na to sposób przemycić złośliwe oprogramowanie na swoje urządzenie. Może to kosztować Ciebie, a nawet Twojego pracodawcę, drogo.

Zagrożenia cybernetyczne związane ze złośliwymi naśladowcami aplikacji

Złośliwi programiści nabrali sporej wprawy w nakłanianiu użytkowników do pobrania ich oprogramowania. Często tworzą złośliwe aplikacje naśladujące, mające naśladować legalne aplikacje. Następnie mogą rozpowszechniać je za pomocą wiadomości phishingowych w e-mailach, SMS-ach, mediach społecznościowych lub samej aplikacji komunikacyjnej, przenosząc ofiarę na stronę z oszustwem i wprowadzając ją w błąd w celu zainstalowania czegoś, co uważa za oficjalną aplikację. Mogą też kierować użytkowników do legalnie wyglądającej, fałszywej aplikacji, która czasami może przejść rygorystyczne procedury sprawdzające w sklepie Google Play. Platforma Apple iOS ma daleko bardziej zamknięty ekosystem a jeszcze rzadziej trafiają tam złośliwe aplikacje.

W każdym razie, jeśli pobierzesz i zainstalujesz na swoim telefonie złośliwą aplikację, może to narazić Ciebie lub Twojego pracodawcę na szereg zagrożeń, w tym:

- kradzież wrażliwych danych osobowych, które można sprzedać w ciemnej sieci oszustom tożsamości

- kradzież informacji bankowych/finansowych, które można wykorzystać do drenażu środków

- problemy z wydajnością, ponieważ złośliwe aplikacje mogą zmienić ustawienia i funkcje urządzenia oraz je spowolnić

- adware, które zalewa urządzenie nieobejrzanymi reklamami, utrudniając korzystanie z niego

- oprogramowanie szpiegujące przeznaczone do podsłuchiwania rozmów, wiadomości i innych informacji

- ransomware zaprojektowane tak, aby całkowicie blokować urządzenie do czasu uiszczenia opłaty

- usługi o podwyższonej opłacie, z których złośliwe oprogramowanie może potajemnie korzystać, generując ogromne rachunki

- kradzież loginów do wrażliwych kont, które można sprzedać oszustom

- korporacyjne cyberataki mające na celu kradzież loginów lub danych służbowych w celu uzyskania dostępu do wrażliwych danych firmowych lub wdrożenia oprogramowania ransomware

Co widział ESET

W ostatnich latach zagrożenia te stały się coraz bardziej powszechne. Niektóre z nich mają charakter oportunistycznych ataków na szerokie grono konsumentów, inne natomiast są bardziej ukierunkowane. Do najbardziej znanych szkodliwych aplikacji naśladowczych zaobserwowanych przez firmę ESET należą:

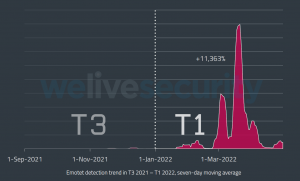

- Kampania fałszywych aktualizacji na rok 2021 które rozprzestrzeniały się w WhatsApp, Signal i innych aplikacjach do przesyłania wiadomości za pośrednictwem wiadomości phishingowych, w których twierdzono, że odbiorca może uzyskać nowy motyw kolorystyczny dla WhatsApp. W rzeczywistości różowy motyw WhatsApp był trojanem, który automatycznie odpowiadał na wiadomości otrzymane w WhatsApp i innych aplikacjach do przesyłania wiadomości, zawierając złośliwy link.

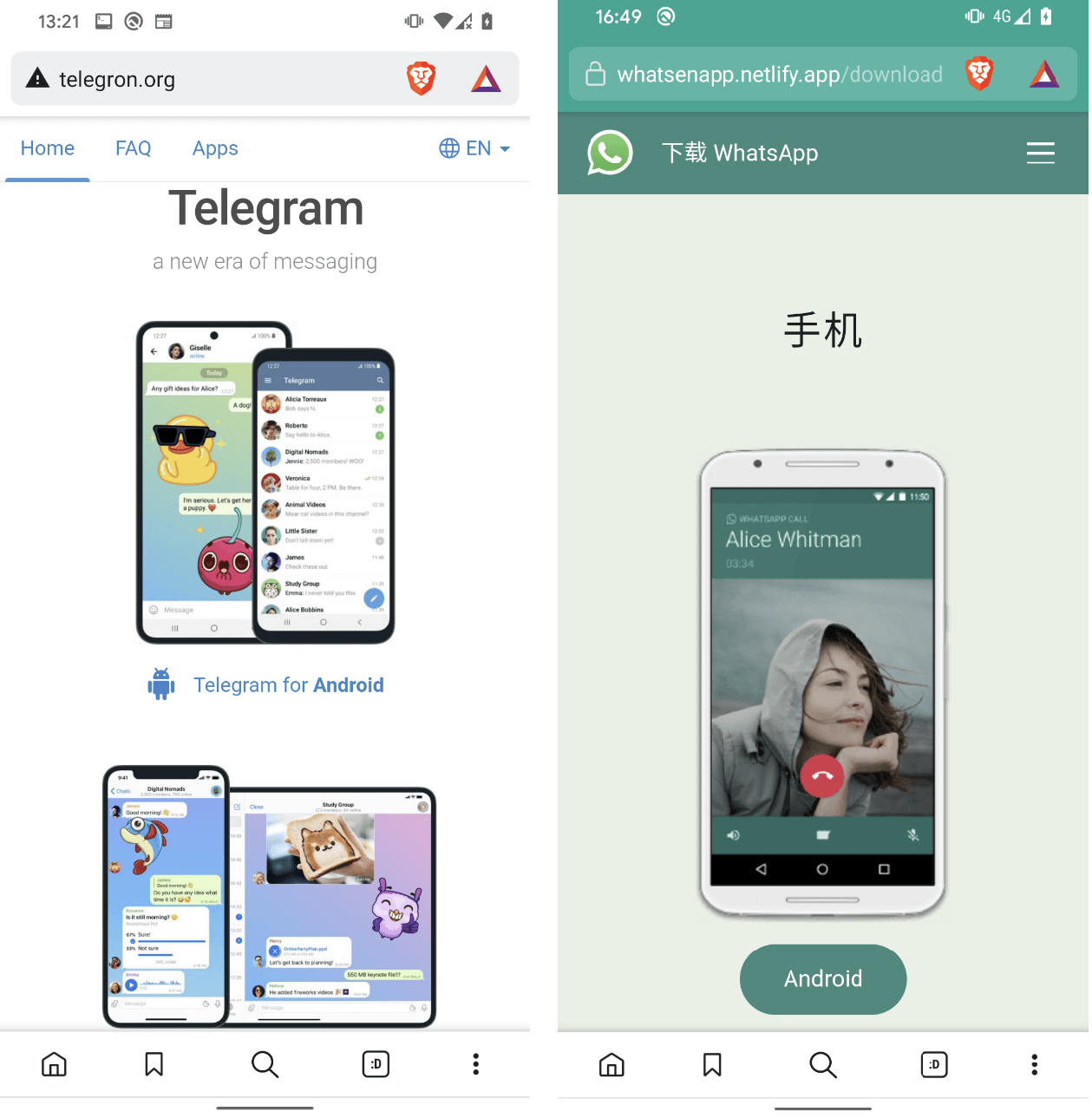

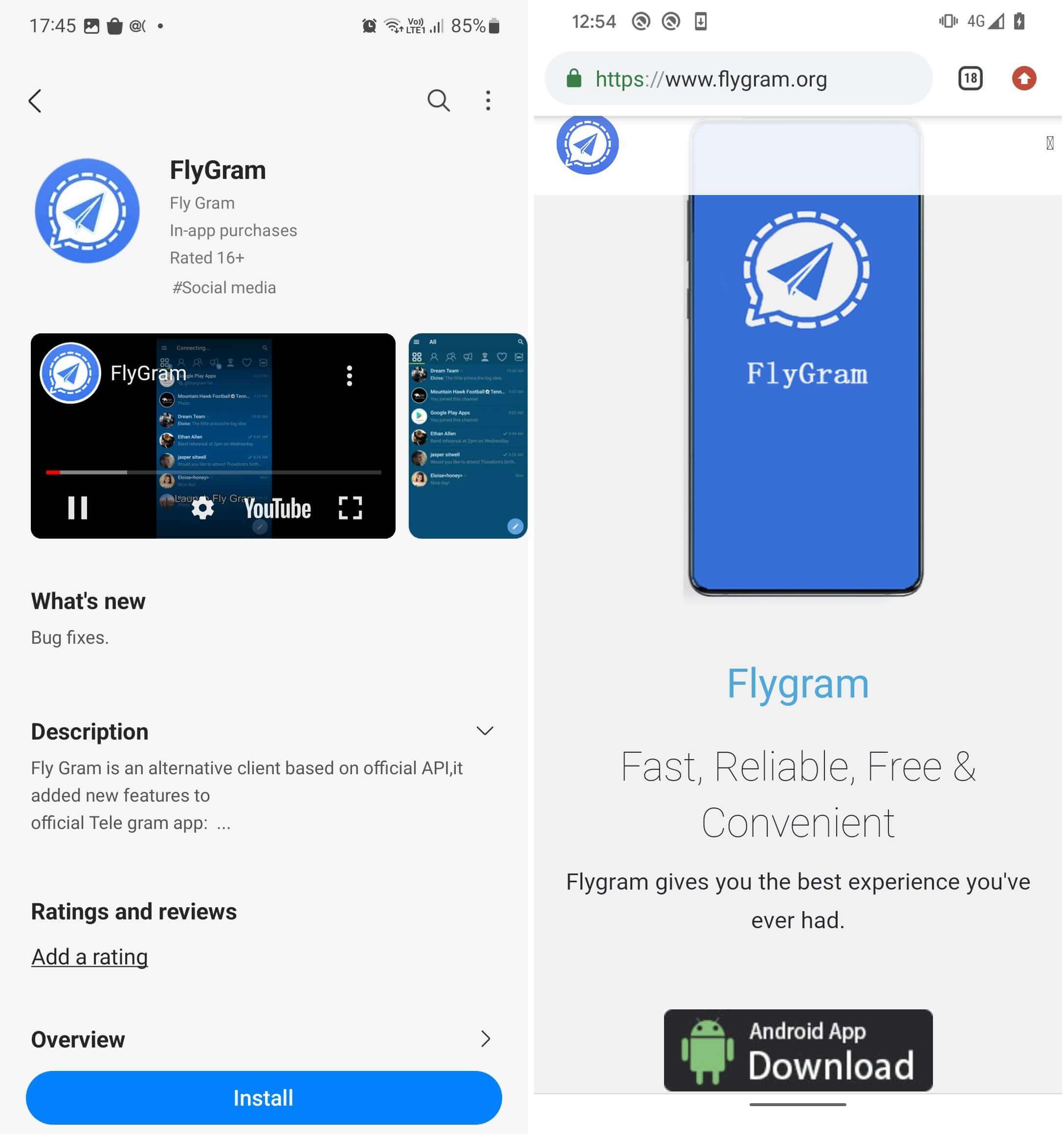

- Dziesiątki naśladowców witryn WhatsApp i Telegram zachwalające złośliwe aplikacje do przesyłania wiadomości zwane „clipperami” – zaprojektowane w celu kradzieży lub modyfikowania zawartości schowka urządzenia. Ofiary zostały najpierw zwabione przez Google Ads, prowadzące do fałszywych kanałów YouTube, które następnie przekierowywały je do naśladowniczych witryn. Po zainstalowaniu aplikacje miały za zadanie przechwytywać wiadomości na czacie ofiar w celu kradzieży ich poufnych informacji i środków w kryptowalutach.

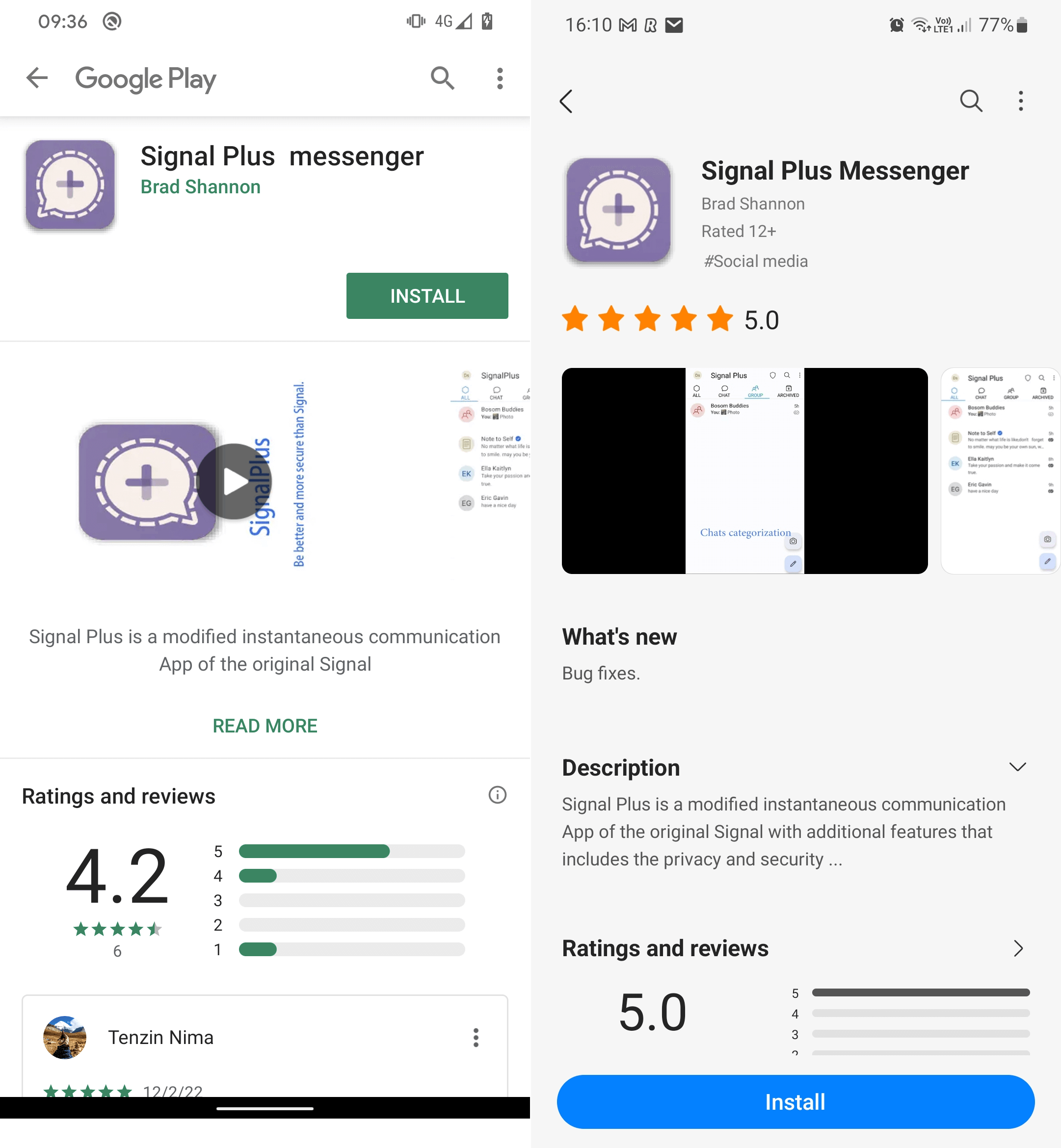

- Hakerzy powiązani z Chinami ukryli szkodliwe oprogramowanie cyberszpiegowskie znany jako Android BadBazaar w legalnie wyglądających aplikacjach Signal i Telegram. Obydwa typy aplikacji przeszły oficjalną weryfikację i trafiły do sklepów Google Play i Samsung Galaxy Store, zanim dowiedziały się o tym Google/Samsung.

Podejmowanie środków ostrożności przed złośliwymi aplikacjami

Podczas gdy WhatsApp wyraźnie zakazuje nieoficjalne wersje swojej aplikacji, Telegramu o otwartym kodzie źródłowym zachęca osoby trzecie programistom tworzenie własnych klientów Telegramu. Może to sprawić, że odróżnienie oryginału od podróbki będzie jeszcze trudniejsze dla użytkowników. To powiedziawszy, jest kilka rzeczy, które możesz zrobić, aby zmniejszyć ryzyko zainstalowania czegoś paskudnego na swoim urządzeniu.

Oto krótka lista kontrolna:

- Zawsze korzystaj z oficjalnych sklepów z aplikacjami na Androida, ponieważ obowiązują w nich rygorystyczne procesy weryfikacji, które zapobiegają przedostawaniu się złośliwych aplikacji na platformę.

- Zawsze miej swój mobilny system operacyjny i oprogramowanie w najnowszej wersji ponieważ złośliwe oprogramowanie często będzie próbowało wykorzystać błędy w starszych wersjach.

- Przed pobraniem zawsze sprawdź reputację programisty w Internecie i wszelkie recenzje aplikacji – uważaj na wzmianki o oszustwach.

- Odinstaluj wszystkie pliki aplikacje, których nie używasz, dzięki czemu łatwiej będzie Ci śledzić zawartość Twojego urządzenia.

- Nie klikaj linków ani załączników, zwłaszcza jeśli pojawiają się one w niechcianych wiadomościach lub e-mailach w mediach społecznościowych i zachęcają do pobrania oprogramowania z witryn stron trzecich.

- Unikaj klikania reklam online, na wypadek, gdyby były one częścią oszustwa mającego na celu doprowadzenie Cię do złośliwej aplikacji naśladującej.

- Uważaj na przyznanie aplikacji uprawnienia, które wydają się niezwiązane z jego funkcjonalnością, ponieważ może to być złośliwe oprogramowanie próbujące uzyskać dostęp do Twoich danych.

- Zawsze korzystaj z mobilnego rozwiązania zabezpieczającego od renomowanego dostawcy, ponieważ pomoże to zablokować złośliwe instalacje i/lub zapobiec działaniu złośliwego oprogramowania na Twoim urządzeniu.

- Rozważ użycie loginy biometryczne zamiast zwykłych haseł do kont.

- Nigdy nie pobieraj niczego ze stron wysokiego ryzyka, takich jak wiele platform z rozrywką dla dorosłych lub platformami z grami.

Jak rozpoznać oznaki aplikacji-oszustu

Opłaca się także zwracać uwagę na nietypową aktywność na urządzeniu, na wypadek gdyby pomimo najlepszych starań przedostało się do niego złośliwe oprogramowanie. Mając to na uwadze, pamiętaj:

- Jeśli coś jest nie tak w nazwie aplikacji, opisie i twierdzeniach o „oficjalnej aplikacji” lub rodowodzie programisty, istnieje duże prawdopodobieństwo, że masz do czynienia z aplikacją-oszustą

- Uważaj na utrzymujące się wyskakujące reklamy, ponieważ może to oznaczać, że zainstalowałeś oprogramowanie reklamowe

- Zwróć uwagę na wszelkie nietypowe ikony na ekranie, które mogły zostać niedawno zainstalowane

- Uważaj na szybsze niż zwykle rozładowywanie się baterii lub inne dziwne zachowania

- Miej oko na rachunki i wykorzystanie danych miesięcznie; wszystko, co jest zbyt wysokie, może wskazywać na złośliwą aktywność

- Zrozum, że jeśli Twoje urządzenie działa wolniej niż zwykle, przyczyną może być złośliwe oprogramowanie

Smartfony i tablety to nasza brama do cyfrowego świata. Ale to świat, który musimy zabezpieczyć przed nieproszonymi gośćmi. Dzięki tym prostym krokom będziesz mieć znacznie większą szansę na ochronę swoich finansów i danych osobowych. Aby dowiedzieć się więcej o tym, jak radzić sobie z fałszywymi aplikacjami, przeczytaj nasz artykuł 7 wskazówek, jak wykryć fałszywą aplikację mobilną.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/mobile-security/attack-copycats-fake-messaging-apps-app-mods/

- :ma

- :Jest

- $W GÓRĘ

- 1

- 2021

- 35%

- 40

- 700

- a

- O nas

- dostęp

- Dostęp

- Konta

- aktywny

- działalność

- aktorzy

- Reklamy

- Dorosły

- Reklama

- przed

- zarówno

- również

- zawsze

- wśród

- an

- i

- android

- Inne

- każdy

- wszystko

- Aplikacja

- zjawić się

- aplikacje

- mobilne i webowe

- SĄ

- AS

- At

- atakować

- Ataki

- przyciąga

- automatycznie

- dostępny

- świadomy

- bateria

- bbc

- BE

- bo

- stają się

- być

- zanim

- uwierzyć

- BEST

- Ulepsz Swój

- stawka

- Miliard

- Banknoty

- Blokować

- obie

- błędy

- ale

- by

- CAN

- walizka

- Kategoria

- szansa

- duża szansa,

- zmiana

- kanały

- pogawędzić

- ZOBACZ

- twierdząc,

- roszczenia

- kliknij

- klientów

- CO

- kolor

- Komunikacja

- Komunikacja

- całkowicie

- Konsumenci

- treść

- rozmowy

- Korporacyjny

- mógłby

- Stwórz

- kryptowaluta

- cyberataki

- Ciemny

- Mroczny WWW

- dane

- sprawa

- czynienia

- drogi

- głębiej

- wdrażanie

- opis

- zaprojektowany

- deweloperzy

- urządzenie

- trudny

- cyfrowy

- cyfrowy świat

- kierować

- rozprowadzać

- 分配

- nurkować

- do

- Nie

- nie

- na dół

- pobieranie

- ściąganie

- drenaż

- łatwiej

- starania

- e-maile

- zakończenia

- rozrywka

- szczególnie

- szacunkowa

- Parzyste

- nadmiernie

- Wykorzystać

- oko

- imitacja

- fałszywe aplikacje

- daleko

- Korzyści

- opłata

- Postać

- filet

- Finanse

- Znajdź

- i terminów, a

- W razie zamówieenia projektu

- nieuczciwy

- od

- fundusze

- Galaktyka

- gier

- Bramka

- otrzymać

- Globalne

- Go

- Google play

- przyznanie

- gości

- hakerzy

- Have

- pomoc

- Wysoki

- wysokie ryzyko

- wysoko

- W jaki sposób

- How To

- HTTPS

- olbrzymi

- Ikony

- tożsamość

- if

- obraz

- in

- zawierać

- Włącznie z

- coraz bardziej

- wskazać

- Informacja

- wewnątrz

- zainstalować

- zainstalowany

- Instalacja

- natychmiastowy

- najnowszych

- zapraszać

- iOS

- problemy

- IT

- JEGO

- samo

- Styczeń

- jpg

- Zapalony

- Trzymać

- znany

- firmy

- prowadzić

- prowadzący

- lewo

- prawowity

- mniej

- LINK

- linki

- Lista

- zablokować

- zrobiony

- robić

- Dokonywanie

- złośliwy

- malware

- wiele

- rynek

- Maksymalna szerokość

- Może..

- oznaczać

- W międzyczasie

- Media

- sam

- wiadomości

- wiadomości

- Messenger

- milion

- min

- nic

- Aplikacje mobilne

- mobile Security

- modyfikować

- Miesiąc

- miesięcznie

- jeszcze

- większość

- Najbardziej popularne posty

- dużo

- Nazwa

- Potrzebować

- Nowości

- niedochodowy

- dostojnik

- uzyskać

- of

- poza

- urzędnik

- często

- starszych

- on

- pewnego razu

- te

- Online

- na

- open source

- operacyjny

- system operacyjny

- działanie

- or

- Inne

- Pozostałe

- ludzkiej,

- na zewnątrz

- koniec

- własny

- strona

- część

- hasła

- kraj

- dla

- osobisty

- dane personalne

- PHIL

- phishing

- telefon

- różowy

- Miejsce

- Platforma

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- plus

- pop-up

- Popularny

- popularność

- bardzo

- zapobiec

- procedury

- procesów

- produkować

- ochrony

- dostawca

- Szybki

- zasięg

- szybko

- RZADKO SPOTYKANY

- Kurs

- raczej

- Czytaj

- real

- Rzeczywistość

- Odebrane

- niedawny

- niedawno

- zmniejszyć

- pozostawać

- pamiętać

- renomowany

- reputacja

- Recenzje

- zmarszczka

- prawo

- rygorystyczny

- okrągły

- Powiedział

- Samsung

- oszustwo

- oszustwa

- Ekran

- badanie

- bezpieczne

- bezpieczeństwo

- wydać się

- wrażliwy

- usługa

- Usługi

- w panelu ustawień

- kilka

- Signal

- znaki

- Prosty

- Witryny

- wykwalifikowany

- powolny

- So

- Obserwuj Nas

- Media społecznościowe

- Tworzenie

- sprzedany

- rozwiązanie

- kilka

- coś

- Dźwięk

- Złość

- Spot

- plamienie

- rozpiętość

- stoisko

- Cel

- sklep

- sklep

- dziwny

- Ścisły

- taki

- system

- Zadania

- biorąc

- ukierunkowane

- Telegram

- XNUMX

- niż

- że

- Połączenia

- świat

- ich

- Im

- motyw

- następnie

- Tam.

- Te

- one

- rzeczy

- innych firm

- to

- groźba

- podmioty grożące

- zagrożenia

- Przez

- wskazówki

- do

- śledzić

- trojański

- próbować

- stara

- drugiej

- typy

- Dobrowolny

- aż do

- Aktualizacja

- us

- Stosowanie

- posługiwać się

- używany

- Użytkownicy

- za pomocą

- zwykły

- pojazd

- Wersje

- przez

- Ofiara

- Ofiary

- Zobacz i wysłuchaj

- była

- oglądania

- Droga..

- we

- sieć

- strony internetowe

- były

- Co

- który

- Podczas

- szeroki

- Szeroki zasięg

- rozpowszechniony

- szerokość

- będzie

- w

- Praca

- pracujący

- świat

- lat

- You

- Twój

- youtube

- zefirnet