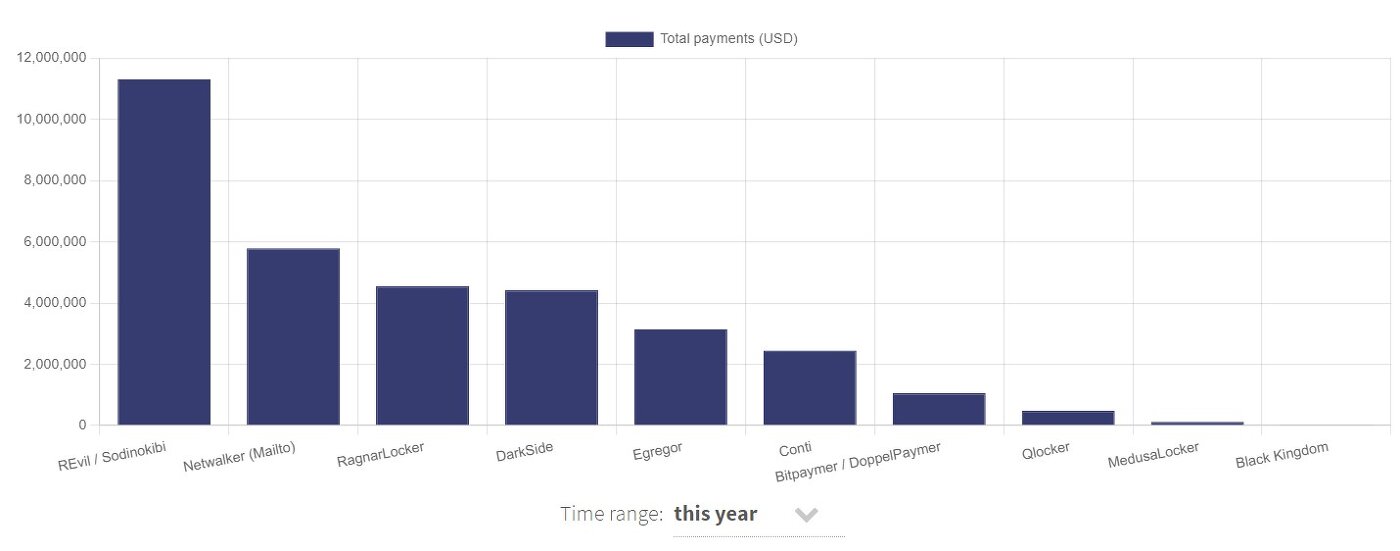

Hakerzy stojący za atakami ransomware zgarnęli od początku roku około 33 miliony dolarów w bitcoinach, dane Okup gdzie przedstawia. Kwota ta może drastycznie wzrosnąć, jeśli rosyjskojęzyczny syndykat cyberprzestępczy REvil otrzyma $ 70 mln zażądał od około 200 amerykańskich firm dotkniętych masowym atakiem oprogramowania ransomware na początku tego miesiąca.

Stosunkowo nowe zagrożenie, które zostało po raz pierwszy zidentyfikowane w kwietniu 2019 r., oprogramowanie ransomware REvil (Sodinokibi) jest odpowiedzialne za jedną trzecią wszystkich płatności ransomware w tym roku, ponieważ jego ofiary zapłaciły hakerom 11.3 miliona dolarów w Bitcoin.

To sprawia, że REvil jest drugim co do wielkości wszechczasowym oprogramowaniem ransomware śledzonym przez Ramsomwhere pod względem pieniędzy zebranych od ofiar. Grupa Mailto/Netwalker znalazła się na szczycie listy z 27.9 milionami dolarów.

Mailto/Netwalker jest również drugim co do wielkości w tym roku, z 5.7 miliona dolarów, z RagnarLocker, DarkSide i Egregorem wśród innych godnych uwagi zagrożeń.

Crowdsourcing danych ransomware

Ramsomwhere to otwarty, crowdsourcingowy program do śledzenia płatności ransomware, wprowadzony w zeszłym tygodniu przez Jacka Cable, badacza bezpieczeństwa, który pomógł amerykańskiej Agencji ds. Bezpieczeństwa Cyberbezpieczeństwa i Infrastruktury w zabezpieczeniu systemów wyborczych przed wyborami prezydenckimi w 2020 roku.

W wątku na Twitterze ogłaszającym uruchomienie narzędzia Cable powiedział, że niemożliwe jest poznanie pełnego wpływu tych ataków bez wyczerpujących publicznych danych dotyczących całkowitej liczby płatności ransomware. Według niego posiadanie takich danych może również pomóc zrozumieć, „czy podjęcie pewnych działań zmienia obraz”.

Ponieważ wszechczasowa kwota płatności ransomware zarejestrowanych przez Ramsomwhere przekroczyła już 60 milionów dolarów, może to być rzeczywiście przydatna informacja dla badaczy.

Jednak, jak podkreśla Cable, obraz nie będzie pełny bez pomocy społeczności, w tym ofiar ataków ransomware. W związku z tym wzywa każdego, kto posiada dane dotyczące adresów płatności ransomware, aby przesłał je na stronę.

„Ransomwhere ma na celu wypełnienie tej luki, śledząc transakcje Bitcoin związane z grupami oprogramowania ransomware” napisał Kabel

Badacz dodał, że wszystkie przesłane zgłoszenia są zatwierdzane ręcznie, aby zapobiec nadużyciom, a wszystkie dane są upubliczniane, co pomaga w identyfikacji fałszywych alarmów i wprowadzaniu niezbędnych poprawek.

Według niedawnego Badania naukowe przez firmę zajmującą się bezpieczeństwem Barracuda, liczba cyberataków związanych z Bitcoin, w tym oprogramowania ransomware, wzrosła o prawie 200% od początku hossy zeszłej jesieni. A ponieważ tak wielu hakerów zwraca się do kryptowalut w celu wypłaty, wielu wykorzystało to jako powód zaostrzenia przepisów dotyczących kryptowalut.

Mimo to, jak wyjaśnia Ransomwhere, „ze względu na przejrzysty charakter Bitcoin, trywialne jest śledzenie płatności ze znajomością adresów pokwitowań” i – ostatecznie – identyfikacja przestępców.

Źródło: https://decrypt.co/75753/ransomware-attackers-made-off-33m-bitcoin-year

- 11

- 2019

- 2020

- 7

- 9

- Wszystkie kategorie

- wśród

- kwiecień

- Bitcoin

- transakcje bitcoin

- Bull Run

- społeczność

- Firmy

- Korekty

- przestępcy

- Crypto

- Przepisy kryptograficzne

- cryptocurrencies

- cyberprzestępczość

- Bezpieczeństwo cybernetyczne

- dane

- Wyborczy

- Wybory

- Firma

- i terminów, a

- obserwuj

- pełny

- szczelina

- Zarządzanie

- hakerzy

- HTTPS

- zidentyfikować

- Rezultat

- Włącznie z

- Informacja

- Infrastruktura

- IT

- wiedza

- uruchomić

- Lista

- milion

- pieniądze

- koncepcja

- Inne

- płatność

- płatności

- obraz

- posiadanie

- prezydencki

- publiczny

- ransomware

- Atak ransomware

- Ataki ransomware

- regulamin

- Raporty

- zła

- run

- bezpieczeństwo

- So

- początek

- składane

- systemy

- zagrożenia

- śledzić

- Śledzenie

- transakcje

- i twitterze

- nas

- Nowości

- us

- Tom

- tydzień

- KIM

- wartość

- rok