Podobno premier Australii Anthony Albanese radził ludziom z Down Under wyłączania telefonów komórkowych raz dziennie, na zaskakująco dokładny okres pięciu minut, jako środek bezpieczeństwa cybernetycznego.

brytyjska gazeta The Guardian cytaty premier, mówiąc:

Wszyscy ponosimy odpowiedzialność.

Proste rzeczy, wyłączaj telefon każdej nocy na pięć minut.

Dla ludzi, którzy to oglądają, rób to co 24 godziny, rób to podczas mycia zębów lub cokolwiek robisz.

Dlaczego w nocy? Dlaczego codziennie? Dlaczego na pięć minut, a nie, powiedzmy, dwie minuty lub 10 minut?

Nie jesteśmy pewni.

Ale Guardian sugeruje, że powodem jest to, że tak będzie „zatrzymaj oprogramowanie szpiegujące, które może działać w tle na twoim urządzeniu”.

Jest w tym trochę prawdy, biorąc pod uwagę, że infekcje złośliwym oprogramowaniem można ogólnie podzielić na dwie odrębne kategorie, znane w żargonie jako ciągłe groźby i reszta.

W kategoriach złośliwego oprogramowania trwałość ogólnie odnosi się do nieuczciwego oprogramowania, które przetrwa dłużej niż aplikacja, która je uruchomiła, która przetrwa bieżącą sesję logowania (jeśli korzystasz z laptopa) lub przetrwa nawet pełne wyłączenie i ponowne uruchomienie.

Ale nietrwałe zagrożenia są przejściowe i nie przetrwają od uruchomienia aplikacji do uruchomienia aplikacji, od sesji do sesji lub od wyłączenia do ponownego uruchomienia.

A zamknięcie zazwyczaj zamyka wszystkie aplikacje, a następnie zamyka cały system operacyjny, zatrzymując w ten sposób wszelkie złośliwe oprogramowanie lub oprogramowanie szpiegujące, które było aktywne w tle, wraz ze wszystkim innym.

W tym sensie regularne ponowne uruchamianie telefonu nie zaszkodzi.

Jest w tym o wiele więcej

Problem polega na tym, że obecnie większość złośliwego oprogramowania, zwłaszcza tajnego mobilnego oprogramowania szpiegującego, które prawdopodobnie kosztowało miliony dolarów, będzie ciągłe zagrożenie sort, co oznacza, że nie będzie istnieć tylko w pamięci do końca bieżącej sesji, a potem wyparuje jak wczesnoporanna letnia mgła.

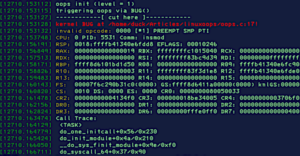

Na przykład najnowsza aktualizacja zabezpieczeń Apple, która miażdży spyware dla iPhone'ów, iPadów i komputerów Mac, zawierała łatki dla dwie luki umożliwiające wykonanie kodu dnia zerowego: jeden w WebKit, oprogramowaniu przeglądarki niskiego poziomu firmy Apple i jeden we własnym jądrze systemu operacyjnego.

Jeśli osoby atakujące mogą wywołać wykonanie nieautoryzowanego kodu w Twojej przeglądarce, prawdopodobnie ich złośliwe oprogramowanie nie będzie mogło uciec z procesu przeglądarki, a tym samym nie będzie mogło uzyskać dostępu ani modyfikować żadnych innych części urządzenia.

Złośliwe oprogramowanie może zatem ograniczać się do bieżącej sesji przeglądarki, więc ponowne uruchomienie telefonu (co spowodowałoby usunięcie oprogramowania przeglądarki i wstrzykniętego kodu złośliwego oprogramowania z pamięci) rzeczywiście magicznie wyleczyłoby urządzenie.

Ale jeśli nieautoryzowany kod, który atakujący uruchamiają w twojej przeglądarce za pośrednictwem błędu WebKit dnia zerowego, uruchamia inny błąd dnia zerowego w jądrze, jesteś w kropce.

Napastnicy mogą używać tzw nietrwałe złośliwe oprogramowanie w przeglądarce, aby skompromitować samo jądro, uzyskując kontrolę nad całym urządzeniem.

Następnie atakujący mogą użyć nieautoryzowanego kodu działającego w twoim jądrze, aby wszczepić plik trwałe złośliwe oprogramowanie infekcja, która automatycznie uruchomi kopię zapasową za każdym razem, gdy telefon to zrobi.

Jeśli tak postanowią napastnicy, codzienne ponowne uruchamianie telefonu z religią da ci fałszywe poczucie bezpieczeństwa, ponieważ będziesz mieć wrażenie, że robisz coś naprawdę ważnego i pożytecznego, nawet jeśli tak nie jest.

Inne wskazówki, które również warto wziąć pod uwagę

Mając to na uwadze, oto kilka dodatkowych wskazówek dotyczących cyberbezpieczeństwa mobilnego, które należy wziąć pod uwagę.

Niestety, żadna z nich nie jest tak łatwa i nieinwazyjna, jak po prostu „wyłączenie i ponowne włączenie”, ale warto o nich wiedzieć:

- Pozbądź się aplikacji, których nie potrzebujesz. Całkowicie odinstaluj niepotrzebne aplikacje i usuń wszystkie powiązane z nimi dane. Jeśli zmienią się Twoje potrzeby, zawsze możesz ponownie zainstalować aplikację w przyszłości. Najlepszym sposobem na uniknięcie szpiegowania danych przez złośliwe oprogramowanie jest przede wszystkim przechowywanie ich w miejscu, w którym złośliwe oprogramowanie może je zobaczyć. Niestety, wiele urządzeń mobilnych jest dostarczanych z mnóstwem preinstalowanego oprogramowania, którego nie można odinstalować, określanego lekceważąco w żargonie jako bloatware, ale niektóre z tych nieusuwalnych pakietów można wyłączyć, aby zapobiec ich automatycznemu uruchamianiu w tle.

- Jawnie wyloguj się z aplikacji, gdy ich nie używasz. To niepopularna rada, ponieważ oznacza, że nie możesz po prostu otworzyć aplikacji takiej jak Zoom, Outlook czy Strava i w jednej chwili wrócić do środka spotkania, forum dyskusyjnego lub przejażdżki grupowej. Logowanie się za pomocą haseł i kodów 2FA za pomocą nieporęcznej klawiatury telefonu komórkowego może być denerwujące. Jednak najlepszym sposobem na uniknięcie przypadkowego ujawnienia danych jest autoryzacja siebie, a tym samym urządzenia, na dostęp do nich tylko wtedy, gdy jest to naprawdę konieczne. Ponowne uruchomienie urządzenia nie „ponownie uruchamia” stanu zalogowania aplikacji, z których korzystasz, więc telefon uruchamia kopię zapasową ze wszystkimi często używanymi aplikacjami, które są automatycznie ponownie uwierzytelniane na odpowiednich kontach internetowych, chyba że wcześniej celowo się wylogowałeś. Niestety różne aplikacje (i różne opcje systemu operacyjnego) wdrażają procesy wylogowania na różne sposoby, więc być może trzeba będzie się rozejrzeć, aby dowiedzieć się, jak to zrobić.

- Dowiedz się, jak zarządzać ustawieniami prywatności wszystkich używanych aplikacji i usług. Niektóre ustawienia konfiguracyjne można kontrolować centralnie za pośrednictwem systemu operacyjnego telefonu Ustawienia app, innymi można zarządzać w samej aplikacji, a inne mogą wymagać odwiedzenia portalu internetowego. Niestety, nie ma na to skrótu, ponieważ różne aplikacje, różne systemy operacyjne, a nawet różni dostawcy sieci komórkowych mają różne narzędzia konfiguracyjne. Zastanów się nad zarezerwowaniem deszczowego weekendowego popołudnia, aby poznać niezliczone opcje prywatności i bezpieczeństwa dostępne w wybranych przez Ciebie aplikacjach i usługach.

- Dowiedz się, jak wyczyścić historię przeglądarki i rób to często. Ponowne uruchomienie urządzenia nie powoduje ponownego uruchomienia historii przeglądarki, więc wszelkiego rodzaju śledzące pliki cookie i inne elementy historii osobistej pozostają w tyle, nawet po ponownym uruchomieniu telefonu. Ponownie, każda przeglądarka robi to nieco inaczej, więc musisz dopasować procedurę czyszczenia historii do używanej przeglądarki lub przeglądarek.

- Wyłącz jak najwięcej na ekranie blokady. Idealnie byłoby, gdyby ekran blokady był właśnie tym, zablokowanym ekranem, na którym możesz zrobić dokładnie dwie rzeczy, a mianowicie: wykonać połączenie alarmowe lub odblokować urządzenie do użytku. Każda aplikacja, której zezwolisz na dostęp do ekranu „blokady” i każdy fragment danych osobistych, na które zezwolisz, aby były na nim wyświetlane (nadchodzące spotkania, tematy wiadomości, osobiste powiadomienia itd.) osłabia Twoje stanowisko w zakresie cyberbezpieczeństwa, nawet jeśli tylko nieznacznie.

- Ustaw najdłuższy kod blokady i najkrótszy czas blokady, jaki możesz tolerować. Niewielka niedogodność dla ciebie może być ogromnym dodatkowym kłopotem dla cyberprzestępców. I wyrób sobie nawyk ręcznego blokowania urządzenia za każdym razem, gdy je odłożysz, nawet jeśli jest tuż przed tobą, tylko dla dodatkowego spokoju.

- Bądź świadomy tego, co udostępniasz. Jeśli tak naprawdę nie musisz dokładnie znać swojej lokalizacji, rozważ wyłączenie Usługi lokalizacyjne całkowicie. Jeśli nie musisz być online, spróbuj wyłączyć Wi-Fi, Bluetooth lub połączenie komórkowe. A jeśli naprawdę nie potrzebujesz telefonu (na przykład, jeśli wybierasz się bez niego na spacer), rozważ całkowite wyłączenie go na później, tak jak sugeruje premier Australii.

- Ustaw kod PIN na karcie SIM, jeśli ją masz. Fizyczna karta SIM to klucz kryptograficzny do połączeń telefonicznych, wiadomości tekstowych i być może niektórych kodów bezpieczeństwa 2FA lub resetowania konta. Nie ułatwiaj złodziejowi, który kradnie Twój telefon, przejęcia „telefonicznej” części Twojego cyfrowego życia, po prostu zamieniając odblokowaną kartę SIM na własny telefon. Ponowne wprowadzenie kodu PIN karty SIM jest konieczne tylko podczas ponownego uruchamiania telefonu, a nie przed każdym połączeniem.

Nawiasem mówiąc, jeśli planujesz zacząć regularnie restartować swój telefon – jak wspomnieliśmy powyżej, nie wyrządza to żadnej szkody i zapewnia codzienne uruchamianie nowego systemu operacyjnego – dlaczego nie wykonaj dokładnie ten sam proces z laptopem także?

Tryb uśpienia na nowoczesnych laptopach jest bardzo wygodny, ale tak naprawdę pozwala zaoszczędzić tylko kilka minut każdego dnia, biorąc pod uwagę, jak szybko uruchamiają się nowoczesne laptopy.

Och, i nie zapomnij regularnie czyść historię przeglądarki laptopa, też – to niewielka niedogodność dla ciebie, ale poważny cios dla tych upartych właścicieli witryn, którzy są zdeterminowani, aby śledzić cię tak dokładnie i tak uparcie, jak tylko mogą, po prostu dlatego, że im na to pozwalasz.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Motoryzacja / pojazdy elektryczne, Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Przesunięcia bloków. Modernizacja własności offsetu środowiskowego. Dostęp tutaj.

- Źródło: https://nakedsecurity.sophos.com/2023/06/23/aussie-pm-says-shut-down-your-phone-every-24-hours-for-5-mins-but-thats-not-enough-on-its-own/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 10

- 15%

- 24

- 25

- 2FA

- a

- Zdolny

- O nas

- powyżej

- bezwzględny

- dostęp

- Konto

- Konta

- aktywny

- faktycznie

- w dodatku

- Dodatkowy

- Rada

- ponownie

- Wszystkie kategorie

- dopuszczać

- wzdłuż

- zawsze

- an

- i

- Anthony

- każdy

- Aplikacja

- mobilne i webowe

- SĄ

- na około

- AS

- powiązany

- At

- Australijczyk

- australijski

- autor

- samochód

- automatycznie

- uniknąć

- świadomy

- z powrotem

- tło

- background-image

- BE

- bo

- zanim

- za

- BEST

- Bit

- wiać

- Bluetooth

- granica

- Dolny

- przeglądarka

- przeglądarki

- Bug

- ale

- by

- wezwanie

- Połączenia

- CAN

- karta

- kategorie

- Centrum

- zmiana

- Dodaj

- wybrany

- jasny

- dokładnie

- Zamyka

- kod

- Kody

- kolor

- jak

- powszechnie

- całkowicie

- kompromis

- systemu

- połączenie

- Rozważać

- kontrola

- kontrolowanych

- Wygodny

- cookies

- Koszty:

- Para

- pokrywa

- kryptograficzny

- Aktualny

- Bezpieczeństwo cybernetyczne

- dane

- dzień

- Dni

- ustalona

- rozwinięty

- urządzenie

- urządzenia

- różne

- KOPAĆ

- cyfrowy

- dyskusja

- dezynfekować

- Wyświetlacz

- podzielony

- do

- robi

- Nie

- robi

- dolarów

- nie

- na dół

- każdy

- łatwo

- więcej

- nagły wypadek

- zakończenia

- dość

- Cały

- całkowicie

- uciec

- szczególnie

- Parzyste

- Każdy

- codziennie

- wszystko

- dokładnie

- przykład

- egzekucja

- istnieć

- odkryj

- dodatkowy

- fałszywy

- czuć

- Znajdź

- i terminów, a

- następujący sposób

- W razie zamówieenia projektu

- Forum

- często

- świeży

- od

- z przodu

- pełny

- przyszłość

- ogólnie

- otrzymać

- miejsce

- Dać

- dany

- Go

- będzie

- Zarządzanie

- opiekun

- zaszkodzić

- Have

- mający

- wysokość

- tutaj

- historia

- GODZINY

- unosić

- W jaki sposób

- How To

- HTTPS

- if

- wdrożenia

- ważny

- in

- włączony

- Infekcje

- wewnątrz

- najnowszych

- IT

- szt

- JEGO

- samo

- żargon

- właśnie

- Klawisz

- Wiedzieć

- Wiedząc

- znany

- laptopa

- laptopy

- później

- firmy

- uruchomić

- uruchomiona

- lewo

- niech

- życie

- lubić

- Prawdopodobnie

- Ograniczony

- linie

- mało

- lokalizacja

- zamknięty

- log

- zalogowany

- zalogowaniu

- Partia

- poważny

- robić

- malware

- zarządzanie

- zarządzane

- ręcznie

- wiele

- Margines

- masywny

- Mecz

- Maksymalna szerokość

- Może..

- znaczenie

- znaczy

- zmierzyć

- Spotkanie

- Spotkania

- Pamięć

- wzmiankowany

- wiadomość

- wiadomości

- Środkowy

- może

- miliony

- nic

- moll

- minut

- błąd

- Aplikacje mobilne

- urządzenia mobilne

- telefon komórkowy

- telefony komórkowe

- Moda

- Nowoczesne technologie

- modyfikować

- jeszcze

- większość

- dużo

- mianowicie

- niezbędny

- Potrzebować

- wymagania

- sieć

- noc

- Nie

- normalna

- Zauważyć..

- Powiadomienia

- of

- poza

- on

- pewnego razu

- ONE

- Online

- tylko

- koncepcja

- operacyjny

- system operacyjny

- system operacyjny

- Opcje

- or

- Inne

- Pozostałe

- na zewnątrz

- Outlook

- koniec

- własny

- właściciele

- Pakiety

- część

- strony

- hasła

- Łatki

- Paweł

- pokój

- Ludzie

- może

- okres

- uporczywość

- osobisty

- dane personalne

- telefon

- rozmowy telefoniczne

- telefony

- fizyczny

- Miejsce

- planowanie

- plato

- Analiza danych Platona

- PlatoDane

- Portal

- position

- Wiadomości

- Zasilanie

- precyzyjny

- precyzyjnie

- zapobiec

- poprzednio

- premia

- premier

- prywatność

- Prywatność i bezpieczeństwo

- Problem

- procedura

- wygląda tak

- procesów

- dostawców

- położyć

- szybko

- naprawdę

- powód

- odnosi

- regularnie

- względny

- osób

- odpowiedzialność

- Pozbyć się

- zmarszczka

- prawo

- run

- bieganie

- taki sam

- powiedzieć

- powiedzenie

- mówią

- Ekran

- bezpieczeństwo

- widzieć

- rozsądek

- oddzielny

- Usługi

- Sesja

- ustawienie

- w panelu ustawień

- ustawienie

- Share

- pokazane

- zamknięcie

- wyłączania

- TAK

- Karta SIM

- po prostu

- So

- Tworzenie

- solidny

- kilka

- coś

- spyware

- początek

- rozpocznie

- startup

- Rynek

- kradnie

- zatrzymanie

- przechowywany

- przedmiot

- taki

- Wskazuje

- lato

- przetrwać

- SVG

- swapping

- system

- systemy

- Brać

- REGULAMIN

- że

- Połączenia

- Przyszłość

- ich

- Im

- następnie

- w związku z tym

- Te

- one

- rzeczy

- to

- tych

- chociaż?

- zagrożenia

- czas

- wskazówki

- do

- także

- narzędzia

- Top

- śledzić

- Śledzenie

- przejście

- przezroczysty

- wyzwalać

- wyzwalanie

- Prawda

- próbować

- SKRĘCAĆ

- Obrócony

- Obrócenie

- drugiej

- Niestety

- odblokować

- aż do

- zbliżających

- Aktualizacja

- URL

- posługiwać się

- używany

- za pomocą

- przez

- Odwiedzić

- była

- oglądania

- Droga..

- sposoby

- we

- zestaw internetowy

- Strona internetowa

- weekend

- DOBRZE

- Co

- cokolwiek

- jeśli chodzi o komunikację i motywację

- ilekroć

- który

- Podczas

- KIM

- dlaczego

- Wi-Fi

- szerokość

- będzie

- w

- bez

- wartość

- by

- You

- Twój

- siebie

- zefirnet

- błąd dnia zerowego

- zoom

![S3 Ep100.5: Przełamanie Ubera – mówi ekspert [Audio + Text] S3 Ep100.5: Przełamanie Ubera – mówi ekspert [Audio + Tekst] PlatoBlockchain Data Intelligence. Wyszukiwanie pionowe. AI.](https://platoblockchain.com/wp-content/uploads/2022/09/1005-csezlaw-1200-360x188.png)