Gdybyś był cicho goniąc w dół błędów kryptograficznych w zastrzeżonym policyjnym systemie radiowym od 2021 r., ale na upublicznienie wyników swoich badań musielibyście poczekać do drugiej połowy 2023 r., jak poradzilibyście sobie z ujawnieniem tych informacji?

Prawdopodobnie zrobiłbyś to samo, co badacze z butikowej holenderskiej firmy konsultingowej ds. cyberbezpieczeństwa Midnight Blue tak: zorganizuj światową trasę koncertową obejmującą wystąpienia na konferencjach w USA, Niemczech i Danii (Black Hat, Usenix, DEF CON, CCC i ISC) i przekształć swoje ustalenia w BWAIN.

Słowo BWAIN, jeśli nie widziałeś go wcześniej, jest naszym własnym, żartobliwym akronimem, będącym skrótem od Błąd o imponującej nazwie, zazwyczaj z własnym logo, przyjazną PR stroną internetową i niestandardową nazwą domeny.

(Jeden osławiony BWAIN, nazwany na cześć legendarnego instrumentu muzycznego, Lira Orfeusza, miał nawet melodię przewodnią, aczkolwiek graną na ukulele.)

Przedstawiamy TETRA:BURST

To badanie nosi nazwę TETRA: WYBUCH, z literą „A” stylizowaną na strzaskany maszt radiowy.

TETRA, jeśli nigdy tego nie robiłeś słyszałem o tym wcześniej, jest skrótem od Naziemne radio trankingowe, Pierwotnie Transeuropejskie radio trankingowei jest szeroko stosowany (przynajmniej poza Ameryką Północną) przez organy ścigania, służby ratunkowe i niektóre organizacje komercyjne.

TETRA pojawiała się już wcześniej w programie Naked Security, kiedy słoweński student otrzymał nagrodę wyrok skazujący za włamanie do sieci TETRA we własnym kraju po stwierdzeniu, że jego raporty o podatnościach nie zostały potraktowane wystarczająco poważnie:

Radio trunkingowe wymaga mniejszej liczby stacji bazowych i ma większy zasięg niż sieci telefonii komórkowej, co jest pomocne w odległych obszarach i obsługuje zarówno komunikację punkt-punkt, jak i transmisję rozgłoszeniową, co jest pożądane przy koordynowaniu działań organów ścigania lub akcji ratowniczych.

Rzeczywiście, system TETRA został ujednolicony w 1995 roku, kiedy świat kryptograficzny był zupełnie inny.

W tamtym czasie narzędzia kryptograficzne, w tym szyfry DES i RC4 oraz algorytm podsumowania wiadomości MD5, były nadal w powszechnym użyciu, choć obecnie wszystkie z nich są uważane za niebezpiecznie niebezpieczne.

DES został zastąpiony na początku XXI wieku, ponieważ wykorzystuje klucze szyfrujące o długości zaledwie 2000 bitów.

Nowoczesne komputery są na tyle szybkie i tanie, że zdeterminowani kryptokradarze mogą w miarę łatwo wypróbować wszystkie możliwe rozwiązania 256 różne klucze (tzw atak brutalnej siłyz oczywistych powodów) przed przechwyconymi wiadomościami.

Stwierdzono, że RC4, który ma zamienić dane wejściowe z rozpoznawalnymi wzorami (nawet powtarzającym się w kółko ciągiem tekstowym tego samego znaku) w losową, cyfrową szatkowaną kapustę, ma istotne niedoskonałości.

Można ich używać do usuwania wprowadzanego tekstu w postaci zwykłego tekstu poprzez wykonanie Analiza statystyczna wyjściowego tekstu zaszyfrowanego.

MD5, który ma generować pseudolosowy 16-bajt Podsumowanie wiadomości z dowolnego pliku wejściowego, generując w ten sposób niemożliwe do podrobienia odciski palców dla plików dowolnej wielkości, również okazało się wadliwe.

Atakujący mogą łatwo oszukać algorytm, aby utworzył ten sam odcisk palca dla dwóch różnych plików, unicestwiając jego wartość jako narzędzia do wykrywania manipulacji.

Kompleksowe szyfrowanie poszczególnych transakcji online, które obecnie w sieci uważamy za oczywiste dzięki bezpiecznemu protokołowi HTTP (HTTPS, oparty na TLS, skrót od bezpieczeństwo warstwy transportowej), było zarówno nowe, jak i niezwykłe w 1995 roku.

Ochrona oparta na transakcjach opiera się na zupełnie nowym w tamtym czasie protokole na poziomie sieci, znanym jako SSL (bezpieczna warstwa gniazd), obecnie uważany za wystarczająco niebezpieczny, że trudno będzie znaleźć go w użyciu gdziekolwiek w Internecie.

Impreza jakby był rok 1995

W przeciwieństwie do DES, RC4, MD5, SSL i innych, szyfrowanie TETRA z 1995 roku jest w powszechnym użyciu do dziś, ale nie poświęcono mu zbyt wiele uwagi w badaniach, najwyraźniej z dwóch głównych powodów.

Po pierwsze, mimo że jest używany na całym świecie, nie jest to usługa codzienna, która pojawia się w życiu każdego z nas tak jak telefony komórkowe i handel internetowy.

Po drugie, podstawowe algorytmy szyfrowania są zastrzeżone i chronione jako tajemnice handlowe na mocy ścisłych umów o zachowaniu poufności (NDA), więc po prostu nie zostały poddane publicznej analizie matematycznej na takim poziomie, jak nieopatentowane algorytmy szyfrowania typu open source.

Dla kontrastu, kryptosystemy takie jak AES (który zastąpił DES), SHA-256 (który zastąpił MD5), ChaCha20 (który zastąpił RC4) i różne iteracje TLS (który zastąpił SSL) zostały przeanalizowane, przeanalizowane, omówione, zhakowane, od lat publicznie atakowany i krytykowany, zgodnie z tym, co w branży jest znane jako Zasada Kerckhoffa.

Auguste Kerckhoff był urodzonym w Holandii lingwistą, który został profesorem języka niemieckiego w Paryżu.

W latach osiemdziesiątych XIX wieku opublikował parę przełomowych prac pod tytułem kryptografia wojskowa, w którym zaproponował, aby żaden system kryptograficzny nigdy nie opierał się na tym, co obecnie nazywamy bezpieczeństwo poprzez zaciemnienie.

Mówiąc najprościej, jeśli chcesz zachować w tajemnicy algorytm, a także klucz odszyfrowywania każdej wiadomości, masz poważne kłopoty.

Twoi wrogowie ostatecznie i nieuchronnie zdobędą ten algorytm…

…i w przeciwieństwie do kluczy deszyfrujących, które można dowolnie zmieniać, utkniesz w algorytmie, który używa tych kluczy.

Używaj umów NDA do celów handlowych, a nie do kryptowalut

Komercyjne umowy NDA są szczególnie bezcelowe, jeśli chodzi o utrzymywanie tajemnic kryptograficznych, szczególnie w przypadku udanych produktów, w przypadku których coraz więcej partnerów jest zarejestrowanych w ramach NDA.

Istnieją tutaj cztery oczywiste problemy, a mianowicie:

- Coraz więcej osób oficjalnie ma możliwość znalezienia możliwych do wykorzystania błędów, których nigdy nie ujawnią, jeśli będą trzymać się ducha swojej umowy NDA.

- Coraz więcej dostawców i tak ma szansę na wyciek algorytmów, jeśli którykolwiek z nich naruszy umowę NDA, czy to przez przypadek, czy umyślnie. Jak miał powiedzieć Benjamin Franklin, jeden z najbardziej znanych i pamiętanych amerykańskich naukowców: „Trzy osoby mogą dotrzymać tajemnicy, jeśli dwie z nich nie żyją”..

- Prędzej czy później ktoś zobaczy algorytm legalnie bez wiążącej NDA. Osoba ta może wówczas ją ujawnić bez łamania litery NDA i bez deptania jej ducha, jeśli akurat zgodzi się z Zasadą Kerckhoffa.

- Ktoś, kto nie jest objęty umową NDA, w końcu odkryje algorytm na podstawie obserwacji. Co zabawne, jeśli to właściwe słowo, kryptograficzni inżynierowie wsteczni mogą być całkiem pewni, że ich analiza jest poprawna, porównując zachowanie ich rzekomej implementacji z rzeczywistością. Nawet małe niespójności mogą skutkować bardzo różnymi wynikami kryptograficznymi, jeśli algorytm miesza, sieka, szatkuje, rozprasza i szyfruje dane wejściowe w wystarczająco pseudolosowy sposób.

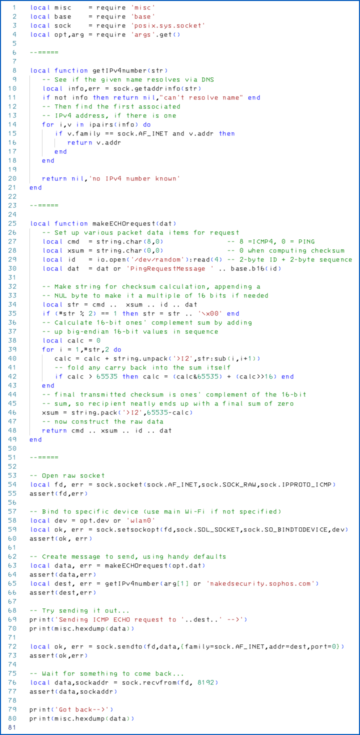

Holenderscy badacze omówieni w tej historii przyjęli ostatnie podejście, legalnie nabywając kilka zgodnych urządzeń TETRA i sprawdzając, jak działają, bez korzystania z jakichkolwiek informacji objętych umową NDA.

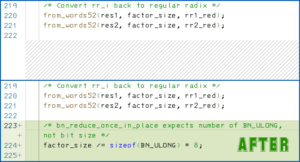

Najwyraźniej odkryli pięć luk w zabezpieczeniach oznaczonych numerami CVE, pochodzących z 2022 r., ze względu na czas potrzebny na współpracę z dostawcami TETRA w sprawie sposobu rozwiązania problemów: CVE-2022-24400 do CVE-2022-24404 włącznie.

Oczywiście w swoim pierwszym publicznym artykule ujawniają teraz wszystkie szczegóły, aby uzyskać maksymalny efekt PR zaplanowane na 2023-08-09 na konferencji Black Hat 2023 w Las Vegas, USA.

Co robić?

Informacje dostarczone z wyprzedzeniem przez badaczy wystarczą, aby od razu przypomnieć nam o trzech zasadach kryptograficznych, których należy przestrzegać:

- Nie łam zasady Kerckhoffa. Skorzystaj z umów NDA lub innych instrumentów prawnych, jeśli chcesz chronić swoją własność intelektualną lub spróbować zmaksymalizować opłaty licencyjne. Nigdy jednak nie używaj „tajemnicy handlowej” w nadziei na poprawę bezpieczeństwa kryptograficznego. Trzymaj się zaufanych algorytmów, które przetrwały już poważną kontrolę publiczną.

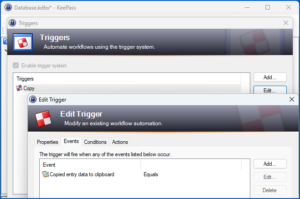

- Nie polegaj na danych, których nie możesz zweryfikować. CVE-2022-24401 dotyczy sposobu, w jaki stacje bazowe i słuchawki TETRA uzgadniają sposób szyfrowania każdej transmisji, tak aby każda seria danych była szyfrowana w sposób unikalny. Oznacza to, że nie możesz znaleźć kluczy do rozszyfrowania starych danych, nawet jeśli już je przechwyciłeś, ani przewidzieć kluczy dla przyszłych danych, które będą je później przeglądać w czasie rzeczywistym. TETRA najwyraźniej konfiguruje klucze w oparciu o znaczniki czasu przesyłane przez stację bazową, zatem prawidłowo zaprogramowana stacja bazowa nigdy nie powinna powtarzać poprzednich kluczy szyfrujących. Nie ma jednak procesu uwierzytelniania danych, który uniemożliwiałby fałszywej stacji bazowej wysyłanie fałszywych znaczników czasu i oszukiwanie docelowego telefonu w celu ponownego wykorzystania wczorajszych danych strumienia klucza lub wycieku z wyprzedzeniem strumienia klucza, którego będzie używać jutro.

- Nie instaluj backdoorów ani innych celowo słabych punktów. CVE-2022-24402 obejmuje celową sztuczkę polegającą na obniżeniu poziomu zabezpieczeń, którą można uruchomić w urządzeniach TETRA przy użyciu komercyjnego kodu szyfrującego (najwyraźniej nie dotyczy to urządzeń zakupionych oficjalnie do użytku przez organy ścigania lub osoby udzielające pierwszej pomocy). Ten exploit rzekomo zamienia 80-bitowe szyfrowanie, w przypadku którego szpiegowie muszą wypróbować 280 różne klucze deszyfrujące w ataku brute-force 32-bit szyfrowanie. Biorąc pod uwagę, że DES został wyrzucony ponad 20 lat temu za używanie 56-bitowego szyfrowania, możesz być pewien, że 32 bity klucza to zdecydowanie za mało na rok 2023.

Na szczęście wygląda na to, że CVE-2022-24401 został już usunięty przez aktualizacje oprogramowania sprzętowego (zakładając, że użytkownicy je zastosowali).

Jeśli chodzi o resztę luk…

…będziemy musieli poczekać do rozpoczęcia trasy TETRA:BURST, aby poznać wszystkie szczegóły i środki zaradcze.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Motoryzacja / pojazdy elektryczne, Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Przesunięcia bloków. Modernizacja własności offsetu środowiskowego. Dostęp tutaj.

- Źródło: https://nakedsecurity.sophos.com/2023/07/24/hacking-police-radios-30-year-old-crypto-flaws-in-the-spotlight/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 15%

- 20

- 20 roku

- 2021

- 2022

- 2023

- 25

- 32

- 700

- a

- bezwzględny

- wypadek

- nabywanie

- awansować

- AES

- Po

- przed

- temu

- umowy

- algorytm

- Algorytmy

- Wszystkie kategorie

- rzekomy

- rzekomo

- już

- Ameryka

- an

- analiza

- i

- każdy

- nigdzie

- Występy

- stosowany

- Aplikuj

- podejście

- SĄ

- obszary

- na około

- AS

- At

- atakować

- Uwaga

- Uwierzytelnianie

- autor

- samochód

- z dala

- z powrotem

- Backdoory

- background-image

- baza

- na podstawie

- BE

- bo

- być

- zanim

- Beniaminek

- wiążący

- Czarny

- Czarny kapelusz

- Blackhat

- granica

- obie

- Dolny

- kupiony

- Przełamując

- nadawanie

- błędy

- wybudowany

- Pęczek

- ale

- by

- CAN

- ccc

- Centrum

- szansa

- zmieniony

- charakter

- tani

- kod

- kolor

- Handel

- handlowy

- Komunikacja

- porównanie

- zgodny

- komputery

- Konferencja

- za

- doradztwo

- kontrast

- skorygowania

- mógłby

- kraj

- pokrywa

- pokryty

- Okładki

- krytykowany

- Crypto

- kryptograficzny

- zwyczaj

- cve

- Bezpieczeństwo cybernetyczne

- dane

- Randki

- dzień

- martwy

- sprawa

- Decydowanie

- głęboko

- Dania

- Wnętrze

- detale

- ustalona

- urządzenia

- ZROBIŁ

- różne

- Digest

- cyfrowy

- Ujawniać

- odkryty

- omówione

- Wyświetlacz

- do

- robi

- Nie

- domena

- Nazwa domeny

- Downgrade

- dubbingowane

- holenderski

- każdy

- z łatwością

- efekt

- starania

- bądź

- nagły wypadek

- szyfrowane

- szyfrowanie

- zakończenia

- wrogowie

- egzekwowanie

- Inżynierowie

- dość

- szczególnie

- Parzyste

- ostatecznie

- EVER

- codzienny

- Wykorzystać

- dość

- daleko

- FAST

- polecane

- Opłaty

- mniej

- Postać

- filet

- Akta

- Znajdź

- Ustalenia

- odcisk palca

- i terminów, a

- Fix

- wadliwe

- Skazy

- następujący

- W razie zamówieenia projektu

- znaleziono

- cztery

- Franklin

- Darmowy

- przyjaciele

- od

- pełny

- przyszłość

- generujący

- niemiecki

- Niemcy

- otrzymać

- dany

- Go

- udzielony

- hacked

- włamanie

- miał

- Pół

- zdarzyć

- kapelusz

- Have

- he

- wysokość

- pomaga

- tutaj

- jego

- przytrzymaj

- przytrzymanie

- nadzieję

- unosić

- W jaki sposób

- How To

- http

- HTTPS

- if

- realizacja

- imponujący

- poprawy

- in

- Włącznie z

- Włącznie

- rzeczywiście

- indywidualny

- nieuchronnie

- Informacja

- wkład

- niepewny

- instrument

- instrumenty

- intelektualny

- własność intelektualna

- najnowszych

- zaangażowany

- problemy

- IT

- iteracje

- JEGO

- właśnie

- Trzymać

- konserwacja

- Klawisz

- Klawisze

- Kicks

- znany

- język

- LAS

- Las Vegas

- Nazwisko

- później

- Prawo

- egzekwowanie prawa

- warstwa

- przeciec

- najmniej

- lewo

- Regulamin

- prawnie

- legendarny

- list

- poziomy

- Koncesjonowanie

- lubić

- Prawdopodobnie

- Linia

- Zyje

- logo

- długo

- dłużej

- Popatrz

- wygląda jak

- WYGLĄD

- Główny

- Margines

- matematyczny

- Maksymalna szerokość

- maksymalny

- Może..

- MD5

- znaczy

- wiadomość

- wiadomości

- miksy

- Aplikacje mobilne

- telefon komórkowy

- jeszcze

- dużo

- musical

- Nagie bezpieczeństwo

- Nazwa

- O imieniu

- mianowicie

- Potrzebować

- wymagania

- sieć

- sieci

- nigdy

- Nowości

- Nie

- normalna

- Północ

- Ameryka Północna

- notoryczny

- już dziś

- z naszej

- oczywista

- of

- poza

- Oficjalnie

- Stary

- on

- ONE

- Online

- open source

- Okazja

- or

- organizacyjne

- pierwotnie

- Inne

- ludzkiej,

- na zewnątrz

- wydajność

- zewnętrzne

- koniec

- własny

- đôi

- Papier

- Papiery

- Paryż

- wzmacniacz

- wzory

- Paweł

- Ludzie

- wykonywania

- osoba

- telefon

- plato

- Analiza danych Platona

- PlatoDane

- grał

- Policja

- Pops

- position

- możliwy

- Wiadomości

- pr

- przewidzieć

- bardzo

- zapobiec

- poprzedni

- zasada

- prawdopodobnie

- problemy

- wygląda tak

- produkować

- Produkty

- Profesor

- zaprogramowany

- prawidłowo

- własność

- zaproponowane

- własność

- chronić

- ochrona

- protokół

- pod warunkiem,

- publiczny

- opublikowany

- położyć

- spokojnie

- radio

- przypadkowy

- zasięg

- real

- w czasie rzeczywistym

- Przyczyny

- Odebrane

- rozpoznawalny

- względny

- polegać

- szczątki

- zdalny

- powtarzać

- powtórzony

- otrzymuje

- Raporty

- ratowanie

- Badania naukowe

- Badacze

- REST

- dalsze

- ujawniać

- rewers

- prawo

- reguły

- Powiedział

- taki sam

- Naukowcy

- badanie

- druga

- Tajemnica

- bezpieczne

- bezpieczeństwo

- widzieć

- widziany

- wysyłanie

- poważny

- poważnie

- usługa

- Usługi

- ustawienie

- Short

- powinien

- podpisana

- po prostu

- ponieważ

- Rozmiar

- słoweński

- mały

- Buchać

- So

- solidny

- kilka

- Ktoś

- duch

- reflektor

- SSL

- początek

- stacja

- Stacje

- Nadal

- Historia

- Ścisły

- sznur

- Walka

- student

- udany

- taki

- podpory

- domniemany

- pewnie

- Przetrwał

- SVG

- system

- Brać

- Zadania

- ukierunkowane

- niż

- Podziękowania

- że

- Połączenia

- świat

- ich

- Im

- motyw

- następnie

- a tym samym

- one

- rzecz

- to

- tych

- chociaż?

- trzy

- Przez

- A zatem

- czas

- Tytuł

- do

- jutro

- także

- wziął

- narzędzie

- narzędzia

- Top

- Wycieczka

- handel

- transakcje

- przejście

- przezroczysty

- rozsierdzony

- kłopot

- zaufany

- próbować

- SKRĘCAĆ

- Obrócony

- włącza

- drugiej

- zazwyczaj

- Ostatecznie

- dla

- zasadniczy

- wyjątkowo

- w odróżnieniu

- aż do

- Nowości

- URL

- us

- USA

- posługiwać się

- używany

- Użytkownicy

- zastosowania

- za pomocą

- wartość

- różnorodny

- VEGAS

- sprzedawców

- zweryfikować

- początku.

- Luki w zabezpieczeniach

- wrażliwość

- czekać

- chcieć

- była

- Droga..

- we

- sieć

- Strona internetowa

- DOBRZE

- były

- Co

- jeśli chodzi o komunikację i motywację

- czy

- który

- KIM

- szeroko

- rozpowszechniony

- szerokość

- będzie

- w

- bez

- słowo

- Praca

- odrobić

- pracował

- świat

- by

- lat

- wczoraj

- You

- Twój

- zefirnet

![S3 Odc98: Saga LastPass – czy powinniśmy przestać używać menedżerów haseł? [Dźwięk + tekst] S3 Odc98: Saga LastPass – czy powinniśmy przestać używać menedżerów haseł? [Audio + Tekst] Analiza danych PlatoBlockchain. Wyszukiwanie pionowe. AI.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)