Globalna rewolucja internetowa zapoczątkowała niezaprzeczalną falę cyfryzacji, która obecnie rozprzestrzenia się na samą koncepcję własności wraz z rozwojem technologii blockchain. W miarę jak przechodzimy z jednej ery Internetu do następnej, od Web2 do Web3, tarcia między użytkownikami wydają się tylko nasilać. Interakcje w łańcuchu bloków pozostają złożone i prymitywne; brakuje im bezpieczeństwa i łatwości użytkowania, szczególnie w zakresie zarządzania kontami i logowania, co odstrasza zbyt wielu od wejścia na pole kryptograficzne.

Account Abstrakcja, technologia oparta na technologii blockchain, która pozwala ludziom używać inteligentnych kontraktów jako swoich kont i ustalać własne, elastyczne zasady zarządzania portfelem, stanowi znaczącą obietnicę złagodzenia tych tarć i zaszczepienia ulepszonych zasad użytkownika i środków bezpieczeństwa w przestrzeni kryptograficznej.

W tym artykule zagłębiam się w koncepcję abstrakcji konta i badam, w jaki sposób może ona stanowić podstawę przyszłości technologii blockchain.

Konto będące własnością zewnętrzną (EOA): początkowa zasada blockchainów

Aby w pełni zrozumieć technologie „abstrakcji konta”, należy uchwycić początkowy paradygmat implementacji blockchainów, zakorzeniony w tym, co powszechnie nazywamy „kontem zewnętrznym” (EOA).

EOA współpracuje z użytkownikami, generując pary kluczy kryptograficznych: klucz publiczny do tworzenia adresów oraz klucz prywatny umożliwiający ich właścicielom kontrolowanie konta. W ramach EOA osoba podpisująca i konto to ten sam podmiot. Po wygenerowaniu pary kluczy użytkownicy potwierdzają własność adresu, składając podpis cyfrowy w celu wykonania transakcji. Zdecentralizowany konsensus weryfikuje te transakcje weryfikując, czy podpis jest poprawny i czy rzeczywiście został wyliczony przy użyciu klucza prywatnego odpowiadającego podanemu adresowi.

EOA leży u podstaw oryginalnego projektu Bitcoin i Ethereum. Pomimo tego, że jest dość elementarny, mechanizm ten jest niezwykle skuteczny w przypadku pseudonimowej sieci użytkowników w zakresie przekazywania wartości w środowisku bez uprawnień. Jednak jego projekt jest ograniczony, jeśli chodzi o wdrażanie ulepszonych funkcji, takich jak zarządzanie, mechanizmy odzyskiwania lub, bardziej ogólnie, wykonywanie kodu.

Niektóre główne protokoły blockchain obsługują już takie przypadki użycia.

Przypadek Bitcoina:

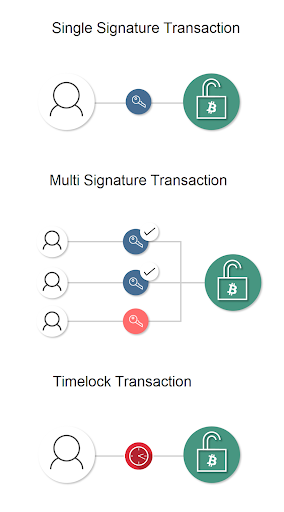

Bitcoin ma ograniczony (celowo) język programowania, który pozwala jego protokołowi egzekwować reguły obowiązujące w łańcuchu podczas interakcji z kontami. Na przykład język skryptowy Bitcoin umożliwia użytkownikom tworzenie portfeli multisig, które egzekwują reguły dotyczące wydatków na podstawie UTXO użytkownika (niewydane dane wyjściowe transakcji).

Dodatkowo można również wdrożyć blokady czasowe. Na przykład na Bitcoinie możliwe jest utworzenie portfela multisig, który implementuje następujące zasady, jak pokazano na ilustracji poniżej:

- Na danym portfelu zarejestrowanych jest 3 sygnatariuszy.

- Do przeniesienia środków potrzebne są 2 podpisy z 3.

- Żaden fundusz nie może poruszyć się przed danym blokiem.

Chociaż zestaw reguł i język skryptowy Bitcoin mogą być nieco ograniczone, nadal umożliwiają projektowanie Sieć błyskawic.

Przypadek Ethereum:

W Ethereum zasada projektowania jest inna, ponieważ pierwotną wizją było tworzenie zdecentralizowaną, pozbawioną zaufania maszynę obliczeniową. W przeciwieństwie do Bitcoina, semantyka języka jest kompletna w Turingu, co pozwala na łatwe obliczenia wszystkiego, w tym wykonanie dowolnych programów (inteligentnych kontraktów), które działają w łańcuchu i zapewniają zaufane przetwarzanie. Te inteligentne kontrakty umożliwiają także ulepszone projekty i niesamowite innowacje, w tym zautomatyzowanych animatorów rynku (AMM). Jednak język Ethereum prowadzi do problemów z nierozstrzygalnością, ale to inna historia.

Jednym z głównych ograniczeń projektu Ethereum jest fakt, że wszystkie wykonania inteligentnych kontraktów muszą pochodzić z EOA. Na przykład niemożliwe jest utworzenie samodzielnego inteligentnego kontraktu, który będzie wykonywał się w każdym bloku. Wymagałoby to EOA, który inicjuje transakcje i płaci za realizację dostaw gazu w każdym bloku.

Wdrażanie inteligentnych kontraktów w łańcuchu: kilka ciekawych pomysłów

Wykorzystanie wyrafinowanego projektu inteligentnych kontraktów do zarządzania w łańcuchu zostało już wdrożone na różne sposoby.

Gnosis Safe: multisig w łańcuchu z minimalnym poziomem zarządzania:

Platformy kryptograficzne, takie jak Gnosis Safe, wykonały świetną robotę, zapewniając multisig w łańcuchu, który umożliwia użytkownikom ustawienie minimalnego poziomu zasad zarządzania kontem.

Dzięki Gnosis Safe wiele stron wspólnie kontroluje portfel Ethereum i ustala niestandardowe zasady i warunki transakcji, takie jak wymaganie minimalnej liczby podpisów lub zatwierdzeń przed wykonaniem transakcji. Różni sygnatariusze mogą dostosowywać ustawienia zabezpieczeń zgodnie ze swoimi preferencjami. Na przykład mogą ustawić dzienne limity wydatków, włączyć integrację portfela sprzętowego w celu zapewnienia dodatkowego bezpieczeństwa lub wymagać wielu poziomów uwierzytelniania dla określonych transakcji. Te inteligentne konta są kontrolowane przez kilka EOA wystawiających ważne podpisy w łańcuchu, a następnie uruchamiających transakcję tokenową przechowywaną w inteligentnym kontrakcie.

Systemy podpisów progowych (TSS): zarządzanie poza łańcuchem przy minimalnych opłatach:

Niedawne badania nad kryptografią dotyczyły stworzenia progowych schematów podpisów (znanych również jako progowe schematy podpisów (TSS) lub obliczenia wielostronne (MPC)) w celu wdrożenia części zarządzania obejmującej wiele autoryzacji poza łańcuchem.

Pomysł ten ma ciekawe zalety. W szczególności jest bezpośrednio kompatybilny z modelem EOA i minimalizuje opłaty.

Algorytm podpisu cyfrowego na krzywej eliptycznej (ECDSA): bezpieczny, z poważnymi wadami:

Łańcuchy bloków Ethereum i Bitcoin wykorzystują do transakcji schemat podpisu algorytmu podpisu cyfrowego krzywej eliptycznej (ECDSA).

Jednakże wbrew podpisowi Schnorra ECDSA nim nie jest możliwe do udowodnienia w ramach trudności DLP i modelu Random Oracle. Co więcej, ECDSA nie zostało stworzone do natywnej obsługi schematów podpisów progowych, co prowadzi do niezgrabnych projektów. Mówiąc dokładniej, agregacja podpisów z innych schematów podpisów jest bezpieczna, w przeciwieństwie do ECDSA. Równania schematów podpisów progowych w ECDSA są hackerskie, co prowadzi do regularnych problemów z wdrażaniem. I wreszcie, w bezpiecznych enklawach nie działa obecnie żaden system TSS, co prowadzi do niebezpiecznych kompromisów w zakresie bezpieczeństwa.

Abstrakcja konta: potrzeby w zakresie kryptowalut, które naprawdę zmieniają zasady gry?

Wielką nowością wprowadzoną przez koncepcję „abstrakcji konta” jest wykorzystanie inteligentnych kontraktów w łańcuchu do wdrożenia portfela i otaczających go zasad zarządzania. Pomysły te zostały już wdrożone na wielu kontach inteligentnych kontraktów, w tym w Argent, lub przy minimalnym zarządzaniu za pomocą multisigów w łańcuchu, takich jak Gnosis.

W ciągu ostatnich miesięcy i lat poczyniono znaczne postępy w tej dziedzinie i podjęto kilka prób standaryzacyjnych. Najnowszy standard, który cieszył się dużą popularnością, jest znany jako ERC-4337. Standard ten zapewnia kompleksowe ramy wdrażania różnych typów operacji przy określonym i elastycznym zarządzaniu.

Mówiąc dokładniej, ERC-4337 rozwiązuje specyfikę techniczną wdrażania abstrakcji konta w kontekście blockchain EOA, w tym:

- Zamiar operacji.

- Walidacja operacji.

- Wykonanie i płatność opłat (pamiętaj, że w Ethereum wszystkie operacje są uruchamiane przez EOA, który płaci opłaty. Zatem ERC4337 zapewnia ramy motywacyjne dla zdecentralizowanych podmiotów pakujących, aby uruchomić wykonanie operacji, które użytkownicy zamierzają wykonać).

- Nonce, mechanizm zapobiegający powtarzaniu, który był po prostu przyrostowy dla EOA i tutaj może być bardziej wyrafinowany.

Jeśli chodzi o zarządzanie, możliwe jest utworzenie różnych sygnatariuszy i kworów w celu wykonania określonych operacji. Schematycznie użytkownik będzie wchodzić w interakcję ze swoim inteligentnym kontraktem, następnie inteligentny kontrakt weryfikuje, czy spełnione są zasady zarządzania, i na koniec wykonuje operacje.

Weryfikacja zarządzania może być równie złożona. Jedną z korzyści płynących z działania tej logiki w łańcuchu z kompletnym językiem Turinga jest możliwość tworzenia dowolnych reguł zarządzania i implementowania weryfikacji podpisów dla dowolnego algorytmu. Jak wspomniano powyżej, schemat ECDSA ma wiele ograniczeń, po pierwsze nie nadaje się do agregacji podpisów (MPC/TSS), a po drugie nie jest wspierany przez obecne implementacje w bezpiecznych enklawach mobilnych.

Lepsze wrażenia użytkownika i elastyczne zabezpieczenia:

Dzięki Account Abstrakcji możliwe jest wykonanie kilku atomowych wywołań do różnych kontraktów w tej samej transakcji za pomocą konta inteligentnego, co prowadzi do znacznych usprawnień podczas nawigacji w typowych DAppach (na przykład nie jest już konieczne wysyłanie 2 odrębnych transakcji dla ERC -20 zatwierdzenia tokena, następnie wpłata), a także ze względu na bezpieczeństwo użytkownika (na przykład rozwiązanie ENS może być wykonywane bezpośrednio przez konto inteligentnej umowy).

Droga do innowacyjnych metod Rekonwalescencji Społecznej:

Umożliwiając złożone operacje na poziomie konta, Account Abstrakcja może realizować różne zaawansowane przypadki użycia, takie jak odzyskiwanie społecznościowe. W tym scenariuszu użytkownicy mogą wyznaczyć grupę zaufanych opiekunów, którzy będą mogli udzielić im dostępu do konta w przypadku utraty dostępu. EIP 5883 i nowszy EIP 7093 przedstawiają interesujące metody wdrażania takich mechanizmów społecznych.

Po raz kolejny użytkownicy mogą określić zarówno próg, jak i zestaw reguł, które zainicjują proces odzyskiwania konta w przypadku utraty dostępu, co może radykalnie poprawić komfort użytkowania kryptowalut.

Agregacja podpisów BLS/Schnorr:

Jak wspomniano wcześniej, kolejną słabością ECDSA jest niezgrabny projekt sygnatury Threshold. W przeciwieństwie do ECDSA, BLS i Schnorr zostały zaprojektowane do obsługi schematu podpisu progowego, a standardy te zasadniczo mają charakter addytywny. Krótko mówiąc, możliwe jest obliczenie prawidłowego podpisu poprzez dodanie kilku częściowych podpisów z silnymi gwarancjami bezpieczeństwa.

Wdrożenie sygnatariuszy BLS lub Schnorr mogłoby umożliwić pewne zarządzanie tokenami, minimalizując jednocześnie opłaty przy weryfikacji za pomocą inteligentnej umowy (jedna weryfikacja zamiast jednej weryfikacji na podpis). Ten mechanizm agregacji jest opisany i zaimplementowany opcjonalnie w ramach standardu EIP 4337.

Co dalej z przyjęciem abstrakcji kont?

Sprawa kluczy:

Abstrakcja kont stanowi bezpośrednią konkurencję dla portfeli programowych w kontekście EOA. Model bezpieczeństwa portfeli programowych jest bardzo słaby, ponieważ każde złośliwe oprogramowanie może drenować fundusze użytkowników ze względu na nieodłączną łączność z Internetem i, ogólniej, szerszą powierzchnię ataku. Portfele programowe naprawdę nie mogą działać lepiej, ponieważ projekty oparte na SoC (System On Chip) (smartfony) są bardzo heterogeniczne i nie wszystkie zawierają bezpieczną enklawę.

Jeśli zawierają bezpieczną enklawę, programiści nie mogą załadować własnego kodu w celu implementacji podpisów Ethereum/Bitcoin. W tym kontekście po prostu NIE jest możliwe wykorzystanie jedynych funkcji bezpieczeństwa dostępnych w telefonach z wyższej półki.

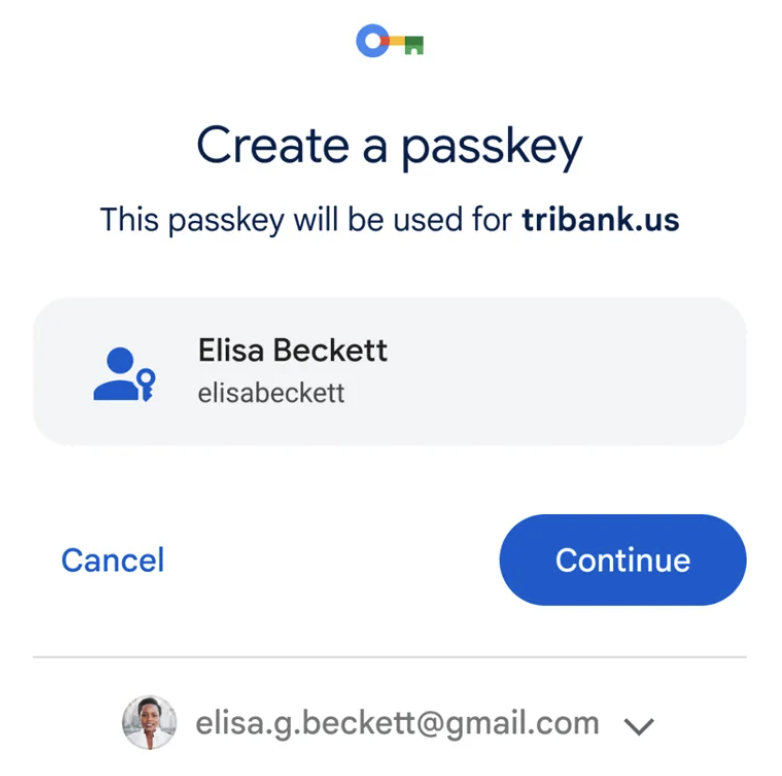

Włączając logikę abstrakcji konta, programiści mogą uzyskać dostęp do implementacji podpisów cyfrowych w bezpiecznej enklawie. Obejmuje to funkcję WebAuthn, która jest łatwo dostępna na poziomie systemu operacyjnego za pośrednictwem standardu kluczy dostępu.

Możliwe jest także ustanowienie reguły on-chain, w której podpisy pochodzą z haseł użytkowników. Te klucze wykorzystują inną krzywą eliptyczną niż ta stosowana w łańcuchu bloków Ethereum, ale ponieważ weryfikację podpisu można zaimplementować w samym inteligentnym kontrakcie, mechanizm ten staje się osiągalny.

Jeśli chodzi o UX, użytkownicy mogą skorzystać z szerokiej integracji z ekosystemami Apple, Google i Microsoft. Daje także wyższy poziom bezpieczeństwa niż pełny portfel programowy. Ponadto inteligentny kontrakt może egzekwować różne rodzaje mechanizmów zarządzania i bezpieczeństwa w łańcuchu. Na przykład każde wykonanie transakcji może być zabezpieczone zaporą sieciową Web3, która jest wdrożona poza łańcuchem i autoryzuje inteligentny kontrakt do wykonania określonej transakcji. Taki mechanizm umożliwia elastyczną ochronę w zależności od profilu ryzyka użytkownika.

Z punktu widzenia bezpieczeństwa taka konfiguracja (pobieranie konta z uwierzytelnianiem kluczy) zapewnia lepsze gwarancje niż obecne portfele mobilne. Nowoczesne smartfony mogą używać Trustzone do wdrażania kluczy. Niemniej jednak obecny stan wdrażania kluczy dostępu nie jest zadowalający z następujących powodów:

- Klucze dostępu są prawdopodobnie zaimplementowane w pełne oprogramowanie tryb dla Androida i iOS. Nie wykorzystują wbudowanego elementu Secure (jeszcze?).

- Smartfony nie implementują Zaufanego interfejsu użytkownika, a struktura kluczy dostępu nie zapewnia użytkownikom niezbędnych informacji podczas podpisania, co oznacza, że możesz wyrazić zgodę na transakcje, których nie rozumiesz.

Abstrakcja kont i znaczenie portfeli sprzętowych jako źródeł zaufania

Koncepcja abstrakcji konta umożliwia szczegółowe zarządzanie różnorodnymi aktywami w ramach inteligentnej umowy. W przypadku korzystania z portfela do mikropłatności te zasady zarządzania umożliwiają łatwą realizację transakcji o niskiej wartości. I odwrotnie, w przypadku transakcji o wyższej wartości wyższy poziom bezpieczeństwa pozostaje najważniejszy, co sprawia, że portfele sprzętowe są zdecydowanie niekwestionowanym wyborem.

Na przykład abstrakcja konta umożliwi:

- Kieszonkowe, które można wydać za pomocą kluczy na dowolnym smartfonie.

- transakcje o wyższej wartości, wszystkie wymagające podpisu bezpiecznego portfela sprzętowego i zapory sieciowej Web3.

- Ratowanie życia i zarządzanie tożsamością, wymagający podpisu portfela sprzętowego + hasła + blokady czasowej + zapory sieciowej Web3.

W miarę dalszego rozwoju te zasady zarządzania będą musiały zostać wprowadzone w życie, przy czym portfele sprzętowe będą stanowić podstawowy element zaufania, ponieważ urządzenia te zapewniają bezkompromisowe bezpieczeństwo i własność. Rzeczywiście, chociaż abstrakcja konta zmienia model bezpieczeństwa, cały portfel nadal potrzebuje silnych gwarancji bezpieczeństwa. Projekt zasad zarządzania ma ogromne znaczenie z punktu widzenia bezpieczeństwa, zwłaszcza w zakresie ochrony kluczy odpowiedzialnych za ich modyfikację. Ponadto różni sygnatariusze, którzy mogą wchodzić w interakcję z warstwą abstrakcji konta, nadal będą potrzebować pewnych form kluczy tajnych (kluczy prywatnych) do uwierzytelnienia. Ochrona tych tajemnic i zapewnienie użytkownikowi wszystkich niezbędnych informacji, aby wyrazić zgodę na jakąkolwiek interakcję z blockchainem, pozostaje kluczowa, nawet w środowisku abstrakcji konta.

Zamykanie myśli:

Jak już wcześniej zbadaliśmy, paradygmat EOA pozostaje w pewnym stopniu prymitywny. Natomiast zdolność Account Abstraction do egzekwowania złożonych reguł w łańcuchu prawdopodobnie radykalnie zmieni zasady gry dla użytkowników kryptowalut. Co ciekawe, niedawny postęp wokół EIP 4337 przybliża nas do tej znaczącej zmiany.

Oczywiście przed nami kilka wyzwań.

Jednym z tych wyzwań jest to, że sam blockchain realizuje elastyczny model zarządzania Account Abstraction, co oznacza, że realizacja wiąże się z wysokimi kosztami w porównaniu ze zwykłymi transakcjami EOA. Na warstwie 1 Ethereum łańcuch nie jest zbyt skalowalny, w związku z czym jego wykonanie jest dość kosztowne. Jednak w skalowalnych warstwach 2 abstrakcja konta może stać się domyślnym wyborem, w którym użytkownicy definiują złożone zasady zarządzania egzekwowane na mocy konsensusu warstwy 2 i zakotwiczone w warstwie 1 Ethereum.

Kolejnym wyzwaniem jest fundamentalna potrzeba stworzenia standardowego sposobu interakcji z frameworkami Account Abstraction, dotychczas skupiającymi się na łańcuchach EVM. Te ogólne portfele oferują szeroką gamę możliwości, w tym wysoką elastyczność. Jednak bez standaryzacji mogłyby również pozostać zastrzeżone, co z kolei mogłoby stanowić wyzwanie dla masowego przyjęcia.

W rzeczywistości prawdopodobnie będziemy świadkami przyszłości, w której paradygmat abstrakcji konta może stać się podstawową cechą łańcuchów EVM, podczas gdy interakcja EOA może odegrać kluczową rolę w innych sieciach blockchain, w tym w Bitcoinie, mimo że tak pofragmentowany krajobraz protokołów nie jest pożądany dla użytkowników. Możemy również przewidzieć, że zmiany te, napędzane abstrakcją konta, zostaną ostatecznie zintegrowane na poziomie blockchain. Jedno jest pewne: abstrakcja kont należy do przyszłości blockchainu.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Motoryzacja / pojazdy elektryczne, Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- ChartPrime. Podnieś poziom swojej gry handlowej dzięki ChartPrime. Dostęp tutaj.

- Przesunięcia bloków. Modernizacja własności offsetu środowiskowego. Dostęp tutaj.

- Źródło: https://www.ledger.com/blog/how-account-abstraction-could-impact-the-crypto-landscape

- :ma

- :Jest

- :nie

- :Gdzie

- 17

- 7

- a

- Zdolny

- powyżej

- abstrakcja

- dostęp

- Stosownie

- Konto

- abstrakcja konta

- Zarządzanie kontem

- Konta

- faktycznie

- dodanie

- Dodatkowy

- do tego

- adres

- Adresy

- Przyjęcie

- zaawansowany

- Zalety

- zbiór

- przed

- algorytm

- Wszystkie kategorie

- łagodzić

- dopuszczać

- Pozwalać

- pozwala

- już

- również

- AMM

- an

- zakotwiczony

- i

- android

- Inne

- przewidywać

- każdy

- wszystko

- Apple

- zatwierdzenie

- Zatwierdzenia

- architektura

- SĄ

- POWIERZCHNIA

- Srebrzysty

- na około

- artykuł

- AS

- Aktywa

- At

- atakować

- próbę

- uwierzytelniać

- Uwierzytelnianie

- zautomatyzowane

- dostępny

- na podstawie

- BE

- stają się

- staje się

- być

- zanim

- jest

- należy

- poniżej

- korzyści

- Korzyści

- Ulepsz Swój

- Bitcoin

- bitcoin i ethereum

- Blokować

- blockchain

- Sieci blockchain

- technologie blockchain

- blockchains

- obie

- Przynosi

- szeroki

- ale

- by

- wezwanie

- Połączenia

- CAN

- Pojemność

- walizka

- Etui

- pewien

- łańcuch

- więzy

- wyzwanie

- wyzwania

- Zmiany

- żeton

- wybór

- bliższy

- kod

- byliśmy spójni, od początku

- powszechnie

- w porównaniu

- zgodny

- konkurencja

- kompletny

- kompleks

- wszechstronny

- obliczenia

- obliczać

- computing

- pojęcie

- Warunki

- Łączność

- Zgoda

- zgoda

- w konsekwencji

- zawierać

- zawarte

- kontekst

- kontynuować

- umowa

- umowy

- przeciwnie

- kontrast

- kontrola

- kontrolowanych

- odwrotnie

- rdzeń

- skorygowania

- odpowiada

- kosztowny

- Koszty:

- mógłby

- Kurs

- Stwórz

- stworzony

- Tworzenie

- istotny

- Crypto

- krajobraz krypto

- przestrzeń kryptograficzna

- użytkownicy krypto

- kryptograficzny

- kryptografia

- Aktualny

- Obecnie

- krzywa

- zwyczaj

- dostosować

- codziennie

- Niebezpieczny

- DApps

- Zdecentralizowane

- Domyślnie

- określić

- sięgać

- kaucja

- opisane

- Wnętrze

- zaprojektowany

- projekty

- Mimo

- rozwijać

- deweloperzy

- urządzenia

- ZROBIŁ

- różne

- Trudność

- cyfrowy

- digitalizacja

- kierować

- bezpośrednio

- odrębny

- inny

- do

- Nie

- robi

- nie

- drenaż

- wady

- napędzany

- z powodu

- każdy

- łatwość

- łatwość użycia

- z łatwością

- Ekosystemy

- wydajny

- EIP

- element

- Eliptyczny

- osadzone

- upoważnia

- umożliwiać

- Umożliwia

- umożliwiając

- enklawa

- zakończenia

- egzekwować

- wzmocnione

- ENS

- wprowadzenie

- jednostka

- oo

- równania

- Era

- ERC-20

- ERC-4337

- szczególnie

- istotnie

- zapewniają

- ethereum

- Ethereum blockchain

- Portfel Ethereum

- Ethereum

- Parzyste

- wydarzenie

- ostatecznie

- EVM

- przykład

- wykonać

- Wykonuje

- egzekucja

- doświadczenie

- odkryj

- zbadane

- fakt

- daleko

- Cecha

- Korzyści

- Opłaty

- kilka

- pole

- W końcu

- zapora

- i terminów, a

- Elastyczność

- elastyczne

- koncentruje

- następujący

- W razie zamówieenia projektu

- formularze

- rozdrobniony

- Framework

- Ramy

- tarcie

- od

- z przodu

- pełny

- w pełni

- fundusz

- fundamentalny

- fundusze

- Ponadto

- przyszłość

- game-changer

- GAS

- ogólnie

- wygenerowane

- generujący

- dany

- daje

- Globalne

- Gnoza

- Bezpieczna dla gnozy

- zarządzanie

- model zarządzania

- przyznać

- wspaniały

- Zarządzanie

- gwarancji

- Guardians

- miał

- sprzęt komputerowy

- Portfel Hardware

- Portfele na sprzęt

- Have

- mający

- podwyższone

- Trzymany

- tutaj

- Wysoki

- jego

- posiada

- W jaki sposób

- Jednak

- HTML

- HTTPS

- i

- pomysł

- pomysły

- tożsamość

- zarządzanie tożsamością

- Rezultat

- wdrożenia

- realizacja

- wdrożenia

- realizowane

- wykonawczych

- narzędzia

- znaczenie

- niemożliwy

- podnieść

- ulepszony

- ulepszenia

- in

- W innych

- Motywacja

- obejmuje

- Włącznie z

- włączenie

- niewiarygodny

- niewiarygodnie

- rzeczywiście

- Informacja

- nieodłączny

- początkowy

- zainicjować

- innowacje

- Innowacyjny

- przykład

- zamiast

- zintegrowany

- integracja

- Zamierzam

- zamiar

- interakcji

- interakcji

- wzajemne oddziaływanie

- Interakcje

- ciekawy

- Interfejs

- Internet

- najnowszych

- iOS

- problemy

- wydawanie

- IT

- JEGO

- samo

- Praca

- właśnie

- Klawisz

- Klawisze

- znany

- Brak

- krajobraz

- język

- Nazwisko

- warstwa

- prowadzący

- Wyprowadzenia

- najmniej

- Księga główna

- poziom

- poziomy

- Dźwignia

- kłamstwo

- Prawdopodobnie

- Ograniczenia

- Ograniczony

- ograniczenie

- Limity

- załadować

- logika

- dłużej

- stracić

- od

- Partia

- zrobiony

- Główny

- poważny

- Makers

- Dokonywanie

- malware

- i konserwacjami

- wiele

- rynek

- animatorzy rynku

- Masa

- Masowa adopcja

- Maksymalna szerokość

- Może..

- znaczy

- środków

- mechanizm

- Mechanizmy

- wzmiankowany

- spełnione

- metody

- mikropłatności

- Microsoft

- minimalny

- minimalizuje

- minimalizowanie

- minimum

- Aplikacje mobilne

- Moda

- model

- Nowoczesne technologie

- pieniądze

- miesięcy

- jeszcze

- ruch

- MPC

- wielostronny

- wielokrotność

- Multisig

- musi

- Nawigacja

- żeglujący

- niezbędny

- Potrzebować

- wymagania

- sieć

- sieci

- Następny

- Nie

- nowość

- już dziś

- numer

- of

- oferta

- on

- Na łańcuchu

- pewnego razu

- ONE

- tylko

- operacje

- or

- wyrocznia

- oryginalny

- OS

- Inne

- na zewnątrz

- zarys

- wydajność

- koniec

- ogólny

- własny

- własność

- właściciele

- własność

- đôi

- par

- paradygmat

- najważniejszy

- część

- szczególny

- strony

- klucz uniwersalny

- Przeszłość

- ścieżka

- płatność

- kraj

- Ludzie

- dla

- wykonać

- wykonywane

- bez uprawnień

- perspektywa

- telefony

- kluczowy

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- Volcano Plenty Vaporizer Storz & Bickel

- możliwości

- możliwy

- preferencje

- poprzednio

- prymitywny

- zasada

- prywatny

- Klucz prywatny

- Klucze prywatne

- problemy

- wygląda tak

- Profil

- Programowanie

- Programy

- Postęp

- obietnica

- własność

- ochrony

- protokół

- protokoły

- prawdopodobnie

- Udowodnij

- zapewniać

- zapewnia

- że

- publiczny

- Klucz publiczny

- cel

- radykalny

- radykalnie

- przypadkowy

- zasięg

- real

- zrealizować

- naprawdę

- Przyczyny

- niedawny

- regeneracja

- w sprawie

- zarejestrowany

- regularny

- pozostawać

- szczątki

- pamiętać

- wymagać

- Badania naukowe

- Rozkład

- odpowiedzialny

- Rewolucja

- Rosnąć

- Ryzyko

- Rola

- korzeń

- Korzenie

- Zasada

- reguły

- run

- bieganie

- "bezpiecznym"

- zabezpieczenie

- taki sam

- oszczędność

- skalowalny

- scenariusz

- schemat

- systemy

- Schnorr

- tajniki

- bezpieczne

- zabezpieczone

- bezpieczeństwo

- Środki bezpieczeństwa

- wydaje

- Chwycić

- wysłać

- służąc

- zestaw

- w panelu ustawień

- ustawienie

- kilka

- przesunięcie

- powinien

- pokazane

- znak

- Podpisy

- znaczący

- po prostu

- ponieważ

- mądry

- inteligentna umowa

- Inteligentne kontrakty

- smartphone

- smartfony

- So

- dotychczas

- Obserwuj Nas

- Tworzenie

- Rozwiązuje

- kilka

- nieco

- wyrafinowany

- Typ przestrzeni

- specyficzny

- swoiście

- Spędzanie

- spędził

- Rozpościerający się

- standalone

- standard

- normalizacja

- standardy

- Nadal

- Historia

- silny

- taki

- wsparcie

- Utrzymany

- Wspierający

- Powierzchnia

- system

- Techniczny

- Technologies

- Technologia

- niż

- że

- Połączenia

- Przyszłość

- ich

- Im

- sami

- następnie

- Te

- one

- rzecz

- to

- chociaż?

- próg

- Przez

- do

- żeton

- także

- trakcja

- transakcja

- realizacja transakcji

- transakcje

- przenieść

- przejście

- Próby

- wyzwalać

- rozsierdzony

- wyzwalanie

- Zaufaj

- zaufany

- bez zaufania

- Turinga

- SKRĘCAĆ

- typy

- typowy

- niezaprzeczalny

- dla

- podbudować

- zrozumieć

- us

- posługiwać się

- używany

- Użytkownik

- Doświadczenie użytkownika

- Interfejs użytkownika

- Użytkownicy

- za pomocą

- Wykorzystując

- ux

- uprawomocnienie

- wartość

- różnorodny

- Weryfikacja

- weryfikacja

- początku.

- wizja

- Portfel

- Portfele

- była

- fala

- Droga..

- sposoby

- we

- osłabienie

- Web2

- Web3

- DOBRZE

- Co

- jeśli chodzi o komunikację i motywację

- czy

- który

- Podczas

- KIM

- szeroki

- Szeroki zasięg

- szerszy

- będzie

- w

- w ciągu

- bez

- świadek

- pracował

- działa

- by

- lat

- jeszcze

- You

- zefirnet