Ciągłe zagrożenia wewnętrzne, niewłaściwe wykorzystanie i nadużycia infrastruktury chmurowej oraz wyrafinowanie cyberataków sprzyjają bardziej ryzykownemu środowisku cybernetycznemu dla organizacji na całym świecie.

W Securonix, firmie specjalizującej się w rozwiązaniach z zakresu wywiadu bezpieczeństwa, nowe luki w zabezpieczeniach identyfikowane są prawie dwukrotnie szybciej niż w ubiegłym roku, a liczba zagrożeń zaobserwowanych w ciągu ostatnich 12 miesięcy wzrosła o 482% w porównaniu z analogicznym okresem rok wcześniej. — podała firma w nowym raporcie.

Połączenia Raport o zagrożeniach z 2022 r, opublikowany 16 listopada 2022 r., przedstawia kluczowe trendy obserwowane przez firmę zajmującą się cyberbezpieczeństwem w ciągu ostatniego roku, podkreślając znaczny wzrost liczby zagrożeń obserwowanych na całym świecie, pojawienie się nowych zagrożeń bezpieczeństwa w chmurze oraz wzrost liczby ataków ransomware.

Securonix twierdzi, że w ciągu ostatniego roku zaobserwował 867 zagrożeń i 35,776 482 wskaźników kompromisu (IOC), co oznacza wzrost odpowiednio o 380% i 582% rok do roku (r/r). W tym okresie wykryto, przeanalizowano i zgłoszono łącznie 218 zagrożenia, co stanowi wzrost o 2021% w porównaniu z XNUMX r.

Zagrożenia wewnętrzne

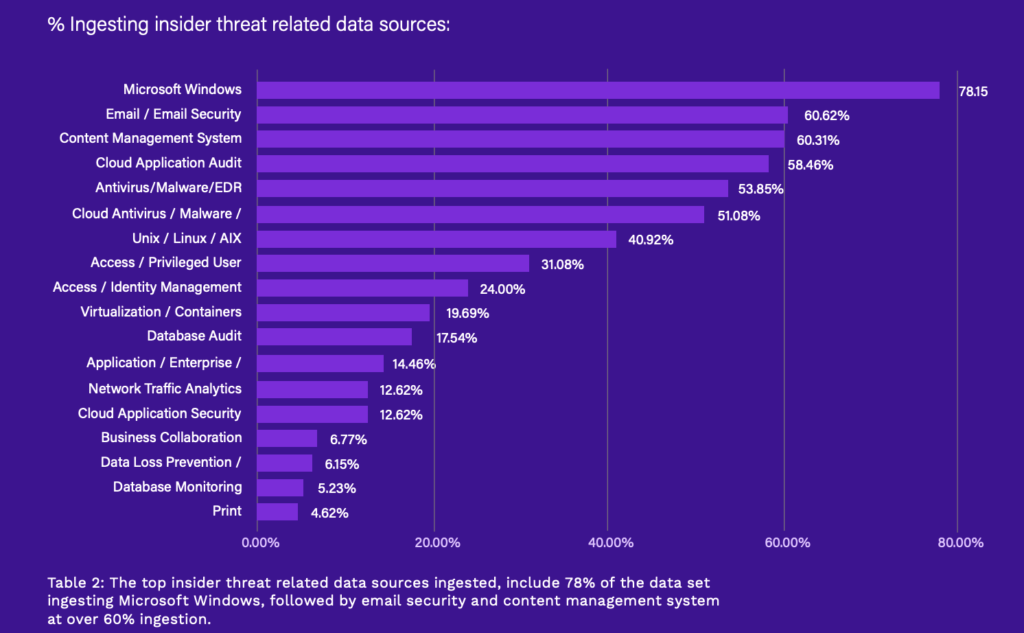

Securonix twierdzi, że wśród najważniejszych zarejestrowanych trendów zagrożenie wewnętrzne, czyli zagrożenie dla bezpieczeństwa pochodzące z atakowanej organizacji, nadal szerzy się w tym roku.

Dane ujawniają, że osoby mające dostęp do informacji poufnych wykorzystują obecnie aplikacje w chmurze do kradzieży danych firmowych za pomocą osobistej poczty e-mail i platform udostępniania. Badania wykazały, że poczta e-mail (68%) i produkty do zarządzania treścią (68%) były głównymi kanałami wyjścia dla osób mających dostęp do informacji wewnętrznych w celu eksfiltracji danych, co stanowi odejście od tradycyjnych metod, takich jak USB.

Raport mówi, że wykorzystywanie aplikacji w chmurze i usług współpracy biznesowej zamiast tradycyjnych kanałów poszerzyło powierzchnię ataku i stworzyło więcej okazji do kradzieży danych korporacyjnych.

źródło: securonix

Nawiązując do raportu Securonix, nowego badania firmy Kroll, dostawcy rozwiązań w zakresie ryzyka i doradztwa finansowego, znaleziono to zagrożenie wewnętrzne osiągnęło najwyższy kwartalny poziom w trzecim kwartale 3 r., odpowiadając za prawie 2022% wszystkich incydentów związanych z nieautoryzowanym dostępem, które firma zaobserwowała w tym okresie.

Raport mówi, że ryzyko zagrożenia wewnętrznego jest większe podczas procesu zwolnienia pracownika, w którym niezadowolony pracownik może próbować ukraść dane lub tajemnice firmy, aby publicznie podważyć organizację. W międzyczasie inni pracownicy mogą starać się przenieść krytyczne dane, które będą mogli wykorzystać w swoich nowych organizacjach.

Niewłaściwe wykorzystanie i nadużycia infrastruktury chmury

Ponieważ organizacje nadal migrują do chmury, inwestują w narzędzia do współpracy i pracują nad znalezieniem równowagi między łatwością chmury a niezbędnymi kontrolami bezpieczeństwa, niewłaściwe wykorzystanie i nadużycia infrastruktury chmurowej pozostaną obszarami wysokiego ryzyka, czytamy w raporcie Securonix.

Badanie wykazało, że ugrupowania cyberprzestępcze i napastnicy sponsorowani przez państwa narodowe wykorzystują obecnie większą powierzchnię ataku, jaką umożliwia chmura, wykorzystując usługi infrastruktury publicznej do omijania mechanizmów obronnych i znanych białych list oraz stosunkowo łatwego konfigurowania sieci ataku na głównych platformach chmurowych .

W tym roku napięcia geopolityczne wywarły duży wpływ na operacje cybernetyczne. Kilka ataków zostały zaobserwowane przeciwko podmiotom ukraińskim przez grupy wspierane przez państwo. Według Agencji Unii Europejskiej ds. Cyberbezpieczeństwa (ENISA) cyberprzestępcy zaatakowali także 128 organizacji rządowych w 42 krajach, które wspierają Ukrainę.

Wyniki badań Securonix są zgodne z wynikami firmy Check Point zajmującej się cyberbezpieczeństwem. w jego Raport bezpieczeństwa w chmurze 2022, globalny raport oparty na ankiecie przeprowadzonej wśród 775 specjalistów ds.

Złośliwe podmioty atakują usługi w chmurze z różnych powodów. Mogą chcieć wykorzystać luki w zabezpieczeniach tych infrastruktur do eksfiltracji danych z sieci organizacji ofiary w celach zarobkowych lub w innych nielegalnych celach. Oni może też szukać nadużywać usług w chmurze, takich jak Microsoft Azure i Amazon Web Services, w celu rozpowszechniania złośliwego oprogramowania.

Ataki typu Ransomware

Innym głównym trendem obserwowanym przez Securonix w ciągu ostatniego roku jest wzrost liczby ataków ransomware.

Według raportu cyberprzestępcy chcą wykorzystać większą powierzchnię ataku, jaką zapewnia przetwarzanie w chmurze i aktywa o wyższej wartości dostępne w hybrydowych środowiskach pracy, a teraz przechodzą do atakowania kluczowych punktów wejścia w sieciach, które opierają się na usługach w chmurze.

Badanie Securonix wykazało, że naruszone dane uwierzytelniające użytkownika i ataki phishingowe są obecnie głównymi wektorami umożliwiającymi cyberprzestępcom przeprowadzanie ataków ransomware, co potwierdza trendy obserwowane przez inne firmy.

Dostawca zabezpieczeń poczty e-mail Proofpoint wydany swój roczny raport na temat phishingu i oprogramowania ransomware na początku tego roku, udostępniając wyniki ankiety przeprowadzonej wśród 600 specjalistów ds. bezpieczeństwa i 3,500 pracowników w regionie Azji i Pacyfiku, Europie i Wielkiej Brytanii. Według badania aż 83% ankietowanych organizacji stwierdziło, że doświadczyło udanego ataku phishingowego za pośrednictwem poczty e-mail w 2021 r., co oznacza wzrost o 26 punktów w porównaniu z 2020 r.

68% respondentów stwierdziło, że zostało zainfekowanych oprogramowaniem ransomware w zeszłym roku, co oznacza wzrost o dwa punkty procentowe w porównaniu z 2020 r. Spośród osób zainfekowanych oprogramowaniem ransomware 58% zgodziło się zapłacić okup, co stanowi wzrost o 24 punkty procentowe w porównaniu z 2020 r.

Polecane zdjęcie: Freepik

- mrówka finansowa

- blockchain

- Fintech konferencji blockchain

- dzwonek fintech

- coinbase

- pomysłowość

- fintech konferencji kryptowalut

- Bezpieczeństwo cybernetyczne

- FINTECH

- aplikacja fintech

- innowacje fintech

- Fintechnews Singapur

- Otwarte morze

- PayPal

- płatny

- wypłata

- plato

- Platon Ai

- Analiza danych Platona

- PlatoDane

- platogaming

- brzytwa

- Revolut

- Marszczyć

- bezpieczeństwo

- kwadratowy fintech

- pas

- Tencent Fintech

- Xero

- zefirnet