TOKIO, 7 lutego 2024 r. – (JCN Newswire) – NEC Korporacja . (TSE: 6701) opracowała technologię wzmacniającą bezpieczeństwo łańcuchów dostaw poprzez wykrywanie luk w oprogramowaniu na podstawie kodu binarnego(1) plików wykonywalnych, bez konieczności posiadania kodu źródłowego. Technologia ta automatyzuje część analizy statycznej oprogramowania, dla którego kod źródłowy nie jest dostępny, co wcześniej musieli wykonywać eksperci, skracając w ten sposób czas analizy statycznej o 40%.

Tło

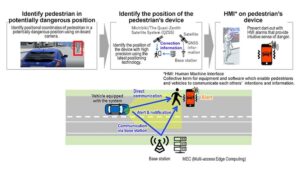

W ostatnich latach łańcuchy dostaw we wszystkich branżach rozszerzają się i stają się coraz bardziej złożone w wyniku transformacji cyfrowej (DX) i globalizacji. W tych okolicznościach rosną obawy, że w łańcuchu dostaw zostaną wprowadzone cyberataki wymierzone w luki w zabezpieczeniach i złośliwe funkcje, co sprawiło, że zapewnienie bezpieczeństwa oprogramowania w całym łańcuchu dostaw stało się pilną kwestią. W szczególności agencje rządowe i dostawcy infrastruktury krytycznej są zobowiązani do podjęcia działań zapobiegających wprowadzaniu backdoorów i innych złośliwych funkcji do ich produktów i systemów podczas zakupu i instalowania produktów i systemów zgodnie ze zmienionymi przepisami ustawowymi i wykonawczymi. Ta nowo opracowana technologia usprawni Usługa poszukiwania ryzyka firmy NEC(2), w ramach której specjaliści ds. bezpieczeństwa (*3) przeprowadzają ocenę ryzyka bezpieczeństwa oprogramowania i systemów klienta, rozważając wpływ na jego działalność.

Przegląd technologii

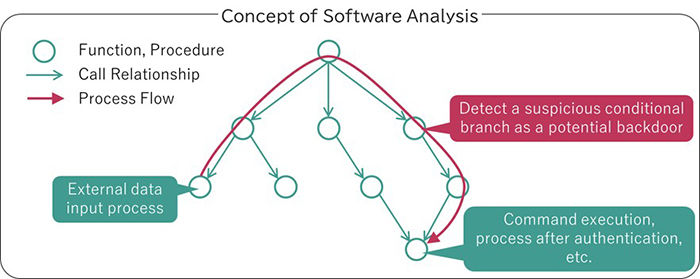

Chociaż są to ogólne techniki analizy statycznej docelowego kodu źródłowego oprogramowania, technika ta przeprowadza analizę statyczną kodu binarnego, który jest wykonywalną formą oprogramowania. W szczególności śledzi, które procesy w oprogramowaniu korzystają z danych zewnętrznych i wykrywa podejrzane implementacje, które mogą stanowić backdoory mogące wpływać na kontrolę wrażliwych procesów, takich jak wykonywanie poleceń.

Cechy technologii

1. Można przeglądać oprogramowanie nie posiadające kodu źródłowego

W przeszłości kod źródłowy niektórych programów nie był dostępny i w takich przypadkach środki sprawdzania bezpieczeństwa oprogramowania były ograniczone, np. ręczne inspekcje przeprowadzane przez ekspertów. Ponieważ technologia ta umożliwia kontrolę kodu binarnego, możliwa jest kontrola bezpieczeństwa oprogramowania, dla którego kod źródłowy nie jest dostępny.

2. Rozwiązuje obawy dotyczące zanieczyszczenia środowiska budowlanego (*4).

W przeszłości wykrycie luk w zabezpieczeniach i złośliwych funkcji wprowadzonych podczas procesu kompilacji było trudne, nawet jeśli dostępny był kod źródłowy, na przykład w przypadku oprogramowania opracowanego wewnętrznie. Ponieważ technologia ta sprawdza kod binarny po jego zbudowaniu, możliwa jest kontrola bezpieczeństwa, w tym problemów spowodowanych przez środowisko kompilacji.

3. Umożliwia jednolitość jakości kontroli

W przeszłości sprawdzanie oprogramowania, szczególnie w formacie binarnym, było trudne, a jakość kontroli różniła się w zależności od umiejętności inspektora. Technologia ta automatyzuje część procesu inspekcji, zmniejszając w ten sposób zapotrzebowanie na zasoby ludzkie i zapewniając określony poziom jakości inspekcji. Umożliwia także wyjaśnienie bezpieczeństwa systemów firmy osobom trzecim, takim jak organy regulacyjne i akcjonariusze, za pomocą dowodów. Ponadto oczekuje się, że automatyzacja części inspekcji skróci czas potrzebny na analizę statyczną o 40%. Celem NEC jest zastosowanie tej technologii w usługach polowań na ryzyko do końca roku budżetowego 2024. Usprawni to kontrole bezpieczeństwa oprogramowania nabywanego i dostarczanego w łańcuchu dostaw, przyczyniając się do budowy bezpieczniejszych i bezpieczniejszych systemów oraz do wzmocnienia bezpieczeństwa łańcucha dostaw.

(1) Dane wyrażone wyłącznie w liczbach binarnych 0 i 1, aby komputery mogły je bezpośrednio przetwarzać.

(2) Usługa poszukiwania ryzyka (tylko tekst w języku japońskim)https://jpn.nec.com/cybersecurity/service/professional/risk_hunting/index.html

(3) Specjaliści ds. bezpieczeństwa (tylko tekst w języku japońskim)https://jpn.nec.com/cybersecurity/advantage/specialist/profile2-2.html

(4) Środowisko konwertujące kod źródłowy napisany w języku programowania i generujące plik wykonywalny napisany w kodzie binarnym.Udostępnij

O firmie NEC Corporation

NEC Corporation ugruntowała swoją pozycję lidera w zakresie integracji technologii informatycznych i sieciowych, jednocześnie promując hasło marki „Organizowanie jaśniejszego świata”. NEC umożliwia firmom i społecznościom dostosowanie się do szybkich zmian zachodzących zarówno w społeczeństwie, jak i na rynku, ponieważ zapewnia społeczne wartości bezpieczeństwa, ochrony, uczciwości i wydajności w celu promowania bardziej zrównoważonego świata, w którym każdy ma szansę wykorzystać swój pełny potencjał. Więcej informacji można znaleźć na stronie NEC pod adresem https://www.nec.com.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.jcnnewswire.com/pressrelease/88888/3/

- :ma

- :Jest

- :nie

- :Gdzie

- 1

- 2024

- 7

- a

- O nas

- zgodność

- przystosować

- Adresy

- Po

- agencje

- Cele

- Wszystkie kategorie

- również

- an

- analiza

- i

- Aplikuj

- SĄ

- AS

- oceny

- At

- Władze

- automaty

- Automatyzacja

- dostępny

- Backdoory

- BE

- staje

- być

- jest

- obie

- marka

- jaśniejsze

- budować

- wybudowany

- biznes

- biznes

- by

- CAN

- zdolny

- Etui

- powodowany

- pewien

- łańcuch

- więzy

- szansa

- Zmiany

- ZOBACZ

- okoliczności

- kod

- społeczności

- sukcesy firma

- kompleks

- komputery

- Troska

- Obawy

- Prowadzenie

- wobec

- Budowa

- przyczyniając

- kontrola

- KORPORACJA

- krytyczny

- Infrastruktura krytyczna

- cyberataki

- dane

- dostarczona

- W zależności

- wykryć

- rozwinięty

- trudny

- cyfrowy

- cyfrowy Transformacja

- bezpośrednio

- zrobić

- z powodu

- podczas

- DX

- efektywność

- Umożliwia

- zakończenia

- wzmacniać

- zapewnienie

- Środowisko

- szczególnie

- ustanowiony

- Parzyste

- wszyscy

- dowód

- egzekucja

- rozszerzenie

- spodziewany

- eksperci

- Wyjaśniać

- wyrażone

- zewnętrzny

- uczciwość

- luty

- filet

- Akta

- W razie zamówieenia projektu

- Nasz formularz

- format

- od

- pełny

- Funkcje

- Ponadto

- Ogólne

- generuje

- globalizacja

- Rząd

- agencje rządowe

- Rozwój

- miał

- Have

- HTML

- HTTPS

- człowiek

- Human Resources

- Łowiectwo

- obraz

- Rezultat

- wdrożenia

- in

- Włącznie z

- przemysłowa

- wpływanie

- Informacja

- Infrastruktura

- Instalacja

- integracja

- najnowszych

- wprowadzono

- problem

- IT

- samo

- Japonki

- jcn

- jpg

- język

- Laws

- Prawa i regulacje

- lider

- poziom

- Ograniczony

- zrobiony

- WYKONUJE

- złośliwy

- podręcznik

- rynek

- Może..

- znaczy

- środków

- jeszcze

- Potrzebować

- sieć

- nowo

- Newswire

- z naszej

- of

- on

- tylko

- Inne

- część

- szczególny

- strony

- Przeszłość

- wykonuje

- Miejsce

- plato

- Analiza danych Platona

- PlatoDane

- możliwy

- potencjał

- zapobiec

- poprzednio

- problemy

- wygląda tak

- procesów

- zamówione

- Produkty

- Programowanie

- promować

- promowanie

- dostawców

- zapewnia

- jakość

- szybki

- dosięgnąć

- niedawny

- zmniejszyć

- redukcja

- regulamin

- regulacyjne

- wymagany

- Zasoby

- Ryzyko

- s

- bezpieczniej

- Bezpieczeństwo

- bezpieczne

- bezpieczeństwo

- wrażliwy

- usługa

- Usługi

- Akcjonariusze

- ponieważ

- umiejętność

- So

- Obserwuj Nas

- Społeczeństwo

- Tworzenie

- kilka

- Źródło

- Kod źródłowy

- Specjaliści

- Zestawienie sprzedaży

- statyczny

- wzmocnienie

- Wzmacnia

- taki

- Dostawa

- łańcuch dostaw

- Dostarczać łańcuchy

- podejrzliwy

- zrównoważone

- systemy

- Brać

- biorąc

- cel

- kierowania

- technika

- Techniki

- Technologies

- Technologia

- XNUMX

- że

- Połączenia

- ich

- Tam.

- a tym samym

- Te

- Trzeci

- osoby trzecie

- to

- Przez

- poprzez

- A zatem

- czas

- do

- utworów

- Transformacja

- dla

- pilny

- posługiwać się

- Wartości

- różnią się

- Odwiedzić

- Luki w zabezpieczeniach

- była

- były

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- będzie

- w

- w ciągu

- bez

- świat

- napisany

- lat

- zefirnet