Produkty i badania ESET od lat chronią ukraińską infrastrukturę IT. Od rozpoczęcia wojny w lutym 2022 r. zapobiegliśmy znacznej liczbie ataków przeprowadzonych przez grupy sprzymierzone z Rosją i zbadaliśmy je. Niektóre z najciekawszych ustaleń opublikowaliśmy także na WeLiveSecurity:

Mimo że nadal koncentrujemy się głównie na analizie zagrożeń związanych ze złośliwym oprogramowaniem, odkryliśmy operację informacyjną lub operację psychologiczną (PSYOP), mającą na celu wzbudzenie wątpliwości w umysłach Ukraińców i osób mówiących po ukraińsku za granicą.

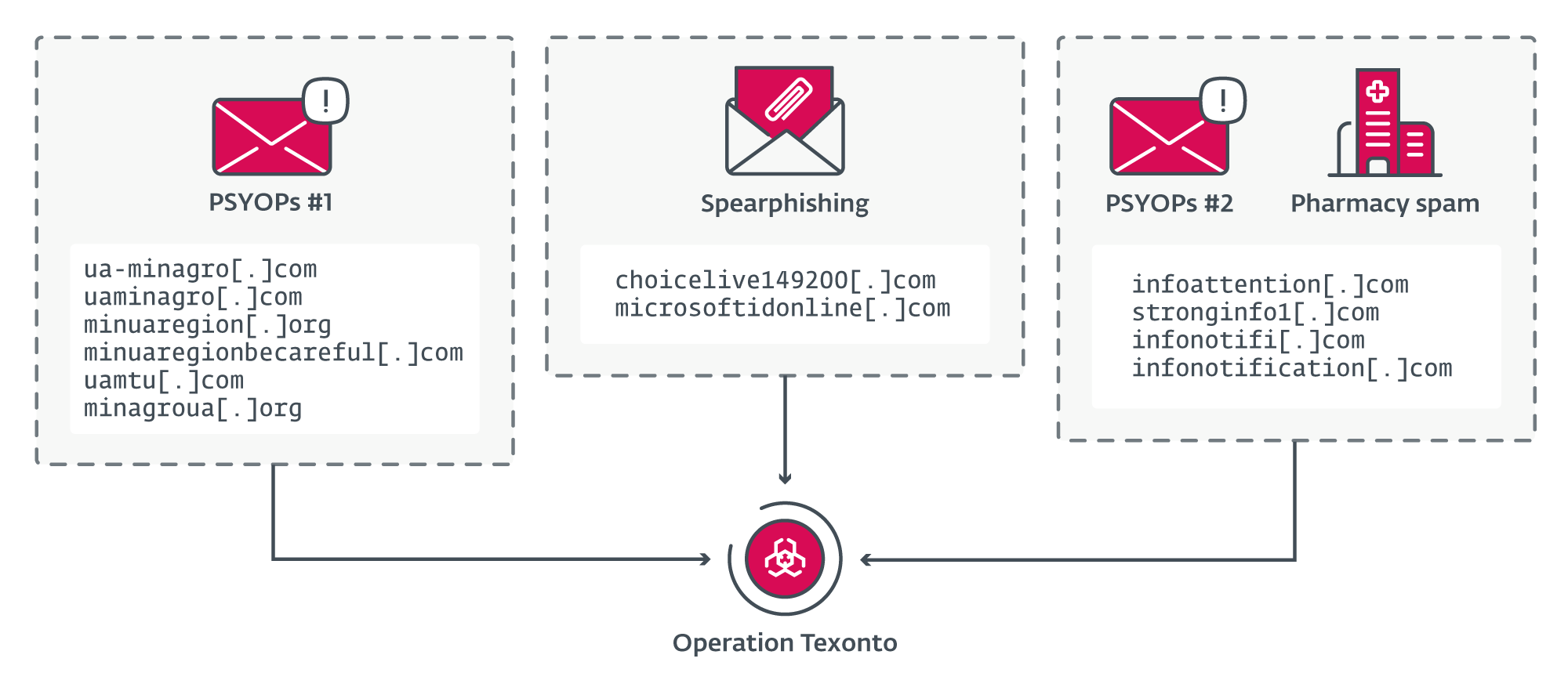

Operacja Texonto

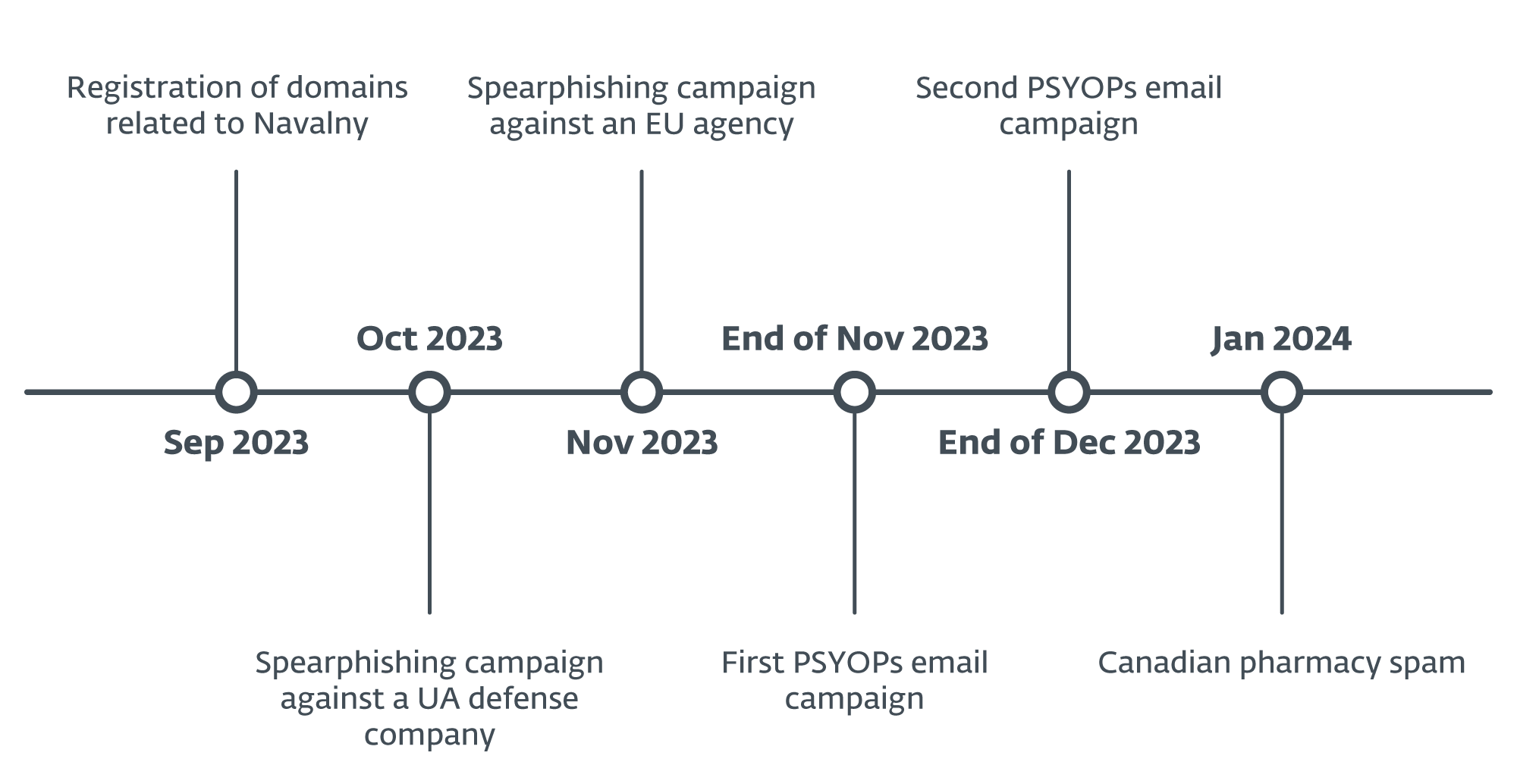

Operacja Texonto to kampania dezinformacyjna/PSYOP wykorzystująca wiadomości spamowe jako główną metodę dystrybucji. Co zaskakujące, nie wydaje się, aby sprawcy do przekazywania swoich wiadomości korzystali z popularnych kanałów, takich jak Telegram lub fałszywe strony internetowe. Wykryliśmy dwie różne fale, pierwszą w listopadzie 2023 r. i drugą pod koniec grudnia 2023 r. Treść e-maili dotyczyła przerw w ogrzewaniu, niedoborów leków i żywności, czyli typowych tematów rosyjskiej propagandy.

Oprócz kampanii dezinformacyjnej wykryliśmy kampanię phishingu spearphishingowego, którego celem była ukraińska firma z branży obronnej w październiku 2023 r. i agencja UE w listopadzie 2023 r. Celem obu była kradzież danych uwierzytelniających do kont Microsoft Office 365. Dzięki podobieństwom w infrastrukturze sieciowej wykorzystywanej w tych PSYOP i operacjach phishingowych łączymy je z dużą pewnością.

Co ciekawe, kilka kolejnych zwrotów ujawniło również nazwy domen będące częścią operacji Texonto i powiązane z wewnętrznymi tematami rosyjskimi, takimi jak Aleksiej Nawalny, znany rosyjski przywódca opozycji, który przebywał w więzieniu i zmarł w lutym 16thOznacza to, że operacja Texonto prawdopodobnie obejmuje spearphishing lub operacje informacyjne wymierzone w rosyjskich dysydentów i zwolenników zmarłego przywódcy opozycji. Domeny te obejmują:

- navalny-votes[.]net

- navalny-votesmart[.]net

- navalny-voting[.]net

Być może jeszcze dziwniejsze jest to, że serwer poczty elektronicznej obsługiwany przez atakujących i używany do wysyłania wiadomości e-mail typu PSYOP został ponownie wykorzystany dwa tygodnie później do wysyłania typowego spamu aptecznego w Kanadzie. Ta kategoria nielegalnego biznesu jest od dawna bardzo popularna w rosyjskiej społeczności cyberprzestępczej post na blogu wyjaśnia od 2011 r.

Rysunek 1 podsumowuje główne wydarzenia Operacji Texonto.

Dziwna mieszanka szpiegostwa, operacji informacyjnych i fałszywych leków może nam tylko o tym przypominać Callisto, dobrze znanej powiązanej z Rosją grupy cyberszpiegowskiej, która była przedmiotem śledztwa akt oskarżenia przez Departament Sprawiedliwości USA w grudniu 2023 r. Callisto atakuje urzędników rządowych, osoby z ośrodków doradczych i organizacje związane z wojskiem za pośrednictwem witryn phishingowych zaprojektowanych tak, aby naśladować popularnych dostawców usług w chmurze. Grupa prowadziła także operacje dezinformacyjne, takie jak m.in wyciek dokumentów tuż przed wyborami powszechnymi w Wielkiej Brytanii w 2019 r. Wreszcie, oparcie się na starej infrastrukturze sieciowej prowadzi do fałszywych domen farmaceutycznych, takich jak musclepharm[.]góra or ukrpharma[.]ovh.

Chociaż istnieje kilka zasadniczych punktów podobieństwa pomiędzy Operacjami Texonto i Callisto, nie znaleźliśmy żadnego technicznego pokrywania się i obecnie nie przypisujemy Operacji Texonto żadnemu konkretnemu ugrupowaniu zagrażającemu. Biorąc jednak pod uwagę TTP, ukierunkowanie i rozprzestrzenianie się wiadomości, z dużym prawdopodobieństwem przypisujemy tę operację grupie o orientacji rosyjskiej.

Kampania phishingowa: październik–listopad 2023 r

Pracownicy dużej ukraińskiej firmy z branży obronnej otrzymali w październiku 2023 r. wiadomość e-mail typu phishing, rzekomo pochodzącą z ich działu IT. E-maile zostały wysłane z it.[redacted_company_name]@gmail.com, adres e-mail utworzony najprawdopodobniej specjalnie na potrzeby tej kampanii, a temat wiadomości brzmiał: Запрошено утверждение:Планова інвентаризація (tłumaczenie maszynowe z języka ukraińskiego: Wymagana akceptacja: Planowana inwentaryzacja).

Treść e-maila jest następująca:

У період z 02 жовтня по 13 жовтня співробітники відділу інформаційних технологій проводять планову інв ентаризацію та видалення поштових скриньок, що не використовуються. Якщо Ви плануєте використовувати свою поштову адресу ([redacted_address]@[redacted_company_name].com) у майбутньому, будь ласка, перейд іть на веб-версію поштової скриньки за цим посиланням та увійдіть до системи, використовуючи свої облікові дан ja.

Жодних додаткових дій не потрібно, Ваша поштова скринька отримає статус „підтверджений” і не буде видалена п ід час планової інвентаризації ресурсів. Якщо ця поштова адреса не використовується Вами (або її використання не планується в майбутньому), то в ц ьому випадку Вам не потрібно виконувати жодних дій – поштову скриньку буде видалено автоматично 13 stycznia 2023 rok.

Z szacunkiem,

Відділ інформаційних технологій.

Tłumaczenie maszynowe wiadomości e-mail to:

W okresie od 2 do 13 października pracownicy działu informatycznego przeprowadzą planową inwentaryzację i usunięcie nieużywanych skrzynek pocztowych. Jeśli planujesz używać swojego adresu e-mail ([redacted_address]@[redacted_company_name].com) w przyszłości, przejdź do internetowej wersji skrzynki pocztowej dostępnej pod tym linkiem i zaloguj się przy użyciu swoich danych uwierzytelniających.

Nie są wymagane żadne dodatkowe działania, Twoja skrzynka pocztowa otrzyma status „potwierdzona” i nie zostanie usunięta podczas zaplanowanej inwentaryzacji zasobów. Jeżeli ten adres e-mail nie jest przez Ciebie używany (lub nie jest planowane jego użycie w przyszłości), to w tym przypadku nie musisz podejmować żadnych działań – skrzynka pocztowa zostanie automatycznie usunięta 13 października 2023 roku.

Z poważaniem,

Katedra Technologii Informacyjnych.

Celem wiadomości e-mail jest zachęcenie odbiorców do kliknięcia за цим посиланням (tłumaczenie maszynowe: pod tym linkiem), co prowadzi do https://login.microsoftidonline[.]com/common/oauth2/authorize?client_id=[redacted];redirect_uri=https%3a%2f%2foutlook.office365.com%2fowa%2f&resource=[redacted]&response_mode=form_post&response_type=code+id_token&scope=openid&msafed=1&msaredir=1&client-request-id=[redacted]&protectedtoken=true&claims=%7b%22id_token%22%3a%7b%22xms_cc%22%3a%7b%22values%22%3a%5b%22CP1%22%5d%7d%7d%7d&domain_hint=[redacted]&nonce=[redacted]&state=[redacted] (częściowo zredagowany). Ten adres URL wskazuje złośliwą domenę login.microsoftidonline[.]com. Pamiętaj, że ta domena jest bardzo zbliżona do oficjalnej, login.microsoftonline.com.

Nie udało nam się odzyskać strony phishingowej, ale najprawdopodobniej była to fałszywa strona logowania firmy Microsoft, której celem była kradzież danych uwierzytelniających celów.

W przypadku innej domeny należącej do Operacji Texonto, choicelive149200[.]com, wpłynęły dwa zgłoszenia do programu VirusTotal (pierwszej i drugiej) dla adresu URL https://choicelive149200[.]com/owa/auth/logon.aspx?replaceCurrent=1&url=https://hbd.eupolcopps.eu/owa/. Niestety w momencie analizy witryna nie była już dostępna, ale prawdopodobnie była to strona wyłudzająca dane uwierzytelniające dla poczty internetowej Outlook on the web/OWA eupolcopps.eu, Biuro Koordynacyjne UE ds. Wsparcia Policji Palestyńskiej. Pamiętaj, że nie widzieliśmy próbki wiadomości e-mail, a jedynie adres URL przesłany do VirusTotal.

Pierwsza fala PSYOP: listopad 2023 r

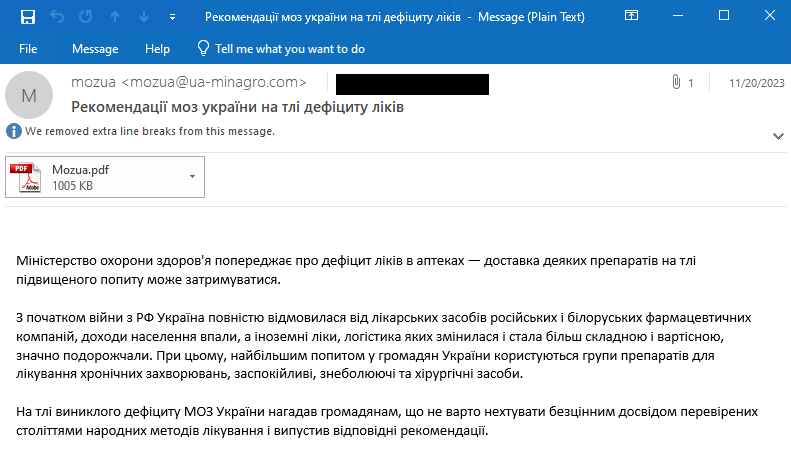

W listopadzie 20thwykryliśmy pierwszą falę e-maili dezinformacyjnych z załącznikiem w formacie PDF wysłanych do co najmniej kilkuset odbiorców na Ukrainie. Maile otrzymały osoby pracujące dla ukraińskiego rządu, firmy energetyczne, a nawet osoby prywatne. Nie wiemy, w jaki sposób została zbudowana lista adresów e-mail.

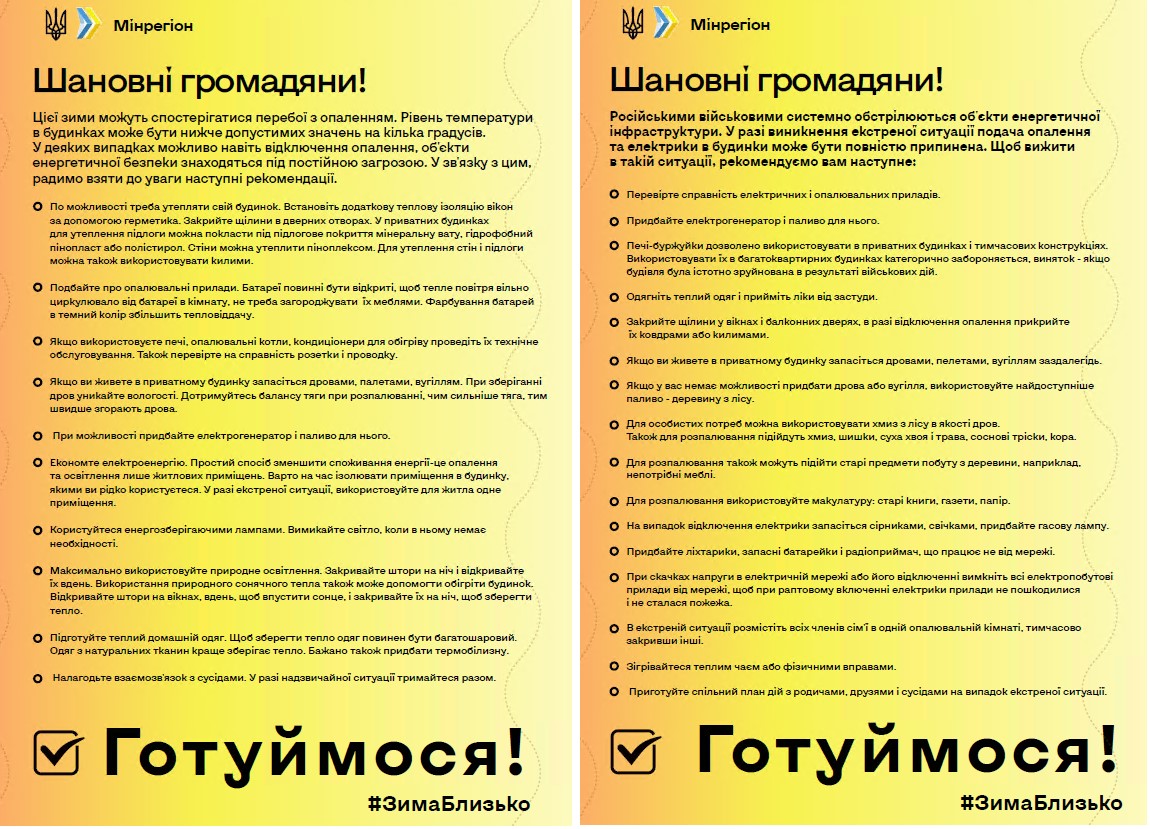

W przeciwieństwie do wcześniej opisanej kampanii phishingowej, celem tych e-maili było zasianie wątpliwości w umysłach Ukraińców; na przykład w jednym e-mailu napisano: „Tej zimy mogą wystąpić przerwy w ogrzewaniu”. Wygląda na to, że w tej konkretnej fali nie było żadnego złośliwego łącza ani złośliwego oprogramowania, a jedynie dezinformacja.

Rysunek 2 przedstawia przykład wiadomości e-mail. Jego temat brzmi Рекомендації моз україни на тлі дефіциту ліків (tłumaczenie maszynowe z języka ukraińskiego: Zalecenia Ministerstwa Zdrowia Ukrainy na czas niedoboru leków), a e-mail został wysłany z adresu mozua@ua-minagro[.]com. Należy pamiętać, że adres ten można zobaczyć w pliku koperta-z i ścieżka powrotna pola.

ua-minagro[.]com to domena obsługiwana przez osoby atakujące i była używana wyłącznie do wysyłania e-maili dezinformacyjnych w tej kampanii. Domena podszywa się pod Ministerstwo Polityki Agrarnej i Żywności Ukrainy, której legalną domeną jest minagro.gov.ua.

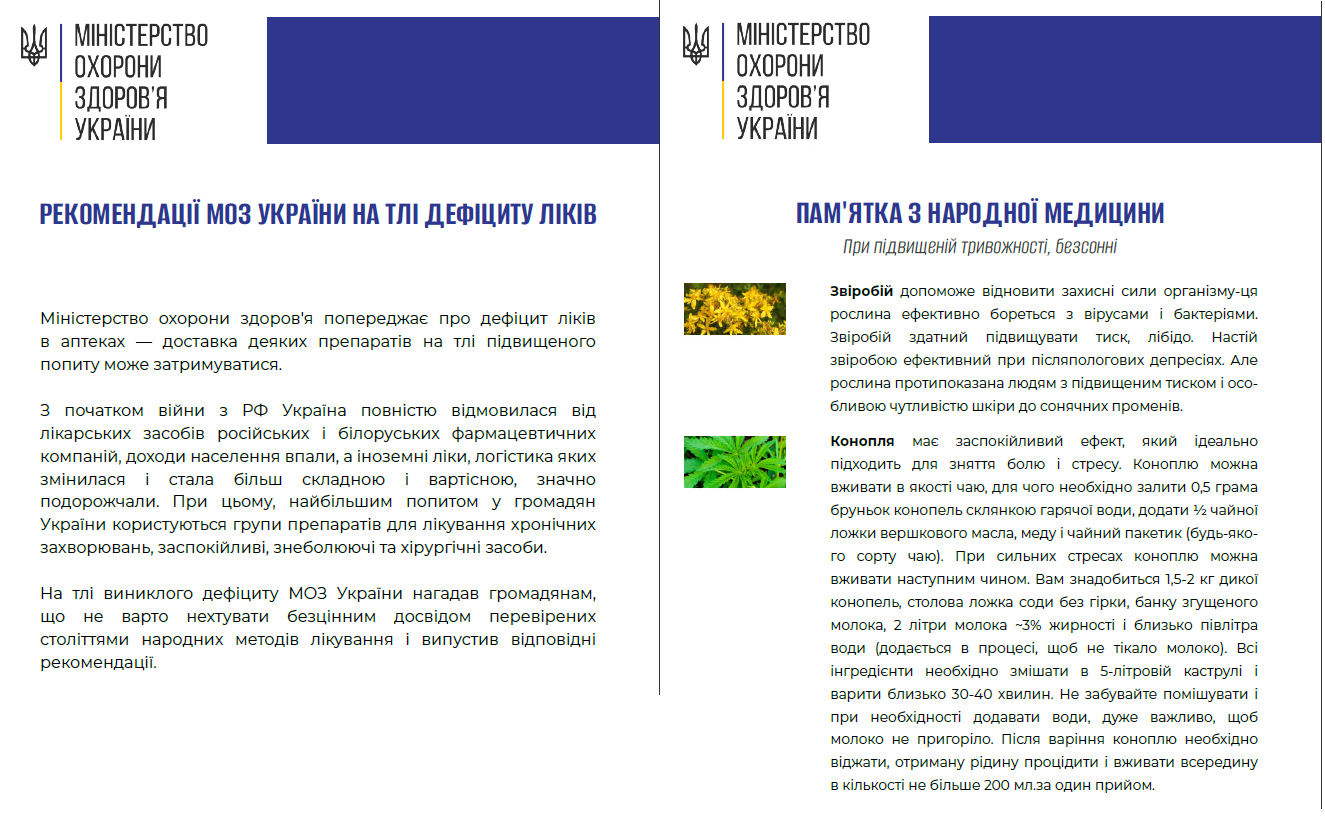

Do wiadomości e-mail dołączony jest dokument PDF, jak pokazano na rysunku 3. Choć sam w sobie nie jest złośliwy, zawiera również wiadomości dezinformacyjne.

W dokumencie błędnie wykorzystano logo Ministerstwa Zdrowia Ukrainy i wyjaśniono, że w wyniku wojny na Ukrainie brakuje leków. Mówi także, że ukraiński rząd odmawia importu narkotyków z Rosji i Białorusi. Na drugiej stronie wyjaśniają, jak zastąpić niektóre leki roślinami.

Co ciekawe, e-mail został wysłany z domeny podszywającej się pod Ministerstwo Polityki Agrarnej i Żywności Ukrainy, a treść dotyczy niedoborów leków, a plik PDF błędnie wykorzystuje logo Ministerstwa Zdrowia Ukrainy. Prawdopodobnie jest to błąd atakujących lub przynajmniej pokazuje, że nie zadbali o wszystkie szczegóły.

Oprócz ua-minagro[.]com, do wysyłania e-maili w tej fali wykorzystano pięć dodatkowych domen:

- uaminagro[.]com

- minuaregion[.]org

- minuaregionbecareful[.]com

- uamtu[.]com

- minagroua[.]org

minuaregion[.]org i minuaregionbecareful[.]com podszywają się pod Ministerstwo Reintegracji Terytoriów Czasowo Okupowanych Ukrainy, którego legalna strona internetowa to https://minre.gov.ua/en/.

uamtu[.]com podszywa się pod Ministerstwo Rozwoju Gmin, Terytoriów i Infrastruktury Ukrainy, którego legalna strona internetowa to https://mtu.gov.ua.

Zidentyfikowaliśmy jeszcze trzy różne szablony wiadomości e-mail, każdy z inną treścią wiadomości i załącznikiem PDF. Podsumowanie przedstawiono w tabeli 1.

Tabela 1. E-maile dezinformacyjne

|

ciało email |

Tłumaczenie maszynowe treści wiadomości e-mail |

|

Російськими військовими системно обстрілюються об'єкти енергетичної інфраструктури. У разі виникнення екстреної ситуації подача опалення та електрики в будинки може бути повністю припинена. Щоб вижити в такій ситуації, рекомендуємо вам наступне: |

Rosyjskie wojsko systematycznie ostrzeliwuje infrastrukturę obiektów energetycznych. W sytuacji awaryjnej dostawy ciepła i prądu do domów mogą zostać całkowicie odcięte. Aby przetrwać w takiej sytuacji, zalecamy: |

|

Цієї зими можуть спостерігатися перебої з опаленням. Рівень температури в будинках може бути нижче допустимих значень на кілька градусів. У деяких випадках можливо навіть відключення опалення, об'єкти енергетичної безпеки знаходяться п ід постійною загрозою. У зв'язку з цим, радимо взяти до уваги наступні рекомендації. |

Tej zimy mogą wystąpić przerwy w ogrzewaniu. Poziom temperatury w domach może być o kilka stopni niższy od dopuszczalnych wartości. W niektórych przypadkach możliwe jest nawet wyłączenie ogrzewania, bezpieczeństwo energetyczne obiektów jest stale zagrożone. W związku z tym radzimy wziąć pod uwagę następujące zalecenia. |

|

Міністерство охорони здоров'я попереджає про дефіцит ліків в аптеках — доставка деяких препаратів на тлі підви щеного попиту може затримуватися. З початком війни з РФ Україна повністю відмовилася від лікарських засобів російських і білоруських фар мацевтичних компаній, доходи населення впали, а іноземні ліки, логістика яких змінилася і стала більш складно ю і вартісною, значно подорожчали. При цьому, найбільшим попитом у громадян України користуються групи препаратів для лікування хронічни х захворювань, заспокійливі, знеболюючі та хірургічні засоби. На тлі виниклого дефіциту МОЗ України нагадав громадянам, що не варто нехтувати безцінним досвідом перевір ених століттями народних методів лікування і випустив відповідні рекомендації. |

Ministerstwo Zdrowia ostrzega przed brakami leków w aptekach — dostawa niektórych leków w obliczu zwiększonego popytu może się opóźnić. Wraz z początkiem wojny z Federacją Rosyjską Ukraina całkowicie odmówiła rosyjskim i białoruskim firmom farmaceutycznym, dochody ludności spadły, a zagraniczne leki, których logistyka uległa zmianie, stała się bardziej złożona i kosztowna, znacznie podrożały. Jednocześnie największe zapotrzebowanie płyną ze strony obywateli. Ukraina wykorzystuje grupy leków do leczenia chorób przewlekłych, środki uspokajające, przeciwbólowe i środki chirurgiczne. Na tle niedoborów Ministerstwo Zdrowia Ukrainy przypomniało obywatelom, że nie należy zaniedbywać bezcennego doświadczenia sprawdzonych od wieków ludowych metod leczenia i udostępniło odpowiednie, zalecane. |

|

Агресія Росії призвела до значних втрат в аграрному секторі України. Землі забруднені мінами, пошкоджені снарядами, окопами і рухом військової техніки. У великій кількості пошкоджено та знищено сільськогосподарську техніку, знищено зерносховища. До стабілізації обстановки Міністерство аграрної політики та продовольства рекомендує вам урізноманітнити растіон раст вами з доступних дикорослих трав. Вживання свіжих, соковитих листя трав у вигляді салатів є найбільш простим, корисним і доступним. Пам'ятайте, що збирати рослини слід далеко від міст і селищ, а також від жвавих трас. Пропонуємо вам кілька корисних і простих у приготуванні рецептів. |

Agresja Rosji doprowadziła do znacznych strat w sektorze rolnym Ukrainy. Tereny są zanieczyszczone przez miny, zniszczone przez pociski, okopy i ruch sprzętu wojskowego. Uszkodzeniu i zniszczeniu uległa duża ilość maszyn rolniczych, zniszczeniu uległy także spichlerze. Do czasu ustabilizowania się sytuacji Ministerstwo Polityki Agrarnej i Żywności zaleca urozmaicanie diety daniami przygotowywanymi z dostępnych dzikich ziół. Jedzenie świeżych, soczystych liści ziół w formie sałatek jest najprostsze, przydatne i niedrogie. Pamiętaj, że rośliny należy zbierać z dala od miast i ruchliwych dróg. Oferujemy kilka przydatnych i łatwych w przygotowaniu przepisów. |

Powiązane załączniki w formacie PDF rzekomo pochodzą z ukraińskiego Ministerstwa Regionów (patrz rysunek 4) i Ministerstwa Rolnictwa (patrz rysunek 5).

W tym ostatnim dokumencie, rzekomo z Ministerstwa Rolnictwa, sugerują jedzenie „risotto z gołębiami”, a nawet podają zdjęcie żywego gołębia i gotowanego gołębia… To pokazuje, że dokumenty te zostały stworzone celowo, aby zirytować czytelników.

Ogólnie rzecz biorąc, przesłania są zgodne z powszechnymi motywami rosyjskiej propagandy. Próbują wmówić Ukraińcom, że z powodu wojny rosyjsko-ukraińskiej nie będą mieli narkotyków, jedzenia i ogrzewania.

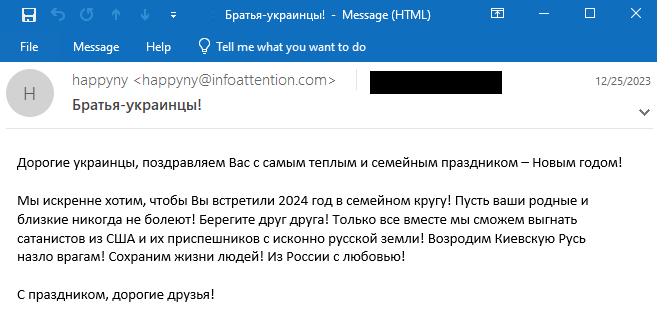

Druga fala PSYOP: grudzień 2023 r

Około miesiąc po pierwszej fali wykryliśmy drugą kampanię e-mailową PSYOP skierowaną nie tylko do Ukraińców, ale także do mieszkańców innych krajów europejskich. Cele są dość losowe, począwszy od ukraińskiego rządu po włoskiego producenta obuwia. Ponieważ wszystkie e-maile są pisane w języku ukraińskim, prawdopodobne jest, że zagraniczne cele to osoby mówiące po ukraińsku. Według danych telemetrycznych firmy ESET w drugiej fali e-maili otrzymało kilkaset osób.

W tej fali znaleźliśmy dwa różne szablony wiadomości e-mail. Pierwszą wysłano 25 grudniath i pokazano na rysunku 6. W przypadku pierwszej fali wiadomości e-mail zostały wysłane z serwera pocztowego obsługiwanego przez osoby atakujące, infoattention[.]com w tym przypadku.

Tłumaczenie maszynowe treści wiadomości e-mail wygląda następująco:

Drodzy Ukraińcy, gratulujemy Wam najcieplejszego i najbardziej rodzinnego święta – Nowego Roku!

Z całego serca pragniemy, abyście świętowali rok 2024 w rodzinnym gronie! Niech Twoja rodzina i przyjaciele nigdy nie zachorują! Dbać o siebie nawzajem! Tylko razem będziemy w stanie wypędzić satanistów z USA i ich sługusów z pierwotnej rosyjskiej ziemi! Ożywmy Ruś Kijowską na przekór naszym wrogom! Ratujmy życie ludzi! Z Rosji z miłością!

Wesołych Świąt, drodzy przyjaciele!

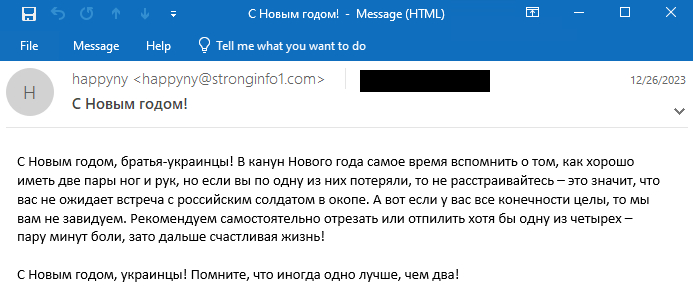

Drugi szablon wiadomości e-mail, pokazany na rysunku 7, został wysłany 26 grudniath, 2023 z innego serwera poczty e-mail: stronginfo1[.]com. Podczas tej fali wykorzystano dwa dodatkowe adresy e-mail:

- happyny@infonotifi[.]com

- happyny@infonotification[.]com

Tłumaczenie maszynowe treści wiadomości e-mail wygląda następująco:

Szczęśliwego Nowego Roku, ukraińscy bracia! W sylwestra warto przypomnieć sobie, jak dobrze jest mieć dwie pary nóg i rąk, ale jeśli stracisz jedną z nich, nie rozpaczaj – to oznacza, że rosyjskiego żołnierza w życiu nie spotkasz rów. A tutaj, jeśli wszystkie twoje kończyny są nienaruszone, nie zazdroszczymy ci. Zalecamy samodzielne odcięcie lub odpiłowanie przynajmniej jednego z czterech – kilka minut bólu, ale potem szczęśliwe życie!

Szczęśliwego Nowego Roku, Ukraińcy! Pamiętaj, że czasami jeden jest lepszy niż dwa!

Podczas gdy pierwsza kampania e-mailowa PSYOP przeprowadzona w listopadzie 2023 r. była dość dobrze przygotowana i zawierała specjalnie utworzone dokumenty PDF, które były w pewnym stopniu przekonujące, druga kampania jest raczej bardziej podstawowa i mroczniejsza w swoim przekazie. Szczególnie niepokojący jest drugi szablon e-maila, w którym napastnicy sugerują ludziom amputację nogi lub ręki, aby uniknąć wysłania wojska. Ogólnie rzecz biorąc, ma wszystkie cechy PSYOP w czasie wojny.

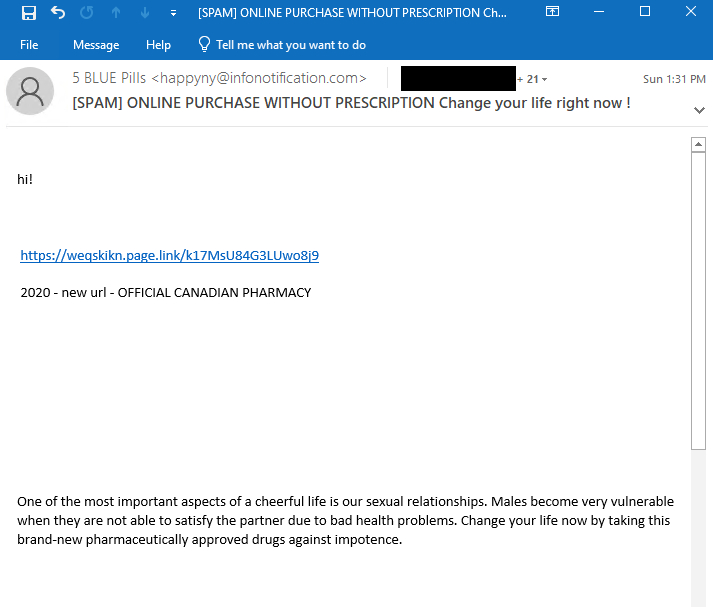

Spam apteczny w Kanadzie: styczeń 2024 r

Dość zaskakującym zbiegiem okoliczności jedna z domen używanych do wysyłania e-maili PSYOP w grudniu 2023 r. infonotyfikacja[.]com, zaczęto używać do wysyłania spamu aptecznego w Kanadzie 7 styczniath, 2024.

Przykład pokazano na rysunku 8, a link przekierowuje do fałszywej witryny kanadyjskiej apteki onlinepharmacycenter[.]com. Kampania spamowa była umiarkowanie duża (przynajmniej w setkach wiadomości), a ludzie w wielu krajach otrzymali takie e-maile.

E-maile zostały wysłane z happyny@infonotification[.]com i zostało to zweryfikowane w nagłówkach e-maili:

Return-Path: <happyny@infonotification[.]com>

Delivered-To: [redacted]

[redacted]

Received: from infonotification[.]com ([185.12.14[.]13]) by [redacted] with esmtps (TLS1.3:TLS_AES_256_GCM_SHA384:256) [redacted] Sun, 07 Jan 2024 12:39:10 +0000Fałszywy kanadyjski spam apteczny to biznes prowadzony od dawna przez rosyjskich cyberprzestępców. Temat ten był szeroko omawiany w przeszłości przez blogerów takich jak Brian Krebs, zwłaszcza w jego książce Spam Nation.

Linki pomiędzy tymi kampaniami spamowymi

Chociaż nie wiemy, dlaczego operatorzy kampanii PSYOP zdecydowali się ponownie wykorzystać jeden ze swoich serwerów do wysyłania fałszywego spamu aptecznego, prawdopodobnie zdali sobie sprawę, że wykryto ich infrastrukturę. W związku z tym mogli podjąć próbę spieniężenia już spalonej infrastruktury dla własnego zysku lub w celu sfinansowania przyszłych operacji szpiegowskich lub PSYOP. Rysunek 9 podsumowuje powiązania pomiędzy różnymi domenami i kampaniami.

Wnioski

Od początku wojny na Ukrainie grupy sprzymierzone z Rosją, takie jak Sandworm, zajęły się zakłócaniem ukraińskiej infrastruktury IT za pomocą wycieraczek. W ostatnich miesiącach zaobserwowaliśmy wzrost liczby operacji cyberszpiegowskich, zwłaszcza prowadzonych przez niesławną grupę Gamaredon.

Operacja Texonto pokazuje kolejne wykorzystanie technologii w celu wywarcia wpływu na wojnę. Znaleźliśmy kilka typowych fałszywych stron logowania Microsoftu, ale co najważniejsze, miały miejsce dwie fale PSYOP za pośrednictwem e-maili, prawdopodobnie mających na celu wywarcie wpływu na obywateli Ukrainy i zdemoralizowanie ich za pomocą wiadomości dezinformacyjnych na tematy związane z wojną.

Obszerną listę wskaźników kompromisu (IoC) i próbek można znaleźć w nasze repozytorium GitHub.

W przypadku jakichkolwiek pytań dotyczących naszych badań opublikowanych na WeLiveSecurity, prosimy o kontakt pod adresem groźba intel@eset.com.

ESET Research oferuje prywatne raporty analityczne APT i strumienie danych. W przypadku jakichkolwiek pytań dotyczących tej usługi odwiedź stronę Analiza zagrożeń firmy ESET strona.

IoC

Akta

|

SHA-1 |

Nazwa pliku |

Nazwa wykrywania ESET |

Opis |

|

3C201B2E40357996B383 |

Minagroua111.pdf |

PDF/Oszustwo.CDY |

PDF wykorzystany w operacji informacyjnej przeciwko Ukrainie. |

|

15BF71A771256846D44E |

Mozua.pdf |

PDF/Oszustwo.CDU |

PDF wykorzystany w operacji informacyjnej przeciwko Ukrainie. |

|

960341B2C296C425821E |

Minregion.pdf |

PDF/Oszustwo.CDT |

PDF wykorzystany w operacji informacyjnej przeciwko Ukrainie. |

|

BB14153040608A4F559F |

Minregion.pdf |

PDF/Oszustwo.CDX |

PDF wykorzystany w operacji informacyjnej przeciwko Ukrainie. |

Sieć

|

IP |

Domena |

Dostawca usług hostingowych |

Pierwszy widziany |

Szczegóły |

|

N / A |

navalny-votes[.]net |

N / A |

2023-09-09 |

Domena powiązana z Aleksiejem Nawalnym. |

|

N / A |

navalny-votesmart[.]net |

N / A |

2023-09-09 |

Domena powiązana z Aleksiejem Nawalnym. |

|

N / A |

navalny-voting[.]net |

N / A |

2023-09-09 |

Domena powiązana z Aleksiejem Nawalnym. |

|

45.9.148[.]165 |

infoattention[.]com |

Nice IT Services Group Inc. |

2023-12-25 |

Serwer używany do wysyłania e-maili w Operacji Texonto. |

|

45.9.148[.]207 |

minuaregionbecareful[.]com |

Nice IT Services Group Inc. |

2023-11-23 |

Serwer używany do wysyłania e-maili w Operacji Texonto. |

|

45.9.150[.]58 |

stronginfo1[.]com |

Nice IT Services Group Inc. |

2023-12-25 |

Serwer używany do wysyłania e-maili w Operacji Texonto. |

|

45.129.199[.]200 |

minuaregion[.]org |

Hostinger |

2023-11-21 |

Serwer używany do wysyłania e-maili w Operacji Texonto. |

|

45.129.199[.]222 |

uamtu[.]com |

Hostinger |

2023-11-20 |

Serwer używany do wysyłania e-maili w Operacji Texonto. |

|

46.249.58[.]177 |

infonotifi[.]com |

serwer-mnt |

2023-12-28 |

Serwer używany do wysyłania e-maili w Operacji Texonto. |

|

89.116.52[.]79 |

uaminagro[.]com |

IPXO SPÓŁKA Z OGRANICZONĄ ODPOWIEDZIALNOŚCIĄ |

2023-11-17 |

Serwer używany do wysyłania e-maili w Operacji Texonto. |

|

154.49.137[.]16 |

choicelive149200[.]com |

Hostinger |

2023-10-26 |

Serwer phishingowy. |

|

185.12.14[.]13 |

infonotyfikacja[.]com |

Serius |

2023-12-28 |

Serwer używany do wysyłania e-maili w Operacji Texonto. |

|

193.43.134[.]113 |

login.microsoftidonline[.]com |

Hostinger |

2023-10-03 |

Serwer phishingowy Office 365. |

|

195.54.160[.]59 |

minagroua[.]org |

NiebieskiVPS |

2023-11-21 |

Serwer używany do wysyłania e-maili w Operacji Texonto. |

Adresy e-mail

- minregion@uaminagro[.]com

- minregion@minuaregion[.]org

- minregion@minuaregionbecareful[.]com

- minregion@uamtu[.]com

- mozua@ua-minagro[.]com

- mozua@minagroua[.]org

- minagroua@vps-3075.lethost[.]sieć

- happyny@infoattention[.]com

- happyny@stronginfo1[.]com

- happyny@infonotifi[.]com

- happyny@infonotification[.]com

Techniki SKOŚNE ATT&CK

Ten stół został zbudowany przy użyciu wersja 14 frameworku MITER ATT&CK.

|

Taktyka |

ID |

Imię |

Opis |

|

Rozwój zasobów |

Zdobądź infrastrukturę: domeny |

Operatorzy kupili nazwy domen w Namecheap. |

|

|

Uzyskaj infrastrukturę: serwer |

Operatorzy wynajmowali serwery w Nice IT, Hostinger, Serverius i BlueVPS. |

||

|

Wstępny dostęp |

phishing |

Operatorzy wysyłali e-maile zawierające treści dezinformacyjne. |

|

|

Phishing: Link do phishingu spearphishingowego |

Operatorzy wysyłali e-maile z linkiem do fałszywej strony logowania Microsoft. |

||

|

Unikanie obrony |

Maskarada |

Operatorzy używali nazw domen podobnych do oficjalnych nazw domen ukraińskiego rządu. |

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/eset-research/operation-texonto-information-operation-targeting-ukrainian-speakers-context-war/

- :ma

- :Jest

- :nie

- 07

- 1

- 10

- 11

- 116

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 20

- 2011

- 2019

- 2022

- 2023

- 2024

- 22

- 321

- 39

- 40

- 43

- 49

- 54

- 7

- 8

- 9

- a

- Zdolny

- O nas

- za granicą

- Stosownie

- Konto

- Konta

- Działania

- działania

- dodatek

- Dodatkowy

- adres

- Adresy

- doradzać

- przystępne

- Po

- przed

- agencja

- Rolniczy

- rolnictwo

- przed

- wyrównać

- wyrównany

- Wszystkie kategorie

- rzekomo

- już

- również

- ilość

- amp

- an

- analiza

- Analizując

- i

- i infrastruktura

- Inne

- każdy

- właściwy

- zatwierdzenie

- APT

- SĄ

- ARM

- Ramiona

- AS

- At

- Ataki

- automatycznie

- dostępny

- uniknąć

- tło

- podstawowy

- BE

- stał

- bo

- być

- Początek

- jest

- Białoruś

- uwierzyć

- należący

- poniżej

- Ulepsz Swój

- pomiędzy

- ciało

- książka

- obie

- kupiony

- wybudowany

- spalony

- biznes

- zajęty

- ale

- by

- Kampania

- Kampanie

- CAN

- Kanadyjczyk

- który

- walizka

- Etui

- Kategoria

- świętować

- wieków

- zmieniony

- kanały

- Charakterystyka

- Miasta

- Obywatele

- Zamknij

- Chmura

- zbierać

- COM

- przyjście

- wspólny

- społeczności

- społeczność

- Firmy

- sukcesy firma

- całkowicie

- kompleks

- wszechstronny

- kompromis

- Prowadzenie

- pewność siebie

- ZATWARDZIAŁY

- stały

- skontaktuj się

- zawiera

- zawartość

- treść

- kontekst

- gotowany

- koordynacja

- kraje

- Para

- pokryty

- stworzony

- Listy uwierzytelniające

- Obecnie

- Ciąć

- tnący

- cyberprzestępczość

- cyberprzestępcy

- ciemniejszy

- dane

- drogi

- grudzień

- postanowiła

- Obrona

- opóźniony

- dostawa

- Kreowanie

- Departament

- Wdrożenie

- opisane

- zaprojektowany

- zniszczony

- detale

- wykryte

- Wykrywanie

- oprogramowania

- ZROBIŁ

- Dieta

- różne

- choroby

- dezinformacja

- 分配

- do

- dokument

- dokumenty

- Nie

- DoJ

- domena

- NAZWY DOMEN

- domeny

- darowizna

- nie

- wątpić

- Wątpliwości

- napęd

- lek

- Narkotyki

- z powodu

- podczas

- każdy

- jeść

- bądź

- Wyborczy

- elektryczność

- e-maile

- nagły wypadek

- pracowników

- zakończenia

- energia

- sprzęt

- szczególnie

- szpiegostwo

- EU

- europejski

- Kraje europejskie

- wigilia

- Parzyste

- wydarzenia

- przykład

- wyłącznie

- drogi

- doświadczenie

- Wyjaśniać

- Objaśnia

- obszernie

- udogodnienia

- imitacja

- członków Twojej rodziny

- daleko

- luty

- Federacja

- kilka

- Łąka

- Postać

- W końcu

- Ustalenia

- i terminów, a

- pięć

- Skupiać

- następujący

- jedzenie

- W razie zamówieenia projektu

- obcy

- Nasz formularz

- znaleziono

- cztery

- świeży

- przyjaciele

- od

- fundusz

- przyszłość

- Ogólne

- otrzymać

- GitHub

- dany

- Go

- cel

- dobry

- Rząd

- Urzędnicy państwowi

- Największym

- Zarządzanie

- Grupy

- Zaoszczędzić

- Have

- headers

- Zdrowie

- stąd

- tutaj

- Wysoki

- na wysokim szczeblu

- jego

- historycznie

- Wakacje

- Domy

- domy

- W jaki sposób

- How To

- Jednak

- HTTPS

- cetnar

- Setki

- zidentyfikowane

- if

- Nielegalny

- obraz

- importować

- co ważne

- in

- W innych

- zawierać

- obejmuje

- wzrosła

- wskaźniki

- osób

- niesławny

- wpływ

- Informacja

- technologia informacyjna

- Infrastruktura

- Zapytania

- przykład

- Inteligencja

- zamierzony

- ciekawy

- wewnętrzny

- najnowszych

- nieoceniony

- inwentarz

- dochodzenie

- z udziałem

- IT

- Włoski

- JEGO

- więzienie

- Styczeń

- styczeń

- właśnie

- PRAWO

- Wiedzieć

- Ziemie

- duży

- Nazwisko

- Późno

- później

- uruchomiona

- lider

- Wyprowadzenia

- najmniej

- Doprowadziło

- prawowity

- nogi

- niech

- poziom

- Prawdopodobnie

- LINK

- Powiązanie

- linki

- Lista

- życie

- log

- Zaloguj Się

- logistyka

- logo

- długo

- długi czas

- dłużej

- straty

- stracił

- maszyna

- maszyny

- zrobiony

- Główny

- poważny

- robić

- złośliwy

- malware

- Producent

- wiele

- Może..

- znaczy

- Poznaj nasz

- wiadomość

- wiadomości

- wiadomości

- metoda

- metody

- Microsoft

- Wojsko

- nic

- umysły

- kopalnie

- ministerstwo

- minut

- błąd

- miernie

- zarabiać

- Miesiąc

- miesięcy

- jeszcze

- większość

- ruch

- Namecheap

- Nazwy

- naród

- Potrzebować

- sieć

- nigdy

- Nowości

- nowy rok

- miło

- Nie

- noty

- listopad

- numer

- październik

- of

- poza

- oferta

- Oferty

- Biurowe

- urzędnik

- urzędnicy

- Stary

- on

- ONE

- te

- tylko

- eksploatowane

- działanie

- operacje

- operatorzy

- sprzeciw

- or

- zamówienie

- organizacji

- oryginalny

- Inne

- ludzkiej,

- sobie

- na zewnątrz

- Outlook

- ogólny

- zakładka

- własny

- strona

- stron

- Ból

- par

- część

- szczególnie

- Przeszłość

- Ludzie

- dla

- okres

- Pharma

- Przemysł farmaceutyczny

- aptek

- phishing

- kampania phishingowa

- Pivots

- krok po kroku

- planowany

- Rośliny

- plato

- Analiza danych Platona

- PlatoDane

- Proszę

- zwrotnica

- Policja

- polityka

- Popularny

- populacja

- możliwy

- możliwie

- zapobiec

- poprzednio

- prywatny

- prawdopodobnie

- Produkty

- Zysk

- propaganda

- ochrony

- zapewniać

- pod warunkiem,

- dostawców

- psychologiczny

- opublikowany

- całkiem

- podnieść

- przypadkowy

- nośny

- raczej

- czytelnicy

- realizowany

- otrzymać

- Odebrane

- niedawny

- odbiorców

- polecić

- zalecenia

- Zalecana

- zaleca

- odrzucony

- odmawianie

- Uważać

- pozdrowienia

- regiony

- związane z

- wydany

- szczątki

- pamiętać

- usuwanie

- Usunięto

- obsługi produkcji rolnej, która zastąpiła

- Raporty

- wymagany

- Badania naukowe

- Zasób

- ponownie

- Reuters

- Ujawnił

- ożywiać

- drogi

- run

- Rosja

- Wojna rosyjsko-ukraińska

- Rosyjski

- Federacja Rosyjska

- s

- taki sam

- próba

- Zapisz

- mówią

- zaplanowane

- druga

- sektor

- bezpieczeństwo

- widzieć

- wydać się

- widziany

- wysłać

- wysyłanie

- wysłany

- serwer

- Serwery

- usługa

- Usługi

- kilka

- niedobór

- braki

- powinien

- pokazane

- Targi

- znaczący

- znacznie

- podobny

- podobieństwa

- Prosty

- ponieważ

- Z poważaniem

- witryna internetowa

- sytuacja

- kilka

- czasami

- nieco

- SOW

- spam

- Głośniki

- specjalnie

- specyficzny

- swoiście

- Złość

- rozpiętość

- początek

- rozpoczęty

- Rynek

- dziwny

- obcy

- przedmiot

- Zgłoszenia

- składane

- taki

- sugerować

- PODSUMOWANIE

- Niedz

- Dostawa

- wsparcie

- Kibice

- chirurgiczny

- zaskakujący

- zaskakująco

- przetrwać

- stół

- Brać

- zbiorniki

- ukierunkowane

- kierowania

- cele

- Techniczny

- Technologies

- Technologia

- Telegram

- szablon

- Szablony

- terytoria

- przetestowany

- niż

- Podziękowania

- że

- Połączenia

- Przyszłość

- Informacje

- ich

- Im

- motywy

- następnie

- Tam.

- Te

- one

- myśleć

- to

- tych

- chociaż?

- groźba

- zagrożenia

- trzy

- czas

- Oś czasu

- do

- razem

- tematy

- miasta

- Tłumaczenie

- leczenie

- próbować

- stara

- SKRĘCAĆ

- twist

- drugiej

- typowy

- Uk

- Ukraina

- ukraiński

- Ukraińcy

- dla

- Niestety

- aż do

- nieużywana

- URL

- us

- Departament Sprawiedliwości Stanów Zjednoczonych

- USA

- posługiwać się

- używany

- użyteczny

- zastosowania

- za pomocą

- Wartości

- zweryfikowana

- wersja

- początku.

- przez

- Odwiedzić

- chcieć

- wojna

- Wojna na Ukrainie

- Ostrzega

- była

- fala

- fale

- we

- sieć

- Strona internetowa

- strony internetowe

- tygodni

- DOBRZE

- znane

- były

- który

- Podczas

- KIM

- którego

- dlaczego

- szerokość

- Dziki

- będzie

- w Zimie

- w

- w ciągu

- Wygrał

- pracujący

- napisany

- rok

- lat

- jeszcze

- You

- Twój

- siebie

- zefirnet