OSZUSTRZY W SLAMER (I INNE HISTORIE)

Z Dougiem Aamothem i Paulem Ducklinem.

Muzyka intro i outro autorstwa Edyta Mudge.

Kliknij i przeciągnij poniższe fale dźwiękowe, aby przejść do dowolnego punktu. Również możesz słuchaj bezpośrednio na Soundcloudzie.

Możesz nas posłuchać SoundCloud, Podcasty Apple, Podcasty Google, Spotify, Stitcher i wszędzie tam, gdzie można znaleźć dobre podcasty. Lub po prostu upuść URL naszego kanału RSS do swojego ulubionego podcatchera.

PRZECZYTAJ TRANSKRYPTU

DOUG. Podwójne zero-day Microsoftu, więzienie dla oszustów i fałszywe rozmowy telefoniczne.

Wszystko to i wiele więcej w podkaście Naked Security.

[MOM MUZYCZNY]

Witam wszystkich w podkaście. Jestem Doug Aamoth.

To Paul Ducklin…

KACZKA. To wielka przyjemność, Douglas.

DOUG. Mam kilka Historia technologii dla ciebie i to się cofa, droga, droga wstecz, i ma to związek z kalkulatorami.

W tym tygodniu, 7 października 1954 r., IBM zademonstrował pierwszy w swoim rodzaju, całkowicie tranzystorowy kalkulator.

Połączenia Elektroniczny stempel obliczeniowy IBM, jak to się nazywa, zamieniło swoje 1250 lamp próżniowych na 2000 tranzystorów, które zmniejszyły o połowę swoją objętość i zużywały tylko 5% więcej mocy.

KACZKA. Wow!

Nie słyszałem o tym „604”, więc poszedłem i sprawdziłem, ale nie mogłem znaleźć zdjęcia.

Najwyraźniej był to tylko model eksperymentalny, a kilka miesięcy później wyprowadzili ten, który można było kupić, nazywał się 608, i podnieśli go do 3000 tranzystorów.

Ale pamiętaj, Doug, to nie są tranzystory, jak w układach scalonych [IC], bo nie było jeszcze układów scalonych.

Tam, gdzie mielibyście zawór, zawór termionowy (lub „toob” [rurka próżniowa], jak byście to nazwali), zamiast tego byłby podłączony tranzystor.

Więc choć był znacznie mniejszy, to nadal były dyskretne elementy.

Kiedy myślę „kalkulator”, myślę „kalkulator kieszonkowy”…

DOUG. O nie, nie, nie!

KACZKA. „Nie”, jak mówisz…

…jest wielkości bardzo dużej lodówki!

A potem potrzebujesz bardzo dużej lodówki obok, na zdjęciu, które widziałem, które myślę, że służy do wprowadzania danych.

A potem był jeszcze inny obwód kontrolny, który wyglądał jak bardzo duża zamrażarka skrzyniowa, obok dwóch bardzo dużych lodówek.

Nie zdawałem sobie z tego sprawy, ale najwyraźniej Thomas Watson [dyrektor generalny IBM] w tym czasie wydał taki dekret dla całego IBM: „Żadne nowe produkty nie mogą używać zaworów, lamp próżniowych. Całkowicie obejmujemy, popieramy i używamy tylko tranzystorów”.

I tak wszystko potoczyło się później.

Tak więc, chociaż był w awangardzie rewolucji tranzystorowej, podobno wkrótce został wyparty… był na rynku tylko przez około 18 miesięcy.

DOUG. Cóż, pozostańmy przy temacie bardzo dużych rzeczy i poinformuj naszych słuchaczy o tym podwójnym dniu zerowym Microsoft Exchange.

Omówiliśmy to na mini napoje gazowane; omówiliśmy to na stronie… ale coś nowego, o czym powinniśmy wiedzieć?

KACZKA. Nie bardzo, Douglasie.

Wygląda na to, że nie przejął świata cyberbezpieczeństwa ani operacji bezpieczeństwa [SecOps], takich jak ProxyShell i Log4Shell zrobił:

Zgaduję, że są ku temu dwa powody.

Po pierwsze, faktyczne szczegóły luki są nadal tajne.

Są znani wietnamskiej firmie, która ją odkryła, inicjatywie ZeroDay [ZDI], gdzie została ona odpowiedzialnie ujawniona, oraz Microsoftowi.

I wydaje się, że wszyscy trzymają to pod kapeluszem.

Tak więc, o ile wiem, nie ma 250 dowodu koncepcji „spróbuj teraz!” Repozytoria GitHub, w których możesz to zrobić dla siebie.

Po drugie, wymaga uwierzytelnionego dostępu.

I moje przeczucie jest takie, że wszyscy niedoszli „badacze cyberbezpieczeństwa” (wstawione tutaj gigantyczne cytaty z powietrza), którzy wskoczyli na modę przeprowadzania ataków przez Internet za pomocą Proxyshell lub Log4Shell, twierdząc, że robią świat usług: „Hej, jeśli twoja usługa internetowa jest zagrożona, dowiem się i powiem”…

…Podejrzewam, że wiele z tych osób pomyśli dwa razy, zanim spróbują przeprowadzić ten sam atak, w którym będą musieli odgadnąć hasła.

Wydaje się, że jest to druga strona dość ważnej linii na piasku, prawda?

DOUG. Uh-huh

KACZKA. Jeśli masz otwarty serwer sieciowy, który jest przeznaczony do przyjmowania żądań, bardzo różni się to od wysyłania żądania do serwera, do którego wiesz, że nie powinieneś uzyskiwać dostępu, i próby podania hasła, o którym wiesz, że nie powinieneś. wiedzieć, czy to ma sens.

DOUG. Tak.

KACZKA. Dobra wiadomość jest taka, że nie wydaje się, aby była powszechnie wykorzystywana…

…ale wciąż nie ma łatki.

I myślę, że jak tylko pojawi się łatka, musisz ją szybko zdobyć.

Nie zwlekaj, ponieważ wyobrażam sobie, że będzie trochę szaleństwa, próbując odwrócić łatki, aby dowiedzieć się, w jaki sposób niezawodnie wykorzystujesz tę rzecz.

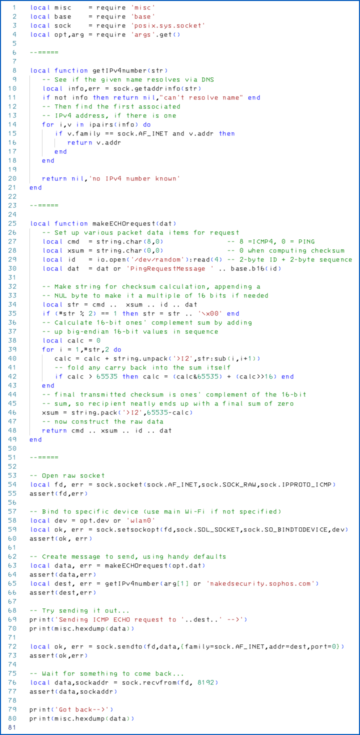

Ponieważ, o ile wiemy, działa całkiem nieźle – jeśli masz hasło, możesz użyć pierwszego exploita, aby otworzyć drzwi do drugiego exploita, który pozwala uruchomić PowerShell na serwerze Exchange.

A to nigdy nie może się dobrze skończyć.

Zajrzałem dziś rano do dokumentu Microsoft Guideline (nagrywamy w środę tygodnia), ale nie widziałem żadnych informacji o łatce ani o tym, kiedy będzie ona dostępna.

W następny wtorek jest wtorek patcha, więc może będziemy musieli czekać do tego czasu?

DOUG. OK, będziemy mieć na to oko, a gdy to zobaczysz, zaktualizuj i załataj… to ważne.

Wrócę do naszego kalkulatora i dam ci małe równanie.

To wygląda tak: 2 lata oszustwa + 10 milionów oszustw = 25 lat więzienia:

KACZKA. To przestępca – teraz możemy go tak nazwać, bo nie tylko został skazany, ale i skazany – o dramatycznie brzmiącym imieniu: Elvis Eghosa Ogiekpolor.

Kilka lat temu prowadził coś, co można by nazwać rzemieślniczym cybergangiem w Atlancie w stanie Georgia w Stanach Zjednoczonych.

W ciągu niecałych dwóch lat ucztowali, jeśli chcesz, na nieszczęsnych firmach, które padły ofiarą tak zwanego kompromisu biznesowego poczty e-mail [BEC], i nieszczęśliwych ludziach, których zwabili w oszustwa romansowe… i zarobili 10 milionów dolarów.

Elvis (po prostu go tak nazywam)… w tym przypadku miał zespół, który stworzył całą sieć nieuczciwie otwartych amerykańskich kont bankowych, na których mógł wpłacać, a następnie prać pieniądze.

I nie tylko został skazany, on właśnie został skazany.

Sędzia najwyraźniej uznał, że charakter tego przestępstwa i charakter wiktymizacji był na tyle poważny, że dostał 25 lat więzienia federalnego.

DOUG. Przyjrzyjmy się kompromitacji biznesowej poczty e-mail.

Myślę, że to fascynujące — albo podszywasz się pod czyjś adres e-mail, albo masz dostęp do jego rzeczywistego adresu e-mail.

A dzięki temu, kiedy już kogoś złapiesz, możesz zrobić całą masę rzeczy.

Wymieniasz je w artykule tutaj – przejdę przez nie bardzo szybko.

Możesz dowiedzieć się, kiedy należne są duże płatności…

KACZKA. W rzeczy samej.

Oczywiście, jeśli wysyłasz pocztę z zewnątrz i tylko fałszujesz nagłówki e-maili, aby udawać, że e-mail pochodzi od dyrektora finansowego, musisz zgadywać, co wie dyrektor finansowy.

Ale jeśli możesz zalogować się na konto e-mail dyrektora finansowego każdego ranka wcześnie, zanim to zrobią, możesz rzucić okiem na wszystkie ważne rzeczy, które się dzieją i możesz robić notatki.

I tak, kiedy przychodzisz, aby się pod nich podszywać, nie tylko wysyłasz wiadomość e-mail, która faktycznie pochodzi z ich konta, ale robisz to z niesamowitą ilością poufnych informacji.

DOUG. A potem, oczywiście, kiedy dostaniesz e-mail, w którym poprosisz jakiegoś nieświadomego pracownika o przesłanie pieniędzy temu sprzedawcy, a on powie: „Czy to naprawdę?”…

…jeśli masz dostęp do rzeczywistego systemu poczty e-mail, możesz odpowiedzieć. „Oczywiście, że to prawda. Spójrz na adres e-mail – to ja, dyrektor finansowy”.

KACZKA. I oczywiście, jeszcze więcej, możesz powiedzieć: „Nawiasem mówiąc, to jest przejęcie, to jest transakcja, która ukradnie marsz na naszych konkurentów. Więc to jest poufne. Upewnij się, że nie mówisz o tym nikomu innemu w firmie.

DOUG. Tak – podwójny whammy!

Możesz powiedzieć: „To ja, to jest prawdziwe, ale to wielka sprawa, to tajemnica, nie mów nikomu innemu. Nie IT! Nie zgłaszaj tego jako podejrzanej wiadomości”.

Następnie możesz przejść do folderu Wysłane i usunąć fałszywe e-maile, które wysłałeś w imieniu dyrektora finansowego, aby nikt nie mógł zobaczyć, że tam szperałeś.

A jeśli jesteś „dobrym” oszustem BEC, będziesz grzebał w dawnych e-mailach prawdziwego pracownika i dopasowywał się do stylu tego użytkownika, kopiując i wklejając często używane przez niego wyrażenia.

KACZKA. Jak najbardziej, Doug.

Myślę, że rozmawialiśmy już wcześniej, kiedy rozmawialiśmy o e-mailach phishingowych… o czytelnikach, którzy zgłaszali: „Tak, dostałem taką, ale natychmiast ją zgrzytałem, ponieważ osoba użyła w swoim e-mailu powitania, które jest po prostu bez charakteru”.

Albo w podpisie było kilka emotikonów, takich jak uśmiechnięta buźka [ŚMIECH], której ta osoba po prostu nigdy by nie zrobiła.

Oczywiście, jeśli po prostu skopiujesz i wkleisz standardowe wprowadzenie i zakończenie z poprzednich e-maili, unikniesz tego rodzaju problemów.

A druga sprawa, Doug, to to, że jeśli wyślesz e-mail z prawdziwego konta, otrzymasz prawdziwy, autentyczny podpis e-maila, prawda?

Który jest dodawany przez serwer firmy i sprawia, że wygląda dokładnie tak, jak oczekujesz.

DOUG. A potem uwielbiam ten zsiad…

…jako najwyższej klasy przestępca, nie tylko zamierzasz oszukać firmę, ale także będziesz ścigać *klientów* firmy, mówiąc: „Hej, możesz teraz zapłacić tę fakturę i wysłać ją do tego nowego konto bankowe?"

Możesz oszukać nie tylko firmę, ale firmy, z którymi firma współpracuje.

KACZKA. Absolutnie.

DOUG. I żebyście nie myśleli, że Elvis tylko oszukiwał firmy… był także oszustwem romansowym.

KACZKA. Departament Sprawiedliwości donosi, że niektóre z oszukanych przez nich firm były przejmowane za setki tysięcy dolarów na raz.

A drugą stroną ich oszustwa było ściganie osób w tak zwanych oszustwach romansowych.

Najwyraźniej było 13 osób, które zgłosiły się jako świadkowie w sprawie, a dwa przykłady, o których wspomniał Departament Sprawiedliwości, dotyczyły, jak sądzę, odpowiednio 32,000 70,000 i XNUMX XNUMX USD.

DOUG. OK, mamy więc kilka porad, jak chronić swoją firmę przed kompromitacją biznesowej poczty e-mail i jak chronić się przed oszustwami związanymi z romansami.

Zacznijmy od kompromisu w zakresie biznesowej poczty e-mail.

Podoba mi się ten pierwszy punkt, ponieważ jest łatwy i bardzo nisko wiszący owoc: Utwórz centralne konto e-mail, aby personel mógł zgłaszać podejrzane wiadomości e-mail.

KACZKA. Tak, jeśli masz security@example.com, wtedy prawdopodobnie będziesz dbać o to konto e-mail bardzo uważnie i możesz argumentować, że jest znacznie mniej prawdopodobne, że osoba, która włamała się na firmową pocztę e-mail, byłaby w stanie włamać się na konto SecOps w porównaniu z przejęciem konta dowolnego innego przypadkowego pracownika w firmie.

Przypuszczalnie również, jeśli masz przynajmniej kilka osób, które mogą mieć oko na to, co się tam dzieje, masz znacznie większą szansę na uzyskanie przydatnych odpowiedzi z dobrymi intencjami z tego adresu e-mail, niż po prostu pytając zainteresowana osoba.

Nawet jeśli e-mail dyrektora finansowego nie został skompromitowany… jeśli masz wiadomość phishingową, a następnie zapytasz dyrektora finansowego: „Hej, czy to jest legalne, czy nie?”, stawiasz dyrektora finansowego w bardzo trudnej sytuacji.

Mówisz: „Czy możesz zachowywać się tak, jakbyś był ekspertem IT, badaczem cyberbezpieczeństwa lub osobą zajmującą się operacjami bezpieczeństwa?”

Znacznie lepiej jest to scentralizować, aby ludzie mogli w łatwy sposób zgłosić coś, co wygląda trochę niewłaściwie.

Oznacza to również, że jeśli normalnie byś zrobił to po prostu: „Cóż, to oczywiście phishing. Po prostu to usunę”…

…wysyłając go, nawet jeśli *ty* uważasz, że to oczywiste, pozwalasz zespołowi SecOps lub zespołowi IT ostrzec resztę firmy.

DOUG. W porządku.

I następna rada: W razie wątpliwości skontaktuj się bezpośrednio z nadawcą wiadomości e-mail.

I żeby nie zepsuć puenty, chyba może nie drogą mailową w inny sposób…

KACZKA. Niezależnie od mechanizmu użytego do wysłania Ci wiadomości, której nie ufasz, nie wysyłaj ich z powrotem za pośrednictwem tego samego systemu!

Jeśli konto nie zostało zhakowane, otrzymasz odpowiedź: „Nie, nie martw się, wszystko jest w porządku”.

A jeśli konto *zostało* zhakowane, otrzymasz wiadomość z informacją: „O nie, nie martw się, wszystko w porządku!” [ŚMIECH]

DOUG. W porządku.

I na koniec, ale na pewno nie mniej ważne: Wymagaj dodatkowej autoryzacji w przypadku zmian w szczegółach płatności na koncie.

KACZKA. Jeśli masz drugą parę oczu na problem – wtórną autoryzację – to [A] utrudnia nieuczciwemu wtajemniczonemu uciec od oszustwa, jeśli pomaga, a [B] oznacza, że nikt, kto nie oczywiście starając się być pomocnym dla klientów, musi ponieść całą odpowiedzialność i presję za podjęcie decyzji „Czy to jest zgodne z prawem, czy nie?”

Dwoje oczu jest często lepsze niż jedno.

A może chodzi mi o to, że czworo oczu jest często lepsze niż dwoje…

DOUG. TAk. [ŚMIECH].

Zwróćmy naszą uwagę na oszustwa romansowe.

Pierwsza rada to: Zwolnij, gdy rozmowa o randkach zmienia się z przyjaźni, miłości lub romansu w pieniądze.

KACZKA. Tak.

Jest październik, prawda Doug?

Po raz kolejny mamy więc do czynienia z Miesiącem Wiedzy o Cyberbezpieczeństwie… #cybermonth, jeśli chcesz śledzić, co ludzie robią i mówią.

Jest takie małe motto (czy to właściwe słowo?), które wielokrotnie powtarzaliśmy w podkaście, ponieważ znam cię i lubię to, Doug.

To pochodzi z US Public Service…

OBIE. Zatrzymaj się. (Okres.)

Myśleć. (Okres.)

Łączyć. (Okres.)

KACZKA. Nie spiesz się zbytnio!

Jeśli chodzi o sprawy internetowe, to naprawdę jest to kwestia „transakcji w pośpiechu, pokuty w czasie wolnym”.

DOUG. I kolejna rada, która dla niektórych będzie trudna… ale spójrz w głąb siebie i postaraj się ją zastosować: Słuchaj otwarcie swoich przyjaciół i rodziny, jeśli próbują cię ostrzec.

KACZKA. Tak.

Byłem na wydarzeniach związanych z cyberbezpieczeństwem, które zajmowały się kwestią oszustw romansowych w przeszłości, kiedy pracowałem w Sophos Australia.

Bolesne było słuchanie opowieści od ludzi z policji, których zadaniem jest próba interweniowania w oszustwach w tym momencie…

…i tylko po to, żeby zobaczyć, jak ponuro byli niektórzy z tych gliniarzy, kiedy wrócili z odwiedzin.

W niektórych przypadkach całe rodziny zostały zwabione w oszustwa.

Są to oczywiście bardziej „inwestycje finansowe” niż romanse, ale *wszyscy* byli po stronie oszusta, więc kiedy organy ścigania tam udały się, rodzina miała „wszystkie odpowiedzi”, które zostały starannie dostarczone przez oszust.

A w oszustwach romansowych nie będą myśleć o zabieganiu o twoje romantyczne zainteresowanie * i * wbijanie klina między ciebie a twoją rodzinę, więc przestań słuchać ich rad.

Uważaj więc, aby nie stracić kontaktu z rodziną i kontem bankowym.

DOUG. W porządku.

I jeszcze ostatnia rada: W artykule znajduje się świetny film.

Artykuł nazywa się Romance Scammer i BEC Fraudster skazani na 25 lat więzienia:

Więc obejrzyj ten film – zawiera wiele świetnych wskazówek.

Pozostańmy przy temacie oszustw i porozmawiajmy o oszustach i nieuczciwych rozmówcach.

Czy można w ogóle zatrzymać fałszywe połączenia?

To jest wielkie pytanie dnia w tej chwili:

KACZKA. No cóż, zdarzają się oszustwa i nieprzyjemne telefony.

Czasami uciążliwe połączenia wydają się być bardzo zbliżone do połączeń oszustów.

Są to ludzie, którzy reprezentują legalne firmy, [ZDRASZCZONE], ale po prostu nie przestaną do Ciebie dzwonić, [WIĘKSZE WZBUDZENIE] bez względu na to, że powiesz im „Jestem na liście Nie dzwoń [WŚCIEKŁY] więc NIE DZWONIJ PONOWNIE".

Napisałem więc artykuł o Naked Security mówiący ludziom… jeśli możesz się do tego zmusić (nie sugeruję, że powinieneś to robić za każdym razem, to prawdziwy kłopot), okazuje się, że jeśli *narzekasz*, czasami ma to skutek.

To, co skłoniło mnie do napisania tego, to fakt, że cztery firmy sprzedające produkty „środowiskowe” zostały zatrzymane przez Biuro Komisarza ds. Informacji [ICO, brytyjski regulator ochrony danych] i ukarane grzywną w wysokości od dziesiątek do setek tysięcy funtów za dzwonienie do osób, które miały postawili się na to, co dość dziwnie się nazywa Usługa telefonicznej preferencji w UK…

…to tak, jakby przyznali, że niektórzy ludzie rzeczywiście chcą włączyć się do tych śmieciowych połączeń. [ŚMIECH]

DOUG. "Woleć"?! [ŚMIECH]

KACZKA. Podoba mi się sposób, w jaki jest w USA.

Miejsce, w którym można się zarejestrować i złożyć skargę, to: donotcall DOT gov.

DOUG. TAk! "Nie dzwoń!"

KACZKA. Niestety, jeśli chodzi o telefonię, nadal żyjemy w świecie rezygnacji… mogą do ciebie dzwonić, dopóki nie powiesz, że nie mogą.

Ale z mojego doświadczenia wynika, że chociaż nie rozwiązuje problemu, umieszczenie się w rejestrze Do Not Call jest prawie pewne, że nie *zwiększy* liczby otrzymywanych połączeń.

Zrobiło to dla mnie różnicę, zarówno kiedy mieszkałem w Australii, jak i teraz mieszkam w Wielkiej Brytanii…

…a zgłaszanie połączeń od czasu do czasu daje przynajmniej regulatorowi w twoim kraju szansę na podjęcie pewnego rodzaju działań w przyszłości.

Bo jeśli nikt nic nie mówi, to tak, jakby nic się nie stało.

DOUG. To dobrze wpisuje się w komentarz naszych czytelników do tego artykułu.

Nagi czytnik bezpieczeństwa Phil komentuje:

Poczta głosowa zmieniła dla mnie wszystko.

Jeśli dzwoniący nie chce zostawić wiadomości, a większość nie, to nie mam powodu, aby oddzwonić.

Co więcej, aby zgłosić oszustwo, musiałbym tracić czas potrzebny na odebranie telefonu od niezidentyfikowanego rozmówcy i interakcję z kimś wyłącznie w celu zgłoszenia.

Nawet jeśli odbiorę telefon, i tak będę rozmawiał z robotem… nie, dziękuję!

Czy to jest odpowiedź: po prostu nigdy nie odbieraj telefonów i nigdy nie zajmuj się tymi oszustami?

A może jest lepszy sposób, Paul?

KACZKA. Odkryłem, że jeśli uważam, że numer jest fałszywą liczbą…

Niektórzy oszuści lub napastnicy będą używać za każdym razem innego numeru – zawsze będzie wyglądał lokalnie, więc trudno powiedzieć, chociaż ostatnio dręczy mnie jeden, w którym ciągle był ten sam numer, więc mogę po prostu zablokować to.

…zazwyczaj po prostu odbieram telefon i nic nie mówię.

Wołają mnie; jeśli to takie ważne, powiedzą: „Halo? Witam? Czy to…?” i użyj mojego imienia.

Uważam, że wielu z tych uciążliwych dzwoniących i oszustów korzysta z automatycznych systemów, które dopiero wtedy, gdy usłyszą, że odbierasz połączenie, spróbują połączyć Cię z operatorem po swojej stronie.

Nie mają swoich operatorów telefonicznych, którzy faktycznie dzwonią.

Dzwonią do ciebie, a kiedy się identyfikujesz, szybko znajdują w kolejce kogoś, kto może udawać, że wykonał telefon.

I uważam, że to bardzo dobra gratisów, ponieważ jeśli nic się nie dzieje, jeśli nikt nawet nie mówi: „Halo? Witam? Czy ktoś tam jest?”, więc wiesz, że masz do czynienia z systemem automatycznym.

Jest jednak irytujący problem, choć myślę, że dotyczy to Wielkiej Brytanii.

Biurokracja do zgłaszania tego, co nazywa się „cichym wezwaniem”, jak typ ciężko oddychającego prześladowcy, w którym nie wypowiada się żadnych słów…

…mechanizm zgłaszania, który jest zupełnie inny niż mechanizm zgłaszania połączenia, w którym ktoś mówi „Hej, jestem Jan i chcę Ci sprzedać ten produkt, którego nie potrzebujesz i nie jest dobry”, który jest naprawdę irytujące.

Raporty o cichych połączeniach przechodzą przez regulator telefoniczny i są traktowane jak poważniejsze przestępstwo, przypuszczam ze względów historycznych.

Musisz się zidentyfikować – nie możesz tego zgłosić anonimowo.

Więc uważam to za irytujące i mam nadzieję, że to zmienią!

Gdzie jest to tylko robotyczny system, który woła cię i nie wie jeszcze, że jesteś na linii, więc nie wyznaczył nikogo, kto mógłby z tobą porozmawiać…

…gdybyś mógł je zgłosić łatwiej i anonimowo, szczerze mówiąc, byłbym o wiele bardziej skłonny to zrobić.

DOUG. W porządku.

W artykule znajduje się kilka linków do zgłaszania nieuczciwych połączeń w wybranych krajach.

I dziękuję ci, Phil, za przesłanie tego komentarza.

Jeśli masz ciekawą historię, komentarz lub pytanie, które chciałbyś przesłać, chętnie przeczytamy o tym w podkaście.

Możesz wysłać e-maila na adres tips@sophos.com, skomentować dowolny z naszych artykułów lub skontaktować się z nami na portalu społecznościowym: @nakedsecurity.

To nasz występ na dzisiaj – bardzo dziękuję za wysłuchanie.

Dla Paula Ducklina jestem Doug Aamoth i przypominam do następnego razu…

OBIE. Bądź bezpieczny.

[MOM MUZYCZNY]

- :ProxyNotShell

- BEC

- blockchain

- biust

- pomysłowość

- portfele kryptowalutowe

- krypto-wymiana

- bezpieczeństwo cybernetyczne

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Departament Bezpieczeństwa Wewnętrznego

- cyfrowe portfele

- wymiana

- Wykorzystać

- zapora

- Kaspersky

- Prawo i porządek

- malware

- Mcafee

- Microsoft

- Nagie bezpieczeństwo

- Nagi podcast o bezpieczeństwie

- NexBLOC

- plato

- Platon Ai

- Analiza danych Platona

- Gra Platona

- PlatoDane

- platogaming

- Podcast

- Robocalls

- oszustwo romantyczne

- VPN

- wrażliwość

- zabezpieczenia stron internetowych

- zefirnet

![S3 Odc103: Oszuści w Slammer (i inne historie) [Audio + Tekst] S3 Odc.103: Oszuści w Slammerze (i inne historie) [Dźwięk + tekst] Inteligencja danych PlatoBlockchain. Wyszukiwanie pionowe. AI.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep103-cover-1200.png)

![S3 Odc.128: Więc chcesz być cyberprzestępcą? [Dźwięk + tekst] S3 Odc.128: Więc chcesz być cyberprzestępcą? [Dźwięk + tekst]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text-300x157.png)

![S3 Odc.121: Czy można zostać zhakowanym, a następnie ściganym za to? [Dźwięk + tekst] S3 Odc.121: Czy można zostać zhakowanym, a następnie ściganym za to? [Dźwięk + tekst]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep121-can-you-get-hacked-and-then-prosecuted-for-it-audio-text-300x156.png)