Od początku 2023 r. badacze firmy ESET zaobserwowali alarmujący wzrost liczby zwodniczych aplikacji pożyczkowych na Androida, które przedstawiają się jako legalne usługi pożyczek osobistych, obiecujące szybki i łatwy dostęp do środków.

Pomimo atrakcyjnego wyglądu, usługi te w rzeczywistości mają na celu oszukiwanie użytkowników poprzez oferowanie im pożyczek o wysokim oprocentowaniu z oszukańczymi opisami, a wszystko to przy jednoczesnym zbieraniu danych osobowych i finansowych ofiar w celu ich szantażowania i ostatecznie zdobycia funduszy. Dlatego produkty ESET rozpoznają te aplikacje po nazwie wykrywania SpyLoan, która bezpośrednio odnosi się do funkcjonalności oprogramowania szpiegującego w połączeniu z roszczeniami pożyczkowymi.

Kluczowe punkty wpisu na blogu:

- Aplikacje analizowane przez badaczy firmy ESET żądają od swoich użytkowników różnych poufnych informacji i eksfiltrują je na serwery osób atakujących.

- Dane te są następnie wykorzystywane do nękania i szantażowania użytkowników tych aplikacji, a według opinii użytkowników nawet wtedy, gdy pożyczka nie została udzielona.

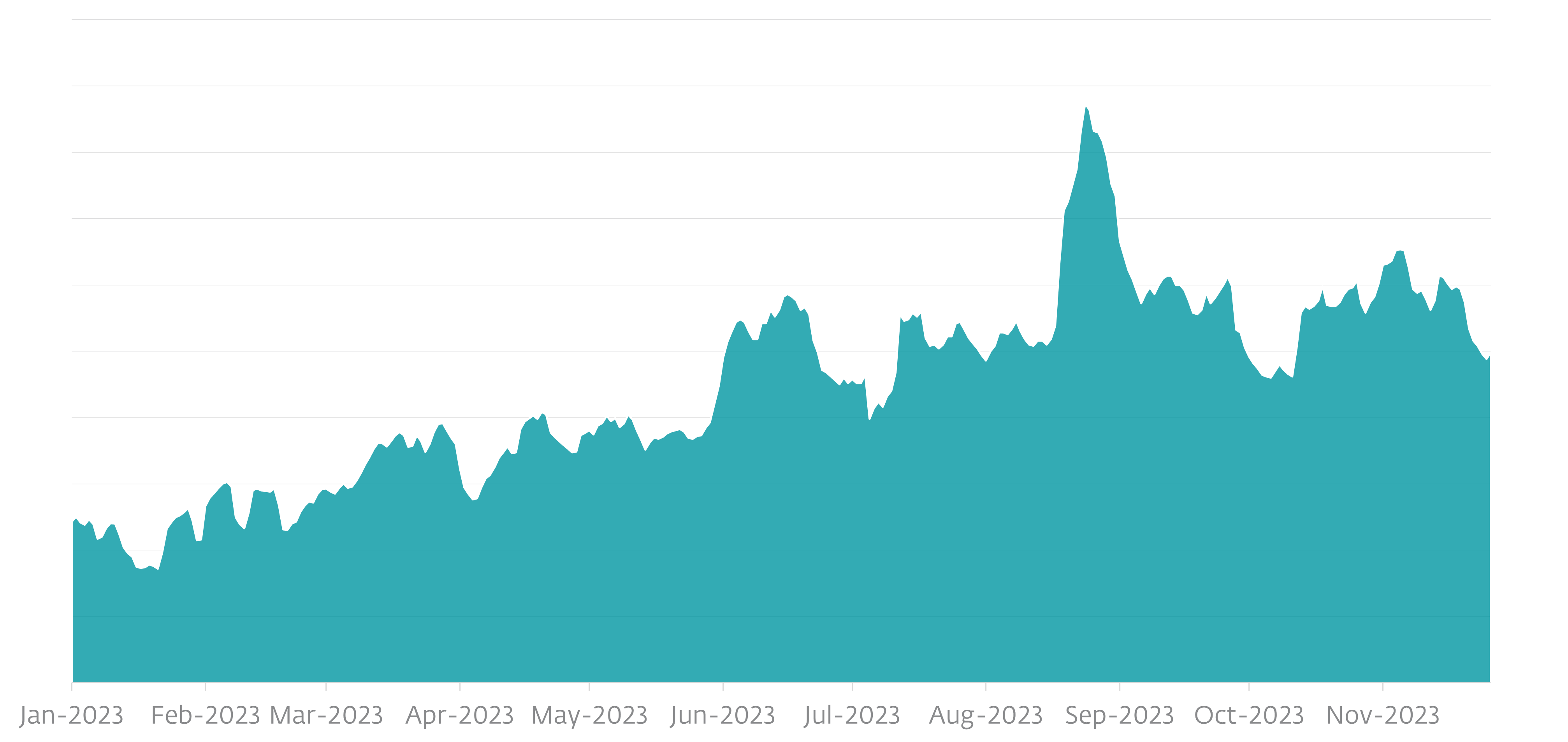

- Telemetria ESET pokazuje zauważalny wzrost liczby tych aplikacji w nieoficjalnych sklepach z aplikacjami innych firm, Google Play i witrynach internetowych od początku 2023 roku.

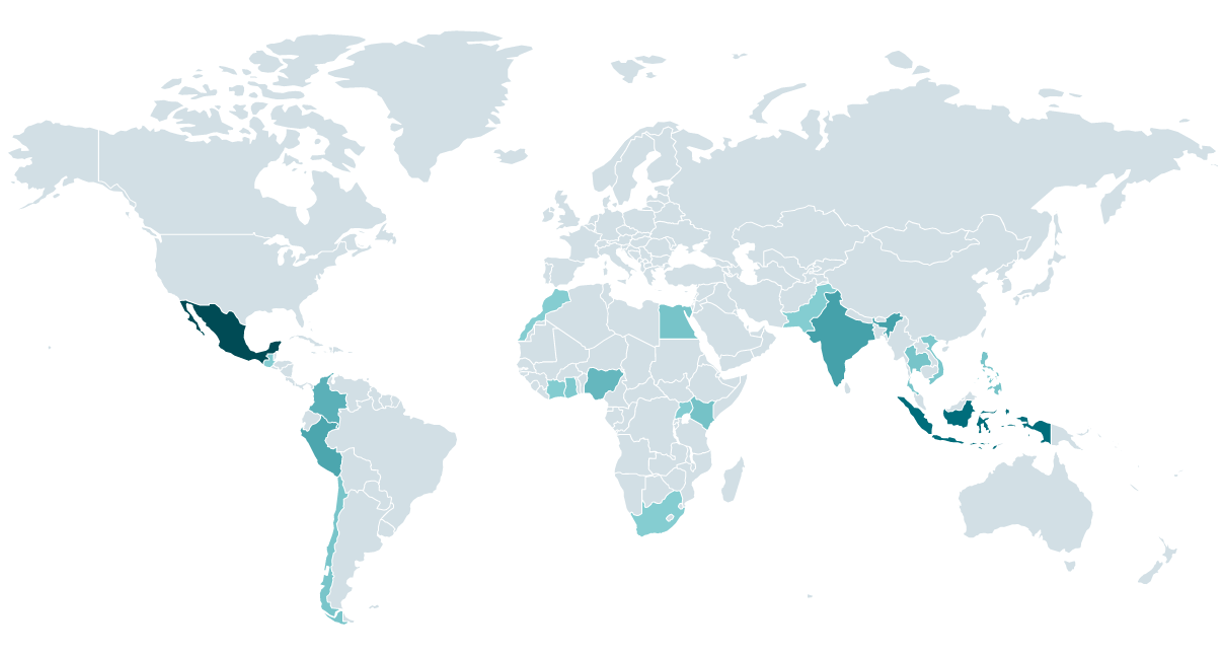

- Złośliwe aplikacje pożyczkowe skupiają się na potencjalnych pożyczkobiorcach z Azji Południowo-Wschodniej, Afryki i Ameryki Łacińskiej.

- Wszystkie te usługi działają wyłącznie za pośrednictwem aplikacji mobilnych, ponieważ osoby atakujące nie mogą uzyskać dostępu do wszystkich wrażliwych danych użytkownika przechowywanych na smartfonie ofiary za pośrednictwem przeglądarek.

Przegląd

Firma ESET jest członkiem App Defense Alliance i aktywnym partnerem programu ograniczania szkodliwego oprogramowania, którego celem jest szybkie znajdowanie potencjalnie szkodliwych aplikacji (PHA) i blokowanie ich, zanim jeszcze dotrą do Google Play.

Wszystkie aplikacje SpyLoan opisane w tym poście i wspomniane w sekcji IoC są sprzedawane za pośrednictwem mediów społecznościowych i Wiadomości SMSi można je pobrać z wyspecjalizowanych witryn zawierających oszustwa oraz zewnętrznych sklepów z aplikacjami. Wszystkie te aplikacje były również dostępne w Google Play. Jako partner Google App Defense Alliance firma ESET zidentyfikowała 18 aplikacji SpyLoan i zgłosiła je firmie Google, która następnie usunęła 17 z tych aplikacji ze swojej platformy. Przed usunięciem aplikacje te miały łącznie ponad 12 milionów pobrań z Google Play. Ostatnia aplikacja zidentyfikowana przez firmę ESET jest nadal dostępna w Google Play, jednak ponieważ jej twórcy zmienili jej uprawnienia i funkcjonalność, nie wykrywamy jej już jako aplikacji SpyLoan.

Należy zauważyć, że każda instancja konkretnej aplikacji SpyLoan, niezależnie od jej źródła, zachowuje się identycznie ze względu na identyczny kod bazowy. Mówiąc najprościej, jeśli użytkownicy pobiorą konkretną aplikację, będą mieli dostęp do tych samych funkcji i będą narażeni na takie same ryzyko, niezależnie od tego, skąd pobrali aplikację. Nie ma znaczenia, czy pobieranie pochodziło z podejrzanej witryny, zewnętrznego sklepu z aplikacjami, czy nawet Google Play – zachowanie aplikacji będzie w każdym przypadku takie samo.

Żadna z tych usług nie umożliwia zwrócenia się o pożyczkę za pośrednictwem strony internetowej, ponieważ za pośrednictwem przeglądarki oszuści nie mogą uzyskać dostępu do wszystkich wrażliwych danych użytkownika przechowywanych na smartfonie i potrzebnych do szantażu.

W tym poście opisujemy mechanizm aplikacji SpyLoan i różne zwodnicze techniki, których używają w celu ominięcia zasad Google Play oraz wprowadzenia w błąd i oszukania użytkowników. Udostępniamy także kroki, jakie mogą podjąć ofiary, jeśli dadzą się nabrać na to oszustwo, oraz kilka zaleceń dotyczących odróżniania złośliwych i legalnych aplikacji pożyczkowych, aby potencjalni pożyczkobiorcy mogli się chronić.

Victimology

Według danych telemetrycznych firmy ESET elementy wymuszające działanie tych aplikacji działają głównie w Meksyku, Indonezji, Tajlandii, Wietnamie, Indiach, Pakistanie, Kolumbii, Peru, Filipinach, Egipcie, Kenii, Nigerii i Singapurze (patrz mapa na rysunku 2). We wszystkich tych krajach obowiązują różne przepisy regulujące pożyczki prywatne – nie tylko ich stawki, ale także przejrzystość komunikacji; nie wiemy jednak, jak skutecznie są one egzekwowane. Uważamy, że wszelkie wykrycia poza tymi krajami dotyczą smartfonów, które z różnych powodów mają dostęp do numeru telefonu zarejestrowanego w jednym z tych krajów.

W chwili pisania tego tekstu nie widzieliśmy aktywnej kampanii skierowanej do krajów europejskich, USA i Kanady.

Analiza techniczna

Wstępny dostęp

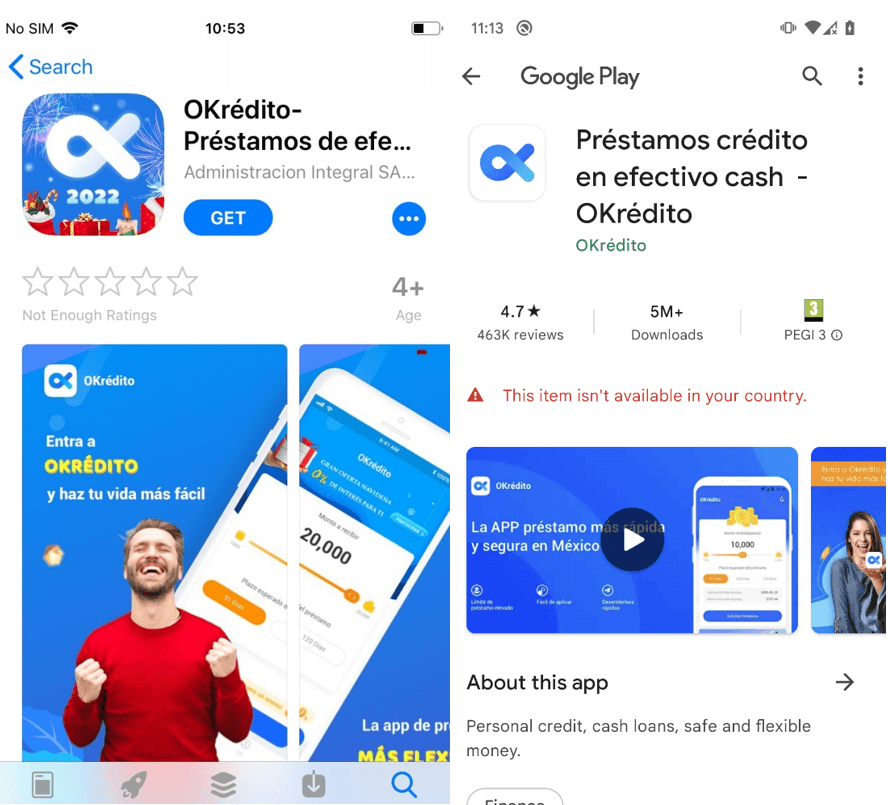

Badania firmy ESET prześledziły początki programu SpyLoan aż do roku 2020. W tamtym czasie tego typu aplikacje prezentowały jedynie pojedyncze przypadki, które nie przyciągały uwagi badaczy; jednakże obecność złośliwych aplikacji pożyczkowych stale rosła i ostatecznie zaczęliśmy je wykrywać w Google Play, Apple App Store i na dedykowanych oszukańczych stronach internetowych. Zrzuty ekranu jednego z takich przykładów pokazano na rysunkach 3 i 4. To wieloplatformowe podejście zmaksymalizowało ich zasięg i zwiększyło szanse na zaangażowanie użytkowników, chociaż aplikacje te zostały później usunięte z obu oficjalnych sklepów z aplikacjami.

Na początku 2022 r. firma ESET skontaktowała się z Google Play, aby powiadomić platformę o ponad 20 złośliwych aplikacjach pożyczkowych, które łącznie pobrano ponad 9 milionów. Po naszej interwencji firma usunęła te aplikacje ze swojej platformy. Firma ochroniarska Lookout zidentyfikowała 251 aplikacji na Androida w Google Play i 35 aplikacji na iOS w Apple App Store, które wykazywały agresywne zachowanie. Według Lookout kontaktowali się oni z Google i Apple w sprawie zidentyfikowanych aplikacji i w listopadzie 2022 r. opublikowali post na blogu o tych aplikacjach. Firma Google zidentyfikowała i usunęła większość złośliwych aplikacji pożyczkowych przed publikacją wyników badań firmy Lookout, a dwie ze zidentyfikowanych aplikacji zostały usunięte z Google Play przez programistę. Łącznie te aplikacje w Google Play pobrano ponad 15 milionów; Apple usunął również zidentyfikowane aplikacje.

Według danych telemetrycznych firmy ESET liczba wykrytych aplikacji SpyLoan zaczęła ponownie rosnąć w styczniu 2023 r. i od tego czasu stale rośnie w nieoficjalnych sklepach z aplikacjami innych firm, Google Play i witrynach internetowych. opisaliśmy ten wzrost w Raport o zagrożeniach firmy ESET w pierwszej połowie 1 r.

W ich Podsumowanie bezpieczeństwa w roku 2022, Google opisało, jak firma zapewniła bezpieczeństwo użytkownikom Androida i Google Play, wprowadzając w kilku regionach nowe wymagania dotyczące aplikacji do pożyczek osobistych. Jak udokumentowano, w ciągu ostatnich trzech lat sytuacja ewoluowała, a Google Play wprowadził kilka zmian w swoich zasadach dotyczących aplikacji do pożyczek osobistych – uwzględniając wymagania specyficzne dla poszczególnych krajów w Indiach, Indonezji, Filipinach, Nigerii, Kenii, Pakistanie i Tajlandii – i niepublikowano wielu złośliwych aplikacji pożyczkowych.

Aby zwabić ofiary, sprawcy aktywnie promują te szkodliwe aplikacje za pomocą wiadomości SMS oraz w popularnych kanałach mediów społecznościowych, takich jak Twitter, Facebook i YouTube. Wykorzystując tę ogromną bazę użytkowników, oszuści chcą przyciągnąć niczego niepodejrzewające ofiary, które potrzebują pomocy finansowej.

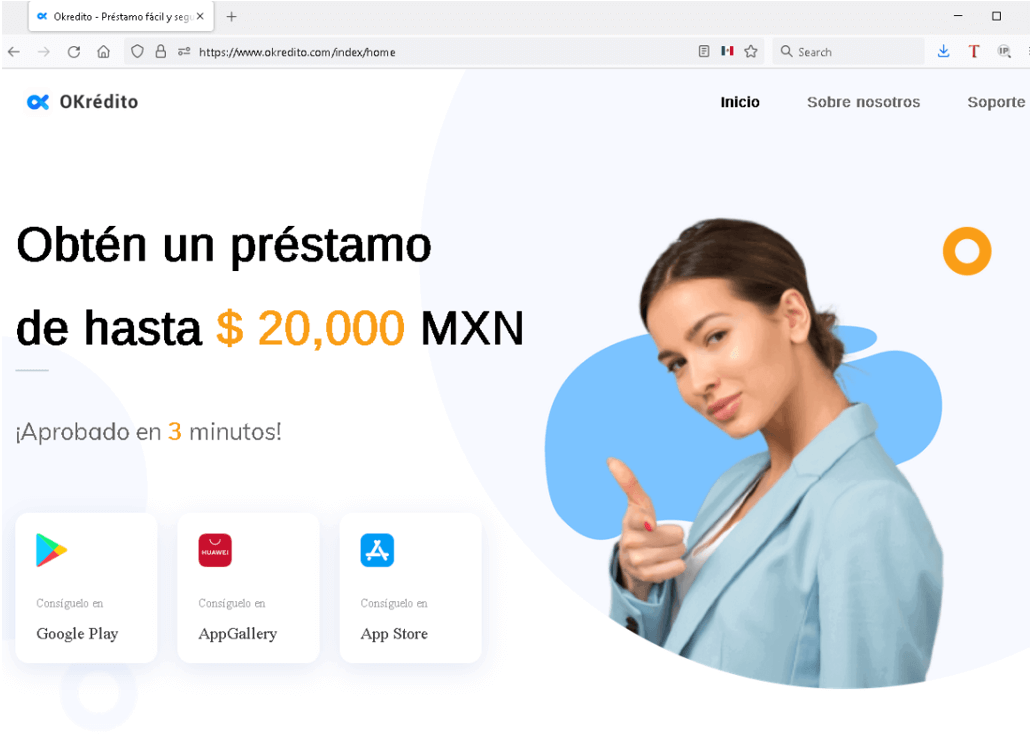

Chociaż ten schemat nie jest stosowany w każdej analizowanej przez nas aplikacji SpyLoan, innym niepokojącym aspektem niektórych aplikacji SpyLoan jest podszywanie się pod renomowanych dostawców pożyczek i usług finansowych poprzez niewłaściwe używanie nazw i marek legalnych podmiotów. Aby pomóc w podniesieniu świadomości potencjalnych ofiar, niektóre legalne serwisy finansowe ostrzegały nawet przed aplikacjami SpyLoan w mediach społecznościowych, jak widać na rysunku 5.

Zestaw narzędzi

Gdy użytkownik zainstaluje aplikację SpyLoan, zostanie poproszony o zaakceptowanie warunków korzystania z usługi i przyznanie szerokich uprawnień dostępu do wrażliwych danych przechowywanych na urządzeniu. Następnie aplikacja żąda rejestracji użytkownika, zwykle realizowanej poprzez jednorazową weryfikację hasła SMS w celu sprawdzenia numeru telefonu ofiary.

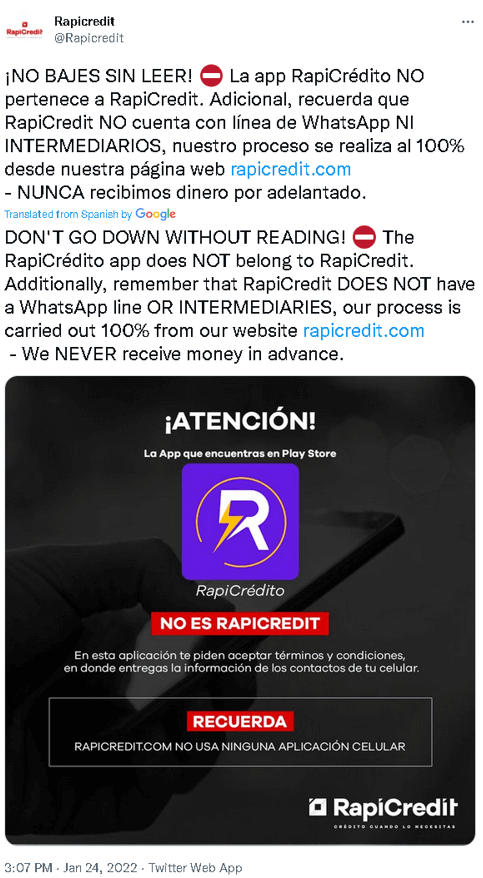

Te formularze rejestracyjne automatycznie wybierają kod kraju na podstawie kodu kraju z numeru telefonu ofiary, dzięki czemu tylko osoby posiadające numer telefonu zarejestrowane w kraju docelowym mogą utworzyć konto, jak pokazano na rysunku 6.

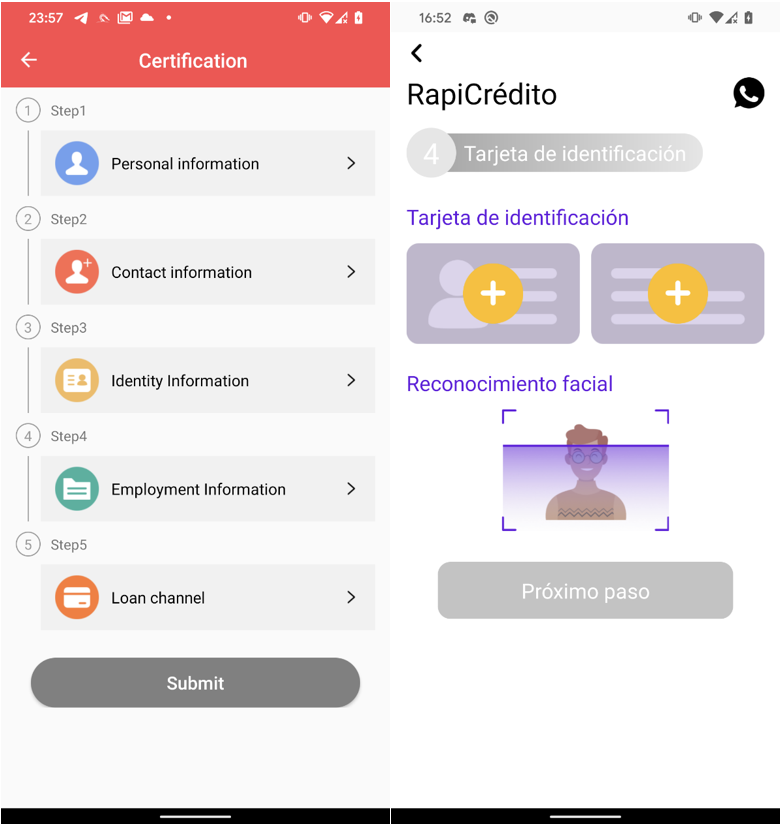

Po pomyślnej weryfikacji numeru telefonu użytkownicy uzyskują dostęp do funkcji składania wniosku o pożyczkę w aplikacji. Aby ukończyć proces wnioskowania o pożyczkę, użytkownicy są zmuszeni podać obszerne dane osobowe, w tym dane adresowe, dane kontaktowe, dowód dochodów, informacje o koncie bankowym, a nawet przesłać zdjęcia przedniej i tylnej strony swoich dowodów osobistych oraz selfie , jak pokazano na rysunku 7.

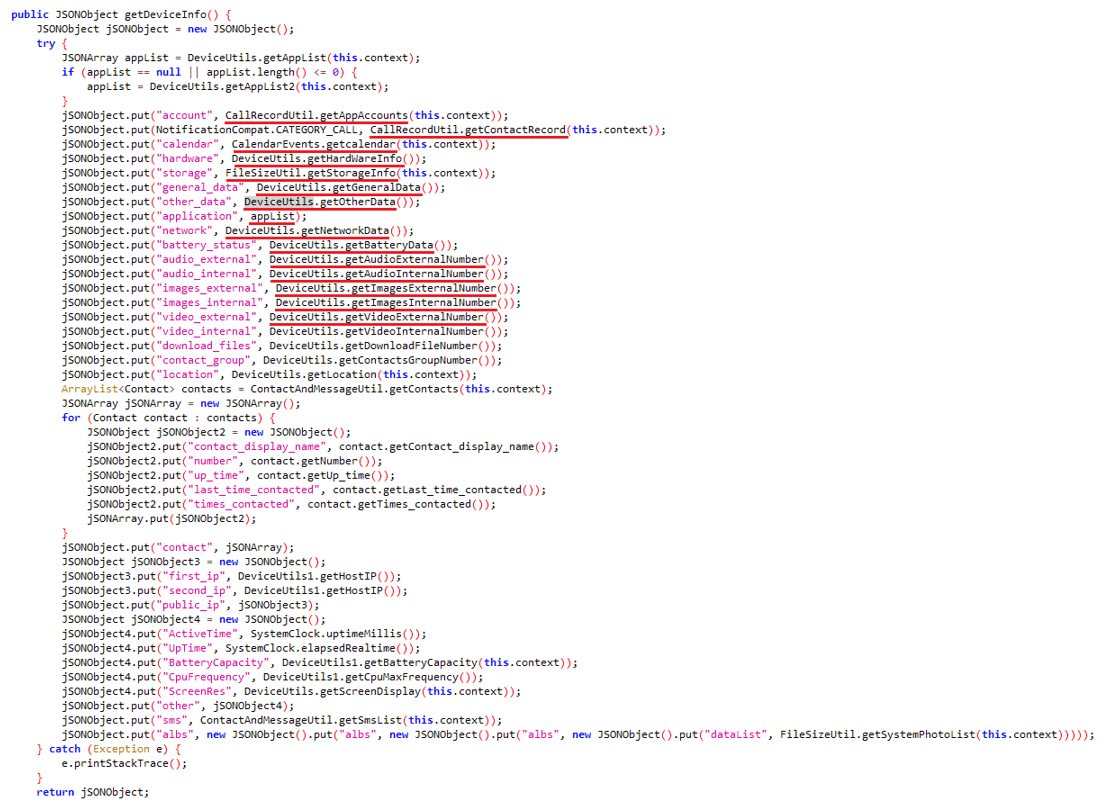

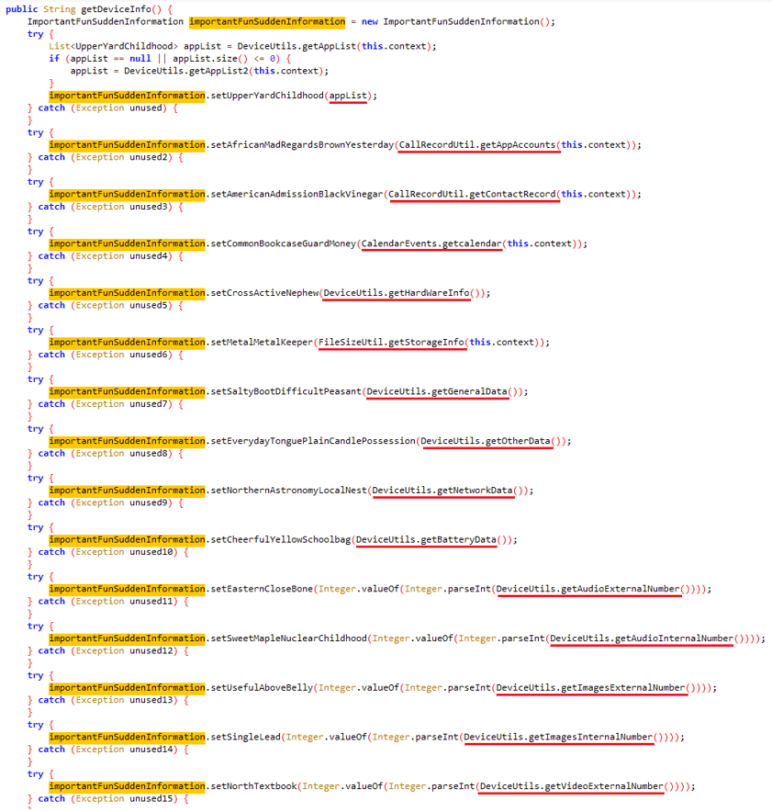

Aplikacje SpyLoan stwarzają poważne zagrożenie, potajemnie wydobywając szeroki zakres danych osobowych od niczego niepodejrzewających użytkowników – aplikacje te mogą wysyłać wrażliwe dane do swoich serwerów dowodzenia i kontroli (C&C). Dane, które są zwykle wydobywane, obejmują listę kont, dzienniki połączeń, wydarzenia w kalendarzu, informacje o urządzeniu, listy zainstalowanych aplikacji, informacje o lokalnej sieci Wi-Fi, a nawet informacje o plikach na urządzeniu (takich jak Metadane Exif z obrazów bez faktycznego wysyłania samych zdjęć). Ponadto podatne są także listy kontaktów, dane o lokalizacji i wiadomości SMS. Aby chronić swoje działania, sprawcy szyfrują wszystkie skradzione dane przed przesłaniem ich na serwer C&C.

W miarę ewolucji aplikacji SpyLoan ich złośliwy kod stawał się coraz bardziej wyrafinowany. We wcześniejszych wersjach szkodliwa funkcjonalność złośliwego oprogramowania nie była ukryta ani chroniona; jednakże późniejsze wersje zawierały bardziej zaawansowane techniki, takie jak zaciemnianie kodu, szyfrowane ciągi znaków i szyfrowana komunikacja C&C, aby ukryć ich szkodliwe działania. Bardziej szczegółowe zrozumienie tych ulepszeń można znaleźć na rysunkach 8 i 9.

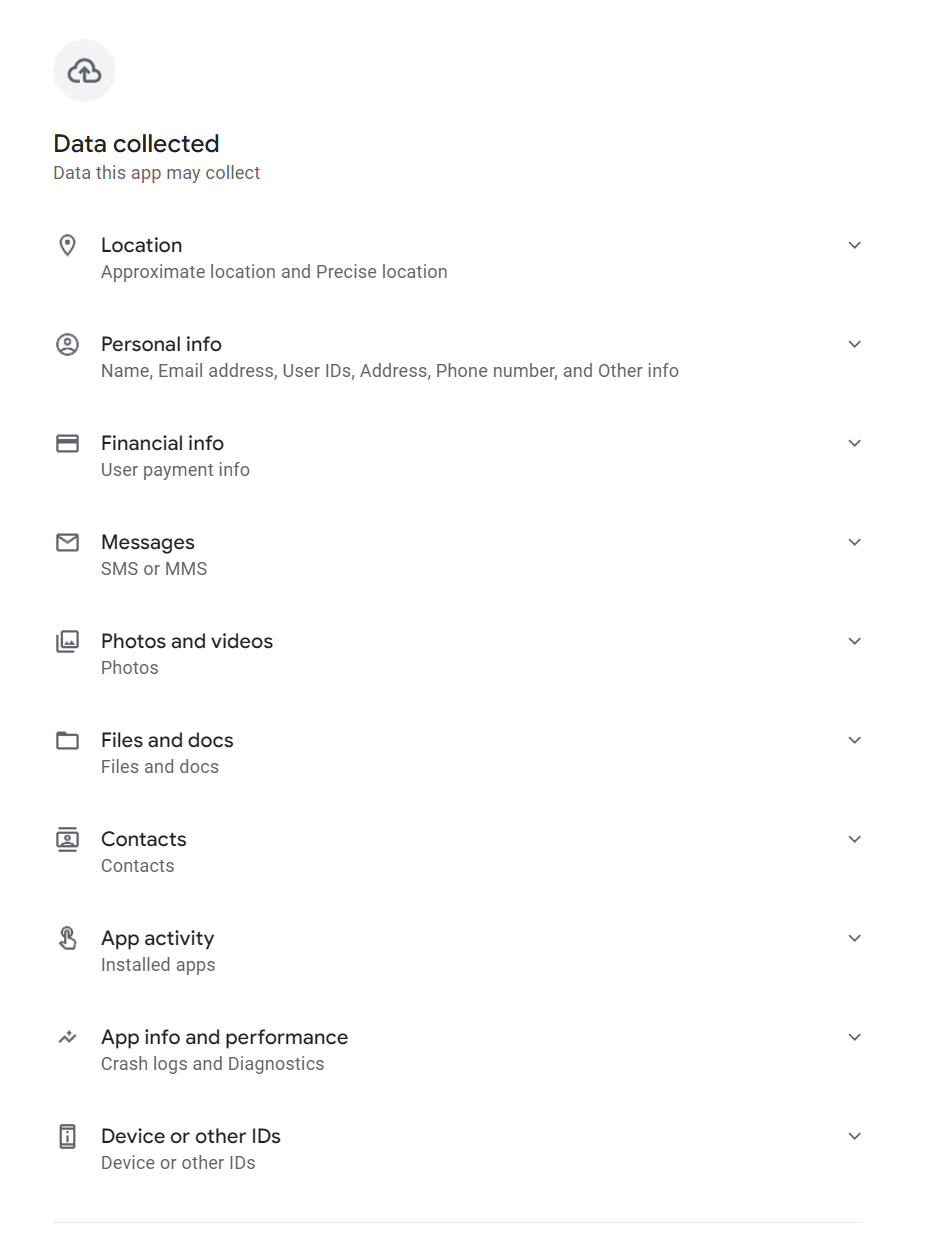

Maja 31st, 2023, dodatkowe zasady zaczął ubiegać się o wypożyczanie aplikacji w Google Play, stwierdzając, że takim aplikacjom nie wolno prosić o pozwolenie na dostęp do wrażliwych danych, takich jak zdjęcia, filmy, kontakty, numery telefonów, lokalizacja i dane w pamięci zewnętrznej. Wygląda na to, że te zaktualizowane zasady nie miały natychmiastowego wpływu na istniejące aplikacje, ponieważ większość zgłoszonych przez nas aplikacji była nadal dostępna na platformie (w tym ich szerokie uprawnienia) po tym, jak zasady zaczęły obowiązywać, jak pokazano na rysunku 10. Jednakże jak wspomnieliśmy, Google później wycofał publikację tych aplikacji.

następstwa

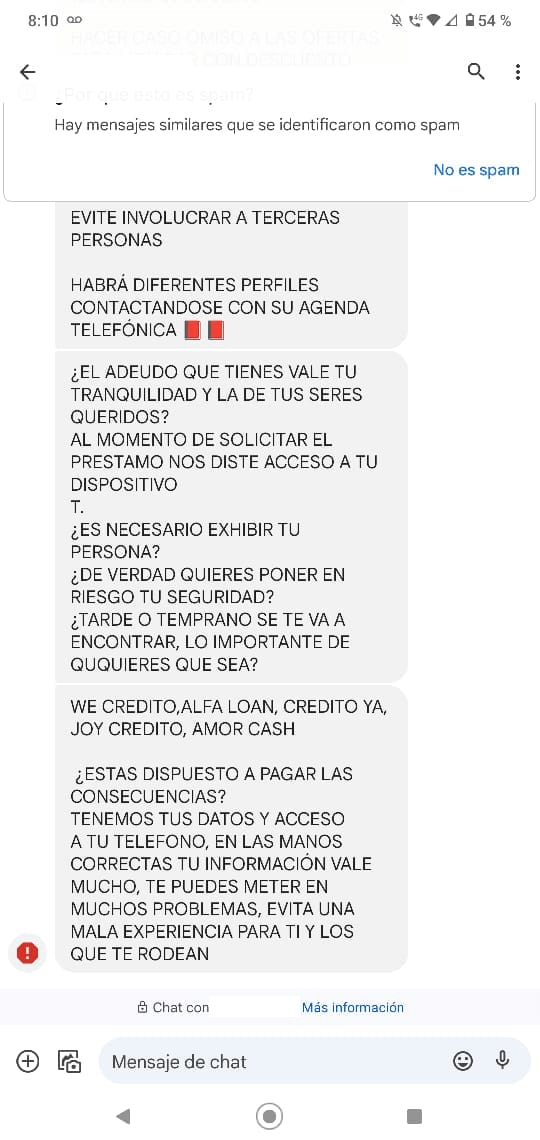

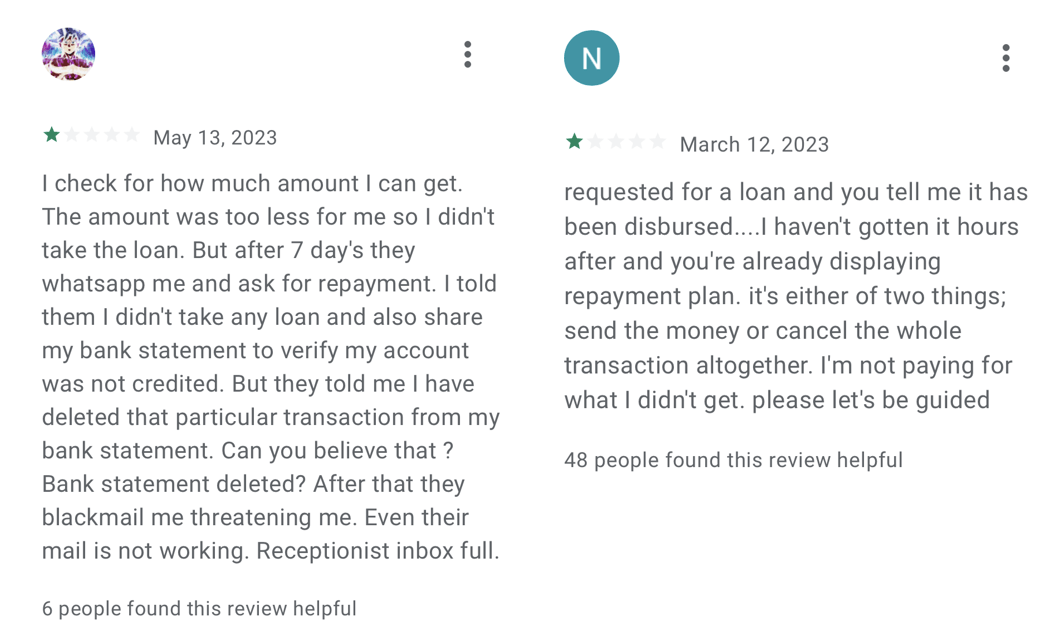

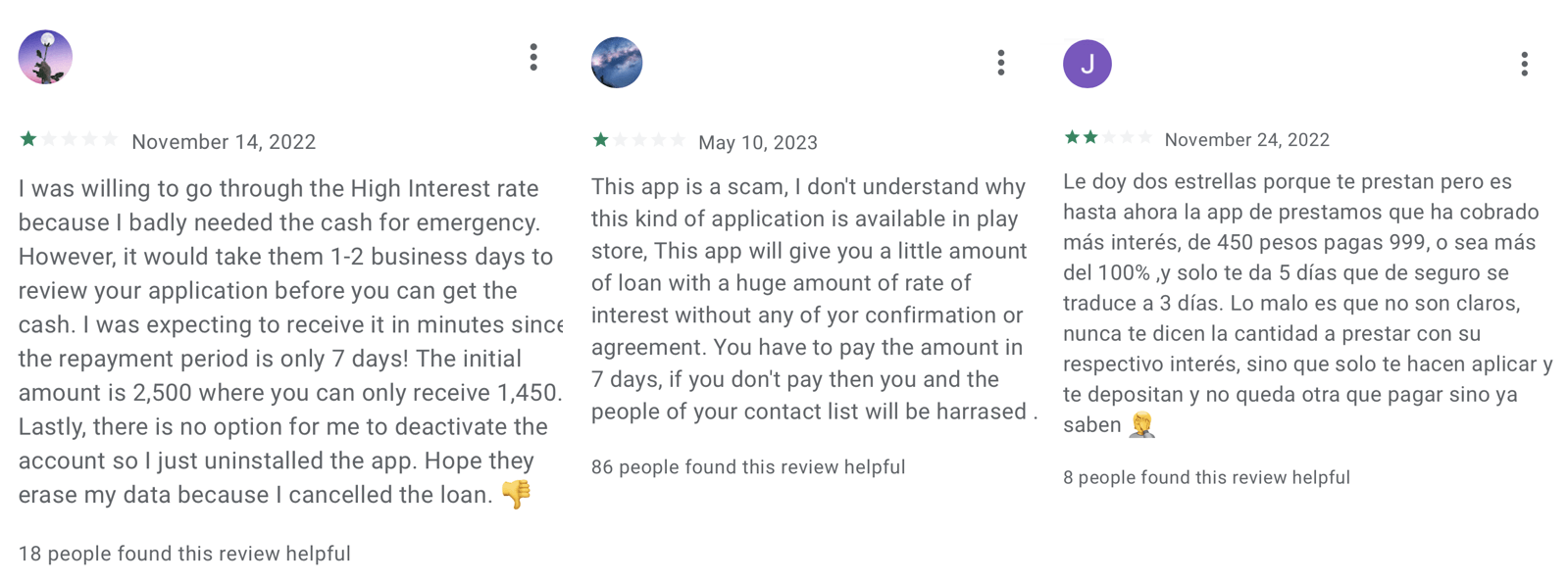

Po zainstalowaniu takiej aplikacji i zebraniu danych osobowych oszuści aplikacji zaczynają nękać i szantażować swoje ofiary, aby dokonały płatności, nawet jeśli – jak wynika z recenzji – użytkownik nie wnioskował o pożyczkę lub złożył wniosek, ale pożyczka nie została udzielona. zatwierdzony. Praktyki takie zostały opisane w recenzjach tych aplikacji na Facebooku i Google Play, jak pokazano na Rysunku 11 (wspominając nawet o groźbach śmierci), Rysunku 12 (częściowe tłumaczenie maszynowe: Czy dług, który masz, jest wart spokoju Twojego i Twoich bliskich? swoich bliskich?… Czy naprawdę chcesz narażać swoje bezpieczeństwo?… Czy jesteś gotowy ponieść konsekwencje? Możesz wpaść w wiele problemów, uniknąć przykrych doświadczeń dla siebie i bliskich.) oraz Rysunek 13 .

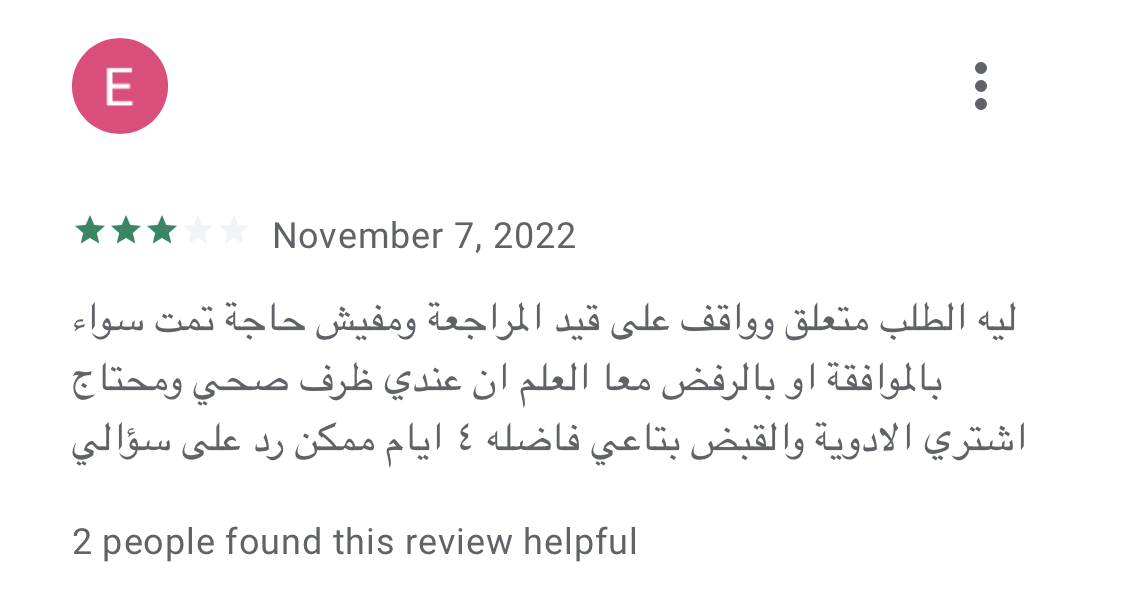

Oprócz gromadzenia danych i szantażu usługi te stanowią formę współczesnej lichwy cyfrowej, która polega na naliczaniu nadmiernych stóp procentowych pożyczek, wykorzystywaniu bezbronnych osób mających pilne potrzeby finansowe lub pożyczkobiorców, którzy mają ograniczony dostęp do głównego nurtu usług finansowych. instytucje. Jeden z użytkowników wystawił negatywną recenzję (pokazaną na rysunku 14) aplikacji SpyLoan nie dlatego, że go nękała, ale dlatego, że minęły już cztery dni od złożenia wniosku o pożyczkę, ale nic się nie wydarzyło i potrzebował pieniędzy na leki.

Lichwa jest powszechnie postrzegana jako na tyle nieetyczna, że jest potępiana w różnych tekstach religijnych i jest regulowana przepisami prawa mającymi na celu ochronę pożyczkobiorców przed takimi drapieżnymi praktykami. Należy jednak pamiętać, że standardowa umowa pożyczki nie jest uważana za lichwę, jeśli oprocentowanie jest ustalone na rozsądnej stopie i jest zgodne z wytycznymi prawnymi.

Przyczyny szybkiego wzrostu

Istnieje kilka powodów szybkiego rozwoju aplikacji SpyLoan. Po pierwsze, twórcy tych aplikacji czerpią inspirację z udanych usług FinTech (technologii finansowych), które wykorzystują technologię w celu świadczenia usprawnionych i przyjaznych dla użytkownika usług finansowych. Wiadomo, że aplikacje i platformy FinTech zakłócają tradycyjny przemysł finansowy, oferując wygodę pod względem dostępności, umożliwiając ludziom w przyjazny dla użytkownika sposób wykonywanie różnych czynności finansowych w dowolnym miejscu i czasie, korzystając wyłącznie ze smartfonów. Natomiast jedyne, co zakłócają aplikacje SpyLoan, to zaufanie do technologii, instytucji finansowych i podobnych podmiotów.

Inną przyczynę ich wzrostu odnotowano w Analiza Zimperium tego, jak szkodliwi aktorzy wykorzystali platformę Flutter i wykorzystali ją do opracowania złośliwych aplikacji pożyczkowych. Flutter to zestaw programistyczny typu open source (SDK) przeznaczony do tworzenia aplikacji wieloplatformowych, które mogą działać na różnych platformach, takich jak Android, iOS, Internet i Windows. Od swojej premiery w grudniu 2018 r. Flutter odegrał znaczącą rolę w ułatwianiu rozwoju nowych aplikacji mobilnych i wprowadzaniu ich na rynek.

Chociaż tylko twórcy aplikacji mogą z całą pewnością potwierdzić, czy używali Fluttera do programowania swoich aplikacji lub ich części, spośród 17 aplikacji, które zgłosiliśmy Google, trzy z nich zawierają biblioteki lub .strzałka rozszerzenia, które nawiązują do języka programowania Dart firmy Flutter. Oznacza to, że przynajmniej część atakujących korzysta z łagodnych narzędzi innych firm, aby ułatwić rozwój swoich złośliwych aplikacji.

Zwodnicze techniki komunikacji

Złośliwe aplikacje pożyczkowe często wykorzystują sformułowania i elementy projektu, które bardzo przypominają legalne aplikacje pożyczkowe. To zamierzone podobieństwo utrudnia typowym użytkownikom określenie autentyczności aplikacji, zwłaszcza gdy w grę wchodzą warunki finansowe i prawne. Zwodnicza komunikacja wykorzystywana przez te aplikacje jest podzielona na kilka warstw.

Oficjalny opis Google Play

Aby móc wejść do Google Play i opublikować się na platformie, wszystkie przeanalizowane przez nas aplikacje SpyLoan podały opis, który w większości wydaje się być zgodny nie tylko z wymogami Google Play, ale także zdaje się obejmować lokalne przepisy prawne żądania; niektóre aplikacje podawały się nawet za zarejestrowane niebankowe firmy finansowe. Jednakże rzeczywiste transakcje i praktyki biznesowe – jak wynika z opinii użytkowników i innych raportów – stosowane przez twórców tych aplikacji nie spełniały wyraźnie określonych przez nich standardów.

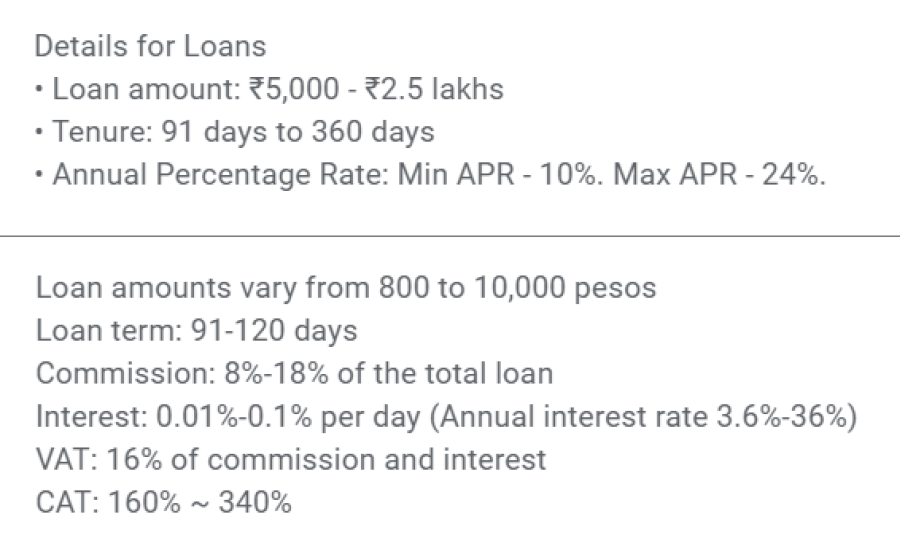

Ogólnie rzecz biorąc, aplikacje SpyLoan otwarcie określają, jakie uprawnienia są wymagane, twierdzą, że mają odpowiednią licencję i podają zakres rocznej stopy procentowej (która zawsze mieści się w granicach prawnych określonych przez lokalne przepisy dotyczące lichwy lub podobne przepisy). Roczna stopa procentowa (APR) opisuje i obejmuje stopę procentową oraz określone opłaty lub obciążenia związane z pożyczką, takie jak opłaty za zainicjowanie, opłaty manipulacyjne lub inne opłaty finansowe. W wielu krajach jest ona prawnie ograniczona i na przykład w przypadku firm pożyczkowych w USA Google ograniczył RRSO do 36%.

Całkowity roczny koszt (TAC lub CAT – costo roczna suma – w języku hiszpańskim) wykracza poza RRSO i obejmuje nie tylko oprocentowanie i opłaty, ale także inne koszty, takie jak składki ubezpieczeniowe czy dodatkowe wydatki związane z pożyczką. TAC zapewnia zatem pożyczkobiorcom dokładniejsze oszacowanie całkowitego zaangażowania finansowego wymaganego w ramach pożyczki, łącznie ze wszystkimi związanymi z tym kosztami. Ponieważ niektóre kraje Ameryki Łacińskiej wymagają od dostawców pożyczek ujawniania TAC, aplikacje SpyLoan sprzedawane w tym regionie ujawniły naprawdę wysoki koszt ich pożyczek przy TAC pomiędzy 160% a 340%, jak pokazano na rysunku 15.

Opisy aplikacji uwzględniały także okres spłaty pożyczek osobistych, który jest ustalany przez pożyczkodawcę i zgodnie z warunkami Google Polityka dotycząca usług finansowych nie można ustawić na 60 dni lub mniej. Okres kredytowania oznacza okres, w którym oczekuje się, że pożyczkobiorca spłaci pożyczkodawcy pożyczkę i wszystkie powiązane koszty. Aplikacje, które przeanalizowaliśmy, miały okres obowiązywania od 91 do 360 dni (patrz rysunek 15); jednak klienci przekazujący opinie w Google Play (patrz rysunek 16) skarżyli się, że czas trwania usługi był znacznie krótszy, a zainteresowanie duże. Jeśli spojrzymy na trzeci przykład w informacji zwrotnej na rysunku 16, odsetki (549 peso) były wyższe niż rzeczywista pożyczka (450 peso), a pożyczka wraz z odsetkami (999 peso) musiała zostać spłacona w ciągu 5 dni, naruszając tym samym zasady Google dotyczące okresu wypożyczenia.

Polityka prywatności

Ponieważ jest to wymagane przez Zasady dla programistów Google Play, i zgodnie z Standardy „Poznaj swojego klienta” (KYC)., programiści, którzy chcą umieścić swoje aplikacje w Google Play, muszą udostępnić ważną i łatwo dostępną politykę prywatności. Niniejsza polityka musi obejmować takie aspekty, jak rodzaje gromadzonych danych, sposób ich wykorzystania, komu można je udostępniać, stosowane środki bezpieczeństwa w celu ochrony danych użytkowników oraz sposób, w jaki użytkownicy mogą wykonywać swoje prawa dotyczące swoich danych. Przypomina to wytyczne KYC, które wymagają przejrzystości w zakresie wykorzystania i ochrony danych. Wymagania KYC dotyczące gromadzenia danych zazwyczaj obejmują gromadzenie danych osobowych, takich jak imię i nazwisko, data urodzenia, adres, dane kontaktowe oraz numer identyfikacyjny lub dokument wydany przez rząd. W kontekście usług finansowych może to również obejmować gromadzenie danych na temat statusu zatrudnienia, źródła dochodów, historii kredytowej i innych informacji istotnych dla oceny zdolności kredytowej.

Mimo że polityka prywatności jest dokumentem prawnym, można ją wygenerować automatycznie w bardzo łatwy sposób – istnieje wiele bezpłatnych generatorów polityki prywatności, które mogą wygenerować taki dokument po wprowadzeniu przez twórcę aplikacji podstawowych danych, takich jak nazwa aplikacji, stojąca za nią firma oraz dane gromadzone przez aplikację. Oznacza to, że stworzenie polityki prywatności, która wydaje się autentyczna dla przeciętnego człowieka, jest dość proste.

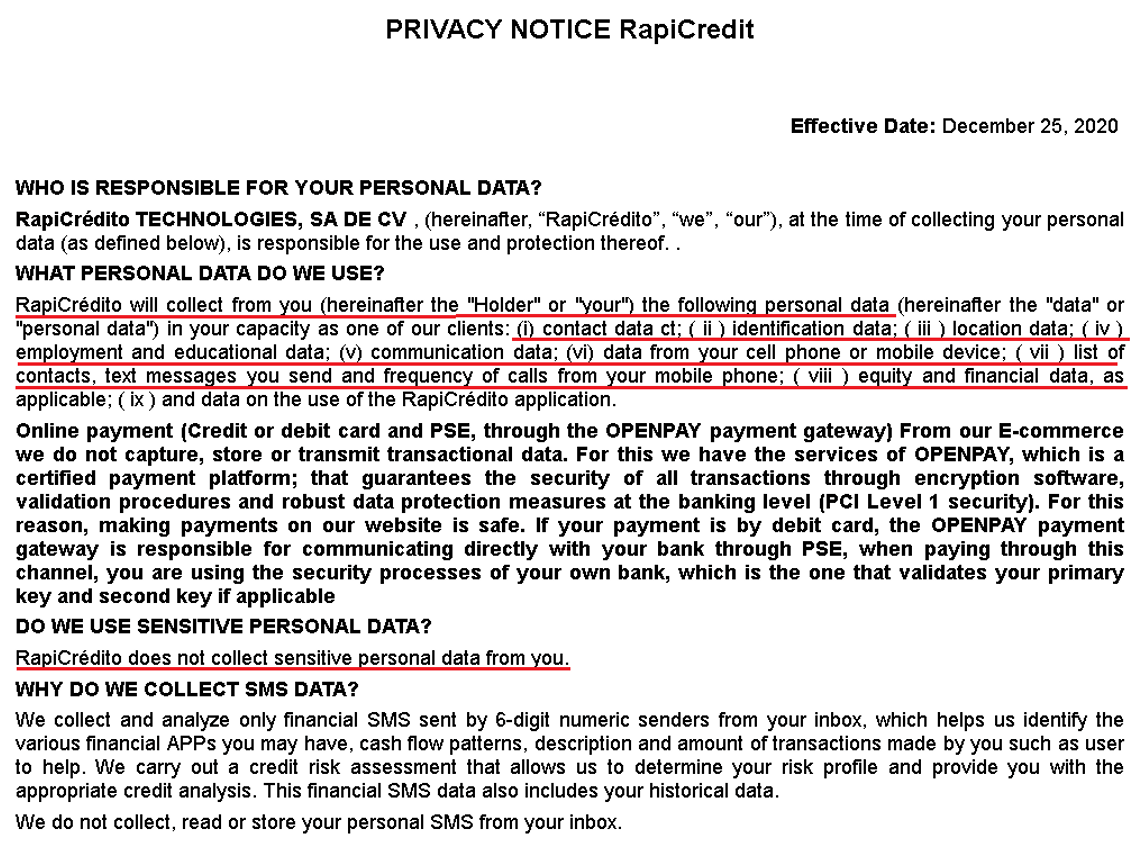

W przeciwieństwie do norm KYC, zidentyfikowane przez nas aplikacje SpyLoan stosowały oszukańcze taktyki w swoich politykach prywatności. Twierdzili, że potrzebują pozwolenia na dostęp do plików multimedialnych „w celu przeprowadzenia oceny ryzyka”, pozwolenia na przechowywanie „aby pomóc w przesłaniu dokumentów”, dostępu do danych SMS, które, jak twierdzili, są powiązane wyłącznie z transakcjami finansowymi, „aby właściwie Cię zidentyfikować”, dostępu do kalendarza „w celu zaplanuj odpowiednią datę płatności i odpowiednie przypomnienia”, pozwolenie na aparat, „aby pomóc użytkownikom przesyłać wymagane dane zdjęć” i uprawnienia do rejestrowania połączeń, „aby potwierdzić, że nasza aplikacja jest zainstalowana na Twoim telefonie”. W rzeczywistości, zgodnie ze standardami KYC, weryfikację tożsamości i ocenę ryzyka można przeprowadzić przy użyciu znacznie mniej inwazyjnych metod gromadzenia danych. Jak wspomnieliśmy wcześniej, zgodnie z polityką prywatności tych aplikacji, jeśli te uprawnienia nie zostaną przyznane aplikacji, usługa, a co za tym idzie, pożyczka nie zostanie świadczona. Prawda jest taka, że te aplikacje nie potrzebują wszystkich tych uprawnień, ponieważ wszystkie te dane można przesłać do aplikacji za jednorazowym zezwoleniem, które ma dostęp tylko do wybranych zdjęć i dokumentów, a nie do wszystkich, żądanie kalendarza może zostanie przesłany do pożyczkobiorcy e-mailem, a zgoda na dostęp do rejestrów połączeń jest zupełnie niepotrzebna.

Niektóre polityki prywatności zostały sformułowane w niezwykle sprzeczny sposób. Z jednej strony podali oszukańcze powody gromadzenia danych osobowych, z drugiej strony twierdzili, że nie są gromadzone żadne wrażliwe dane osobowe, jak pokazano na rys. 17. Jest to sprzeczne ze standardami KYC, które wymagają uczciwej i przejrzystej komunikacji na temat gromadzenia danych i użytkowania, w tym określonych typów danych wymienionych wcześniej.

Uważamy, że prawdziwym celem tych uprawnień jest szpiegowanie użytkowników tych aplikacji oraz nękanie i szantażowanie ich oraz ich kontaktów.

Inna polityka prywatności ujawniła, że aplikacją udzielającą pożyczek dla Egipcjan obsługuje SIMPAN PINJAM GEMILANG SEJAHTERA MANDIRI. Według egipskiego Urzędu Generalnego ds. Inwestycji i Wolnych Obszarów Celnych żadna taka spółka nie jest zarejestrowana w Egipcie; znaleźliśmy go jednak na lista kilkudziesięciu nielegalnych platform pożyczkowych typu peer-to-peer przed którymi ostrzegała indonezyjska grupa zadaniowa ds. ostrzegania inwestycyjnego w styczniu 2021 r.

Podsumowując, choć te aplikacje SpyLoan technicznie spełniają wymogi posiadania polityki prywatności, ich praktyki wyraźnie wykraczają poza zakres gromadzenia danych niezbędnych do świadczenia usług finansowych i przestrzegania standardów bankowych KYC. Zgodnie z przepisami KYC legalne aplikacje pożyczkowe żądają jedynie danych osobowych niezbędnych do weryfikacji tożsamości i zdolności kredytowej, a nie żądają dostępu do niepowiązanych danych, takich jak pliki multimedialne czy wpisy w kalendarzu. Ogólnie rzecz biorąc, ważne jest, aby użytkownicy rozumieli swoje prawa i zachowywali ostrożność w zakresie uprawnień udzielanych dowolnej aplikacji. Obejmuje to świadomość standardów określonych przez regulacje bankowe KYC, które mają na celu nie tylko ochronę instytucji finansowych przed oszustwami i innymi nielegalnymi działaniami, ale także danych osobowych i transakcji finansowych ich użytkowników.

Witryny

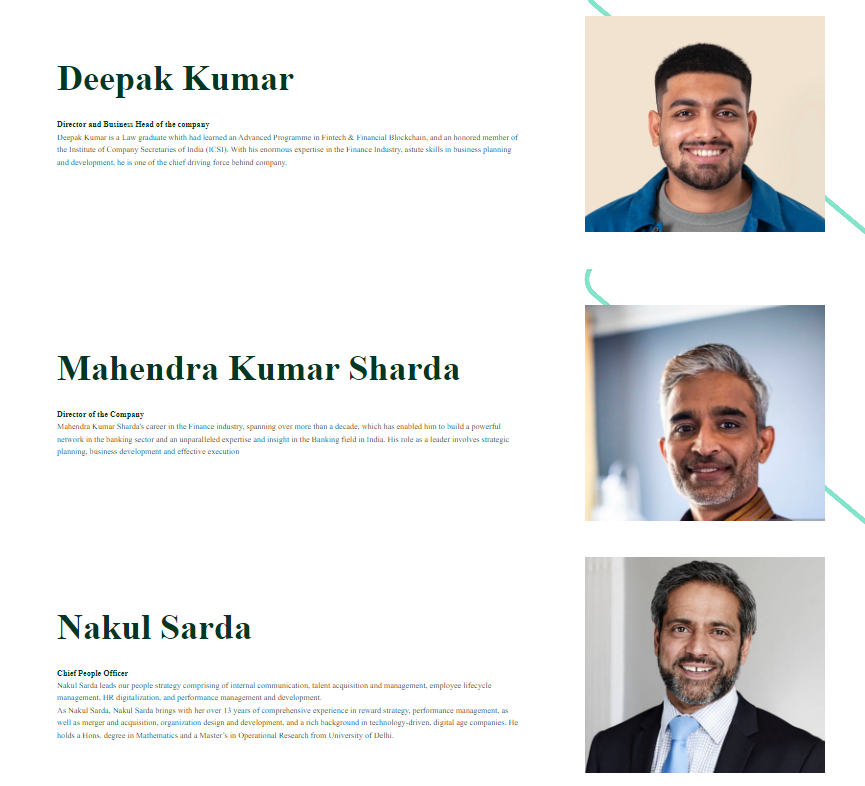

Niektóre z tych aplikacji miały oficjalne strony internetowe, które pomagały stworzyć iluzję uznanego dostawcy pożyczek osobistych skupionego na kliencie, zawierały link do Google Play oraz inne, głównie ogólne i proste informacje, podobne do opisu udostępnionego przez programistę w Google Play , zanim aplikacja została usunięta. Zwykle nie ujawniali nazwy firmy stojącej za aplikacją. Jednak jedna z kilku przeanalizowanych przez nas stron internetowych poszła dalej i zawierała szczegółowe informacje na temat wolnych stanowisk pracy, zdjęcia wygodnego środowiska biurowego oraz zdjęcia Zarządu – wszystkie te informacje zostały skradzione z innych stron internetowych.

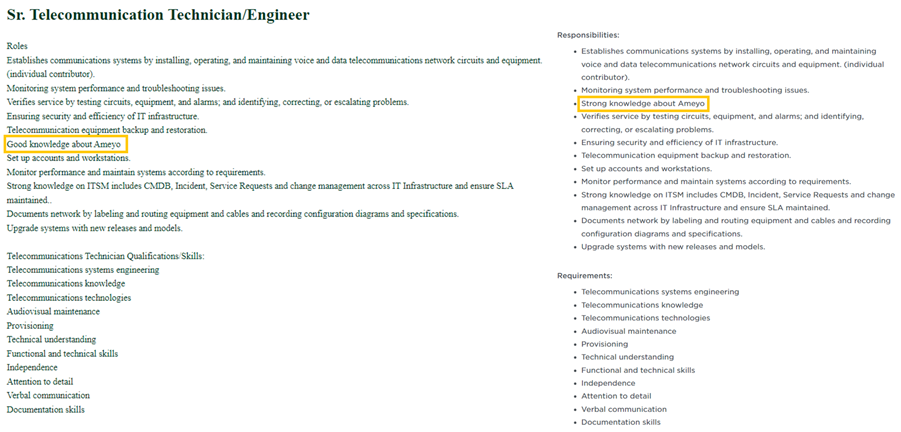

Oferty pracy były kopiowane z innych firm i redagowane jedynie w niewielkim stopniu. W tym skopiowanym Instahyre, platformy rekrutacyjnej z siedzibą w Indiach i pokazanej na Rysunku 18, jedynie wiersz „Dobra wiedza o Ameyo” został przeniesiony w inne miejsce w tekście.

Trzy obrazy środowiska biurowego przedstawione na rysunku 19 zostały skopiowane z dwóch firm – pochodzą zdjęcia biura i boiska Zapłać za pomocą pierścienia, indyjska aplikacja płatnicza, z której korzystają miliony klientów, a zdjęcie zespołu pochodzi z: The Better India, indyjska platforma mediów cyfrowych.

Członkowie Zarządu odpowiadają nazwom które były powiązane z firmą twierdzącą, że stoi za tą konkretną aplikacją, ale zdjęcia użyte w witrynie (pokazane na rysunku 20) przedstawiały trzy różne modele zdjęć stockowych, a w witrynie nie podano, że obrazy te miały charakter poglądowy wyłącznie do celów.

Chociaż łatwo jest wyszukać w Google źródło tych zdjęć w przeglądarce na komputerze, należy pamiętać, że na telefonie jest to znacznie trudniejsze. Jak już wcześniej zauważyliśmy, dostawcy tych aplikacji skupiają się wyłącznie na potencjalnych pożyczkobiorcach, którzy chcą skorzystać z telefonu komórkowego w celu uzyskania pożyczki.

Legalne i złośliwe aplikacje pożyczkowe – jak je rozróżnić

Jak wspomniano w sekcji Zwodnicze techniki komunikacji, nawet jeśli aplikacja lub stojąca za nią firma podaje, że jest zatwierdzonym pożyczkodawcą, nie gwarantuje to automatycznie jej legalności ani praktyk etycznych – nadal może oszukać potencjalnych klientów, stosując zwodnicze taktyki i wprowadzające w błąd informacje o warunkach kredytu. Jak wspomniał Uważaj, ubieganie się o pożyczkę w uznanych instytucjach może wydawać się najlepszą radą dla potencjalnych pożyczkobiorców, ale aplikacje SpyLoan naprawdę utrudniają odróżnienie ich od standardowych organizacji finansowych, a niektórzy pożyczkobiorcy nie mają dostępu do tradycyjnych podmiotów finansowych. Do aplikacji pożyczkowych należy zatem podchodzić ostrożnie i podejmować dodatkowe kroki, aby zapewnić ich wiarygodność, gdyż ich instalacja może mieć bardzo negatywny wpływ na sytuację finansową pożyczkobiorcy.

Do wykrycia złośliwej aplikacji pożyczkowej powinno wystarczyć korzystanie z oficjalnych źródeł i korzystanie z aplikacji zabezpieczającej; istnieją jednak dodatkowe kroki, które użytkownicy mogą zastosować, aby się zabezpieczyć:

- Trzymaj się oficjalnych źródeł

Użytkownicy Androida powinni unikać instalowania aplikacji wypożyczonych z nieoficjalnych źródeł i zewnętrznych sklepów z aplikacjami i trzymać się zaufanych platform, takich jak Google Play, które wdrażają procesy sprawdzania aplikacji i środki bezpieczeństwa. Chociaż nie gwarantuje to pełnej ochrony, zmniejsza ryzyko natknięcia się na oszukańcze aplikacje pożyczkowe. - Użyj aplikacji zabezpieczającej

Niezawodna aplikacja zabezpieczająca na Androida chroni użytkownika przed złośliwymi aplikacjami pożyczkowymi i złośliwym oprogramowaniem. Aplikacje zabezpieczające zapewniają dodatkową warstwę ochrony, skanując i identyfikując potencjalnie szkodliwe aplikacje, wykrywając złośliwe oprogramowanie i ostrzegając użytkowników o podejrzanych działaniach. Złośliwe aplikacje pożyczkowe wspomniane w tym poście są wykrywane przez produkty ESET jako Android/SpyLoan, Android/Spy.KreditSpy lub wariant Android/Spy.Agent. - Kontrola przeglądowa

Podczas pobierania aplikacji z Google Play należy zwracać szczególną uwagę na opinie użytkowników (mogą one nie być dostępne w nieoficjalnych sklepach). Należy mieć świadomość, że pozytywne recenzje mogą zostać sfałszowane lub nawet wyłudzone od poprzednich ofiar, aby zwiększyć wiarygodność oszukańczych aplikacji. Zamiast tego pożyczkobiorcy powinni skupić się na negatywnych recenzjach i dokładnie ocenić obawy zgłaszane przez użytkowników, ponieważ mogą one ujawnić ważne informacje, takie jak taktyka wyłudzeń i faktyczne koszty pobierane przez pożyczkodawcę. - Polityka prywatności i badanie dostępu do danych

Przed zainstalowaniem aplikacji pożyczkowej użytkownicy powinni zapoznać się z jej polityką prywatności, jeśli jest ona dostępna. Ten dokument często zawiera cenne informacje o tym, jak aplikacja uzyskuje dostęp do poufnych informacji i je przechowuje. Oszuści mogą jednak stosować zwodnicze klauzule lub niejasny język, aby nakłonić użytkowników do udzielenia niepotrzebnych uprawnień lub udostępnienia danych osobowych. Podczas instalacji należy zwrócić uwagę na dane, do których aplikacja żąda dostępu i zastanowić się, czy żądane dane są niezbędne do działania aplikacji pożyczkowej, takie jak kontakty, wiadomości, zdjęcia, pliki i wydarzenia w kalendarzu. - Jeśli zapobieganie nie działa

Istnieje kilka możliwości szukania pomocy i podjęcia działań, jeśli padną ofiarą cyfrowych lichwiarzy. Ofiary powinny zgłosić zdarzenie organom ścigania w swoim kraju lub odpowiednim organom prawnym, skontaktować się z agencjami ochrony konsumentów i powiadomić instytucję regulującą warunki pożyczek prywatnych; w większości krajów jest to bank narodowy lub jego odpowiednik. Im więcej ostrzeżeń otrzymają te instytucje, tym większe jest prawdopodobieństwo, że podejmą działania. Jeśli fałszywą aplikację pożyczkową uzyskano za pośrednictwem Google Play, osoby fizyczne mogą zwrócić się o pomoc do pomocy technicznej Google Play, gdzie mogą zgłosić aplikację i poprosić o usunięcie powiązanych z nią danych osobowych. Należy jednak pamiętać, że dane mogły już zostać wyodrębnione na serwer kontroli i kontroli osoby atakującej.

Wnioski

Nawet po kilku usunięciach aplikacji SpyLoan wciąż trafiają do Google Play i służą jako ważne przypomnienie o ryzyku, na jakie narażają się pożyczkobiorcy poszukujący usług finansowych w Internecie. Te złośliwe aplikacje wykorzystują zaufanie, jakie użytkownicy pokładają w legalnych firmach pożyczkowych, wykorzystując wyrafinowane techniki do oszukiwania i kradzieży bardzo szerokiego zakresu danych osobowych.

Bardzo ważne jest, aby użytkownicy zachowywali ostrożność, sprawdzali autentyczność dowolnej aplikacji lub usługi finansowej i polegali na zaufanych źródłach. Pozostając na bieżąco i zachowując czujność, użytkownicy mogą lepiej chronić się przed staniem się ofiarą takich zwodniczych schematów.

W przypadku jakichkolwiek pytań dotyczących naszych badań opublikowanych na WeLiveSecurity, prosimy o kontakt pod adresem groźba intel@eset.com.

ESET Research oferuje prywatne raporty analityczne APT i strumienie danych. W przypadku jakichkolwiek pytań dotyczących tej usługi odwiedź stronę Analiza zagrożeń firmy ESET strona.

IoC

Akta

|

SHA-1 |

Nazwa pliku |

Wykrywanie |

Opis |

|

136067AC519C23EF7B9E8EB788D1F5366CCC5045 |

com.aa.kredit.android.apk |

Android/SpyLoan.AN |

Szkodliwe oprogramowanie SpyLoan. |

|

C0A6755FF0CCA3F13E3C9980D68B77A835B15E89 |

com.amorcash.credito.prestamo.apk |

Android/SpyLoan.BE |

Szkodliwe oprogramowanie SpyLoan. |

|

0951252E7052AB86208B4F42EB61FC40CA8A6E29 |

com.app.lo.go.apk |

Android/Spy.Agent.CMO |

Szkodliwe oprogramowanie SpyLoan. |

|

B4B43FD2E15FF54F8954BAC6EA69634701A96B96 |

com.cashwow.cow.eg.apk |

Android/Spy.Agent.EY |

Szkodliwe oprogramowanie SpyLoan. |

|

D5104BB07965963B1B08731E22F00A5227C82AF5 |

com.dinero.profin.prestamo.credito.credit.credibus.loan.efectivo.cash.apk |

Android/Spy.Agent.CLK |

Szkodliwe oprogramowanie SpyLoan. |

|

F79D612398C1948DDC8C757F9892EFBE3D3F585D |

com.flashloan.wsft.apk |

Android/Spy.Agent.CNB |

Szkodliwe oprogramowanie SpyLoan. |

|

C0D56B3A31F46A7C54C54ABEE0B0BBCE93B98BBC |

com.guayaba.cash.okredito.mx.tala.apk |

Android/Spy.Agent.CLK |

Szkodliwe oprogramowanie SpyLoan. |

|

E5AC364C1C9F93599DE0F0ADC2CF9454F9FF1534 |

com.loan.cash.credit.tala.prestmo.fast.branch.mextamo.apk |

Android/SpyLoan.EZ |

Szkodliwe oprogramowanie SpyLoan. |

|

9C430EBA0E50BD1395BB2E0D9DDED9A789138B46 |

com.mlo.xango.apk |

Android/Spy.Agent.CNA |

Szkodliwe oprogramowanie SpyLoan. |

|

6DC453125C90E3FA53988288317E303038DB3AC6 |

com.mmp.optima.apk |

Android/Spy.Agent.CQX |

Szkodliwe oprogramowanie SpyLoan. |

|

532D17F8F78FAB9DB953970E22910D17C14DDC75 |

com.mxolp.postloan.apk |

Android/Spy.KreditSpy.E |

Szkodliwe oprogramowanie SpyLoan. |

|

720127B1920BA8508D0BBEBEA66C70EF0A4CBC37 |

com.okey.prestamo.apk |

Android/Spy.Agent.CNA |

Szkodliwe oprogramowanie SpyLoan. |

|

2010B9D4471BC5D38CD98241A0AB1B5B40841D18 |

com.shuiyiwenhua.gl.apk |

Android/Spy.KreditSpy.C |

Szkodliwe oprogramowanie SpyLoan. |

|

892CF1A5921D34F699691A67292C1C1FB36B45A8 |

com.swefjjghs.weejteop.apk |

Android/SpyLoan.EW |

Szkodliwe oprogramowanie SpyLoan. |

|

690375AE4B7D5D425A881893D0D34BB63462DBBF |

com.truenaira.cashloan.moneycredit.apk |

Android/SpyLoan.FA |

Szkodliwe oprogramowanie SpyLoan. |

|

1F01654928FC966334D658244F27215DB00BE097 |

king.credit.ng.apk |

Android/SpyLoan.AH |

Szkodliwe oprogramowanie SpyLoan. |

|

DF38021A7B0B162FA661DB9D390F038F6DC08F72 |

om.sc.safe.credit.apk |

Android/Spy.Agent.CME |

Szkodliwe oprogramowanie SpyLoan. |

Sieć

|

IP |

Domena |

Dostawca hostingu |

Pierwszy widziany |

Szczegóły |

|

3.109.98[.]108 |

pss.aakredit[.]in |

Amazon.com, Inc. |

2023-03-27 |

Serwer C&C. |

|

35.86.179[.]229 |

www.guayabacash[.]com |

Amazon.com, Inc. |

2021-10-17 |

Serwer kontroli i kontroli. |

|

35.158.118[.]139 |

np.easycredit-app[.]com |

Amazon.com, Inc. |

2022-11-26 |

Serwer C&C. |

|

43.225.143[.]80 |

ag.ahymvoxxg[.]com |

CHMURY HUAWEI |

2022-05-28 |

Serwer C&C. |

|

47.56.128[.]251 |

hwpamjvk.whcashph[.]com |

Alibaba (USA) Technology Co., Ltd. |

2020-01-22 |

Serwer C&C. |

|

47.89.159[.]152 |

qt.qtzhreop[.]com |

Alibaba (USA) Technology Co., Ltd. |

2022-03-22 |

Serwer C&C. |

|

47.89.211[.]3 |

rest.bhvbhgvh[.]spacja |

Alibaba (USA) Technology Co., Ltd. |

2021-10-26 |

Serwer C&C. |

|

47.91.110[.]22 |

la6gd.cashwow[.]club |

Alibaba (USA) Technology Co., Ltd. |

2022-10-28 |

Serwer C&C. |

|

47.253.49[.]18 |

mpx.mpxoptim[.]com |

Alibaba (USA) Technology Co., Ltd. |

2023-04-24 |

Serwer C&C. |

|

47.253.175[.]81 |

oy.oyeqctus[.]com |

ALICLOUD-US |

2023-01-27 |

Serwer C&C. |

|

47.254.33[.]250 |

iu.iuuaufbt[.]com |

Alibaba (USA) Technology Co., Ltd. |

2022-03-01 |

Serwer C&C. |

|

49.0.193[.]223 |

kk.softheartlend2[.]com |

IRT-HIPL-SG |

2023-01-28 |

Serwer C&C. |

|

54.71.70[.]186 |

www.credibusco[.]com |

Amazon.com, Inc. |

2022-03-26 |

Serwer C&C. |

|

104.21.19[.]69 |

cy.amorcash[.]com |

Cloudflare, Inc. |

2023-01-24 |

Serwer C&C. |

|

110.238.85[.]186 |

api.yumicash[.]com |

CHMURY HUAWEI |

2020-12-17 |

Serwer C&C. |

|

152.32.140[.]8 |

app.truenaira[.]co |

IRT-UCLOUD-HK |

2021-10-18 |

Serwer C&C. |

|

172.67.131[.]223 |

apitai.coccash[.]com |

Cloudflare, Inc. |

2021-10-21 |

Serwer C&C. |

Techniki SKOŚNE ATT&CK

Ten stół został zbudowany przy użyciu wersja 13 ramy MITER ATT&CK.

|

Taktyka |

ID |

Imię |

Opis |

|

odkrycie |

Wykrywanie oprogramowania |

SpyLoan może uzyskać listę zainstalowanych aplikacji. |

|

|

Wykrywanie plików i katalogów |

SpyLoan wyświetla listę dostępnych zdjęć w pamięci zewnętrznej i wyodrębnia informacje Exif. |

||

|

Wykrywanie konfiguracji sieci systemu |

SpyLoan wyodrębnia IMEI, IMSI, adres IP, numer telefonu i kraj. |

||

|

Wykrywanie informacji o systemie |

SpyLoan wyodrębnia informacje o urządzeniu, w tym numer seryjny karty SIM, identyfikator urządzenia i typowe informacje o systemie. |

||

|

Collection |

Śledzenie lokalizacji |

SpyLoan śledzi lokalizację urządzenia. |

|

|

Chronione dane użytkownika: wpisy kalendarza |

SpyLoan wyodrębnia wydarzenia z kalendarza. |

||

|

Chronione dane użytkownika: dzienniki połączeń |

SpyLoan wyodrębnia dzienniki połączeń. |

||

|

Chronione dane użytkownika: lista kontaktów |

SpyLoan wyodrębnia listę kontaktów. |

||

|

Chronione dane użytkownika: wiadomości SMS |

SpyLoan wyodrębnia wiadomości SMS. |

||

|

Dowodzenia i kontroli |

Protokół warstwy aplikacji: protokoły internetowe |

SpyLoan używa protokołu HTTPS do komunikacji ze swoim serwerem C&C. |

|

|

Szyfrowany kanał: kryptografia symetryczna |

SpyLoan używa AES do szyfrowania swojej komunikacji. |

||

|

Exfiltracja |

Eksfiltracja przez kanał C2 |

SpyLoan eksfiltruje dane za pomocą protokołu HTTPS. |

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/eset-research/beware-predatory-fintech-loan-sharks-use-android-apps-reach-new-depths/

- :ma

- :Jest

- :nie

- :Gdzie

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 19

- 1

- 20

- 2018

- 2020

- 2021

- 2022

- 2023

- 225

- 24

- 30

- 32

- 35%

- 360

- 60

- 67

- 7

- 8

- 9

- 91

- a

- Zdolny

- O nas

- Akceptuj

- dostęp

- dostępność

- dostępny

- realizowane

- Stosownie

- Konto

- Konta

- dokładny

- w poprzek

- Działania

- aktywny

- aktywnie

- zajęcia

- aktorzy

- rzeczywisty

- faktycznie

- Dodatkowy

- do tego

- adres

- zaawansowany

- Korzyść

- Rada

- AES

- Afryka

- Po

- ponownie

- przed

- agencje

- Agent

- Umowa

- przed

- zmierzać

- Cele

- pokrewny

- Alarm

- Alarmy

- Wszystkie kategorie

- Alians

- Pozwalać

- już

- również

- Chociaż

- zawsze

- Ameryka

- amerykański

- wśród

- an

- analizowane

- i

- android

- roczny

- Inne

- każdy

- nigdzie

- Aplikacja

- App Store

- pojawia się

- Apple

- Aplikacja Apple

- Apple App Store

- Zastosowanie

- aplikacje

- stosowany

- Aplikuj

- Stosowanie

- podejście

- zatwierdzenie

- zatwierdzony

- mobilne i webowe

- kwiecień

- APT

- SĄ

- na około

- AS

- Azja

- pytanie

- aspekt

- aspekty

- oceniając

- oszacowanie

- Wsparcie

- powiązany

- At

- Uwaga

- przyciągnięcie

- atrakcyjny

- autentyczność

- Władze

- władza

- automatycznie

- dostępny

- aleje

- średni

- uniknąć

- świadomy

- świadomość

- z powrotem

- Łazienka

- Bank

- Bankowość

- baza

- na podstawie

- podstawowy

- BE

- stał

- bo

- być

- zanim

- Początek

- zachowanie

- za

- jest

- uwierzyć

- BEST

- Ulepsz Swój

- pomiędzy

- Strzec się

- Poza

- narodziny

- Szantaż

- deska

- Rada dyrektorów

- POŻYCZONY

- pożyczający

- pożyczkobiorców

- obie

- Oddział

- branding

- szeroki

- przeglądarka

- przeglądarki

- Budowanie

- wybudowany

- biznes

- praktyki biznesowe

- ale

- by

- Kalendarz

- wezwanie

- oprawa ołowiana witrażu

- aparat fotograficzny

- Kampania

- CAN

- Może uzyskać

- Kanada

- nie może

- zdolny

- Kartki okolicznosciowe

- ostrożnie

- prowadzone

- walizka

- Etui

- Gotówka

- CAT

- zapasy

- ostrożność

- ostrożny

- pewien

- pewność

- duża szansa,

- zmieniony

- Zmiany

- Kanał

- kanały

- naładowany

- Opłaty

- ładowanie

- roszczenie

- twierdził,

- twierdząc,

- roszczenia

- wyraźnie

- Zamknij

- dokładnie

- CO

- kod

- Kody

- Zbieranie

- kolekcja

- Collective

- zbiorowo

- Kolumbia

- COM

- połączony

- wygodny

- zobowiązanie

- wspólny

- komunikować

- Komunikacja

- Komunikacja

- Firmy

- sukcesy firma

- porównanie

- zmuszony

- skarg

- kompletny

- całkowicie

- wykonania

- Obawy

- konkluzja

- Skazany

- Prowadzenie

- systemu

- Potwierdzać

- Konsekwencje

- za

- konsument

- Ochrona konsumenta

- skontaktuj się

- łączność

- zawierać

- zawarte

- zawiera

- kontekst

- nadal

- kontrast

- kontrola

- wygoda

- Koszty:

- Koszty:

- mógłby

- kraje

- kraj

- specyficzne dla kraju

- pokrywa

- Stwórz

- Wiarygodność

- kredyt

- istotny

- klient

- Klientów

- DART

- dane

- dostęp do danych

- Data

- Dni

- Śmierć

- Dług

- grudzień

- dedykowane

- Obrona

- opóźnienie

- Kreowanie

- wymagania

- wdrażane

- Głębokości

- opisać

- opisane

- opis

- Wnętrze

- zaprojektowany

- stacjonarny

- szczegółowe

- detale

- wykryć

- wykryte

- Wykrywanie

- Ustalać

- rozwijać

- Deweloper

- deweloperzy

- oprogramowania

- urządzenie

- różne

- trudny

- cyfrowy

- Cyfrowe media

- bezpośrednio

- Dyrektorzy

- Ujawniać

- Zakłócać

- rozróżniać

- podzielony

- do

- dokument

- dokumenty

- robi

- robi

- Nie

- zrobić

- nie

- Drzwi

- na dół

- pobieranie

- ściąganie

- pliki do pobrania

- dziesiątki

- jazdy

- z powodu

- podczas

- Wcześniej

- z łatwością

- łatwo

- efekt

- Egipt

- bądź

- Elementy

- zatrudnienie

- spotkanie

- szyfrowane

- zakończenia

- egzekwowanie

- zaręczynowy

- zapewnić

- zapewnienie

- podmioty

- Środowisko

- Równoważny

- szczególnie

- niezbędny

- ustanowiony

- oszacowanie

- etyczny

- europejski

- Kraje europejskie

- oceniać

- Parzyste

- wydarzenia

- EVER

- Każdy

- udowodnione

- ewoluowały

- przykład

- nadmierny

- Ćwiczenie

- eksfiltracja

- Przede wszystkim system został opracowany

- spodziewany

- wydatki

- doświadczenie

- wyraźnie

- Wykorzystać

- rozszerzenia

- rozległy

- zewnętrzny

- wymuszenie

- Wyciągi

- niezwykle

- Twarz

- ułatwiać

- ułatwienie

- fakt

- Spadać

- Upadły

- Falling

- FAST

- Cecha

- informacja zwrotna

- Opłaty

- pole

- Postać

- Akta

- finansować

- budżetowy

- Informacje finansowe

- Instytucje finansowe

- usługi finansowe

- technologia finansowa

- Znajdź

- znalezieniu

- FINTECH

- i terminów, a

- pięć

- FLUTTER

- Skupiać

- następujący sposób

- Stopa

- W razie zamówieenia projektu

- wytrzymałość

- Nasz formularz

- formularze

- znaleziono

- cztery

- Framework

- oszustwo

- Darmowy

- od

- z przodu

- pełny

- Funkcjonalność

- Funkcje

- fundusze

- dalej

- Wzrost

- zebranie

- dał

- Ogólne

- ogólnie

- Generować

- wygenerowane

- generatory

- prawdziwy

- otrzymać

- Go

- Goes

- będzie

- Google play

- Google'a

- got

- rządzi

- przyznać

- udzielony

- przyznanie

- Rosnąć

- Rozwój

- Wzrost

- gwarancja

- wytyczne

- miał

- ręka

- się

- szkodliwy

- Żniwny

- Have

- mający

- he

- pomoc

- pomógł

- Ukryty

- Ukryj

- Wysoki

- wyższy

- go

- Wynajmowanie

- jego

- historia

- uczciwy

- W jaki sposób

- How To

- Jednak

- HTML

- HTTPS

- ID

- identiques

- Identyfikacja

- zidentyfikowane

- zidentyfikować

- identyfikacja

- tożsamość

- weryfikacja tożsamości

- if

- Nielegalny

- Iluzja

- obraz

- Wyszukiwanie obrazka

- zdjęcia

- Natychmiastowy

- ogromny

- Rezultat

- wdrożenia

- ważny

- ulepszenia

- in

- incydent

- zawierać

- włączony

- obejmuje

- Włącznie z

- Dochód

- Rejestrowy

- Zwiększać

- wzrosła

- Indie

- Hindusi

- wskazuje

- osób

- Indonezja

- indonezyjski

- przemysł

- Informacja

- poinformowany

- Zapytania

- Wkłady

- Inspiracja

- instalacja

- zainstalowany

- Instalacja

- przykład

- zamiast

- Instytucja

- instytucje

- ubezpieczenie

- Inteligencja

- Zamierzony

- odsetki

- OPROCENTOWANIE

- Stopy procentowe

- interwencja

- najnowszych

- Wprowadzenie

- intrusively

- inwestycja

- angażować

- zaangażowany

- iOS

- IP

- Adres IP

- odosobniony

- IT

- JEGO

- styczeń

- Styczeń 2021

- Praca

- Trzymać

- Kenia

- trzymane

- Zestaw (SDK)

- Wiedzieć

- wiedza

- znany

- KYC

- Wymagania KYC

- język

- Nazwisko

- później

- łacina

- Ameryka Łacińska

- Ameryki Łacińskiej

- uruchomić

- Prawo

- egzekwowanie prawa

- Laws

- warstwa

- nioski

- najmniej

- lewo

- Regulamin

- prawnie

- Prawodawstwo

- prawowitość

- prawowity

- pożyczkodawca

- pożyczanie

- mniej

- Dźwignia

- lewarowanie

- biblioteki

- Licencja

- lubić

- LIMIT

- Ograniczony

- ograniczony dostęp

- Linia

- LINK

- Lista

- Katalogowany

- wykazy

- pożyczka

- Kredyty

- miejscowy

- lokalizacja

- log

- dłużej

- Popatrz

- Partia

- "kochanym"

- Ltd

- maszyna

- zrobiony

- głównie

- Mainstream

- Większość

- robić

- WYKONUJE

- Dokonywanie

- malware

- wiele

- mapa

- rynek

- Materia

- Może..

- znaczy

- środków

- mechanizm

- Media

- lek

- Poznaj nasz

- członek

- Użytkownicy

- wzmiankowany

- wiadomość

- wiadomości

- metody

- Meksyk

- może

- milion

- miliony

- nic

- moll

- zwodniczy

- łagodzenie

- Aplikacje mobilne

- Aplikacje mobilne

- telefon komórkowy

- aplikacje mobilne

- modele

- pieniądze

- jeszcze

- większość

- przeważnie

- przeniósł

- przeniesienie

- średnia ruchoma

- dużo

- musi

- MX

- Nazwa

- Nazwy

- narodowy

- Narodowy Bank

- niezbędny

- Potrzebować

- potrzebne

- wymagania

- ujemny

- sieć

- Nowości

- Nigeria

- Nie

- normy

- noty

- zauważyć

- nic

- listopad

- numer

- z naszej

- uzyskać

- uzyskane

- of

- oferuje

- Oferty

- Biurowe

- urzędnik

- często

- on

- ONE

- te

- Online

- tylko

- na

- koncepcja

- open source

- Oprogramowanie typu open source

- otwarcie

- działać

- eksploatowane

- Option

- or

- zamówienie

- organizacji

- powstawanie

- Początki

- Inne

- ludzkiej,

- na zewnątrz

- opisane

- zewnętrzne

- koniec

- ogólny

- własny

- strona

- Pakistan

- szczególny

- partnerem

- strony

- Hasło

- Przeszłość

- Zapłacić

- płatność

- płatności

- pokój

- peer to peer

- pożyczki peer-to-peer

- Ludzie

- procent

- wykonać

- okres

- pozwolenie

- uprawnienia

- osoba

- osobisty

- dane personalne

- Peru

- Filipiny

- telefon

- fotografie

- ZDJĘCIA

- Zdjęcia

- Miejsce

- Platforma

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- grał

- gra

- Proszę

- zwrotnica

- polityka

- polityka

- Popularny

- poza

- position

- Pozycje

- pozytywny

- napisali

- potencjał

- potencjalni klienci

- potencjalnie

- praktyki

- drapieżny

- obecność

- teraźniejszość

- przedstawione

- Zapobieganie

- poprzedni

- poprzednio

- prywatność

- Polityka prywatności

- prywatny

- problemy

- wygląda tak

- procesów

- przetwarzanie

- Produkty

- Program

- Programowanie

- zabroniony

- obiecujący

- promować

- dowód

- prawidłowo

- chronić

- chroniony

- ochrona

- chroni

- protokół

- zapewniać

- pod warunkiem,

- dostawca

- dostawców

- zapewnia

- że

- Publikacja

- opublikowany

- zakup

- cel

- cele

- położyć

- pytanie

- Szybki

- szybko

- całkiem

- podnieść

- zasięg

- szybki

- Kurs

- ceny

- RE

- dosięgnąć

- osiągnięty

- Czytaj

- real

- Rzeczywistość

- naprawdę

- powód

- rozsądny

- Przyczyny

- otrzymać

- Odebrane

- niedawny

- rozpoznać

- zalecenia

- zmniejsza

- odnosić się

- odnosi

- w sprawie

- Bez względu

- region

- regiony

- zarejestrowany

- Rejestracja

- regulowane

- regulamin

- związane z

- rzetelny

- polegać

- przypomnienie

- usuwanie

- Usunięto

- odwdzięczyć się

- spłata

- raport

- Zgłoszone

- Raporty

- reprezentuje

- renomowany

- zażądać

- wywołań

- wymagać

- wymagany

- wymagania

- Badania naukowe

- Badacze

- osób

- odpowiedzialny

- ujawniać

- Ujawnił

- rewers

- przeglądu

- Recenzje

- prawo

- prawa

- Rosnąć

- Ryzyko

- ocena ryzyka

- ryzyko

- Rola

- Walcowanie

- run

- s

- "bezpiecznym"

- Bezpieczeństwo

- taki sam

- mówią

- SC

- oszustwo

- fałszywe aplikacje

- oszukańcze strony internetowe

- Oszuści

- skanowanie

- rozkład

- schemat

- systemy

- zakres

- screeny

- Sdk

- Szukaj

- druga

- Sekcja

- bezpieczeństwo

- Środki bezpieczeństwa

- widzieć

- Szukajcie

- poszukuje

- wydać się

- wydaje

- widziany

- wybierać

- wybrany

- Ja

- wysyłanie

- wrażliwy

- wysłany

- seryjny

- służyć

- serwer

- Serwery

- usługa

- Usługi

- zestaw

- siedem

- kilka

- Share

- shared

- dzielenie

- Rekiny

- powinien

- ściąganie

- pokazane

- Targi

- Strony

- znaczący

- znacznie

- TAK

- podobny

- Prosty

- po prostu

- ponieważ

- Singapur

- sytuacja

- smartphone

- smartfony

- SMS

- So

- Obserwuj Nas

- Media społecznościowe

- Tworzenie

- rozwoju oprogramowania

- zestaw programistyczny

- kilka

- wyrafinowany

- Źródło

- Źródła

- na południowy wschód

- Azja Południowo-Wschodnia

- hiszpański

- specyficzny

- Spot

- spyware

- standard

- standardy

- sztywny

- początek

- rozpoczęty

- Stan

- stwierdził,

- stwierdzając

- Rynek

- przebywający

- Cel

- Nadal

- stany magazynowe

- skradziony

- Stop

- przechowywanie

- sklep

- przechowywany

- sklep

- usprawniony

- Zatwierdź

- Następnie

- udany

- Z powodzeniem

- taki

- wystarczający

- wsparcie

- podejrzliwy

- SWIFT

- system

- stół

- taktyka

- Brać

- Zadania

- biorąc

- ukierunkowane

- kierowania

- Zadanie

- Task Force

- zespół

- tech

- technicznie

- Techniki

- Technologia

- REGULAMIN

- XNUMX

- Tajlandia

- niż

- że

- Połączenia

- Linia

- Filipiny

- Źródło

- ich

- Im

- sami

- następnie

- Tam.

- w związku z tym

- Te

- one

- rzecz

- Trzeci

- innych firm

- to

- tych

- chociaż?

- groźba

- Raport o zagrożeniach

- zagrożenia

- trzy

- Przez

- czas

- do

- razem

- wziął

- narzędzia

- Kwota produktów:

- tradycyjny

- transakcje

- Tłumaczenie

- Przezroczystość

- przezroczysty

- Trend

- prawdziwy

- Zaufaj

- zaufany

- Prawda

- i twitterze

- drugiej

- typy

- typowy

- zazwyczaj

- Ostatecznie

- zasadniczy

- zrozumieć

- zrozumienie

- niepotrzebny

- zaktualizowane

- przesłanych

- pilny

- us

- USA

- Stosowanie

- posługiwać się

- używany

- Użytkownik

- opinie użytkowników

- łatwy w obsłudze

- Użytkownicy

- zastosowania

- za pomocą

- zazwyczaj

- wykorzystany

- ważny

- UPRAWOMOCNIĆ

- Cenny

- Wariant

- różnorodny

- Weryfikacja

- zweryfikować

- wersja

- Wersje

- początku.

- przez

- Ofiara

- Ofiary

- Filmy

- Wietnam

- Naruszać

- Odwiedzić

- vs

- Wrażliwy

- chcieć

- ostrzeżony

- ostrzeżenie

- była

- Droga..

- sposoby

- we

- sieć

- Strona internetowa

- strony internetowe

- poszedł

- były

- Co

- jeśli chodzi o komunikację i motywację

- czy

- który

- Podczas

- KIM

- Wi-Fi

- szeroki

- Szeroki zasięg

- szerokość

- Wikipedia

- będzie

- skłonny

- okna

- w

- w ciągu

- bez

- sformułowanie

- wartość

- by

- pisanie

- WSFT

- lat

- You

- Twój

- siebie

- youtube

- zefirnet

- Strefy