Dzięki Tommy Mysk i Talal Haj Bakri of @mysk_co za impuls i informacje stojące za tym artykułem. Duet opisuje siebie jako „dwóch programistów iOS i okazjonalnych badaczy bezpieczeństwa na dwóch kontynentach”. Innymi słowy, chociaż cyberbezpieczeństwo nie jest ich podstawową działalnością, robią to, czego oczekujemy od wszystkich programistów: nie traktują funkcji bezpieczeństwa aplikacji lub systemu operacyjnego jako czegoś oczywistego, ale obserwują, jak te funkcje działają w prawdziwym życiu, aby uniknąć potknięcia się o błędy i założenia innych ludzi.

Powyższy obraz jest oparty na jednym z ich tweetów, który można zobaczyć w całości poniżej.

Twitter niedawno ogłosił uważa, że uwierzytelnianie dwuskładnikowe (2FA) oparte na SMS-ach nie jest już wystarczająco bezpieczne.

Jak na ironię, jak wyjaśniliśmy w zeszłym tygodniu, użytkownicy, dla których ta zmiana byłaby najważniejsza, to użytkownicy „najwyższego poziomu” Twittera – ci, którzy płacą za niebieską odznakę Twittera, aby zapewnić im większy zasięg i umożliwić im wysyłaj dłuższe tweety…

… ale ci użytkownicy pay-to-play będą mogli nadal używać wiadomości tekstowych (SMS), aby otrzymywać swoje kody 2FA.

Reszta z nas musi przełączyć się na inny rodzaj systemu 2FA w ciągu najbliższych trzech tygodni (przed piątkiem 2023-03-17).

Oznacza to użycie aplikacji, która generuje tajną sekwencję kodów jednorazowych lub użycie tokena sprzętowego, takiego jak Yubikey, który wykonuje kryptograficzną część potwierdzania tożsamości.

Klucze sprzętowe czy kody oparte na aplikacjach?

Sprzętowe klucze bezpieczeństwa kosztują około 100 USD za sztukę (przechodzimy przez przybliżoną cenę Yubikey za urządzenie z ochroną biometryczną opartą na odcisku palca) lub 50 USD, jeśli chcesz wybrać mniej bezpieczny rodzaj, który można aktywować przez dotyk czyjegoś palca.

Dlatego jesteśmy skłonni założyć, że każdy, kto już zainwestował w sprzętowy token bezpieczeństwa, zrobił to celowo i nie kupił go, aby zostawić go bezczynnie w domu.

W związku z tym użytkownicy ci przeszli już z 2FA opartej na SMS-ach lub aplikacji.

Ale wszyscy inni, jak się domyślamy, należą do jednego z trzech obozów:

- Ci, którzy w ogóle nie używają 2FA, ponieważ uważają to za niepotrzebny dodatkowy kłopot podczas logowania.

- Ci, którzy włączyli 2FA oparte na SMS-ach, ponieważ jest prosty, łatwy w użyciu i działa z każdym telefonem komórkowym.

- Ci, którzy zdecydowali się na 2FA oparte na aplikacji, ponieważ niechętnie podali swój numer telefonu lub już postanowili zrezygnować z wysyłania SMS-ów 2FA.

Jeśli jesteś w drugim obozie, mamy nadzieję, że nie zrezygnujesz z 2FA i nie wygaśniesz na swoim koncie na Twitterze, ale zamiast tego przełączysz się na aplikację, aby wygenerować te sześciocyfrowe kody.

A jeśli jesteś w pierwszym obozie, mamy nadzieję, że rozgłos i debata wokół zmiany na Twitterze (czy naprawdę zrobiono to ze względów bezpieczeństwa, czy po prostu po to, by zaoszczędzić pieniądze na wysyłaniu tylu SMS-ów?) zaadoptuj 2FA samodzielnie.

Jak przeprowadzić 2FA w oparciu o aplikację?

Jeśli używasz iPhone'a, menedżer haseł wbudowany w iOS może generować dla Ciebie kody 2FA dla dowolnej liczby stron internetowych, więc nie musisz instalować żadnego dodatkowego oprogramowania.

Na Androida Google oferuje własną aplikację uwierzytelniającą, o zaskakującej nazwie Google Authenticator, które można pobrać z Google Play.

Dodatkowa aplikacja Google generuje potrzebne jednorazowe sekwencje kodów logowania, podobnie jak Apple Ustawienia > hasła narzędzie na iOS.

Ale założymy, że przynajmniej niektórzy ludzie, a być może wielu, zadają sobie całkiem rozsądne pytanie: „Jakie inne aplikacje uwierzytelniające są dostępne, więc nie muszę umieszczać wszystkich jaj cyberbezpieczeństwa w koszyku Apple (lub Google)?”

Wiele renomowanych firm (w tym Sophos, nawiasem mówiąc, dla obu iOS i Android) zapewniają bezpłatne, godne zaufania narzędzia do uwierzytelniania, które zrobią dokładnie to, czego potrzebujesz, bez żadnych dodatków, opłat ani reklam, jeśli, co zrozumiałe, masz ochotę korzystać z aplikacji 2FA, która nie pochodzi od tego samego dostawcy co twój system operacyjny.

Rzeczywiście, możesz znaleźć obszerną i kuszącą gamę uwierzytelniaczy, po prostu wyszukując Aplikacja Authenticator w Google Play lub App Store.

Zepsuty do wyboru

Problem polega na tym, że istnieje nieprawdopodobna, a może nawet niewiarygodna liczba takich aplikacji, z których wszystkie najwyraźniej zostały zatwierdzone pod względem jakości przez ich przyjęcie do oficjalnych „ogrodów otoczonych murem” Apple i Google.

W rzeczywistości przyjaciele Naked Security @mysk_co właśnie wysłali do nas e-maila z informacją, że sami szukali aplikacji uwierzytelniających i byli gdzieś pomiędzy zaskoczeniem a zszokowaniem tego, co znaleźli.

Tommy Mysk, współzałożyciel @mysk_co, jasno i prosto ujął to w e-mailu:

Przeanalizowaliśmy kilka aplikacji uwierzytelniających po tym, jak Twitter zatrzymał metodę SMS dla 2FA. Widzieliśmy wiele oszukańczych aplikacji wyglądających prawie tak samo. Wszyscy oszukują użytkowników, aby wykupili roczną subskrypcję za 40 USD rocznie. Złapaliśmy cztery, które mają prawie identyczne pliki binarne. Złapaliśmy również jedną aplikację, która wysyła każdy zeskanowany kod QR na konto Google Analytics dewelopera.

Ponieważ Tommy zaprasza Cię do zadania sobie pytania w serii tweetów, które opublikował, skąd nawet dobrze poinformowany użytkownik ma wiedzieć, że jego najpopularniejszy wynik wyszukiwania dla „Aplikacja Authenticator” może w rzeczywistości być tym, którego należy unikać za wszelką cenę?

Wydaje się, że aplikacje oszustów z tej kategorii zazwyczaj próbują nakłonić Cię do płacenia im od 20 do 40 USD rocznie – mniej więcej tyle, ile kosztowałoby zakup renomowanego sprzętowego tokena 2FA, który działałby przez lata i prawie na pewno byłby bardziej bezpieczny :

Wiele z tych podejrzanych aplikacji uwierzytelniających wykorzystuje tę technikę do oszukiwania użytkowników. Po zakończeniu działania kreatora powitalnego po pierwszym uruchomieniu otrzymasz widok zakupów w aplikacji. A przycisk x, aby zamknąć widok, pojawia się po kilku sekundach (prawy górny róg)#Sklep z aplikacjami pic.twitter.com/sgxEo5ZwF0

— Mysk 🇨🇦🇩🇪 (@mysk_co) 20 lutego 2023 r.

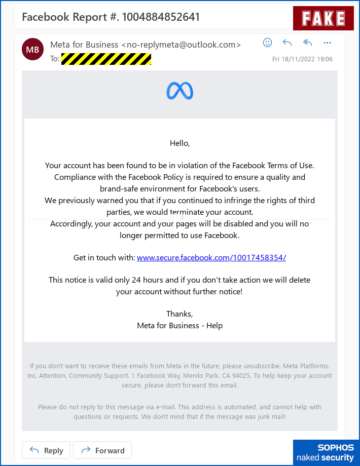

Kiedy próbowaliśmy na przykład wyszukiwać w App Store, naszym hitem była aplikacja, której opis graniczył z analfabetyzmem (mamy nadzieję, że ten poziom nieprofesjonalizmu odstraszyłby od razu przynajmniej część osób), stworzona przez firma posługująca się nazwą znanej chińskiej marki telefonów komórkowych.

Biorąc pod uwagę widocznie słabą jakość aplikacji (nie zapominajmy, że mimo to trafiła do App Store), naszą pierwszą myślą było to, że mamy do czynienia z całkowitym naruszeniem nazwy firmy.

Byliśmy zaskoczeni, że domniemanym oszustom udało się zdobyć certyfikat Apple do podpisywania kodu na nazwę, której naszym zdaniem nie mieli prawa używać.

Musieliśmy dwukrotnie przeczytać nazwę firmy, zanim zdaliśmy sobie sprawę, że jedna litera została zamieniona na podobną postać i mamy do czynienia ze starym, dobrym „typosquattingiem”, czyli tym, co prawnik mógłby nazwać przekazywanie – celowo wybierając nazwę, która nie pasuje dosłownie, ale jest wystarczająco podobna wizualnie, aby wprowadzić Cię w błąd na pierwszy rzut oka.

Kiedy szukaliśmy w Google Play, najpopularniejszym hitem była aplikacja, o której @mysk_co już napisał na Twitterze, ostrzegając, że nie tylko żąda pieniędzy, których nie trzeba wydawać, ale także kradnie posiew or tajemnice startowe kont skonfigurowanych dla 2FA.

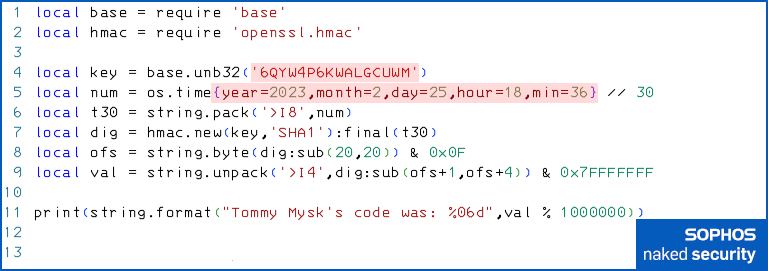

Zapamiętaj tajny ciąg 6QYW4P6KWALGCUWM w kodzie QR oraz numery TOTP 660680 które możecie zobaczyć na poniższych obrazkach, ponieważ spotkamy się z nimi ponownie później:

Dlaczego nasiona są tajemnicą

Wytłumaczyć.

Większość kodów 2FA opartych na aplikacjach opiera się na protokole kryptograficznym znanym jako TOTP jednorazowe hasło czasowe, określony w RFC 6238.

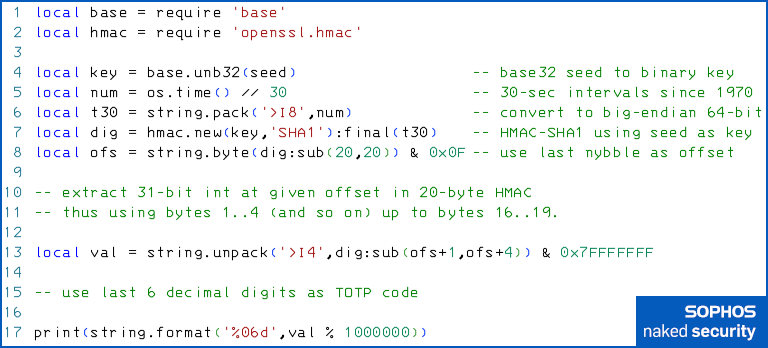

Algorytm jest zaskakująco prosty, jak widać z przykładowego kodu Lua poniżej:

Proces działa tak:

A. Konwertuj ziarno lub „tajemnicę startową”, pierwotnie otrzymaną jako ciąg znaków zakodowany w base32 (jako tekst lub kod QR) na ciąg bajtów [linia 4].

B. Podziel bieżący „czas epoki Uniksa” w sekundach przez 30, ignorując część ułamkową. Czas uniksowy to liczba sekund od 1970-01-01T00:00:00Z [5].

C. Zapisz tę liczbę, która jest faktycznie licznikiem półminutowym, który zaczął działać w 1970 r., w buforze pamięci jako 64-bitowa (8-bajtowa) liczba całkowita bez znaku typu big-endian [6].

D. Zaszyfruj ten 8-bajtowy bufor, używając jednej iteracji HMAC-SHA1 z początkowym ziarnem zdekodowanym algorytmem base32 jako kluczem [7].

E. Wyodrębnij ostatni bajt 160-bitowego skrótu HMAC-SHA1 (bajt 20 z 20), a następnie weź jego ostatnie cztery bity (reszta z dzielenia przez 16), aby uzyskać liczbę X między 0 a 15 włącznie [8] .

F. Wyodrębnij bajty X+1,X+2,X+3,X+4 z hasha, tj. 32 bity narysowane w dowolnym miejscu od pierwszych czterech bajtów (1..4) do przedostatnich czterech bajtów ( 16..19) [13].

G. Konwersja na 32-bitową liczbę całkowitą bez znaku typu big-endian i wyzerowanie najbardziej znaczącego bitu, aby działała czysto, niezależnie od tego, czy jest później traktowana jako ze znakiem, czy bez znaku [13].

H. Weź ostatnie 6 cyfr dziesiętnych tej liczby całkowitej (oblicz resztę z dzielenia przez milion) i wydrukuj ją z wiodącymi zerami, aby uzyskać kod TOTP [17].

Innymi słowy, początkowe ziarno dla dowolnego konta lub sekret, jak widać, oznaczony w powyższym tweecie @mysk_co, jest dosłownie kluczem do wytworzenia każdego kodu TOTP, jakiego kiedykolwiek będziesz potrzebować dla tego konta.

Kody służą do używania, nasiona służą do zabezpieczania

Istnieją trzy powody, dla których podczas logowania wpisujesz tylko te dziwnie obliczone sześciocyfrowe kody i nigdy nie używasz (lub nawet nie musisz widzieć) ponownie bezpośrednio nasion:

- Nie możesz cofnąć żadnego z kodów do klucza użytego do ich wygenerowania. Tak więc przechwytywanie kodów TOTP, nawet w dużych ilościach, nie pomaga w inżynierii wstecznej na drodze do przeszłych lub przyszłych kodów logowania.

- Nie możesz przejść od bieżącego kodu do następnego w sekwencji. Każdy kod jest obliczany niezależnie na podstawie materiału siewnego, więc przechwycenie kodu dzisiaj nie pomoże w logowaniu w przyszłości. Kody działają zatem jak hasła jednorazowe.

- Nigdy nie musisz wpisywać samego materiału siewnego na stronie internetowej lub w formularzu hasła. W nowoczesnym telefonie komórkowym można go zatem zapisać dokładnie raz w bezpiecznym chipie pamięci masowej (czasami nazywanym an enklawa) na urządzeniu, z którego osoba atakująca, która ukradnie Twój telefon, gdy jest zablokowany lub wyłączony, nie może go wyodrębnić.

Mówiąc najprościej, wygenerowany kod jest bezpieczny do jednorazowego użytku, ponieważ ziarno nie może zostać wyrwane wstecz z kodu.

Ale ziarno musi być utrzymywane w tajemnicy na zawsze, ponieważ jakikolwiek kod, od początku 1970 roku aż do długo po prawdopodobnej śmierci cieplnej wszechświata (263 sekundy w przyszłość, czyli około 0.3 biliona lat), można wygenerować niemal natychmiast z nasion.

Oczywiście usługa, do której się logujesz, potrzebuje kopii Twojego kodu źródłowego, aby zweryfikować, czy podałeś kod pasujący do godziny, w której próbujesz się zalogować.

Więc musisz zaufaj serwerom po drugiej stronie zachować szczególną ostrożność w celu zapewnienia bezpieczeństwa nasion, nawet (a może szczególnie), jeśli usługa zostanie naruszona.

Musisz również zaufaj aplikacji, której używasz na swoim końcu nigdy nie ujawnić swoich nasion.

To znaczy nie wyświetla tych nasion nikomu (właściwie zakodowana aplikacja nie pokaże ci nawet materiału siewnego po wprowadzeniu go lub zeskanowaniu, ponieważ po prostu nie musisz go ponownie oglądać), nie uwalnia nasion do innych aplikacji, nie wypisując ich logować pliki, dodawać je do kopii zapasowych lub uwzględniać w wynikach debugowania…

…i bardzo, bardzo zdecydowanie nigdy nie przesyłaj żadnych swoich nasion przez sieć.

W rzeczywistości aplikacja, która przesyła twoje nasiona na serwer w dowolnym miejscu na świecie, jest albo tak niekompetentna, że powinieneś natychmiast przestać jej używać, albo tak niegodna zaufania, że powinieneś traktować ją jako złośliwe oprogramowanie cyberprzestępcze.

Co robić?

Jeśli ostatnio pobrałeś aplikację uwierzytelniającą, zwłaszcza jeśli zrobiłeś to w pośpiechu w wyniku niedawnego ogłoszenia Twittera, przeanalizuj swój wybór w świetle tego, co teraz wiesz.

Jeśli zostałeś zmuszony do opłacenia abonamentu; jeśli aplikacja jest zaśmiecona reklamami; jeśli aplikacja zawiera ponadprzeciętny marketing i świetne recenzje, ale pochodzi od firmy, o której nigdy nie słyszałeś; lub jeśli po prostu masz wątpliwości i coś jest z tym nie tak…

…rozważ przejście na popularną aplikację, którą Twój zespół IT już zatwierdził, lub za którą może ręczyć osoba techniczna, którą znasz i której ufasz.

Jak wspomniano powyżej, Apple ma wbudowany generator kodu 2FA Ustawienia > hasła, a Google ma swoje własne Google Authenticator w Sklepie Play.

Twój ulubiony dostawca zabezpieczeń prawdopodobnie ma bezpłatną aplikację do generowania kodów bez reklam i ekscytacji, z której możesz również korzystać. (Sophos ma samodzielny uwierzytelniacz na iOS oraz komponent uwierzytelniający w bezpłatnej aplikacji Sophos Intercept X for Mobile na obu urządzeniach iOS i Android.)

Jeśli zdecydujesz się zmienić aplikację uwierzytelniającą, ponieważ nie masz pewności co do tej, którą masz, pamiętaj o tym zresetuj wszystkie nasiona 2FA za wszystkie rachunki, które mu powierzyłeś.

(W rzeczywistości, jeśli stara aplikacja ma opcję eksportowania twoich nasion, abyś mógł wczytać je do nowej aplikacji, teraz wiesz nie tylko, że nie powinieneś używać tej funkcji, ale także, że twoja decyzja o zmianie aplikacji była dobra jeden!)

KWANTACJA RYZYKA DLA SIEBIE

Ryzyko pozostawienia konta chronionego przez ziarno 2FA, o którym myślisz, że ktoś inny może już wiedzieć (lub być w stanie to rozgryźć), jest oczywiste.

Możesz to sobie udowodnić, korzystając z przedstawionego wcześniej algorytmu TOTP i podając w [A] „tajny” ciąg znaków Tommy'ego Myska ćwierkać powyżej i [B] czas wykonania zrzutu ekranu, czyli 7:36 czasu środkowoeuropejskiego w dniu 2023 r., godzinę przed czasem UTC (Czas Zulu, oznaczony Z w sygnaturze czasowej poniżej).

Skradzione ziarno to: 6QYW4P6KWALGCUWM Czas Zulu to: 2023-02-25T18:36:00Z, czyli: 1,677,350,160 XNUMX XNUMX XNUMX sekund w epoce Uniksa

Jak można się spodziewać i jak można dopasować do obrazów w powyższym tweecie, kod generuje następujące dane wyjściowe:

$ luax totp-mysk.lua Kod Tommy'ego Myska to: 660680

Jak mógłby to ująć słynny mem z gry wideo: Cały jego kod TOTP należy do nas.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://nakedsecurity.sophos.com/2023/02/27/beware-rogue-2fa-apps-in-app-store-and-google-play-dont-get-hacked/

- 1

- 2FA

- 7

- a

- Zdolny

- O nas

- powyżej

- bezwzględny

- akceptacja

- Konto

- Konta

- nabyć

- działać

- Dodatek

- Dodatkowy

- przyjąć

- Reklamy

- Po

- przed

- algorytm

- Wszystkie kategorie

- już

- Chociaż

- analityka

- i

- android

- Zapowiedź

- ktoś

- nigdzie

- Aplikacja

- App Store

- pozorny

- Apple

- Zastosowanie

- zatwierdzony

- mobilne i webowe

- na około

- artykuł

- Uwierzytelnianie

- autor

- samochód

- background-image

- Kopie zapasowe

- na podstawie

- koszyk

- bo

- zanim

- za

- poniżej

- pomiędzy

- Strzec się

- biometryczny

- Bit

- Niebieski

- niebieska odznaka

- granica

- Dolny

- kupiony

- marka

- bufor

- wybudowany

- wbudowany

- biznes

- przycisk

- kupować

- obliczać

- wezwanie

- nazywa

- Obóz

- Może uzyskać

- który

- Kategoria

- złapany

- Centrum

- centralny

- na pewno

- świadectwo

- zmiana

- charakter

- chiński

- żeton

- Współzałożyciel

- kod

- kolor

- jak

- Firmy

- sukcesy firma

- składnik

- Rozważać

- konwertować

- rdzeń

- Corner

- Koszty:

- Koszty:

- Przeciwdziałać

- Kurs

- pokrywa

- stworzony

- kryptograficzny

- Aktualny

- CYBERPRZESTĘPCA

- Bezpieczeństwo cybernetyczne

- czynienia

- Śmierć

- debata

- postanowiła

- decyzja

- Zdecydowanie

- wymagania

- opisać

- opis

- deweloperzy

- urządzenie

- ZROBIŁ

- różne

- Digest

- cyfry

- bezpośrednio

- Oddalić

- Wyświetlacz

- wyświetlanie

- podzielony

- Nie

- robi

- nie

- każdy

- Wcześniej

- faktycznie

- Jajka

- bądź

- dość

- wpisana

- powierzony

- epoka

- szczególnie

- europejski

- Parzyste

- EVER

- Każdy

- wszyscy

- dokładnie

- przykład

- oczekiwać

- Wyjaśniać

- wyjaśnione

- eksport

- rozległy

- dodatkowy

- wyciąg

- Oczy

- Spada

- sławny

- Cecha

- polecane

- Korzyści

- karmienie

- Opłaty

- kilka

- Postać

- Akta

- Znajdź

- palec

- odcisk palca

- koniec

- i terminów, a

- następujący

- na zawsze

- Nasz formularz

- znaleziono

- frakcyjny

- Darmowy

- Piątek

- przyjaciele

- od

- pełny

- przyszłość

- ogólnie

- Generować

- wygenerowane

- generuje

- generujący

- generator

- otrzymać

- Dać

- Spojrzenie

- Go

- będzie

- dobry

- Google Analytics

- Google play

- Google'a

- udzielony

- ręka

- sprzęt komputerowy

- Bezpieczeństwo sprzętu

- haszysz

- mający

- wysłuchany

- wysokość

- pomoc

- Dobranie (Hit)

- Strona główna

- nadzieję

- unosić

- W jaki sposób

- HTTPS

- identiques

- tożsamość

- obraz

- zdjęcia

- natychmiast

- ważny

- Nieprawdopodobny

- in

- W innych

- Włącznie z

- Włącznie

- niezależnie

- Informacja

- naruszenie

- zainstalować

- zamiast

- zainwestowany

- zaprasza

- iOS

- iPhone

- IT

- iteracja

- samo

- Praca

- Trzymać

- konserwacja

- Klawisz

- Klawisze

- Wiedzieć

- znany

- duży

- Nazwisko

- uruchomić

- prawnik

- prowadzący

- Pozostawiać

- pozostawiając

- list

- poziom

- życie

- lekki

- Prawdopodobnie

- Linia

- zamknięty

- długo

- dłużej

- poszukuje

- zrobiony

- Mainstream

- malware

- kierownik

- wiele

- Margines

- Marketing

- Mecz

- Maksymalna szerokość

- znaczy

- Poznaj nasz

- meme

- Pamięć

- wzmiankowany

- wiadomości

- metoda

- może

- milion

- błędy

- Aplikacje mobilne

- Aplikacja mobilna

- telefon komórkowy

- Nowoczesne technologie

- pieniądze

- jeszcze

- większość

- ruch

- Nagie bezpieczeństwo

- Nazwa

- Blisko

- Potrzebować

- wymagania

- Niemniej jednak

- Nowości

- nowa aplikacja

- Następny

- normalna

- numer

- z naszej

- oczywista

- okolicznościowy

- Oferty

- urzędnik

- Stary

- ONE

- operacyjny

- system operacyjny

- Option

- zamówienie

- pierwotnie

- Inne

- własny

- część

- Hasło

- Password Manager

- hasła

- Przeszłość

- Paweł

- Zapłacić

- zwracając

- Ludzie

- Ludzie na

- może

- telefon

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- Play Store

- biedny

- position

- napisali

- Wiadomości

- przedstawione

- Cena

- prawdopodobnie

- Problem

- wygląda tak

- Programiści

- chroniony

- ochrona

- protokół

- Udowodnij

- zapewniać

- pod warunkiem,

- reklama

- zakup

- cel

- położyć

- QR code

- jakość

- zasięg

- dosięgnąć

- Czytaj

- real

- prawdziwe życie

- Przyczyny

- otrzymać

- niedawny

- niedawno

- renomowany

- Badacze

- REST

- dalsze

- ujawniać

- Recenzje

- Ryzyko

- "bezpiecznym"

- taki sam

- Zapisz

- oszustwo

- fałszywe aplikacje

- Szukaj

- poszukiwania

- druga

- sekund

- Tajemnica

- bezpieczne

- bezpieczeństwo

- token bezpieczeństwa

- nasienie

- posiew

- wydaje

- wysyłanie

- Sekwencja

- Serie

- Serwery

- usługa

- zestaw

- kilka

- wstrząśnięty

- Short

- powinien

- pokazać

- podpisana

- znaczący

- podpisywanie

- podobny

- Prosty

- po prostu

- ponieważ

- Siedzący

- SMS

- So

- Tworzenie

- solidny

- kilka

- Ktoś

- coś

- gdzieś

- określony

- wydać

- początek

- rozpoczęty

- Startowy

- kradnie

- skradziony

- Stop

- zatrzymany

- przechowywanie

- sklep

- subskrypcja

- taki

- w zestawie

- domniemany

- zdziwiony

- podejrzliwy

- SVG

- Przełącznik

- przełączane

- system

- Brać

- biorąc

- zespół

- Techniczny

- Połączenia

- ich

- sami

- w związku z tym

- myśl

- trzy

- czas

- znak czasu

- do

- już dziś

- żeton

- także

- Top

- TOTP

- Kontakt

- przejście

- przezroczysty

- leczyć

- Trylion

- prawdziwy

- Zaufaj

- godny zaufania

- Obrócony

- ćwierkać

- tweety

- Dwa razy

- i twitterze

- Zrozumiały

- Wszechświat

- UNIX

- URL

- us

- posługiwać się

- Użytkownik

- Użytkownicy

- UTC

- Użytkowe

- użyteczność

- sprzedawca

- zweryfikować

- przez

- Zobacz i wysłuchaj

- ostrzeżenie

- sieć

- strony internetowe

- tydzień

- tygodni

- powitanie

- znane

- Co

- czy

- który

- KIM

- szerokość

- będzie

- skłonny

- w ciągu

- bez

- słowa

- Praca

- działa

- by

- pisanie

- X

- rok

- lat

- You

- Twój

- siebie

- zefirnet

- zero

![S3 Odc98: Saga LastPass – czy powinniśmy przestać używać menedżerów haseł? [Dźwięk + tekst] S3 Odc98: Saga LastPass – czy powinniśmy przestać używać menedżerów haseł? [Audio + Tekst] Analiza danych PlatoBlockchain. Wyszukiwanie pionowe. AI.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)

![S3 Odc.118: Odgadnij hasło? Nie ma takiej potrzeby, jeśli został już skradziony! [Dźwięk + Tekst] S3 Odc.118: Odgadnij hasło? Nie ma takiej potrzeby, jeśli został już skradziony! [Dźwięk + Tekst]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep118-guess-your-password-no-need-if-its-stolen-already-audio-text-360x188.png)