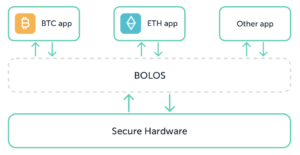

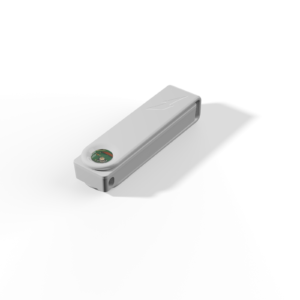

Jak zapewne wiesz, Twoje urządzenia Ledger Nano (Ledger Nano S, Nano S Plus i Nano X) to otwarte platformy wykorzystujące bezpieczeństwo Secure Elements. System operacyjny Ledger (OS) ładuje aplikacje korzystające z kryptograficznych interfejsów API. System operacyjny oferuje również mechanizmy izolacji i wyprowadzania kluczy.

Technologia ta zapewnia wysoki poziom bezpieczeństwa nawet przed osobą atakującą, która ma fizyczny dostęp do Twoich urządzeń, dzięki czemu urządzenia Ledger są doskonałymi narzędziami do bezpiecznego zarządzania zasobami cyfrowymi. Ale doskonale nadają się również do zabezpieczania danych logowania do wielu usług online.

Dlatego opracowaliśmy nową aplikację o nazwie Klucz bezpieczeństwa, który implementuje standard WebAuthn dla uwierzytelniania drugiego stopnia (2FA), uwierzytelniania wieloczynnikowego (MFA), a nawet uwierzytelniania bez hasła.

Ze względu na ograniczenia systemu operacyjnego ta aplikacja klucza bezpieczeństwa ma pewne ograniczenia:

- Nie jest dostępny w Nano S ze względu na brak obsługi AES-SIV w Nano S OS.

- Poświadczenia wykrywalne/rezydentne są obsługiwane, ale są przechowywane w części pamięci flash urządzenia, która zostanie wyczyszczona po usunięciu aplikacji. Dlatego nie są one domyślnie włączone, ale w razie potrzeby można je włączyć ręcznie na własne ryzyko w ustawieniach. Może się to zdarzyć:

- Jeśli użytkownik zdecyduje się odinstalować go z Ledger Live

- Jeśli użytkownik zdecyduje się zaktualizować aplikację do nowej dostępnej wersji

- Jeśli użytkownik zaktualizuje wersję systemu operacyjnego

Co to jest WebAuthn?

Uwierzytelnianie sieciowe, w skrócie WebAuthn, to standard napisany przez W3C i FIDO Alliance. Określa mechanizm uwierzytelniania użytkowników oparty na kryptografii kluczy publicznych zamiast haseł.

Motywacją do zbudowania takiego standardu był fakt, że nasza obecna egzystencja online opiera się na hasłach i że większość naruszeń bezpieczeństwa ma związek ze skradzionymi lub słabymi hasłami.

Wykorzystanie mechanizmu bezpieczeństwa kryptografii klucza publicznego

Kryptografia klucza publicznego, znana również jako kryptografia asymetryczna, to mechanizm kryptograficzny oparty na posiadaniu dwóch powiązanych kluczy:

- Klucz prywatny, który należy zachować w tajemnicy

- Klucz publiczny, który można udostępnić

Klucze te mają następującą właściwość:

- Klucz publiczny może służyć do sprawdzenia, czy wiadomość została podpisana kluczem prywatnym.

Rozważmy użytkownika Boba, który tworzy parę kluczy i udostępnia klucz publiczny Alicji. Jeśli Bob wyśle wiadomość do Alicji, może podpisać ją przy użyciu swojego klucza prywatnego, a Alicja może zweryfikować przy użyciu klucza publicznego, że wiadomość rzeczywiście została podpisana przez Boba, który jako jedyny wie, co to jest klucz prywatny.

Jeśli chodzi o uwierzytelnianie, oznacza to, że użytkownik może utworzyć parę kluczy i udostępnić klucz publiczny usłudze online. Później użytkownik może się uwierzytelnić, udowadniając serwisowi online, że zna klucz prywatny. Wszystko to bez konieczności przesyłania klucza prywatnego do usługi online! Oznacza to, że klucz prywatny nie może zostać skradziony w bazach danych serwera ani przechwycony podczas komunikacji użytkownika z serwerem.

Odporność na ataki phishingowe

Standard WebAuthn charakteryzuje się także odpornością na klasyczne ataki phishingowe.

Zasadniczo phishing atak to atak, podczas którego haker nakłania Cię do ujawnienia poufnych informacji, w naszym przypadku danych logowania.

W przeciwieństwie do innych mechanizmów MFA, takich jak OTP, mechanizm WebAuthn jest odporny na tego typu ataki. W rzeczywistości każda para kluczy jest powiązana z określonym źródłem lub domeną internetową, co oznacza, że atak próbujący nakłonić Cię do użycia danych logowania WebAuthn w innej domenie (np. fałszywa witryna z adresem URL best-service.com zamiast prawidłowego adresu URL witryny best.service.com) zakończy się niepowodzeniem, ponieważ urządzenie uwierzytelniające nie będzie miało odpowiedniej pary kluczy dla tej domeny. Tym samym atak zakończy się niepowodzeniem, a przeciwnik nie uzyska żadnych przydatnych informacji.

Silne bezpieczeństwo sprzętowe

WebAuthn zaleca stosowanie sprzętowych elementów zabezpieczających do bezpiecznego przechowywania kluczy prywatnych. Jeśli chodzi o aplikację Ledger Security Key, klucze prywatne są przechowywane w urządzeniu Secure Element (SE), które przeszło ocenę bezpieczeństwa Common Criteria – międzynarodowy standard dotyczący kart bankowych i wymagań państwowych – i uzyskało certyfikat EAL5+. Więcej informacji na temat certyfikatów urządzeń Ledger można znaleźć tutaj.

Sprawdzone rejestracje

Uwierzytelnianie WebAuthn jest certyfikowane, co oznacza, że serwer może sprawdzić, czy urządzenie uwierzytelniające jest legalne. Można to włączyć w niektórych usługach, aby autoryzować tylko krótką listę urządzeń uwierzytelniających lub wykrywać fałszywe źródła.

Jak działa WebAuthn

Najpierw określmy, kim są różni aktorzy:

- Połączenia Użytkownik, czyli Ty, próbujący bezpiecznie zarejestrować się w serwisie internetowym.

- Połączenia Strona ufająca, co odnosi się do serwera zapewniającego dostęp do bezpiecznej aplikacji za pomocą WebAuthn. Na przykład Google, Facebook, Twitter.

- Połączenia User Agent, które odnosi się do dowolnego oprogramowania działającego w imieniu użytkownika, tj „pobiera, renderuje i ułatwia interakcję użytkownika końcowego z treścią sieci Web”. Na przykład Twoja ulubiona przeglądarka internetowa w Twoim ulubionym systemie operacyjnym.

- Połączenia Uwierzytelniacz, które odnosi się do sposobu potwierdzania tożsamości użytkownika. W tym przypadku jest to urządzenie Ledger Nano z aplikacją Security Key.

Istnieją dwie główne operacje WebAuthn, które można wznowić w następujący sposób:

- Rejestracja podczas której:

- dotychczasowy Authenticator otrzymuje żądanie za pośrednictwem User Agent, Z Strona ufająca, zawierający pochodzenie Strony Ufającej lub domenę internetową wraz z identyfikatorem użytkownika i opcjonalnie nazwą użytkownika.

- dotychczasowy Authenticator żąda Użytkownik zgodę, tworzy unikalną parę kluczy, a następnie przekazuje Stronie Ufającej klucz publiczny.

- Uwierzytelnianie podczas którego:

- dotychczasowy Authenticator otrzymuje poprzez User Agent, prośba od Strona ufająca, zawierający pochodzenie Strony Ufającej lub domenę internetową wraz z wyzwaniem.

- dotychczasowy Authenticator żąda Użytkownik zgodę, a następnie odpowiada komunikatem zawierającym podpis utworzony przy użyciu zarejestrowanego klucza prywatnego powiązanego z zarejestrowanym poświadczeniem.

Bardziej szczegółowe wyjaśnienie mechanizmu stojącego za WebAuthn można znaleźć tutaj.

Różnica w przypadku aplikacji Ledger FIDO-U2F Nano

Aplikacja Ledger FIDO-U2F implementuje FIDO U2F, poprzednią wersję FIDO2, która jest zawarta w standardzie WebAuthn. Poprzednia wersja została zaprojektowana jako drugi składnik haseł, podczas gdy WebAuthn ma umożliwiać uwierzytelnianie bez hasła.

Globalnie zapewnia lepszą obsługę użytkownika:

- Na urządzeniach uwierzytelniających z ekranem zamiast skrótu można teraz wyświetlić pochodzenie strony ufającej (lub domenę usługi).

- W specyfikacjach FIDO2 wprowadzono wykrywalne poświadczenia (zwane także kluczami rezydentnymi). Umożliwiają scenariusze bez hasła, w których użytkownik nie musi nawet wpisywać swojej nazwy użytkownika w serwisie. Zamiast tego, po dokonaniu Rejestracji, Strona Ufająca może zażądać uwierzytelnienia wyłącznie na podstawie pochodzenia, bez listy danych uwierzytelniających. Po otrzymaniu takiego żądania podmiot uwierzytelniający szuka wewnętrznie przechowywanych (rezydentnych) danych uwierzytelniających powiązanych z tą Stroną Ufającą i wykorzystuje je do uwierzytelnienia użytkownika.

zgodność

Standard WebAuthn i dlatego aplikacja Ledger Security Key jest obsługiwana w wielu systemach operacyjnych i przeglądarkach internetowych:

- W systemie Windows 10 i nowszych jest obsługiwany przynajmniej w Edge, Chrome i Firefox

- W systemie MacOS 11.4 i nowszych jest ona obsługiwana w przeglądarkach Safari i Chrome, jednak na razie jest tylko częściowo dostępna w przeglądarce Firefox. Zalecana jest przeglądarka Chrome ze względu na znane niestabilności przeglądarki Safari.

- W systemie Ubuntu 20.04 i nowszych wersjach jest on obsługiwany w przeglądarce Chrome, jednak na razie jest tylko częściowo dostępny w przeglądarce Firefox.

- W systemach iOS 14 oraz iPadOS 15.5 i nowszych jest ona obsługiwana w przeglądarkach Safari, Chrome i Firefox

- Na Androidzie nie jest ona obecnie obsługiwana. Powinno zaczynać się od wersji 23.35 Usług Google Play (wersja z września 2023 r.).

Korzystanie z aplikacji Ledger Security Key

Usługi WebAuthn

WebAuthn osiągnął obecnie szerokie zastosowanie. Dlatego aplikacji Ledger Security Key można używać w wielu usługach do uwierzytelniania wieloczynnikowego, a czasami do uwierzytelniania bez hasła.

Oto wyciąg z usług wdrażających Webauthn:

- 1Password

- AWS

- Binance

- bitbucket

- Dropbox

- Gandi

- Gemini

- GitHub

- GitLab

- Microsoft

- Octa

- Salesforce

- Shopify

- Twitch

Przykład krok po kroku

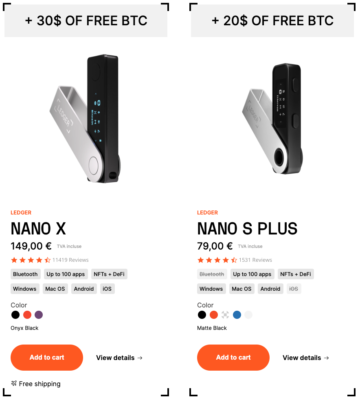

- Pobierz Ledger Live i wybierz aplikację Security Key w sekcji „Moja Księga”, aby zainstalować ją na swoim urządzeniu

- Ustaw odpowiednie ustawienia żądanej usługi (AWS, Dropbox, Facebook, Google, GitHub, Microsoft, Twitter,…)

- Użyj klucza bezpieczeństwa, aby się zalogować!

Dzięki połączeniu bezpieczeństwa Twojej usługi strony trzeciej i naszej aplikacji klucza bezpieczeństwa, umożliwiłeś teraz najnowocześniejsze zabezpieczenie swoich kont

Zabezpieczanie kluczy SSH

Klucze SSH są używane przez programistów w niektórych krytycznych sytuacjach, od uwierzytelniania na serwerze GIT po łączenie się z krytycznymi serwerami produkcyjnymi. Urządzenia Ledger miały już sposób na zabezpieczenie kluczy SSH za pomocą aplikacji Ledger SSH Nano. Wymagało to jednak użycia dedykowanej aplikacji Nano i agenta na komputerze. To już nie jest prawdą. W OpenSSH 8.2 wprowadzono nową funkcję umożliwiającą „natywne” wykorzystanie urządzeń uwierzytelniających FIDO do przechowywania kluczy SSH.

Przykład użycia

Zobaczmy, jak można go wykorzystać do interakcji z repozytorium GitHub:

1. Utwórz parę:

$ssh-keygen -t ed25519-sk -f ~/.ssh/id_mykey_sk Generating public/private ed25519-sk key pair.

You may need to touch your authenticator to authorize key generation.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/user/.ssh/id_mykey_sk

Your public key has been saved in /home/user/.ssh/id_mykey_sk.pub

The key fingerprint is:

SHA256:ZdHzzXRboYdbVXpLN12EKyDEYycNMDXRJV45ECYEBp8 user@LPFR0218

The key's randomart image is:

+[ED25519-SK 256]-+

| ..=BO=*=o. +B|

| o o*==+= +.B|

| E. =+. *.XB|

| o . Bo*|

| S o . |

| |

| |

| |

| |

+----[SHA256]-----+

2. Zarejestruj klucz SSH na swoim koncie GitHub (zobacz dokumentację GitHuba)

3. Użyj go na przykład do sklonowania repozytorium:

$git clone :LedgerHQ/app-bitcoin-new.git

Cloning into 'app-bitcoin-new'...

Confirm user presence for key ED25519-SK SHA256:iGu/I9kjxypEHkQIGmgTLBCA8ftm4Udu1DfkK2BwE0o

remote: Enumerating objects: 5625, done.

remote: Counting objects: 100% (10/10), done.

remote: Compressing objects: 100% (10/10), done.

remote: Total 5625 (delta 1), reused 2 (delta 0), pack-reused 5615

Receiving objects: 100% (5625/5625), 2.11 MiB | 636.00 KiB/s, done.

Resolving deltas: 100% (4055/4055), done.Jeśli masz wiele kluczy SSH, możesz to zrobić ta odpowiedź StackOverflow aby wybrać konkretny klucz zamiast domyślnego.

parametry

Podczas tworzenia pary kluczy SSH przy użyciu ssh-keygen i swój klucz bezpieczeństwa, możesz:

- Wybierz krzywą generowania pary kluczy, określając dowolną z nich

-t ed25519-skor-t ecdsa-sk - Zezwól na użycie klucza prywatnego SSH bez ręcznej akceptacji klucza bezpieczeństwa, określając

-O no-touch-required. Jednak niektóre usługi mogą odmówić takiego uwierzytelnienia, tak jest w przypadku GitHub.

Istnieje dodatkowe resident opcję, ale nie dodaje ona dodatkowego bezpieczeństwa, a jej użycie jest bardziej złożone.

Xavier Chapron

Inżynier oprogramowania układowego

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.ledger.com/blog/strengthen-the-security-of-your-accounts-with-webauthn

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 10

- 11

- 14

- 15%

- 20

- 2023

- 2FA

- 35%

- 8

- a

- O nas

- akceptacja

- dostęp

- Konto

- Konta

- gra aktorska

- aktorzy

- Dodaj

- Dodatkowy

- Przyjęcie

- Po

- ponownie

- przed

- Agent

- alicja

- Wszystkie kategorie

- Alians

- dopuszczać

- Pozwalać

- pozwala

- wzdłuż

- już

- również

- an

- i

- android

- każdy

- Pszczoła

- Aplikacja

- Zastosowanie

- aplikacje

- właściwy

- SĄ

- AS

- Aktywa

- powiązany

- At

- atakować

- Ataki

- uwierzytelniać

- Uwierzytelnianie

- autoryzować

- dostępny

- AWS

- Bankowość

- na podstawie

- BE

- być

- w imieniu

- za

- Ulepsz Swój

- bob

- naruszenia

- przeglądarka

- Budowanie

- wybudowany

- ale

- by

- CAN

- Kartki okolicznosciowe

- walizka

- świadectwo

- wyzwanie

- Chrom

- łączenie

- wspólny

- Komunikacja

- zgodność

- kompleks

- komputer

- computing

- Potwierdzać

- Podłączanie

- zgoda

- Rozważać

- Ograniczenia

- Odpowiedni

- rachunkowość

- Stwórz

- stworzony

- tworzy

- Tworzenie

- POŚWIADCZENIE

- Listy uwierzytelniające

- Kryteria

- krytyczny

- kryptograficzny

- kryptografia

- Aktualny

- krzywa

- Bazy danych

- dedykowane

- Domyślnie

- Delta

- zaprojektowany

- życzenia

- szczegółowe

- wykryć

- rozwinięty

- deweloperzy

- urządzenie

- urządzenia

- różnica

- różne

- cyfrowy

- Zasoby cyfrowe

- wystawiany

- robi

- Nie

- domena

- zrobić

- Dropbox

- z powodu

- podczas

- e

- każdy

- krawędź

- element

- Elementy

- włączony

- Wchodzę

- ewaluację

- Parzyste

- przykład

- istnienie

- doświadczenie

- wyjaśnienie

- wyciąg

- ułatwia

- czynnik

- FAIL

- imitacja

- Moja lista

- Cecha

- Sojusz FIDO

- Znajdź

- odcisk palca

- Firefox

- Migać

- następujący

- W razie zamówieenia projektu

- nieuczciwy

- od

- generujący

- generacja

- otrzymać

- git

- GitHub

- Google play

- haker

- miał

- zdarzyć

- sprzęt komputerowy

- Bezpieczeństwo sprzętu

- haszysz

- Have

- mający

- he

- Wysoki

- jego

- W jaki sposób

- Jednak

- HTTPS

- Identyfikacja

- identyfikator

- tożsamość

- if

- obraz

- wykonawczych

- narzędzia

- in

- włączony

- rzeczywiście

- Informacja

- zainstalować

- zamiast

- interakcji

- wzajemne oddziaływanie

- wewnętrznie

- na świecie

- najnowszych

- wprowadzono

- iOS

- iPadOS

- izolacja

- IT

- JEGO

- jpg

- właśnie

- trzymane

- Klawisz

- Klawisze

- Wiedzieć

- Wiedząc

- znany

- Brak

- później

- najmniej

- Księga główna

- Ledger Live

- Ledger Nano

- Ledger Nano S

- Legit

- prawowity

- poziom

- lewarowanie

- lubić

- Ograniczenia

- Lista

- relacja na żywo

- masa

- log

- Zaloguj Się

- dłużej

- WYGLĄD

- MacOS

- poważny

- Dokonywanie

- zarządzanie

- podręcznik

- ręcznie

- wiele

- Może..

- znaczy

- Oznaczało

- mechanizm

- Mechanizmy

- wiadomość

- MSZ

- Microsoft

- może

- jeszcze

- większość

- Motywacja

- wielokrotność

- Nazwa

- O imieniu

- nano

- Potrzebować

- potrzebne

- Nowości

- Nie

- już dziś

- obiekty

- uzyskane

- of

- Oferty

- on

- ONE

- Online

- tylko

- koncepcja

- operacyjny

- system operacyjny

- operacje

- Option

- or

- pochodzenie

- OS

- Inne

- ludzkiej,

- własny

- đôi

- parametry

- część

- przyjęcie

- minęło

- hasła

- doskonały

- wykonywane

- phishing

- ataki phishingowe

- fizyczny

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- plus

- obecność

- poprzedni

- prywatny

- Klucz prywatny

- Klucze prywatne

- Produkcja

- własność

- chroniony

- zapewnia

- że

- udowodnienie

- publiczny

- Klucz publiczny

- klucze publiczne

- osiągnięty

- otrzymuje

- recepcja

- Zalecana

- zaleca

- odnosi

- w sprawie

- zarejestrować

- zarejestrowany

- Rejestracja

- związane z

- zwolnić

- opierając się

- renderuje

- składnica

- zażądać

- wywołań

- wymagany

- wymagania

- sprężysty

- odkrywczy

- Ryzyko

- bieganie

- s

- Safari

- bezpiecznie

- taki sam

- zapisywane

- scenariusze

- Ekran

- druga

- Sekcja

- bezpieczne

- bezpiecznie

- bezpieczeństwo

- naruszenia bezpieczeństwa

- widzieć

- wysłać

- wysyła

- wrażliwy

- wrzesień

- serwer

- Serwery

- usługa

- Usługi

- w panelu ustawień

- SHA256

- Share

- Akcje

- Short

- powinien

- znak

- podpis

- podpisana

- witryna internetowa

- sytuacje

- Tworzenie

- kilka

- czasami

- Źródła

- specyficzny

- Specyfikacje

- standard

- początek

- Stan

- state-of-the-art

- Ewolucja krok po kroku

- skradziony

- przechowywanie

- sklep

- przechowywany

- Wzmacniać

- taki

- wsparcie

- Utrzymany

- system

- Technologia

- że

- Połączenia

- Im

- sami

- następnie

- w związku z tym

- one

- Trzeci

- to

- Przez

- do

- narzędzia

- Kwota produktów:

- Kontakt

- stara

- i twitterze

- drugiej

- Ubuntu

- wyjątkowy

- Aktualizacja

- Nowości

- na

- Stosowanie

- posługiwać się

- używany

- Użytkownik

- Doświadczenie użytkownika

- Użytkownicy

- zastosowania

- za pomocą

- zweryfikować

- wersja

- początku.

- była

- Droga..

- we

- sieć

- przeglądarka internetowa

- DOBRZE

- Co

- natomiast

- który

- KIM

- dlaczego

- szeroki

- Wikipedia

- będzie

- okna

- w

- w ciągu

- bez

- napisany

- X

- You

- Twój

- zefirnet