Czas czytania: 6 minuty

Osiąganie zysku jest ostatecznym celem każdej pracy, którą wykonuje jednostka. W związku z tym MEV, co oznacza maksymalną wartość do wydobycia, oznacza zysk, jaki walidator osiąga z łańcucha blokowego obsługującego inteligentne kontrakty za włączanie, wykluczanie lub ponowne zamawianie transakcji w blokach.

Krótko mówiąc, MEV reprezentuje miarę zysków, które górnik/walidator mógłby wydobyć w celu przeglądu transakcji w sieci blockchain. Więcej szczegółów na temat MEV - dobrych i złych, wgląd w ochronę funduszy przed sztuczkami MEV będzie najważniejszymi punktami tego bloga.

Co to jest MEV? Jak to działa?

W konsensusie dotyczącym dowodu pracy górnicy byli odpowiedzialni za dodawanie transakcji, wcześniej nazywanych wartością do wydobycia przez górnika. Ale z Zmiana Ethereum do Proof-of-stake, walidatorzy oceniają transakcje, które zostały zmienione na maksymalną wartość do wydobycia (MEV).

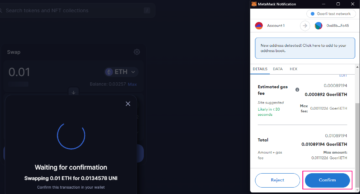

Ogólnie rzecz biorąc, użytkownik płaci opłatę w blockchainie za poruszanie się po transakcjach w bloku. Ta kwota opłaty jest dodatkową opłatą, którą użytkownik woli zapłacić za górników, aby wybrali transakcję na pierwszym miejscu.

Ta kwota MEV, która jest niczym innym jak opłatą za gaz płaconą przez użytkownika, jest filtrowana przez walidatorów w kolejności najwyższej kwoty, aby była dla nich bardziej opłacalna. Boty służą do automatyzacji procesu składania zyskownych transakcji z wysokimi opłatami za gaz, co motywuje walidatorów.

Pomimo tej praktyki priorytetyzacji transakcji w oparciu o uiszczoną opłatę za gaz, MEV wprowadza również kilka innych efektów na blockchain. W nadchodzącym fragmencie zobaczymy, jak manipuluje się MEV, aby czerpać korzyści.

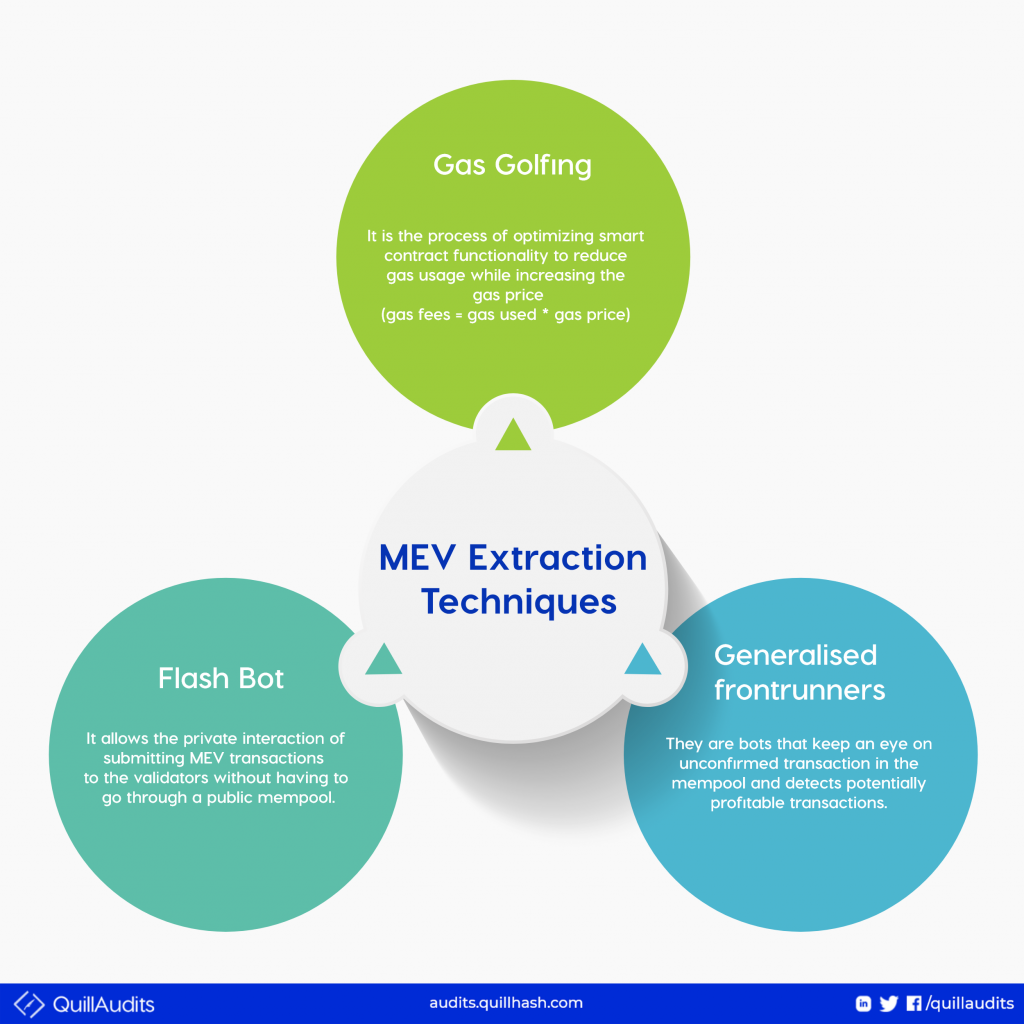

Jak MEV są wykorzystywane taktycznie?

Walidatorzy i hakerzy próbujący znaleźć możliwości poprzez wykorzystanie MEV stawiają użytkowników w trudnej sytuacji ekonomicznej. Ale jakie są te sposoby MEV są wykorzystywane na korzyść hakera?

Przejdźmy teraz do szczegółów!

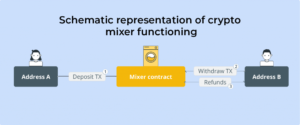

Bieganie z przodu: Wszystkie transakcje, które muszą zostać zatwierdzone, znajdują się w mempool, w którym walidatorzy lub uogólnieni liderzy (boty) przeglądają je i przechodzą z zyskownymi transakcjami. Ponieważ kod jest otwarty na blockchainie, boty wykrywają transakcję użytkownika z wysokimi opłatami za gaz, replikują ją i pomagają walidatorom znaleźć te dochodowe.

W ten sposób przekazywane są zlecenia transakcji w celu preferencyjnego dodania ich do bloków.

Atak kanapkowy: Nadchodzi złośliwa forma front-runningu, w której transakcja użytkownika jest badana w celu manipulowania cenami kryptowalut i wykonywania transakcji na korzyść hakera kosztem użytkowników.

Aby to uprościć, załóżmy różnicę w cenie określonej kryptowaluty między DEX-ami, Uniswapem i Sushiswapem. Użytkownik znajduje to i próbuje zarobić, kupując aktywa od Uniswap po niższej cenie i sprzedając je na Sushiswap po wyższej cenie.

W ten sposób płynność kryptowalut jest utrzymywana na różnych zdecentralizowanych giełdach. Ale tutaj jest problem. Gdy użytkownik zainicjuje transakcję dla zleceń kupna i sprzedaży, pozostaje on w pamięci w celu zatwierdzenia.

Tymczasem boty identyfikują tę potencjalną okazję do osiągnięcia zysków i powielają tę samą transakcję z wysoką opłatą za gaz.

W rezultacie zlecenie kupna bota jest wykonywane przed użytkownikiem, pompując cenę tokena.

Zlecenie kupna użytkownika jest przetwarzane po, a użytkownik kupuje token po wysokiej cenie.

Następnie bot inicjuje zlecenie sprzedaży aktywa po podwyższonej cenie, czerpiąc solidne zyski za wiedzą użytkownika, który ostatecznie zostaje pozbawiony pieniędzy, które zamierzał zarobić.

Ceną, jaką ofiara MEV płaci za manipulację, jest kwota „poślizgu”, jaką wprowadziła podczas dokonywania transakcji.

PS Poślizg cenowy to różnica w cenie między momentem rozpoczęcia transakcji a jej realizacją.

Użytkownik może kupić tokeny po niższej cenie z jednego DEX-a i sprzedać je na drogim DEX-ie w jednej transakcji, wymieniając tokeny.

Arbitraż DEX: Arbitraż DEX jest jedną z najbardziej znanych możliwości MEV, dzięki której użytkownicy mogą czerpać zyski z różnic cenowych między dwoma DEX.

Likwidacje: Likwidacje protokołu kredytowego dają MEV możliwość zarobku z opłaty likwidacyjnej. Protokoły pożyczkowe DeFi pozwalają użytkownikom zdeponować niektóre kryptowaluty jako zabezpieczenie, aw zamian pożyczyć tokeny kryptograficzne, których potrzebują.

Jeśli użytkownik nie może spłacić pożyczonych środków, protokół umożliwia każdemu upłynnienie zabezpieczenia złożonego przez pożyczkobiorcę, za które pobierana jest wysoka opłata likwidacyjna. Ta opłata likwidacyjna trafia do likwidatora.

Jest wykorzystywany przez poszukiwaczy MEV, którzy polują na pożyczkobiorców, których majątek można zlikwidować i czerpią zyski z opłaty likwidacyjnej.

Jasna i ciemna strona MEV

Jasna strona MEV przemawia za jego rolą w wygładzaniu procesu likwidacji na różnych zdecentralizowanych giełdach, wykluczając nieefektywność ekonomiczną.

Co więcej, organizacje takie jak Flashbots dostarczają produkty, które oferują front-running jako usługę w celu zaszczepienia bezpozwoleniowego i przejrzystego ekosystemu MEV.

Z drugiej strony ataki typu „front-running” i „sandwich” powodują kosztowną utratę przychodów i utratę możliwości arbitrażu dla użytkowników. Boty MEV utrudniają nowicjuszom uczestnictwo w protokołach DeFi, co szkodzi aspektowi bezpieczeństwa.

Ponadto uogólnione, przodujące boty replikujące transakcje z wysokimi opłatami za gaz powodują przeciążenie sieci i zwiększają opłatę transakcyjną, co ma wpływ na użytkownika.

Rysowanie najnowszego scenariusza hakowania bota MEV

Plan ataku: Bot MEV, OxBAD, zarobił ~150 11 $ z XNUMX $, przeprowadzając pierwszą transakcję. Wkrótce po wymianie tokena w celu osiągnięcia zysków zły kod bota MEV został wykorzystany w następującej transakcji https://t.co/FxXSY8AyhX, opróżniając 1,101 ETH.

W szczegółach hakowania…

Bot MEV podjął udaną próbę przeprowadzenia wymiany o wartości 1.8 miliona dolarów z cUSDC na inne stablecoiny. Spowodowało to, że użytkownik otrzymał w zamian aktywa o wartości zaledwie 500 USD.

Jednak wkrótce potem bot MEV o nazwie Oxbad został oszukany przez exploita, aby stracić wypracowany zysk.

Przyglądając się hackowi, exploiter wykorzystał procedurę wywołania zwrotnego bota, aby zatwierdzić arbitralne wydatki prowadzące do utraty 1,101 ETH.

Wysoki poziom hacków

Inne exploity z rzędu w tym samym czasie we wrześniu'22 to

- Błąd wykryty w narzędziu Profanity, generatorze adresów próżnych Ethereum, spowodował usunięcie 3.3 miliona dolarów z różnych portfeli.

- Tydzień później włamano się na adres portfela próżności, a straty oszacowano na około 1 milion dolarów ETH.

Dojazd do Pracowni Bezpieczeństwa

lody do naśladowania

Prywatne mempoole: Ogólnie rzecz biorąc, transakcje pozostają w pamięci, gdzie są publicznie transmitowane, aby górnicy/walidatorzy mogli je wybrać i dodać do bloków. W prywatnych mempoolach transakcje są widoczne tylko dla puli i nie są wyświetlane dla innych węzłów, co zmniejsza szanse na koszt MEV.

Przykład: Sieć Taichi, BloXroute.

Flashowe boty: Flashbots to organizacja badawcza, która zajmuje się rozwiązywaniem konfliktów MEV poprzez demokratyzację ekstrakcji MEV za pośrednictwem MEV-Geth. MEV-Geth zapewnia mechanizm aukcji przestrzeni prywatnych bloków, w którym boty i górnicy mogą komunikować się na temat preferencji kolejności transakcji.

Zmniejsza to całkowity koszt gazu dla użytkowników i nieudane transakcje, które powodują rozdęcie łańcucha bloków.

Poślizg: Użytkownicy mogą wprowadzić minimalną wartość poślizgu podczas przeprowadzania transakcji. Tak więc, jeśli różnica w cenie przekroczy zbyt dużą, transakcja zostaje automatycznie anulowana. W ten sposób można uchronić użytkowników przed dużymi stratami.

QuillAudyty w zabezpieczeniach Web3

Istnieją ciągłe zagrożenia już na poziomie kodu, które niszczą bezpieczeństwo Web3. QuillAudits przeprowadza szeroko zakrojone badania wektorów ataków na Web3 i debuguje błędy, zapewniając ochronę projektów i funduszy użytkowników.

Poznaj zróżnicowane usługi ochrony świadczone przez QuillAudyty i uchroń się przed kłopotami związanymi z Web3.

6 odwiedzajacy

- Bitcoin

- blockchain

- zgodność z technologią blockchain

- konferencja blockchain

- coinbase

- pomysłowość

- Zgoda

- konferencja kryptograficzna

- wydobycie kryptograficzne

- kryptowaluta

- Zdecentralizowane

- DeFi

- Zasoby cyfrowe

- ethereum

- uczenie maszynowe

- niezamienny żeton

- plato

- Platon Ai

- Analiza danych Platona

- Platoblockchain

- PlatoDane

- platogaming

- Wielokąt

- dowód stawki

- Quillhash

- Bezpieczeństwo inteligentnych kontraktów

- trendy

- W3

- zefirnet