WESTFORD, Massachusetts,

27 września 2022 r. — NETSCOUT

SYSTEMS, INC. (NASDAQ: NTCT) ogłosiła dzisiaj wnioski ze swojego raportu dotyczącego analizy zagrożeń DDoS za pierwszą połowę 1 r. Wyniki pokazują, jak wyrafinowani są cyberprzestępcy

zaczęli omijać zabezpieczenia dzięki nowym wektorom ataków DDoS i skutecznym metodologiom.

„Poprzez ciągłe wprowadzanie innowacji i dostosowywanie się, atakujący

projektują nowe, skuteczniejsze wektory ataków DDoS lub wykorzystują istniejące skuteczne metodologie” – powiedział Richard Hummel, kierownik ds. analizy zagrożeń w firmie NETSCOUT. „W pierwszej połowie 2022 roku napastnicy przeprowadzili więcej rozpoznania przed atakiem, ćwiczyli

nowy wektor ataku o nazwie TP240 PhoneHome wywołał tsunami ataków typu zalewanie protokołu TCP i szybko rozszerzył botnety o dużej mocy, aby nękać zasoby podłączone do sieci. Ponadto źli aktorzy otwarcie przyjęli agresję w Internecie za pomocą głośnych ataków DDoS

kampanie związane z niepokojami geopolitycznymi, które mają konsekwencje globalne”.

System analizy zagrożeń na poziomie aktywnym firmy NETSCOUT (ATLAS™)

kompiluje statystyki ataków DDoS od większości dostawców usług internetowych na świecie, dużych centrów danych oraz sieci rządowych i korporacyjnych. Dane te reprezentują dane wywiadowcze na temat ataków mających miejsce w ponad 190 krajach, 550 branżach i 50,000 XNUMX numerów systemów autonomicznych (ASN).

Zespół inżynierii i reagowania na zagrożenia ATLAS (ASERT) firmy NETSCOUT analizuje i selekcjonuje te dane, aby zapewnić unikalne spostrzeżenia w swoim półrocznym raporcie. Najważniejsze wnioski z raportu analizy zagrożeń DDoS firmy NETSCOUT z pierwszej połowy 1 r. obejmują:

- W roku 6,019,888 odbyło się 1 XNUMX XNUMX globalnych ataków DDoSst połowa 2022 r.

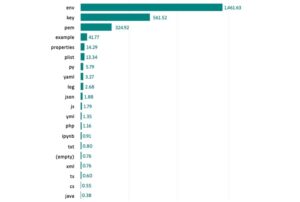

- Ataki typu Flood oparte na protokole TCP (SYN, ACK, RST) pozostają najczęściej stosowanym wektorem ataków, a około 46% wszystkich ataków kontynuuje trend zapoczątkowany na początku 2021 r.

- Ataki polegające na torturach wodnych DNS przyspieszyły w 2022 r., osiągając 46% wzrost, głównie z wykorzystaniem zalewu zapytań UDP, natomiast ataki polegające na bombardowaniu dywanów odnotowały duży powrót pod koniec drugiego kwartału; ogólnie liczba ataków wzmacniających DNS spadła o 31% w okresie od drugiej połowy 2 r. do pierwszej połowy 2021 r.

- Nowy wektor odbicia/wzmocnienia DDoS TP240 PhoneHome został odkryty na początku 2022 r. z rekordowym współczynnikiem wzmocnienia wynoszącym 4,293,967,296 1 XNUMX XNUMX:XNUMX; szybkie działania wyeliminowały nadużycia tej usługi.

- Rozprzestrzenianie się botnetów ze złośliwym oprogramowaniem rosło w alarmującym tempie – w pierwszym kwartale wyśledzono 21,226 488,381 węzłów, a w drugim XNUMX XNUMX węzłów, co doprowadziło do większej liczby ataków bezpośrednich w warstwie aplikacji.

Niepokoje geopolityczne powodują nasilenie ataków DDoS

Gdy pod koniec lutego rosyjskie wojska lądowe wkroczyły na Ukrainę, nastąpił znaczny wzrost liczby ataków DDoS wymierzonych w departamenty rządowe, media internetowe

organizacje, firmy finansowe, dostawcy usług hostingowych i firmy powiązane z kryptowalutami, as

wcześniej udokumentowane.

Jednak skutki wojny wywarły dramatyczny wpływ na ataki DDoS w innych krajach, w tym:

- Irlandia doświadczyła gwałtownego wzrostu liczby ataków po świadczeniu usług ukraińskim organizacjom.

- Indie odnotowały wymierny wzrost liczby ataków DDoS po wstrzymaniu się od głosowania Rady Bezpieczeństwa ONZ i Zgromadzenia Ogólnego potępiającego działania Rosji na Ukrainie.

- Tego samego dnia Tajwan doświadczył największej w historii liczby ataków DDoS po złożeniu publicznych oświadczeń popierających Ukrainę, podobnie jak w przypadku Belize.

- Finlandia odnotowała 258% wzrost liczby ataków DDoS rok do roku, co zbiegło się z ogłoszeniem złożenia wniosku o członkostwo w NATO.

- Polska, Rumunia, Litwa i Norwegia stały się celem ataków DDoS powiązanych z Killnet; grupa internetowych napastników sprzymierzona z Rosją.

- Podczas gdy częstotliwość i dotkliwość ataków DDoS w Ameryce Północnej utrzymywały się na stosunkowo stałym poziomie, dostawcy telekomunikacji satelitarnej odnotowali wzrost liczby niezwykle skutecznych ataków DDoS, zwłaszcza po zapewnieniu wsparcia ukraińskiej infrastrukturze komunikacyjnej.

- W Rosji od rozpoczęcia konfliktu z Ukrainą, który trwał do końca okresu sprawozdawczego, liczba codziennych ataków DDoS wzrosła prawie trzykrotnie.

Podobnie, w miarę jak napięcia między Tajwanem, Chinami i Hongkongiem nasiliły się w pierwszej połowie 1 r., ataki DDoS na Tajwan regularnie miały miejsce w porozumieniu z odpowiednią opinią publiczną.

wydarzenia.

Niezrównany

Inteligencja

Żaden inny dostawca nie widzi i nie wie więcej o aktywności ataków DDoS i najlepszych praktykach w zakresie ochrony przed atakami niż NETSCOUT.

Oprócz publikowania raportu analizy zagrożeń DDoS, NETSCOUT prezentuje także starannie opracowane dane dotyczące ataków DDoS w czasie rzeczywistym na swoich

Horyzont Zagrożeń Omnis portal

aby zapewnić klientom wgląd w globalny krajobraz zagrożeń i zrozumieć ich wpływ na ich organizacje. Dane te zasilają także kanał informacyjny ATLAS Intelligence Feed (AIF) firmy NETSCOUT, który stale uzbraja portfolio zabezpieczeń Omnis i Arbor firmy NETSCOUT. Razem z

AIF, produkty Omnis i Arbor automatycznie wykrywają i blokują zagrożenia dla przedsiębiorstw i dostawców usług na całym świecie.

Odwiedź naszą

interaktywna strona internetowa

aby uzyskać więcej informacji na temat półrocznego raportu firmy NETSCOUT dotyczącego analizy zagrożeń DDoS. Można nas znaleźć także na

Facebook,

LinkedIn,

i

Twitter aby uzyskać aktualizacje zagrożeń oraz najnowsze trendy i spostrzeżenia.

O Netscoucie

NETSCOUT SYSTEMS, INC. (NASDAQ: NTCT) chroni połączony świat przed cyberatakami i zakłóceniami wydajności poprzez zaawansowane wykrywanie sieci i reagowanie

i wszechobecna widoczność sieci. Dzięki naszej pionierskiej głębokiej inspekcji pakietów na dużą skalę obsługujemy największe na świecie przedsiębiorstwa, dostawców usług,

i organizacje sektora publicznego. Dowiedz się więcej na www.netscout.com or

śledź @NETSCOUT na LinkedIn, Twitterze lub Facebooku.

- blockchain

- portfele kryptowalutowe

- krypto-wymiana

- bezpieczeństwo cybernetyczne

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Mroczne czytanie

- Departament Bezpieczeństwa Wewnętrznego

- cyfrowe portfele

- zapora

- Kaspersky

- malware

- Mcafee

- NexBLOC

- plato

- Platon Ai

- Analiza danych Platona

- Gra Platona

- PlatoDane

- platogaming

- VPN

- zabezpieczenia stron internetowych