Czas czytania: 5 minuty

Od zarania Web3 stawialiśmy czoła wielu wyzwaniom, ale bezpieczeństwo jest jednym z najważniejszych i stałych wyzwań, przed którymi stoi dziś ekosystem web3. Stale rosnące zagrożenia związane z protokołami web3 sugerują, że bezpieczeństwo web3 jest dziś bardziej niż kiedykolwiek potrzebne.

Załóżmy, że prowadzisz firmę lub chcesz prowadzić firmę na blockchainie. W takim przypadku Twoim obowiązkiem jest zapewnienie bezpieczeństwa tego miejsca poprzez ochronę użytkowników i zapewnienie im lepszego doświadczenia z web3. Jako przedsiębiorca musisz dbać o bezpieczeństwo użytkowników, a QuillAudits może to poprawić. Naszą misją jest uczynienie web3 bezpieczniejszym miejscem i robimy to, pomagając firmom web3 w tworzeniu bezpiecznej platformy dla ich użytkowników.

Praca, którą wykonujemy, koncentruje się na zapewnieniu bezpieczeństwa ekosystemowi web3, dlatego oprócz przeprowadzania audytów projektów web3 wierzymy również w dzielenie się wskazówkami i praktykami, które pomagają projektom web3 zabezpieczyć się, a ten blog jest jedną z takich prób. Tutaj dowiesz się o najlepszych praktykach web3, które musisz zastosować, aby poprawić bezpieczeństwo swojego projektu.

Najlepsze praktyki w zakresie cyberbezpieczeństwa zapewniające bezpieczeństwo Twojej firmy

W tej części bloga przyjrzymy się różnym praktykom, które już pomogły dużym projektom zapewnić bezpieczeństwo i zapewnić użytkownikom lepsze wrażenia. Przejrzyj je uważnie i włącz te, które uważasz za odpowiednie do swojego celu.

1. Oceń profil zagrożenia cybernetycznego

Zanim cokolwiek zabezpieczymy, ważne jest, aby zrozumieć, co tak naprawdę chcemy zabezpieczyć. Odpowiedź na to pytanie będzie zależała od kategorii Twojej działalności. Co możesz stracić, jeśli padniesz ofiarą atakującego? Czy są to informacje wrażliwe? Czy są to aktywa finansowe?

Wszystkie te pytania są niezbędne. Znając je, zrozumiesz, co chcesz chronić i jakie środki należy podjąć, aby poprawić bezpieczeństwo.

2. Aktualizacja oprogramowania

Często luka w zabezpieczeniach, przez którą projekty tracą miliony, może wynikać z przestarzałych zabezpieczeń lub oprogramowania operacyjnego. Jesteśmy w ciągłym cyklu aktualizacji i rozwoju. W ramach tego procesu oprogramowanie komputerowe często otrzymuje aktualizacje zabezpieczeń, które łatają najnowsze luki w zabezpieczeniach. Utrudnia to atakującym wykorzystanie ujawnionych luk w zabezpieczeniach.

Wiele projektów automatyzuje ten proces, inwestując w zaktualizowany system zarządzania. Dzięki temu masz pewność, że Twoje urządzenia są aktualne.

3. Edukuj swoich pracowników

Musimy upewnić się, że każdy aspekt cyklu rozwoju Twojego projektu jest wolny od luk w zabezpieczeniach. Widzisz, każdy zasób zaangażowany w tworzenie lub rozwój twojego projektu jest potencjalnym źródłem luk w zabezpieczeniach. Zasoby ludzkie nie są inne. Było wiele przypadków, w których projekty były zagrożone z powodu nieodpowiedniego szkolenia i edukacji pracowników.

Dobrze przemyślany atak phishingowy może doprowadzić pracownika do wpadnięcia w pułapkę, co może skutkować wyciekiem poufnych danych. To tylko jeden z takich przykładów. Dlatego ważne jest, aby Twoi pracownicy byli zaznajomieni z aktualnymi atakami cybernetycznymi i ich przebiegiem, aby mogli chronić Twoją firmę i chronić siebie.

4. Uwzględnij korzystanie z VPN

Korzystanie z VPN lub sieci wewnętrznej jest powszechne w prawie każdej dobrze rozpoznawalnej firmie. VPN powinien być częścią operacji, zarówno web2, jak i web3. Sieci VPN umożliwiają pracownikom ukrywanie swoich adresów IP za każdym razem, gdy mają łatwy dostęp do poufnych informacji. W ten sposób mogą pomóc zapobiegać naruszeniom w sieci biznesowej.

5. Regularnie twórz kopie zapasowe danych

Nie mogę bardziej podkreślić znaczenia danych w dzisiejszym świecie. Przechowywane hasła, e-maile marketingowe, które posiadasz, kluczowe dane dotyczące sprzedaży itp. To elementy budulcowe Twojej firmy. Wyobraź sobie, że nagle okazuje się, że wszystkie Twoje dane zostały utracone. Nigdy nie chciałbym być w takiej sytuacji. I tak właśnie się dzieje, jeśli traktujesz bezpieczeństwo lekko. Jestem pewien, że słyszałeś o oprogramowaniu ransomware. Do dziś są skuteczne. Jakie jest rozwiązanie? To jest bardzo proste.

Atakom tym można zapobiec, korzystając z bezpiecznej usługi w chmurze do tworzenia kopii zapasowych danych lub oddzielnej fizycznej lokalizacji przechowywania. Oprócz ochrony przed hakerami zapewnia to również elastyczność w przypadku wadliwego sprzętu.

6. Korzystanie z uwierzytelniania wieloskładnikowego

Ten środek bezpieczeństwa znajdziesz obecnie na prawie wszystkich popularnych platformach. Uwierzytelnianie wieloskładnikowe okazało się skuteczne w zapobieganiu wielu atakom. Włączenie tego do swojej platformy zapewnia dodatkową warstwę bezpieczeństwa, ponieważ nawet jeśli dane uwierzytelniające użytkowników zostaną naruszone, hakerzy nie będą mogli uzyskać dostępu do ich kont. To samo dotyczy wszelkich zmian/transakcji.

Najbardziej rozpoznawalnym oprogramowaniem uwierzytelniającym świadczącym tę usługę jest Google Authenticator lub Authy.

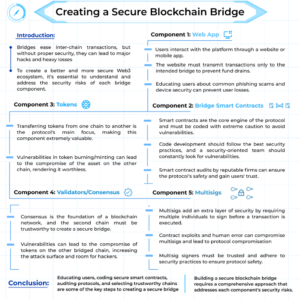

7. Przeprowadź audyt inteligentnej umowy

Jest to jedno pewne rozwiązanie wszystkich problemów związanych z bezpieczeństwem. Oprócz rozwiązania problemów z bezpieczeństwem raport z audytu Twojej firmy daje dowód wiarygodności i pomaga budować zaufanie użytkowników. Audyt inteligentnego kontraktu polega na korzystaniu z pomocy ekspertów, takich jak QuillAudits, w znajdowaniu i naprawianiu luk w łańcuchu i poza łańcuchem.

Każdy potrzebuje audytu bezpieczeństwa, bez względu na to, jak duża lub mała jest firma. Nawet wielcy giganci zwracają się teraz o pomoc do biegłych rewidentów, ponieważ teraz, bardziej niż kiedykolwiek, bezpieczeństwo protokołu ma największe znaczenie.

Wnioski

Kiedy szukasz odpowiedzi na swoje problemy związane z bezpieczeństwem, bardzo szybko może stać się naprawdę nieprzyjemnie, a bezpieczeństwo jest często miarą trafności twoich pytań. Widzisz, nawet doświadczeni programiści często popełniają błędy, co prowadzi do luk w zabezpieczeniach projektu.

Aby uchronić się przed włamaniem, ważne jest, aby zidentyfikować i naprawić te luki, co można zrobić tylko z pomocą ekspertów. W QuillAudit mamy zespół ekspertów, którzy mogą pomóc Ci zabezpieczyć Twój projekt przed hakerami i zapewnić bezproblemową i bezpieczną obsługę użytkownikom. Jeśli budujesz w web3, zajrzyj na naszą stronę i zarejestruj się na audyt już dziś!!.

Najczęściej zadawane pytania

Jakie zagrożenia wiążą się z Web3?

Żadna technologia nie jest doskonała. Musimy być w ciągłym procesie rozwoju, aby uczynić go doskonałym, tak jak w przypadku Web 3.0. Grozi to ryzykiem, takim jak nieautoryzowany dostęp do informacji, standaryzacja zaufania i dowodów, wstrzykiwanie złośliwych skryptów, inżynieria społeczna, dostępność danych i poufność danych.

Dlaczego Web3 jest bezpieczniejszy niż Web2?

Z blockchainem jako podstawą Web 3.0, użytkownicy cieszą się tutaj większym bezpieczeństwem w porównaniu z Web 2.0 z atakami typu redukującego iniekcję, Ataki DOS-owe, a także rozwiązanie problemu zaufanego wykonania, który jest głównym nierozwiązanym problemem w Web 2.0

Jakie są ograniczenia Web3?

Każda wspaniała rzecz ma swoje wady, a Web3 nie jest inaczej. Jedną z głównych wad Web3 jest to, że może być trudny do zrozumienia dla początkujących; przy tym trudno jest regulować, łatwy dostęp do danych osobowych i publicznych użytkowników itp., ale wszystkie te wady są usuwane, a dzięki ciągłemu rozwojowi i badaniom Web3 wkrótce stanie się koniecznością, a nie opcją.

Jakie są problemy z bezpieczeństwem w Web3?

Aspekt bezpieczeństwa Web3 jest duży, z problemami takimi jak utrata kluczy prywatnych, oszustwa phishingowe, niepowodzenie inteligentnej umowy i wykorzystanie luk w zabezpieczeniach oraz naruszenie bezpieczeństwa danych użytkownika. Jako społeczność jesteśmy w długiej podróży, a QuillAudit jest jednym z liderów w tej podróży, aby zapewnić bezpieczne i bezpieczne środowisko dla użytkowników Web3.

8 odwiedzajacy

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://blog.quillhash.com/2023/03/13/best-cybersecurity-practices-for-your-business/

- :Jest

- $W GÓRĘ

- a

- O nas

- dostęp

- Konta

- faktycznie

- Korzyść

- przed

- Wszystkie kategorie

- już

- i

- odpowiedź

- odpowiedzi

- SĄ

- AS

- aspekt

- Aktywa

- At

- atakować

- Ataki

- Audyt

- audytorzy

- kontrole

- Uwierzytelnianie

- zautomatyzować

- dostępność

- z powrotem

- Kręgosłup

- backup

- BE

- bo

- staje się

- jest

- uwierzyć

- BEST

- Ulepsz Swój

- Duży

- blockchain

- Bloki

- Blog

- naruszenia

- BUDYNEK

- budować

- budować zaufanie

- Budowanie

- biznes

- biznes

- by

- CAN

- Może uzyskać

- nie może

- ostrożnie

- walizka

- Kategoria

- Przyczyny

- wyzwania

- ZOBACZ

- Chmura

- wspólny

- społeczność

- sukcesy firma

- w porównaniu

- Zagrożone

- komputer

- poufność

- stały

- ciągły

- umowa

- Stwórz

- tworzenie

- Listy uwierzytelniające

- Wiarygodność

- istotny

- Aktualny

- cyber

- Bezpieczeństwo cybernetyczne

- cykl

- dane

- Data

- Dni

- deweloperzy

- oprogramowania

- wydarzenia

- urządzenia

- różne

- trudny

- robi

- wady

- z łatwością

- Ekosystem

- kształcić

- Edukacja

- Efektywne

- e-maile

- Pracownik

- pracowników

- umożliwiać

- Inżynieria

- cieszyć się

- zapewnić

- Przedsiębiorca

- Środowisko

- itp

- oceniać

- Parzyste

- EVER

- stale rosnący

- Każdy

- przykład

- egzekucja

- doświadczenie

- ekspert

- eksperci

- eksploatacja

- dodatkowy

- w obliczu

- twarze

- Brak

- Spadać

- Falling

- znajomy

- wadliwy

- budżetowy

- Znajdź

- dopasować

- Fix

- Skazy

- Elastyczność

- koncentruje

- obserwuj

- W razie zamówieenia projektu

- Darmowy

- od

- otrzymać

- miejsce

- Dać

- daje

- Go

- chwycić

- wspaniały

- hacked

- hakerzy

- zdarzyć

- dzieje

- Ciężko

- sprzęt komputerowy

- Have

- wysłuchany

- pomoc

- pomógł

- pomoc

- pomaga

- tutaj

- Ukryj

- W jaki sposób

- HTTPS

- człowiek

- ZASOBY LUDZKIE

- i

- zidentyfikować

- znaczenie

- ważny

- podnieść

- in

- zawierać

- włączać

- włączenie

- Informacja

- wewnętrzny

- inwestowanie

- zaangażowany

- problemy

- IT

- JEGO

- podróż

- tylko jeden

- Trzymać

- Klawisze

- firmy

- warstwa

- prowadzić

- Przywódcy

- Wyprowadzenia

- Wycieki

- UCZYĆ SIĘ

- lekko

- lubić

- Ograniczenia

- lokalizacja

- długo

- Popatrz

- stracić

- od

- utrzymać

- poważny

- robić

- WYKONUJE

- Dokonywanie

- i konserwacjami

- wiele

- Marketing

- Materia

- Matters

- zmierzyć

- środków

- miliony

- Misja

- błędy

- jeszcze

- większość

- przeniesienie

- niezbędny

- Potrzebować

- wymagania

- sieć

- Nowicjusze

- of

- on

- Na łańcuchu

- ONE

- operacyjny

- operacje

- Option

- część

- hasła

- Łata

- doskonały

- osobisty

- phishing

- atak phishingowy

- fizyczny

- wybierać

- Miejsce

- Platforma

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- Popularny

- potencjał

- praktyki

- zapobiec

- zapobieganie

- prywatny

- Klucze prywatne

- Problem

- wygląda tak

- projekt

- projektowanie

- dowód

- chronić

- ochrony

- ochrona

- protokoły

- okazały

- zapewniać

- że

- publiczny

- cel

- pytanie

- pytania

- szybko

- Quillhash

- ransomware

- raczej

- uznane

- sprostowany

- w sprawie

- zarejestrować

- Regulować

- mających znaczenie

- raport

- Badania naukowe

- Zasób

- odpowiedzialność

- dalsze

- ryzyko

- run

- "bezpiecznym"

- bezpieczniej

- sole

- taki sam

- Zapisz

- bezszwowy

- Szukaj

- Sekcja

- bezpieczne

- bezpieczeństwo

- Audyt Bezpieczeństwa

- wrażliwy

- oddzielny

- usługa

- dzielenie

- powinien

- Prosty

- ponieważ

- pojedynczy

- sytuacja

- mały

- mądry

- inteligentna umowa

- Inteligentny audyt kontraktu

- So

- Obserwuj Nas

- Inżynieria społeczna

- Tworzenie

- rozwiązanie

- Rozwiązywanie

- coś

- Źródło

- Personel

- stoisko

- Nadal

- przechowywanie

- sklep

- taki

- system

- Brać

- weź bezpieczeństwo

- biorąc

- zespół

- Technologia

- że

- Połączenia

- ich

- Im

- sami

- Te

- rzecz

- groźba

- zagrożenia

- Przez

- czas

- wskazówki

- do

- już dziś

- dzisiaj

- żeton

- Trening

- Zaufaj

- zaufany

- dla

- zrozumieć

- zaktualizowane

- Nowości

- posługiwać się

- Użytkownik

- Użytkownicy

- Ofiara

- VPN

- VPN

- Luki w zabezpieczeniach

- wrażliwość

- Droga..

- sieć

- Web 2

- Web 2.0

- Web 3

- Web 3.0

- Web2

- Web3

- Ekosystem Web3

- Praktyki Web3

- Strona internetowa

- Co

- czy

- który

- będzie

- w

- Praca

- świat

- by

- You

- Twój

- siebie

- zefirnet