W 2022 r. podał Narodowy Instytut Standardów i Technologii ponad 23,000 XNUMX nowych luk w zabezpieczeniach, największy skok, jaki kiedykolwiek odnotowano w ciągu jednego roku kalendarzowego. Niepokojąco przewiduje się, że ta tendencja wzrostowa będzie się utrzymywać, co sugerują ostatnie badania możemy zaobserwować ponad 1,900 nowych powszechnych luk w zabezpieczeniach i zagrożeń (CVE) na miesiąc średnio w tym roku, w tym 270 z poważnymi zagrożeniami i 155 z poważnymi zagrożeniami krytycznymi.

Ponieważ CISO i zespoły ds. bezpieczeństwa borykają się z ograniczonymi budżetami na bezpieczeństwo i ciągłym niedoborem talentów cybernetycznych, łatanie tej prawdziwej fali nowych luk każdego roku jest po prostu nieosiągalnym i absurdalnym zadaniem.

Tylko z setek tysięcy zarejestrowanych CVE 2% do 7% jest kiedykolwiek wykorzystywanych na wolności. Dlatego bezmyślne łatanie rzadko jest owocną czynnością. Dzięki rozszerzonym obszarom ataków krajobraz zagrożeń nie jest tak wyciszony, jak często go traktujemy. Atakujący nie przeprowadzają ataku na pojedynczą lukę, ponieważ prawie nigdy nie prowadzi to do krytycznych zasobów. W większości przypadków luki w zabezpieczeniach nie są równe narażeniu i nie są wystarczająco opłacalne dla atakującego, który chce przeniknąć do systemów organizacyjnych.

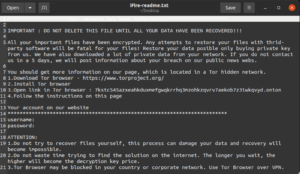

Zamiast koncentrować się na lukach w zabezpieczeniach, złośliwi aktorzy wykorzystują kombinację zagrożeń, takich jak dane uwierzytelniające i błędne konfiguracje, do dyskretnego atakowania krytycznych zasobów i kradzieży danych firmowych. Przyjrzyjmy się niektórym z tych ważnych i często pomijanych zagrożeń, którymi organizacje powinny się najbardziej przejmować.

Odrzucone środowisko: lokalne

Chociaż nie możemy zdyskredytować potrzeby solidnej ochrony w chmurze, jej dominacja w ciągu ostatniej dekady spowodowała, że wielu przeoczyło swoją inwestycję w budowanie skutecznych i zwinnych kontroli lokalnych. Nie popełnij błędu, złośliwi aktorzy nadal aktywnie wykorzystują zagrożenia lokalne, aby uzyskać dostęp do krytycznych zasobów i systemów, nawet jeśli znajdują się w środowiskach chmurowych.

Na początku tego roku Microsoft wezwał użytkowników do zabezpieczenia swoich lokalnych serwerów Exchange w odpowiedzi na kilka przypadków, w których luki w zabezpieczeniach oprogramowania zostały wykorzystane do włamania się do systemów. Koncentrując się na bezpieczeństwie w chmurze, wiele organizacji stało się ślepych na powierzchnię ataku hybrydowego i sposób, w jaki osoby atakujące mogą przemieszczać się między tymi dwoma środowiskami.

Zbyt liberalne tożsamości, uprzywilejowany dostęp

Z myślą o wygodzie użytkownicy chmury, role i konta usług nadal przyznają nadmierne uprawnienia. Może to ułatwić zarządzanie i uniknąć konieczności zajmowania się pracownikami, którzy nieustannie proszą o dostęp do różnych środowisk, ale także umożliwia atakującym poszerzenie przyczółków i ścieżek ataków po pomyślnym przełamaniu pierwszej warstwy obrony.

Trzeba zachować równowagę ponieważ obecnie wielu organizacjom brakuje silnego zarządzania w odniesieniu do tożsamości, co skutkuje nadmiernym dostępem do tych, które nie wymagają takich umiejętności do wykonywania swoich zadań.

Podczas gdy zabezpieczanie tożsamości jest bardzo złożone w środowiskach hybrydowych i wielochmurowych, działanie zgodnie z filozofią, zgodnie z którą każdy użytkownik jest użytkownikiem uprzywilejowanym, znacznie utrudnia powstrzymanie bocznego rozprzestrzeniania się. Może to również stanowić różnicę między niewielkim atakiem a tygodniowym projektem mającym na celu powstrzymanie szkód. Nasze ostatnie badania wykazały, że 73% najpopularniejszych technik ataków wykorzystuje źle zarządzane lub skradzione dane uwierzytelniające.

Ludzka usterka

Nie zapominajmy o jednym z najczęstszych, ale szkodliwych błędów: niewłaściwym rozmieszczeniu i wykorzystaniu zabezpieczeń. Dokonujesz inwestycji, ale musisz także upewnić się, że czerpiesz korzyści. Pomimo tego, że jest to szeroko komunikowana kwestia, błędne konfiguracje kontroli bezpieczeństwa nadal są bardzo rozpowszechnione. Chociaż żadne rozwiązanie do wykrywania i reagowania na zagrożenia lub punkty końcowe nie jest od początku kuloodporne, wiele z nich jest również błędnie skonfigurowanych, nie jest wdrażanych w całym środowisku lub jest nieaktywnych nawet po wdrożeniu.

Działamy w świecie hiperwidoczności, w którym dominuje zmęczenie diagnostyczne, a zespoły ds. bezpieczeństwa są zalewane zbyt wieloma łagodnymi i niepowiązanymi lukami w zabezpieczeniach. Wydaje się, że CISO i zespoły ds. bezpieczeństwa chcą zobaczyć wszystko. Jednak wyczerpująco długie listy zagrożeń i słabych punktów technicznych uszeregowanych pod względem ważności na podstawie CVSS lub innych mechanizmów oceniania nie czynią ich organizacji bezpieczniejszymi. Kluczem jest dostrzeganie tego, co jest ważne, i nie gubienie krytyki w morzu dobroczynności.

Zamiast próbować naprawić wszystko, organizacje muszą pracować nad identyfikacją swoich wąskich gardeł, czyli obszarów, w których narażenia zwykle zbiegają się na ścieżce ataku. Wymaga to starannej oceny krajobrazu narażenia i zrozumienia, w jaki sposób osoby atakujące mogą poruszać się po Twoim środowisku, aby dotrzeć do krytycznych zasobów. Po zidentyfikowaniu i naprawieniu tych wąskich gardeł inne zagrożenia staną się nieistotne, nie tylko oszczędzając ogromną ilość czasu, ale potencjalnie również zdrowy rozsądek zespołu ds. bezpieczeństwa.

Dodatkowo może to przynieść dodatkową korzyść w postaci mobilizacji zespołów IT, ponieważ daje im jasny wgląd w znaczenie niektórych poprawek i nie mają już wrażenia, że marnują czas.

Wyprzedzenie krajobrazu zagrożeń

Jak powiedział kiedyś Henry Ford: „Jeśli zawsze robisz to, co zawsze robiłeś, zawsze dostaniesz to, co zawsze miałeś”. Podczas gdy większość organizacji posiada solidne programy zarządzania lukami w zabezpieczeniach, luki w zabezpieczeniach stanowią tylko niewielką część ryzyka.

Wyprzedzenie zmiennego krajobrazu zagrożeń wymaga stałych mechanizmów zarządzania narażeniem. Zrozumienie, które zagrożenia stanowią największe zagrożenie dla Twojej organizacji i zasobów krytycznych — oraz w jaki sposób osoba atakująca może wykorzystać te zagrożenia na ścieżce ataku — znacząco pomoże załatać luki i poprawić ogólny stan bezpieczeństwa.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Wybijanie przyszłości w Adryenn Ashley. Dostęp tutaj.

- Źródło: https://www.darkreading.com/vulnerabilities-threats/beyond-cves-the-key-to-mitigating-high-risk-security-exposures

- :ma

- :Jest

- 000

- 1

- 2022

- 7

- a

- zdolności

- O nas

- dostęp

- Konta

- w poprzek

- aktywnie

- działalność

- aktorzy

- w dodatku

- Po

- zwinny

- przed

- Wszystkie kategorie

- pozwala

- zawsze

- ilość

- i

- Przewiduje

- SĄ

- obszary

- AS

- Aktywa

- atakować

- średni

- Bilans

- na podstawie

- BE

- bo

- stają się

- rozpocząć

- jest

- korzyści

- Korzyści

- pomiędzy

- Poza

- Budżety

- Budowanie

- kuloodporny

- Kalendarz

- CAN

- nie może

- powodowany

- pewien

- jasny

- Chmura

- Cloud Security

- połączenie

- wspólny

- powszechnie

- sukcesy firma

- kompleks

- zaniepokojony

- stale

- zawierać

- kontynuować

- kontrola

- kontroli

- wygoda

- zbieżny

- mógłby

- POŚWIADCZENIE

- Listy uwierzytelniające

- krytyczny

- cyber

- dane

- sprawa

- dekada

- Obrona

- wdrażane

- Wdrożenie

- Mimo

- Wykrywanie

- różnica

- robi

- Przewaga

- łatwiej

- Efektywne

- pracowników

- Punkt końcowy

- ogromny

- dość

- zapewnić

- Cały

- Środowisko

- środowiska

- ewaluację

- Parzyste

- EVER

- Każdy

- wszystko

- wymiana

- wykonywania

- Rozszerzać

- rozszerzony

- Wykorzystać

- eksploatowany

- odkryj

- Ekspozycja

- zmęczenie

- i terminów, a

- Fix

- Skazy

- Skupiać

- W razie zamówieenia projektu

- Ford

- Wzrost

- otrzymać

- daje

- zarządzanie

- przyznać

- siekać

- Have

- mający

- pomoc

- henry

- wysokie ryzyko

- wysoko

- W jaki sposób

- HTML

- HTTPS

- człowiek

- Setki

- Hybrydowy

- zidentyfikowane

- zidentyfikować

- tożsamości

- tożsamość

- ważny

- podnieść

- in

- nieaktywny

- Włącznie z

- indywidualny

- Instytut

- inwestycja

- angażować

- problem

- IT

- JEGO

- jpg

- Klawisz

- Brak

- krajobraz

- największym

- warstwa

- Wyprowadzenia

- Dźwignia

- lewarowanie

- wykazy

- długo

- dłużej

- poszukuje

- stracić

- robić

- WYKONUJE

- zarządzanie

- i konserwacjami

- wiele

- Może..

- Microsoft

- nic

- moll

- błąd

- błędy

- łagodzenie

- jeszcze

- większość

- ruch

- narodowy

- Nawigacja

- Potrzebować

- Nowości

- nist

- of

- on

- ONE

- trwający

- operacyjny

- organizacja

- organizacyjny

- organizacji

- Inne

- ludzkiej,

- koniec

- ogólny

- Przeszłość

- Łatki

- łatanie

- ścieżka

- wykonać

- uprawnienia

- Wieczny

- filozofia

- Miejsce

- plato

- Analiza danych Platona

- PlatoDane

- wtyczka

- zwrotnica

- potencjalnie

- teraźniejszość

- rozpowszechniony

- priorytetowe

- uprzywilejowany

- Programy

- projekt

- wybitny

- poszukiwanie

- RE

- dosięgnąć

- niedawny

- nagrany

- Zredukowany

- zarejestrowany

- relacja

- Zgłoszone

- wymagać

- Wymaga

- Badania naukowe

- odpowiedź

- wynikły

- satysfakcjonujący

- Ryzyko

- krzepki

- role

- s

- bezpieczniej

- Powiedział

- oszczędność

- Niedobór

- punktacji

- SEA

- bezpieczne

- zabezpieczenia

- bezpieczeństwo

- Serwery

- Usługi

- kilka

- powinien

- znaczenie

- znacznie

- po prostu

- mały

- Tworzenie

- rozwiązanie

- kilka

- kolec

- rozpiętość

- standardy

- Nadal

- skradziony

- Stop

- silny

- Z powodzeniem

- taki

- Powierzchnia

- systemy

- Talent

- Zadanie

- zadania

- zespół

- Zespoły

- Techniczny

- Techniki

- Technologia

- że

- Połączenia

- ich

- Im

- Te

- rzeczy

- w tym roku

- tysiące

- groźba

- Przez

- czas

- do

- także

- Top

- leczyć

- Trend

- zrozumienie

- w górę

- us

- Użytkownik

- Użytkownicy

- różnorodny

- Ve

- Zobacz i wysłuchaj

- lotny

- Luki w zabezpieczeniach

- wrażliwość

- fala

- DOBRZE

- Co

- Co to jest

- który

- Podczas

- KIM

- szeroko

- będzie

- w

- w ciągu

- Praca

- świat

- rok

- You

- Twój

- zefirnet