Dostęp adaptacyjny i uwierzytelnianie, choć do tej pory obserwowane tylko na niskim poziomie, mają zyskać na popularności wśród firm w tym roku, ponieważ organizacje dążą do możliwości zerowego zaufania, które przyznają i ograniczą dostęp do danych i systemów w oparciu o kontekst.

W najnowszym znaku życia w rozwijającej się branży start-up Oleria ogłosił 21 marca, że wkroczył na rynek dostarczania adaptacyjnego dostępu, który może zapewnić bezpieczeństwo aplikacjom i umożliwić dostęp, jednocześnie minimalizując martwe punkty i nadmierne przydzielanie uprawnień. Kierownictwo firmy utrzymywało, że ułatwienie wdrażania granularnego i adaptacyjnego uwierzytelniania przekona klientów biznesowych do szybszego przyjęcia technologii.

Firmy już wiedzą, że potrzebują bezpieczeństwa zależnego od kontekstu, jakie zapewnia dostęp adaptacyjny, mówi Jagadeesh Kunda, współzałożyciel i dyrektor ds. produktów firmy Oleria.

„Nowoczesne IT stało się ciągłym, złożonym systemem, dynamicznie dostosowującym się do potrzeb biznesowych, [ale] luką, którą słyszymy od CISO i CIO, jest możliwość efektywnego zarządzania dostępem”, mówi. „W przypadku typowej organizacji, w której działają setki aplikacji obsługujących stale zmieniające się środowisko, statyczne przypisywanie ról i dostępu nie jest już wystarczające ani trwałe”.

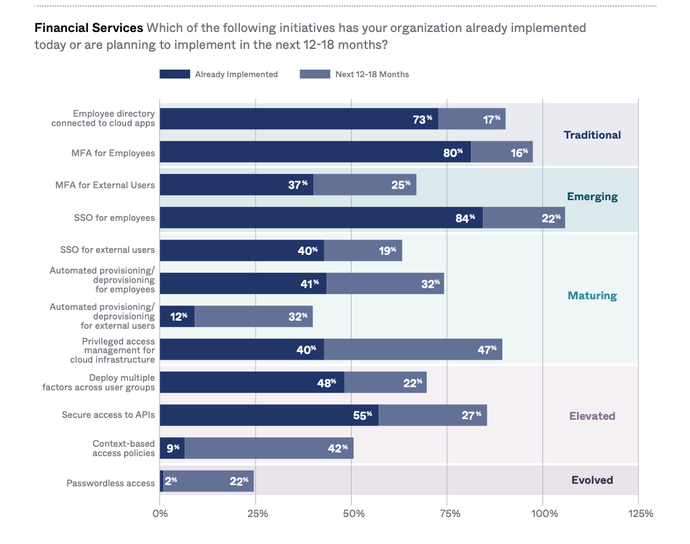

Podczas gdy większość firm dąży do bardziej szczegółowej kontroli dostępu, technologie adaptacyjne zawiodły ze względu na złożoność rozwiązań. w jego Raport „MarketScape” 2022 w przypadku zaawansowanego uwierzytelniania firma analityczna International Data Corp. oszacowała, że mniej niż trzy na 10 firm korzysta z uwierzytelniania wieloczynnikowego (MFA), co stanowi dopiero pierwszy krok w kierunku bardziej zaawansowanej kontroli dostępu reprezentowanej przez dostęp adaptacyjny i uwierzytelnianie. Ogółem tylko 9% firm dodało zasady dostępu oparte na kontekście, które według wielu specjalistów stanowią podstawę adaptacyjnej kontroli dostępu. Raport Okty „Stan zerowego zaufania” za rok 2022.

Bezpieczeństwo natywne w chmurze oznacza dostosowanie

Firmy są jednak przekonane o konieczności dostępu adaptacyjnego, ponieważ znacznie ważniejsza stała się możliwość zapewnienia użytkownikom dostępu do odpowiednich danych w odpowiedni sposób. Chociaż tylko 9% firm posiada obecnie kontrolę dostępu opartą na kontekście, znaczące 42% firm zamierza wdrożyć tę politykę w ciągu najbliższych 12–18 miesięcy, Okta stwierdziła w swoim raporcie.

Technologia pozwala firmom — i ich zespołom ds. bezpieczeństwa — na większą elastyczność, mówi Chris Niggel, dyrektor ds. bezpieczeństwa na Amerykę w Okta.

„Pomaga chronić dane, dając organizacji pewność, że dostęp do wrażliwych danych mają tylko zatwierdzone osoby korzystające z zatwierdzonych systemów” — mówi. „Pozwala zespołom IT i bezpieczeństwa umożliwić biznesowi szybsze udzielanie i cofanie dostępu do tych poufnych danych”.

Choć pozornie podobne, adaptacyjny dostęp i adaptacyjne uwierzytelnianie to nieco inne koncepcje, mówi Kunda z Olerii. Dostęp adaptacyjny daje użytkownikowi uprawnienia do określonych zasobów na podstawie zachowania użytkownika, kontekstu żądania, stanu jego urządzenia i ogólnego poziomu ryzyka organizacyjnego, podczas gdy uwierzytelnianie adaptacyjne pozwala na zmianę uprawnień w oparciu o te kryteria.

Dzięki dwóm technologiom firmy mogą określić poziom dostępu, który jest odpowiedni w określonym kontekście, i zapewnić ten dostęp, mówi.

„W miarę jak organizacje w coraz większym stopniu zdają sobie sprawę ze znaczenia dynamicznego przyznawania lub odmawiania dostępu w oparciu o czynniki kontekstowe, takie jak zachowanie użytkownika i poziom ryzyka, stosowanie adaptacyjnych podejść do dostępu będzie nadal rosło” – mówi Kunda.

Dążenie do zerowego zaufania

Ponieważ tak duża część infrastruktury firm opiera się na chmurze, kadra kierownicza w coraz większym stopniu skupia się na strukturach zerowego zaufania jako sposobie na zwiększenie bezpieczeństwa, przy jednoczesnym zapewnieniu pracownikom hybrydowym.

Oprócz dodatkowego kodu lub tokena oferowanego w ramach uwierzytelniania dwuskładnikowego można wziąć pod uwagę wiele innych czynników, takich jak urządzenie dostępowe, lokalizacja użytkownika, pora dnia i aktualny poziom ryzyka dla organizacji. W zależności od tych kryteriów uwierzytelnianie użytkownika może być łatwiejsze, jeśli loguje się do sieci lub usługi ze wspólnej lokalizacji, o zwykłej porze dnia i przy użyciu znanego urządzenia.

„Narzędzie do zarządzania dostępem może zbierać sygnały na temat rodzaju punktu końcowego, nad którym pracujesz, w którym miejscu na świecie się znajdujesz oraz jakie są Twoje poprzednie wzorce dostępu, aby określić poziom ryzyka” – mówi Michael Kelley, starszy dyrektor-analityk w firmie Gartner. „To określenie poziomu ryzyka służy do podjęcia decyzji, w jaki sposób zostaniesz uwierzytelniony i potencjalnie, do czego masz dostęp oraz jakiego rodzaju dostęp będziesz miał po uwierzytelnieniu”.

Podczas gdy większość nowoczesnych aplikacji nadal korzysta z uwierzytelniania statycznego, rozwija się uwierzytelnianie adaptacyjne. Mówi, że w ciągu ostatnich czterech lat prawie każdy dostawca narzędzi do zarządzania dostępem dodał jakąś formę adaptacyjnego dostępu do swoich produktów.

Dostęp adaptacyjny (AA) to krok na ścieżce zerowego zaufania, mówi Andras Cser, wiceprezes i główny analityk ds. bezpieczeństwa i ryzyka w Forrester Research.

„Dostęp adaptacyjny oznacza mniejsze tarcia wśród klientów, ponieważ rozwiązania AA zwiększają tarcia tylko w przypadku tych użytkowników, którzy wskazują [stwarzają] wyższy poziom ryzyka, [taki jak] korzystanie z nowych urządzeń, korzystanie z nieznanej dotąd geolokalizacji adresu IP, wyświetlanie podróży „supermana” — logowania w 10 minut od miejsc oddalonych od siebie o 1000 mil” — mówi Cser.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://www.darkreading.com/emerging-tech/adaptive-access-technologies-gaining-traction-for-security-agility

- :Jest

- 10

- 2022

- 7

- a

- zdolność

- O nas

- dostęp

- Dostęp do danych

- dostęp

- Stosownie

- Konto

- w dodatku

- dodatek

- adres

- przyjąć

- Przyjęcie

- zaawansowany

- zwinny

- Pozwalać

- pozwala

- już

- Americas

- wśród

- analityk

- i

- ogłosił

- osobno

- aplikacje

- awanse

- właściwy

- zatwierdzony

- SĄ

- AS

- At

- uwierzytelniony

- Uwierzytelnianie

- bar

- na podstawie

- podstawa

- BE

- bo

- stają się

- jest

- biznes

- biznes

- by

- CAN

- możliwości

- wymiana pieniędzy

- Wykres

- szef

- dyrektor ds. produktu

- Chris

- Chmura

- Współzałożyciel

- kod

- zbierać

- wspólny

- Firmy

- sukcesy firma

- kompleks

- kompleksowość

- Koncepcje

- pewność

- kontekst

- kontekstowy

- kontynuować

- ciągły

- kontroli

- przekonać

- Corp

- Kryteria

- Aktualny

- Obecnie

- klient

- Klientów

- dane

- Data

- dzień

- zdecydować

- dostarczyć

- W zależności

- Wdrożenie

- determinacja

- Ustalać

- urządzenie

- urządzenia

- różne

- Dyrektor

- wyświetlanie

- dynamicznie

- łatwiej

- złagodzenie

- faktycznie

- umożliwiać

- Punkt końcowy

- Środowisko

- szacunkowa

- ciągle się zmienia

- Każdy

- ewoluuje

- kierownictwo

- rozszerzenie

- doświadczenie

- Czynniki

- Firma

- koncentruje

- W razie zamówieenia projektu

- Nasz formularz

- Forrester

- Fundacja

- Ramy

- tarcie

- od

- Wzrost

- zyskuje

- szczelina

- Gartner

- daje

- przyznać

- przyznanie

- Have

- słyszeć

- pomaga

- wyższy

- W jaki sposób

- HTTPS

- Setki

- Hybrydowy

- wdrożenia

- znaczenie

- ważny

- in

- Zwiększać

- coraz bardziej

- wskazać

- osób

- przemysł

- Infrastruktura

- początkowy

- Zamierzam

- na świecie

- IP

- Adres IP

- IT

- JEGO

- Przeskoczyłem

- Trzymać

- Kelley

- Uprzejmy

- Wiedzieć

- znany

- firmy

- poziom

- poziomy

- życie

- lokalizacja

- dłużej

- zarządzanie

- i konserwacjami

- Narzędzia zarządzania

- wiele

- March

- rynek

- Maksymalna szerokość

- znaczy

- MSZ

- Michał

- może

- minimalizowanie

- minut

- Nowoczesne technologie

- miesięcy

- jeszcze

- większość

- uwierzytelnianie wieloczynnikowe

- rodzimy

- prawie

- Potrzebować

- wymagania

- sieć

- Nowości

- Następny

- of

- oferowany

- Oficer

- OK

- on

- organizacja

- organizacyjny

- organizacji

- Inne

- ogólny

- szczególny

- Przeszłość

- ścieżka

- wzory

- uprawnienia

- Miejsca

- krok po kroku

- plato

- Analiza danych Platona

- PlatoDane

- polityka

- potencjalnie

- prezydent

- poprzedni

- Główny

- przywileje

- Produkt

- Produkty

- właściwy

- chronić

- dostawca

- zapewnia

- że

- szybko

- podnieść

- szybko

- rozpoznać

- regularny

- raport

- reprezentowane

- zażądać

- Badania naukowe

- Zasoby

- ograniczać

- Ryzyko

- role

- bieganie

- s

- mówią

- wtórny

- bezpieczne

- bezpieczeństwo

- widzenie

- senior

- wrażliwy

- usługa

- zestaw

- znak

- Sygnały

- znaczący

- znacznie

- podobny

- trochę inny

- So

- Rozwiązania

- kilka

- Źródło

- specyficzny

- startup

- Stan

- stwierdził,

- Steam

- Ewolucja krok po kroku

- Nadal

- starać się

- taki

- wystarczający

- wsparcie

- zrównoważone

- system

- systemy

- Zespoły

- Technologies

- Technologia

- że

- Połączenia

- Państwo

- świat

- ich

- Im

- w tym roku

- trzy

- czas

- do

- żeton

- narzędzie

- narzędzia

- w kierunku

- trakcja

- podróżować

- Zaufaj

- typowy

- posługiwać się

- Użytkownik

- Użytkownicy

- różnorodność

- Wiceprezes

- Droga..

- sposoby

- Co

- który

- Podczas

- będzie

- w

- pracowników

- pracujący

- świat

- rok

- lat

- You

- Twój

- zefirnet

- zero

- zero zaufania